Comprendre les implémentations EAP-FAST et de chaînage sur AnyConnect NAM et ISE

Options de téléchargement

-

ePub (459.8 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (1.1 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit en détail la mise en oeuvre d'EAP-FAST sur Cisco AnyConnect Network Access Manager (NAM) et Identity Services Engine (ISE).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Connaissance de base du cadre EAP et des méthodes EAP-FAST

- Connaissances de base d'Identity Services Engine (ISE)

- Connaissances de base d'AnyConnect NAM et de Profile Editor

- Connaissance de base de la configuration de Cisco Catalyst pour les services 802.1x

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de logiciel suivantes :

- Windows 7 avec Cisco AnyConnect Secure Mobility Client, versions 3.1 et 4.0

- Commutateur Cisco Catalyst 3750X avec logiciel 15.2.1 et versions ultérieures

- Cisco ISE, version 1.4

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Théorie

Phases

EAP-FAST est une méthode EAP flexible qui permet l'authentification mutuelle d'un demandeur et d'un serveur. Il est similaire à EAP-PEAP, mais ne nécessite généralement pas l'utilisation de certificats client ou même serveur. L'un des avantages d'EAP-FAST est la possibilité de chaîner plusieurs authentifications (à l'aide de plusieurs méthodes internes) et de les lier par chiffrement (chaînage EAP). Les mises en oeuvre Cisco utilisent cette méthode pour les authentifications des utilisateurs et des machines.

EAP-FAST utilise les informations d'identification d'accès protégé (PAC) afin d'établir rapidement le tunnel TLS (reprise de session) ou d'autoriser l'utilisateur/la machine (ignorer la méthode interne pour l'authentification).

EAP-FAST comporte 3 phases :

- phase 0 (mise en service PAC)

- phase 1 (établissement du tunnel TLS)

- phase 2 (authentification)

EAP-FAST prend en charge les conversations sans PAC et basées sur PAC. L'authentification basée sur PAC comprend l'approvisionnement PAC et l'authentification basée sur PAC. L'approvisionnement PAC peut être basé sur une session TLS anonyme ou authentifiée.

PAC

PAC est un identifiant d'accès protégé généré par le serveur et fourni au client. Il se compose des éléments suivants :

- Clé PAC (valeur secrète aléatoire, utilisée pour dériver les clés TLS principale et de session)

- PAC opaque (clé PAC + identité de l'utilisateur - tous chiffrés par la clé principale du serveur EAP-FAST)

- Informations PAC (identité du serveur, minuteurs TTL)

Le serveur émettant le PAC chiffre la clé PAC et l'identité à l'aide de la clé principale du serveur EAP-FAST (c'est-à-dire PAC opaque) et envoie le PAC entier au client. Il ne conserve/stocke aucune autre information (à l'exception de la clé principale qui est la même pour tous les PAC).

Une fois que le PAC opaque est reçu, il est décrypté à l'aide de la clé principale du serveur EAP-FAST et validé. La clé PAC est utilisée pour dériver les clés TLS principale et de session pour un tunnel TLS abrégé.

De nouvelles clés principales du serveur EAP-FAST sont générées lorsque la clé principale précédente expire. Dans certains cas, une clé principale peut être révoquée.

Il existe actuellement quelques types de CCP utilisés :

- Tunnel PAC : utilisé pour l'établissement d'un tunnel TLS (sans certificat client ou serveur). Envoyé dans le client TLS Hello

- Machine PAC : utilisée pour l'établissement du tunnel TLS et l'autorisation immédiate de la machine. Envoyé dans le client TLS Hello

- PAC d'autorisation d'utilisateur : utilisé pour l'authentification immédiate de l'utilisateur (ignorer la méthode interne) si autorisé par le serveur. Envoyé à l'intérieur du tunnel TLS via TLV.

- PAC d'autorisation de machine : utilisé pour l'authentification immédiate de la machine (ignorer la méthode interne) si autorisé par le serveur. Envoyé à l'intérieur du tunnel TLS via TLV.

- Trustsec PAC : utilisé pour l'autorisation lors de l'actualisation de l'environnement ou des stratégies.

Tous ces PAC sont habituellement livrés automatiquement à la phase 0. Certains PAC (Tunnel, Machine, Trustsec) peuvent également être livrés manuellement.

Lorsque des PAC sont générés

- Tunnel PAC : mis en service après une authentification réussie (méthode interne) s'il n'a pas été utilisé précédemment.

- PAC d'autorisation : mis en service après une authentification réussie (méthode interne) s'il n'a pas été utilisé précédemment.

- PAC de machine : mis en service après une authentification de machine réussie (méthode interne) s'il n'est pas utilisé précédemment et lorsqu'un PAC d'autorisation n'est pas utilisé. Il est provisionné lorsque le PAC de tunnel expire, mais pas lorsque le PAC d'autorisation expire. Il est provisionné lorsque le chaînage EAP est activé ou désactivé.

Remarque :

Chaque mise en service PAC nécessite une authentification réussie, sauf dans le cas d'utilisation : l'utilisateur autorisé demande le PAC de l'ordinateur pour un ordinateur qui n'a pas de compte AD.

Ce tableau récapitule les fonctionnalités de mise en service et de mise à jour proactive :

| Type PAC |

Tunnel v1/v1a/CTS |

Machine |

Autorisation |

| Fournir PAC sur demande lors de la mise en service |

oui |

Uniquement lors du provisionnement authentifié |

Uniquement lors de l'approvisionnement authentifié et si un PAC de tunnel est également demandé |

| Fournir PAC sur demande lors de l'authentification |

oui |

oui |

uniquement s'il n'a pas été utilisé dans cette authentification |

| Mise à jour proactive |

oui |

non |

non |

| En cas de retour à l'approvisionnement PAC après l'échec de l'authentification basée sur PAC (par exemple, lorsque PAC a expiré) |

rejetez et ne fournissez pas la nouvelle |

rejetez et ne fournissez pas la nouvelle |

rejetez et ne fournissez pas la nouvelle |

| Prise en charge des PAC ACS 4.x |

pour Tunnel PAC v1/v1a |

oui |

non |

Clé principale de serveur EAP-FAST ACS 4.x contre ACS 5x et ISE

Il existe une légère différence dans la gestion des clés principales par rapport à ACS 4.x et ISE

En d'autres termes, ISE conserve toutes les anciennes clés principales et en génère une nouvelle par défaut une fois par semaine. Comme la clé principale ne peut pas expirer, seule la durée de vie PAC est validée.

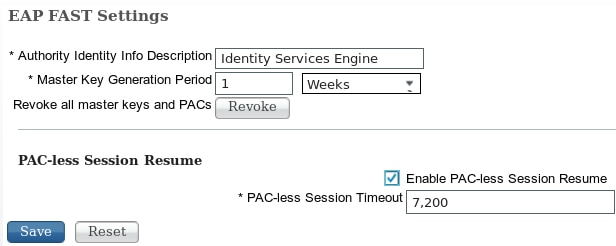

La période de génération de la clé principale ISE est configurée dans Administration -> Settings -> Protocol -> EAP-FAST -> EAP-FAST Settings.

Reprise de session

Il s'agit d'un composant important permettant l'utilisation du tunnel PAC. Il permet la renégociation du tunnel TLS sans utilisation de certificats.

Il existe deux types de reprise de session pour EAP-FAST : basé sur l'état du serveur et sans état (basé sur PAC).

État du serveur

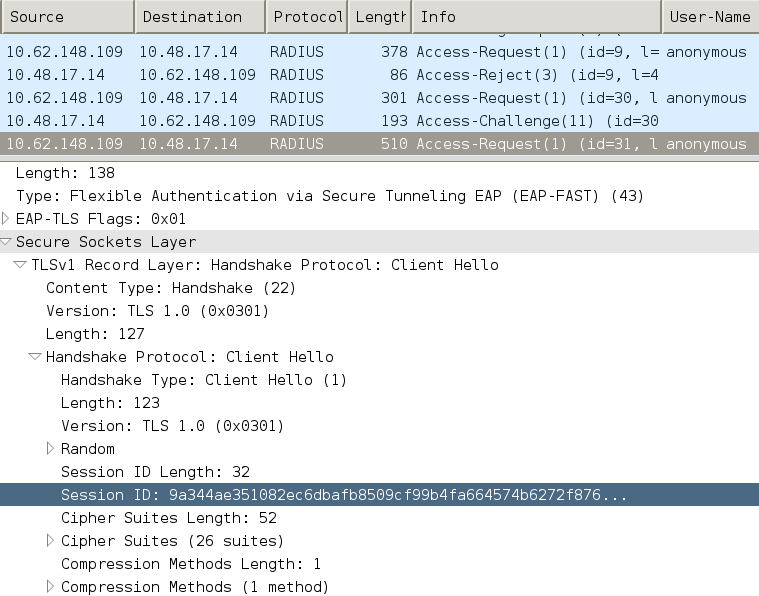

La méthode basée sur TLS standard est basée sur l'ID de session TLS mis en cache sur le serveur. Le client envoyant le paquet Hello du client TLS joint l'ID de session afin de reprendre la session. La session est uniquement utilisée pour l'approvisionnement PAC lors de l'utilisation d'un tunnel TLS anonyme :

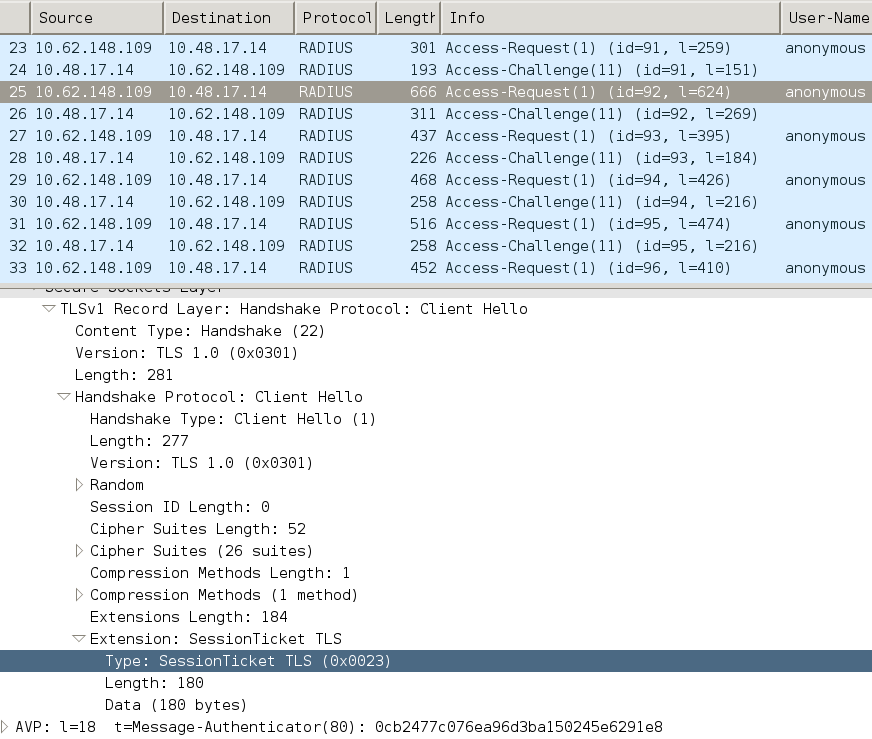

Sans état (basé sur PAC)

Le PAC Autorisation utilisateur/machine est utilisé pour stocker les états d'authentification et d'autorisation précédents pour l'homologue.

Le CV côté client est basé sur la RFC 4507. Le serveur n'a pas besoin de mettre en cache les données ; le client joint le PAC dans l'extension Hello SessionTicket du client TLS. À son tour, le PAC est validé par le serveur. Exemple basé sur le tunnel PAC livré au serveur :

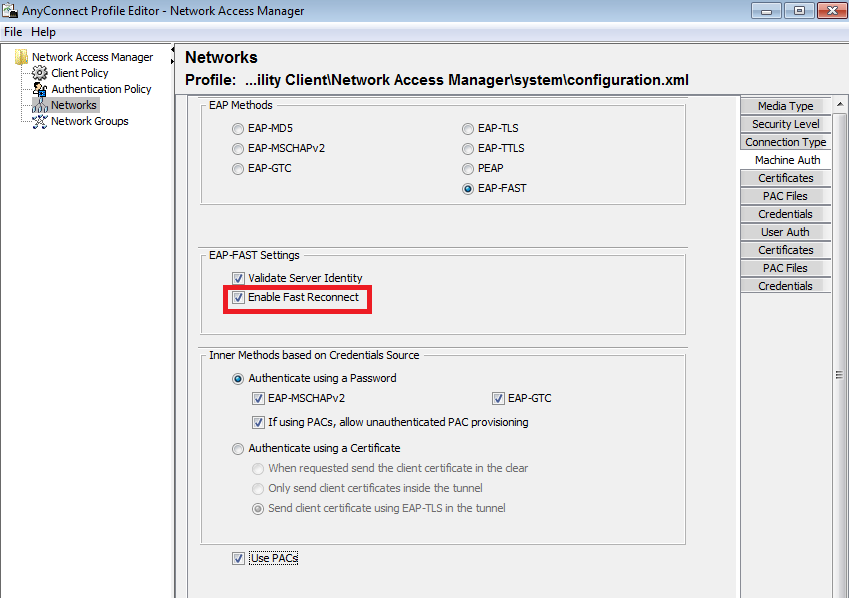

Implémentation AnyConnect NAM

Il est activé côté client (AnyConnect NAM) via la reconnexion rapide, mais il est utilisé pour contrôler uniquement l'utilisation PAC d'autorisation.

Lorsque le paramètre est désactivé, NAM utilise toujours le tunnel PAC pour construire le tunnel TLS (aucun certificat n'est nécessaire). Cependant, ceci n'utilise pas les PAC d'autorisation afin d'effectuer l'autorisation immédiate de l'utilisateur et de la machine. Par conséquent, la phase 2 avec la méthode interne est toujours requise.

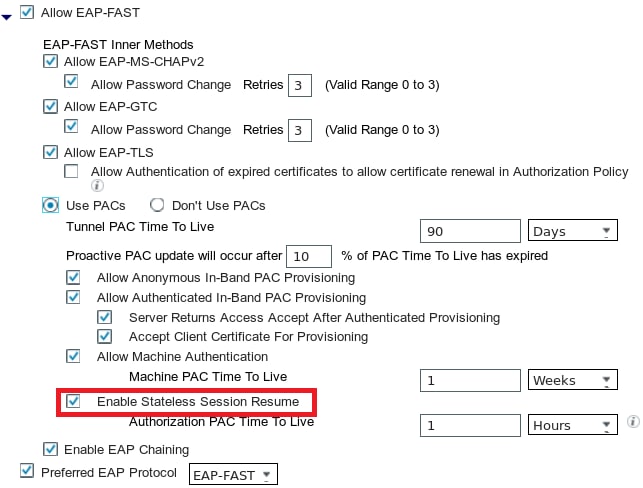

ISE a une option pour activer la reprise de session sans état. Et comme pour le NAM, c'est juste pour le PAC d'autorisation. L'utilisation des PAC de tunnel est contrôlée avec les options "Utiliser les PAC".

NAM essaie d'utiliser des PAC si l'option est activée. Si « Don't Use PACs » est configuré dans ISE et qu'ISE reçoit un tunnel PAC dans l'extension TLS, l'erreur « insert here » est signalée et une erreur EAP est retournée :

insérer ici

Dans ISE, il est également nécessaire d'activer la reprise de session en fonction de l'ID de session TLS (à partir des paramètres globaux EAP-FAST). Il est désactivé par défaut :

Gardez à l'esprit qu'un seul type de reprise de session peut être utilisé. La fonction SessionID est utilisée uniquement pour les déploiements sans PAC, tandis que la fonction RFC 4507 est utilisée uniquement pour les déploiements PAC.

Provisionnement PAC (phase 0)

Les PAC peuvent être automatiquement provisionnés dans la phase0. La phase 0 comprend :

- Établissement du tunnel TLS

- Authentification (méthode interne)

Les PAC sont délivrés après une authentification réussie dans le tunnel TLS via PAC TLV (et accusé de réception PAC TLV)

Tunnel TLS anonyme

Pour les déploiements sans infrastructure PKI, il est possible d'utiliser un tunnel TLS anonyme. Le tunnel TLS anonyme est construit à l'aide de la suite de chiffrement Diffie Hellman - sans avoir besoin d'un certificat serveur ou client. Cette approche est sujette aux attaques de Man in the Middle (imposture).

Pour utiliser cette option, NAM requiert cette option configurée :

« Si l'utilisation de PAC permet la mise en service de PAC non authentifié » (cela n'a de sens que pour la méthode interne basée sur un mot de passe, car sans infrastructure PKI, il n'est pas possible d'utiliser la méthode interne basée sur un certificat).

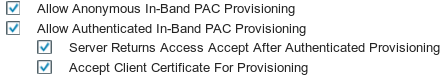

En outre, ISE a besoin de la configuration « Autoriser l'approvisionnement PAC intrabande anonyme » sous les protocoles d'authentification autorisés.

La mise en service PAC in-band anonyme est utilisée dans les déploiements TrustSec NDAC (session EAP-FAST négociée entre les périphériques réseau).

Tunnel TLS authentifié

Il s'agit de l'option la plus sécurisée et recommandée. Le tunnel TLS est construit sur la base du certificat du serveur qui est validé par le demandeur. Cela nécessite une infrastructure PKI côté serveur uniquement, qui est requise pour ISE (sur NAM, il est possible de désactiver l'option « Valider l'identité du serveur ».

Pour ISE, il existe deux options supplémentaires :

Normalement, après la mise en service PAC, un message Access-Reject est envoyé, forçant le demandeur à se réauthentifier à l'aide de PAC. Mais comme les PAC ont été livrés dans le tunnel TLS avec l'authentification, il est possible de raccourcir le processus entier et de retourner Access-Accept immédiatement après l'approvisionnement en PAC.

La deuxième option crée le tunnel TLS en fonction du certificat client (ce qui nécessite un déploiement PKI sur les points d'extrémité). Cela permet de construire le tunnel TLS avec une authentification mutuelle, qui ignore la méthode interne et passe directement à la phase d'approvisionnement PAC. Il est important d'être prudent ici - parfois le demandeur présente un certificat qui n'est pas approuvé par ISE (destiné à d'autres fins) et la session échoue.

Chaînage EAP

Permet l'authentification des utilisateurs et des machines dans une session Radius/EAP. Plusieurs méthodes EAP peuvent être enchaînées. Une fois la première authentification (généralement une machine) terminée avec succès, le serveur envoie un TLV de résultat intermédiaire (à l'intérieur du tunnel TLS) indiquant la réussite. Cette TLV doit être accompagnée d’une demande de TLV de liaison de chiffrement. La liaison de chiffrement est utilisée pour prouver que le serveur et l’homologue ont participé à la séquence spécifique d’authentifications. Le procédé Cryptobinding utilise le matériau de codage des phases 1 et 2. En outre, un TLV supplémentaire est joint : EAP-Payload - ceci lance la nouvelle session (généralement pour l'utilisateur). Une fois que le serveur RADIUS (ISE) reçoit la réponse TLV de liaison de chiffrement et la valide, cela s'affiche dans le journal et la méthode EAP suivante est essayée (généralement pour l'authentification de l'utilisateur) :

12126 EAP-FAST cryptobinding verification passed

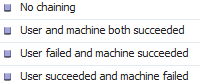

Si la validation de la liaison de chiffrement échoue, toute la session EAP échoue. Si l'une des authentifications dans a échoué, cela ne pose pas de problème. Par conséquent, ISE permet à un administrateur de configurer plusieurs résultats de chaînage en fonction de la condition d'autorisation NetworkAccess:EapChainingResult:

Le chaînage EAP est activé automatiquement sur NAM lorsque l'authentification des utilisateurs et des machines EAP-FAST est activée.

Le chaînage EAP doit être configuré dans ISE.

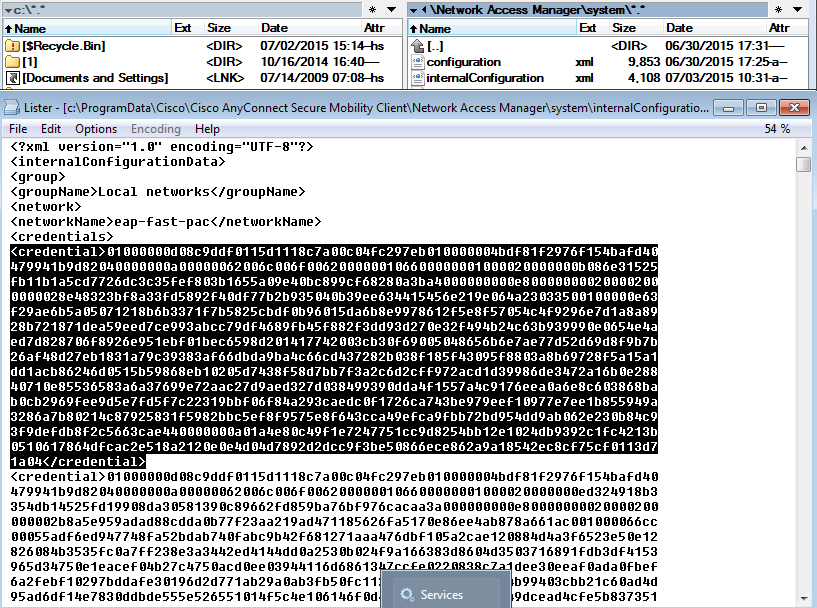

Emplacement de stockage des fichiers PAC

Par défaut, les PAC de tunnel et de machine sont stockés dans C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\Network Access Manager\system\internalConfiguration.xml dans les sections <credential>. Elles sont stockées sous forme chiffrée.

Les PAC d'autorisation sont stockés uniquement en mémoire et sont supprimés après le redémarrage ou le redémarrage du service NAM.

Un redémarrage du service est nécessaire pour supprimer le tunnel ou le PAC de l'ordinateur.

AnyConnect NAM 3.1 contre 4.0

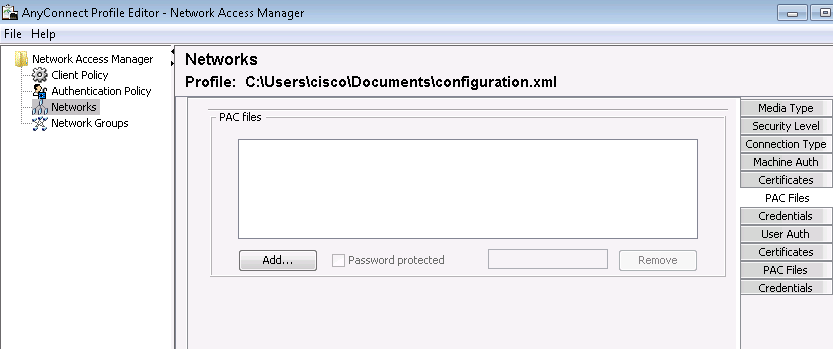

L'éditeur de profil NAM AnyConnect 3.x a permis à l'administrateur de configurer manuellement les PAC. Cette fonctionnalité a été supprimée de l'éditeur de profil NAM AnyConnect 4.x.

La décision de supprimer cette fonctionnalité est basée sur l'ID de bogue Cisco CSCuf3142 et l'ID de bogue Cisco CSCua13140 .

Exemples

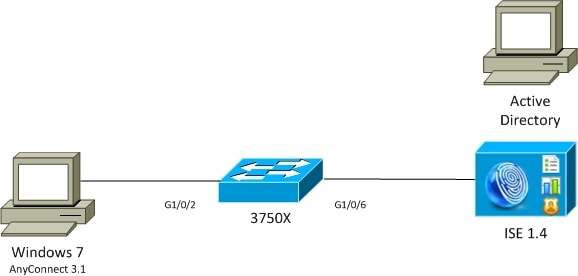

Diagramme du réseau

Tous les exemples ont été testés à l’aide de cette topologie de réseau. La même chose s'applique également lors de l'utilisation sans fil.

EAP-Fast sans chaînage EAP avec PAC utilisateur et machine

Par défaut, EAP_chaining est désactivé sur ISE. Cependant, toutes les autres options sont activées, y compris les PAC Machine et Autorisation. Le demandeur dispose déjà d'un PAC de machine et de tunnel valide. Dans ce flux, il existe deux authentifications distinctes - une pour la machine et une pour l'utilisateur - avec des journaux distincts sur ISE. Les principales étapes ont été consignées par ISE. Première authentification (machine) :

- Le demandeur envoie un Hello client TLS avec le PAC de la machine.

- Le serveur valide le PAC de l'ordinateur et crée le tunnel TLS (aucun certificat utilisé).

- Le serveur valide le PAC de l'ordinateur et effectue la recherche de compte dans Active Directory et ignore la méthode interne.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

24351 Account validation succeeded

24420 User's Attributes retrieval from Active Directory succeeded - example . com

22037 Authentication Passed

12124 EAP-FAST inner method skipped

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

La deuxième authentification (utilisateur) :

- Le demandeur envoie le paquet Hello du client TLS avec le tunnel PAC.

- Le serveur valide le PAC et crée le tunnel TLS (aucun certificat utilisé).

- Comme le demandeur n'a pas de PAC d'autorisation, la méthode interne (EAP-MSCHAP) est utilisée pour l'authentification.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12125 EAP-FAST inner method started

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example . com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

Dans la section « Autres attributs » du rapport détaillé dans ISE, ceci est noté pour les authentifications utilisateur et machine :

EapChainingResult: No chaining

EAP-Fast avec chaînage EAP avec reconnexion rapide PAC

Dans ce flux, le demandeur dispose déjà d'un PAC de tunnel valide avec les PAC d'autorisation d'utilisateur et d'ordinateur :

- Le demandeur envoie le paquet Hello du client TLS avec le tunnel PAC.

- Le serveur valide le PAC et crée le tunnel TLS (aucun certificat utilisé).

- ISE démarre le chaînage EAP, le demandeur joint des PAC d'autorisation pour l'utilisateur et la machine à l'aide de TLV dans le tunnel TLS.

- ISE valide les PAC d'autorisation (aucune méthode interne requise), vérifie que les comptes existent dans Active Directory (aucune authentification supplémentaire), renvoie la réussite.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12210 Received User Authorization PAC

12211 Received Machine Authorization PAC

24420 User's Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

24439 Machine Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

Dans la section « Autres attributs » du rapport détaillé dans ISE, ce résultat est noté :

EapChainingResult: EAP Chaining

En outre, les informations d'identification de l'utilisateur et de la machine sont incluses dans le même journal, comme indiqué ici :

Username: cisco,host/mgarcarz-PC

EAP-Fast avec chaînage EAP sans PAC

Dans ce flux, NAM est configuré pour ne pas utiliser de PAC, ISE est également configuré pour ne pas utiliser de PAC (mais avec chaînage EAP)

- Le demandeur envoie un paquet Hello au client TLS sans tunnel PAC.

- Le serveur répond avec les charges utiles Certificat TLS et Demande de certificat.

- Le demandeur doit faire confiance au certificat du serveur, n'envoie aucun certificat client (la charge utile du certificat est nulle), le tunnel TLS est construit.

- ISE envoie une requête TLV pour le certificat client à l'intérieur du tunnel TLS, mais le demandeur ne le fait pas (il n'est pas nécessaire de l'avoir pour continuer).

- Démarre le chaînage EAP pour l'utilisateur, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Poursuit avec l'authentification de la machine, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Aucun PAC n'est provisionné.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12176 EAP-FAST PAC-less full handshake finished successfully

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast avec autorisation de chaînage EAP Expiration PAC

Dans ce flux, le demandeur possède un PAC de tunnel valide mais a expiré les PAC d'autorisation :

- Le demandeur envoie le paquet Hello du client TLS avec le tunnel PAC.

- Le serveur valide le PAC et crée le tunnel TLS (aucun certificat utilisé).

- ISE démarre le chaînage EAP, le demandeur joint des PAC d'autorisation pour l'utilisateur et la machine à l'aide de TLV dans le tunnel TLS.

- Lorsque les PAC ont expiré, la méthode interne pour l'utilisateur et la machine est démarrée (EAP-MSCHAP).

- Une fois les deux authentifications réussies, les PAC d'autorisation utilisateur et machine sont provisionnés.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12227 User Authorization PAC has expired - will run inner method

12228 Machine Authorization PAC has expired - will run inner method

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast avec tunnel de chaînage EAP PAC expiré

Dans ce flux, lorsqu'aucun PAC de tunnel valide n'existe, la négociation TLS complète avec la phase interne se produit.

- Le demandeur envoie le paquet Hello du client TLS sans tunnel PAC.

- Le serveur répond avec les charges utiles Certificat TLS et Demande de certificat.

- Le demandeur doit faire confiance au certificat du serveur, n'envoie pas de certificat client (la charge utile du certificat est nulle), tunnel TLS construit.

- ISE envoie une requête TLV pour le certificat client à l'intérieur du tunnel TLS, mais le demandeur ne le fait pas (il n'est pas nécessaire de l'avoir pour continuer).

- Démarre le chaînage EAP pour l'utilisateur, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Poursuit avec l'authentification de la machine, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Mise en service réussie de tous les PAC (activée dans la configuration ISE).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12149 EAP-FAST built authenticated tunnel for purpose of PAC provisioning

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

11018 RADIUS is re-using an existing session

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12126 EAP-FAST cryptobinding verification passed

12200 Approved EAP-FAST client Tunnel PAC request

12202 Approved EAP-FAST client Authorization PAC request

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast avec chaînage EAP et provisionnement PAC de tunnel TLS anonyme

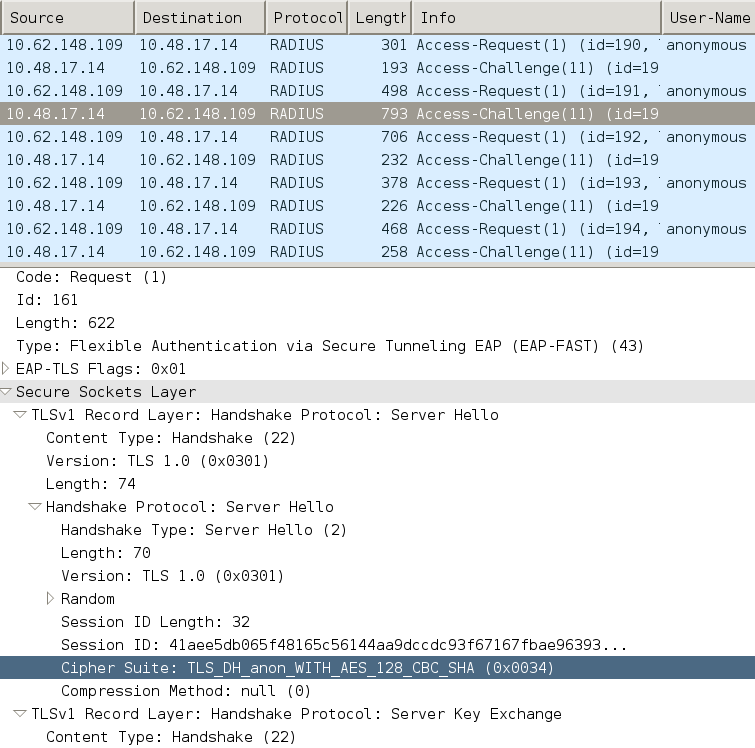

Dans ce flux, le tunnel TLS anonyme ISE et NAM est configuré pour l'approvisionnement PAC (le tunnel TLS authentifié ISE pour l'approvisionnement PAC est désactivé) La demande d'approvisionnement PAC ressemble à ceci :

- Le demandeur envoie un paquet Hello de client TLS sans plusieurs suites de chiffrement.

- Le serveur répond avec les chiffres Hello et Diffie Hellman anonymes TLS Server (par exemple TLS_DH_anon_WITH_AES_128_CBC_SHA).

- Le demandeur l'accepte et le tunnel TLS anonyme est construit (aucun certificat échangé).

- Démarre le chaînage EAP pour l'utilisateur, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Poursuit avec l'authentification de la machine, en utilisant la méthode interne avec l'authentification MSCHAPv2.

- Étant donné que le tunnel TLS anonyme est en cours de construction, les PAC d'autorisation ne sont pas autorisés.

- Radius Reject est renvoyé pour forcer le demandeur à se réauthentifier (à l'aide du PAC provisionné).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12808 Prepared TLS ServerKeyExchange message

12810 Prepared TLS ServerDone message

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12131 EAP-FAST built anonymous tunnel for purpose of PAC provisioning

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12200 Approved EAP-FAST client Tunnel PAC request

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Captures de paquets Wireshark pour la négociation de tunnel TLS anonyme :

EAP-Fast avec authentification des utilisateurs par chaînage EAP uniquement

Dans ce flux, AnyConnect NAM avec EAP-FAST et User (EAP-TLS) et l'authentification machine (EAP-TLS) est configuré. Le PC Windows est démarré mais les informations d'identification de l'utilisateur ne sont pas fournies. Le commutateur initie une session 802.1x, NAM doit répondre, mais les informations d'identification de l'utilisateur ne sont pas fournies (aucun accès au magasin et au certificat de l'utilisateur pour le moment). L'authentification de l'utilisateur échoue alors que l'ordinateur réussit - La condition d'autorisation ISE « Accès réseau : EapChainingResult EQUALS L'utilisateur a échoué et l'ordinateur a réussi » est satisfaite. Plus tard, l'utilisateur se connecte et une autre authentification démarre, l'utilisateur et la machine réussissent.

- Le demandeur envoie un Hello client TLS avec le PAC de la machine.

- Le serveur répond en indiquant que le tunnel TLS Change Cipher Spec (Spécification de chiffrement modifié TLS) est immédiatement créé en fonction de ce PAC.

- ISE lance le chaînage EAP et demande l'identité de l'utilisateur.

- Le demandeur fournit l'identité de la machine à la place (l'utilisateur n'est pas encore prêt), termine la méthode interne EAP-TLS.

- ISE demande à nouveau l'identité de l'utilisateur, le demandeur ne peut pas la fournir.

- ISE envoie TLV avec résultat intermédiaire = échec (pour l'authentification utilisateur).

- ISE renvoie le message de réussite EAP final, condition ISE Accès réseau :EapChainingResult EQUALS Échec de l'utilisateur et la machine réussie est satisfaite.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12215 Client suggested 'Machine' identity type instead

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12523 Extracted EAP-Response/NAK for inner method requesting to use EAP-TLS instead

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12816 TLS handshake succeeded

12509 EAP-TLS full handshake finished successfully

22070 Identity name is taken from certificate attribute

15013 Selected Identity Source - Test-AD

24323 Identity resolution detected single matching account

22037 Authentication Passed

12202 Approved EAP-FAST client Authorization PAC request

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12216 Identity type provided by client was already used for authentication

12967 Sent EAP Intermediate Result TLV indicating failure

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

12106 EAP-FAST authentication phase finished successfully

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast avec chaînage EAP et paramètres de tunnel TLS anonymes incohérents

Dans ce flux, ISE est configuré pour l'approvisionnement PAC uniquement via un tunnel TLS anonyme, mais NAM utilise un tunnel TLS authentifié, ce qui est consigné par ISE :

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12814 Prepared TLS Alert message

12817 TLS handshake failed

12121 Client didn't provide suitable ciphers for anonymous PAC-provisioning

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Cela se produit lorsque NAM tente de construire un tunnel TLS authentifié avec ses chiffrements TLS spécifiques - et ceux-ci ne sont pas acceptés par ISE qui est configuré pour le tunnel TLS anonyme (acceptant uniquement les chiffrements DH)

Dépannage

ISE

Pour les journaux détaillés, les débogages Runtime-AAA doivent être activés sur le noeud PSN correspondant. Voici quelques exemples de journaux de port-server.log :

Génération PAC de la machine :

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Using IID from PAC request for machine,EapFastTlv.cpp:1234

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Adding PAC of type=Machine Authorization,EapFastProtocol.cpp:3610

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: Generating Pac, Issued PAC type=Machine Authorization with expiration time: Fri Jul 3 10:38:30 2015

Approbation de la demande PAC :

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine,EapFastProtocol.cpp:955

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine Authorization,EapFastProtocol.cpp:955

Validation PAC :

DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC is valid,EapFastProtocol.cpp:3403

Eap,2015-07-03 09:34:39,208,DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC accepted,EapFastProtocol.cpp:3430

Exemple de résumé réussi pour la génération de PAC :

DEBUG,0x7fd5331fd700,cntx=0001162749,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=cisco,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Provisioning. Authenticated. Inner method succeeded. Inner method succeeded. Generated PAC of type Tunnel V1A. Generated PAC of type User Authorization. Generated PAC of type Machine. Generated PAC of type Machine Authorization. Success

Exemple de résumé réussi pour la validation PAC :

DEBUG,0x7fd5330fc700,cntx=0001162503,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Authentication. PAC type Tunnel V1A. PAC is valid.Skip inner method. Skip inner method. Success

AnyConnect NAM

Exemple de session non-EAP-Chaining, authentification de la machine sans reconnexion rapide :

EAP: Identity requested

Auth[eap-fast-pac:machine-auth]: Performing full authentication

Auth[eap-fast-pac:machine-auth]: Disabling fast reauthentication

Exemple de recherche PAC d'autorisation (authentification de machine pour une session non-EAP-Chaining) :

Looking for matching pac with iid: host/ADMIN-PC2

Requested machine pac was sen

Tous les états de la méthode interne (pour MSCHAP) peuvent être vérifiés à partir de ces journaux :

EAP (0) EAP-MSCHAP-V2: State: 0 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 2 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 1 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 4 (eap_auth_mschapv2_c.c 73

Le NAM permet la configuration de la fonctionnalité de journalisation étendue qui capture tous les paquets EAP et les enregistre dans un fichier pcap. Ceci est particulièrement utile pour la fonctionnalité Start Before Logon (les paquets EAP sont capturés même pour les authentifications qui se produisent avant l'ouverture de session de l'utilisateur). Pour l'activation des fonctionnalités, demandez à votre ingénieur TAC.

Références

- Guide de l'administrateur du client Cisco AnyConnect Secure Mobility, version 4.0 Configuration EAP-FAST

- Guide de l'administrateur de Cisco Identity Services Engine, version 1.4 EAP-FAST, recommandations

- Guides de conception de Cisco Identity Services Engine

- Déploiement du chaînage EAP avec AnyConnect NAM et Cisco ISE

- Assistance et documentation techniques - Cisco Systems

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

15-Mar-2016

|

Première publication |

Contribution d’experts de Cisco

- Michal Garcarz

- Thomas Wall

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires