Détection des points d'accès indésirables sur les points d'accès WAP351 et WAP371

Objectif

Un point d'accès non autorisé est un point d'accès installé sur un réseau sans l'autorisation explicite d'un administrateur système. Les points d'accès non autorisés constituent une menace pour la sécurité, car toute personne ayant accès à la zone peut installer un point d'accès sans fil qui peut permettre à des personnes non autorisées d'accéder au réseau. La page Rogue AP Detection affiche des informations sur ces points d'accès. Vous pouvez ajouter n'importe quel point d'accès autorisé à la liste des points d'accès approuvés.

L'objectif de ce document est d'expliquer comment détecter les points d'accès non autorisés sur les points d'accès WAP351 et WAP371.

Périphériques pertinents

•WAP351

•WAP371

Version du logiciel

· 1.0.0.39 (WAP351)

· 1.2.0.2 (WAP371)

Configuration de la détection des points d'accès indésirables

Remarque : Afin de configurer la détection de point d'accès non autorisé pour une radio, cette radio doit d'abord être activée dans la section Wireless > Radio. Pour plus d'informations, référez-vous aux articles Configuration des paramètres radio de base sur le WAP131 et le WAP351 et Paramètres radio de base sur le WAP371.

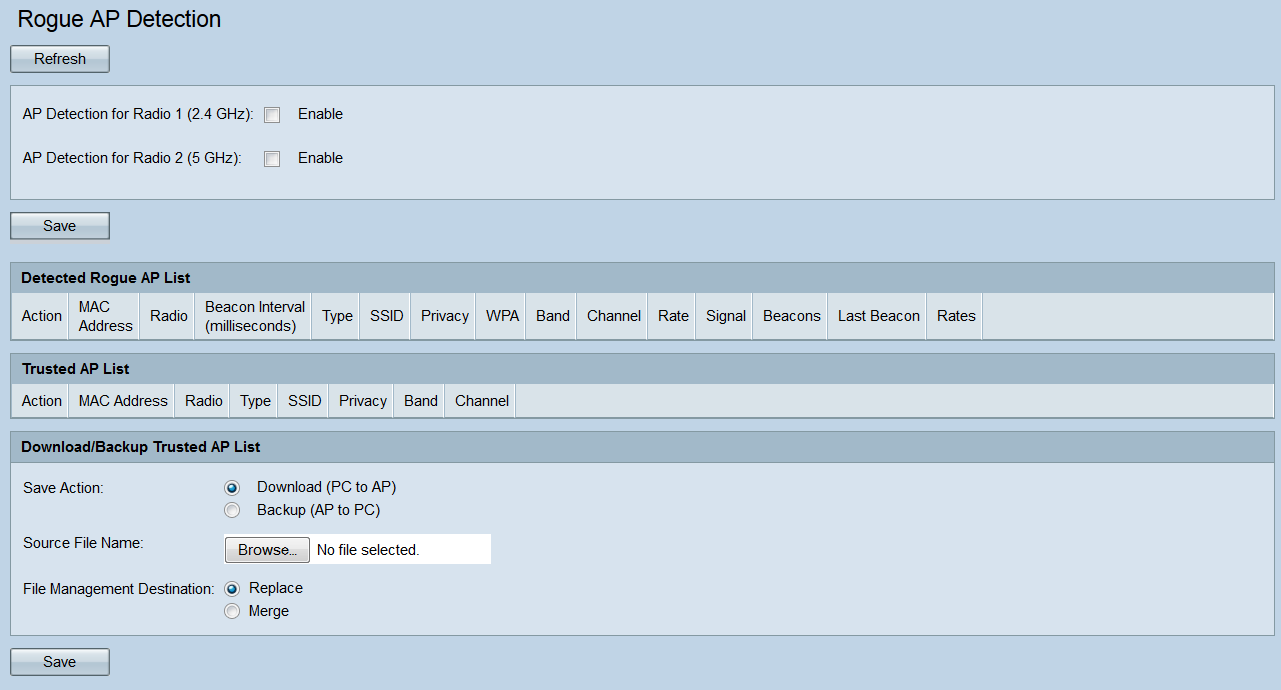

Étape 1. Connectez-vous à l’utilitaire de configuration Web et choisissez Wireless > Rogue AP Detection. La fenêtre Rogue AP Detection s'affiche :

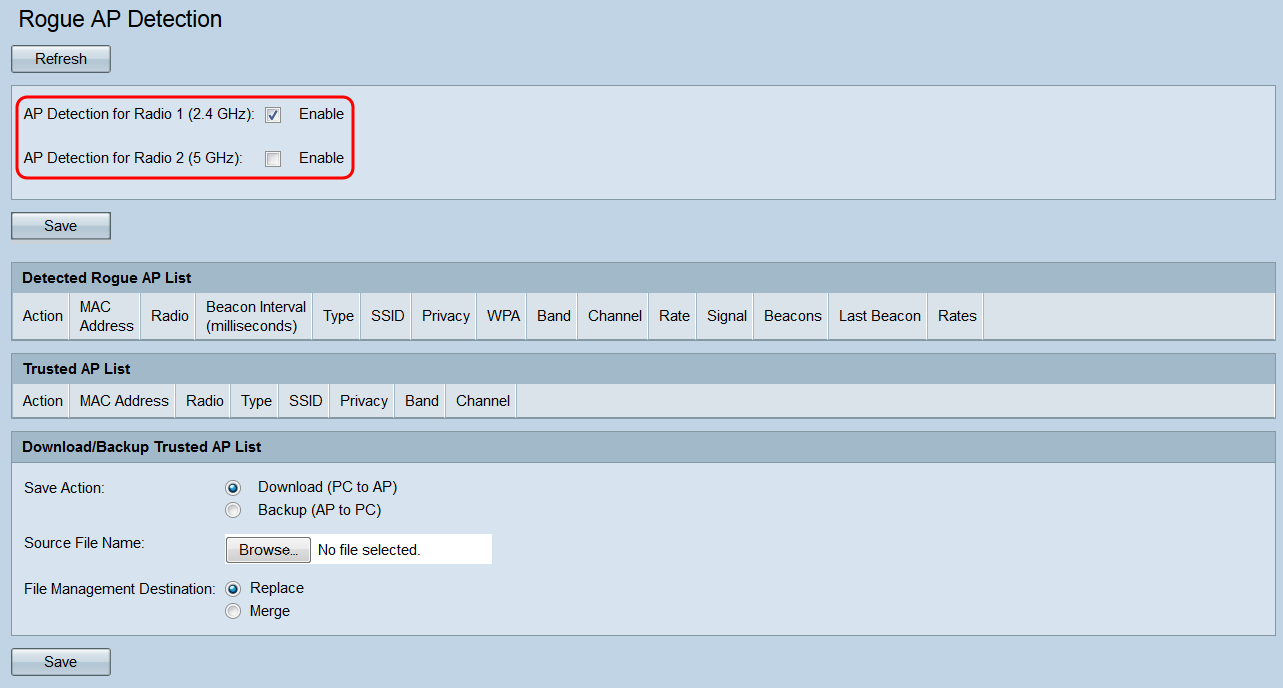

Étape 2. Cochez les cases AP Detection for Radio 1 ou AP Detection for Radio 2 pour sélectionner la ou les interfaces radio sur lesquelles vous voulez activer la détection de point d'accès non autorisé. Sur le WAP351, Radio 1 peut uniquement détecter les points d'accès dans la plage 2,4 GHz et Radio 2 peut uniquement détecter les points d'accès dans la plage 5 GHz. Sur le WAP371, Radio 1 peut uniquement détecter les points d'accès dans la plage 5 GHz et Radio 2 peut uniquement détecter les points d'accès dans la plage 2,4 GHz.

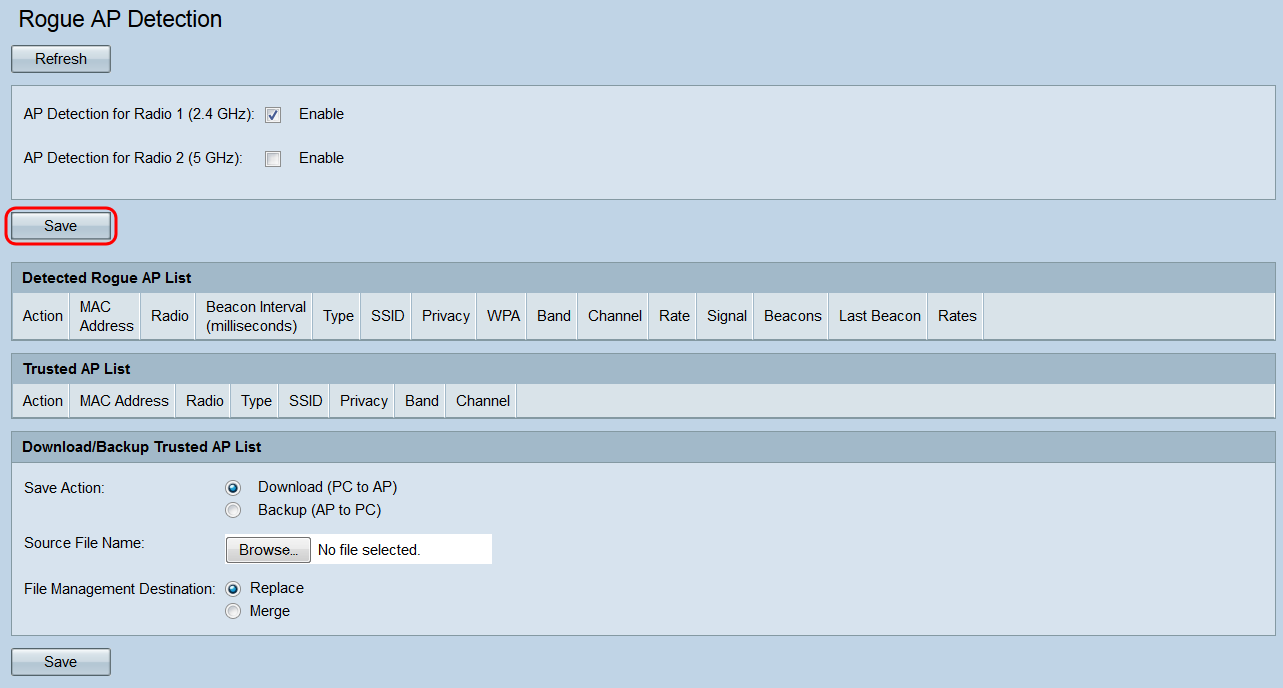

Étape 3. Cliquez sur le bouton Save pour activer la détection des points d’accès non autorisés pour les interfaces radio sélectionnées.

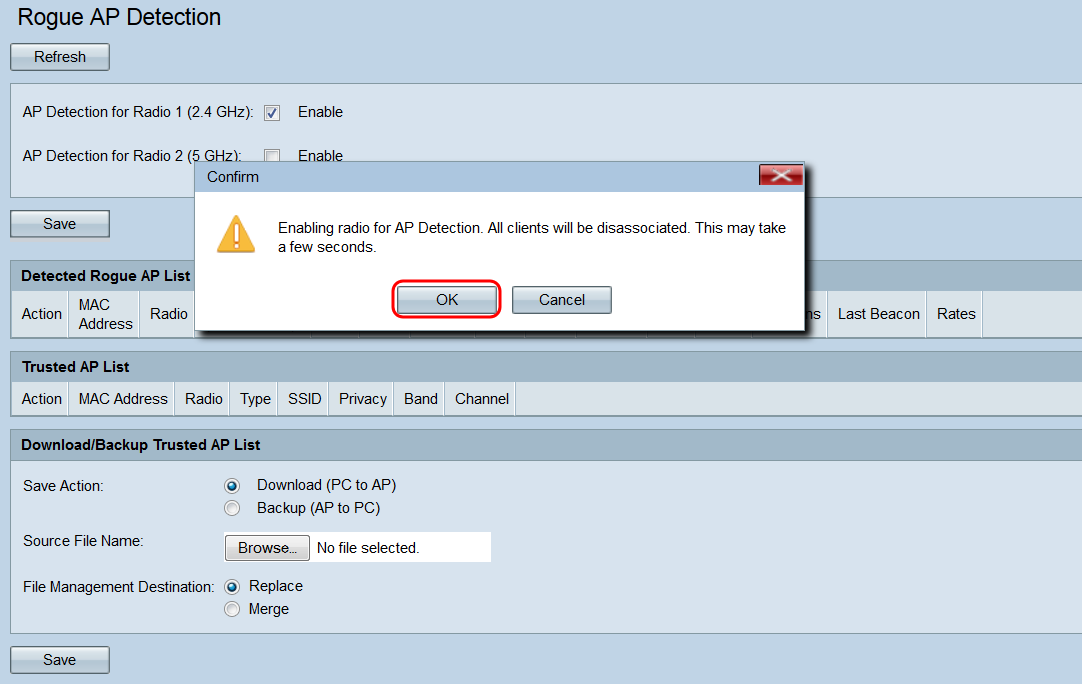

Étape 4. Si vous activez la détection des points d’accès indésirables, une fenêtre contextuelle s’affiche pour indiquer que tous les clients actuellement connectés seront déconnectés. Cliquez sur OK pour continuer.

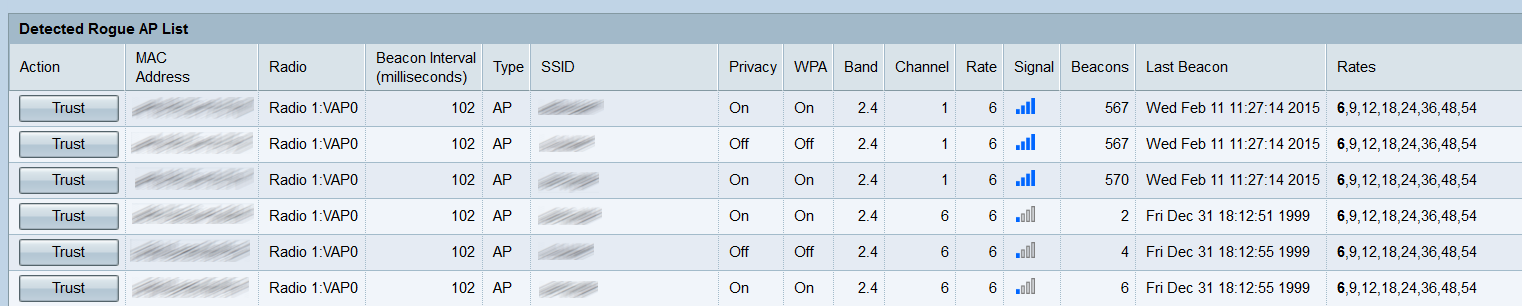

Une fois que la détection des points d'accès indésirables est activée, chaque point d'accès détecté sera affiché dans la Liste des points d'accès indésirables détectés.

Les informations suivantes relatives aux points d'accès détectés s'affichent :

· Action : cliquez sur le bouton Trust dans ce champ pour ajouter le point d'accès correspondant à la liste Trusted AP List, et le supprimer de la liste Detected Rogue AP List.

· MAC Address : affiche l'adresse MAC du point d'accès détecté.

· Radio : indique la radio du WAP sur lequel le point d'accès a été détecté.

· Beacon Interval : affiche l'intervalle de balise en millisecondes utilisé par le point d'accès détecté. Les trames de balise sont transmises par un point d’accès à intervalles réguliers pour annoncer l’existence du réseau sans fil. Le temps par défaut d’envoi d’une trame Beacon est d’une fois toutes les 100 millisecondes.

· Type : affiche le type de périphérique détecté. Il peut s'agir d'un point d'accès ou d'un point ad hoc. Un périphérique Ad hoc utilise une connexion sans fil locale qui n'implique pas de point d'accès sans fil.

· SSID : affiche le SSID du point d'accès détecté.

· Privacy : indique s'il existe une sécurité sur le point d'accès voisin.

· WPA : indique si la sécurité WPA est désactivée ou activée pour le point d'accès détecté.

· Band : indique le mode IEEE 802.11 utilisé sur le point d'accès détecté. Il peut s'agir de 2.4 ou 5.

· Channel : affiche le canal sur lequel le point d'accès détecté diffuse actuellement.

· Rate : affiche le débit de diffusion actuel du point d'accès détecté en Mbits/s.

· Signal : affiche la puissance du signal radio provenant du point d'accès.

· Beacons : affiche le nombre total de beacons reçus du point d'accès depuis sa première détection. Les trames de balise sont transmises par un point d’accès à intervalles réguliers pour annoncer l’existence du réseau sans fil. Le temps par défaut d’envoi d’une trame Beacon est d’une fois toutes les 100 millisecondes.

· Last Beacon : affiche la date et l'heure de la dernière balise reçue du point d'accès.

· Rates : répertorie les débits de base et pris en charge du point d'accès détecté (en mégabits par seconde).

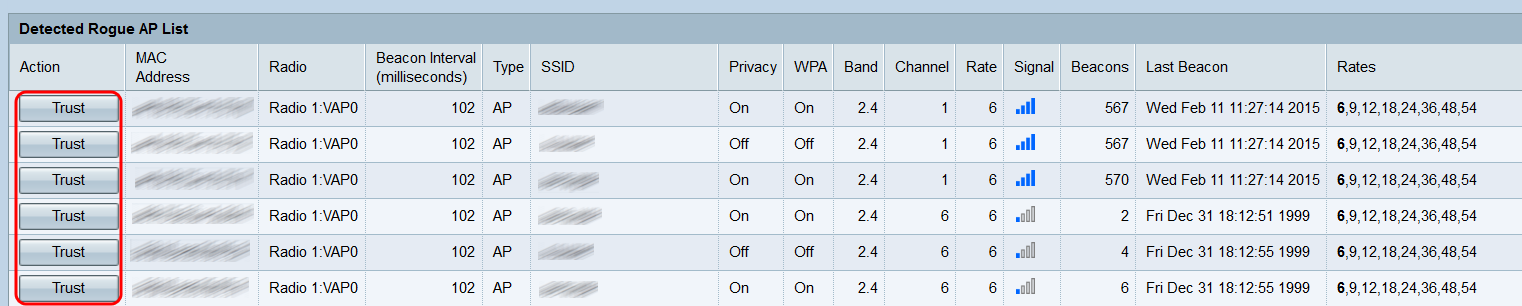

Étape 5. Si vous approuvez ou reconnaissez un point d’accès qui a été détecté, cliquez sur le bouton Trust à côté de son entrée dans la liste. Ceci ajoute le point d'accès correspondant à la liste des points d'accès approuvés, et le supprime de la liste des points d'accès indésirables détectés. L'approbation d'un AP l'ajoute seulement à la liste, et n'a aucun impact sur le fonctionnement du WAP. Les listes sont des outils organisationnels qui peuvent être utilisés pour prendre d'autres mesures.

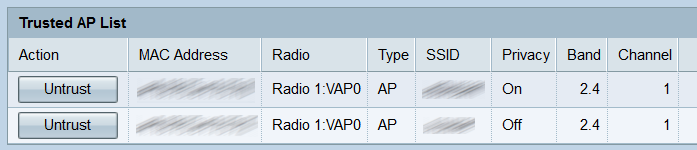

Étape 6. Pour gérer vos points d’accès approuvés, faites défiler jusqu’à la liste des points d’accès approuvés. C'est là que se trouvent les points d'accès indésirables détectés lorsque vous cliquez sur leurs boutons d'approbation respectifs.

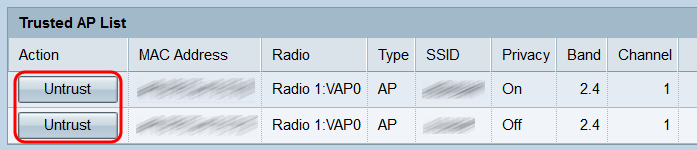

Étape 7. Si vous n’approuvez plus un point d’accès approuvé, cliquez sur le bouton Untrust correspondant. Cette opération va le replacer dans la liste des points d'accès indésirables détectés.

Sauvegarde/téléchargement de la liste des points d'accès approuvés

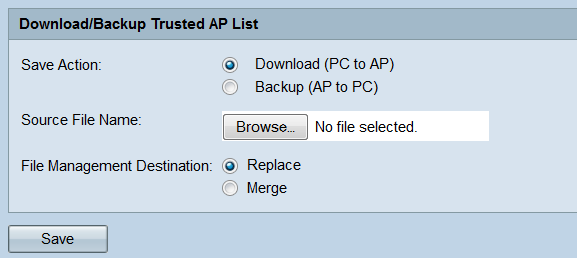

Étape 1. Si vous souhaitez télécharger ou sauvegarder la liste des points d’accès approuvés, faites défiler jusqu’à la section Download/Backup Trusted AP List.

Étape 2. Dans le champ Save Action, sélectionnez l'une des cases d'option :

· Download (PC to AP) : sélectionnez cette option si vous souhaitez télécharger une liste de points d'accès approuvés existante de votre PC vers le WAP.

· Backup (AP to PC) : sélectionnez cette option si vous souhaitez sauvegarder la liste des points d'accès approuvés sur votre PC. Si vous sélectionnez cette option, passez à l'étape 5.

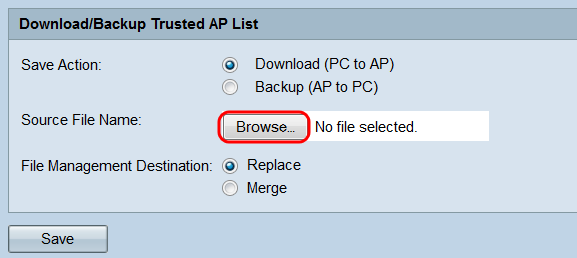

Étape 3. Si vous avez sélectionné Download (PC to AP) à l'étape précédente, cliquez sur le bouton Browse... dans le champ Source File Name pour sélectionner le fichier de liste de points d'accès approuvés sur votre PC.

Remarque : Le fichier doit se terminer par .cfg.

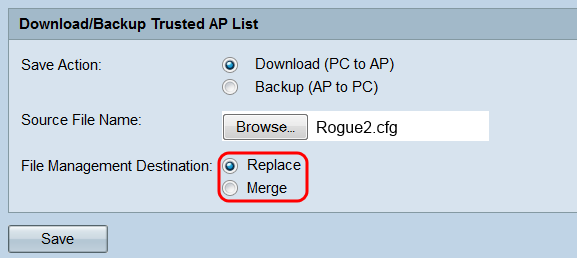

Étape 4. Dans le champ File Management Destination, sélectionnez les boutons radio Replace ou Merge. Remplacer provoque le fichier téléchargé pour remplacer complètement la liste AP approuvée existante sur le WAP, tandis que Fusionner ajoute seulement les nouveaux AP dans le fichier à la liste AP approuvée.

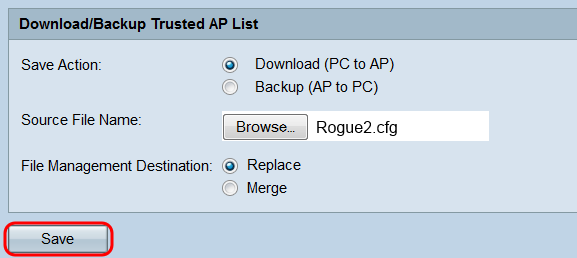

Étape 5. Cliquez sur Enregistrer. En fonction de votre sélection dans le champ Save Action, le WAP sauvegardera la liste des AP approuvés sur votre PC ou téléchargera la liste des AP approuvés spécifiée sur le WAP.

Étape 6. Si vous effectuez une sauvegarde, une boîte de dialogue s’affiche pour vous demander d’enregistrer la liste des points d’accès approuvés sur votre ordinateur. Si vous téléchargez le fichier, une fenêtre contextuelle s'affiche pour indiquer que le transfert a réussi. Click OK.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

12-Dec-2018

|

Première publication |

Commentaires

Commentaires