Analyse de vidage TCP de QuickVPN

Objectifs

Cet article explique comment capturer les paquets avec Wireshark pour surveiller le trafic client lorsque QuickVPN existe. QuickVPN est un moyen facile de configurer un logiciel VPN sur un ordinateur distant ou un ordinateur portable avec un nom d'utilisateur et un mot de passe simples. Cela vous aidera à accéder en toute sécurité aux réseaux en fonction du périphérique utilisé. Wireshark est un analyseur de paquets utilisé pour capturer les paquets sur le réseau à des fins de dépannage.

Cisco ne prend plus en charge QuickVPN. Cet article est toujours disponible pour les clients utilisant QuickVPN. Pour obtenir la liste des routeurs qui ont utilisé QuickVPN, cliquez sur Cisco Small Business QuickVPN. Pour plus d'informations sur QuickVPN, vous pouvez visionner la vidéo à la fin de cet article.

Périphériques pertinents

· Série RV (voir la liste dans le lien ci-dessus)

Analyser les vidages TCP QuickVPN

Afin de suivre les étapes de cet article, Wireshark et le client QuickVPN doivent être installés sur votre PC.

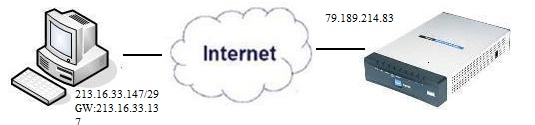

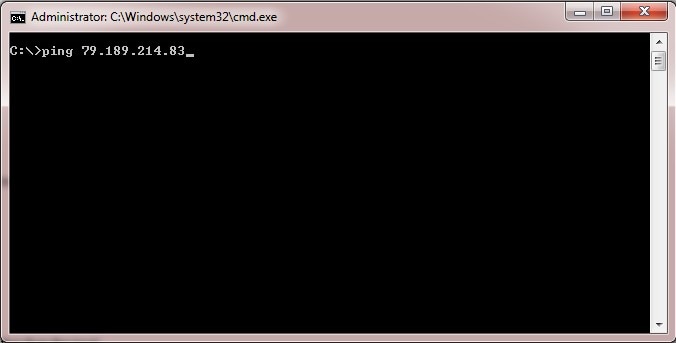

Étape 1. Sur votre ordinateur, accédez à la barre de recherche. Entrez cmd et sélectionnez l'application Command Prompt dans les options. Entrez la commande ping et l'adresse IP à laquelle vous essayez de vous connecter. Dans ce cas, ping 79.189.214.83 a été entré.

Étape 2. Ouvrez l’application Wireshark et choisissez l’interface par laquelle les paquets sont transmis à Internet et captez le trafic.

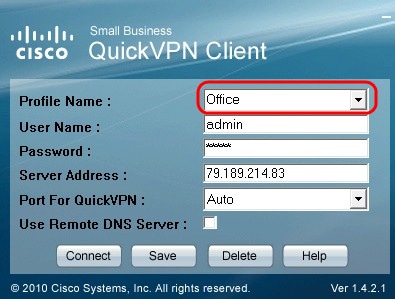

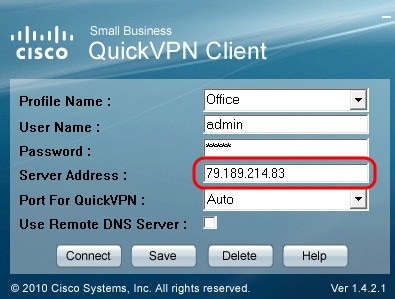

Étape 3. Démarrez l’application QuickVPN. Saisissez le nom du profil dans le champ Nom du profil.

Étape 4. Entrez le nom d'utilisateur dans le champ Nom d'utilisateur.

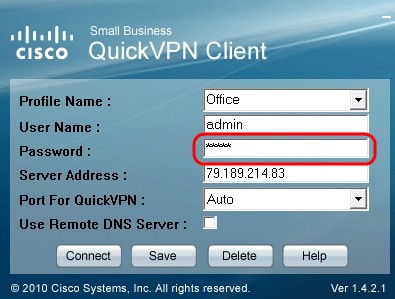

Étape 5. Entrez le mot de passe dans le champ Password.

Étape 6. Entrez l’adresse du serveur dans le champ Server Address.

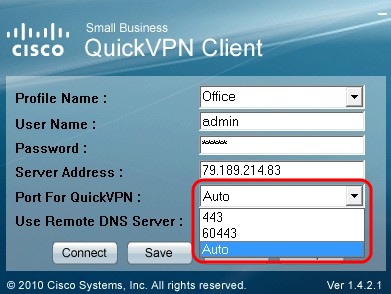

Étape 7. Choisissez le port pour QuickVPN dans la liste déroulante Port for QuickVPN.

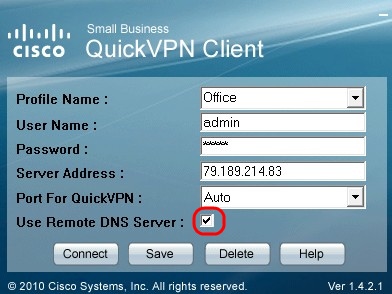

Étape 8. (Facultatif) Cochez la case Use Remote DNS server pour utiliser le serveur DNS distant plutôt que le serveur local.

Étape 9. Cliquez sur Connect.

Étape 10. Ouvrez le fichier de trafic capturé.

Pour qu'une connexion QuickVPN se produise, il y a trois choses principales qui doivent être vérifiées

· Connectivité

· Activation de la stratégie (Vérifier le certificat)

· Vérification du réseau

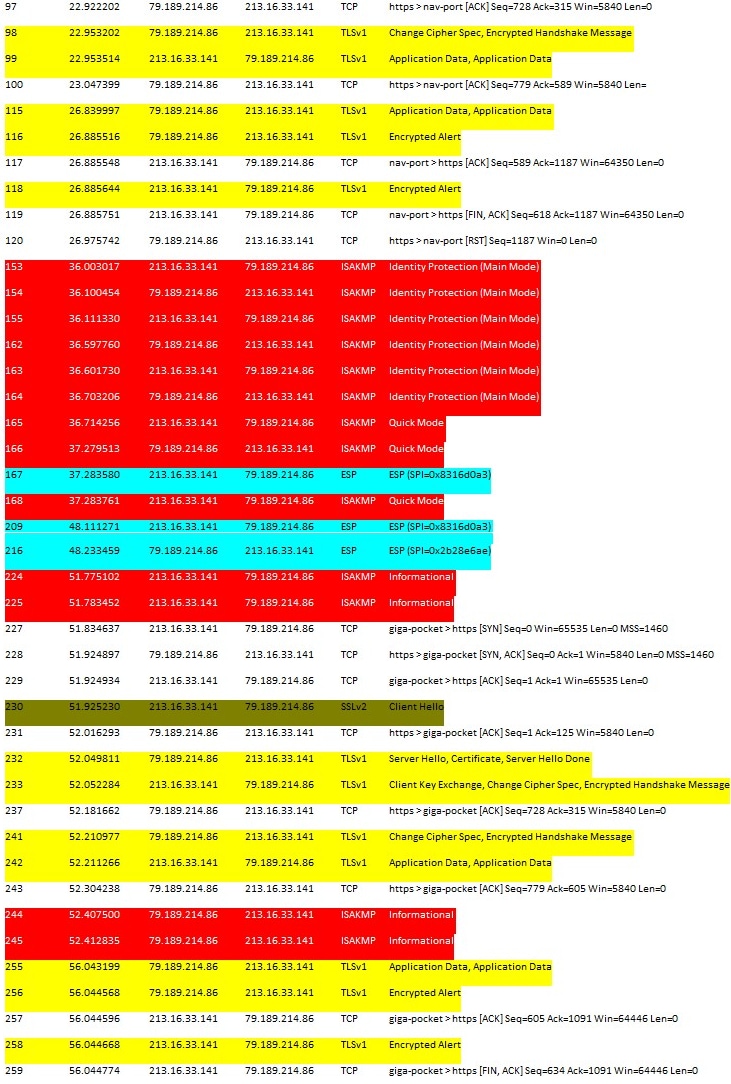

Pour vérifier la connexion, nous devons d'abord voir les paquets TLSv1 (Transport Layer Security) dans le trafic de capture avec son prédécesseur SSL (Secure Socket Layer). Il s’agit des protocoles cryptographiques qui assurent la sécurité de la communication sur le réseau.

L'activation de la stratégie peut être vérifiée avec le paquet ISAKMP (Internet Security Association and Key Management Protocol) dans le trafic capturé par Wireshark. Il définit le mécanisme d'authentification, de création et de gestion de l'association de sécurité (SA), les techniques de génération de clés et la réduction des menaces. Il utilise IKE pour l’échange de clés.

ISAKMP aide à décider du format de paquet pour établir, négocier, modifier et supprimer la SA. Il contient diverses informations requises pour divers services de sécurité réseau tels que le service de couche IP, notamment l'authentification d'en-tête, l'encapsulation de charge utile, les services de couche transport ou application ou l'autoprotection du trafic de négociation. ISAKMP définit les données utiles pour l'échange de données de génération de clé et d'authentification. Ces formats fournissent un cadre cohérent pour le transfert de clé et de données d'authentification qui est indépendant de la technique de génération de clé, de l'algorithme de chiffrement et du mécanisme d'authentification.

La charge utile ESP (Encapsulation Security payload) est utilisée pour vérifier la confidentialité, l'intégrité sans connexion de l'authentification de l'origine des données, le service anti-relecture et le flux de trafic limité. Dans QuickVPN, ESP est membre du protocole IPSec. Il est utilisé pour assurer l'authenticité, l'intégrité et la confidentialité des paquets. Il prend en charge le chiffrement et l'authentification séparément.

Remarque : Le chiffrement sans authentification n'est pas recommandé.

ESP n'est pas utilisé pour protéger l'en-tête IP, mais en mode tunnel, l'ensemble du paquet IP est encapsulé avec un nouvel en-tête de paquet. Il est ajouté et fourni à l'ensemble du paquet IP interne, y compris l'en-tête interne. Il fonctionne sur IP et utilise le protocole numéro 50.

Conclusion

Vous savez maintenant comment capturer des paquets avec Wireshark et QuickVPN.

Visionner une vidéo connexe à cet article...

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

11-Dec-2018

|

Première publication |

Commentaires

Commentaires