Configuration du système de prévention des intrusions sur le routeur de la gamme RV34x

Objectif

L'objectif de ce document est de vous montrer comment configurer le système de prévention des intrusions (IPS) sur les routeurs de la gamme RV34x.

Introduction

Le système de prévention des intrusions analyse le trafic pour rechercher les modèles d'attaque connus à bloquer. Il surveille les paquets et les sessions lorsqu'ils circulent dans le routeur et analyse chaque paquet pour qu'il corresponde à l'une des signatures Cisco IPS. Lorsqu'il détecte une activité suspecte, il est conçu pour la consigner ou la bloquer. Il est important de mettre à jour les bases de données et les définitions IPS et antivirus. Ils peuvent être mis à jour manuellement ou automatiquement.

Regardez ces vidéos sur Cisco Intrusion Prevention System :

Toutefois, le système IPS peut avoir un impact sur les performances du routeur. En général, cela n'a pas d'impact sur le débit total du trafic HTTP (Hypertext Transfer Protocol) et FTP (File Transfer Protocol), mais cela peut réduire le nombre maximal de connexions simultanées de manière assez significative.

Remarque importante : Si le routeur est actuellement soumis à une charge de travail importante, cela peut aggraver le problème.

Le tableau ci-dessous présente les statistiques de performances attendues pour différentes configurations. Ces valeurs doivent servir de guide, car les performances réelles peuvent différer en raison d'un certain nombre de facteurs.

| Concurrent Connections (connexions simultanées) | Débit de connexion | Débit HTTP | Débit FTP | |

| Paramètres par défaut | 40000 | 3000 | 982 Mo/s | 981 Mo/s |

| Activer le contrôle APP | 15000-16000 | 1300 | 982 Mo/s | 981 Mo/s |

| Activer l'antivirus | 16000 | 1500 | 982 Mo/s | 981 Mo/s |

| Activer IPS | 17000 | 1300 | 982 Mo/s | 981 Mo/s |

| Activer App Control Antivirus et IPS | 15000-16000 | 1000 | 982 Mo/s | 981 Mo/s |

Les champs suivants sont définis comme suit :

Connexions simultanées - Nombre total de connexions simultanées. Par exemple, si vous téléchargez un fichier à partir d'un site, c'est une connexion, la diffusion audio en continu à partir de Spotify qui sera une autre connexion, ce qui en fera deux connexions simultanées.

Taux de connexion - Nombre de demandes de connexion/seconde qu'il peut traiter.

Débit HTTP/FTP - Les débits HTTP et FTP sont les débits de téléchargement en Mo/s.

Les licences de sécurité ont été mises à jour pour inclure la protection IPS en plus du filtrage des applications et du Web existant. Un compte Smart est requis pour disposer d'une licence de sécurité. Si vous n'avez pas encore de compte Smart actif, la section 1 de ce document sera requise.

Pour savoir comment configurer l'antivirus sur RV34x, cliquez ici.

Périphériques pertinents

·RV34x

Version du logiciel

· 1.0.03.x

Table des matières

2. Configuration du système de prévention des intrusions

3. Signatures du système de prévention des intrusions

4. Tableau des signatures du système de prévention des intrusions

5. État IPS

6. Mise à jour des définitions IPS

7. Conclusion

Licences Smart

Si vous ne disposez pas d'un compte Smart actif, vous devrez suivre les étapes ci-dessous.

Si vous rencontrez des problèmes lors de la configuration de votre compte de licence Smart, notre équipe d'assistance vous aidera à résoudre les problèmes potentiels et peut être contactée par plusieurs méthodes. N'hésitez pas à utiliser votre méthode préférée pour communiquer.

· Communauté de routeurs : Communauté de soutien de Cisco Small Business

· FAQ sur la gamme RV34x : FAQ sur les routeurs de la gamme RV34x

· Présentation des licences Smart : Licences logicielles Smart

· FAQ sur les licences Smart : FAQ sur les licences Smart et les comptes Smart pour les partenaires, distributeurs et clients

· Soumettre un dossier : Support Case Manager (gestionnaire de dossiers de soutien)

· Numéro de téléphone du service d'assistance : 1-866-606-1866 ou contacts du centre d'assistance technique Small Business

· E-mail de licence : licensing@cisco.com

Étape 1. Si vous avez créé ou visité votre compte Cisco.com récemment, un message vous invite à créer votre propre compte de licence Smart. Si ce n'est pas le cas, cliquez ici pour accéder à la page de création du compte de licence Smart. Vous devrez peut-être vous connecter.

Remarque : Pour plus d'informations sur les étapes inhérentes à la demande de votre compte Smart, cliquez ici.

Étape 2. Lors de l’achat d’une licence Smart pour un routeur, le fournisseur doit effectuer un processus qui déplace l’ID de licence unique vers votre compte de licence Smart. Le tableau ci-dessous répertorie les informations nécessaires qui vous seront demandées lors de l'achat des bundles.

Remarque : IPS et antivirus font partie de la licence de sécurité utilisée pour le filtrage Web et le filtrage des applications.

| Informations requises | Localisation des informations |

| Cisco.com ID utilisateur | Situé dans votre profil de compte, ou vous pouvez cliquer ici. |

| Nom du compte de licence Smart | Il est préférable de créer votre compte Smart avant d'acheter la licence. Il doit s'agir de l'étape 8 de l'article Création de compte de licence Smart. |

| SKU de licence Smart | Code d'identification du produit pour le périphérique. Ex. RV340-K9-NA |

Remarque : Si vous avez acheté une licence et qu'elle n'apparaît pas dans votre compte virtuel, vous devez soit contacter le revendeur pour lui demander d'effectuer le transfert, soit nous contacter.

Pour accélérer le processus, vous devez disposer de votre facture de licence, de votre numéro de commande Cisco et d'une capture d'écran de votre page de licence de compte Smart (à partager avec notre équipe).

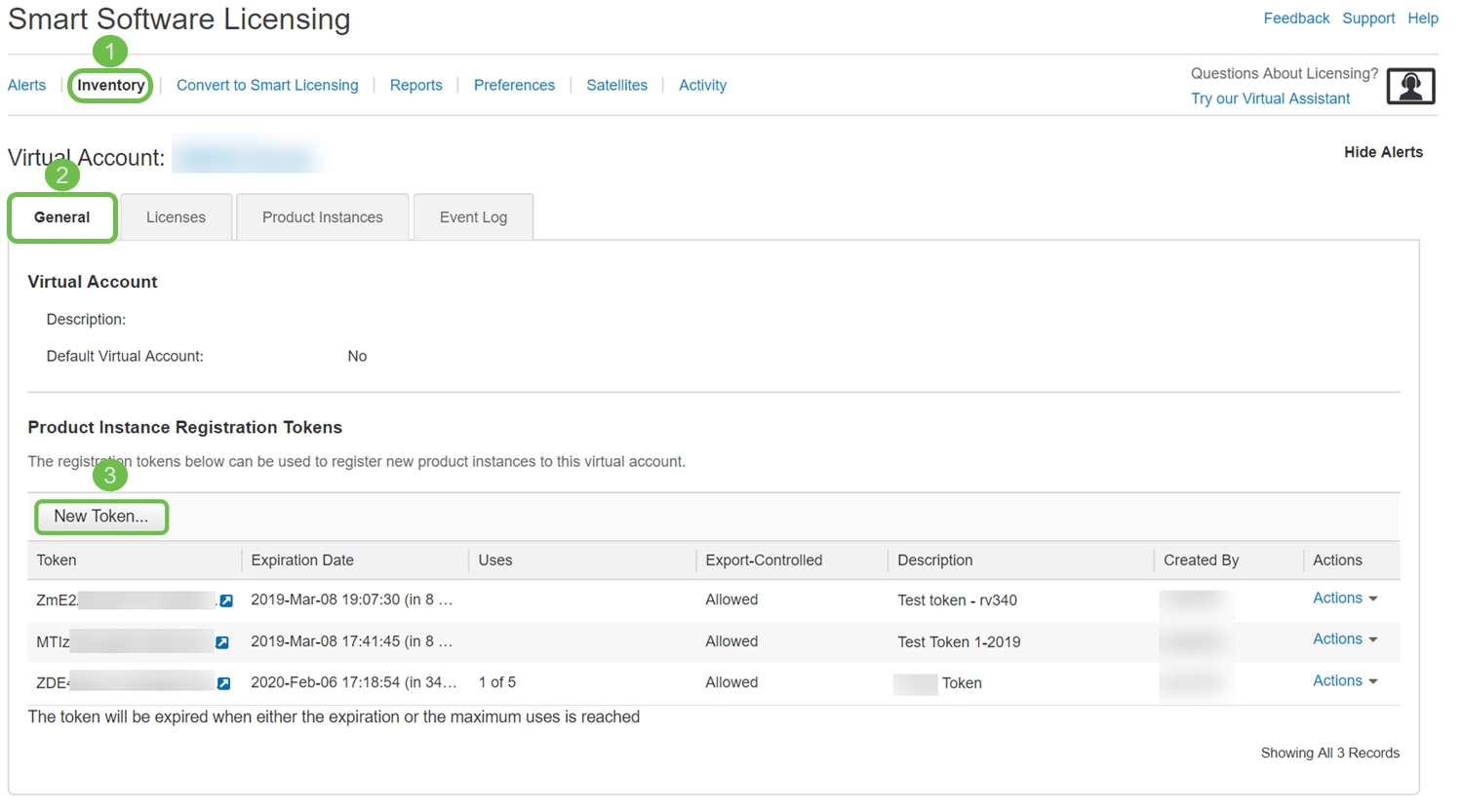

Étape 3. Pour générer un jeton, accédez à votre compte Smart Software License. Cliquez ensuite sur Inventory > General Tab. Cliquez sur le bouton New Token....

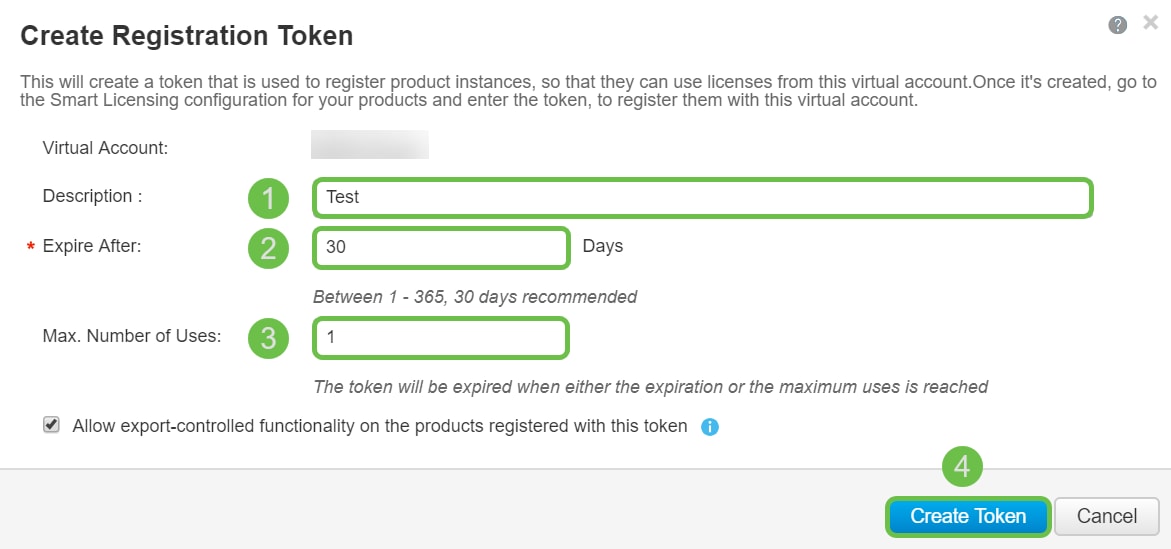

Étape 4. La fenêtre Create Registration Token s’affiche. Saisissez une description, Expire après et Max. Nombre d'utilisations. Appuyez ensuite sur le bouton Create Token.

Remarque : 30 jours pour Expire After est recommandé.

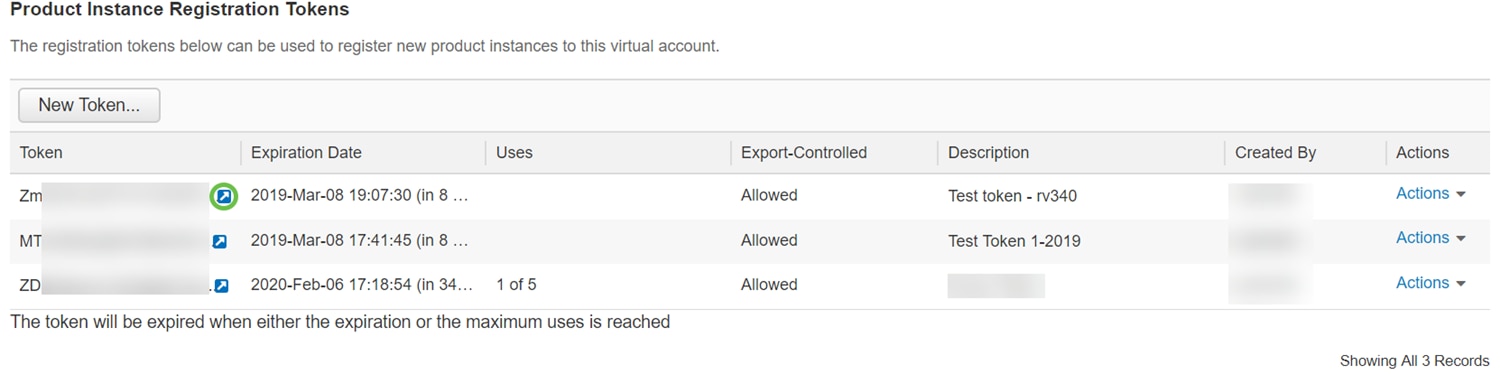

Étape 5. Une fois le jeton généré, vous pouvez cliquer sur le lien Token (zone bleue avec une flèche blanche) bouton à droite de votre jeton récemment créé.

Étape 6. Une fenêtre Token doit s’afficher avec le jeton complet à copier. Mettez le jeton en surbrillance, cliquez avec le bouton droit sur le jeton et cliquez sur Copier ou vous pouvez maintenir le bouton ctrl sur votre clavier et cliquez sur c en même temps pour copier le texte.

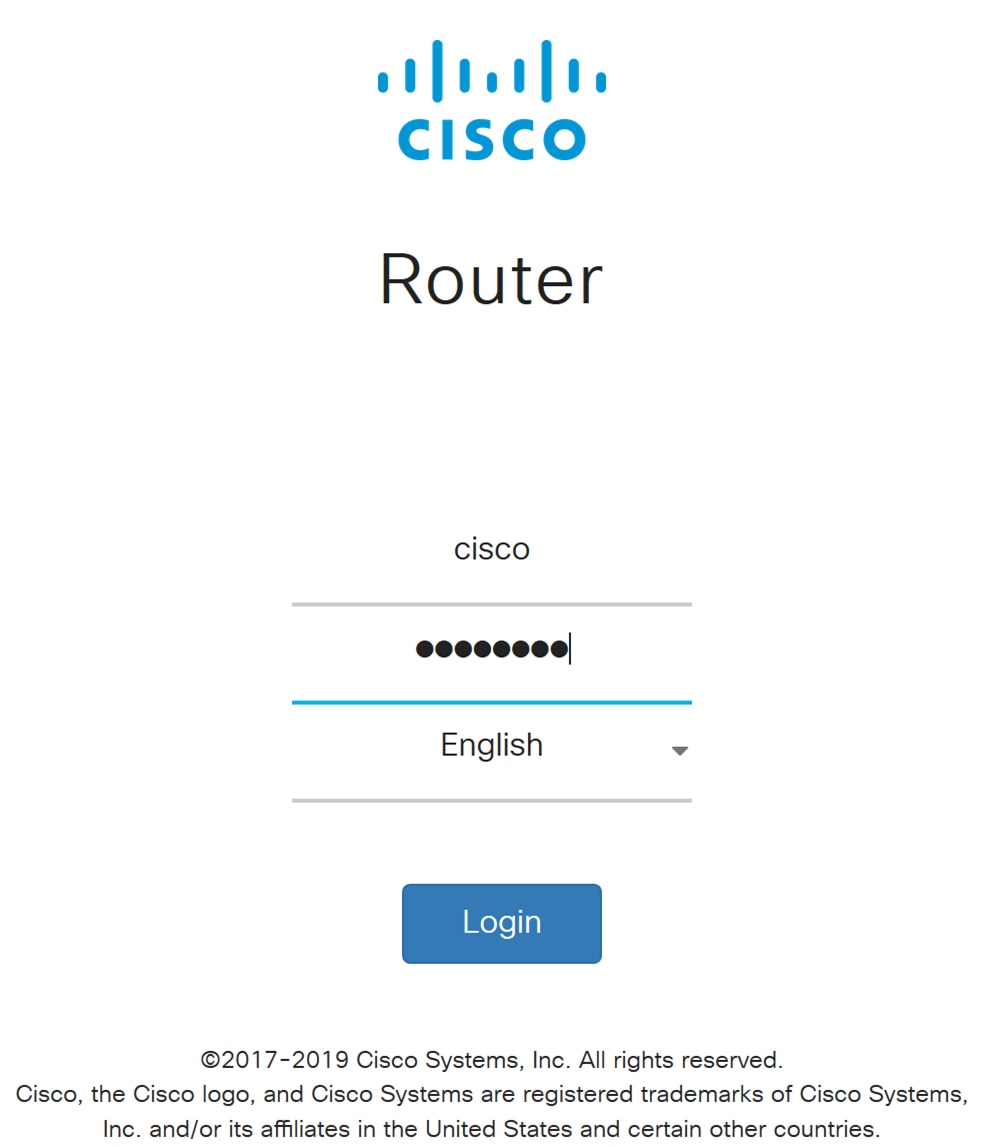

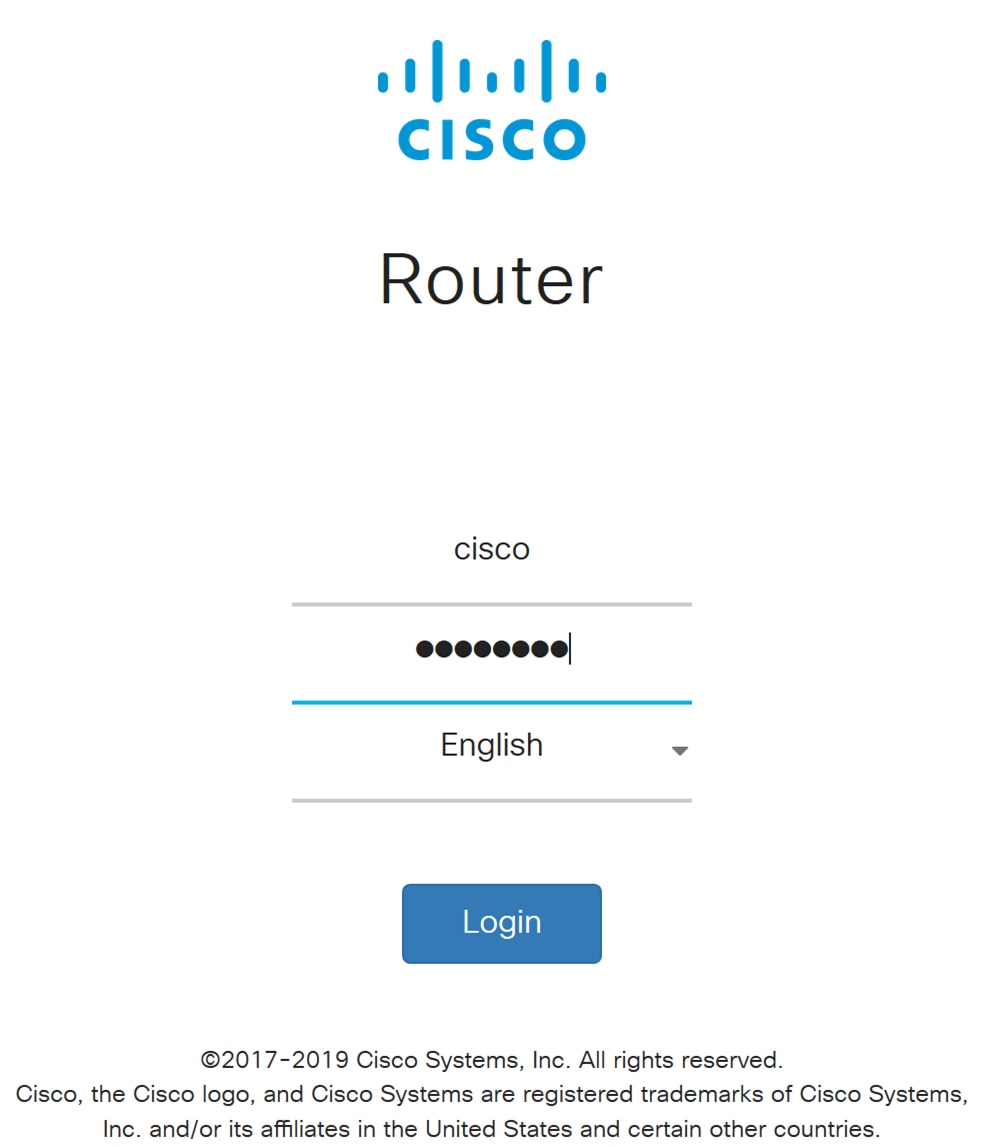

Étape 7. Une fois que vous avez copié votre jeton, vous devez vous connecter au périphérique et télécharger la clé de jeton. Connectez-vous à la page de configuration Web du routeur.

Étape 8. Accédez à Licence.

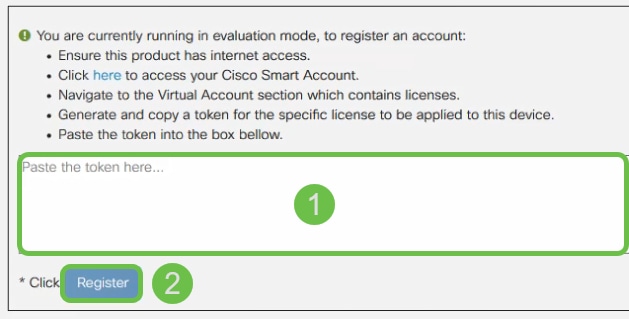

Étape 9. Si votre périphérique n'est pas enregistré, votre état d'autorisation de licence sera répertorié en tant que Mode d'évaluation. Collez le jeton (étape 6 de cette section) que vous avez généré à partir de la page Smart Licensing Manager. Cliquez ensuite sur Register.

Remarque : Le processus d'inscription peut prendre un certain temps. Veuillez patienter jusqu'à ce qu'il se termine.

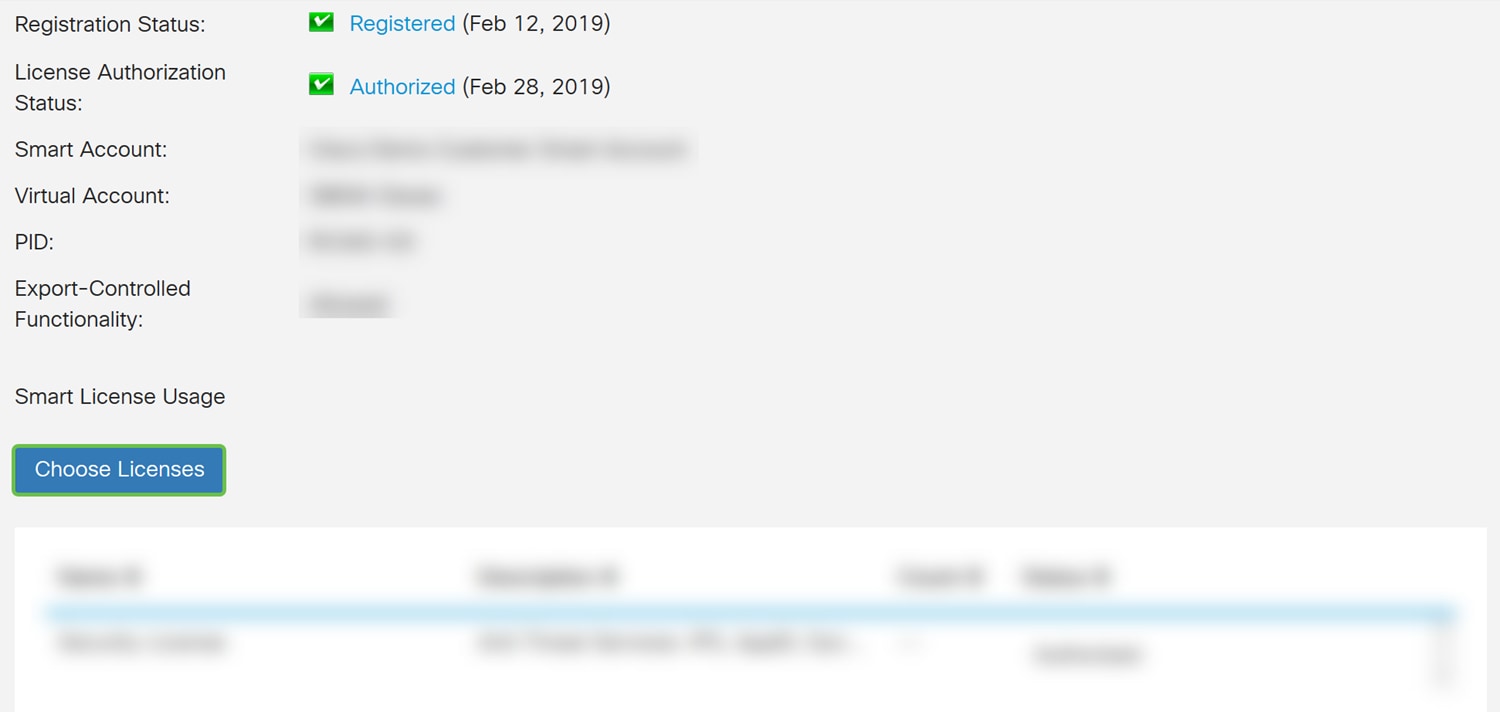

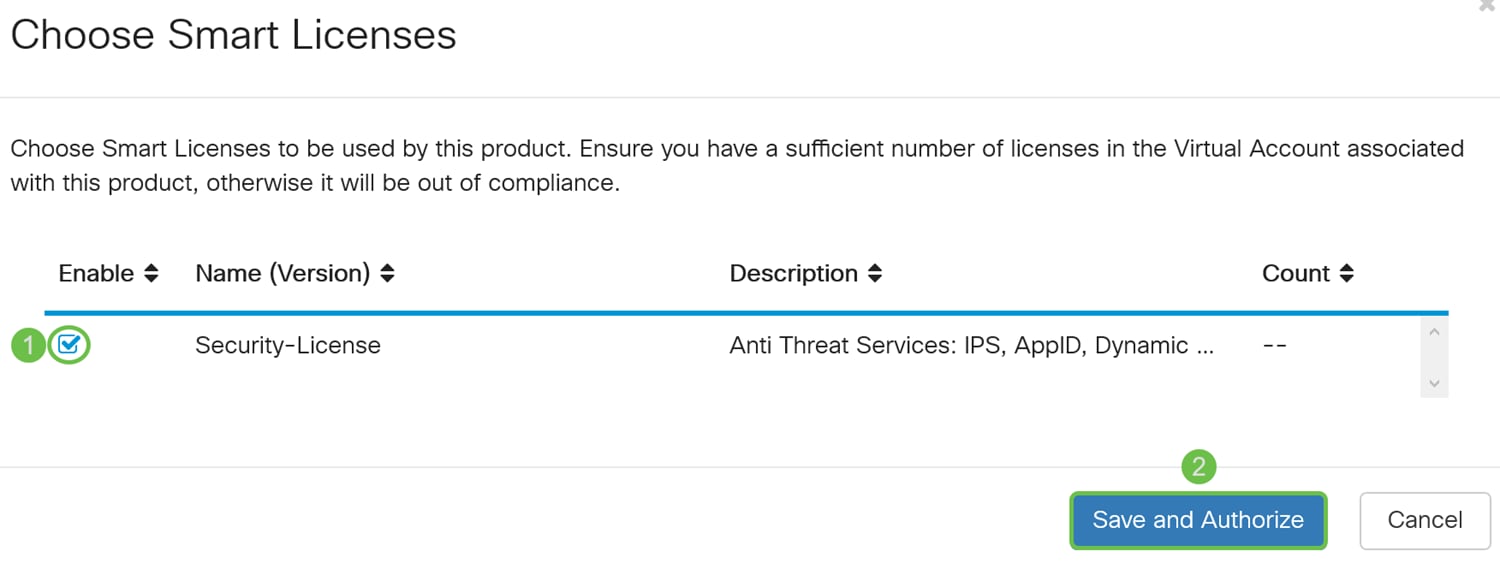

Étape 10. Une fois le jeton enregistré, vous devez allouer la licence. Cliquez sur le bouton Choisir des licences.

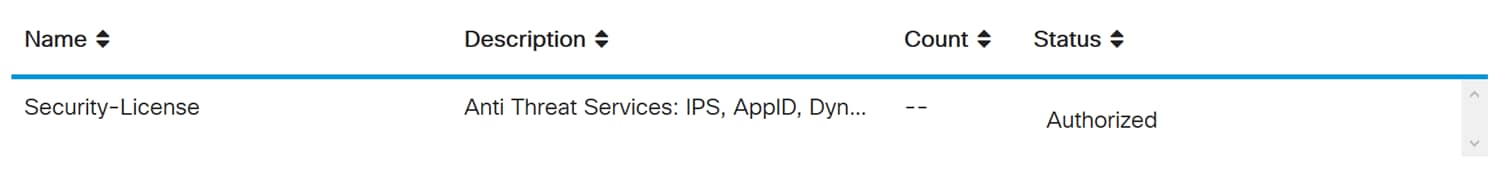

Étape 11. La fenêtre Choose Smart Licenses s’affiche. Cochez la case Security-License, puis appuyez sur Save and Authorize.

Étape 12. L'état de votre licence de sécurité doit être Autorisé maintenant.

Vous devriez maintenant être en mesure de configurer le système de prévention des intrusions.

Configuration du système de prévention des intrusions

Étape 1. Si vous ne vous êtes pas encore connecté au routeur, connectez-vous à la page de configuration Web du routeur.

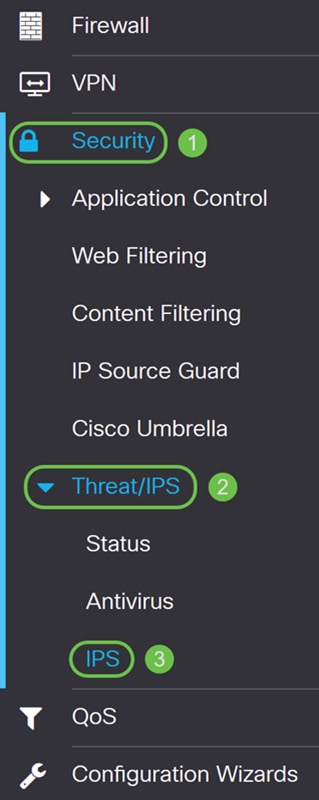

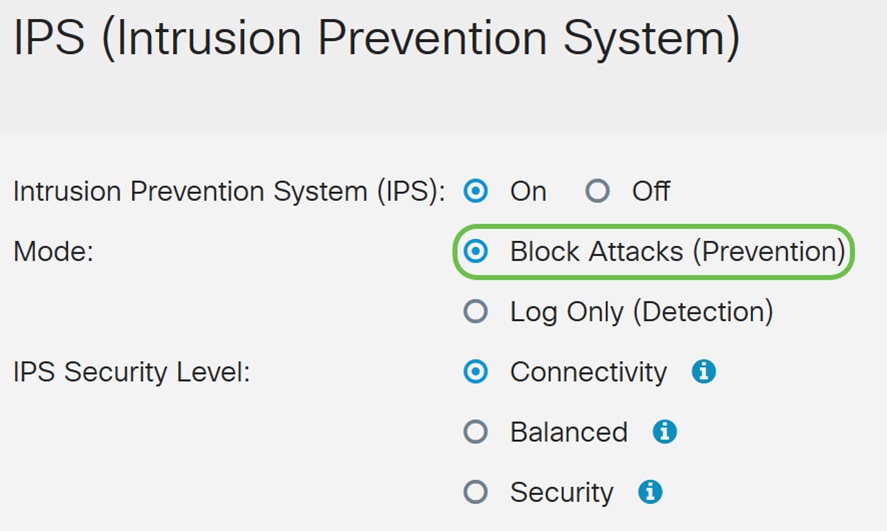

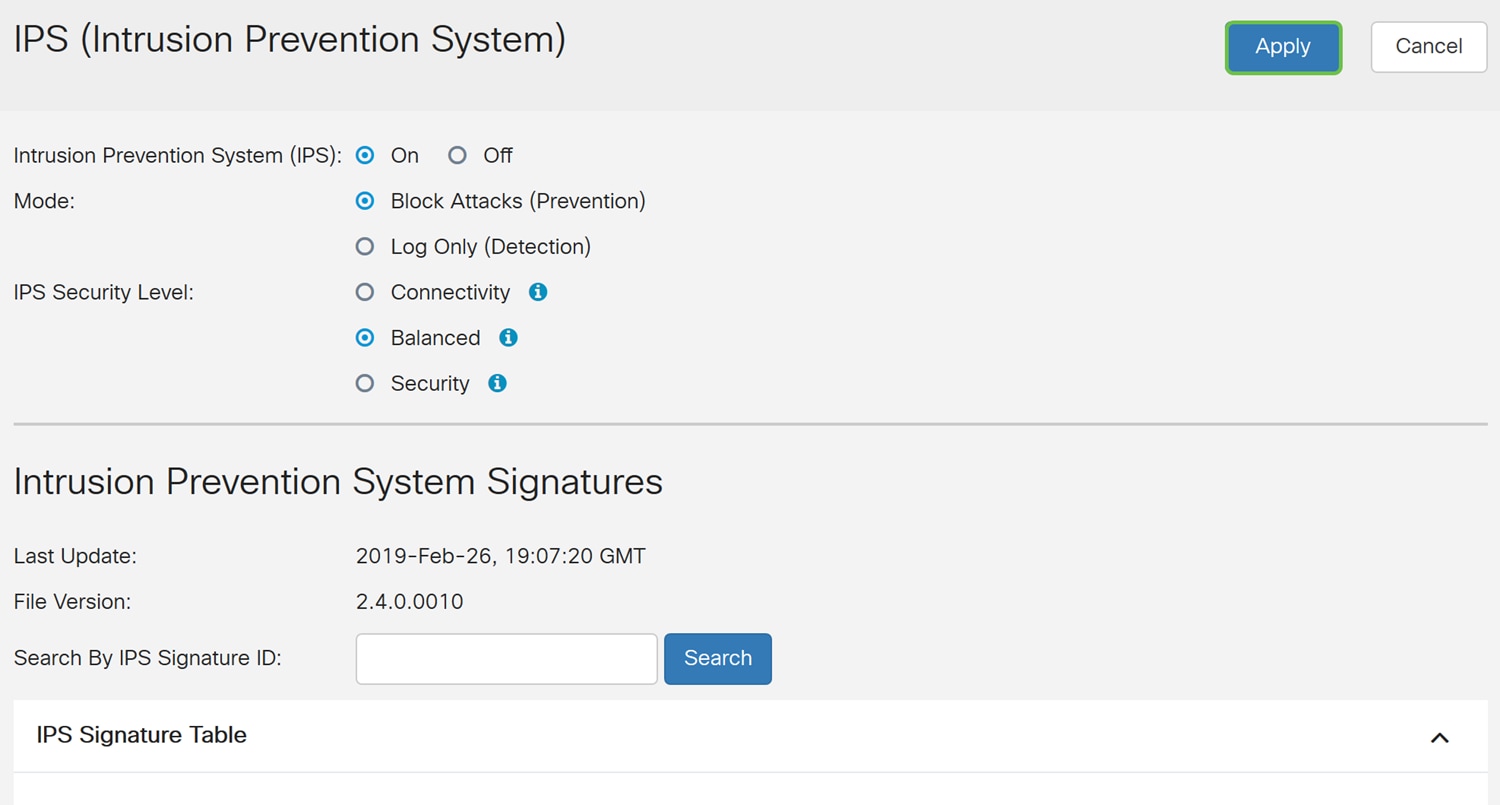

Étape 2. Accédez à Security > Threat/IPS > IPS.

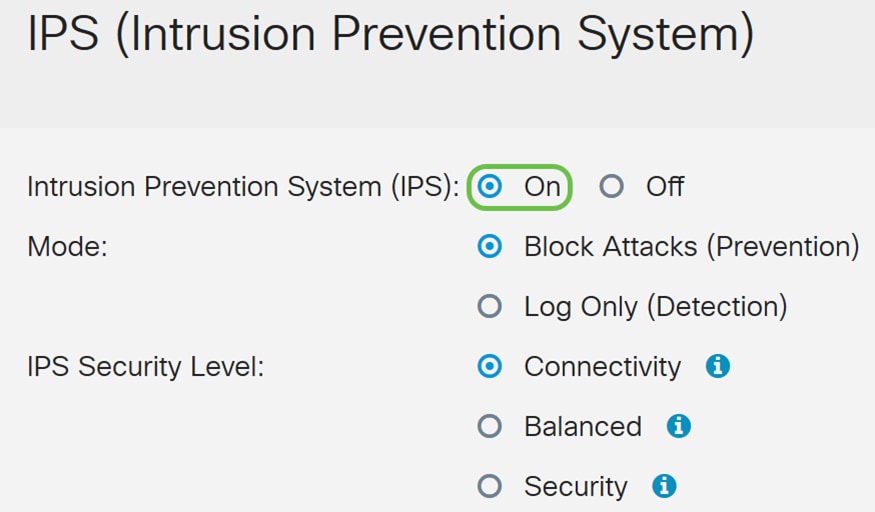

Étape 3. Sélectionnez On pour activer la fonctionnalité Système de prévention des intrusions. Si vous voulez le désactiver, sélectionnez Off.

Nous allons sélectionner On dans cet exemple.

Étape 4. Sélectionnez Block Attacks (Prevention) ou Log Only. Dans cet exemple, nous allons sélectionner Block Attacks (Prevention). Les options suivantes sont définies ci-dessous.

· Block Attacks (Prevention) : sélectionnez cette option pour bloquer toutes les attaques. Il enregistre également l'anomalie.

· Log Only - Cette option génère le journal uniquement (avec les informations du client, l'ID de signature, etc.) lorsque les anomalies sont identifiées. Elle n'a pas d'impact sur la connexion.

Étape 5. Sélectionnez le niveau de sécurité IPS que vous souhaitez utiliser. Les options suivantes sont définies comme suit :

· Connectivité : ce mode détecte les attaques les plus critiques. Cela offre le moins de protection possible : seules les attaques à risque (de gravité élevée) sont détectées. C'est l'option la moins sûre.

· Équilibré - Le mode sélectionné détecte les attaques graves ainsi que les attaques critiques. Cela assure une protection moyenne : (gravité élevée + moyenne) sont inspectées, en passant des signatures à faible risque. Il s'agit d'une sécurité de niveau intermédiaire pour IPS.

· Sécurité - Le mode de sécurité détecte les attaques normales ainsi que les attaques graves et critiques. Cela offre la meilleure protection : Toutes les règles (élevée + moyenne + faible gravité) sont inspectées. Il s'agit du niveau de sécurité le plus élevé pour IPS.

Remarque : Plus vous choisissez un niveau de sécurité élevé, plus le nombre d'attaques surveillées est élevé, plus l'impact sur les performances du système est important.

Nous allons sélectionner Balanced pour cette démonstration.

Signatures du système de prévention des intrusions

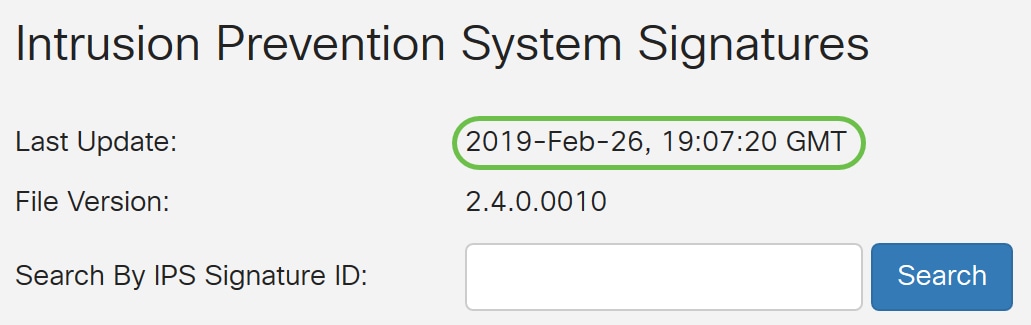

Étape 6. Dans le champ Dernière mise à jour, il affiche la date et l'heure de la dernière signature mise à jour.

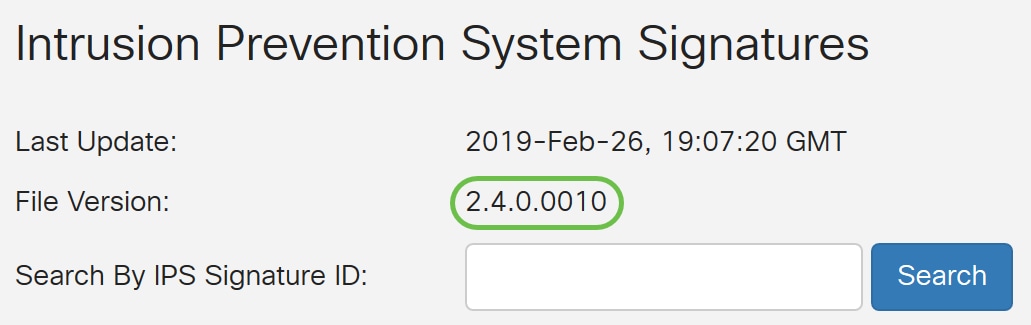

Étape 7. La version du fichier affiche la version de signature utilisée.

Étape 8. Pour rechercher un ID de signature, entrez l'ID de signature dans le champ Search by IPS Signature ID et cliquez sur Search pour vérifier si la signature est prise en charge ou non. Si l'ID de signature est pris en charge, la table est mise à jour avec le résultat comme indiqué ci-dessous.

Remarque : Si l'ID de signature n'est pas pris en charge, rien n'apparaît dans le tableau.

Tableau des signatures du système de prévention des intrusions

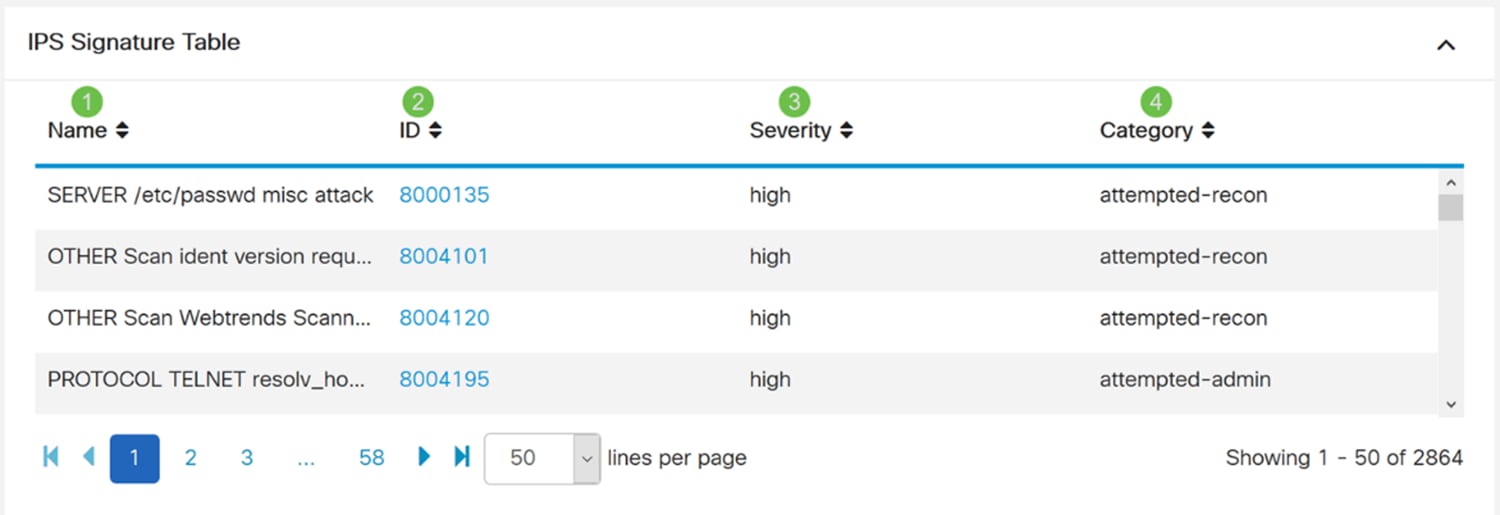

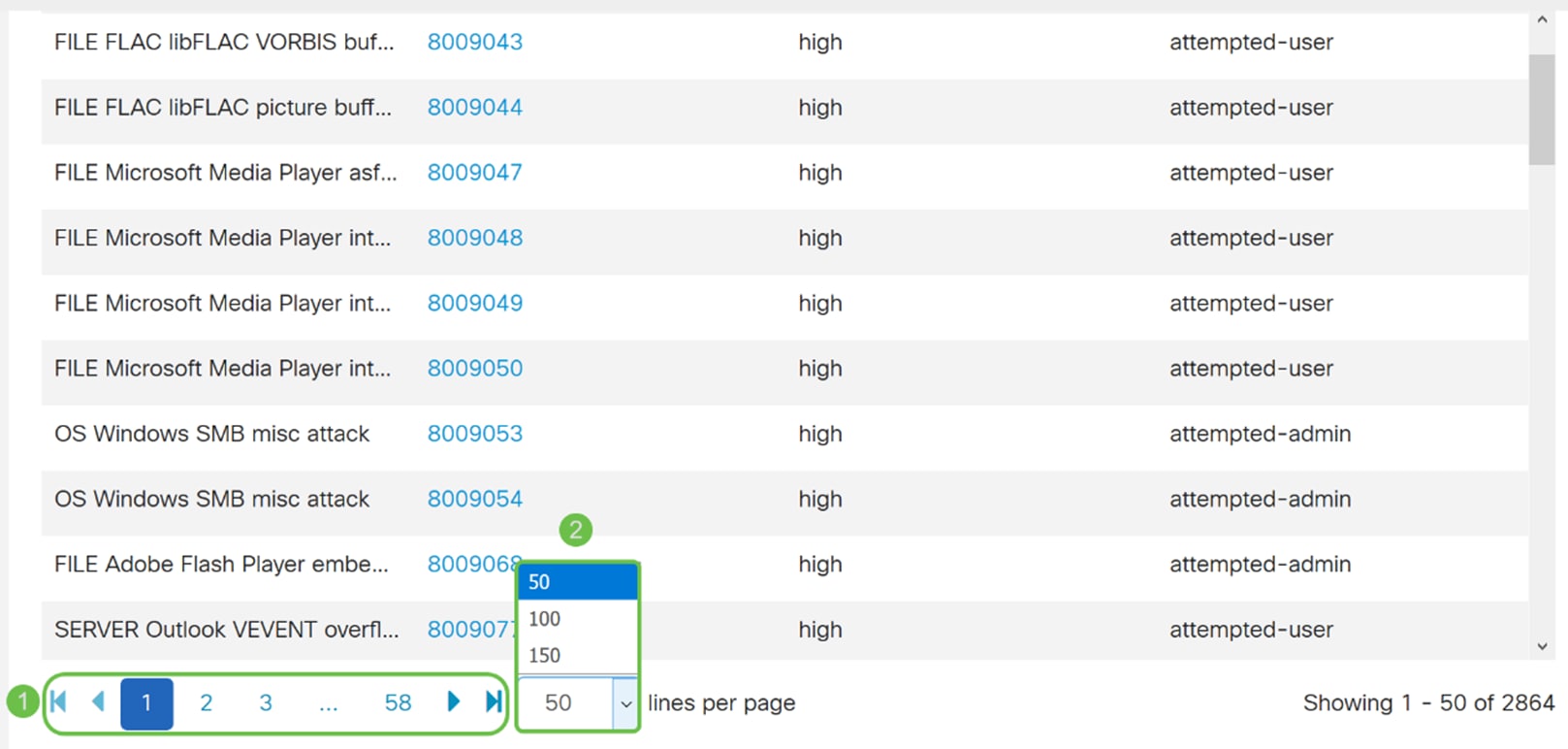

Étape 9. Dans le tableau des signatures IPS, les champs suivants sont définis comme suit :

· Nom - Nom de la signature.

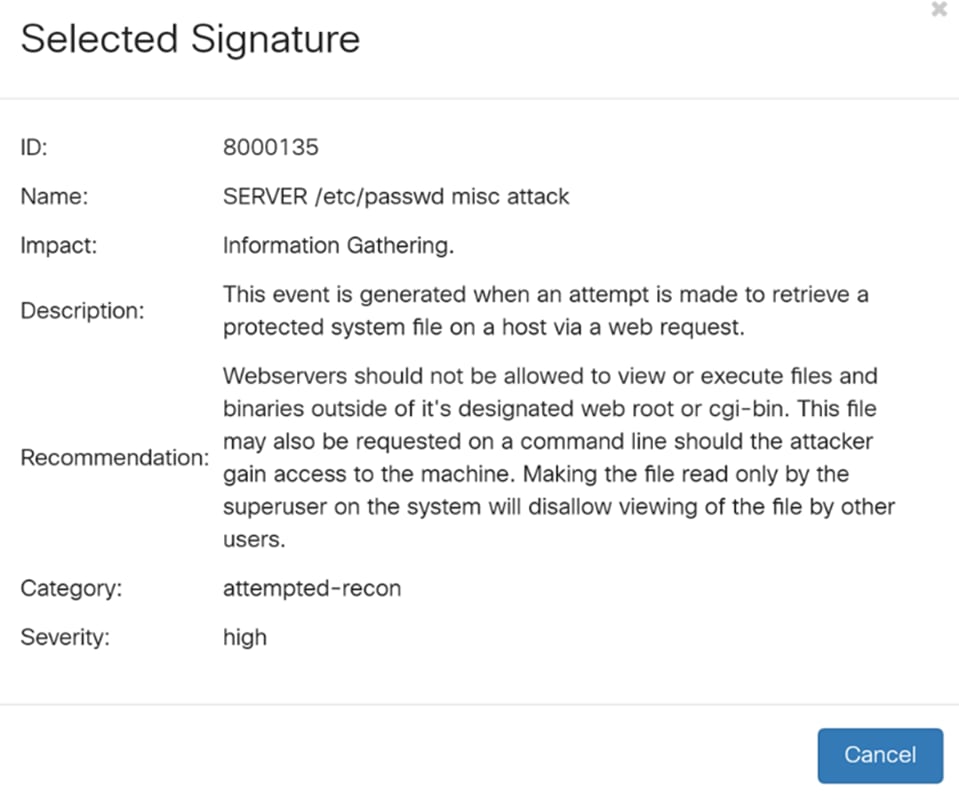

· ID - Identificateur unique de la signature. Cliquez sur l'ID pour ouvrir une fenêtre vous permettant d'afficher les détails complets de la signature sélectionnée.

· Gravité - Le niveau de gravité indique l'impact sur la sécurité.

· Catégorie - La catégorie à laquelle appartient la signature.

Étape 10. (Facultatif) Si vous avez cliqué sur l’ID de signature dans le tableau des signatures IPS, une fenêtre s’affiche pour vous montrer les détails complets de la signature sélectionnée.

Étape 11. Au bas du tableau des signatures IPS, sélectionnez les flèches ainsi que les numéros à parcourir d’avant en arrière sur le tableau. Vous pouvez également sélectionner le nombre de lignes (50, 100 ou 150) par page dans la liste déroulante Lignes par page.

Étape 12. Cliquez sur Apply pour enregistrer vos modifications dans le fichier de configuration en cours.

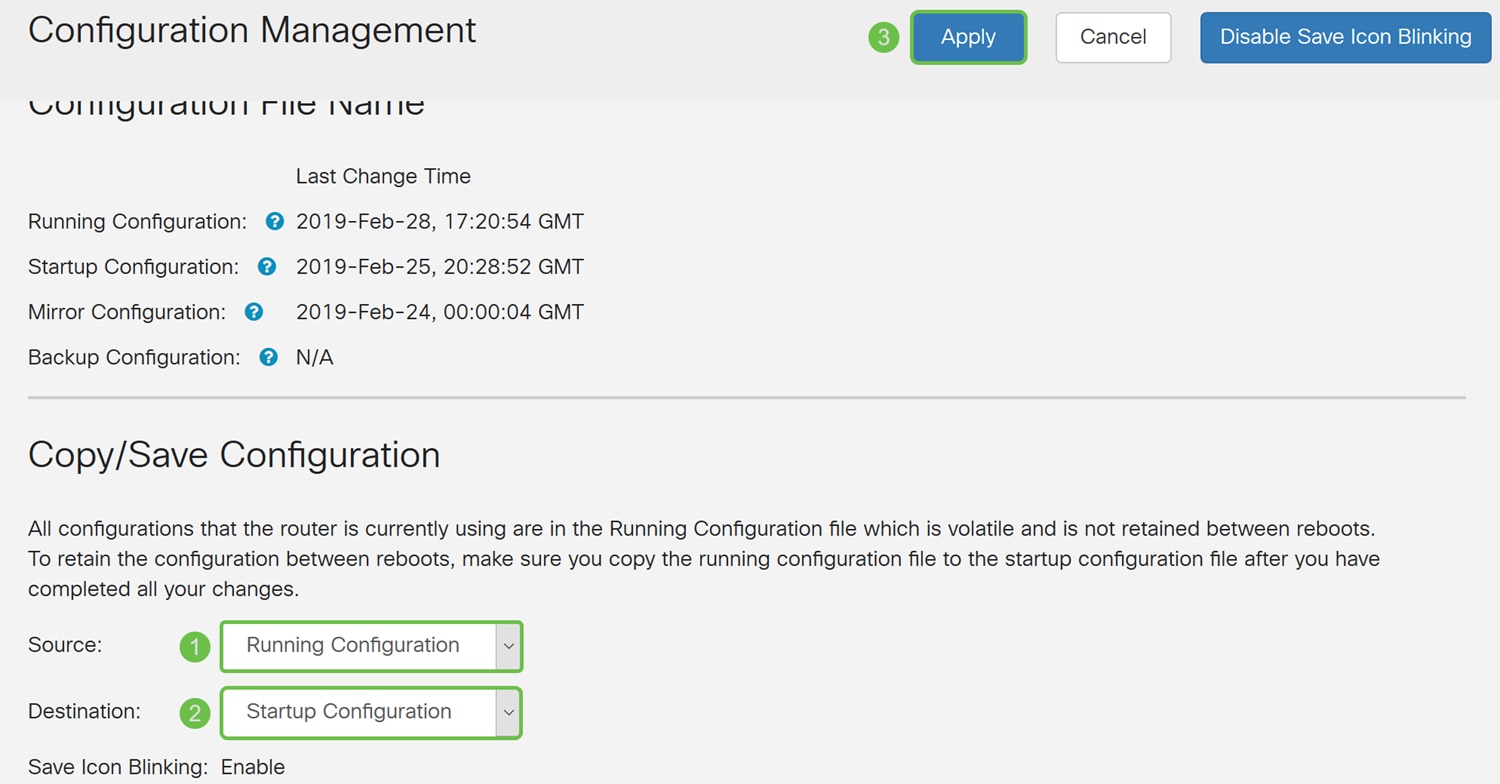

Remarque : Toutes les configurations utilisées par le routeur se trouvent actuellement dans le fichier de configuration en cours, qui est volatile et n’est pas conservé entre les redémarrages. Afin de conserver votre configuration entre les redémarrages, copiez votre fichier de configuration en cours dans le fichier de configuration initiale.

Dans les étapes suivantes, nous allons vous montrer comment copier votre configuration en cours dans la configuration initiale.

Étape 13. Cliquez sur l’icône Disquette (Enregistrer) en haut de la page. Cette opération vous redirige vers la Gestion de la configuration pour enregistrer votre configuration en cours dans la configuration initiale.

Étape 14. Dans la Gestion de la configuration, faites défiler jusqu’à la section Copier/Enregistrer la configuration. Assurez-vous que la source est Configuration en cours et que la destination est Configuration de démarrage. Cliquez sur Apply. Le fichier de configuration en cours est copié dans le fichier de configuration initiale pour conserver la configuration entre les redémarrages.

État IPS

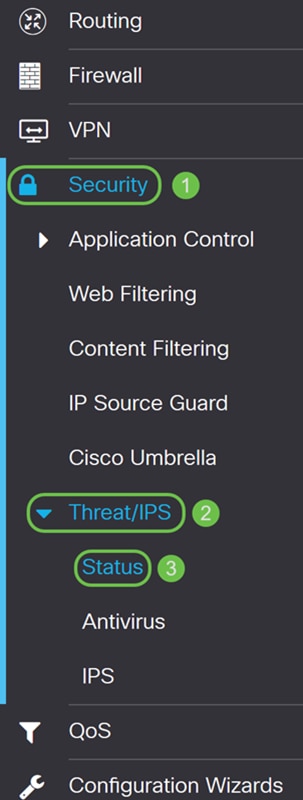

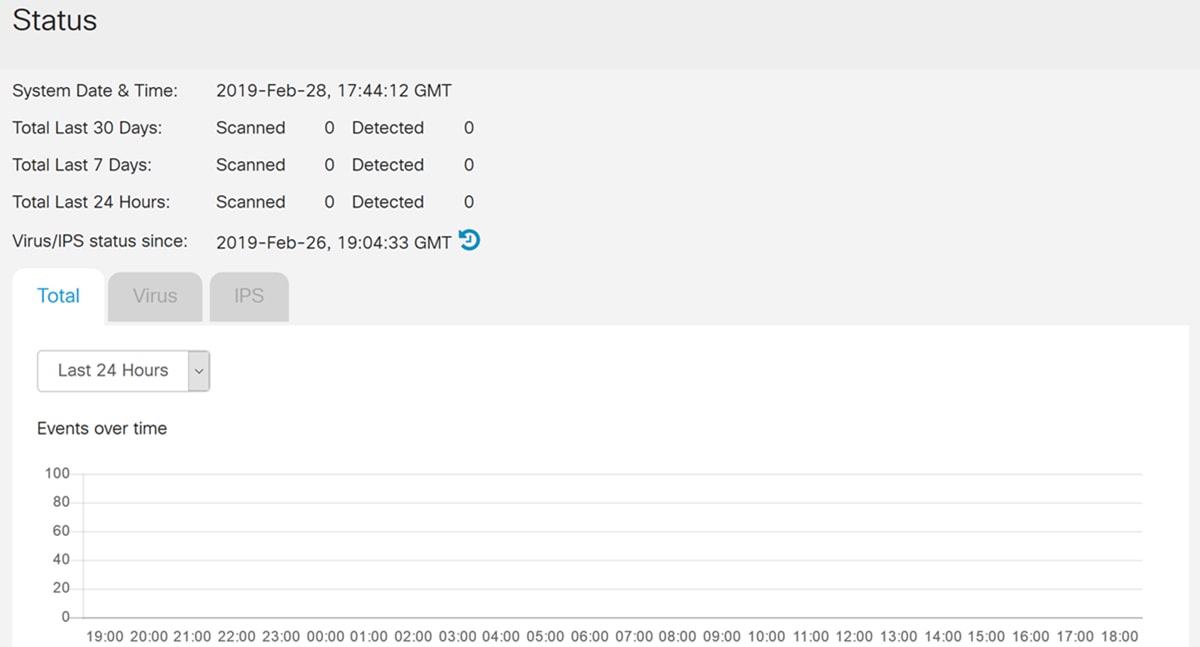

Étape 1. Accédez à Security > Threat/IPS > Status.

Étape 2. La page Status affiche les détails des menaces et des attaques lorsque les fonctionnalités Anti Threat et IPS sont configurées. Le tableau de bord vous donne une vue d'ensemble du résumé des événements, et des informations détaillées sur les menaces et les attaques détectées par sélection, comme le jour, la semaine et le mois.

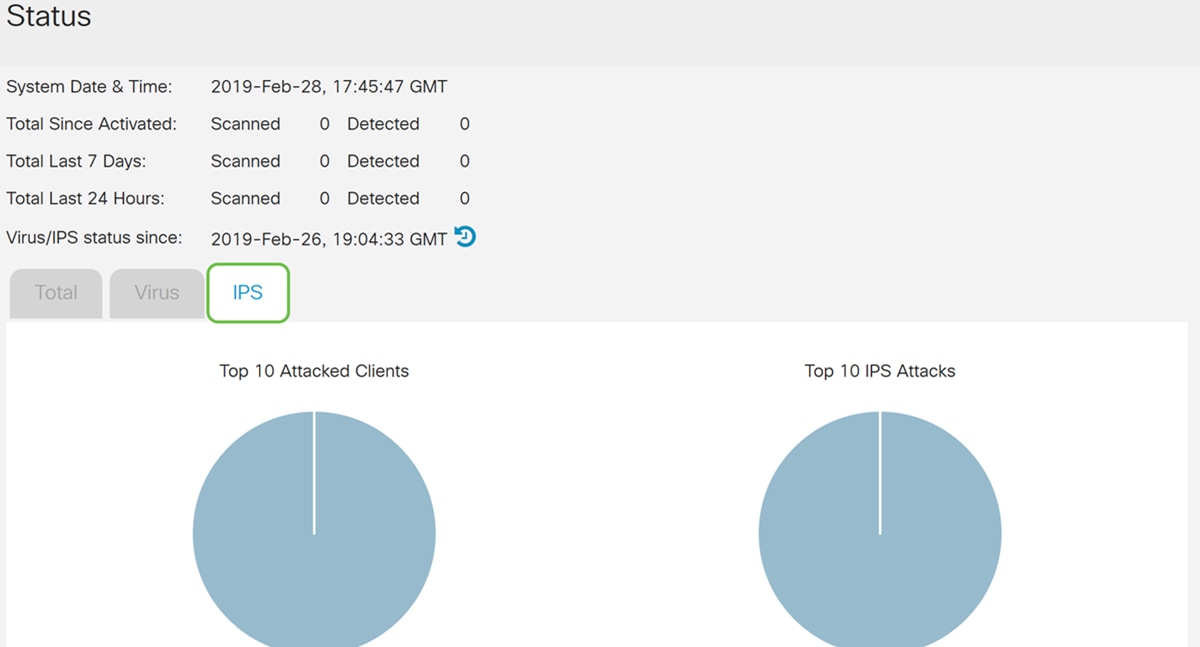

Étape 3. Cliquez sur l’onglet IPS. Cette option affiche les 10 principaux clients attaqués ainsi que les 10 principales attaques IPS.

Mise à jour des définitions IPS

Vous pouvez mettre à jour la définition IPS manuellement ou automatiquement. Les étapes 1 et 2 vous indiquent comment mettre à jour manuellement la définition IPS, tandis que les étapes 3 et 6 vous indiquent comment mettre à jour automatiquement la définition IPS.

Meilleure pratique : Il est recommandé de mettre à jour les signatures de sécurité automatiquement toutes les semaines.

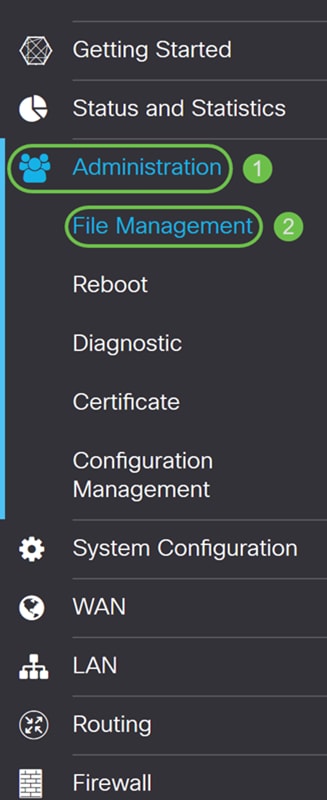

Étape 1. Pour mettre à jour manuellement les définitions IPS, accédez à Administration > File Management.

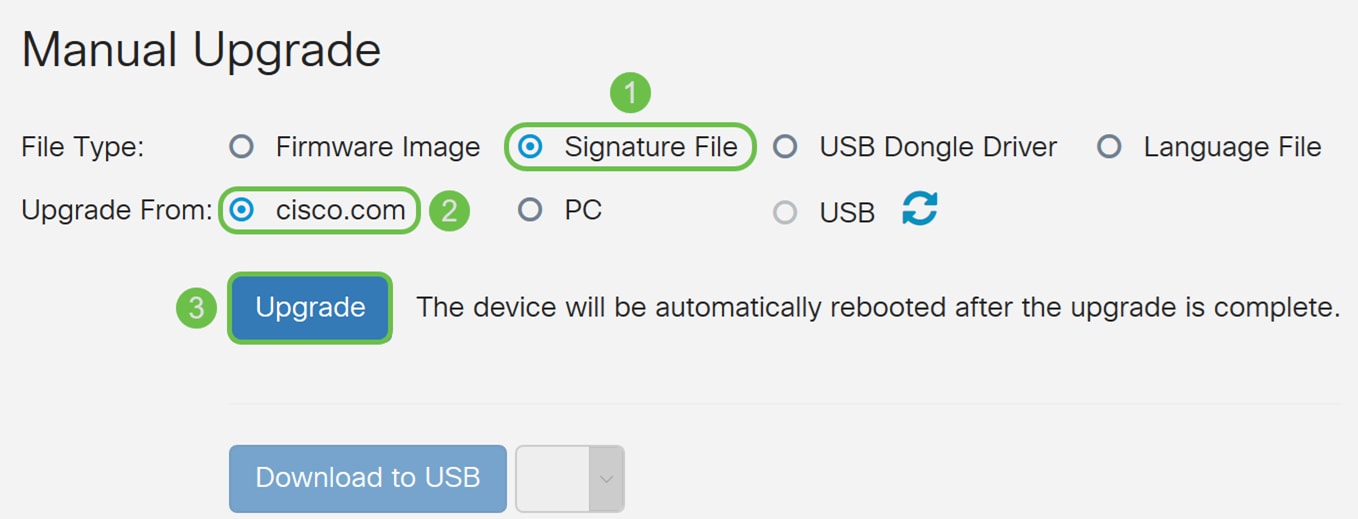

Étape 2. Faites défiler jusqu’à la section Manual Upgrade de la page File Management. Choisissez Signature File pour File Type et cisco.com pour Upgrade From. Appuyez ensuite sur Upgrade. Cette opération téléchargera la dernière signature de sécurité et l'installera.

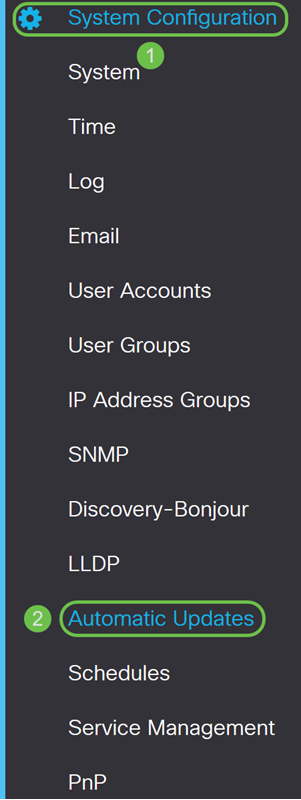

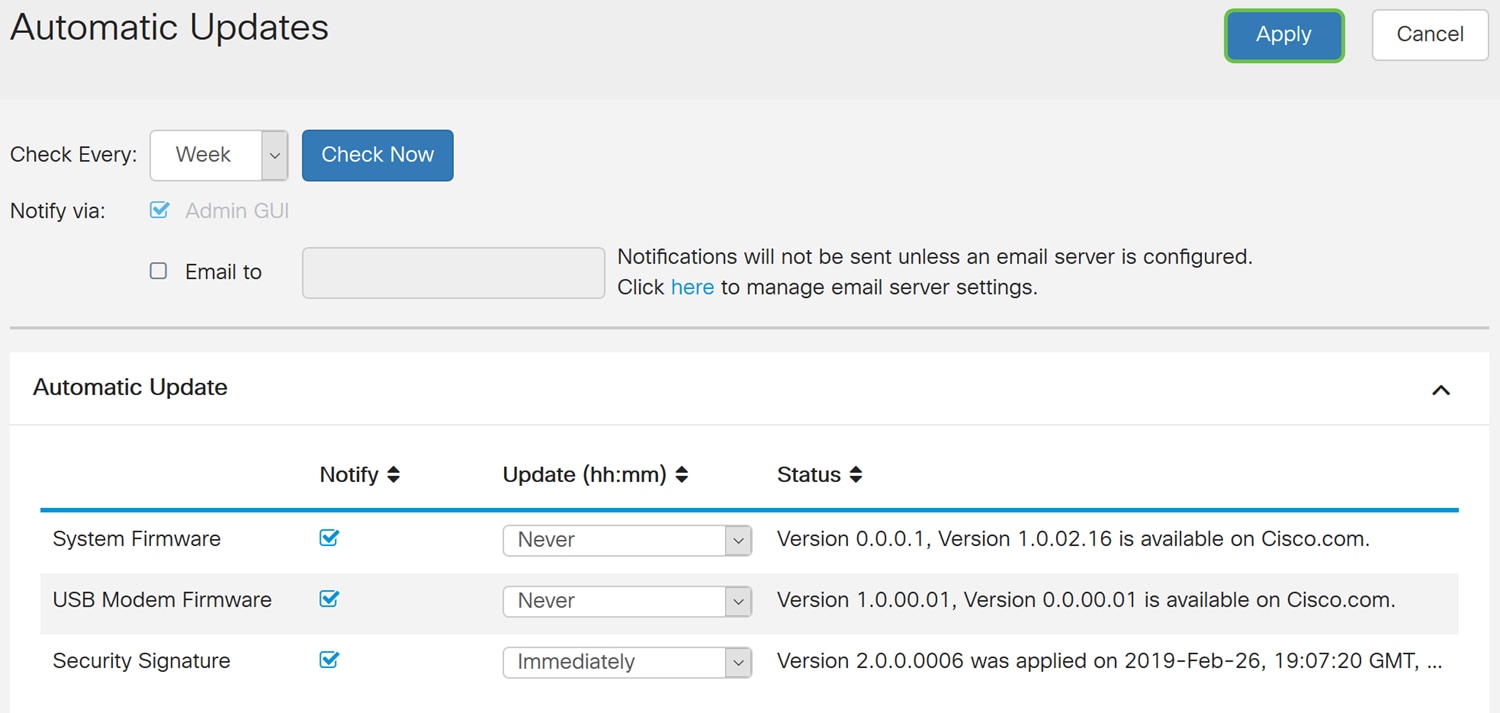

Étape 3. Pour mettre à jour automatiquement les définitions IPS, accédez à Configuration du système > Mises à jour automatiques.

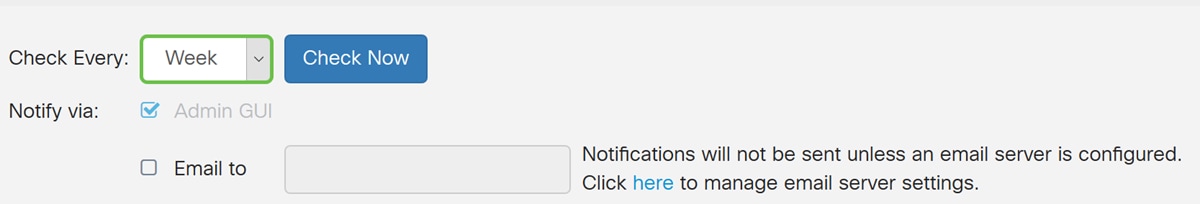

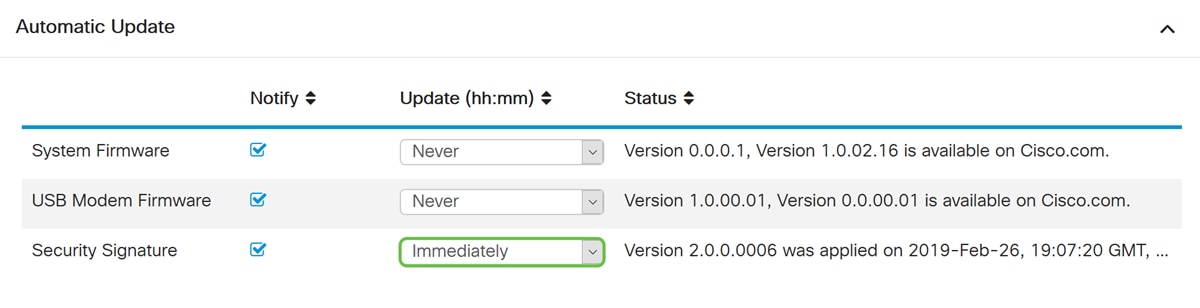

Étape 4. La page Mises à jour automatiques s'ouvre. Vous avez la possibilité de rechercher des mises à jour sur une base hebdomadaire ou mensuelle. Vous pouvez demander au routeur d'envoyer une notification par e-mail ou via l'interface utilisateur Web. Dans cet exemple, nous allons sélectionner une vérification chaque semaine.

Remarque : Il est recommandé de mettre à jour automatiquement les signatures de sécurité toutes les semaines.

Étape 5. Faites défiler jusqu’à la section Automatic Update et recherchez le champ Security Signature. Dans la liste déroulante Mise à jour des signatures de sécurité, sélectionnez l'heure à laquelle vous souhaitez mettre à jour automatiquement. Dans cet exemple, nous allons sélectionner Immédiatement.

Étape 6. Cliquez sur Apply pour enregistrer les modifications apportées au fichier de configuration en cours.

Remarque : N'oubliez pas de cliquer sur l'icône Disquette en haut de la page pour accéder à la page Gestion de la configuration afin de copier votre fichier de configuration en cours dans le fichier de configuration initiale. Cela vous aidera à conserver vos configurations entre les redémarrages.

Conclusion

Vous devez maintenant avoir correctement configuré le système de prévention des intrusions sur le routeur de la gamme RV34x.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

19-Mar-2019

|

Première publication |

Commentaires

Commentaires