Introduction

Ce document décrit la prise en charge des clients d'itinérance Umbrella et l'attribution des utilisateurs (Azure AD, OKTA, JAMF Connect, etc.).

Aperçu

L’une des principales caractéristiques du client d’itinérance Umbrella est la possibilité d’appliquer une identité d’utilisateur de n’importe où au trafic DNS et Web capturé par le client. À l'heure actuelle, il existe deux limitations majeures à mesure que les identités des utilisateurs évoluent. Cet article décrit chaque limitation et les mesures prises par Cisco Umbrella pour y remédier.

Fenêtres

Sur les plates-formes Windows, Umbrella s'appuie actuellement sur un UID ou GUID généré pour effectuer l'identification des utilisateurs. Cette valeur est omniprésente dans Active Directory traditionnel ; cependant, n'existe pas sur Azure AD (par défaut), Okta ou d'autres plates-formes d'identité basées sur le cloud. Par conséquent, une migration est nécessaire.

Les versions de client d'itinérance qui prennent entièrement en charge Azure AD et d'autres plates-formes d'identité basées sur le « nom d'utilisateur/e-mail » prises en charge par le cloud Umbrella incluent :

- Cisco Secure Client (anciennement AnyConnect)

- Cisco Secure Client 5.0 et versions ultérieures

- AnyConnect 4.10 MR6 (et versions ultérieures sur 4.10)

- Umbrella Roaming Client (fin de vie)

- 3.0.328 et versions ultérieures

macOS

Il existe de nombreuses options pour mettre en oeuvre l'identité des utilisateurs avec macOS, depuis la liaison native traditionnelle (suppression progressive), Enterprise Connect (fin de vie), NoMaD (acquis et lancé sous JAMF Connect), JAMF Connect et AppSSO. Cisco prend actuellement en charge :

- Liaison native

- Implémentations de marque NoMaD

- Enterprise Connect

Pour le moment, Cisco Umbrella n'a pas encore ajouté de prise en charge de JAMF Connect (anciennement NoMaD/NoMaD Login) ou AppSSO (Kerberos Extension) dans le client d'itinérance. À l'avenir, Cisco lancera une prise en charge native du profil MDM pour l'identité des utilisateurs. Tout MDM peut envoyer un profil de préférences gérées contenant une adresse e-mail d'utilisateur pour définir l'utilisateur actuel par MDM.

Versions de support :

- Cisco Secure Client (anciennement AnyConnect)

- Cisco Secure Client 5.0 et versions ultérieures

- AnyConnect 4.10 MR6 (et versions ultérieures sur 4.10)

- Client d'itinérance Umbrella

- 3.0.22 et versions ultérieures

Ce profil doit être poussé vers "Préférences gérées" (*/Bibliothèque/Préférences gérées). Cela ne fonctionne pas sans une version répertoriée ci-dessus. Contactez l'équipe d'assistance d'Umbrella pour demander une version préliminaire à des fins de test.

Remarque : Le déploiement manuel du profil .plist n'est pas pris en charge, car il est supprimé au redémarrage du périphérique.

com.cisco.umbrella.client.plist

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>UPN</key>

<string>user@domain.com</string>

</dict>

</plist>

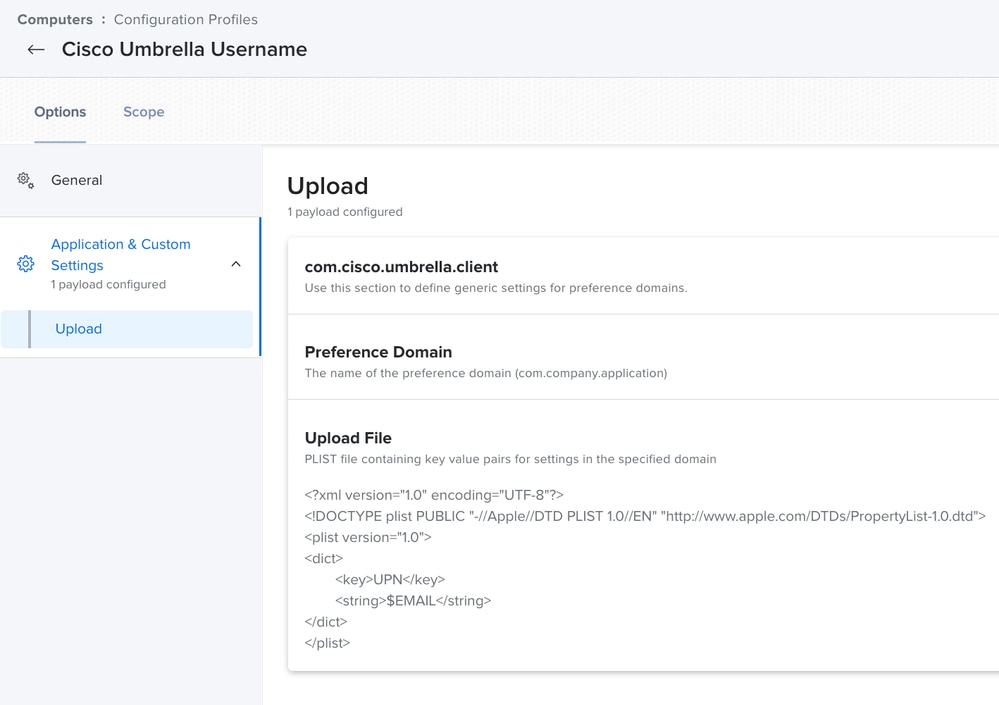

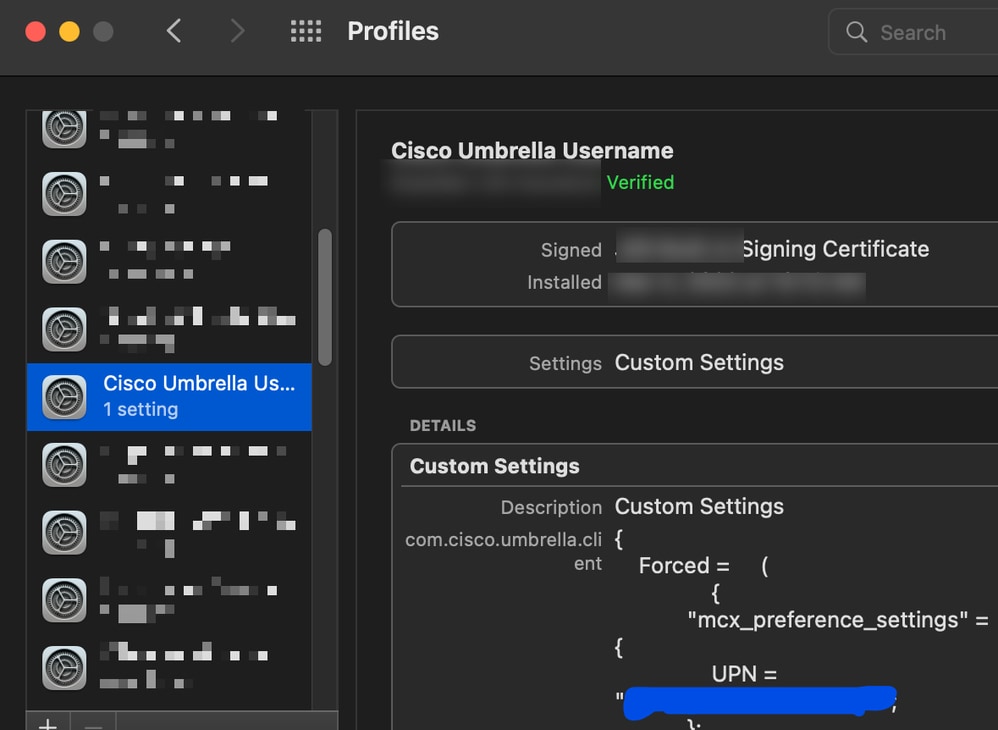

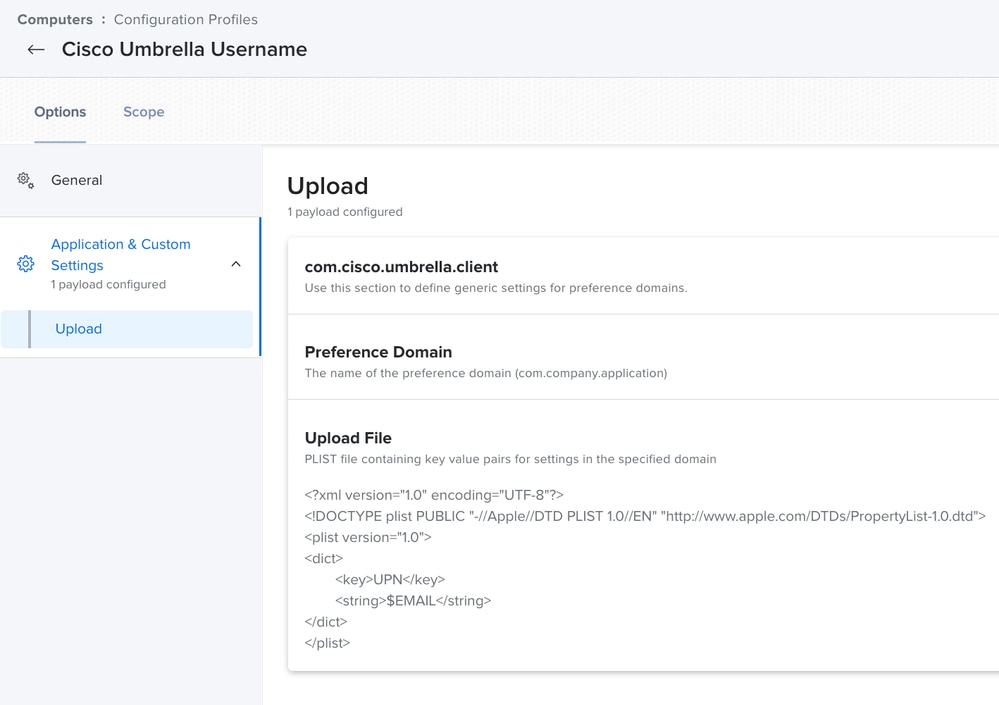

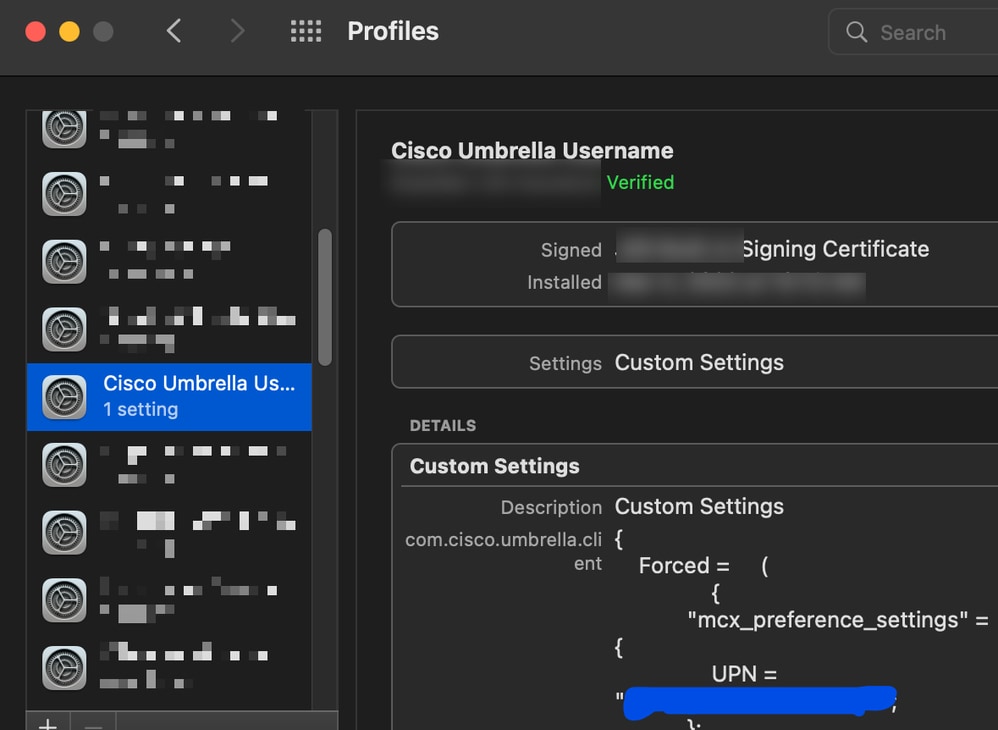

Exemple de configuration (JAMF)

Voici un exemple de distribution avec JAMF. La configuration peut varier selon votre fournisseur MDM.

jamf2.png

jamf2.png jamf3.png

jamf3.png

Commentaires

Commentaires