Introduction

Ce document décrit comment configurer les navigateurs Web et DNS sur HTTPS par défaut pour Cisco Umbrella.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur Cisco Umbrella.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Aperçu

À partir de la version 63 de Firefox, Mozilla peut activer DNS-over-HTTPS (DoH) par défaut pour les utilisateurs de Firefox. Cela envoie le DoH à CloudFlare, qui peut contourner vos paramètres Umbrella. Afin de préserver vos paramètres de parapluie, complétez les étapes plus loin dans cet article.

Les utilisateurs Firefox concernés voient cette bannière lorsque le DoH est activé par Firefox :

1.jpg

1.jpg

Dans les versions récentes, Chrome rend également disponible DoH comme une configuration manuelle. Chrome DoH ne peut être activé que lorsque les serveurs DNS système présents sur un système prennent explicitement en charge DoH. Par conséquent, les utilisateurs ou les réseaux de clients itinérants avec des serveurs DNS locaux ne voient pas le déni de service Chrome activé.

Utilisation par défaut du DNS système lors de l'utilisation de Umbrella

Pour la majorité des utilisateurs d'Umbrella, aucune action n'est requise pour le moment. Firefox prend en charge l'utilisation d'un domaine spécial, use-application-dns.net, pour indiquer la présence d'une solution de filtrage DNS, telle que Cisco Umbrella. Si les résolveurs Umbrella sont utilisés par le client, alors Firefox n'active pas le DoH par défaut.

Cependant, si un utilisateur a configuré manuellement le DoH dans Firefox, Firefox respecte cette configuration et utilise le serveur DoH défini. Dans ce cas, vous devez suivre les instructions supplémentaires plus loin dans cet article afin d'empêcher l'utilisation du déni de santé par les utilisateurs de votre réseau.

Selon la sortie de Chrome 83 : "Chrome bascule automatiquement vers DNS-over-HTTPS si votre fournisseur DNS actuel le prend en charge".

Instructions supplémentaires pour bloquer DNS-over-HTTPS

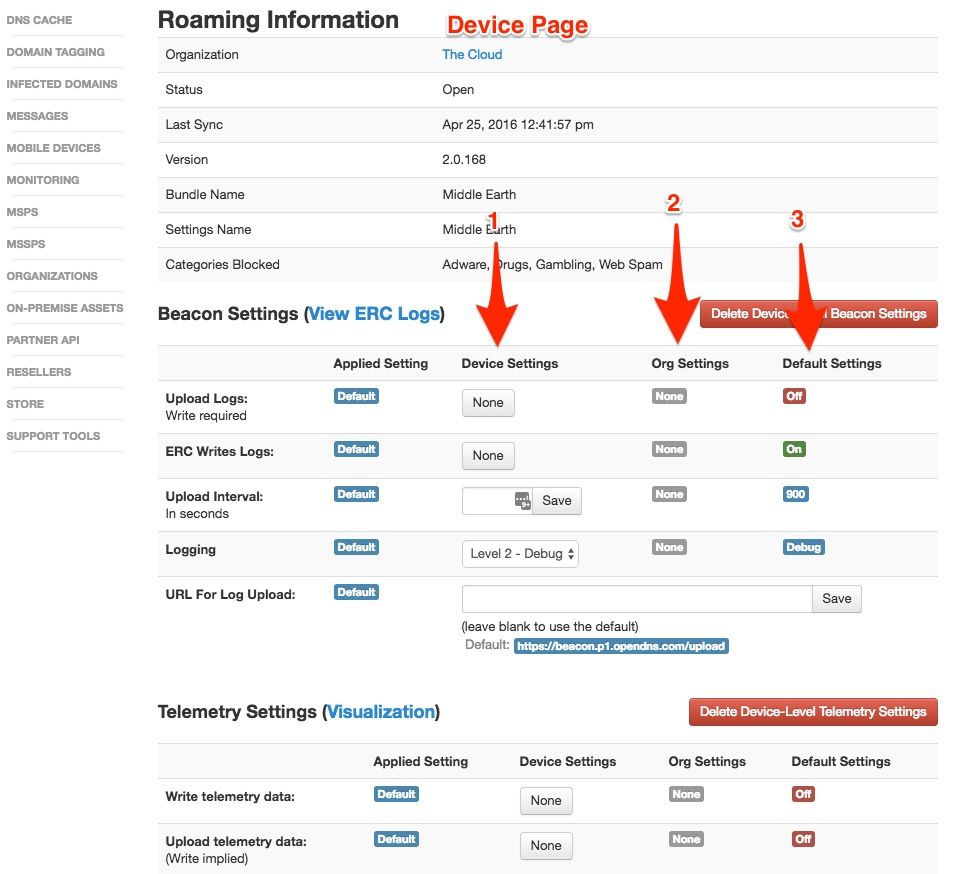

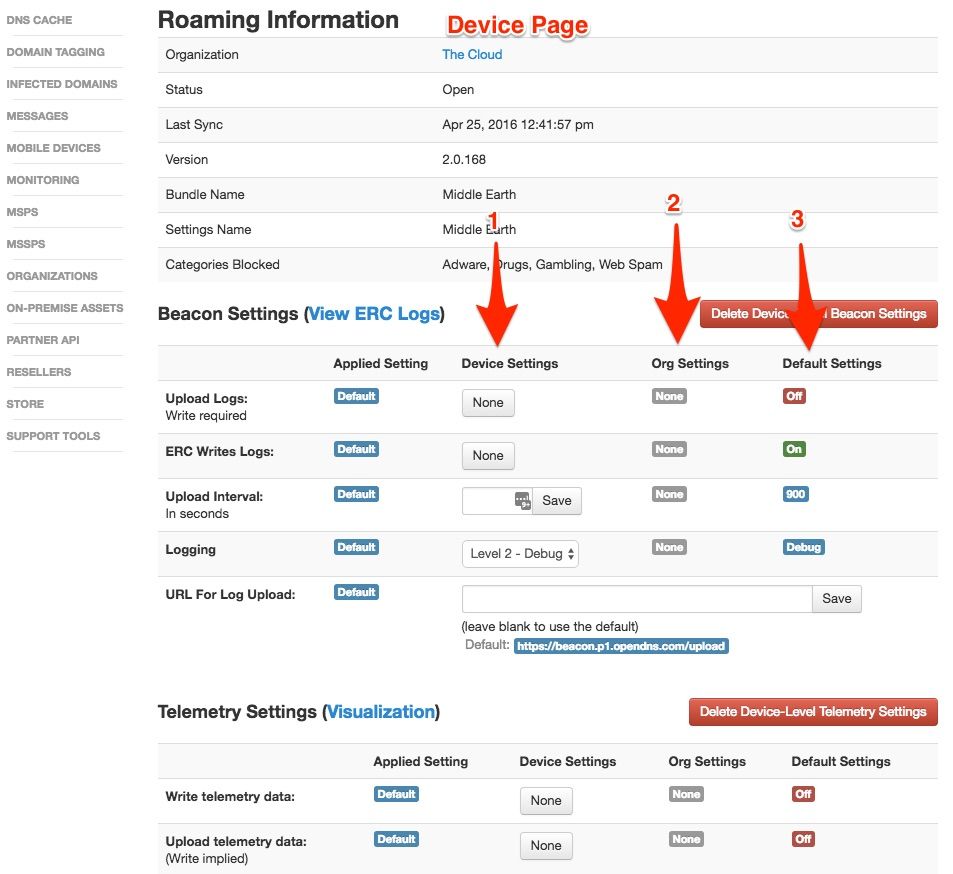

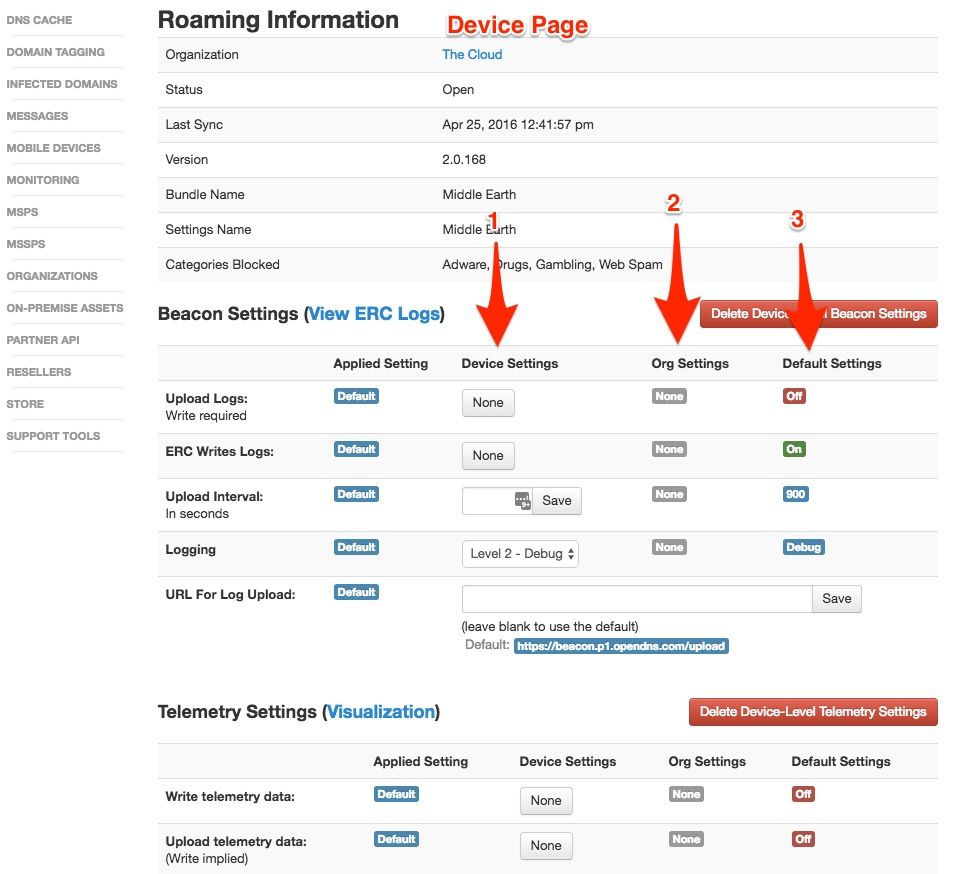

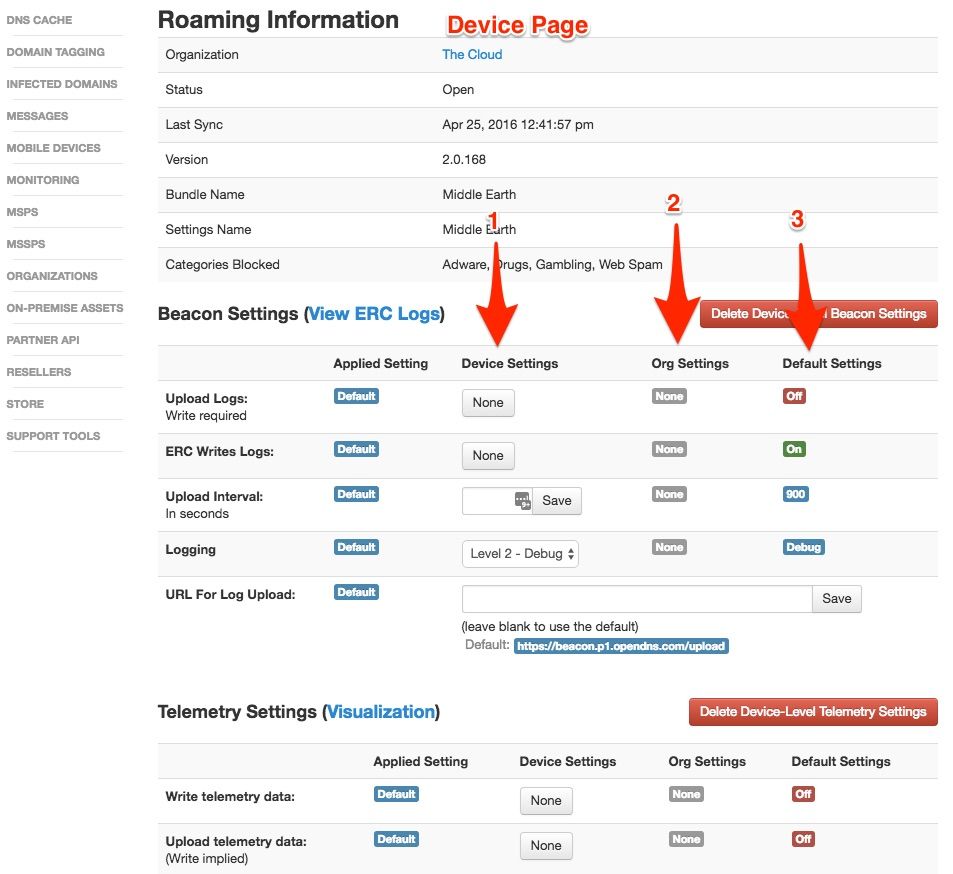

Pour protéger votre déploiement Umbrella, Umbrella a désormais inclus des fournisseurs de services de santé dans la catégorie de contenu Proxy/Anonymizer. Lorsque cette catégorie est bloquée, le navigateur ne parvient pas à résoudre le nom d'hôte du serveur DoH et revient au DNS système standard où Umbrella couvre votre DNS. Pour vous assurer que vos paramètres bloquent les fournisseurs DoH :

1. Accédez à Politiques > Catégories de contenu.

2. Sélectionnez votre paramètre de catégorie En cours d'utilisation.

3. Assurez-vous que Proxy/Anonymizer est sélectionné.

1.jpg

1.jpg

4. Enregistrez vos mises à jour.

Vos utilisateurs peuvent maintenant rester couverts par Umbrella lorsque Firefox déploie ce changement pour vos utilisateurs.

Remarque : N'ajoutez pas les domaines de commutateur de suppression Mozilla à la liste de blocage. En effet, si les domaines sont bloqués, Umbrella retourne un enregistrement A pour nos pages de blocage. Firefox considère cette réponse comme valide et peut donc mettre à jour automatiquement son DoH.

Recommandations supplémentaires

Firefox peut également être configuré manuellement pour un fournisseur de DoH spécifique. Si ce paramètre est configuré par domaine, il est applicable par Umbrella. Les configurations par IP ne peuvent pas être appliquées par Umbrella (DNS). Pour une application réseau du DoH, des règles de pare-feu peuvent être requises. Pour référence, consultez Appliquer le DNS parapluie et Empêcher le contournement avec les règles de pare-feu.

Commentaires

Commentaires