Extraire la liste de contrôle d'accès de CSM au format CSV via la méthode API

Options de téléchargement

-

ePub (1.1 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (763.9 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment extraire les listes de contrôle d'accès (ACL), au format CSV (Comma-Separated Values), d'un périphérique géré par Cisco Security Manager (CSM) via la méthode d'API CSM.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Cisco Security Manager (CSM)

- API CSM

- Connaissances de base API

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Serveur CSM

- Licence d'API CSM

Product Name: L-CSMPR-API Product Description: L-CSMPR-API : Cisco Security Manager Pro - License to enable API Access

- Appareil de sécurité adaptatif (ASA) géré par CSM

- Un client API. Vous pouvez utiliser cURL, Python ou Postman. Cet article montre l'ensemble du processus avec Postman.

L'application cliente CSM doit être fermée. Si une application cliente CSM est ouverte, elle doit l'être par un utilisateur différent de celui qui utilise la méthode API. Sinon, l'API renvoie une erreur. Pour connaître les conditions requises supplémentaires pour utiliser la fonction API, reportez-vous au guide suivant. Conditions préalables API

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Cisco Security Manager (CSM) offre certaines fonctionnalités pour la configuration des périphériques gérés qui doivent être implémentées via l'API.

L'une de ces options de configuration est la méthode d'extraction d'une liste de la liste de contrôle d'accès (ACL) configurée dans chaque périphérique géré par CSM. L'utilisation de l'API CSM est le seul moyen d'atteindre cette exigence jusqu'à présent.

À ces fins, Postman a utilisé comme client API et CSM version 4.19 SP1, ASA 5515 version 9.8(4).

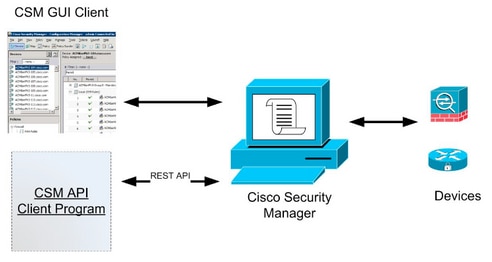

Diagramme du réseau

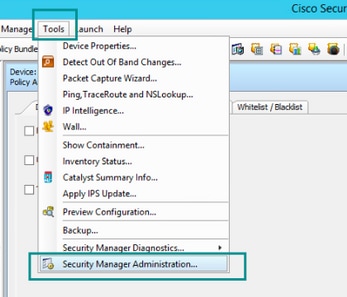

Installation/vérification de la licence CSM API

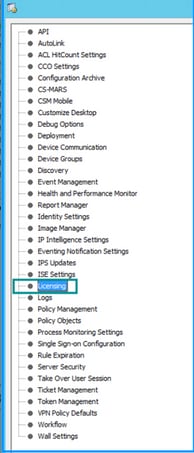

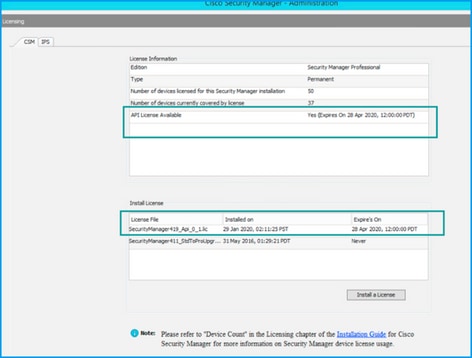

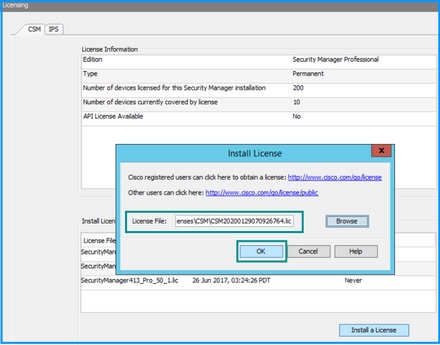

CSM API est une fonction sous licence, vous pouvez vérifier que CSM a une licence d'API, dans le client CSM, naviguez à Outils > Administration de Security Manager > Licence page pour confirmer que vous avez une licence déjà installée.

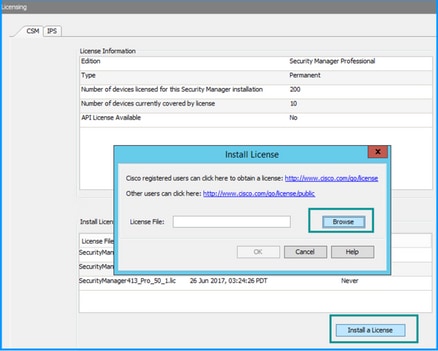

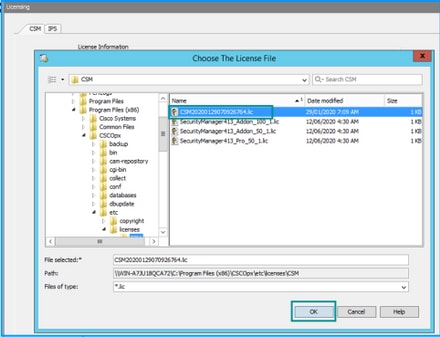

Si aucune licence API n'est appliquée mais que vous disposez déjà du fichier .lic, vous pouvez installer votre licence, cliquez sur le bouton Install a License, vous devez stocker le fichier de licence sur le même disque que celui sur lequel se trouve le serveur CSM.

Pour installer une nouvelle licence Cisco Security Manager, procédez comme suit :

Étape 1. Enregistrez le fichier de licence (.lic) joint à partir de l’e-mail que vous avez reçu dans votre système de fichiers.

Étape 2. Copiez le fichier de licence enregistré dans un emplacement connu du système de fichiers du serveur Cisco Security Manager.

Étape 3 : lancement du client Cisco Security Manager

Étape 4. Accédez à Outils->Administration du Gestionnaire de sécurité...

Étape 5. Dans la fenêtre Cisco Security Manager - Administration, sélectionnez Licensing

Étape 6. Cliquez sur le bouton Installer une licence.

Étape 7. Dans la boîte de dialogue Installer la licence, cliquez sur le bouton Parcourir.

Étape 8. Accédez au fichier de licence enregistré sur le système de fichiers du serveur Cisco Security Manager et sélectionnez-le, puis cliquez sur le bouton OK.

Étape 9. Dans la boîte de dialogue Installer la licence, cliquez sur le bouton OK.

Étape 10. Confirmez les informations de résumé de licence affichées et cliquez sur le bouton Close.

La licence API ne peut être appliquée que sur un serveur disposant d'une licence pour l'édition professionnelle CSM. La licence ne peut pas être appliquée à CSM exécutant une édition standard de la licence. Licence API requise

Étapes de configuration

Paramètres du client API

Si vous utilisez Postman, il y a des paramètres que vous devez configurer, cela dépend de chaque client API mais doit être similaire.

- Proxy désactivé

- Vérification SSL - DÉSACTIVÉ

Paramètres CSM

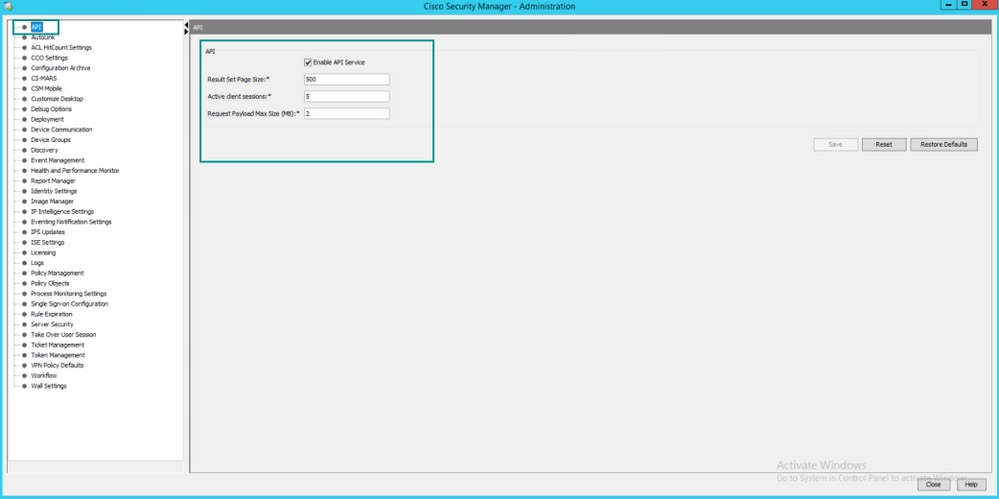

- API activée. Sous Tools > Security Manager Administration > API

Utiliser l'API CSM

Vous devez configurer dans le client API les deux appels suivants :

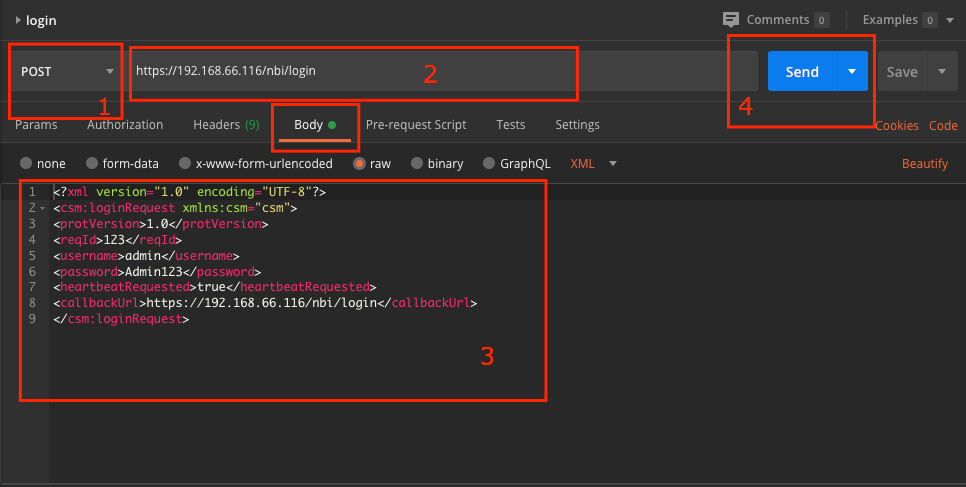

1. Méthode de connexion

2. Obtenir les valeurs ACL

Pour référence tout au long du processus :

Détails d'accès CSM utilisés dans ces travaux pratiques :

Nom d'hôte CSM (adresse IP) : 192.168.66.116. Dans l’API, nous utilisons le nom d’hôte dans l’URL.

Utilisateur : admin

Mot de passe : Admin123

Log in, méthode

Cette méthode doit être appelée avant toute autre méthode appelée sur d'autres services.

Guide de l'API CSM : Méthode de connexion

Demande

1. Méthode HTTP : POST

2. URL : https://<nom_hôte>/nbi/login

3. Corps :

1.0

123

admin

Admin123

true

https://192.168.66.116/nbi/login

Where:

username (nom d’utilisateur) : Nom d'utilisateur du client CSM associé à la session

Mot de passe : Mot de passe du client CSM associé à la session.

reqId : Cet attribut identifie de manière unique une requête effectuée par le client, cette valeur est reprise par le serveur CSM dans la réponse associée. Il peut être paramétré sur tout ce que l'utilisateur souhaite utiliser comme identifiant.

heartbeatRequested : Cet attribut peut être éventuellement défini. Si l'attribut est défini sur true, le client CSM reçoit un rappel heartbeat du serveur CSM. Le serveur tente d'envoyer une requête ping au client avec une fréquence proche de (délai d'inactivité) / 2 minutes. Si le client ne répond pas au heartbeat, l'API le réessaie au cours de l'intervalle suivant. Si la pulsation réussit, le délai d'inactivité de la session est réinitialisé.

callbackUrl : URL à laquelle le serveur CSM effectue le rappel. Cette valeur doit être spécifiée si heartbeatRequested a la valeur true. Seules les URL de rappel HTTPS sont autorisées

4. Envoyer

Sélectionnez l'option brute à afficher comme dans cet exemple.

Sélectionnez l'option brute à afficher comme dans cet exemple.

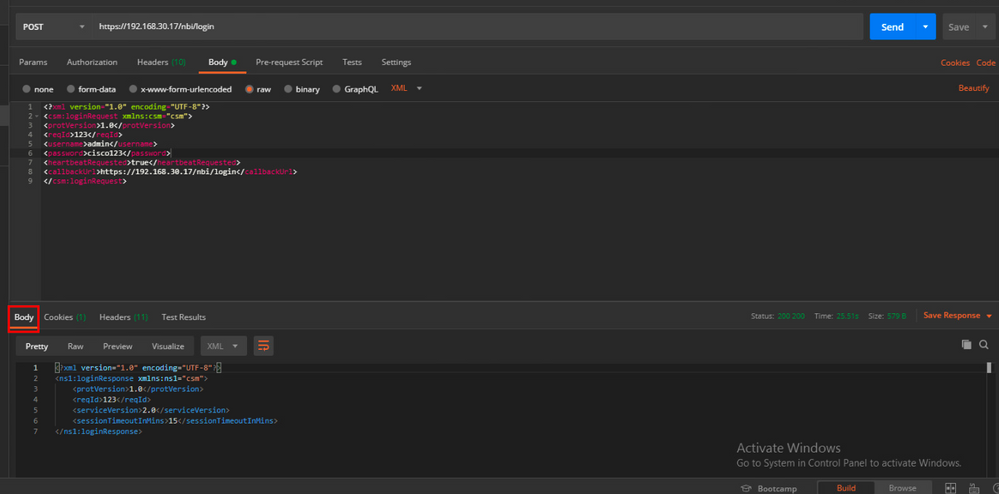

Réponse

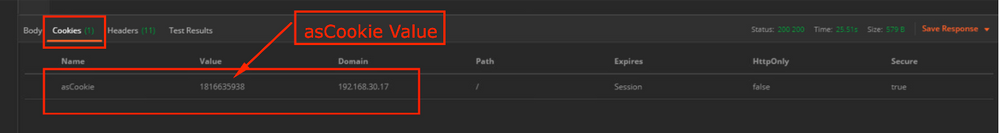

L'API de connexion valide les informations d'identification de l'utilisateur et retourne un jeton de session en tant que cookie sécurisé. La valeur de session est stockée sous la clé asCookie, vous devez enregistrer cette valeur asCookie.

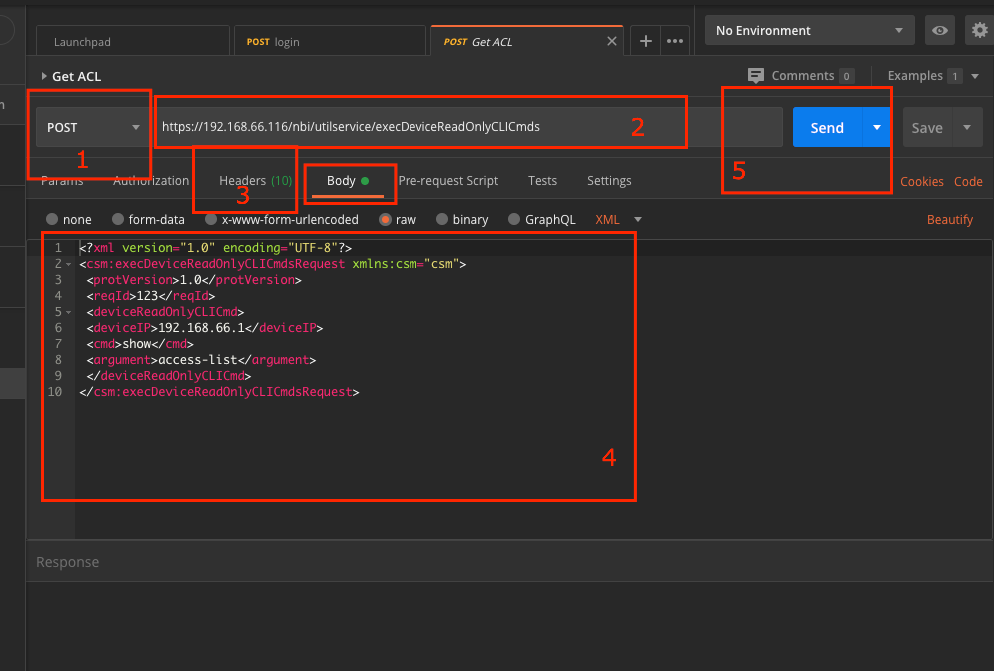

Obtenir les règles ACL

Méthode execDeviceReadOnlyCLICmds. L'ensemble des commandes pouvant être exécutées par cette méthode est constitué de commandes en lecture seule telles que des statistiques, des commandes de surveillance qui fournissent des informations supplémentaires sur le fonctionnement du périphérique particulier.

Détails de la méthode du Guide de l'utilisateur de l'API CSM

Demande

1. Méthode HTTP : POST

2. URL : https://hostname/nbi/utilservice/execDeviceReadOnlyCLICmds

3. En-tête HTTP : Cookie retourné par la méthode de connexion qui identifie la session d'authentification.

Entrez la valeur asCookie obtenue précédemment à partir de Method Login.

Clé : Entrez « asCookie ».

Valeur: Valeur d'entrée obtenue.

Cochez cette case pour l'activer.

4. Corps :

1.0

123

192.168.66.1

show

access-list

Remarque : Le corps XML ci-dessus peut être utilisé pour exécuter n'importe quelle commande "show", par exemple : "show run all", "show run object", "show run nat", etc.

L'élément XML « <deviceReadOnlyCLICmd> » indique que la commande spécifiée dans « <cmd> » et « <argument> » DOIT être en lecture seule.

Where:

deviceIP : Adresse IP du périphérique sur laquelle la commande doit être exécutée.

cmd : Commande fixe « show ». L'expression régulière autorise les cas mixtes [sS][hH][oO][wW]

argument : Arguments de la commande show. Comme « run » pour afficher la configuration en cours du périphérique ou « access-list » pour afficher les détails de la liste d’accès.

5. Envoyer

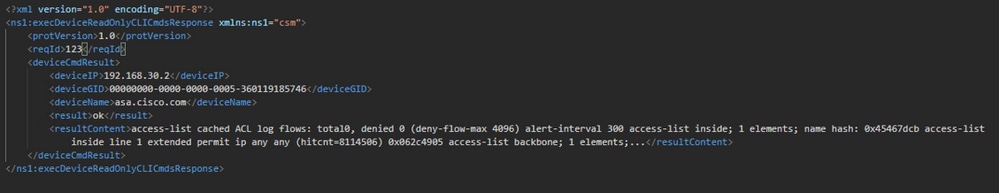

Réponse

Vérifier

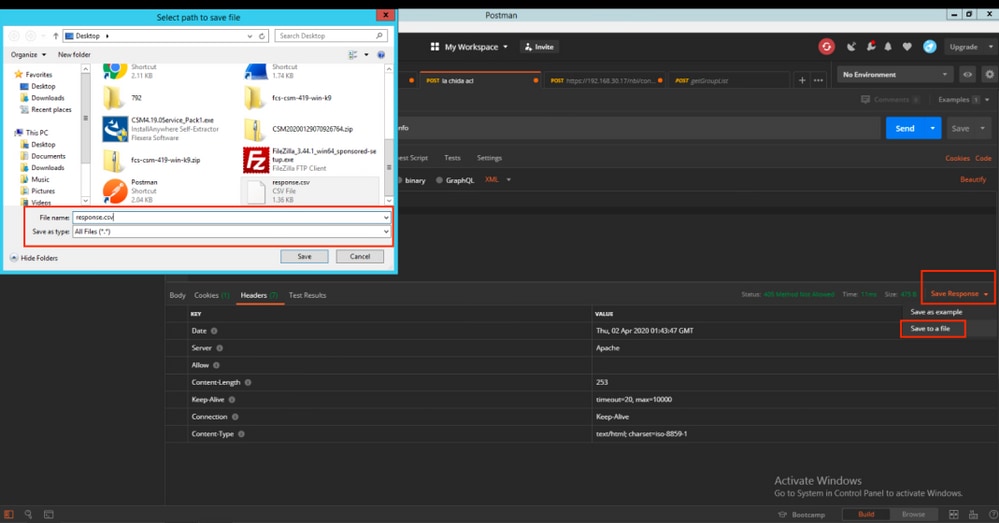

Vous avez la possibilité d'enregistrer la réponse en tant que fichier. Naviguez jusqu'à Save Response > Save to a file. Sélectionnez ensuite l'emplacement du fichier et enregistrez-le en tant que type .csv.

Ensuite, vous devez pouvoir ouvrir ce fichier .csv avec l'application Excel, par exemple. À partir du type de fichier .csv, vous pouvez enregistrer la sortie sous d'autres types de fichiers, tels que PDF, TXT, etc.

Dépannage

Réponses possibles en cas d'échec via API.

1. Aucune licence API installée.

Motif: Licence API expirée, non installée ou non activée.

Solution possible : Vérifiez la date d'expiration de la licence, sous Outils > Administration du Gestionnaire de sécurité > Page Licence

Vérifiez que la fonction API est activée sous Outils > Administration de Security Manager > API

Confirmez les paramètres de la section Installation/vérification de la licence de l'API CSM ci-dessus de ce guide.

2. Mauvaise utilisation de l'adresse IP CSM pour la connexion à l'API.

Motif: L'adresse IP du serveur CSM est incorrecte dans l'URL de l'appel API.

Solution possible : Vérifiez dans l'URL du client API que le nom d'hôte est la bonne adresse IP du serveur CSM.

URL: https://<hostname>/nbi/login

3. Adresse IP ASA incorrecte.

Motif: L'adresse IP définie sur le corps entre les balises <deviceIP></deviceIP> ne doit pas être la bonne.

Solution possible : Vérifiez que l'adresse IP du périphérique approprié est définie dans la syntaxe du corps.

4. Aucune connexion au pare-feu.

Motif: Le périphérique n'est pas connecté au CSM

Solution possible : Exécutez un test de connectivité à partir du serveur CSM et dépannez d'autres problèmes de connectivité au périphérique.

Pour plus d'informations sur les codes d'erreur et la description, reportez-vous au guide des spécifications de l'API Cisco Security Manager, disponible sur le lien suivant.

Contribution d’experts de Cisco

- Berenice GuerraIngénieur TAC Cisco

- Raphael MorenoIngénieur TAC Cisco

- Ricardo GutierrezIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires