Configurer Microsoft CA Server pour publier les listes de révocation de certificats pour ISE

Options de téléchargement

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit la configuration d'un serveur d'autorité de certification Microsoft qui exécute les services Internet (IIS) pour publier les mises à jour de la liste de révocation de certificats (CRL). Il explique également comment configurer Cisco Identity Services Engine (ISE) (versions 3.0 et ultérieures) pour récupérer les mises à jour à utiliser dans la validation des certificats. ISE peut être configuré pour récupérer les listes de révocation de certificats pour les divers certificats racines CA qu'il utilise dans la validation de certificat.

Prérequis

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Cisco Identity Services Engine version 3.0

- Microsoft Windows Server 2008 R2

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Dans cette section, vous trouverez les informations nécessaires à la configuration des fonctionnalités décrites dans ce document.

Créer et configurer un dossier sur l'autorité de certification pour héberger les fichiers CRL

La première tâche consiste à configurer un emplacement sur le serveur AC pour stocker les fichiers CRL. Par défaut, le serveur AC Microsoft publie les fichiers sur C:\Windows\system32\CertSrv\CertEnroll\

Plutôt que d'utiliser ce dossier système, créez un nouveau dossier pour les fichiers.

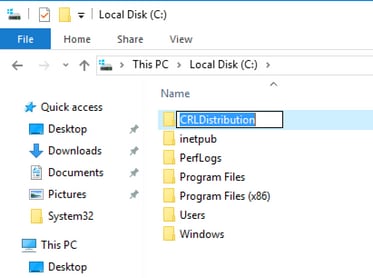

- Sur le serveur IIS, choisissez un emplacement sur le système de fichiers et créez un nouveau dossier. Dans cet exemple, le dossier

C:\CRLDistributionest créé.

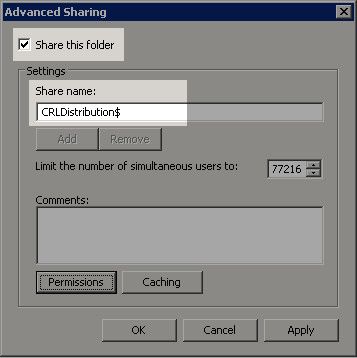

- Pour que l’autorité de certification puisse écrire les fichiers CRL dans le nouveau dossier, le partage doit être activé. Cliquez avec le bouton droit sur le nouveau dossier, choisissez

Properties, cliquez sur l'Sharingonglet, puis cliquez surAdvanced Sharing.

- Afin de partager le dossier, cochez la case,

Share this folderpuis ajoutez un symbole dollar ($) à la fin du nom du partage dans le champ Nom du partage pour masquer le partage.

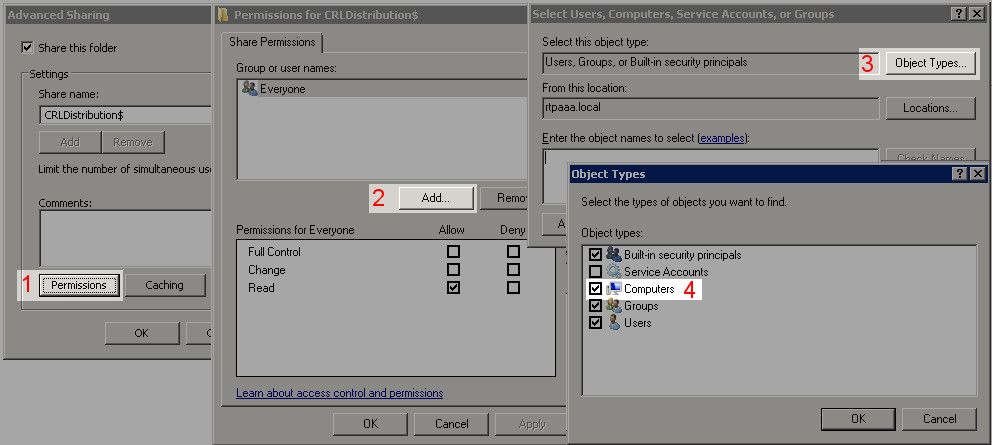

- Cliquez sur

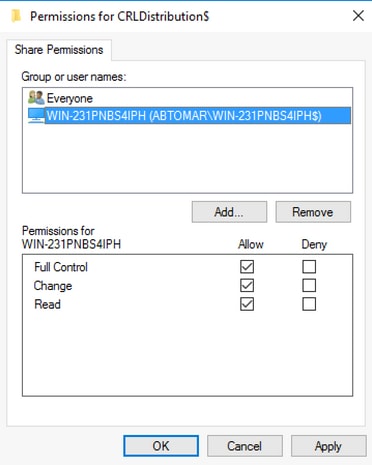

Permissions(1), cliquez surAdd(2), cliquez surObject Types(3), puis cochez la caseComputers(4).

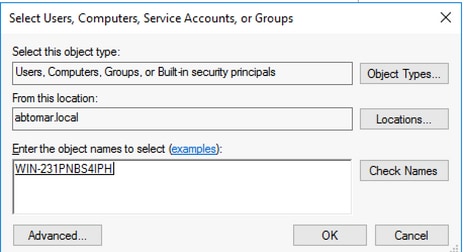

- Pour revenir à la fenêtre Sélectionner des utilisateurs, des ordinateurs, des comptes de service ou des groupes, cliquez sur

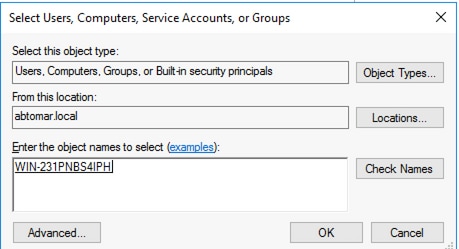

OK. Dans le champ Entrez les noms d'objets à sélectionner, entrez le nom d'ordinateur du serveur AC dans cet exemple : WIN0231PNBS4IPH et cliquez surCheck Names. Si le nom saisi est valide, il est actualisé et est souligné. Cliquez surOK.

- Dans le champ Nom du groupe ou de l'utilisateur, sélectionnez l'ordinateur AC. Cochez

AllowContrôle total pour accorder un accès complet à l'autorité de certification.Cliquez sur

OK. CliquezOKà nouveau pour fermer la fenêtre Partage avancé et revenir à la fenêtre Propriétés.

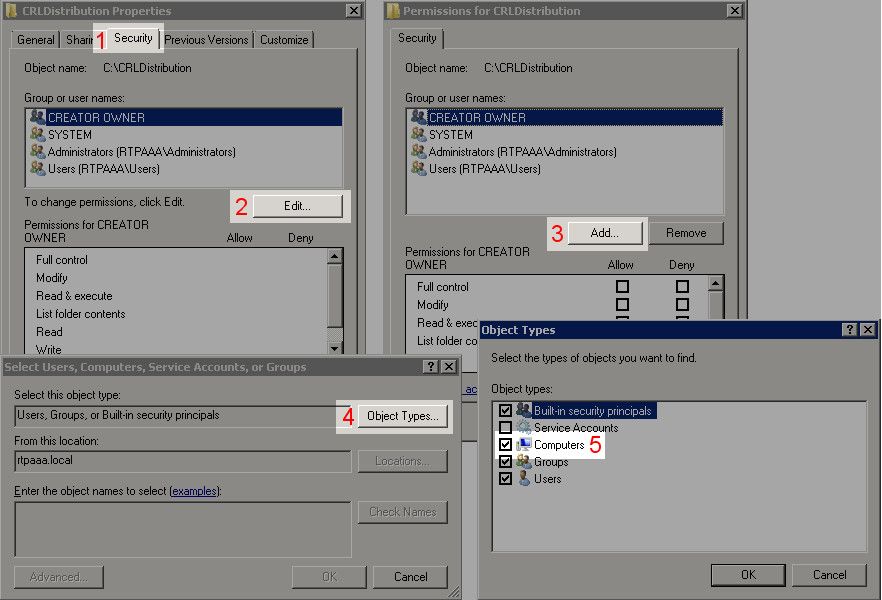

- Afin de permettre à l'autorité de certification d'écrire les fichiers CRL dans le nouveau dossier, configurez les autorisations de sécurité appropriées. Cliquez sur

Securityl'onglet (1), cliquez surEdit(2), cliquez surAdd(3), cliquez surObject Types(4), puis cochez la case (5)Computers.

- Dans le champ Entrez les noms des objets à sélectionner, entrez le nom d'ordinateur du serveur AC, puis cliquez sur

Check Names. Si le nom saisi est valide, il est actualisé et est souligné. Cliquez surOK.

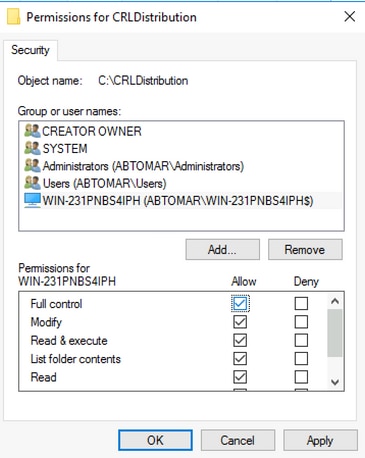

- Choisissez l'ordinateur AC dans le champ Nom du groupe ou de l'utilisateur, puis vérifiez que l'option Contrôle total est activée

Allowpour accorder un accès complet à l'AC. Cliquez surOK, puis surClosepour terminer la tâche.

Créer un site dans IIS pour exposer le nouveau point de distribution CRL

Afin qu'ISE puisse accéder aux fichiers CRL, rendez le répertoire qui héberge les fichiers CRL accessible via IIS.

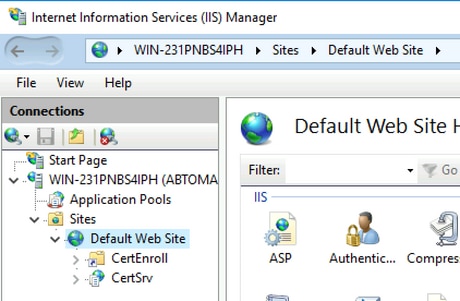

- Dans la barre des tâches du serveur IIS, cliquez sur

Start. SélectionnezAdministrative Tools > Internet Information Services (IIS) Manager. - Dans le volet gauche (appelé arborescence de la console), développez le nom du serveur IIS, puis développez

Sites.

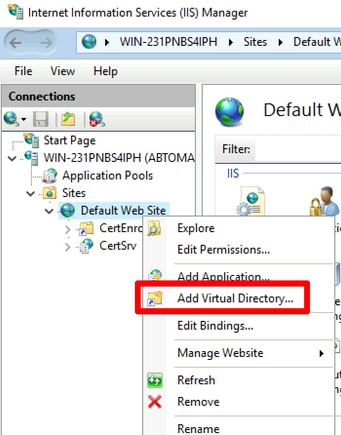

- Cliquez avec le bouton droit de la souris

Default Web Siteet choisissezAdd Virtual Directory, comme illustré dans cette image.

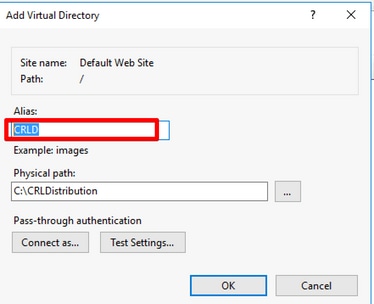

- Dans le champ Alias, saisissez un nom de site pour le point de distribution CRL. Dans cet exemple, CRLD est entré.

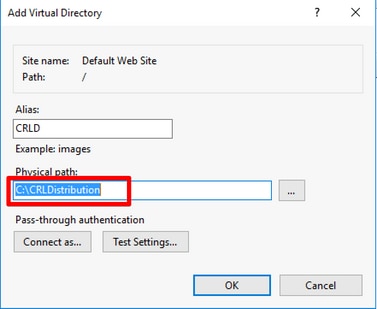

- Cliquez sur les points de suspension (. . .) à droite du champ Chemin d'accès physique et recherchez le dossier créé dans la section 1. Sélectionnez le dossier et cliquez sur

OK. CliquezOKpour fermer la fenêtre Ajouter un répertoire virtuel.

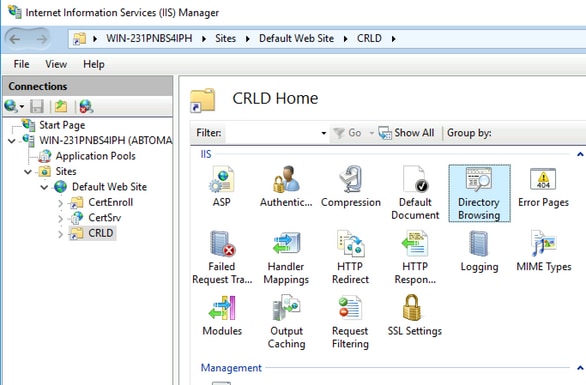

- Le nom de site entré à l'étape 4 doit être mis en surbrillance dans le volet gauche. Si ce n'est pas le cas, choisissez-le maintenant. Dans le volet central, double-cliquez sur

Directory Browsing.

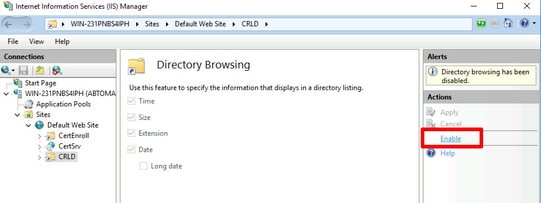

- Dans le volet droit, cliquez sur

Enableafin d'activer la navigation dans le répertoire.

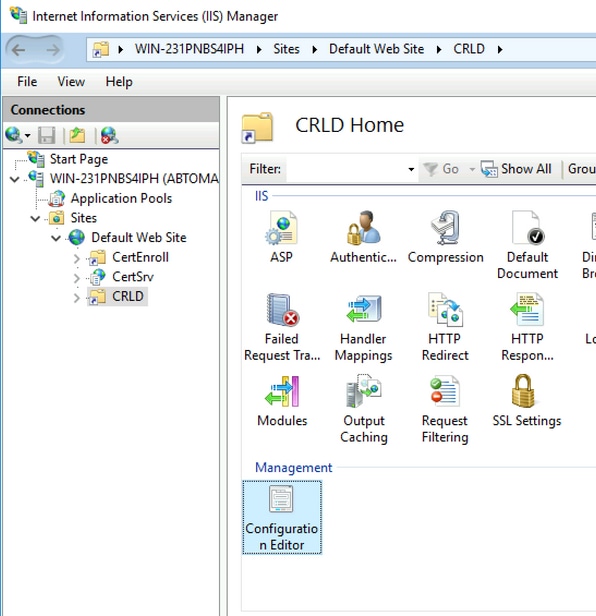

- Dans le volet gauche, sélectionnez à nouveau le nom du site. Dans le volet central, double-cliquez sur

Configuration Editor.

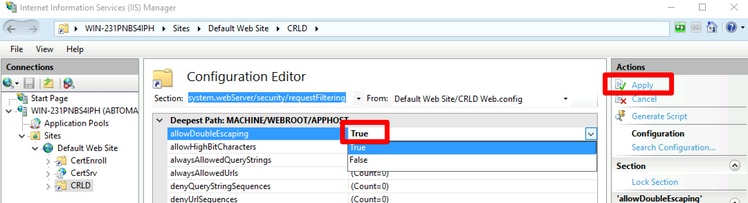

- Dans la liste déroulante Section, sélectionnez

system.webServer/security/requestFiltering. Dans laallowDoubleEscapingliste déroulante, sélectionnezTrue. Dans le volet droit, cliquez surApply, comme illustré dans cette image.

Le dossier doit maintenant être accessible via IIS.

Configurer Microsoft CA Server pour publier des fichiers CRL sur le point de distribution

Maintenant qu'un nouveau dossier a été configuré pour héberger les fichiers CRL et que le dossier a été exposé dans IIS, configurez le serveur AC Microsoft pour publier les fichiers CRL au nouvel emplacement.

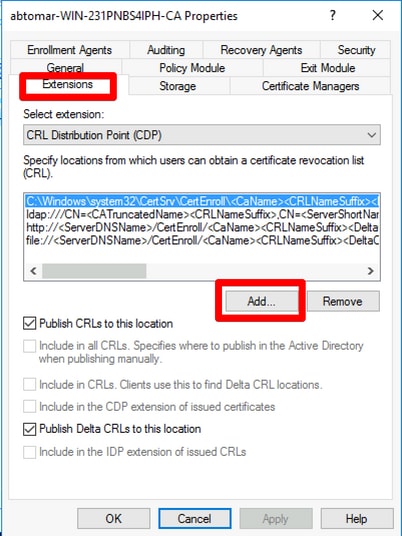

- Dans la barre des tâches du serveur AC, cliquez sur

Start. SélectionnezAdministrative Tools > Certificate Authority. - Dans le volet gauche, cliquez avec le bouton droit sur le nom de l'autorité de certification. Choisissez

Properties, puis cliquez sur l'Extensionsonglet. Afin d'ajouter un nouveau point de distribution CRL, cliquez surAdd.

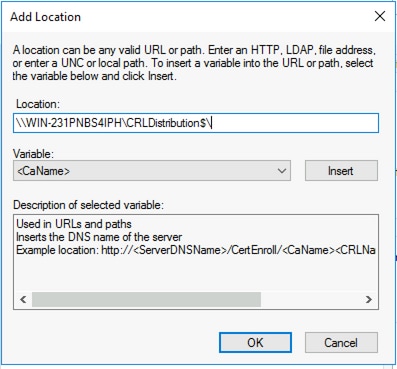

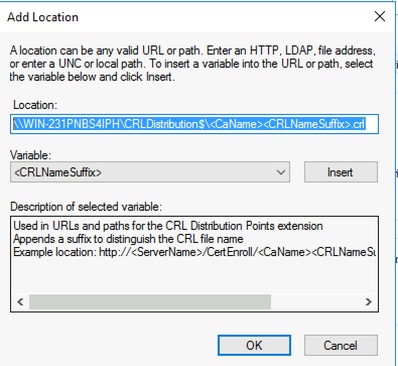

- Dans le champ Emplacement, entrez le chemin d'accès au dossier créé et partagé dans la section 1. Dans l'exemple de la section 1, le chemin d'accès est :

\\WIN-231PNBS4IPH\CRLDistribution$

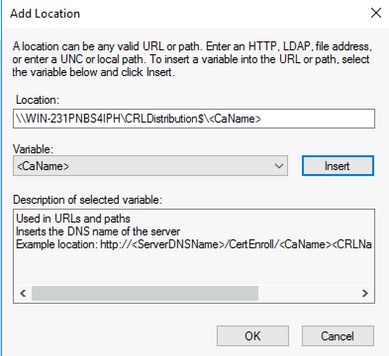

- Lorsque le champ Emplacement est renseigné, choisissez une variable

Insert.

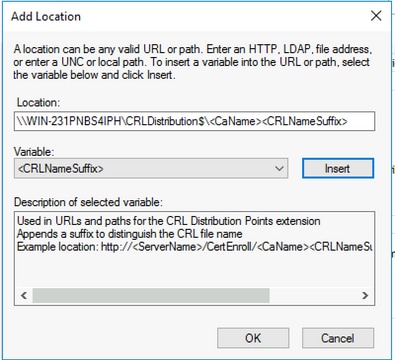

- Dans la liste déroulante Variable, sélectionnez,

Insert.

- Dans le champ Emplacement, ajoutez

.crlà la fin du chemin. Dans cet exemple, l'emplacement est :\\WIN-231PNBS4IPH\CRLDistribution$\.crl

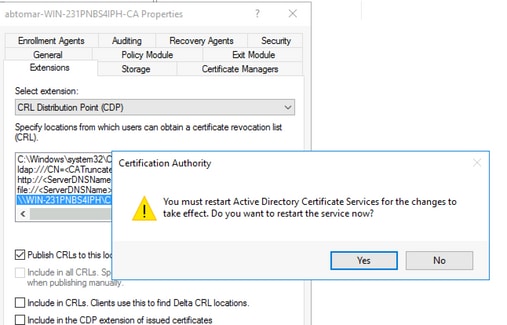

- Cliquez sur

OKpour revenir à l'onglet Extensions. Cochez cettePublish CRLs to this locationcase, puis cliquez surOKpour fermer la fenêtre Propriétés.Une invite s'affiche pour demander l'autorisation de redémarrer les services de certificats Active Directory. Cliquez sur

Yes.

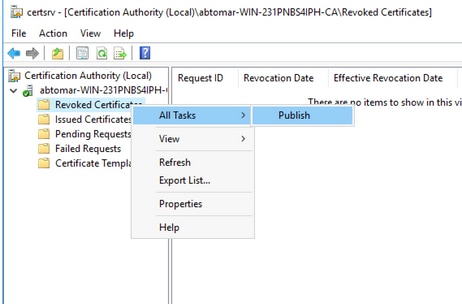

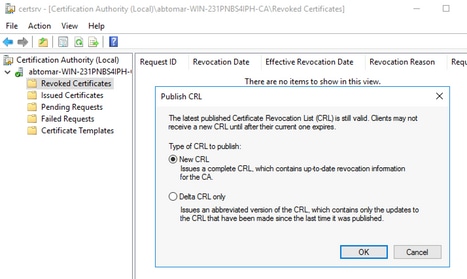

- Dans le volet gauche, cliquez avec le bouton droit sur

Revoked Certificates. SélectionnezAll Tasks > Publish. Assurez-vous que l'option Nouvelle liste de révocation de certificats est sélectionnée, puis cliquez surOK.

Le serveur de l'autorité de certification Microsoft doit créer un nouveau fichier .crl dans le dossier créé dans la section 1. Si le nouveau fichier CRL est créé avec succès, il n'y a pas de boîte de dialogue après avoir cliqué sur OK. Si une erreur est renvoyée concernant le nouveau dossier de point de distribution, répétez soigneusement chaque étape de cette section.

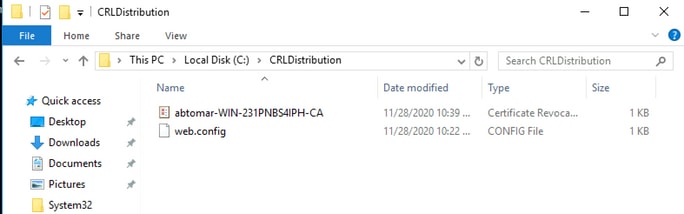

Vérifiez que le fichier CRL existe et qu'il est accessible via IIS

Avant de commencer cette section, vérifiez que les nouveaux fichiers CRL existent et qu'ils sont accessibles via IIS à partir d'une autre station de travail.

- Sur le serveur IIS, ouvrez le dossier créé dans la section 1. Un seul fichier .crl doit être présent sous la forme

.crl abtomar-WIN-231PNBS4IPH-CA.crl

- À partir d'une station de travail sur le réseau (idéalement sur le même réseau que le noeud Administrateur principal ISE), ouvrez un navigateur Web et accédez à

http://où/ L'index de répertoire s'affiche, qui inclut le fichier observé à l'étape 1.

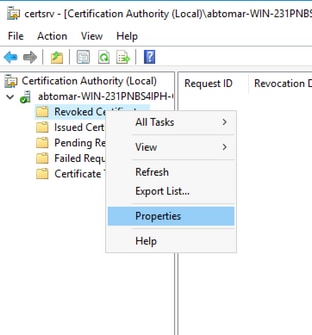

Configurer ISE pour utiliser le nouveau point de distribution CRL

Avant de configurer ISE pour récupérer la liste de révocation de certificats, définissez l'intervalle de publication de la liste. La stratégie de détermination de cet intervalle dépasse le cadre de ce document. Les valeurs potentielles (dans Microsoft CA) sont comprises entre 1 heure et 411 ans inclus. La valeur par défaut est 1 semaine. Une fois qu'un intervalle approprié pour votre environnement a été déterminé, définissez l'intervalle avec les instructions suivantes :

- Dans la barre des tâches du serveur AC, cliquez sur

Start. SélectionnezAdministrative Tools > Certificate Authority. - Dans le volet gauche, développez l'autorité de certification. Cliquez avec le bouton droit sur le

Revoked Certificatesdossier et sélectionnezProperties. - Dans les champs d'intervalle de publication de la liste CRL, saisissez le nombre requis et choisissez la période. Cliquez sur

OKpour fermer la fenêtre et appliquer la modification. Dans cet exemple, un intervalle de publication de sept jours est configuré.

- Entrez la

certutil -getreg CA\Clock*commande permettant de confirmer la valeur ClockSkew. La valeur par défaut est réglée à 10 minutes.Exemple de rapport :

Values: ClockSkewMinutes REG_DWORS = a (10) CertUtil: -getreg command completed successfully.

- Entrez la

certutil -getreg CA\CRLov*commande permettant de vérifier si CRLOverlapPeriod a été défini manuellement. Par défaut, la valeur CRLOverlapUnit est 0, ce qui indique qu'aucune valeur manuelle n'a été définie. Si la valeur est différente de 0, notez la valeur et les unités.Exemple de rapport :

Values: CRLOverlapPeriod REG_SZ = Hours CRLOverlapUnits REG_DWORD = 0 CertUtil: -getreg command completed successfully.

- Entrez la

certutil -getreg CA\CRLpe*commande permettant de vérifier la période CRLP définie à l'étape 3.Exemple de rapport :

Values: CRLPeriod REG_SZ = Days CRLUnits REG_DWORD = 7 CertUtil: -getreg command completed successfully.

- Calculez le délai de grâce CRL comme suit :

a. Si CRLOverlapPeriod a été défini à l'étape 5 : OVERLAP = CRLOverlapPeriod, en minutes ;

Sinon : CHEVAUCHEMENT = (CRLPériode / 10), en minutes

b. Si OVERLAP > 720, OVERLAP = 720

c. Si OVERLAP < (1,5 * ClockSkewMinutes), alors OVERLAP = (1,5 * ClockSkewMinutes)

d. Si OVERLAP > CRLPeriod, en minutes, OVERLAP = CRLPeriod en minutes

e. Période de grâce = CHEVAUCHEMENT + ClockSkewMinutes

Example: As stated above, CRLPeriod was set to 7 days, or 10248 minutes and CRLOverlapPeriod was not set.

a. OVERLAP = (10248 / 10) = 1024.8 minutes b. 1024.8 minutes is > 720 minutes : OVERLAP = 720 minutes c. 720 minutes is NOT < 15 minutes : OVERLAP = 720 minutes d. 720 minutes is NOT > 10248 minutes : OVERLAP = 720 minutes e. Grace Period = 720 minutes + 10 minutes = 730 minutesLe délai de grâce calculé est le laps de temps entre le moment où l'autorité de certification publie la liste de révocation de certificats suivante et le moment où la liste de révocation de certificats actuelle expire. ISE doit être configuré pour récupérer les LCR en conséquence.

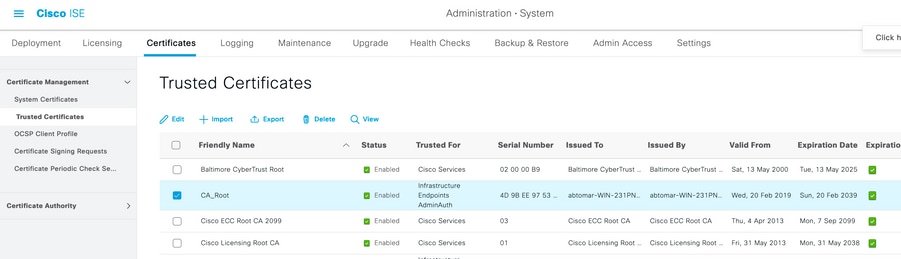

- Connectez-vous au noeud Administrateur principal ISE et sélectionnez

Administration > System > Certificates. Dans le volet gauche, sélectionnezTrusted Certificate.

- Cochez la case en regard du certificat CA pour lequel vous souhaitez configurer les listes de révocation de certificats. Cliquez sur

Edit. - Près du bas de la fenêtre, cochez la

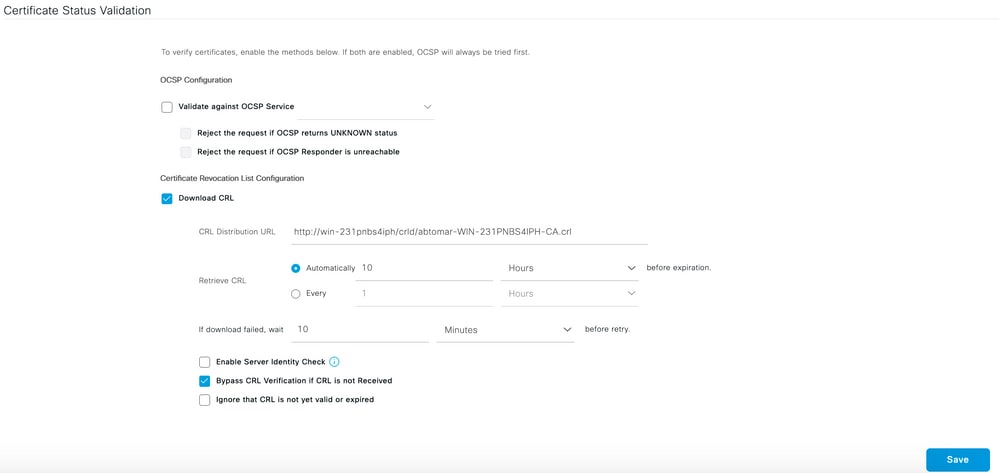

Download CRLcase. - Dans le champ URL de distribution CRL, entrez le chemin d'accès au point de distribution CRL, qui inclut le fichier .crl, créé à la section 2. Dans cet exemple, l'URL est :

- ISE peut être configuré pour récupérer la liste CRL à intervalles réguliers ou en fonction de l'expiration (qui, en général, est également un intervalle régulier). Lorsque l'intervalle de publication des LCR est statique, des mises à jour plus opportunes des LCR sont obtenues lorsque cette dernière option est utilisée. Cliquez sur la case d'option

Automatically. - Définissez la valeur à extraire sur une valeur inférieure à la période de grâce calculée à l’étape 7. Si la valeur définie est supérieure à la période de grâce, ISE vérifie le point de distribution de la liste de révocation de certificats avant que l’autorité de certification n’ait publié la liste suivante. Dans cet exemple, le délai de grâce est calculé sur 730 minutes, soit 12 heures et 10 minutes. Une valeur de 10 heures est utilisée pour la récupération.

- Définissez l'intervalle de nouvelle tentative en fonction de votre environnement. Si ISE ne peut pas récupérer la liste de révocation de certificats à l'intervalle configuré à l'étape précédente, il effectue de nouvelles tentatives à cet intervalle plus court.

- Cochez cette

Bypass CRL Verification if CRL is not Receivedcase pour permettre à l'authentification basée sur certificat de continuer normalement (et sans vérification de la liste de révocation de certificats) si ISE n'a pas pu récupérer la liste de révocation de certificats pour cette autorité de certification lors de sa dernière tentative de téléchargement. Si cette case n'est pas cochée, toutes les authentifications basées sur les certificats avec les certificats émis par cette autorité de certification échouent si la liste de révocation de certificats ne peut pas être récupérée. - Cochez cette

Ignore that CRL is not yet valid or expiredcase pour permettre à ISE d'utiliser les fichiers de liste de révocation de certificats expirés (ou non encore valides) comme s'ils étaient valides. Si cette case n'est pas cochée, ISE considère qu'une liste de révocation de certificats n'est pas valide avant sa date d'effet et après ses heures de mise à jour suivante. CliquezSavesur pour terminer la configuration.

Vérifier

Aucune procédure de vérification n'est disponible pour cette configuration.

Dépannage

Il n'existe actuellement aucune information de dépannage spécifique pour cette configuration.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

16-Feb-2024

|

Première publication |

Contribution d’experts de Cisco

- Abhishek TomarIngénieur TAC Cisco

- Justin TeixeiraIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires