Comprendre les politiques d'accès administrateur et RBAC sur ISE

Options de téléchargement

-

ePub (4.3 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (3.2 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit les fonctionnalités d'ISE pour gérer l'accès administratif sur Identity Services Engine (ISE).

Conditions préalables

Exigences

Cisco vous recommande d'avoir connaissance des sujets suivants :

- ISE

- Active Directory

- Protocole LDAP (Lightweight Directory Access Protocol)

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- ISE 3.0

- Windows Server 2016

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Paramètres d'authentification

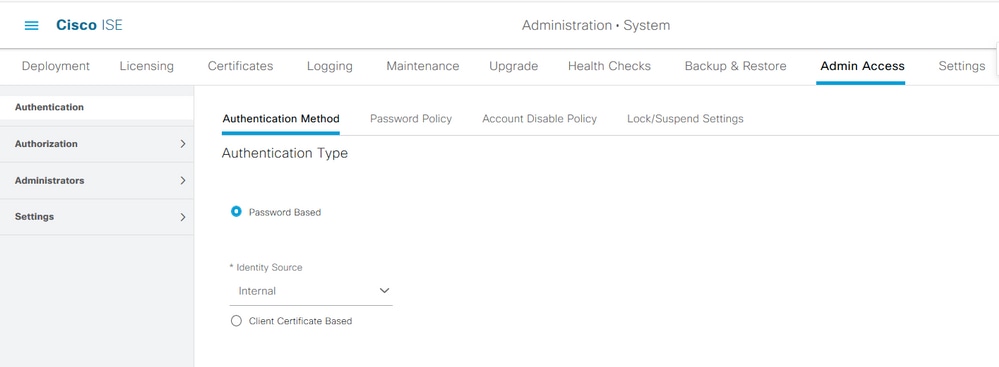

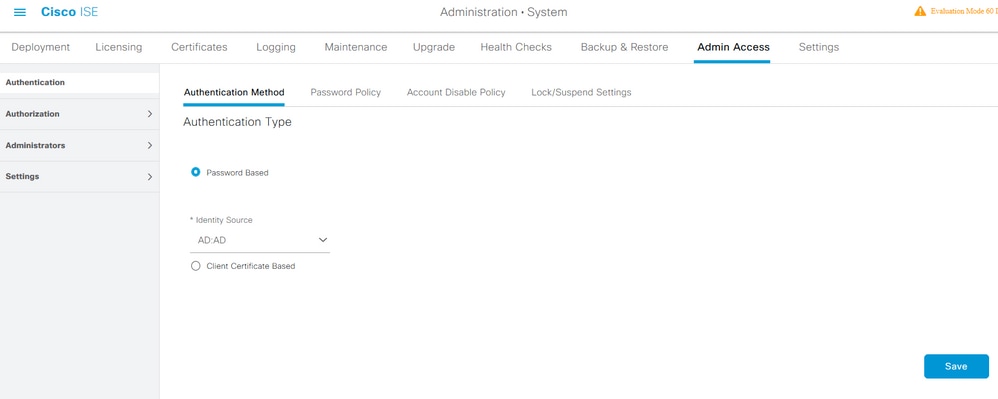

Les utilisateurs Admin doivent s'authentifier pour accéder à toutes les informations sur ISE. L'identité des utilisateurs admin peut être vérifiée à l'aide de la banque d'identités interne ISE ou d'une banque d'identités externe. L'authenticité peut être vérifiée par un mot de passe ou un certificat. Pour configurer ces paramètres, accédez àAdministration > System> Admin Access > Authentication. Sélectionnez le type d'authentification requis dans l'Authentication Methodonglet.

Remarque : l'authentification par mot de passe est activée par défaut. Si cette option est remplacée par l'authentification basée sur les certificats clients, un serveur d'applications redémarre sur tous les noeuds de déploiement.

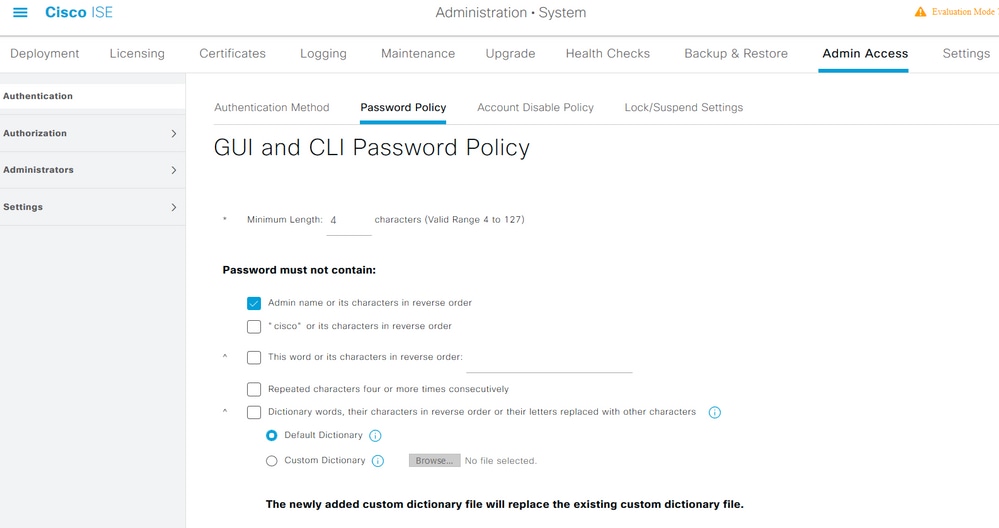

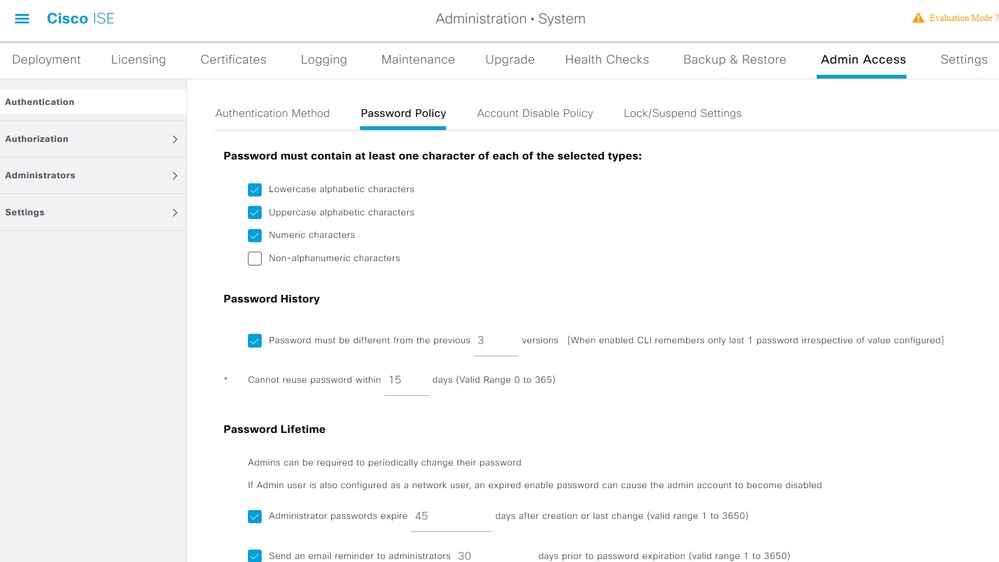

ISE n’autorise pas la configuration de la stratégie de mot de passe de l’interface de ligne de commande (CLI) à partir de la CLI. La stratégie de mot de passe pour l'interface graphique utilisateur et l'interface de ligne de commande ne peut être configurée que via l'interface utilisateur graphique ISE. Pour le configurer, accédez àAdministration > System > Admin Access > Authenticationet à l'Password Policyonglet.

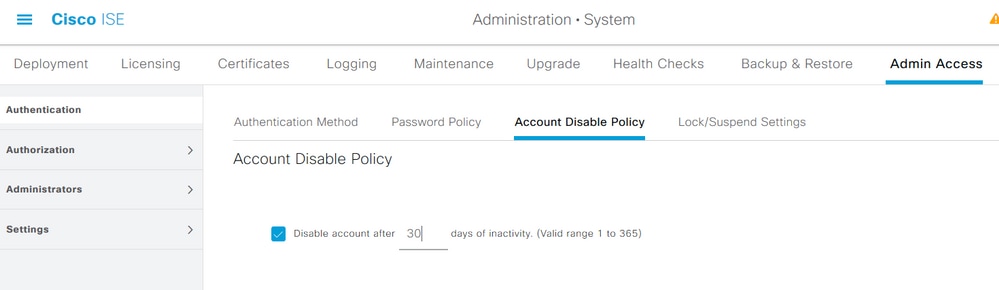

ISE dispose d'une disposition pour désactiver un utilisateur administrateur inactif. Afin de configurer ceci, naviguez à Administration > System > Admin Access > Authentication et naviguez à l'ongletAccount Disable Policy.

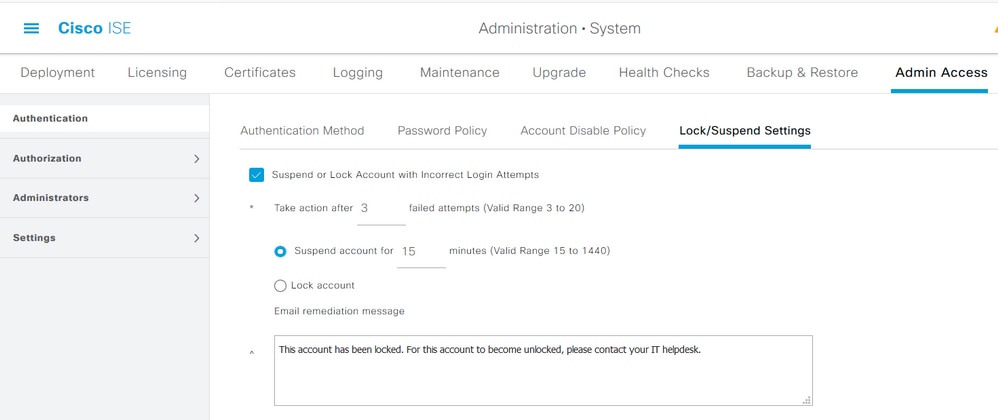

ISE permet également de verrouiller ou de suspendre un compte d'utilisateur admin en fonction du nombre de tentatives de connexion ayant échoué. Afin de configurer ceci, naviguez jusqu'àAdministration > System > Admin Access > Authenticationet naviguez jusqu'à l'Lock/Suspend Settingsonglet.

Pour gérer l'accès administratif, il est nécessaire que les groupes administratifs, les utilisateurs et diverses politiques/règles contrôlent et gèrent leurs privilèges.

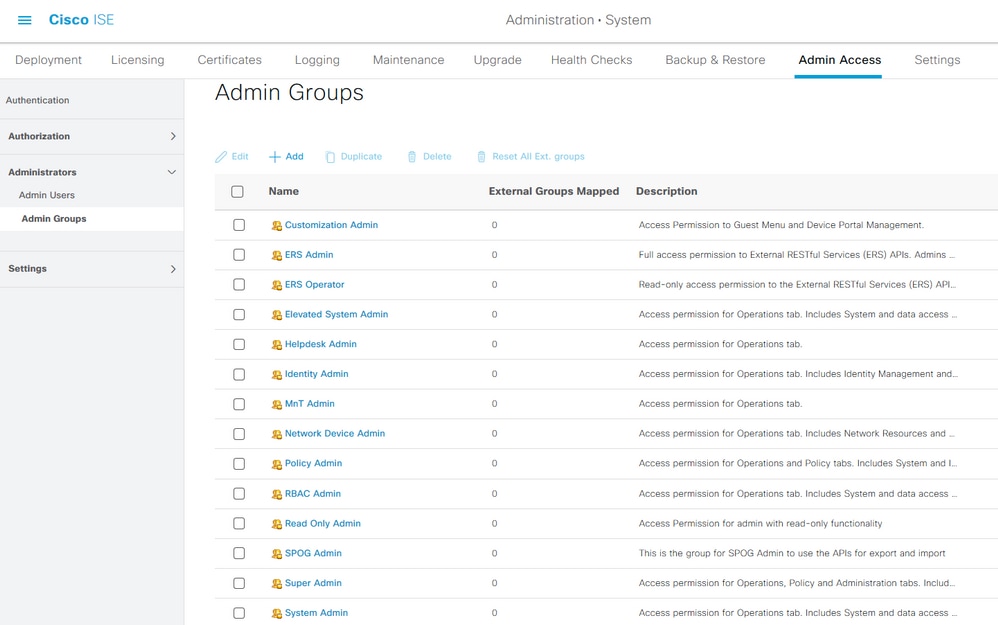

Configurer les groupes Admin

Accédez à pourAdministration > System > Admin Access > Administrators > Admin Groupsconfigurer les groupes d'administrateurs. Certains groupes sont intégrés par défaut et ne peuvent pas être supprimés.

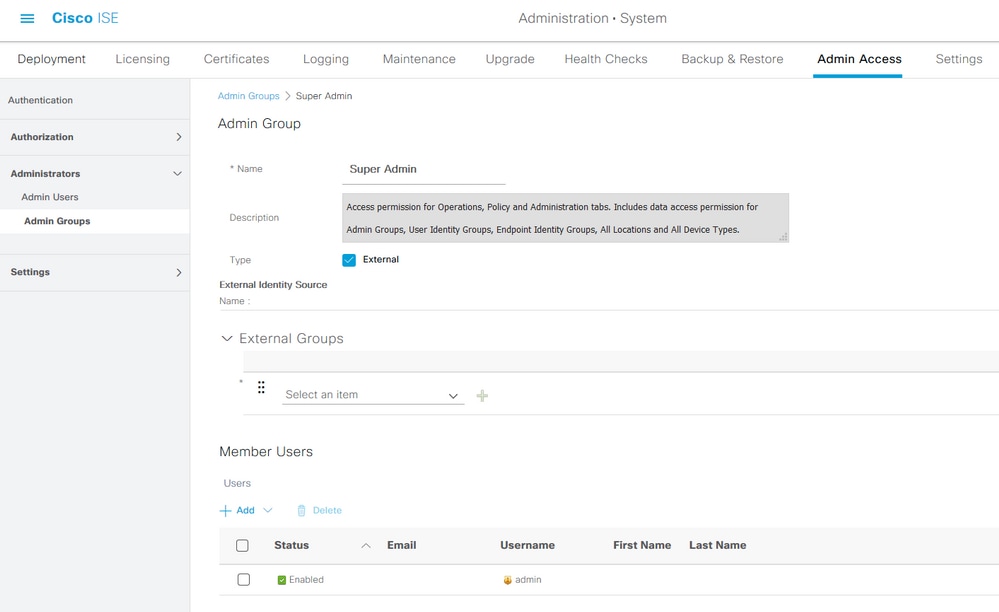

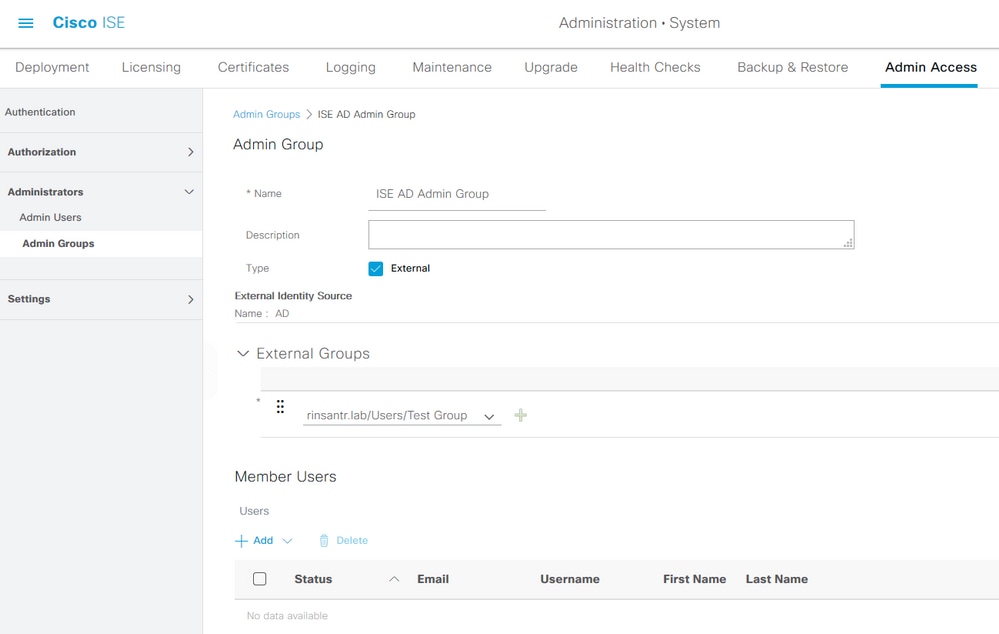

Une fois qu'un groupe est créé, choisissez le groupe et cliquez sur edit pour ajouter des utilisateurs administratifs à ce groupe. Il existe une disposition pour mapper les groupes d'identités externes aux groupes d'administrateurs sur ISE afin qu'un utilisateur d'administrateur externe obtienne les autorisations requises. Pour le configurer, choisissez le typeExternallors de l'ajout de l'utilisateur.

Configurer les utilisateurs Admin

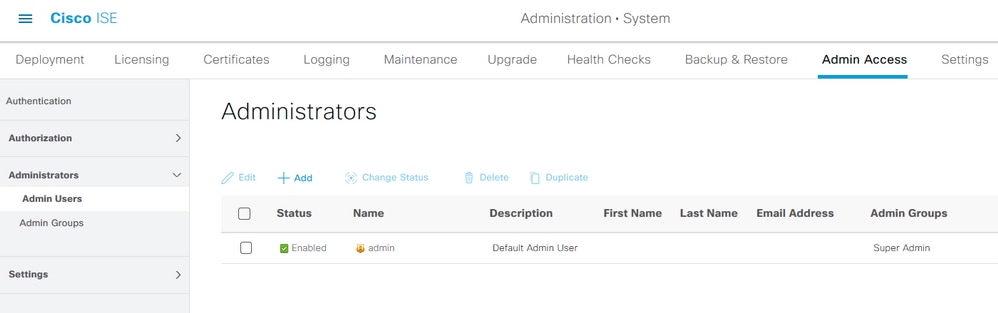

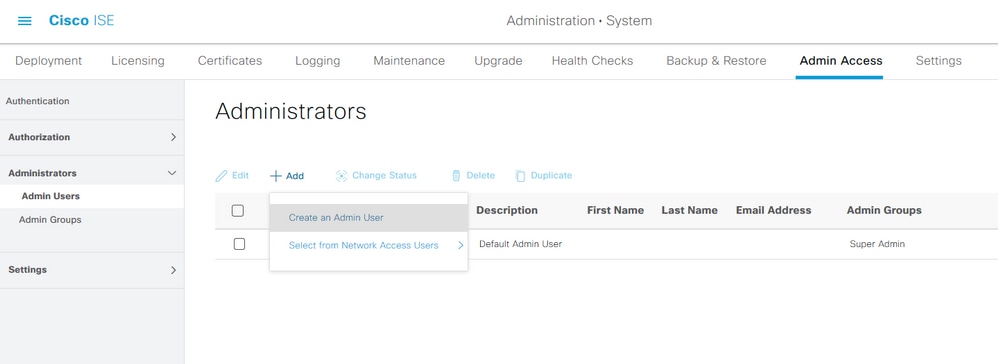

Pour configurer les utilisateurs Admin, accédez àAdministration > System > Admin Access > Administrators > Admin Users.

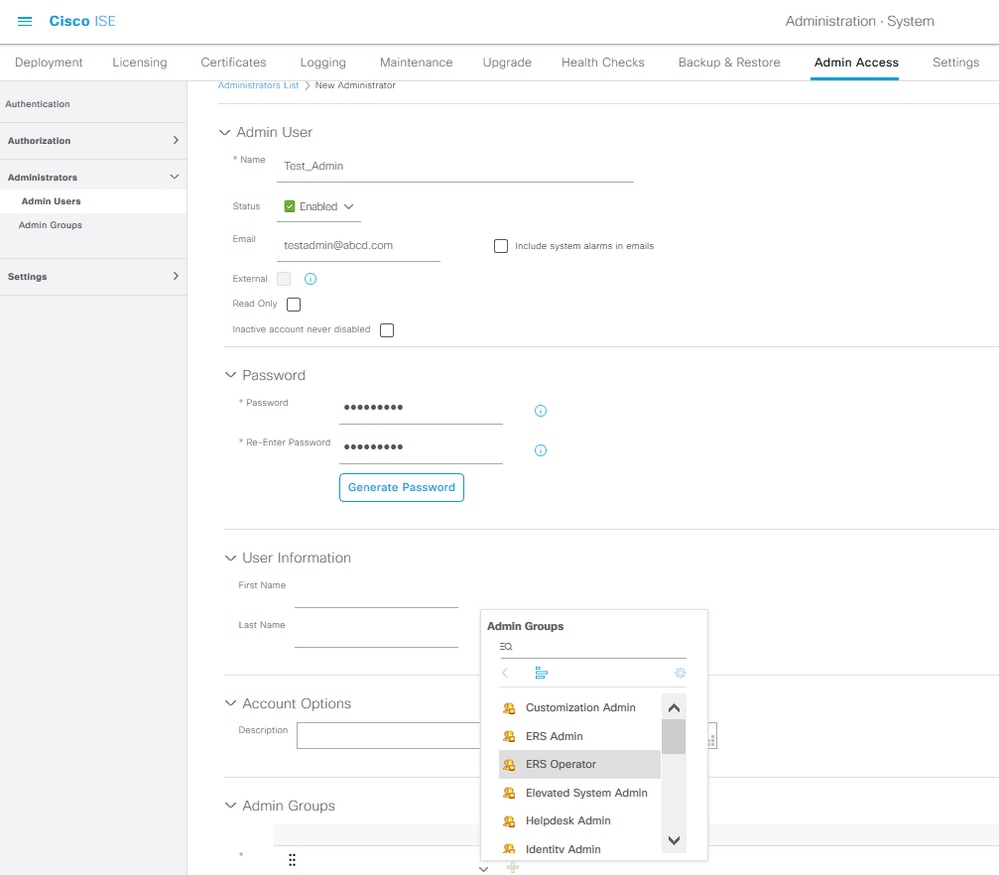

Cliquez sur Add. Vous avez le choix entre deux options. La première consiste à ajouter un nouvel utilisateur. L'autre consiste à faire d'un utilisateur d'accès au réseau (c'est-à-dire un utilisateur configuré en tant qu'utilisateur interne afin d'accéder au réseau/aux périphériques) un administrateur ISE.

Une fois que vous avez choisi une option, les détails requis doivent être fournis et le groupe d'utilisateurs doit être choisi en fonction des autorisations et des privilèges accordés à l'utilisateur.

Configurer les autorisations

Deux types d'autorisations peuvent être configurés pour un groupe d'utilisateurs :

- Accès au menu

- Accès aux données

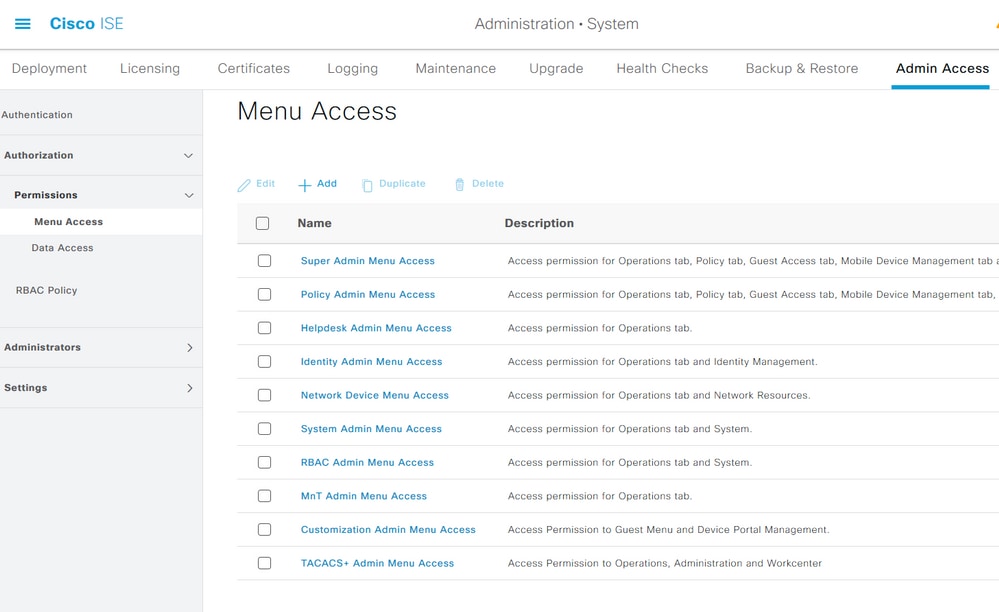

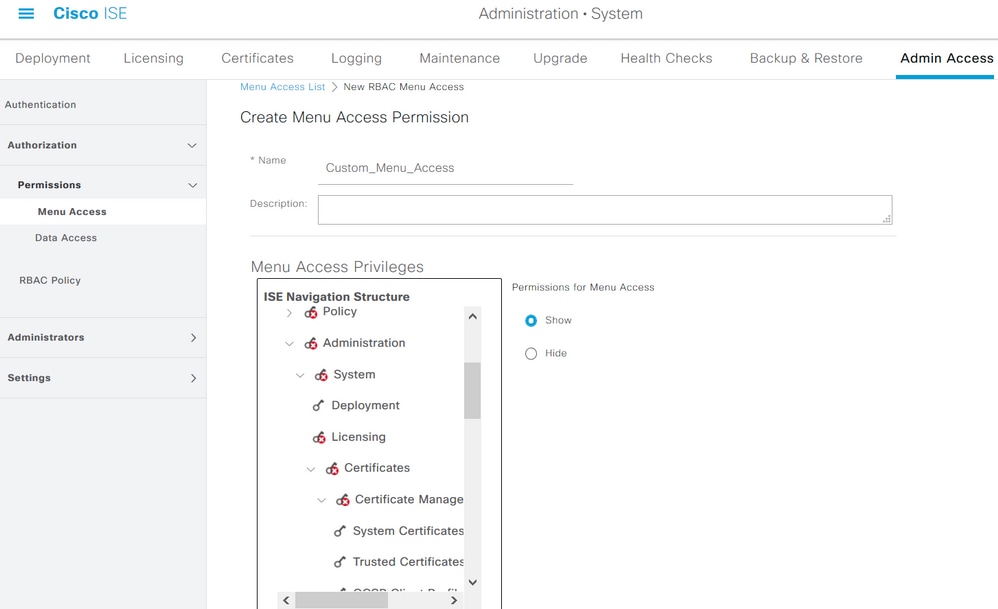

L'accès au menu contrôle la visibilité de navigation sur ISE. Il existe deux options pour chaque onglet, Afficher ou Masquer, qui peuvent être configurées. Une règle d'accès au menu peut être configurée pour afficher ou masquer les onglets sélectionnés.

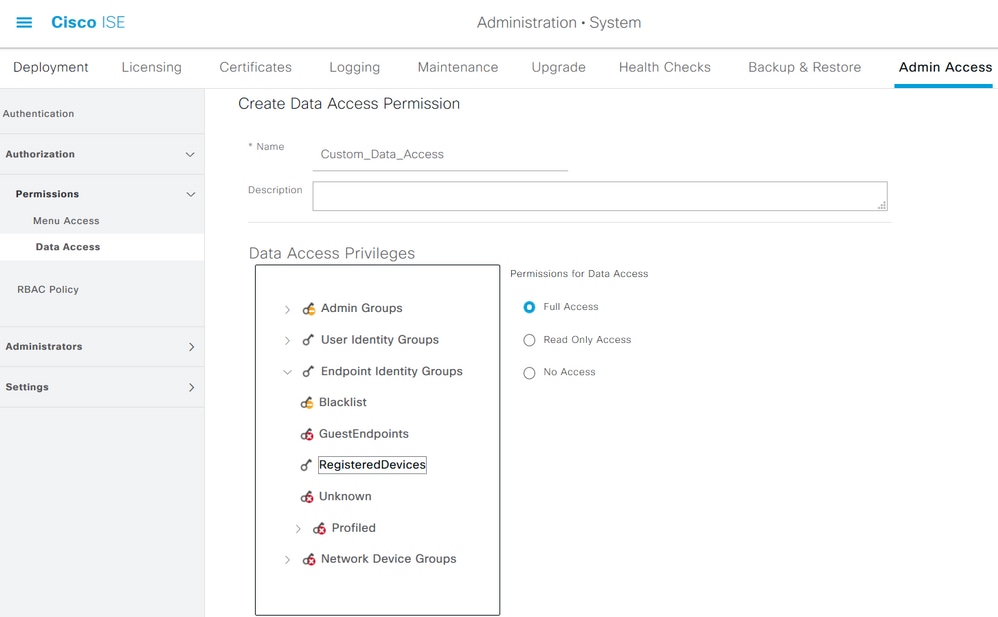

L'accès aux données contrôle la capacité à lire/accéder/modifier les données d'identité sur ISE. L'autorisation d'accès peut être configurée uniquement pour les groupes d'administration, les groupes d'identité d'utilisateur, les groupes d'identité de point de terminaison et les groupes de périphériques réseau. Il existe trois options pour ces entités sur ISE qui peuvent être configurées. Il s'agit des options Accès complet, Accès en lecture seule et Aucun accès. Une règle d'accès aux données peut être configurée afin de choisir l'une de ces trois options pour chaque onglet sur ISE.

Les stratégies d'accès aux menus et d'accès aux données doivent être créées avant de pouvoir être appliquées à un groupe d'administration. Il existe quelques stratégies intégrées par défaut, mais elles peuvent toujours être personnalisées ou une nouvelle stratégie peut être créée.

Pour configurer une stratégie d'accès au menu, accédez àAdministration > System > Admin Access > Authorization > Permissions > Menu Access.

Cliquez sur Add. Chaque option de navigation dans ISE peut être configurée afin d'être affichée/masquée dans une stratégie.

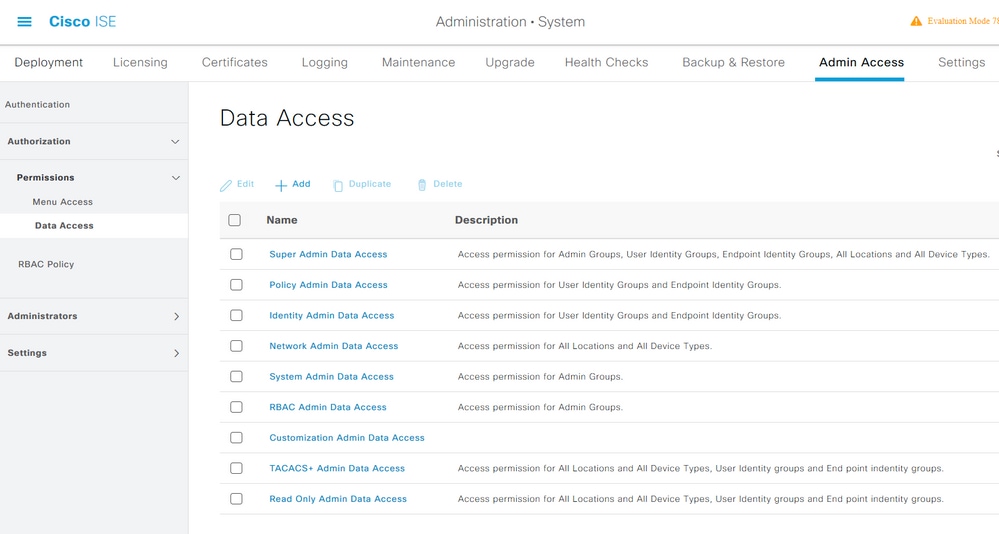

Pour configurer la stratégie d'accès aux données, accédez àAdministation > System > Admin Access > Authorization > Permissions > Data Access.

Cliquez sur Add afin de créer une nouvelle stratégie et configurer les autorisations afin d'accéder à Admin/User Identity/Endpoint Identity/Network Groups.

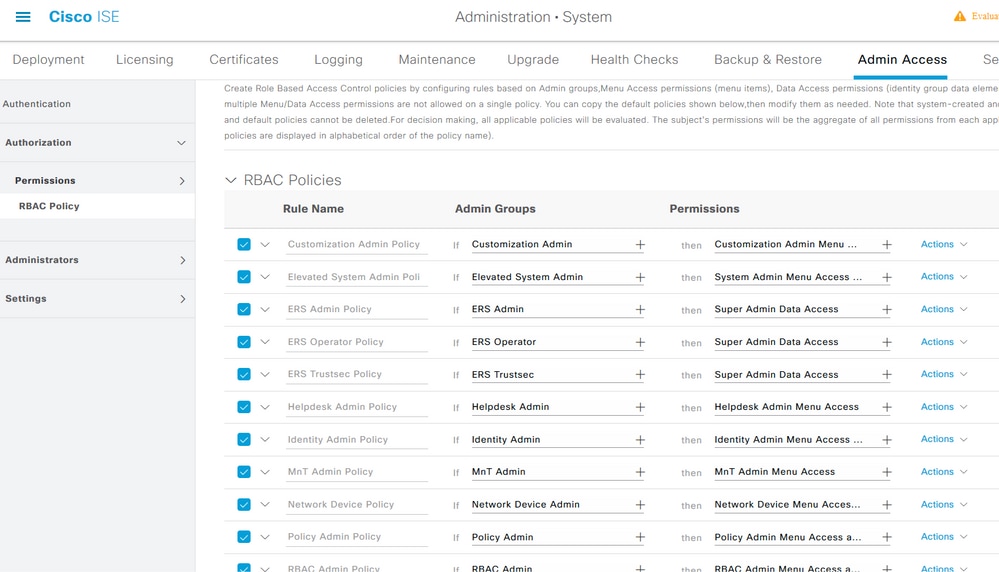

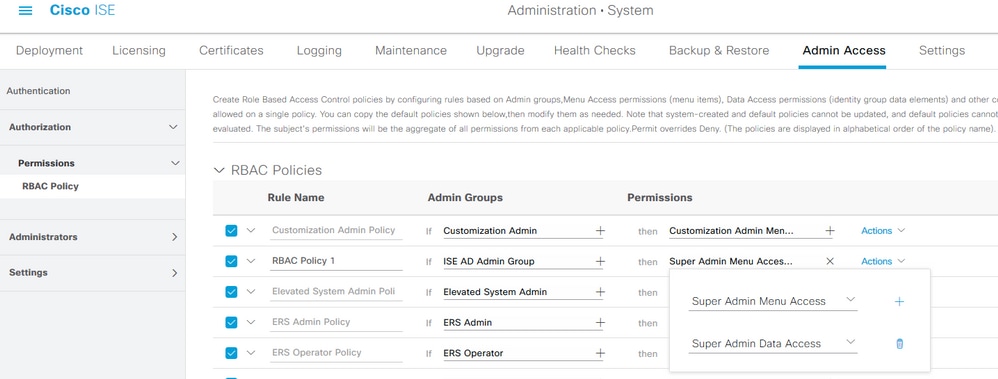

Configurer les stratégies RBAC

RBAC est l'acronyme de Role-Based Access Control. Le rôle (groupe admin) auquel un utilisateur appartient peut être configuré pour utiliser les politiques Menu et Accès aux données souhaitées. Plusieurs stratégies RBAC peuvent être configurées pour un rôle unique ou plusieurs rôles peuvent être configurés dans une seule stratégie afin d'accéder au menu et/ou aux données. Toutes ces stratégies applicables sont évaluées lorsqu'un utilisateur administrateur tente d'effectuer une action. La décision finale est l'ensemble des politiques applicables à ce rôle. S'il existe des règles contradictoires autorisant et refusant en même temps, la règle d'autorisation remplace la règle de refus. Pour configurer ces stratégies, accédez àAdministration > System > Admin Access > Authorization > RBAC Policy.

Cliquez surActions Dupliquer/Insérer/Supprimer une stratégie.

Remarque : les stratégies créées par le système et par défaut ne peuvent pas être mises à jour et les stratégies par défaut ne peuvent pas être supprimées.

Remarque : les autorisations d'accès à plusieurs menus/données ne peuvent pas être configurées dans une seule règle.

Configuration des paramètres d'accès administrateur

En plus des politiques RBAC, il existe quelques paramètres qui peuvent être configurés et qui sont communs à tous les utilisateurs admin.

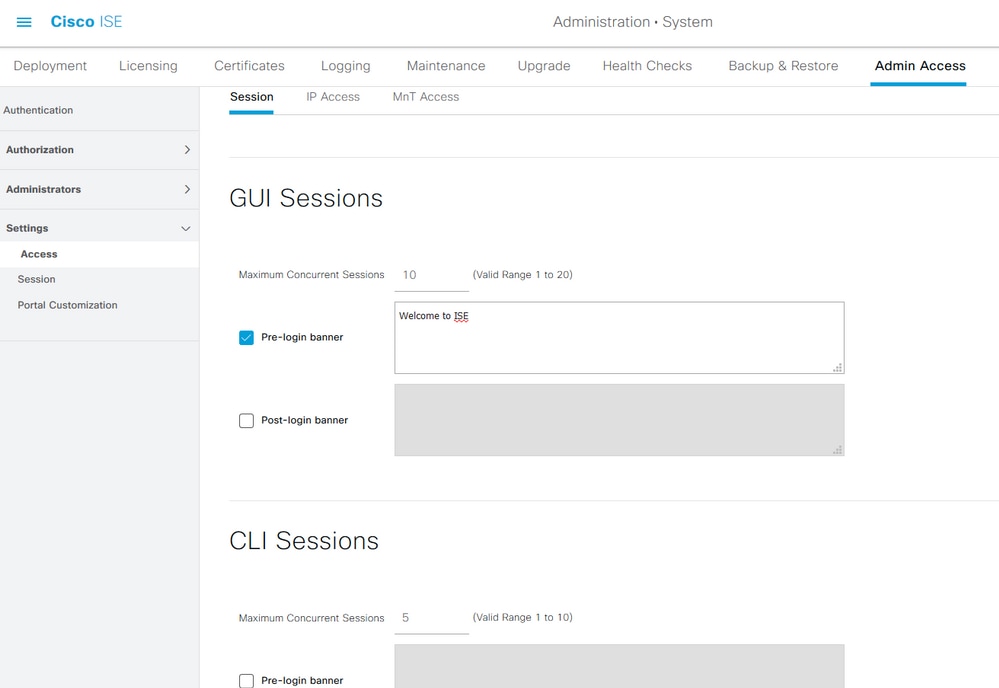

Pour configurer le nombre maximal de sessions autorisées, les bannières de pré-connexion et de post-connexion pour l'interface utilisateur graphique et l'interface de ligne de commande, accédez àAdministration > System > Admin Access > Settings > Access. Configurez-les sous l'onglet Session.

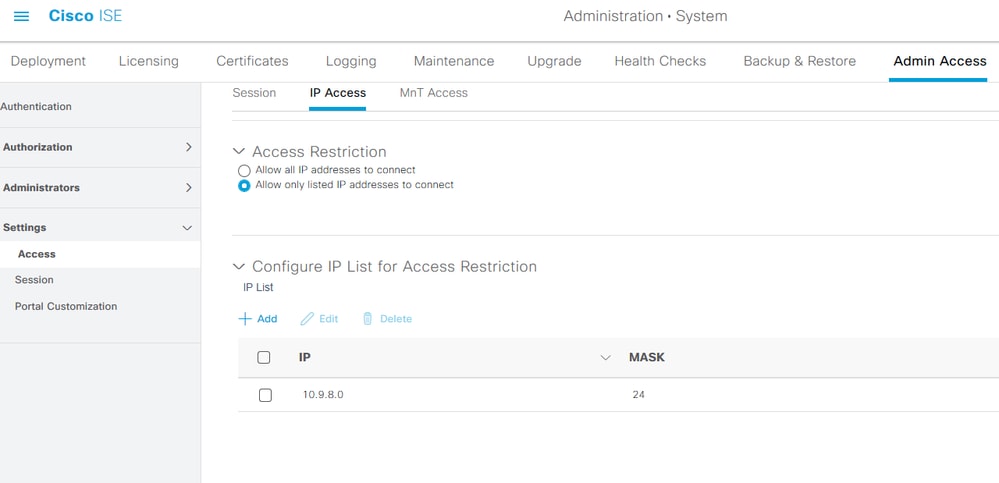

Afin de configurer la liste des adresses IP à partir desquelles l'interface graphique et l'interface de ligne de commande sont accessibles, accédez àAdministration > System > Admin Access > Settings > Accesset accédez à l'IP Accessonglet.

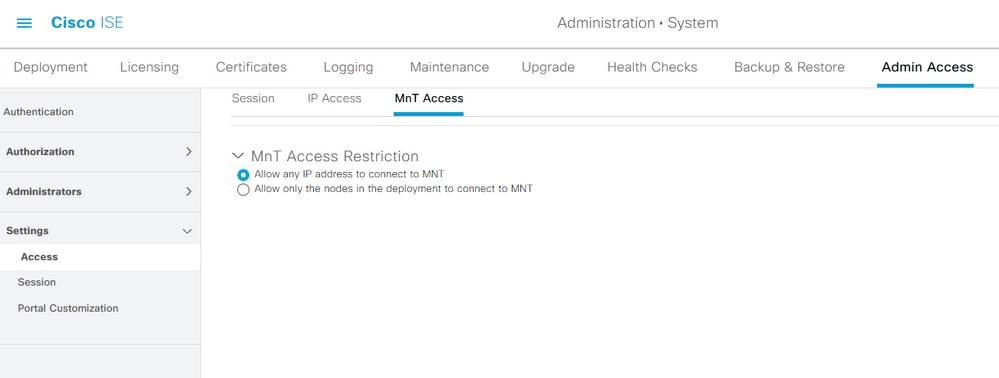

Afin de configurer une liste de noeuds à partir de laquelle les administrateurs peuvent accéder à la section MnT dans Cisco ISE, accédez àAdministration > System > Admin Access > Settings > Accesset accédez à l'MnT Accessonglet.

Pour autoriser les noeuds ou les entités du déploiement ou externes à envoyer des syslogs à MnT, cliquez sur la case d'optionAllow any IP address to connect to MNT. Pour autoriser uniquement les noeuds ou les entités du déploiement à envoyer des syslogs à MnT, cliquez surAllow only the nodes in the deployment to connect to MNTla case d'option.

Remarque : pour ISE 2.6 patch 2 et versions ultérieures, le service de messagerie ISE est activé par défaut pour la remise des Syslogs UDP à MnT. Cette configuration limite l'acceptation des syslogs provenant d'entités externes au-delà du déploiement.

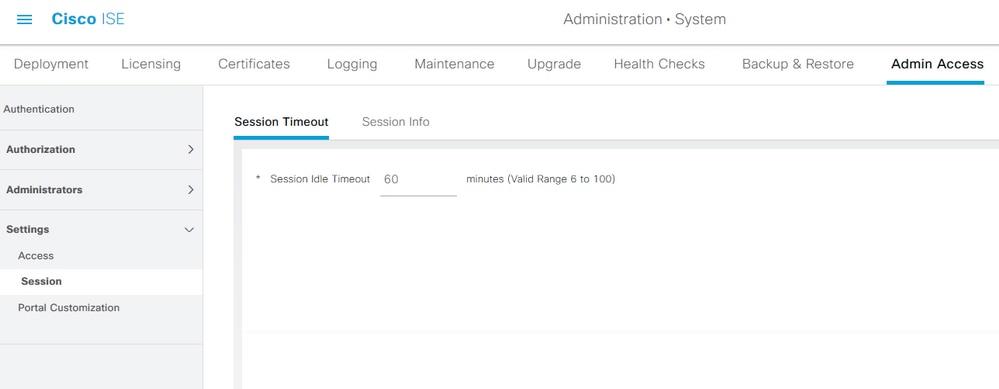

Pour configurer une valeur de délai d'attente en raison de l'inactivité d'une session, accédez àAdministration > System > Admin Access > Settings > Session. Définissez cette valeur sous l'Session Timeoutonglet.

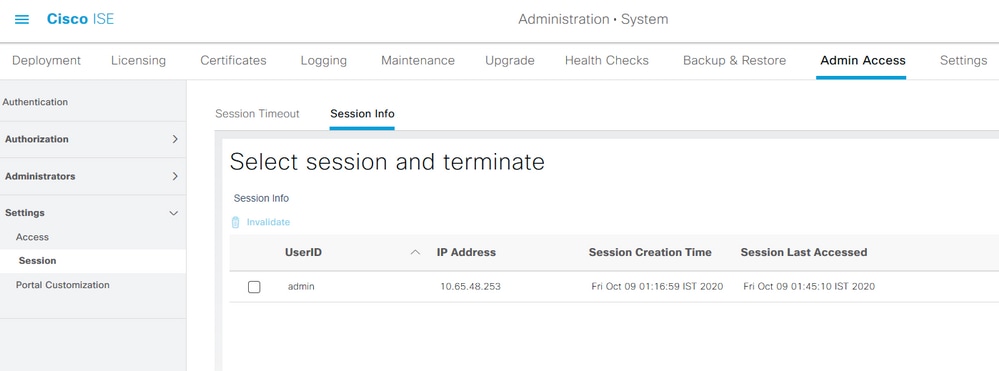

Afin d'afficher/invalider les sessions actuellement actives, accédez àAdministration > Admin Access > Settings > Sessionet cliquez sur l'Session Infoonglet.

Configurer l'accès au portail administrateur avec les informations d'identification AD

Rejoindre ISE à AD

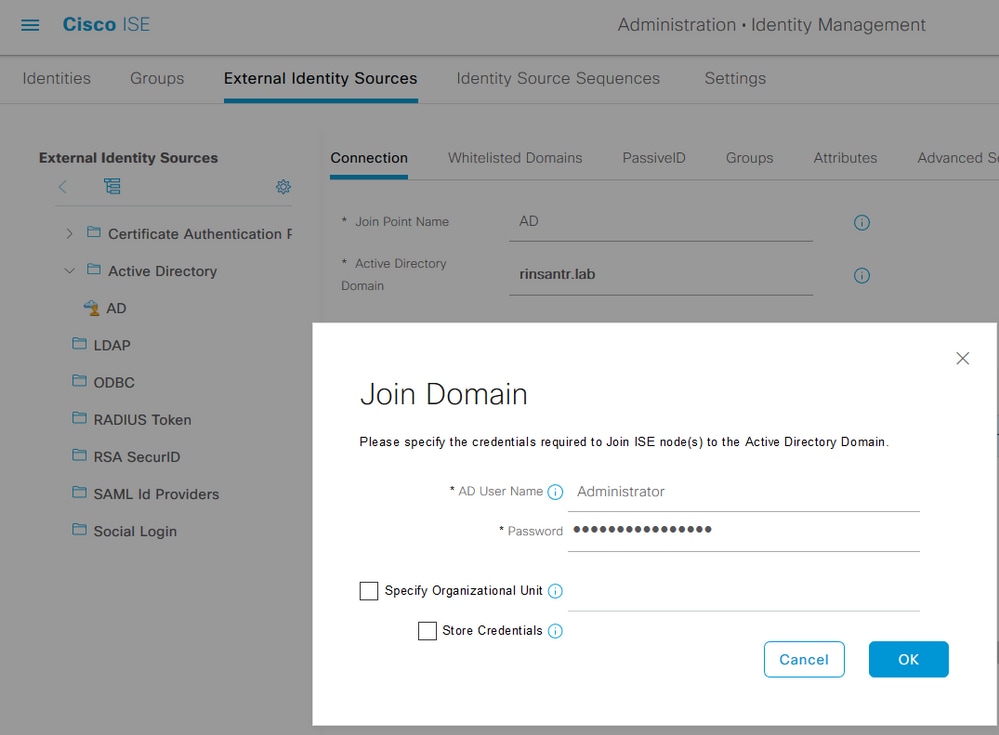

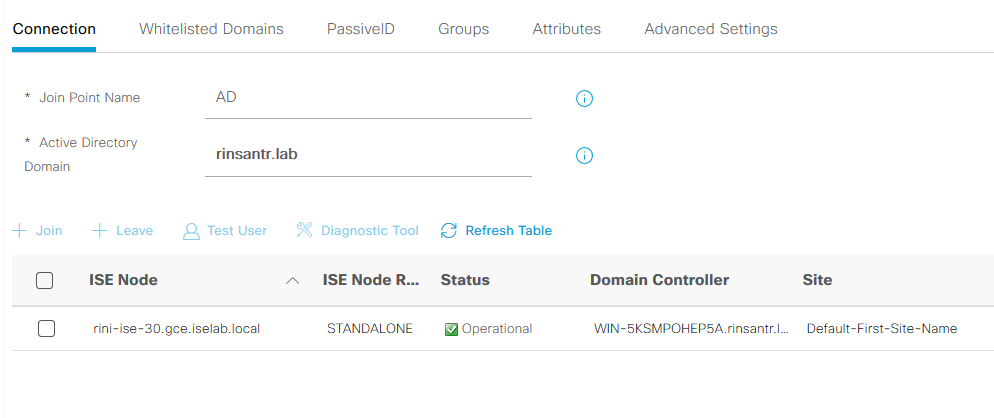

Pour joindre ISE à un domaine externe, accédez àAdministration > Identity Management > External Identity Sources > Active Directory. Entrez le nouveau nom du point de jointure et le domaine Active Directory. Entrez les informations d'identification du compte Active Directory pouvant être ajoutées, apportez des modifications aux objets de l'ordinateur, puis cliquez sur OK.

Choisir des groupes de répertoires

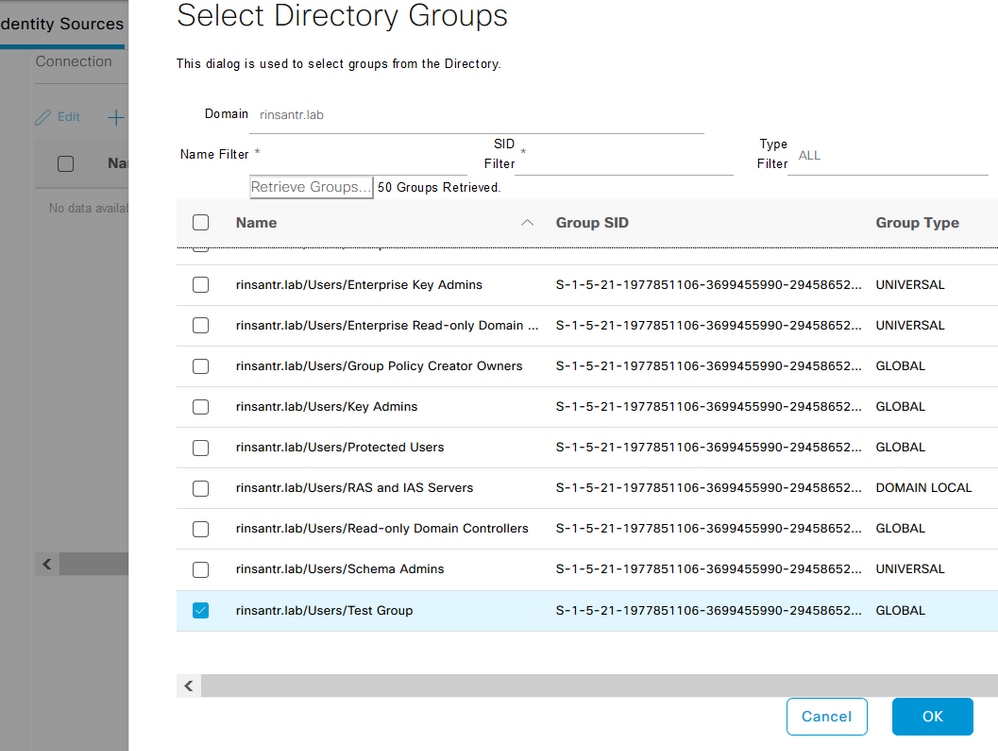

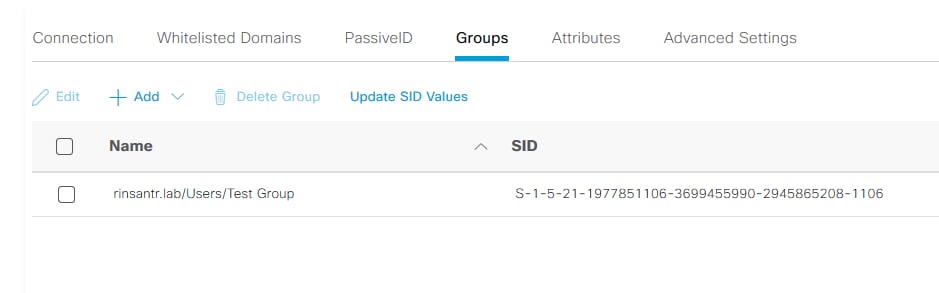

Accédez àAdministration > Identity Management > External Identity Sources > Active Directory. Cliquez sur le nom du point de jonction souhaité et accédez à l'onglet Groupes. Cliquez surAdd > Select Groups from Directory > Retrieve Groups. Importez au moins un groupe AD auquel votre administrateur appartient, cliquez sur OK, puis sur Enregistrer.

Activer l'accès administratif pour AD

Pour activer l'authentification ISE par mot de passe à l'aide d'Active Directory, accédez àAdministration> System > Admin Access > Authentication. Dans l'Authentication Methodonglet, choisissez l'Password-Basedoption. Choisissez AD dans le menu déroulantIdentity Sourceet cliquez sur Save.

Configurer le mappage du groupe d'administration ISE vers le groupe AD

Cela permet de déterminer les autorisations RBAC pour l'administrateur en fonction de l'appartenance au groupe dans Active Directory. Pour définir un groupe d'administration Cisco ISE et le mapper à un groupe AD, accédez àAdministration > System > Admin Access > Administrators > Admin Groups. Cliquez sur Add et entrez un nom pour le nouveau groupe Admin. Dans le champ Type, cochez la case Externe. Dans le menu déroulant External Groups, choisissez le groupe AD auquel ce groupe d'administration doit être mappé (tel que défini dans la sectionSelect Directory Groups). Envoyez les modifications.

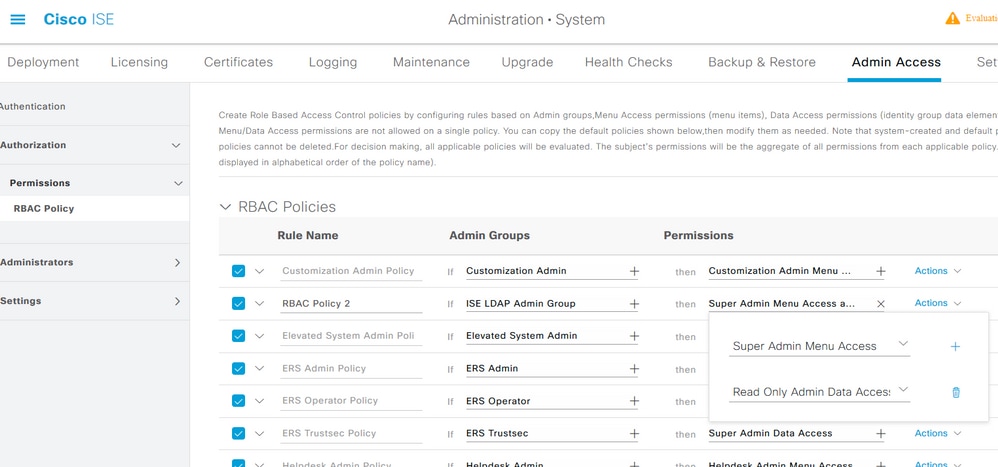

Définir les autorisations RBAC pour le groupe Admin

Pour attribuer des autorisations RBAC au groupe Admin créé dans la section précédente, accédez àAdministration > System > Admin Access > Authorization > RBAC Policy. Dans le menu déroulant Actions à droite, sélectionnezInsert new policy. Créez une nouvelle règle, mappez-la avec le groupe d'administration défini dans la section précédente, attribuez-lui les données et les autorisations d'accès au menu souhaitées, puis cliquez sur Enregistrer.

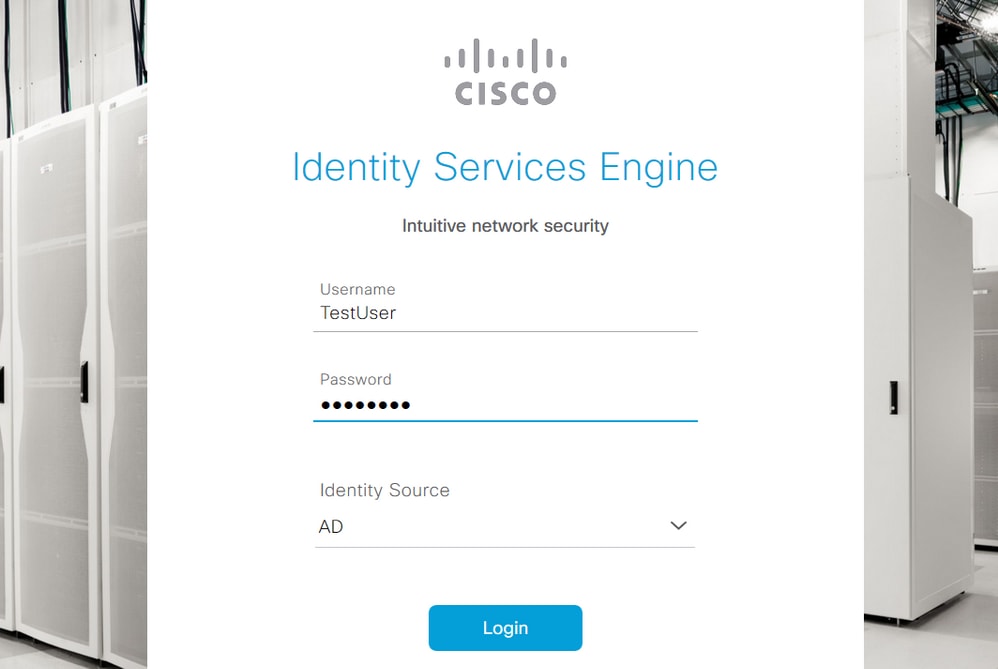

Accès à ISE avec identifiants AD et vérification

Déconnectez-vous de la GUI d'administration. Choisissez le nom du point de jonction dans le menu déroulantIdentity Source. Entrez le nom d'utilisateur et le mot de passe de la base de données AD, puis connectez-vous.

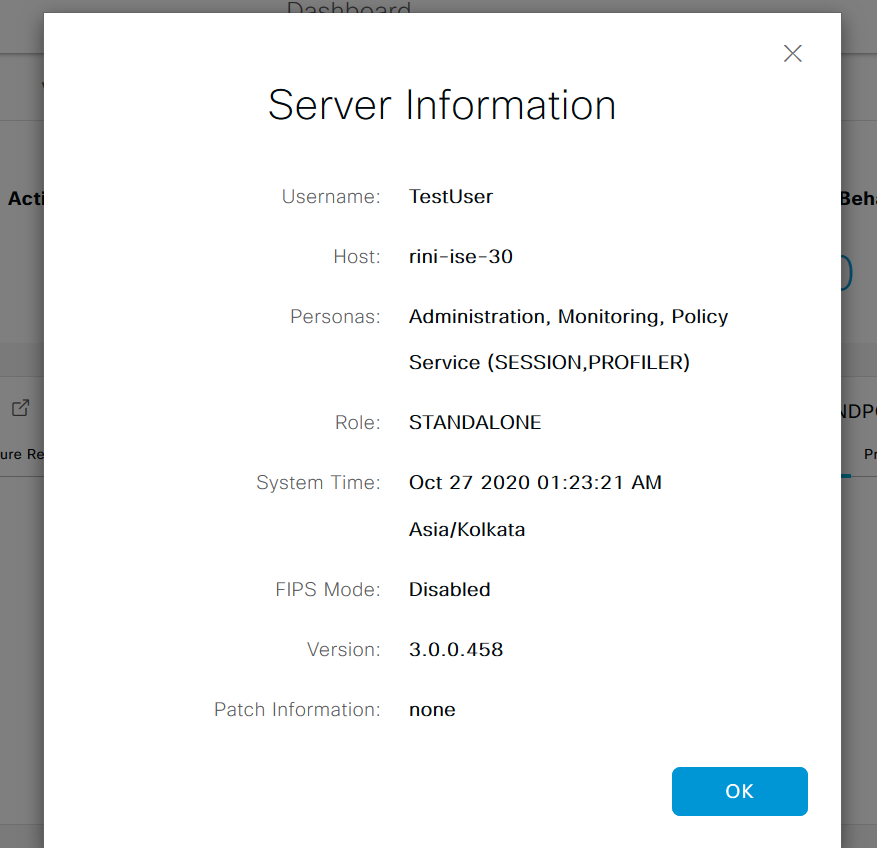

Afin de confirmer que la configuration fonctionne correctement, vérifiez le nom d'utilisateur authentifié à partir de l'icône Settings sur le coin supérieur droit de l'interface graphique ISE. Accédez à Server Information et vérifiez le nom d'utilisateur.

Configurer l'accès au portail administrateur avec LDAP

Joindre ISE à LDAP

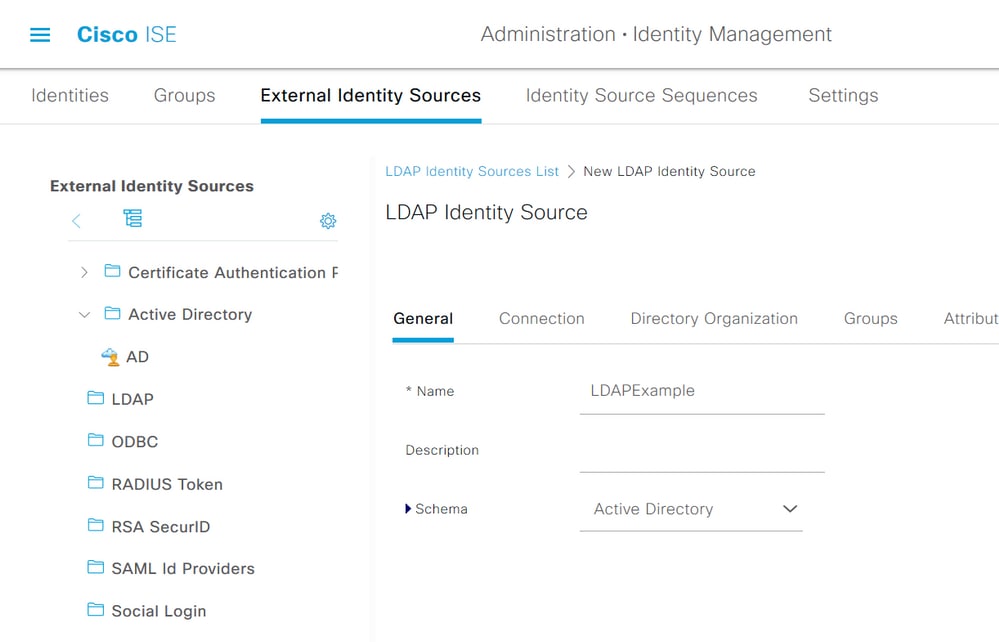

Accédez àAdministration > Identity Management > External Identity Sources > Active Directory > LDAP. Sous l'Generalonglet, entrez un nom pour le LDAP et choisissez le schéma commeActive Directory.

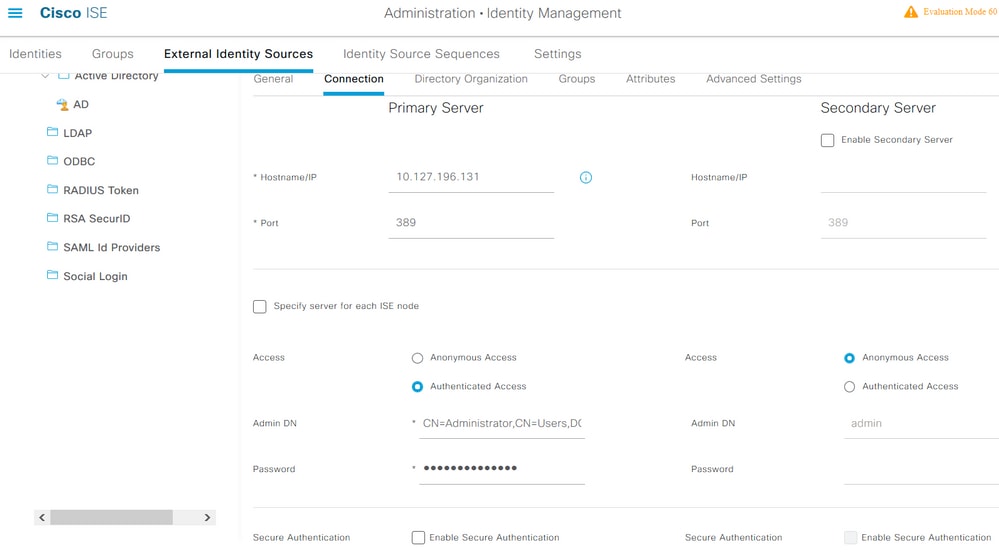

Ensuite, pour configurer le type de connexion, accédez à l'Connectiononglet . Définissez ici le nom d'hôte/l'adresse IP du serveur LDAP principal avec le port 389 (LDAP)/636 (LDAP-Secure). Entrez le chemin d'accès du nom distinctif (DN) Admin avec le mot de passe Admin du serveur LDAP.

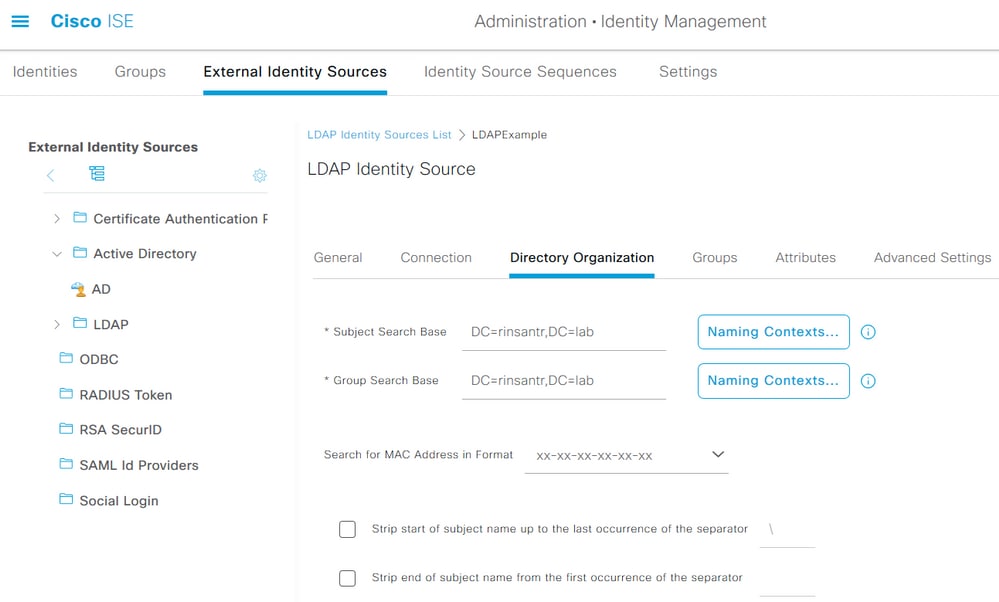

Ensuite, accédez à l'Directory Organizationonglet et cliquez surNaming Contextspour choisir le groupe d'organisation correct de l'utilisateur en fonction de la hiérarchie des utilisateurs stockée dans le serveur LDAP.

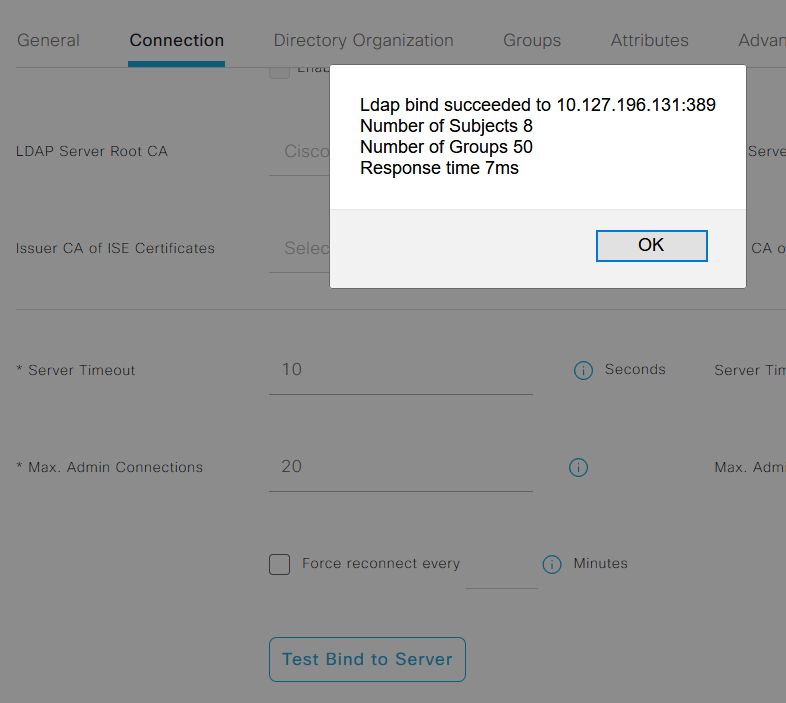

Cliquez surTest Bind to Serversous l'ongletConnectionpour tester l'accessibilité du serveur LDAP à partir d'ISE.

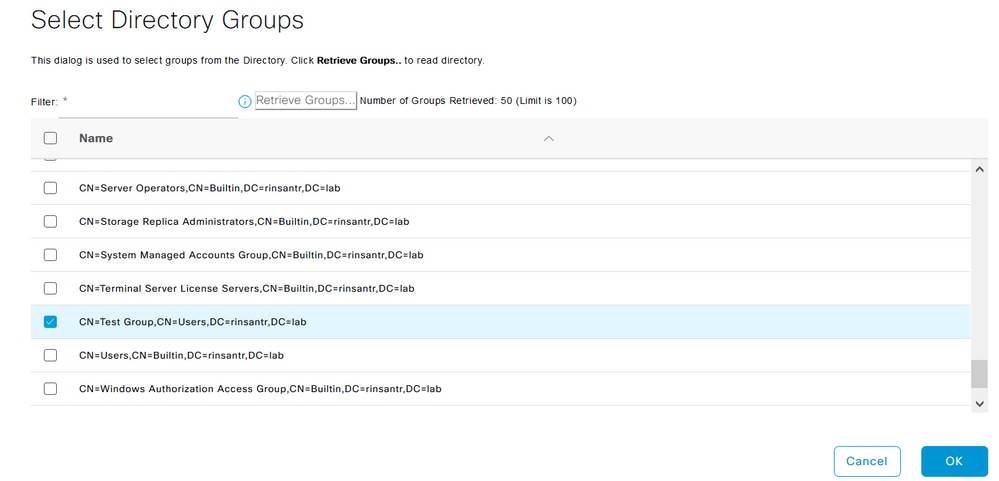

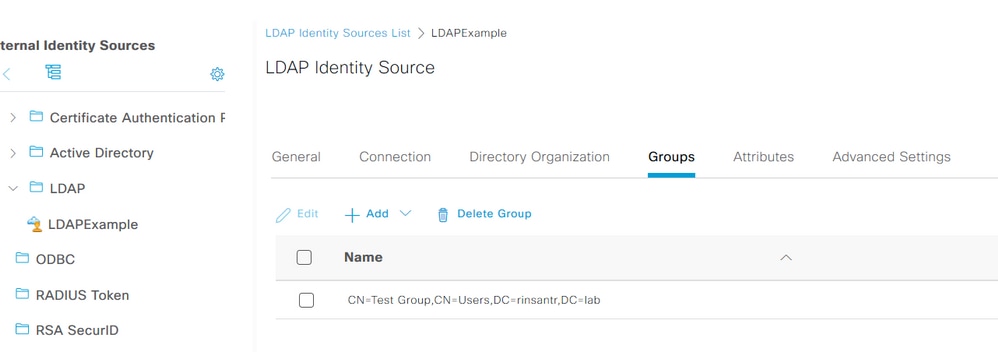

Accédez à l'onglet Groups et cliquez surAdd > Select Groups From Directory > Retrieve Groups. Importez au moins un groupe auquel votre administrateur appartient, cliquez sur OK, puis sur Enregistrer.

Activer l'accès administratif pour les utilisateurs LDAP

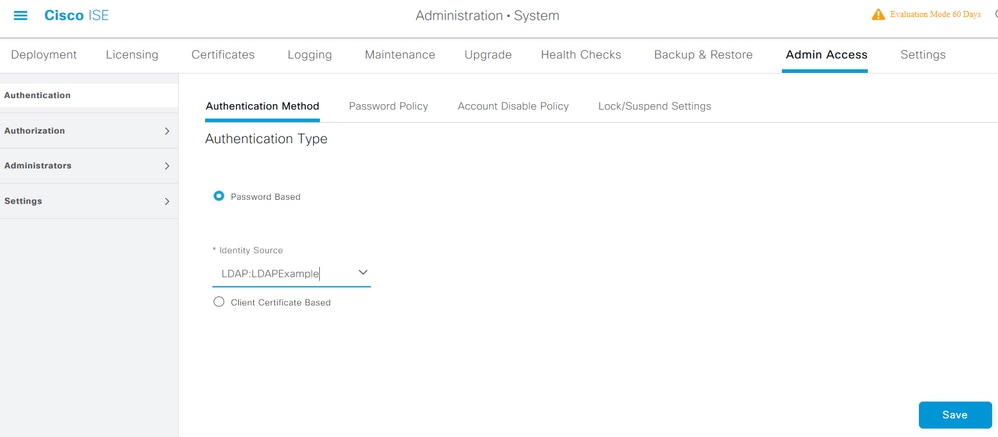

Pour activer l'authentification ISE par mot de passe à l'aide de LDAP, accédez àAdministration> System > Admin Access > Authentication. Dans l'Authentication Methodonglet, choisissez l'Password-Basedoption. Choisissez LDAP dans le menu déroulant,Identity Sourcepuis cliquez sur Save.

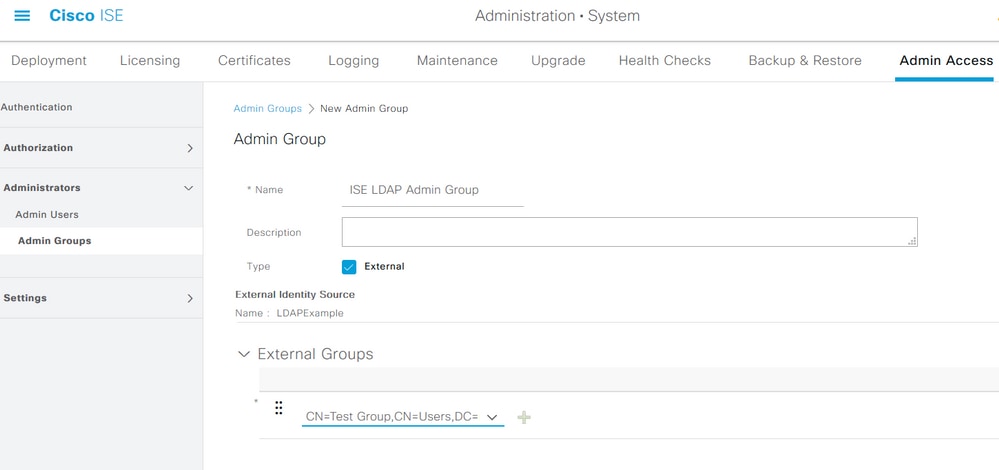

Mapper le groupe d'administrateurs ISE au groupe LDAP

Cela permet à l'utilisateur configuré d'obtenir l'accès administrateur en fonction de l'autorisation des stratégies RBAC, qui à son tour est basée sur l'appartenance du groupe LDAP de l'utilisateur. Pour définir un groupe d'administration Cisco ISE et le mapper à un groupe LDAP, accédez àAdministration > System > Admin Access > Administrators > Admin Groups. Cliquez sur Add et entrez un nom pour le nouveau groupe Admin. Dans le champ Type, cochez la case Externe. Dans le menu déroulant External Groups, choisissez le groupe LDAP auquel ce groupe d'administration doit être mappé (tel que récupéré et défini précédemment). Envoyez les modifications.

Définir les autorisations RBAC pour le groupe Admin

Pour attribuer des autorisations RBAC au groupe Admin créé dans la section précédente, accédez àAdministration > System > Admin Access > Authorization > RBAC Policy. Dans le menu déroulant Actions à droite, sélectionnezInsert new policy. Créez une nouvelle règle, mappez-la avec le groupe d'administration défini dans la section précédente, attribuez-lui les données et les autorisations d'accès au menu souhaitées, puis cliquez sur Enregistrer.

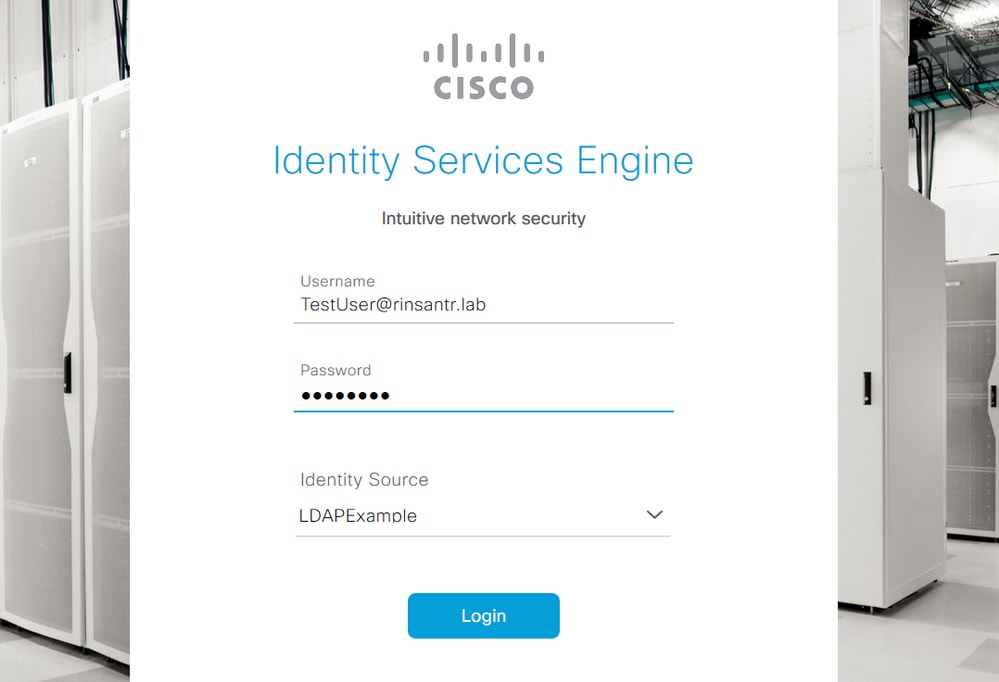

Accès à ISE avec identifiants LDAP et vérification

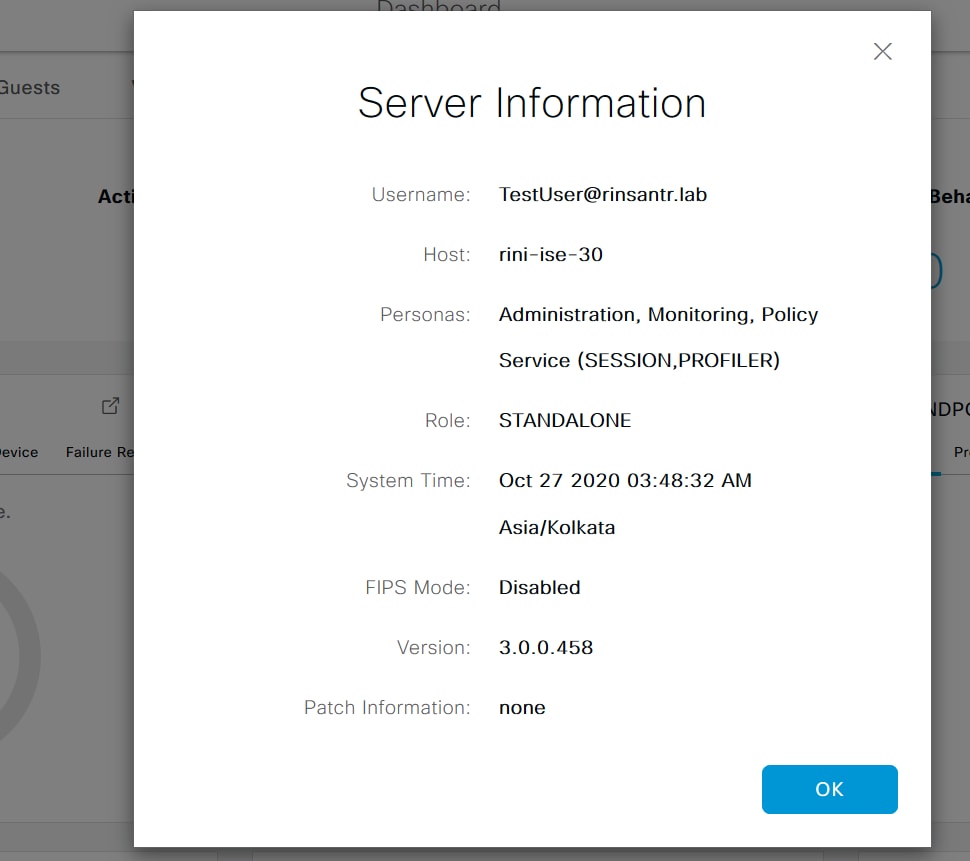

Déconnectez-vous de la GUI d'administration. Choisissez le nom LDAP dans le menu déroulant Identity Source. Saisissez le nom d'utilisateur et le mot de passe de la base de données LDAP, puis connectez-vous.

Pour confirmer que la configuration fonctionne correctement, vérifiez le nom d'utilisateur authentifié à partir de l'icône Settings sur le coin supérieur droit de l'interface utilisateur graphique ISE. Accédez à Server Information et vérifiez le nom d'utilisateur.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

2.0 |

13-Aug-2024

|

Version initiale, texte de remplacement, recertification. |

1.0 |

15-Dec-2016

|

Première publication |

Contribution d’experts de Cisco

- Surendra ReddyReprésentant du service client et du support technique

- Rini SantraArchitecte de solutions

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires