Configurer DVTI avec Multi-SA sur pare-feu sécurisé

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Introduction

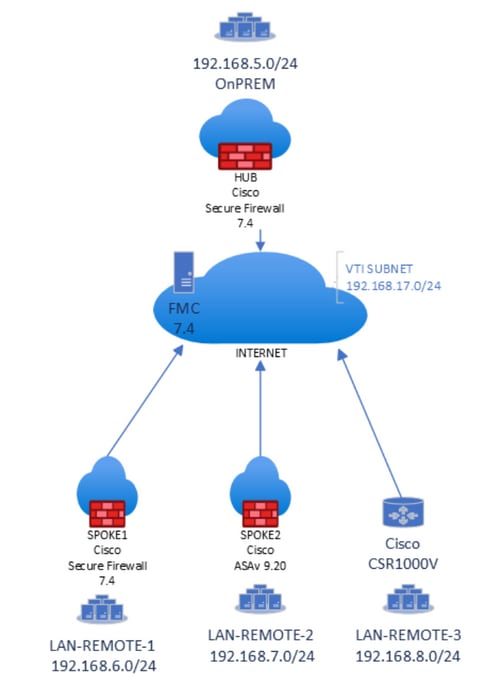

Ce document décrit comment configurer une interface DVTI sur un Cisco Secure Firewall (Hub), avec plusieurs périphériques extranet distants (rayons).

Fond

Interfaces de tunnel virtuel dynamique

Les interfaces DVTI (Dynamic Virtual Tunnel Interfaces) peuvent fournir une connectivité hautement sécurisée et évolutive pour les réseaux privés virtuels (VPN) à accès distant.

Les interfaces DVTI peuvent être utilisées pour la configuration Hub et Spoke. Les tunnels fournissent une interface d'accès virtuel séparée à la demande pour chaque session VPN.

1. Le satellite lance une requête d’échange IKE avec le concentrateur pour une connexion VPN.

2. Le concentrateur authentifie le rayon.

3. Le Cisco Secure Firewall Management Center attribue un modèle virtuel dynamique au concentrateur.

4. Le modèle virtuel génère dynamiquement une interface d'accès virtuelle sur le concentrateur. Cette interface est unique pour la session VPN par rayon.

5. Le concentrateur établit un tunnel VTI dynamique avec le rayon via l’interface d’accès virtuelle.

6. Le concentrateur et le satellite échangent du trafic sur le tunnel avec des protocoles de routage dynamique (BGP/OSPF/EIGRP) ou avec la fonctionnalité de réseaux protégés (Multiple-Security Assosiations VTI).

7. Les VTI dynamiques fonctionnent comme n'importe quelle autre interface, de sorte que vous pouvez appliquer la QoS, les règles de pare-feu, les protocoles de routage et d'autres fonctionnalités dès que le tunnel est actif.

8. Une seule interface DVTI est créée au niveau du périphérique HUB et de plusieurs interfaces de tunnel statique pour plusieurs sites distants/en étoile.

Remarque : Cisco Secure Firewall a ajouté la prise en charge de DVTI sur la version 7.3 et ne prend actuellement en charge qu'un seul DVTI, conformément à l'ID de bogue Cisco CSCwe13781. Seuls les utilisateurs Cisco enregistrés peuvent accéder aux informations et aux outils Cisco internes.

La fonctionnalité VTI d'association de sécurité multiple a été mise en oeuvre afin de prendre en charge la compatibilité entre les VPN basés sur les routes et les systèmes VPN basés sur les politiques,

Conditions préalables

- Avoir au moins deux périphériques Cisco Secure Firewall déjà enregistrés auprès du Cisco Secure Firewall Management Center avec une configuration de routage de base pour fonctionner respectivement comme un concentrateur et un rayon-1 avec une interface de bouclage sur chaque périphérique pour simuler les réseaux locaux sur les sites de 192.168.5.0/24 (concentrateur) et le réseau local distant de 192.168.6.0/24 (rayon-1).

- Disposer d'un ASA avec configuration de routage de base et prise en charge IKEv2 pour fonctionner comme satellite 2 avec une interface de bouclage préconfigurée pour simuler le réseau local distant 192.168.7.0/24.

- Disposer d’un routeur Cisco IOS/Cisco IOSXE avec configuration de routage de base et prise en charge IKEV2 pour fonctionner comme satellite 3 avec une interface de bouclage préconfigurée pour simuler le réseau local distant 192.168.8.0/24.

Exigences

- Connaissance des technologies VPN et du protocole IKEv2.

- Connaissance de la navigation et de la configuration de l'interface utilisateur graphique (FMC) du Cisco Secure Firewall Management Center pour les périphériques Cisco Secure Firewall.

- Connaissances de base de la configuration des périphériques Cisco IOS-XE.

- Concepts de routage IPV4 de base.

Remarque : les informations de ce document ont été créées à partir des périphériques d'un environnement de travaux pratiques spécifique. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de logiciel suivantes :

- Cisco Secure Firewall Management Center (FMC) version 7.3 ou ultérieure.

- Cisco Secure Firewall 7.3 ou version ultérieure.

- ASAv 9.20 ou version ultérieure

- Cisco CSR

Remarque : les informations de ce document ont été créées à partir des périphériques d'un environnement de travaux pratiques spécifique. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Diagramme du réseau

Remarque : tous les sous-réseaux locaux et distants sont simulés avec des interfaces de bouclage préalablement configurées sur chaque périphérique.

Configurations

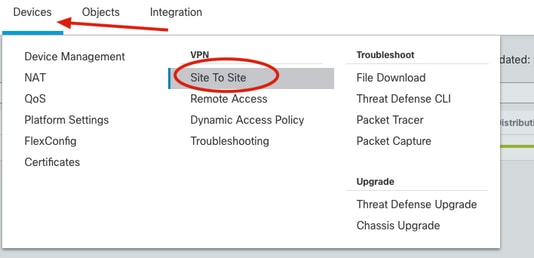

1. Connectez-vous à l'interface utilisateur graphique FMC avec les informations d'identification administrateur.

2. Dans la vue du tableau de bord FMC, accédez à Périphériques et cliquez sur Site à site sous options VPN.

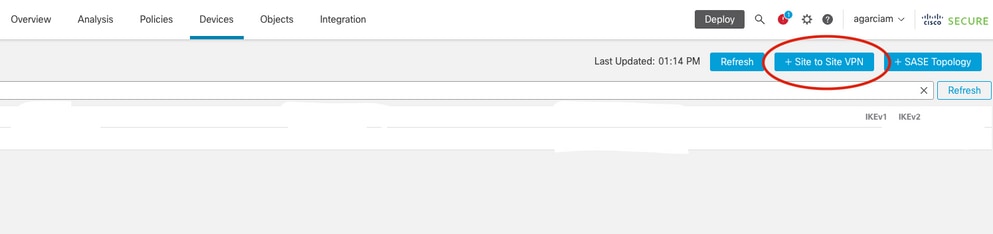

3.Dans le tableau de bord Site à site, cliquez sur + VPN site à site pour créer une nouvelle topologie site à site.

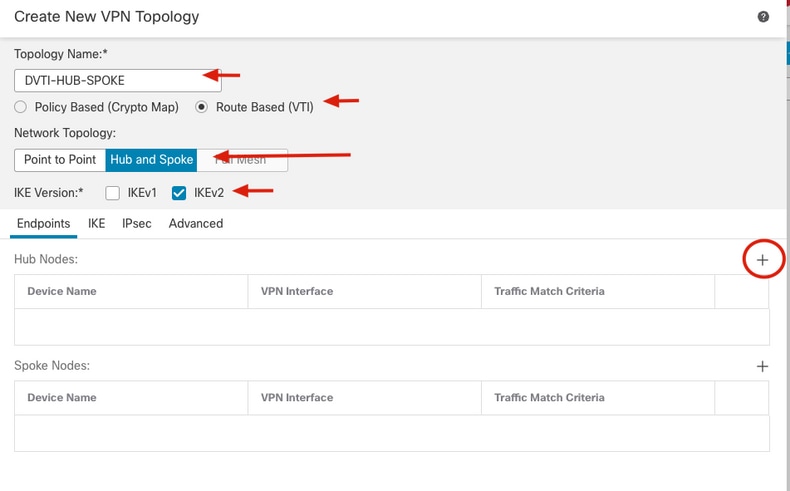

4. Dans le menu Create New VPN Topology, spécifiez le nouveau nom et sélectionnez Route Based (VTI) comme type VPN de la nouvelle topologie, vérifiez le protocole IKEv2 à partir des options IKE Version, sélectionnez Hub and Spoke sous les paramètres de topologie réseau et cliquez sur l'icône + de la section Hub Nodes pour désigner un nouveau périphérique Hub.

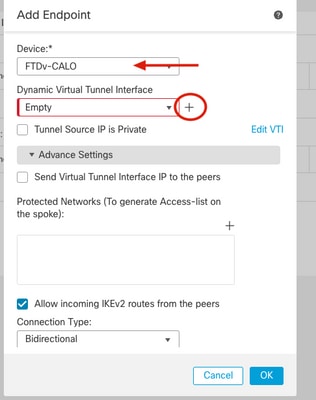

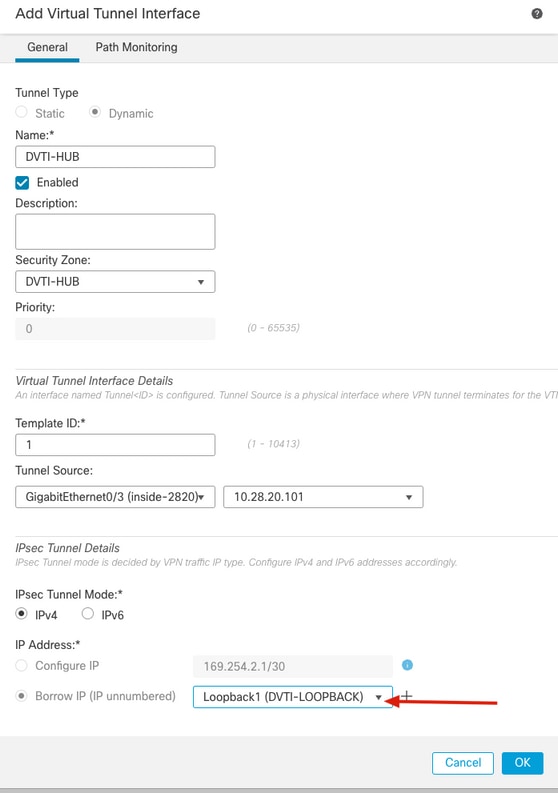

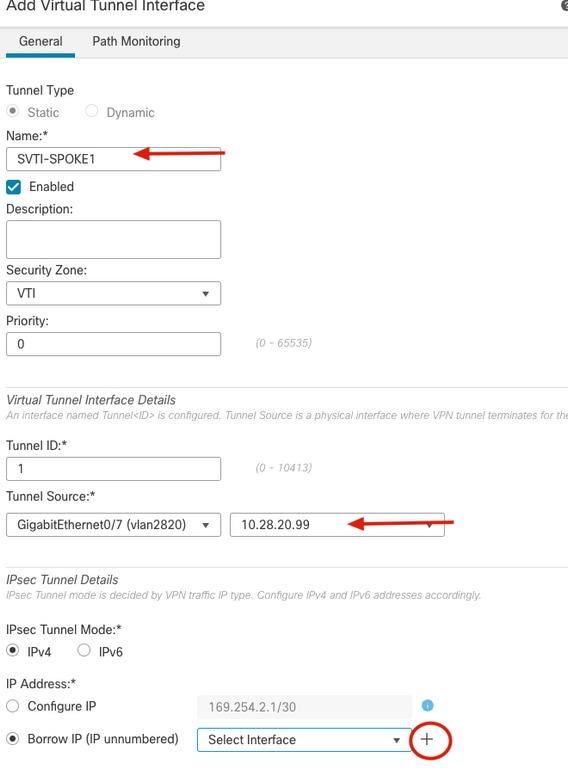

5. Dans la fenêtre Add Endpoint, sélectionnez le périphérique qui fonctionne comme concentrateur et cliquez sur l'icône + en regard du menu déroulant Dynamic Virtual Tunnel Interface pour créer une nouvelle interface DVTI.

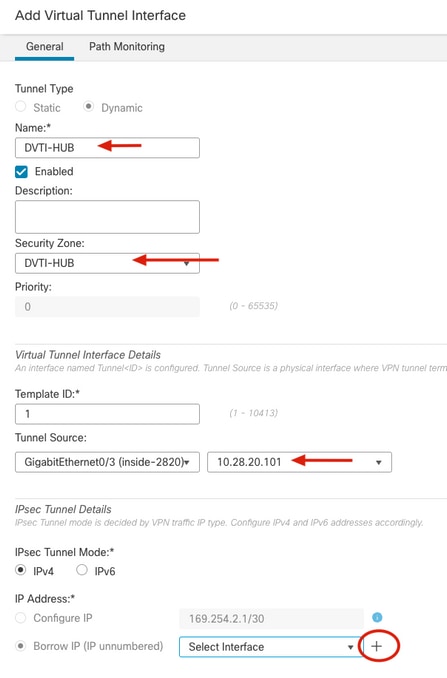

6. Dans le menu Add Virtual Tunnel Interface, spécifiez le nom de la nouvelle interface de tunnel, attribuez-la à la zone de sécurité souhaitée, sélectionnez la source de tunnel avec son adresse IP et cliquez sur l'icône + sous la configuration d'adresse IP afin de créer une nouvelle interface de bouclage à côté de l'option d'emprunt IP.

Cisco recommande de configurer l'adresse IP empruntée pour l'interface dynamique à partir d'une interface de bouclage.

Remarque : l'interface source du tunnel doit être routable et capable d'atteindre les adresses IP des homologues de satellites distants

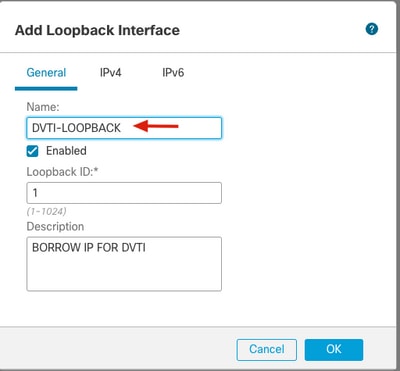

7. Dans la fenêtre Ajouter une interface de bouclage, spécifiez le nom de l'interface avec son ID et accédez à l'onglet IPv4.

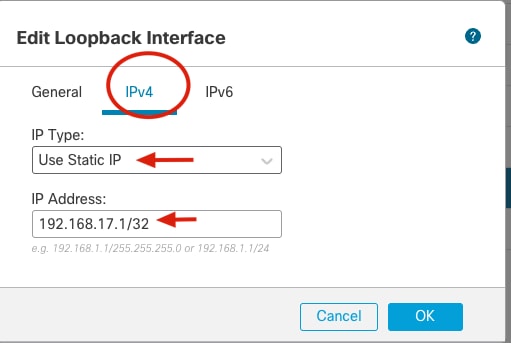

8. Dans l'onglet IPv4, sélectionnez Use Static IP sous l'option IP Type dans le menu déroulant et spécifiez l'adresse IP qui appartient à la DVTI, puis cliquez sur OK.

Remarque : l'adresse IP du concentrateur DVTI est 192.168.17.1/32.

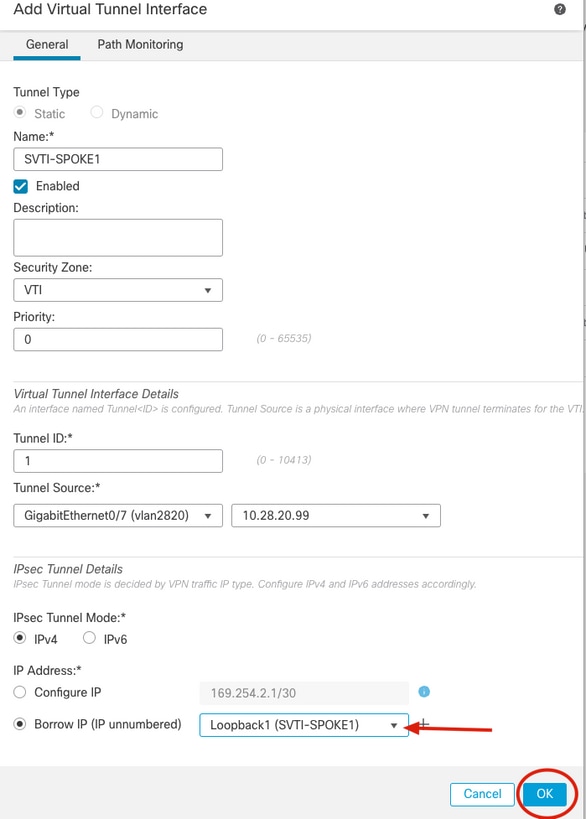

9. À partir du menu Add Virtual Tunnel Interface, le nouveau Loobpack s'affiche sous le menu déroulant, sélectionnez-le et cliquez sur OK.

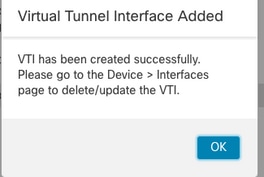

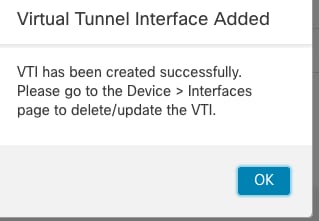

10. Une fenêtre Virtual Tunnel Interface Added s'affiche pour indiquer que la nouvelle interface DVTI a été créée, cliquez sur Ok et continuez.

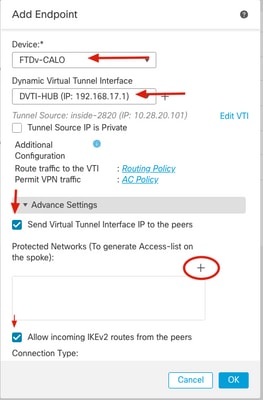

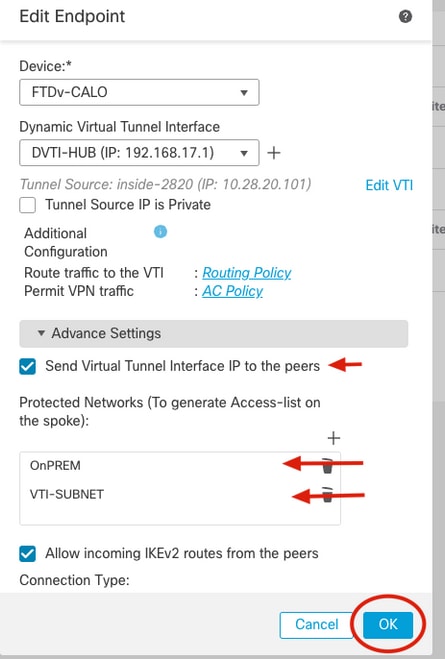

11. Dans la fenêtre Add Endpoint, le nouveau DVTI est affiché sous la barre déroulante Dynamic Virtual Tunnel Interface, sélectionnez-le, cochez l'option Send Virtual Tunnel Interface IP to peers avec l'option Allow incoming IKEv2 routes from the peers et cliquez sur le signe + en regard des paramètres de Protected Networks afin de spécifier les réseaux derrière le périphérique concentrateur.

Remarque : dans cet exemple, une deuxième interface de bouclage sur le concentrateur simule un hôte dans le sous-réseau local OnPREM en tant que partie du réseau protégé avec une adresse IP de 192.168.5.1/24.

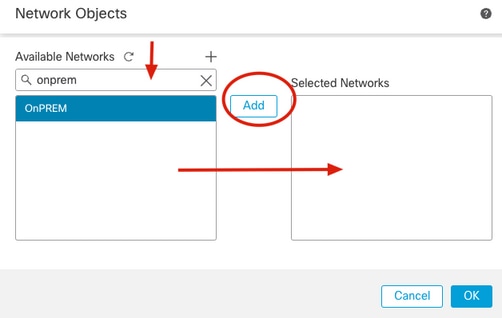

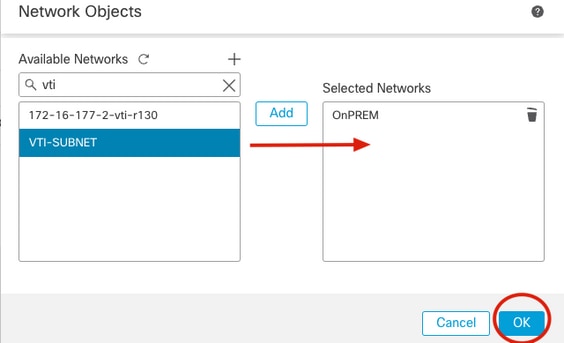

12. Dans la section Réseaux disponibles, identifiez le sous-réseau qui simule le réseau protégé local ainsi que le sous-réseau DVTI (192.168.17.0/24) et cliquez sur Ajouter, puis sur OK pour appliquer la modification.

Remarque : dans cet article, un objet réseau a été préconfiguré en tant qu'OnPREM avec le réseau 192.168.17.0/24. Le sous-réseau DVTI doit être ajouté afin de protéger le trafic provenant des interfaces de tunnel.

13. Vérifiez que le nouvel objet réseau protégé a été ajouté et cliquez sur OK.

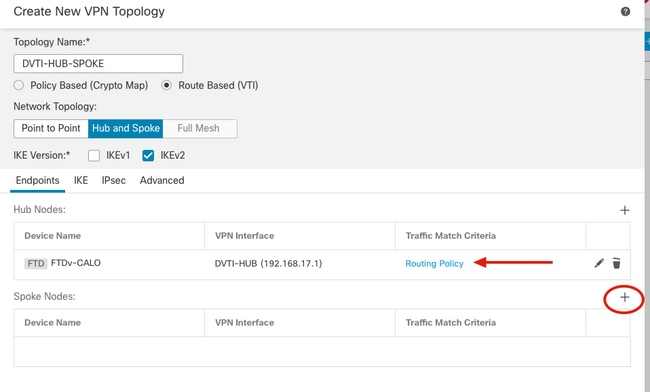

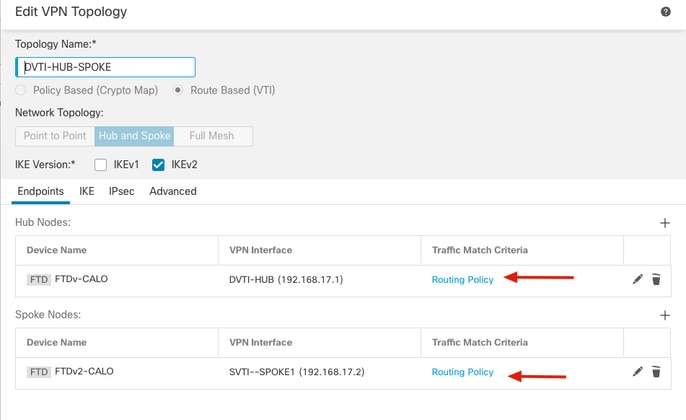

14. Vérifiez que le nouveau périphérique concentrateur a été ajouté sous la section Hub Nodes et cliquez sur le signe + en regard de la section Spoke Nodes pour ajouter un nouveau point d’extrémité en tant que rayon distant 1.

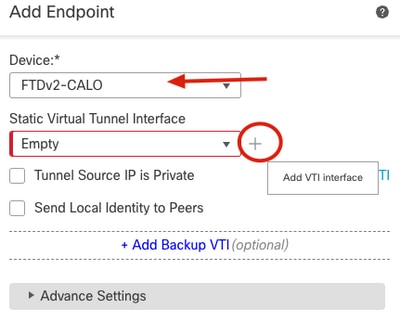

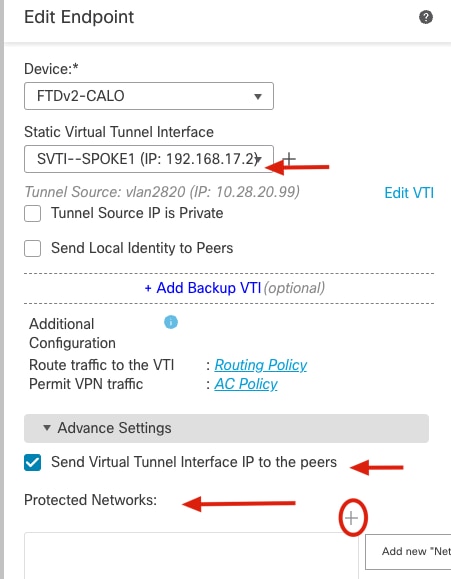

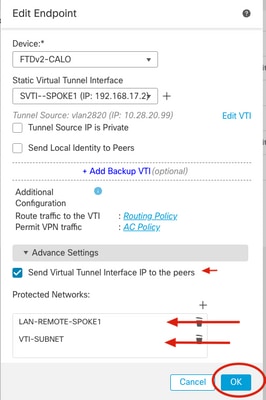

15. Dans la fenêtre Add Endpoint, sélectionnez le périphérique qui fonctionne comme le rayon-1 et cliquez sur l'icône + en regard du menu déroulant Static Virtual Tunnel Interface pour créer un SVTI.

16. Dans le menu Add Virtual Tunnel Interface, spécifiez le nom de la nouvelle interface de tunnel, attribuez-la à la zone de sécurité souhaitée, sélectionnez la source de tunnel avec son adresse IP et cliquez sur l'icône "+" sous la configuration d'adresse IP afin de créer une nouvelle interface de bouclage à côté de l'option Emprunter l'adresse IP.

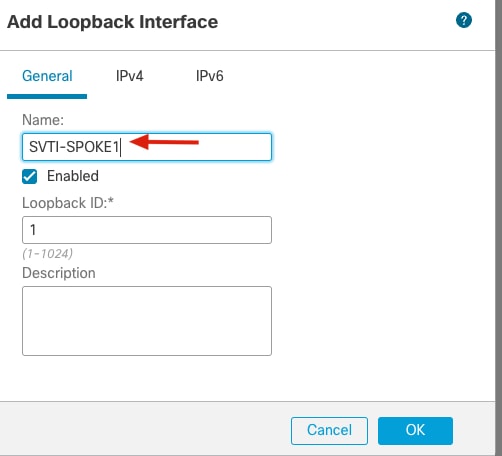

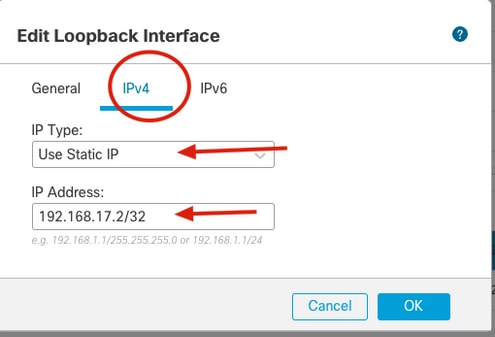

17. Dans la fenêtre Ajouter une interface de bouclage, spécifiez le nom de l'interface avec son ID et accédez à l'onglet IPv4.

18. Dans l'onglet IPv4, sélectionnez Use Static IP sous l'option IP Type dans le menu déroulant et spécifiez l'adresse IP qui appartient à l'interface SVTI, puis cliquez sur OK.

Remarque : Spoke-1 SVTI possède l'adresse IP 192.168.17.2/32.

19. Dans le menu Add Virtual Tunnel Interface, le nouveau Loobpack s'affiche sous le menu déroulant, sélectionnez-le et cliquez sur OK.

20. Une fenêtre Virtual Tunnel Interface Added s'affiche pour indiquer que la nouvelle interface DVTI a été créée, cliquez sur Ok et continuez.

21. Dans la fenêtre Add Endpoint, le nouveau SVTI s'affiche sous StaticVirtual Tunnel Interface, sélectionnez-le, cochez l'option Send Virtual Tunnel Interface IP to peers avec l'option Allow incoming IKEv2 routes from the peers et cliquez sur le "+" en regard des paramètres Protected Networks afin de spécifier les réseaux derrière le périphérique en étoile.

Remarque : dans cet exemple, une deuxième interface de bouclage sur le rayon-1 simule un hôte dans le réseau distant 192.168.6.1/24.

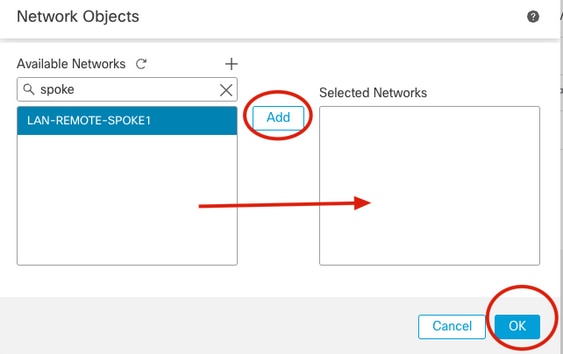

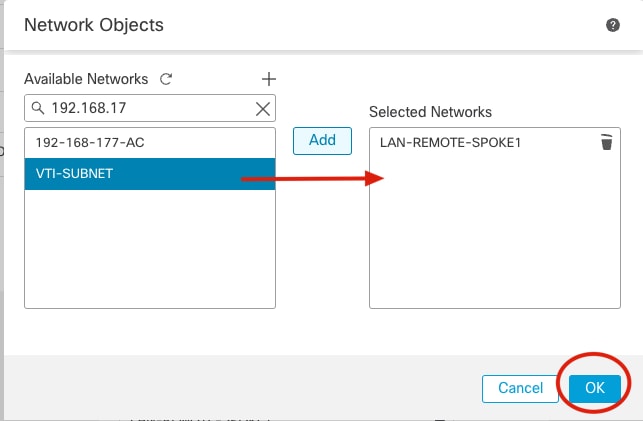

22. Dans la section Réseaux disponibles, identifiez le réseau protégé distant ainsi que le sous-réseau VTI (192.168.17.0/24) et cliquez sur Ajouter, puis sur OK pour appliquer la modification.

Remarque : les sous-réseaux SVTI doivent être ajoutés afin de protéger le trafic provenant d'interfaces de tunnel.

23. Vérifiez que le nouvel objet réseau protégé a été ajouté et cliquez sur OK.

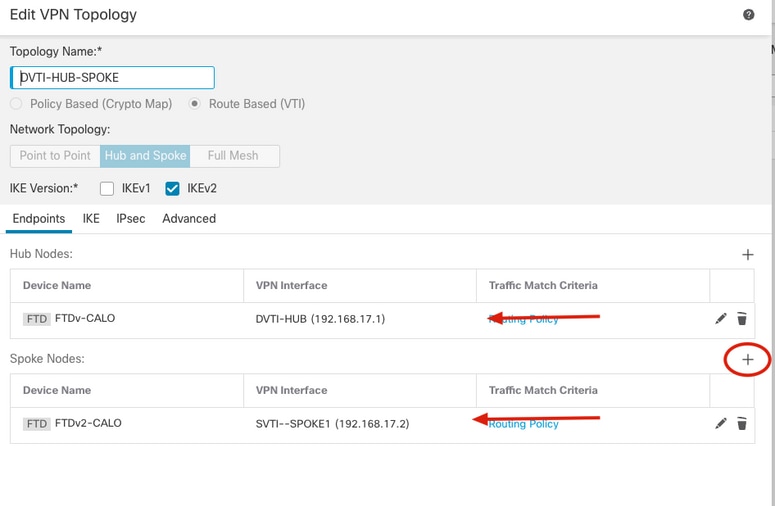

24. Vérifiez que les noeuds hub et spoke ont été ajoutés à la nouvelle topologie.

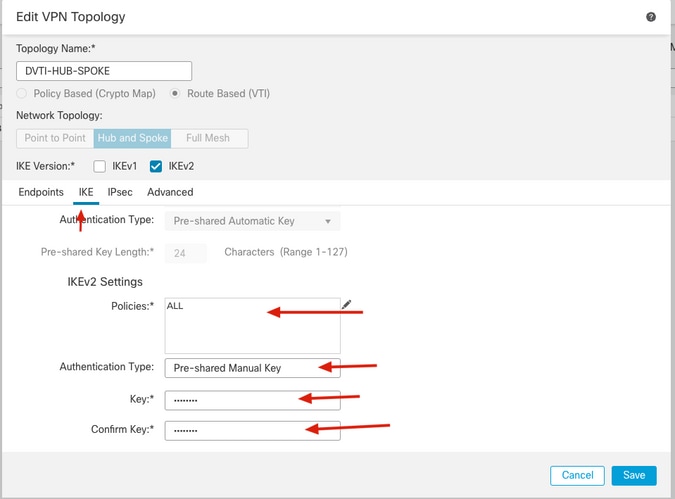

25. Accédez à l'onglet IKE et spécifiez les algorithmes souhaités sous "KEv2 Settings, sélectionnez le Authentication Type avec ses attributs.

Remarque : dans cet article, la clé pré-partagée manuelle est utilisée pour l'authentification.

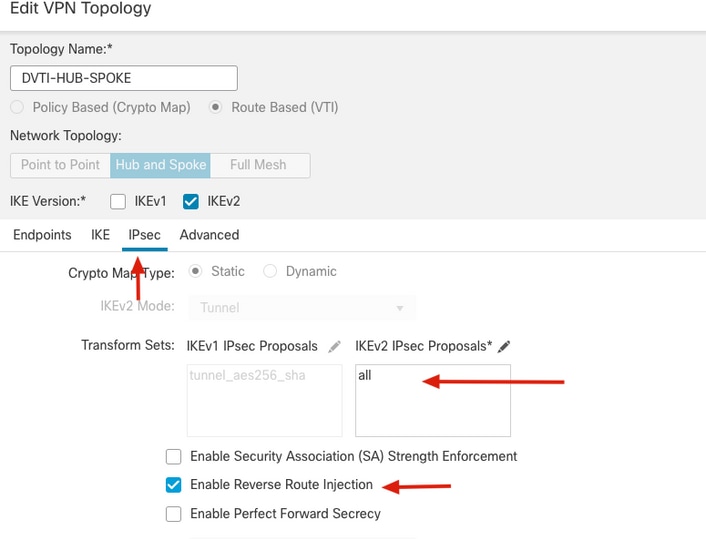

26. Accédez à l'onglet IPsec, spécifiez les algorithmes souhaités sous les paramètres de propositions IPsec IKEv2 et cochez l'option Enable Reverse Route Injection et revenez à l'onglet Endpoints.

Remarque : lorsqu'aucun protocole de routage dynamique n'est utilisé, l'injection de route inverse doit être activée afin d'annoncer les réseaux OnPREM et protégés distants à travers le tunnel entre le concentrateur et tous les rayons.

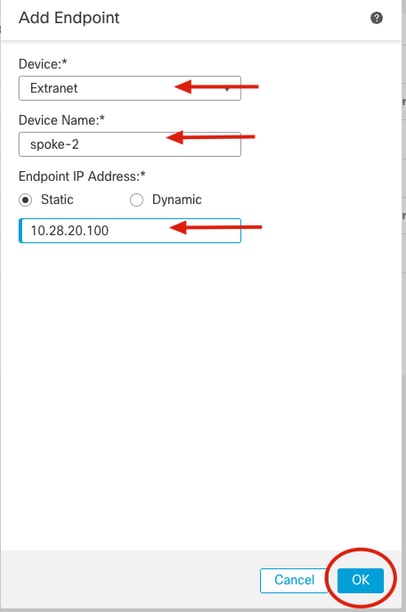

27. Ajoutez un rayon extranet supplémentaire, cliquez sur l'icône + de l'onglet Endpoints.

28. Dans la fenêtre Add Endpoint, sélectionnez Extranet dans le menu déroulant sous Device (Périphérique), spécifiez le nom du périphérique à partir de spoke-2 et son adresse IP homologue, puis cliquez sur OK.

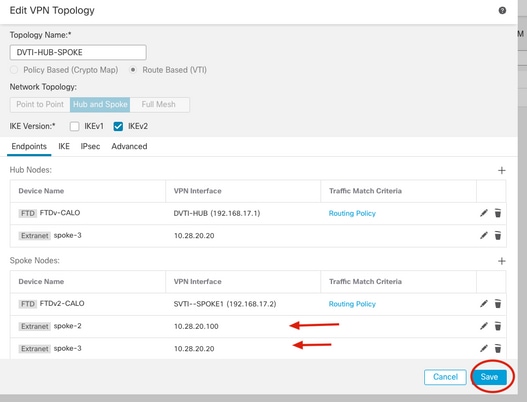

29. Répétez les étapes 27 et 28 pour ajouter un nouveau rayon-3 à partir de l'extranet.

Remarque : dans cet article, le périphérique CSRv1000 doit être utilisé comme rayon-3.

30. Vérifiez que de nouveaux rayons ont été ajoutés à la topologie et cliquez sur Enregistrer.

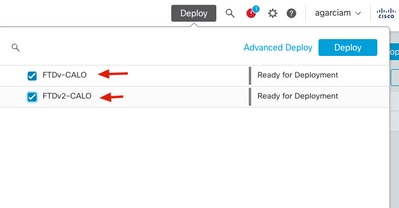

31. Déployez la configuration sur les deux périphériques Cisco Secure Firewall.

Configurations finales

Configuration du Cisco Secure Firewall Hub

crypto ikev2 policy 100

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable inside-2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_1

interface Virtual-Template1 type tunnel

nameif DVTI-HUB

ip unnumbered DVTI-LOOPBACK

tunnel source interface inside-2820

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel-group 10.28.20.99 type ipsec-l2l

tunnel-group 10.28.20.99 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.99 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.100 type ipsec-l2l

tunnel-group 10.28.20.100 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.100 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.20 type ipsec-l2l

tunnel-group 10.28.20.20 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.20 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceConfiguration de Cisco Secure Firewall Spoke-1

crypto ikev2 policy 10

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable vlan2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_2

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_2

set reverse-route

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.17.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.17.0 255.255.255.0

interface Tunnel1

nameif SVTI--SPOKE1

ip unnumbered SVTI-SPOKE1

tunnel source interface vlan2820

tunnel destination 10.28.20.101

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel protection ipsec policy CSM_IPSEC_ACL_2

tunnel-group 10.28.20.101 type ipsec-l2l

tunnel-group 10.28.20.101 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceRemarque : la configuration de Cisco ASAv spoke-2 a été omise, car elle est identique à la configuration de spoke-1

Configuration du satellite Cisco CSRv1000-3

crypto ikev2 proposal all

encryption aes-cbc-256 aes-cbc-128 aes-cbc-192

integrity sha256 sha1 sha384 sha512

group 20 14 15 21 24

crypto ikev2 policy test

match address local 10.28.20.20

proposal all

crypto ikev2 authorization policy default

route set interface Tunnel100

route set remote ipv4 192.168.8.0 255.255.255.255

crypto ikev2 profile vti

match identity remote any

identity local address 10.28.20.20

authentication remote pre-share key cisco123

authentication local pre-share key cisco123

no config-exchange request

aaa authorization group psk list default default

crypto ipsec transform-set aes256sha256 esp-aes 256 esp-sha256-hmac

mode tunnel

crypto ipsec profile vti

set security-association lifetime seconds 120

set transform-set aes256sha256

set ikev2-profile vti

reverse-route

interface Tunnel100

ip address 192.168.17.4 255.255.255.0

tunnel source GigabitEthernet1

tunnel mode ipsec ipv4

tunnel destination 10.28.20.101

tunnel protection ipsec policy ipv4 ipsec-policy

tunnel protection ipsec profile vti

ip access-list extended ipsec-policy

10 permit ip 192.168.8.0 0.0.0.255 192.168.5.0 0.0.0.255

20 permit ip 192.168.8.0 0.0.0.255 192.168.17.0 0.0.0.255

30 permit ip 192.168.17.0 0.0.0.255 192.168.5.0 0.0.0.255

40 permit ip 192.168.17.0 0.0.0.255 192.168.17.0 0.0.0.255Vérifier

À partir de la table de routage du concentrateur, nous voyons les routes de tous les rayons reçus sur les modèles virtuels dès que les tunnels IKEv2 apparaissent.

firepower# show route

C 192.168.5.0 255.255.255.0 is directly connected, OnPrem-Network

L 192.168.5.1 255.255.255.255 is directly connected, OnPrem-Network

V 192.168.6.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.7.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.8.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va155

V 192.168.17.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

C 192.168.17.1 255.255.255.255 is directly connected, DVTI-LOOPBACK

V 192.168.17.2 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.17.3 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.17.4 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va155

S 192.168.19.100 255.255.255.255 [1/0] via 10.28.20.20, inside-2820Le concentrateur peut maintenant envoyer une requête ping à toutes les interfaces en étoile SVTI provenant de DVTI.

Remarque : la commande « show crypto ipsec » sa affiche les multiples SA IPSec créées lors de l'application de l'injection de route inverse avec des réseaux protégés.

firepower# ping 192.168.17.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping 192.168.17.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping 192.168.17.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

#pkts encaps: 15, #pkts encrypt: 15, #pkts digest: 15

#pkts decaps: 15, #pkts decrypt: 15, #pkts verify: 15

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

current outbound spi: 5A68524C

current inbound spi : DDF6D48F

spi: 0xDDF6D48F (3723941007)

spi: 0x5A68524C (1516786252)Le concentrateur peut désormais envoyer une requête ping aux réseaux REMOTE-LAN derrière tous les rayons provenant de l'hôte OnPREM.

Remarque : la commande « show crypto ipsec » sa affiche les multiples SA IPSec créées lors de l'application de l'injection de route inverse avec des réseaux protégés.

firepower# ping OnPrem-Network 192.168.6.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.6.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping OnPrem-Network 192.168.7.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.7.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping OnPrem-Network 192.168.8.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.8.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.6.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.7.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.8.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5Dépannage

Pour dépanner les processus IKEv2 et IPSEC, utilisez les commandes debug ci-dessous :

ASA/Cisco Secure Firewall

debug crypto ikev2 protocol 255

debug crypto ikev2 platform 255

debug crypto ipsec

CSR

debug crypto ikev2

debug crypto ipsecHistorique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

03-Apr-2023

|

Première publication |

Contribution d’experts de Cisco

- Alan Omar Garcia MarchanIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires