Filtrage NetFlow flexible avec Analyseur de performances

Options de téléchargement

-

ePub (154.5 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (134.9 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document décrit comment filtrer certaines IP afin de ne pas être enregistrées par NetFlow.

Contribution de Vishal Kothari, ingénieur du centre d'assistance technique Cisco.

Conditions préalables

Conditions requises

Cisco vous recommande de connaître Flexible NetFlow.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Commutateur 3650

- Routeur ISR (Integrated Service Router) 4351

Note: Pour obtenir ce filtrage requis sous NetFlow, vous devez installer la licence AppxK9. Pour les tests, vous pouvez utiliser la licence AppxK9 Right-To-Use (RTU).

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configuration

Dans cette section, vous devez filtrer la liste des adresses IP qui n'ont pas besoin d'être enregistrées par NetFlow, ce qui signifie en outre que le routeur ne doit pas envoyer de détails sur la source et la destination des adresses IP définies dans une liste de contrôle d'accès. Comment pouvez-vous y parvenir grâce à NetFlow flexible, vous le découvrirez ici.

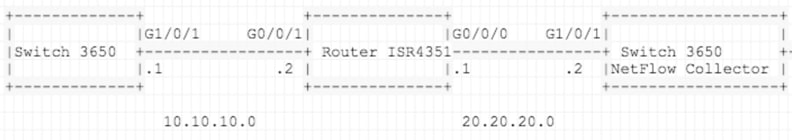

Diagramme du réseau

Configurations

Préparez une liste de tous les réseaux que vous souhaitez filtrer lors de son envoi au collecteur NetFlow. Dans cet exemple, le trafic Telnet deny/filter est envoyé à un collecteur et autorise tout autre trafic.

Configuration du routeur ISR4351 :

IP access-list extended acl-filter

deny tcp host 10.10.10.1 host 10.10.10.2 eq telnet

deny tcp host 10.10.10.2 eq telnet host 10.10.10.1

permit ip any any

flow record type performance-monitor NET-FLOW

match ipv4 tos

match ipv4 protocol

match ipv4 source address

match ipv4 destination address

match transport source-port

match transport destination-port

match interface output

match flow direction

match flow sampler

match application name

collect routing source as

collect routing destination as

collect routing next-hop address ipv4

collect ipv4 source mask

collect ipv4 destination mask

collect transport tcp flags

collect interface input

collect counter bytes

collect counter packets

collect timestamp sys-uptime first

collect timestamp sys-uptime last

!

!

flow exporter NET-FLOW

description NET-FLOW

destination 20.20.20.2

source Loopback28

transport udp 2055

!

!

flow monitor type performance-monitor NET-FLOW

record NET-FLOW

exporter NET-FLOW

class-map match-any class-filter

match access-group name acl-filter

!

policy-map type performance-monitor policy-filter

class class-filter

flow monitor NET-FLOW

interface Loopback28

ip address 10.11.11.28 255.255.255.255

interface GigabitEthernet0/0/1

ip address 10.10.10.2 255.255.255.0

negotiation auto

service-policy type performance-monitor input policy-filter

Vérification

Utilisez cette section pour confirmer que votre configuration fonctionne correctement.

Comment vérifier si les réseaux ont été filtrés lorsque vous les envoyez au collecteur NetFlow ?

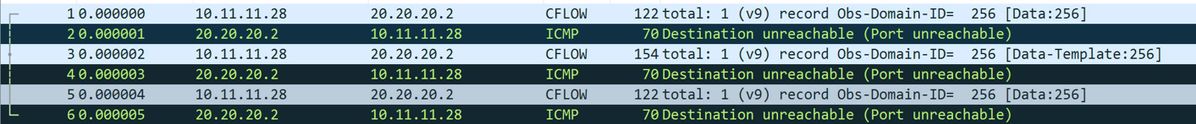

Afin de prouver que vous pouvez prendre Embedded Packet Capture (EPC) sur ISR4351 Gi0/0/0 (Interface pointant vers NetFlow Collector). Voici la configuration :

ip access-list extended CAP-FILTER

permit ip host 10.11.11.28 host 20.20.20.2

permit ip host 20.20.20.2 host 10.11.11.28

monitor capture CAP access-list CAP-FILTER buffer size 10 interface GigabitEthernet 0/0/0 both

monitor capture CAP start

++ TEST I

3650: -

telnet 10.10.10.2

Trying 10.10.10.2 ... Open

Aucun paquet n'a été capturé pour le trafic Telnet sous EPC, la raison étant que le trafic a été refusé sous Access Control List (ACL) (ACL-filter) et reste tout a été autorisé.

show monitor capture CAP buffer brief

-------------------------------------------------------------

# size timestamp source destination protocol

-------------------------------------------------------------

Dans le test 02, générez du trafic ping afin de voir s'il correspond à EPC :

++ TEST II

3650: -

ping 10.10.10.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.10.10.2, timeout is 2 seconds:

!!!!!

ISR4351 :

show monitor capture CAP buffer brief

-------------------------------------------------------------

# size timestamp source destination protocol

-------------------------------------------------------------

0 122 0.000000 10.11.11.28 -> 20.20.20.2 UDP

1 70 0.001998 20.20.20.2 -> 10.11.11.28 ICMP

Dépannage

Il n'existe actuellement aucune information de dépannage spécifique pour cette configuration.

Contribution d’experts de Cisco

- Vishal KothariIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires