Générer un certificat signé par l'autorité de certification dans le serveur d'appels CVP pour la sécurité de la couche de transport SIP (TLS)

Options de téléchargement

-

ePub (149.1 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (188.6 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document décrit comment générer un certificat signé CA pour le serveur d'appels Customer Voice Portal (CVP) et comment vérifier le certificat du serveur d'appels CVP. À partir de CVP version 11.6, la communication TLS SIP (Session Initiation Protocol) est prise en charge.

Conditions préalables

Conditions requises

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- CVP

- SIP

Components Used

Les informations de ce document sont basées sur CVP 11.6.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configuration

Étape 1. Rechercher le mot de passe de la banque de clés.

Accédez à c:\Cisco\CVP\conf\security.properties dans CVP call server afin de trouver ce mot de passe.

Ce fichier contient le mot de passe de keystore, qui est requis lors de l'exploitation de keystore.

Étape2. Créez une variable temporaire pour éviter d'entrer la valeur du mot de passe keystore à chaque fois.

Accédez à c:\Cisco\CVP\conf\security et exécutez cette commande :

set kt=c:\Cisco\CVP\jre\bin\keytool.exe -storepass 592( !aT@Hbt{[c)b7n6{Mj6J[0P4C~X2?4!zv~5(@2*12Dm97) -storetype JCEKS -keystore .keystore

Note: Storepass doit être remplacé par votre propre mot de passe keystore.

Étape 3. Supprimez le certificat du serveur d'appels existant.

Accédez à c:\Cisco\CVP\conf\security pour trouver le certificat existant. Exécutez cette commande pour supprimer le certificat :

%kt% -delete -alias callserver_certificate

Après suppression du certificat, cette commande peut être utilisée afin de vérifier tous les certificats dans le serveur CVP :

%kt% -liste

Et afin de confirmer si le certificat du serveur d'appels a été supprimé, exécutez cette commande :

%kt% -list | findstr callserver

Étape 4. Générez la paire de clés. Vous devez utiliser une paire de clés de 2 048 bits.

Accédez à c:\Cisco\CVP\conf\security et exécutez cette commande :

%kt% -genkeypair -alias callserver_certificate -v -keysize 2048 -keyalg RSA

Lorsque vous exécutez cette commande, elle demande ces informations :

Note: Vous devez utiliser le nom d'hôte du serveur comme prénom et nom.

Étape 5. Générez la nouvelle demande de signature de certificat (CSR).

Accédez à c:\Cisco\CVP\conf\security et exécutez cette commande :

%kt% -certreq -alias callserver_certificate -file callserver.csr

Étape 6. Signez le CSR par CA interne ou C tiers.

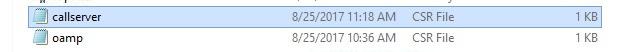

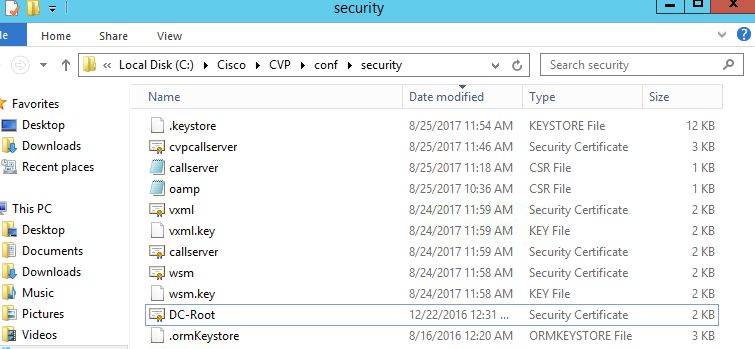

Naviguez jusqu'à c:\Cisco\CVP\conf\security afin de trouver ce fichier CSR :

Étape 7. Installer l'autorité de certification racine.

Deux certificats sont copiés sur c:\Cisco\CVP\conf\security.

- Certificat d'autorité de certification racine

- Certificat de serveur d'appels signé

Exécutez cette commande :

%kt% -import -v -trustcacerts -alias root -file DC-Root.cer

Au cours de ces travaux pratiques, le certificat d’autorité de certification racine est DC-Root.cer.

Étape 8. Installer le certificat du serveur d'appels signé par l'autorité de certification.

Accédez à c:\Cisco\CVP\conf\security

Exécutez cette commande :

Au cours de ces travaux pratiques, le certificat du serveur d'appels est cvpcallserver.cer.

Étape 9. Vérifier le nouveau certificat installé

Exécutez cette commande :

Note: Le nom d'alias est une valeur système fixe. Vous devez utiliser callserver_certificate.

Exemple :

Date de création : 25 août 2017

Type d'entrée : EntréeCléPrivée

Longueur de la chaîne de certificats : 2

Certificat[1] :

Propriétaire : CN=col115cvpcall02, OU=TAC, O=Cisco, L=Sydney, ST=NSW, C=AU

Émetteur : CN=col115-COL115-CA, DC=col115, DC=org, DC=au

Numéro de série: 61000000e78c717ba3dd3dc240000000000000e

Valide à partir de : Vendredi 25 août 11:32:43 AEST 2017 jusqu'au : Sat 25 août 11:42:43 AEST 2018

Empreintes du certificat :

Une fois toutes ces étapes terminées, le certificat CA signé pour le serveur d'appels a été installé. Ce certificat est utilisé lorsque la connexion TLS pour SIP est établie.

Vérification

Ces deux commandes peuvent être utilisées pour répertorier tous les certificats ou uniquement appeler les certificats de serveur :

%kt% -liste

%kt% -list | findstr callserver

Cette commande peut être utilisée pour afficher les détails du certificat :

Nom de l'alias : callserver_certificate

Dépannage

Il n'existe actuellement aucune information de dépannage spécifique pour cette configuration.

Informations connexes

Contribution d’experts de Cisco

- Mingze YanCisco TAC Engineer

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires