Validar y recuperar los puntos de acceso Catalyst en 17.12 afectados por un fallo de actualización

Contenido

Introducción

Este documento describe el procedimiento de validación y recuperación cuando los puntos de acceso se ven afectados por el Id. de bug Cisco CSCwf25731 y CSCwf37271.

Asistencia interactiva

Si inicia sesión con sus credenciales de CCO, Cisco AI Assistant for Support puede ayudarle a determinar de forma interactiva si este error es aplicable a su red y, a continuación, determinar las opciones de recuperación. Para comenzar:

- Haga clic en el icono de Cisco AI Assistant para soporte técnico ubicado en la esquina inferior derecha del documento.

- Inicie sesión con sus credenciales de Cisco.

- Una vez que haya iniciado sesión, actualice la ficha/documento del navegador.

- Haga clic en el icono de bot situado en la esquina inferior derecha para comenzar a hacer preguntas relacionadas con este documento.

Para obtener los mejores resultados, comience con preguntas sencillas y aumente gradualmente la complejidad. Si una respuesta no es satisfactoria, haga clic en el icono de pulgares hacia abajo para enviarnos sus comentarios. Siempre puede consultar este documento si las respuestas de Cisco AI Assistant for Support no son claras.

Contexto

Las actualizaciones o APSP aplicadas a los sistemas que ejecutan actualmente 17.12.4/5/6/6a o que ejecutaron previamente estas versiones durante un tiempo considerable pueden provocar que los modelos de punto de acceso afectados (consulte la lista de puntos de acceso afectados a continuación) entren en un bucle de arranque en determinadas condiciones, provocado por un error en la instalación de la imagen debido a un espacio de disco insuficiente en el almacenamiento del punto de acceso. Aunque esto no afecta a las operaciones diarias ni a las SMU, es un riesgo crítico durante las actualizaciones de código de controlador completo ISSU o las instalaciones de APSP, ya que estos procedimientos implican actualizaciones de imagen de puntos de acceso.

Es necesario seguir procesos adicionales que requieren pasos obligatorios de comprobación previa de actualizaciones mencionados en este documento, ya que no existe una solución alternativa de configuración.

Para resolver esto, debe instalar la corrección específica de la versión de APSP (que se muestra en la tabla de códigos fijos a continuación) en el WLC antes de que los puntos de acceso intenten actualizar, o utilizar la limpieza de APSP (disponible para 17.15.4d y 17.18.2) si ya se ha movido a una versión posterior pero ejecutó cualquiera de las versiones afectadas. Incluso si no está seguro del historial de su sistema, se recomienda realizar comprobaciones de almacenamiento antes de cualquier actualización o instalación de APSP si las versiones afectadas estaban presentes en su entorno.

Detalles de la causa raíz

Los puntos de acceso que ejecutan de la 17.12.4 a la 17.12.6a se ven afectados por un error de biblioteca que genera un archivo de registro persistente: /storage/cnssdaemon.log. Este archivo crece 5 MB al día y no se borra mediante reinicios, lo que acaba agotando el espacio de almacenamiento del dispositivo. Por consiguiente, si el punto de acceso se está ejecutando desde la partición de arranque 1 (Part1) y la partición de arranque 2 (Part2) está llena debido al archivo de registro, el proceso de actualización fallará porque no puede almacenar la nueva imagen en la partición de arranque 2, lo que podría dar lugar a un bucle de arranque. Para evitarlo, debe borrar el almacenamiento o asegurarse de que el punto de acceso se ha iniciado desde la partición 2 antes de intentar realizar actualizaciones adicionales mediante la ejecución de las instrucciones de este documento.

Códigos y puntos de acceso afectados

Puntos de acceso afectados

Los siguientes modelos de puntos de acceso son los únicos susceptibles a este problema. Si su red no utiliza ninguno de estos modelos específicos, su entorno no se verá afectado y no será necesario realizar ninguna otra acción.

- Catalyst 9124 (I/D/E)

- Catalyst 9130 (E/S)

- Catalyst 9136I

- Catalyst 9162I

- Catalyst 9163E

- Catalyst 9164I

- Catalyst 9166 (I/D1)

- Catalyst IW9167 (E/S)

Códigos afectados

Para verificar esto a través de su red, ejecute el siguiente comando de todos los WLCs y verifique si el código presente en sus WLCs se enumera en la tabla abajo.

WLC# show version | in VersionTambién puede hacer lo mismo desde los puntos de acceso. Verifique el resultado para ver si la imagen principal o de respaldo está ejecutando una imagen afectada de las enumeradas en la tabla.

AP# show version | in Image| Código afectado del controlador | Imagen afectada del punto de acceso |

| 17.12.4 | De 17.12.4.0 a 17.12.4.2012 |

| 17.12.5 | De 17.12.5.0 a 17.12.5.2008 |

| 17.12.6/6a | De 17.12.6.0 a 17.12.6.2000 |

Nota: Nota: En general, si la red no se está ejecutando y no ha ejecutado 17.12.4, 17.12.5, 17.12.6/6a en el pasado, el problema no es aplicable.

Códigos fijos

La siguiente tabla enumera las versiones de software WLC y sus correspondientes APSPs (Access Point Service Packs) que contienen la corrección para este bug. Tenga en cuenta que, para las versiones que se enumeran a continuación, la corrección solo está disponible actualmente a través de la instalación de APSP en el momento de escribir este documento.

| Controlador y código fijo APSP | Imagen fija del punto de acceso |

| 17.12.4 + APSP13 | 17.12.4.213 |

| 17.12.5 + APSP9 | 17.12.5.209 |

| 17.12.6a + APSP1 | 17.12.6.201 |

| 17.12.7 bis | 17.12.7.13 |

| 17.15.3 + APSP12 | 17.15.3.212 |

| 17.15.4b + APSP6 | 17.15.4.206 |

| 17.15.4d + APSP1 | 17.15.4.225 |

| 17.15.5 | 17.15.5.36 |

| 17.18.1 + APSP3 | 17.18.1.203 |

| 17.18.2 + APSP1 | 17.18.2.201 |

| 17.18.3 | 17.18.3.18 |

| 26.1.1 | 26.1.1.11 |

Ruta de actualización y aplicabilidad de errores

Utilice la tabla a continuación para determinar si sus versiones actuales del software de los WLCs y de los puntos de acceso aplican para este bug y qué pasos de upgrade tomar. Si su implementación actual coincide con cualquiera de estas versiones en la tabla Bug applicable and upgrade path, debe realizar las comprobaciones previas de almacenamiento explicadas en la sección Comprobaciones previas de actualización antes de intentar realizar actualizaciones adicionales.

Error no aplicable y ruta de actualización

La siguiente tabla muestra si sus WLCs y puntos de acceso no se aplican para este bug:

| Código actual | Código de destino | Aplicabilidad a errores | Antes de la actualización: comprobación previa necesaria | Ruta de destino/actualización | Comprobación previa de actualización | Comentarios |

| 17.3.x / 17.6.x / 17.9.x | 17.12.x | No | No | 17.12.4 + APSPx 17.12.5 + APSPx17.12.6a + APSPx17.12.7 | No | Comprobar las notas de la versión de destino |

| 17.9.x | Cualquiera (Excepto 17.12.4/5/6/6a) | No | No | Seguir ruta de actualización de destino | No | 17.9.1 a .5 no admiten la actualización directa a 17.15; utilice 17.9.6 o superior para obtener más información y consultar las notas de la versión |

| 17.12.1 a 17.12.3 | Cualquiera (Excepto 17.12.4/5/6/6a) | No | No | Seguir ruta de actualización de destino | Proceso normal | Comprobar las notas de la versión de destino |

| 17.15+Nueva implementación | cualquiera | No | No | cualquiera | No | |

| 17.18.+Nueva implementación | cualquiera | No | No | cualquiera | No |

Error aplicable y ruta de actualización

La siguiente tabla muestra si sus WLCs y los puntos de acceso aplican para este bug:

| Código actual | Código de destino | Aplicabilidad a errores | Antes de la actualización: comprobación previa necesaria | Ruta de destino/actualización | Comprobación previa de actualización | Comentarios |

| 17.12.4/5/6/6a | 17.12.x (4,5,6,6a, etc.), APSP | Yes | Sí: consulte la sección Verificación previa de actualización | 17.12.4 + APSP, 17.12.5 + APSP, 17.12.6a + APSP, 17.12.7 | Yes | Después de instalar un APSP fijo, no se necesitan comprobaciones previas adicionales para futuras actualizaciones 17.12 |

| 17.12.4/5/6/6a | 17.15.x / 17.18.x | Yes | Sí: consulte la sección Verificación previa de actualización | Actualice las respectivas 17.12.x APSP y, a continuación, actualice a 17.15.x + APSP o 17.18.x + APSP | Sí para la primera actualización de APSP 17.12 y no para las actualizaciones posteriores. | |

| Cualquier versión, pero la imagen anterior era una de 17.12.4/5/6/6a | 17.15.x | Yes | Sí: consulte la sección Verificación previa de actualización | 17.15.x + APSP | Yes | |

| Cualquier versión, pero la imagen anterior era una de 17.12.4/5/6/6a | 17.18.x | Yes | Sí: consulte la sección Verificación previa de actualización | 17.18.x + APSP | Yes |

Comprobaciones previas de actualización

Para asegurarse de que los puntos de acceso tienen suficiente espacio libre en la partición 2 (parte 2) para la instalación de código o APSP, se deben seguir los siguientes pasos para recuperar de forma segura el espacio de almacenamiento:

- Identificar: Ejecute las comprobaciones previas manuales o automatizadas para identificar qué puntos de acceso específicos son aplicables para el error. Se recomienda encarecidamente realizar una comprobación previa automatizada.

- Recuperar: Para cualquier punto de acceso marcado con poco espacio en la parte 2, siga los procedimientos de recuperación mencionados en la sección Recuperación de espacio.

- Controle lo siguiente: Vuelva a ejecutar las comprobaciones previas para confirmar que todos los dispositivos están en buen estado y que se ha resuelto el problema de disponibilidad de espacio de la parte 2.

- Actualizar: Continúe con la actualización a los APSPs fijos enumerados en la sección Códigos fijos.

Existen dos métodos de comprobación previa:

- Manual

- Automatizado

Se recomienda el método Automatizado, ya que ahorra tiempo y evita errores humanos.

Comprobación previa manual

1. Desde el WLC, puede verificar las columnas de imagen principal y de respaldo para confirmar si sus puntos de acceso están ejecutando alguna de las versiones afectadas (verifique la sección Códigos afectados más arriba).

WLC# show ap image

Total number of APs : 4

AP Name Primary Image Backup Image Predownload Status Predownload Version Next Retry Time Retry Count Method

------------------------------------------------------------------------------------------------------------------------------------------------------------------

Ap117.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap217.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap317.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap417.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

También puede realizar una verificación similar directamente en el nivel del punto de acceso ejecutando el siguiente comando para verificar ambas particiones de imagen:

AP# show version

AP Running Image :17.12.5.41

Primary Boot Image : 17.12.5.41

Backup Boot Image : 17.12.5.209

Verifique la partición de inicio activa. Utilice el comando "show boot" y confirme que "BOOT path-list" apunta a part1; esto indica que el punto de acceso se está ejecutando actualmente desde la partición principal e intenta actualizarse a la parte secundaria (part2), lo que podría provocar el problema.

AP# show boot

--- Boot Variable Table ---

BOOT path-list: part12. Verifique el uso actual del sistema de archivos comprobando la partición /dev/ubivol/part2. Si la columna "Disponible" muestra menos de 85M, la partición no tiene espacio suficiente para instalar el APSP, lo que hace que la actualización falle y potencialmente active un loop de inicio.

AP# show filesystems

Filesystem Size Used Available Use% Mounted on

devtmpfs 880.9M 0 880.9M 0% /dev

/sysroot 883.8M 219.6M 664.1M 25% /

tmpfs 1.0M 56.0K 968.0K 5% /dev/shm

tmpfs 883.8M 0 883.8M 0% /run

tmpfs 883.8M 0 883.8M 0% /sys/fs/cgroup

/dev/ubivol/part1 372.1M 79.7M 292.4M 21% /part1

/dev/ubivol/part2 520.1M 291.3M 228.9M 56% /part2

3. Verifique la integridad de la imagen para ambas particiones para asegurarse de que no estén dañadas. Todos los campos de las imágenes principal y de copia de seguridad deben mostrar el estado "Correcto"; si algún campo muestra lo contrario, detenga el paso del proceso a la sección Cuándo Abrir un Caso TAC.

AP# show image integrity

/part1(Backup) 17.12.5.209

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

/part2(primary) 17.12.5.41

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

Enumere todos los puntos de acceso que arrancan desde part1 y muestran menos de 85M disponibles en /dev/ubivol/part2 ya que necesitarán recuperación de espacio. Puede desplazarse a la sección Recuperación de este documento.

Comprobación previa automatizada

Para la comprobación previa automatizada, utilice la herramienta WLANPoller. Esta herramienta le permite ejecutar los comandos necesarios en todos sus puntos de acceso simultáneamente para identificar los puntos de acceso afectados; puede descargarlo directamente desde el siguiente enlace: https://developer.cisco.com/docs/wireless-troubleshooting-tools/wlan-poller-wlan-poller/

Nota: Descargue la versión de WLANPoller compatible con su sistema operativo (Windows, Intel Mac o ARM Mac). Asegúrese de que el equipo host tenga conectividad SSH con los puntos de acceso.

Pasos:

1.Extraction - Descomprima el archivo WLANPoller en su directorio preferido. Después de descomprimir, encontrará dos directorios y una aplicación denominada de la siguiente manera:

- datos

- confd

- WlanPollerGUI

Nota: Si experimenta errores al ejecutar la aplicación después de extraer con herramientas nativas de Windows, utilice una utilidad de terceros como 7-Zip para extraer los archivos.

Nota: Para que MacOS ejecute la aplicación, abra un terminal con acceso raíz y navegue hasta el directorio donde se extrajo WLANPoller. Ejecute el siguiente comando: sudo ./Wpgui_Mac_Arm64_Ver505/WlanPollerGUI.app/Contents/MacOS/WlanPollerGUI

2. Configuración - Inicie la aplicación WLANpollerGUI y configure las configuraciones de la siguiente manera:

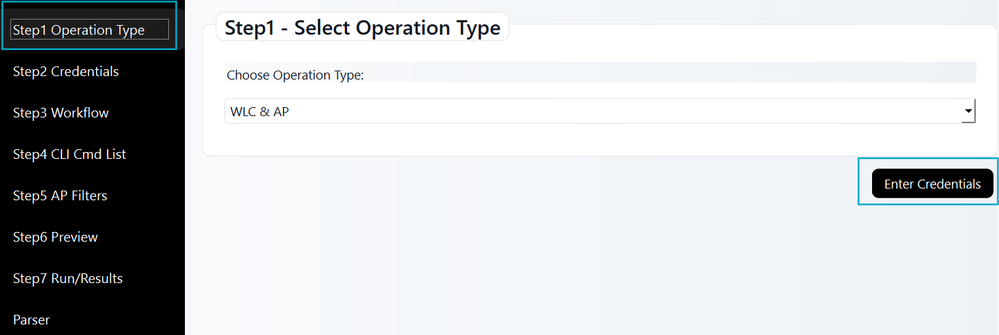

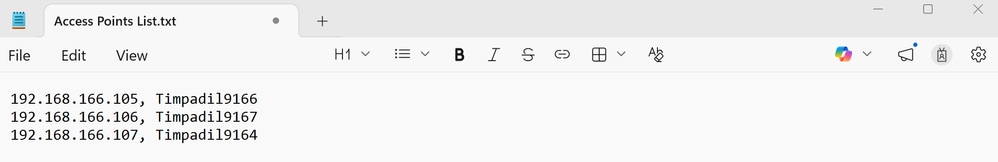

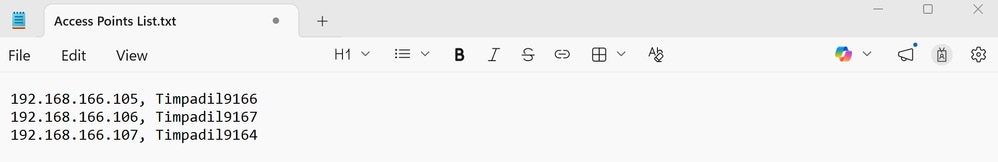

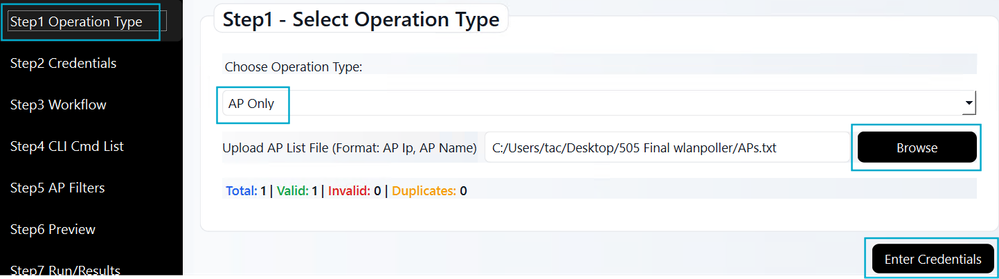

Tipo de operación: Seleccione WLC y AP. Para la opción Access PointOnly, cargue un archivo ".txt" que enumere sus puntos de acceso en un formato separado por comas (por ejemplo, 192.168.166.105, Timpadil9166). A continuación, haga clic en Introducir credenciales.

Para el modo Access Point Only, asegúrese de que el archivo ".txt" siga este ejemplo:

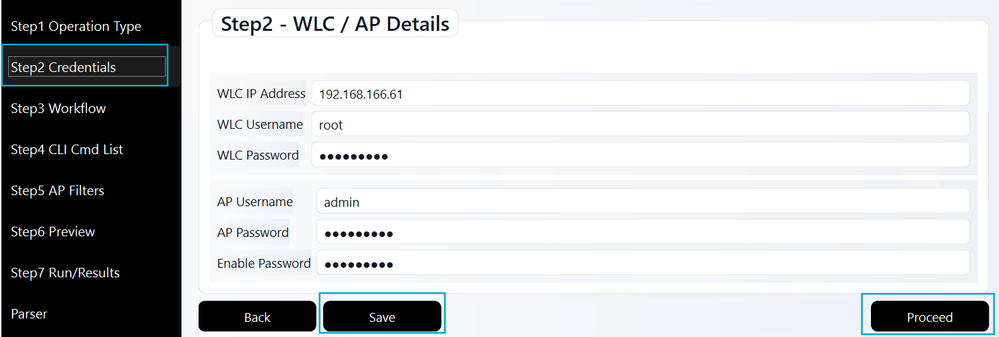

Credenciales: Introduzca la dirección IP y las credenciales del WLC. Incluya el nombre de usuario, la contraseña y la contraseña de activación del perfil de unión al punto de acceso. Haga clic en Guardar seguido de Continuar.

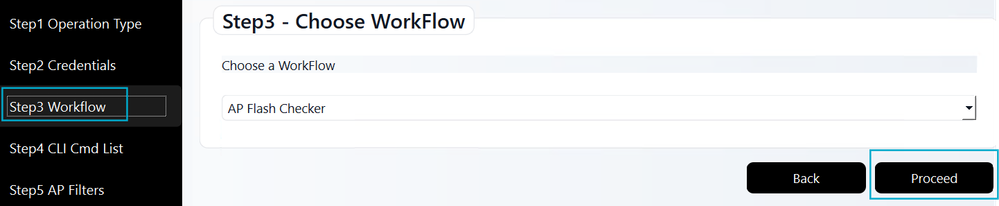

Flujo de trabajo: Elija el flujo de trabajo Access Point Flash Checker para ejecutar los comandos de diagnóstico requeridos. A continuación, haga clic en Continuar.

CLI Cmd List: este paso se omite automáticamente; la lista de comandos necesaria ya está incluida en el flujo de trabajo de Access Point Flash Checker (Paso 3).

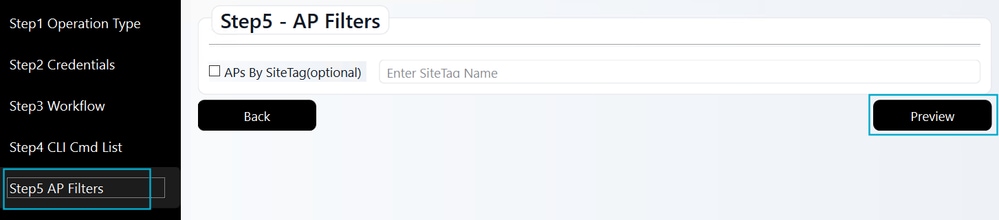

Filtros de punto de acceso: Este paso opcional le permite filtrar por un sitio específico. Si lo utiliza, active la casilla e introduzca el nombre de la etiqueta del sitio (distingue entre mayúsculas y minúsculas). Una vez finalizado, o si se omite este paso, haga clic en Vista previa.

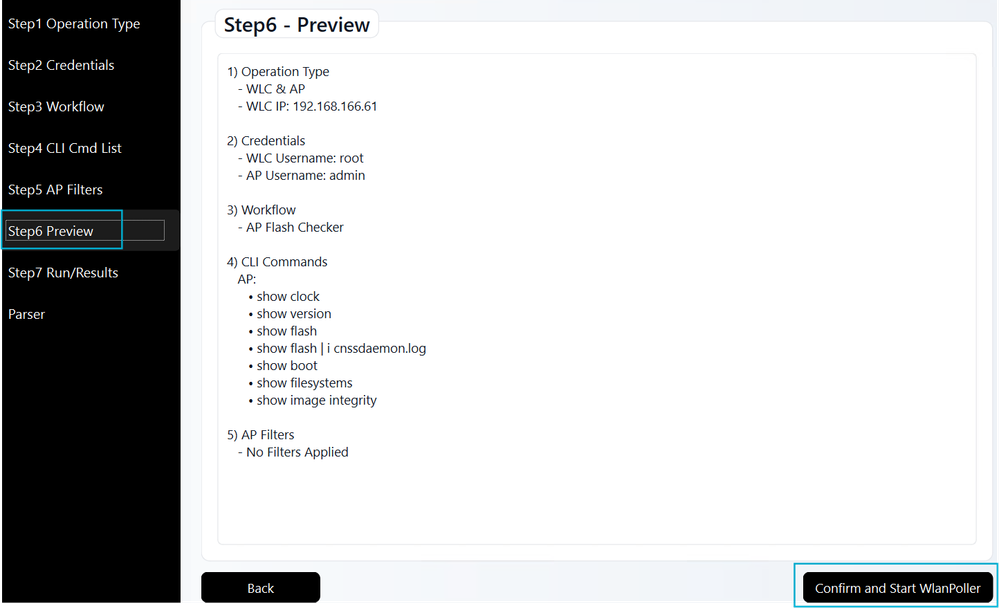

Vista preliminar: revise la configuración de WLANPoller aquí. Los comandos de CLI necesarios se rellenan automáticamente a partir del paso de flujo de trabajo anterior. Después de confirmar los detalles, haga clic en Confirm and Start WLANPoller para iniciar la conexión SSH y la recopilación de datos.

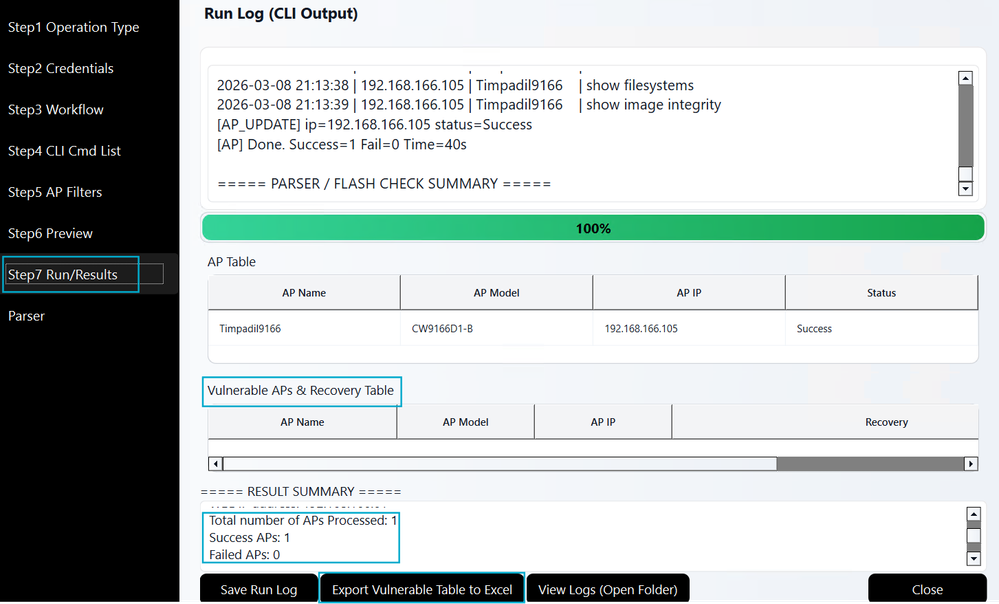

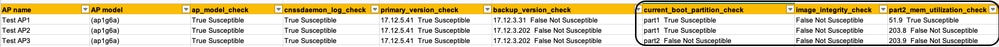

3. Resultados: La herramienta establece conexiones SSH a sus puntos de acceso para ejecutar los comandos necesarios. Los resultados se muestran para ayudarle a identificar los puntos de acceso que necesitan recuperación. Un registro de estos datos se guarda automáticamente en la subcarpeta data dentro del directorio de extracción de WLANPoller.

Nota: La función Exportar tabla vulnerable a Excel enumera sólo los puntos de acceso que necesitan recuperación. Si un punto de acceso no aparece en la lista, significa que no se ve afectado.

Resultados de comprobaciones previas

Según el análisis, WLANPoller clasifica los puntos de acceso afectados en una de las siguientes opciones:

- Estado seguro, pero el punto de acceso tiene una imagen con errores en la partición de copia de seguridad: El punto de acceso se puede actualizar de forma segura y puede continuar con la instalación del código/APSP. Sin embargo, tenga en cuenta que la partición de copia de seguridad aún contiene una imagen susceptible.

- Recuperar con intercambio de partición de imagen: El punto de acceso se ha iniciado actualmente desde la partición 1, pero la partición 2 no tiene espacio suficiente para la actualización. Se requiere un intercambio de partición de inicio del punto de acceso.

- Recuperar con devshell: El punto de acceso requiere recuperación a través de devshell porque no hay espacio suficiente en ninguna de las particiones para instalar el nuevo código o APSP.

- La comprobación de integridad de la imagen ha fallado para este AP: La imagen de la partición 1 o la partición 2 no ha superado la comprobación de integridad. Puede ser necesaria la intervención manual.

Recuperación

Según los resultados de la comprobación previa, puede seleccionar la opción de recuperación adecuada que mejor se adapte a su red de la siguiente manera:

| Resultado | Opciones de recuperación |

| Estado seguro, pero el punto de acceso tiene una imagen con errores en la partición de copia de seguridad | Informativo, puede continuar con la instalación de código/APSP |

| Recuperar con intercambio de partición de imagen | Hay 4 opciones: 1. Elimine los archivos principales del punto de acceso. 2. Restablecimiento de fábrica de los puntos de acceso. 3. Intercambio de partición de arranque de imagen del punto de acceso. 4. Elimine el archivo cnssdaemon.log (devshell del punto de acceso). Elija la opción de recuperación más adecuada para su entorno y la disponibilidad de recursos. |

| Recuperar con devshell | Hay dos opciones: 1. Elimine el archivo cnssdaemon.log (devshell del punto de acceso). 2. Restablecimiento de fábrica de los puntos de acceso. Elija la opción de recuperación más adecuada para su entorno y la disponibilidad de recursos. |

| Error en la comprobación de integridad de la imagen para este punto de acceso | Siga el procedimiento: Cuándo abrir un caso de TAC |

Existen dos rutas de recuperación en función del estado actual de los puntos de acceso. El estado de los puntos de acceso puede ser:

- Baja disponibilidad de espacio en la partición 2: Esto ocurre durante la fase previa a la actualización (que se encuentra durante las comprobaciones previas de actualización) al intentar una instalación de código/APSP.

- Bootloop del punto de acceso: Esto ocurre después de la actualización si se intentó la instalación de código/APSP a pesar de que no hay espacio suficiente.

A continuación se describen los pasos de recuperación detallados para cada uno de los posibles estados de los puntos de acceso.

Poca disponibilidad de espacio en la partición 2

Si la Verificación previa de actualización identifica que los puntos de acceso se inician con la partición 1 y con espacio insuficiente en la partición 2, utilice uno de los siguientes métodos para dejar espacio en la partición.

Revise los detalles de cada una de las opciones para asegurarse de que comprende los requisitos. Seleccione el método que mejor se adapte a su entorno de red y a sus necesidades operativas.

Eliminar archivos principales de puntos de acceso

Los archivos de núcleo se pueden eliminar manualmente accediendo a cada punto de acceso a través de SSH. También puede utilizar WLANPoller para automatizar este proceso y realizar eliminaciones en modo masivo para varios puntos de acceso simultáneamente.

Modo manual

Acceda a cada punto de acceso a través de SSH y ejecute los siguientes comandos:

AP# delete /force cores

AP# reload

Proceed with reload? [confirm] yes

Modo automático

Inicie la aplicación WLANPoller y siga estos pasos:

Tipo de operaciones: Seleccione el tipo de operación WLC & AP.

Credenciales: Introduzca las credenciales del WLC y del punto de acceso.

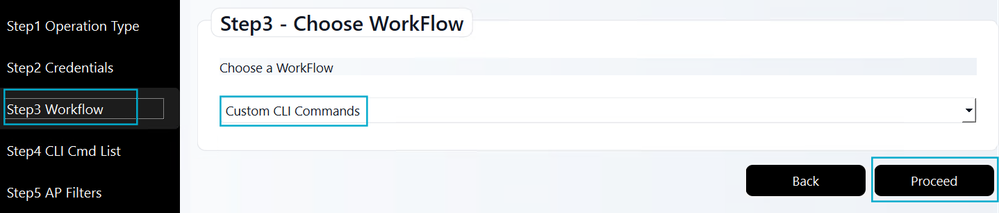

Flujo de trabajo: Actualice la selección a Custom CLI Commands y haga clic en Proceed.

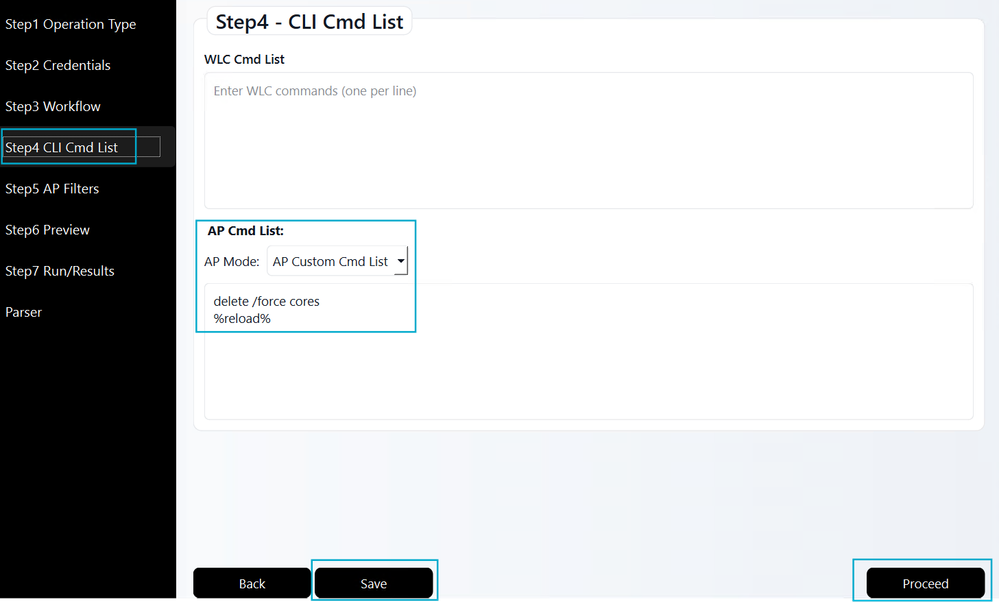

Lista de Cmd CLI: Introduzca los siguientes comandos del punto de acceso tal y como se muestran. Haga clic en Guardar y luego en Continuar.

Filtros de punto de acceso: Deje todas las casillas de verificación sin seleccionar a menos que se requiera un filtro específico para su entorno, luego haga clic en Vista previa.

Vista previa: Revise el resumen y, a continuación, haga clic en Confirmar e iniciar WLANPoller.

Resultados: Verifique que la ejecución de WLANPoller se haya completado correctamente para todos los puntos de acceso de destino.

Después de la recuperación, repita la comprobación previa de actualización como se describe en esa sección. Compruebe si los puntos de acceso afectados siguen mostrando poca disponibilidad de espacio. Si lo hacen, pase a ant de las siguientes opciones que se adapte mejor a sus recursos; si se borran de la lista, la recuperación es exitosa, y puede continuar con el código/APSP en esos puntos de acceso.

Restablecimiento de fábrica de los puntos de acceso

Al restablecer los parámetros predeterminados de fábrica del punto de acceso se eliminará temporalmente el archivo cnssdaemon.log. Para garantizar una instalación correcta del código/APSP, prosiga con la instalación del código/APSP en un plazo de 48 horas tras el restablecimiento de fábrica.

Existen tres formas de restablecer los puntos de acceso de fábrica:

-

A través del WLC (CLI o GUI).

-

Mediante la CLI del punto de acceso,

-

Mediante el botón de restablecimiento físico del punto de acceso.

Advertencia: Un restablecimiento de fábrica elimina todas las configuraciones persistentes (por ejemplo, nombre de host, configuración de HA, etiquetas, LSC y más). Debe volver a configurar el punto de acceso después de que se vuelva a unir al WLC. Asegúrese de que la detección CAPWAP (opción 43 de DHCP, DNS, etc.) funcione correctamente para que el punto de acceso pueda encontrar y unirse al controlador después del restablecimiento.

A través de WLC CLI

WLC# clear ap config <APNAME> keep-ip-config

Mediante GUI de WLC

Vaya a Configuration > Wireless > Access Points. Seleccione el punto de acceso que desee y, a continuación, acceda a Avanzadas > Definir como valor predeterminado de fábrica. Elija la opción Clear Config exception Static IP y haga clic en Update & Apply to Device.

Mediante la CLI del punto de acceso

AP# capwap ap erase all

WARNING :" capwap ap erase all" is altered to perform DATA WIPE on COS AP.

The following files will be cleared as part of this process

1) Config ,Bak config files

2) Crashfiles

3) syslogs

4) Boot variables

5) Pktlogs

6) Manually created files

Are you sure you want continue? [confirm] yes

AP# reload

Proceed with reload command (cold)? [confirm] yes

Mediante el botón de modo Punto de acceso

1. Desconecte el punto de acceso de su fuente de alimentación.

2. Mantenga presionado el botón Mode.

3. Vuelva a conectar la fuente de alimentación mientras mantiene pulsado el botón.

4. Una vez que el LED de estado del punto de acceso se vuelva rojo fijo, mantenga presionado el botón Mode durante 10 segundos adicionales.

5. Suelte el botón.

6. El punto de acceso se reinicia con los parámetros predeterminados de fábrica.

Nota: El momento en que se pulsa el botón Mode es crítico. Si presiona el botón durante menos de 20 segundos, el archivo cnssdaemon.log no se eliminará. Por el contrario, si se mantiene durante más de 60 segundos, el punto de acceso no restablecerá los parámetros predeterminados de fábrica. Asegúrese de que el botón se mantiene pulsado durante 30 a 50 segundos para que el reinicio se realice correctamente

Eliminar el archivo cnssdaemon.log (devshell del punto de acceso)

El Centro de Asistencia Técnica (TAC) puede realizar la recuperación manual borrando el archivo cnssdaemon.log directamente desde devshell en los puntos de acceso afectados. Dependiendo de la escala del impacto, hay dos métodos:

- Número reducido de puntos de acceso afectados: Para una pequeña cantidad de puntos de acceso afectados, el TAC puede continuar utilizando uno de estos dos enfoques:

-

Acceso manual a devshell: Acceda a cada punto de acceso individualmente a través de devshell para borrar manualmente el archivo cnssdaemon.log.

-

Acceso automatizado (masivo) a devshell: Utilice la herramienta RADKit para automatizar el proceso de limpieza del archivo cnssdaemon.log en todos los puntos de acceso afectados.

-

- Gran número de puntos de acceso afectados: el TAC utilizará la herramienta RADKit, que permite el acceso masivo de devshell a todos los puntos de acceso afectados de forma automatizada para ejecutar el proceso de limpieza de manera eficiente.

Nota: Recomendamos utilizar RADKit para el procedimiento de recuperación de devshell del punto de acceso para garantizar la máxima eficiencia y coherencia operativa en su entorno.

Acceda a las instrucciones de descarga e instalación de RADKit a través de los siguientes enlaces:

Para eliminar el archivo cnssdaemon.log en los puntos de acceso a través de RADKit, asegúrese de que todos los puntos de acceso estén listados en el inventario. Esta es una tarea de solo administración y TAC no puede realizarla de forma remota. Siga estos pasos para agregar puntos de acceso de forma masiva al inventario RADKit:

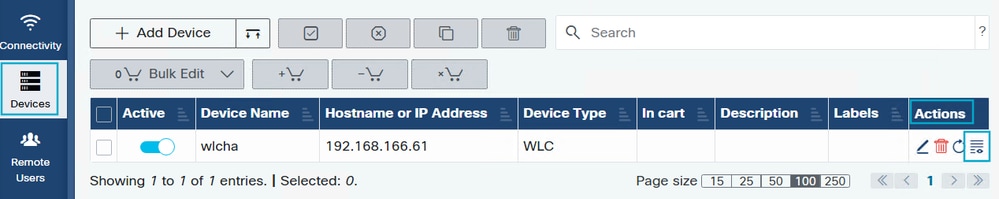

1. WLC en RADKit: Asegúrese de que el WLC ya esté agregado al inventario RADKit. Si necesita ayuda con este proceso, siga la sección Adición de dispositivos aquí de la documentación oficial de RADKit

2. Icono de inventario WLC: En la pestaña Devices, localice su WLC y haga clic en el icono Inventory dentro de la columna Actions.

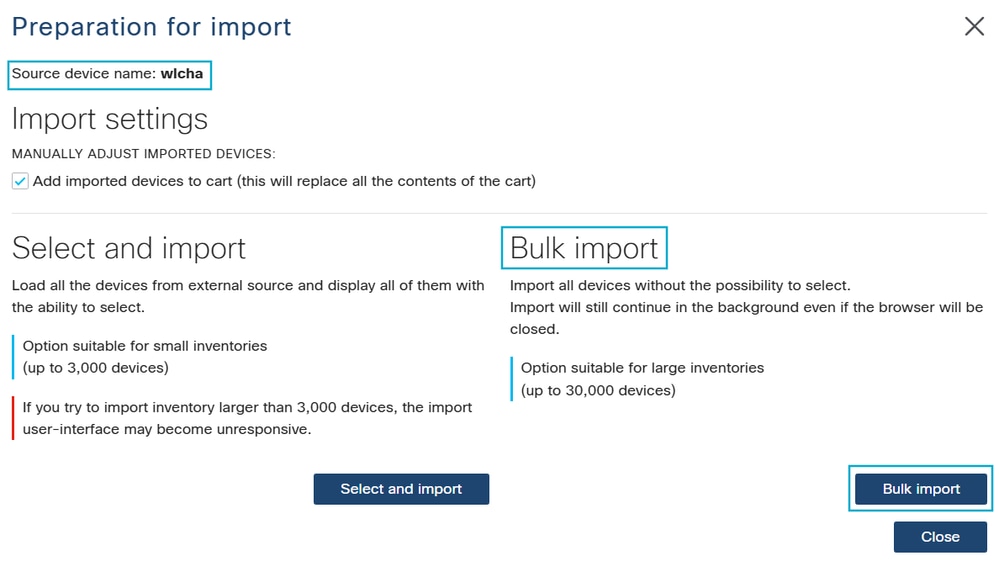

3. Importación masiva: Seleccione el botón Bulk Import para iniciar el proceso de adición de puntos de acceso a RADKit.

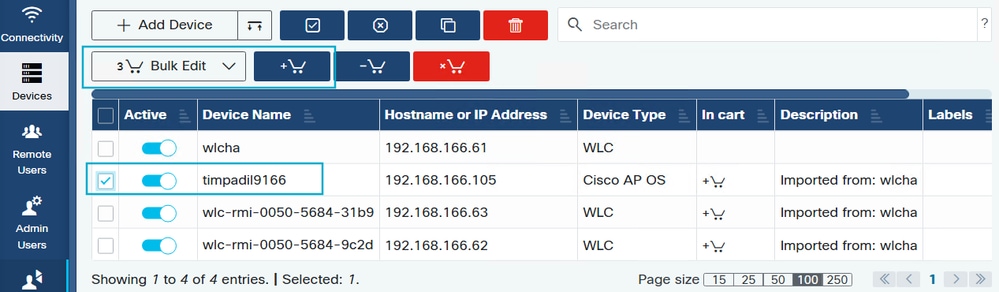

4. Configuración masiva: Active las casillas de verificación de todos los puntos de acceso que requieran la eliminación del archivo cnssdaemon.log. Haga clic en el icono Agregar al carrito (carrito con un signo más) y, a continuación, seleccione el botón Edición masiva.

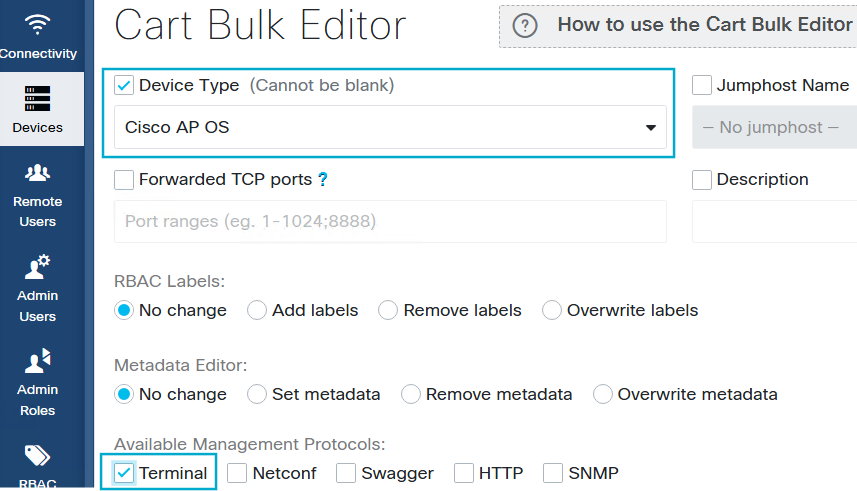

5. Activar terminal y configurar SSH: En Cart Bulk Editor, verifique Device Type y seleccione Cisco AP OS. Habilite la opción Terminal para permitir la configuración de SSH para los puntos de acceso.

Nota: Si está habilitado el Control de acceso basado en roles (RBAC), haga clic en Agregar etiquetas y asegúrese de que Sólo lectura esté presente en el campo Etiquetas seleccionadas (cree esta etiqueta si aún no existe). Si RBAC está desactivado, este paso de etiquetado no es necesario.

6. Configure las Credenciales de SSH: Haga clic en SSH (Contraseña) e introduzca las credenciales del punto de acceso. Seleccione la casilla de verificación Activar Contraseña e introduzca la contraseña. Haga clic en Aplicar y Borrar para guardar estos parámetros y cerrar la ventana. Confirme que SSH esté habilitado en el WLC vía AP Join Profile y que el nombre de usuario y la contraseña estén actualizados y sean correctos.

7. Agregar usuario remoto: Agregue la ID de CCO de Cisco del ingeniero asignado a su caso TAC siguiendo los pasos de Adición de Usuarios Remotos que se encuentran aquí en la documentación oficial de RADKit.

8. Lista de puntos de acceso objetivo: Recopile los nombres exactos de los puntos de acceso afectados (nota: distingue entre mayúsculas y minúsculas) en un archivo y cárguelo en el caso del TAC.

Después de la configuración y la carga de archivos con los nombres de los puntos de acceso, Cisco TAC tendrá el acceso remoto necesario a través de RADKit para realizar la eliminación masiva de los archivos cnssdaemon.log.

Intercambio de partición de arranque de imagen del punto de acceso

El intercambio de particiones de arranque se puede realizar manualmente punto de acceso por punto de acceso o automatizado a través de punto de acceso en masa con WLANPoller.

Manualmente

SSH a los puntos de acceso y ejecute los siguientes comandos:

AP# config boot path 2

AP# reload

Proceed with reload? [confirm] yes

Automatizado

Utilice WLANPoller para ejecutar el comando boot part de forma masiva en diferentes puntos de acceso.

- Puntos de acceso aislados afectados: asegúrese de que los puntos de acceso afectados no tengan conectividad con el WLC:

- Asegúrese de que SSH esté habilitado en el perfil de incorporación de los puntos de acceso y de que los puntos de acceso sean accesibles (o utilicen la consola)

- Asegúrese de que los puntos de acceso no tengan conectividad con el WLC, pero, usted todavía tiene acceso SSH a los puntos de acceso. Esto se puede lograr al tener una ACL en el gateway o al mover los puntos de acceso a una VLAN aislada. Si los puntos de acceso consiguen el acceso al WLC el punto de acceso podría volver a la partición de arranque 1 (parte1) y volverá al estado afectado.

2. Configure el trayecto de inicio2 y reinicie los puntos de acceso afectados - Configure WlanPoller para indicar a los puntos de acceso afectados a través de la línea de comandos que cambien la parte de inicio de 1 a 2 y luego reinicien.

Tipo de operación: Seleccione la opción AP Only, luego en un editor de texto (preferiblemente) agregue la dirección IP y el nombre de los puntos de acceso (distingue entre mayúsculas y minúsculas), haga clic en Browse y seleccione el archivo con la dirección IP y los nombres de los puntos de acceso. A continuación, haga clic en Enter Credentials.

Formato de lista de puntos de acceso:

Selección del tipo de operación:

Credenciales: Ingrese las credenciales de los puntos de acceso, haga clic en Guardar y luego en Continuar.

Flujo de trabajo: Seleccione Custom CLI Commands y, a continuación, haga clic en Proceed.

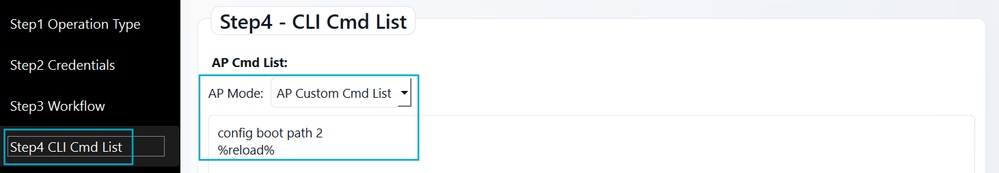

Lista de Cmd CLI: Configure los comandos para que el punto de acceso se inicie con part2 y se vuelva a cargar. A continuación, haga clic en Guardar y, a continuación, en Continuar.

Vista previa: La vista previa muestra los 2 comandos que se ejecutarán en los puntos de acceso. Haga clic en Confirm and Start WLAN Poller.

3. Upgrade - Instale en el WLC el APSP necesario en su código actual, o, si usted iba a actualizar el código, mueva a un nuevo código y asegúrese de que el APSP esté instalado también.

4. Reconnect - Una vez que la actualización del controlador se completa, quite el tope de la comunicación entre el punto de acceso y el WLC. El punto de acceso se unirá al WLC y descargará automáticamente la imagen nueva y fija en el inicio Part1.

Bootloop del punto de acceso

Si realizó una instalación de código/APSP sin seguir primero las comprobaciones previas de actualización y sus puntos de acceso terminaron en un bucle de inicio, hay 2 opciones a seguir:

- Restablezca de fábrica el punto de acceso con el botón de modo como se explica en la sección Restablecimiento de fábrica de los puntos de acceso.

- Obtenga acceso a la consola y abra un caso TAC para que TAC pueda continuar recuperando el punto de acceso.

Cuándo abrir un caso de TAC

Abra un caso TAC si se produce alguna de las siguientes condiciones:

- Recuperación fallida: Si los procedimientos de recuperación no se pueden implementar en su entorno o si están fallando.

- Problemas de integridad: Las comprobaciones previas manuales o automatizadas devuelven una "Comprobación de integridad de la imagen: Malo".

- Agotamiento del almacenamiento: Si después de actualizar/APSP instalar la partición "/dev/ubivol/part2" muestra todavía un uso críticamente alto.

Preguntas más Frecuentes

A: ¿Este problema se aplica sólo a las actualizaciones de código completo o también afecta a las instalaciones de APSP?

R: Este problema afecta a ambos escenarios. Si su entorno cumple los criterios para este error, el problema puede ocurrir durante una actualización completa del código o la instalación de APSP (incluyendo el APSP con la corrección del error). Complete la sección Comprobaciones previas de actualización para determinar si debe seguir los pasos de recuperación antes de aplicar cualquier actualización o APSP.

A: Mi WLC y los puntos de acceso están en 17.9.x (o anterior) y necesito actualizar a 17.12.x, ¿qué debo hacer?

R: Puede realizar una actualización directa de 17.9.x a 17.12.x. Sin embargo, si sus modelos de punto de acceso son susceptibles a este error, asegúrese de instalar el APSP recomendado inmediatamente después de la actualización.

A: Mi WLC y los puntos de acceso están en 17.9.x (o anterior) y necesito actualizar a 17.15.x o superior.

R: Hay dos escenarios posibles:

- Actualización directa: Si su entorno permite una actualización directa (verifíquela mediante las notas de la versión del código de destino), continúe con la actualización y, a continuación, instale el APSP para ese código de destino.

- Actualización intermedia: Si debe seguir una ruta de actualización (por ejemplo, 17.9.x → 17.12.x → 17.15.x), se recomienda completar toda la secuencia a 17.15.x en el mismo día. Debido a que el archivo cnssdaemon.log crece 5 MB al día, completar la actualización evita que el archivo alcance un tamaño crítico. Si no es posible realizar una actualización en el mismo día, debe instalar el APSP en la etapa 17.12.x antes de continuar finalmente con 17.15.x e instalar su APSP respectivo.

A: Ya estoy en 17.15.x. ¿Significa eso que no me afecta este error?

R: No necesariamente. Si los puntos de acceso ejecutaron previamente las versiones 17.12.4, 17.12.5 o 17.12.6/6a (en 9800-L/40/80/CL), es posible que el archivo de registro problemático ya se haya generado y permanezca en almacenamiento. Se recomienda seguir la sección Comprobaciones previas de actualización para asegurarse de que se limpien todos los archivos residuales.

A: Utilizo las plataformas 9800-M, 9800-H1 o 9800-H2, que se admitieron por primera vez en la versión 17.15, ¿me afectan?

R: Hay dos escenarios posibles:

- Primera vez que se unió al WLC: Si sus puntos de acceso se unieron a un 9800-M/H1/H2 como su primer controlador, no se verá afectado.

- WLC anteriores unidos: Si esos puntos de acceso se unieron previamente a un controlador diferente que ejecuta una versión afectada (17.12.4/5/6/6a) antes de pasar al 9800-M/H1/H2, es posible que sigan llevando el archivo problemático. En este caso, siga la sección Comprobaciones previas de actualización.

A: Tenemos WLC separados para pruebas de laboratorio y actualizaciones escalonadas, ¿cómo manejarlos?

R: Asegúrese de que todos los WLC en su entorno estén ejecutando el APSP apropiado. Debido a que el archivo cnssdaemon.log crece en 5 MB al día, cualquier punto de acceso que se une a un WLC que ejecuta código afectado, incluso temporalmente para realizar pruebas, potencialmente se vuelve susceptible a este error.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

4.0 |

24-Mar-2026

|

Se actualizó el mecanismo de recuperación e incluyó una automatización mejorada mediante el sondeador WLAN. |

3.0 |

27-Feb-2026

|

Preguntas frecuentes añadidas y escenarios de recuperación adicionales |

2.0 |

23-Feb-2026

|

Detalles añadidos para la aplicabilidad de la ruta de actualización |

1.0 |

30-Jan-2026

|

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Este documento se aplica a estos productos

- Catalyst 9120AX Series Access Points

- Catalyst 9130AX Series Access Points

- Catalyst 9162 Series Access Points

- Catalyst 9162I Access Point

- Catalyst 9163 Series Access Points

- Catalyst 9164 Series Access Points

- Catalyst 9166 Series Access Points

- Catalyst IW9167 Heavy Duty Series

- Wireless LAN Controller Software

Unleash the Power of TAC's Virtual Assistance

Comentarios

Comentarios