Configuración de AireOS Wireless LAN Controller y Lightweight Access Point

Opciones de descarga

-

ePub (98.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (102.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

En este documento se describen los pasos de configuración para registrar el punto de acceso ligero en el WLC y el funcionamiento básico de la red inalámbrica LWAPP.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

-

Información básica sobre la configuración de puntos de acceso ligeros y WLC de Cisco.

-

Información básica sobre el protocolo de punto de acceso ligero (LWAPP)

-

Información de la configuración de un servidor DHCP externo o del servidor de nombre de dominio (DNS).

-

Información básica de configuración de switches de Cisco.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Punto de acceso ligero (LAP) Cisco Aironet de la serie 1232AG

-

WLC de Cisco serie 4402 que ejecuta la versión de firmware 5.2.178.0

Esta configuración funciona con cualquier otro WLC de Cisco y cualquier punto de acceso ligero.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Antecedentes

Para que el WLC pueda administrar el LAP, el LAP debe detectar el controlador y registrarse en el WLC.

Hay diferentes métodos que un LAP utiliza para detectar el WLC.

Para obtener información detallada sobre los diferentes métodos que los LAP utilizan para registrarse en los WLC, consulte

Registro de PA ligero (LAP) en un controlador de LAN inalámbrica (WLC).

Este documento describe los pasos de configuración necesarios para registrar el LAP al WLC y para el funcionamiento básico de la red inalámbrica LWAPP.

Configurar

Para registrar el LAP al WLC y para el funcionamiento básico de la red inalámbrica LWAPP, realice estos pasos:

1. Tenga un servidor DHCP presente para que los AP puedan adquirir una dirección de red.

Nota: La opción 43 se usa si los puntos de acceso se encuentran en una subred distinta.

2. Configure el WLC para el funcionamiento básico

3. Configure el switch para el WLC

4. Configure el Switch para los AP

5. Registre los AP ligeros a los WLC.

Configuración del WLC para Funcionamiento Básico

Cuando se inicia el controlador con los valores predeterminados de fábrica, la secuencia de arranque ejecuta el asistente de configuración, que le pide al instalador los ajustes de configuración inicial.

Este procedimiento describe cómo usar el asistente de configuración en la interfaz de línea de comandos (CLI) con el fin de especificar los ajustes de configuración inicial.

Nota: Asegúrese de comprender cómo configurar un DNS o servidor DHCP externo.

Siga estos pasos para configurar el funcionamiento básico de WLC:

1. Conecte su computadora al WLC con un cable serial de módem nulo DB-9.

2. Abra una sesión de emulador de terminal con estas configuraciones:

- 9600 baudios

- 8 bits de datos

- 1 bit de parada

- Sin paridad

- Sin control del flujo de hardware

3. Cuando se le solicite, inicie sesión en la CLI.

El nombre de usuario predeterminado es admin y la contraseña predeterminada es admin.

4. Si es necesario, ingrese reset system para reiniciar la unidad e iniciar el asistente.

5. En la primera solicitud del asistente, introduzca un nombre de sistema. El nombre del sistema puede incluir hasta 32 caracteres ASCII imprimibles.

6. Introduzca un nombre de usuario y una contraseña de administrador. El nombre de usuario y la contraseña pueden incluir hasta 24 caracteres ASCII imprimibles.

7. Introduzca el protocolo de configuración IP de la interfaz de puerto de servicio, none o DHCP .

Introduzca ninguno si no desea utilizar el puerto de servicio o si desea asignar una dirección IP estática para el puerto de servicio.

8. Si no ha introducido ninguna en el paso 7 y necesita introducir una dirección IP estática para el puerto de servicio, introduzca la dirección IP y la máscara de red de la interfaz de puerto de servicio para las dos peticiones de datos siguientes.

Si no desea utilizar el puerto de servicio, ingrese 0.0.0.0 para la dirección IP y la máscara de red.

9. Introduzca valores para estas opciones:

- Dirección IP de la interfaz de administración

- Máscara de red

- Dirección IP de router predeterminado

- Identificador de VLAN opcional

Puede utilizar un identificador de VLAN válido o 0 para no usar etiquetas.

Nota: Cuando la interfaz de administración en el controlador se configura como parte de la 'vlan nativa' en el puerto de switch al que se conecta, el controlador NO debe etiquetar las tramas. Por lo tanto, debe configurar la VLAN en cero (en el controlador).

10. Introduzca el número de puerto físico de la interfaz de red (sistema de distribución).

Para el WLC, los puertos posibles son del 1 al 4 para un puerto Ethernet gigabit de panel frontal.

11. Introduzca la dirección IP del servidor DHCP predeterminado que suministra direcciones IP a los clientes, la interfaz de gestión y la interfaz de puerto de servicio, si utiliza una.

12. Ingrese el modo de transporte LWAPP, ya sea LAYER2 o LAYER3 .

Nota: Si configura el WLC 4402 a través del asistente y selecciona el modo de transporte AP CAPA2 , el asistente no solicita los detalles del administrador AP

13. Introduzca la dirección IP del gateway virtual.

Los administradores de seguridad y movilidad de nivel 3 pueden usar cualquier dirección IP ficticia sin asignar, como 10.1.1.1.

Nota: Normalmente se usa una dirección privada como dirección IP del gateway virtual.

14. Introduzca el nombre del grupo de movilidad de soluciones WLAN/grupo de RF de Cisco.

15. Introduzca el identificador del conjunto de servicios (SSID) de WLAN 1 o el nombre de la red.

Este identificador es el SSID predeterminado que usan los puntos de acceso ligeros para asociar a un WLC.

16. Permitir o no permitir direcciones IP estáticas para clientes.

Introduzca Sí para permitir que los clientes proporcionen sus propias direcciones IP. Introduzca no para exigir a los clientes que soliciten una dirección IP desde un servidor DHCP.

17. Si necesita configurar un servidor RADIUS en el WLC, ingrese yes e ingrese esta información:

- Dirección IP de servidor RADIUS

- El puerto de comunicación

- El secreto compartido

Si no necesita configurar un servidor RADIUS o desea configurar el servidor más tarde, ingrese no.

18. Introduzca un código de país para la unidad.

Introduzca ayuda para ver una lista de los países admitidos.

19. Activar y desactivar la compatibilidad con IEEE 802.11b, IEEE 802.11a e IEEE 802.11g.

20. Active o desactive la gestión de recursos de radio (RRM) (RF automático).

| WLC 4402: asistente de configuración |

|---|

Welcome to the Cisco Wizard Configuration Tool Use the '-' character to backup System Name [Cisco_43:eb:22]: c4402 Enter Administrative User Name (24 characters max): admin Enter Administrative Password (24 characters max): ***** Service Interface IP Address Configuration [none][DHCP]: none Enable Link Aggregation (LAG) [yes][NO]: No Management Interface IP Address: 192.168.60.2 Management Interface Netmask: 255.255.255.0 Management Interface Default Router: 192.168.60.1 Management Interface VLAN Identifier (0 = untagged): 60 Management Interface Port Num [1 to 2]: 1 Management Interface DHCP Server IP Address: 192.168.60.25 AP Transport Mode [layer2][LAYER3]: LAYER3 AP Manager Interface IP Address: 192.168.60.3 AP-Manager is on Management subnet, uses same values AP Manager Interface DHCP Server (192.168.50.3): 192.168.60.25 Virtual Gateway IP Address: 10.1.1.1 Mobility/RF Group Name: RFgroupname Network Name (SSID): SSID Allow Static IP Addresses [YES][no]: yes Configure a RADIUS Server now? [YES][no]: no Enter Country Code (enter 'help' for a list of countries) [US]: US Enable 802.11b Network [YES][no]: yes Enable 802.11a Network [YES][no]: yes Enable 802.11g Network [YES][no]: yes Enable Auto-RF [YES][no]: yes |

Nota: La interfaz de administración del WLC es la única interfaz desde fuera del WLC que permite consistentemente el ping. Por lo tanto, es un comportamiento esperado que no pueda hacer ping en la interfaz del administrador de punto de acceso desde fuera del WLC.

Nota: Debe configurar la interfaz del administrador de punto de acceso de manera que los puntos de acceso se asocien con el WLC.

Configuración del Switch para el WLC

En este ejemplo se usa un switch Catalyst 3750 con un solo puerto. En el ejemplo se etiqueta el administrador de punto de acceso y las interfaces de administración y se colocan estas interfaces en VLAN 60.

El puerto de switch vecino se configura como un puerto de enlace troncal IEEE 802.1Q y solo se permiten las VLAN correspondientes, que son las VLAN 2 a 4 en este caso, en dicho enlace troncal.

La VLAN de administración y del punto de acceso de administrador (VLAN 60) se etiqueta y no se configura como la VLAN nativa del enlace troncal.

Por lo tanto, cuando el ejemplo configura estas interfaces en el WLC, se asigna un identificador de VLAN a las interfaces.

Este es un ejemplo de configuración de puerto de switch 802.1Q:

interface GigabitEthernet1/0/1 description Trunk Port to Cisco WLC switchport trunk encapsulation dot1q switchport trunk allowed vlan 2-4,60 switchport mode trunk no shutdown

Nota: Cuando conecte el puerto gigabit WLC, asegúrese de que esté conectado únicamente al puerto de switch gigabit. Si conecta Ethernet gigabit de WLC al puerto FastEthernet del switch, no funcionará.

Observe que en este ejemplo de configuración se configura el puerto de switch vecino de forma que solo permita las VLAN pertinentes en el enlace troncal 802.1Q. Todas las demás redes VLAN se suprimen.

Este tipo de configuración no es necesario, pero es una práctica recomendada de implementación. Cuando se eliminan las VLAN irrelevantes, el WLC procesa solo los marcos relevantes, lo que optimiza el rendimiento.

Configuración del switch para los APs

Este es un ejemplo de configuración de interfaz VLAN de Catalyst 3750:

interface VLAN5 description AP VLAN ip address 10.5.5.1 255.255.255.0

Mientras los WLC de Cisco siempre se conectan a los enlaces troncales 802.1Q, los puntos de acceso ligeros de Cisco no comprenden el etiquetado de VLAN y solo deben conectarse a los puertos de acceso del switch vecino.

Este es un ejemplo de configuración de puerto de switch de Catalyst 3750:

interface GigabitEthernet1/0/22 description Access Port Connection to Cisco Lightweight AP switchport access vlan 5 switchport mode access no shutdown

La infraestructura ya está lista para la conexión a los puntos de acceso.

Los LAP usan los distintos métodos de detección de WLC y seleccionan un WLC para unirse.

El LAP se registra en el controlador.

Aquí hay un enlace a un video en la Comunidad de soporte de Cisco que explica la configuración inicial del controlador de LAN inalámbrica que utiliza la CLI y la GUI:Configuración inicial del controlador de LAN inalámbrica con la CLI y la GUI .

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

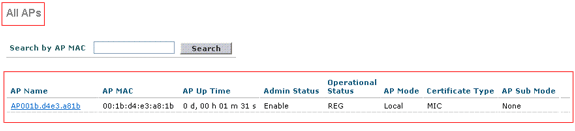

Después de que los LAP se registran en el controlador, se pueden ver en la red inalámbrica en la parte superior de la interfaz de usuario del controlador:

Parte superior del controlador de interfaz de usuario

Parte superior del controlador de interfaz de usuario

En la CLI, puede usar el comando show ap summary para comprobar que los LAP estén registrados en el WLC:

(Cisco Controller) >show ap summary Number of APs.................................... 1 Global AP User Name.............................. Not Configured Global AP Dot1x User Name........................ Not Configured AP Name Slots AP Model Ethernet MAC Location Port Country Priority ------------------ ----- ------------------- ----------------- ---------------- ---- ------- ------ AP001b.d4e3.a81b 2 AIR-LAP1232AG-A-K9 00:1b:d4:e3:a8:1b default location 2 IN 1

En la CLI de WLC, también puede usar el comando show client summary para ver los clientes registrados en el WLC:

(Cisco Controller) >show client summary Number of Clients................................ 1 MAC Address AP Name Status WLAN Auth Protocol Port ----------------- ------------- ------------- ---- ---- -------- ---- 00:40:96:a1:45:42 ap:64:a3:a0 Associated 4 Yes 802.11a 1 (Cisco Controller) >

Esta es una demostración en vídeo que explica cómo realizar la configuración inicial de un controlador de LAN inalámbrica que utiliza la GUI y la CLI: Configuración inicial del controlador de LAN inalámbrica con la CLI y la GUI .

Troubleshoot

Use esta sección para resolver problemas su configuración.

Comandos

Use estos comandos para solucionar problemas en la configuración.

Nota: Consulte Información Importante sobre Comandos de Debug antes de usar un comando debug.

La salida del comando de WLC debug lwapp events enablemuestra que el punto de acceso ligero se registra en el WLC:

(Cisco Controller) >debug lwapp events enable

Tue Apr 11 13:38:47 2006: Received LWAPP DISCOVERY REQUEST from AP

00:0b:85:64:a3:a0 to ff:ff:ff:ff:ff:ff on port '1'

Tue Apr 11 13:38:47 2006: Successful transmission of LWAPP Discovery-Response

to AP 00:0b:85:64:a3:a0 on Port 1

Tue Apr 11 13:38:58 2006: Received LWAPP JOIN REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0 on port '1'

Tue Apr 11 13:38:58 2006: LWAPP Join-Request MTU path from AP 00:0b:85:64:a3:a0

is 1500, remote debug mode is 0

Tue Apr 11 13:38:58 2006: Successfully added NPU Entry for AP

00:0b:85:64:a3:a0 (index 48) Switch IP: 192.168.60.2, Switch Port: 12223,

intIfNum 1, vlanId 60 AP IP: 10.5.5.10, AP Port: 19002, next hop MAC:

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Successfully transmission of LWAPP Join-Reply to AP

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP

00:0b:85:64:a3:a0 slot 0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP 00:0b:85:64:a3:a0 slot 1

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0

Tue Apr 11 13:39:00 2006: Updating IP info for AP 00:0b:85:64:a3:a0 --

static 0, 10.5.5.10/255.255.255.0, gtw 192.168.60.1

Tue Apr 11 13:39:00 2006: Updating IP 10.5.5.10 ===> 10.5.5.10 for AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 0 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 1 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamEncodeDomainSecretPayload:Send domain secret

Mobility Group<6f,39,74,cd,7e,a4,81,86,ca,32,8c,06,d3,ff,ec,6d,95,10,99,dd>

to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP

Config-Message to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Running spamEncodeCreateVapPayload for SSID 'SSID'

Tue Apr 11 13:39:00 2006: AP 00:0b:85:64:a3:a0 associated. Last AP failure was

due to Configuration changes, reason: operator changed 11g mode

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP 00:0b:85:64:a3:a0 slot 0!

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE COMMAND RES from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP

00:0b:85:64:a3:a0 slot 1!

Esta salida muestra estos útiles comandos debug:

-

debug pem state enable : configura las opciones de debug del asistente de la política de acceso.

-

debug pem events enable

-

debug dhcp message enable: muestra la debug de los mensajes de DHCP que se intercambian hacia y desde el servidor DHCP.

-

debug dhcp packe enable: muestra la debug de los detalles del paquete de DHCP que se envían hacia y desde el servidor DHCP.

Tue Apr 11 14:30:49 2006: Applied policy for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:49 2006: STA [00:40:96:a1:45:42, 192.168.1.41] Replacing Fast

Path rule type = Airespace AP Client on AP 00:0B:85:64:A3:A0, slot 0

InHandle = 0x00000000, OutHandle = 0x00000000 ACL Id = 255, Jumbo Frames

= NO, interface = 1 802.1P = 0, DSCP = 0, T

Tue Apr 11 14:30:49 2006: Successfully plumbed mobile rule for mobile

00:40:96:a1:45:42 (ACL ID 255)

Tue Apr 11 14:30:49 2006: Plumbed mobile LWAPP rule on AP 00:0b:85:64:a3:a0

for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 0.0.0.0,

len = 320

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREQUEST(1), IP len: 320, switchport: 1, encap: 0xec03

Tue Apr 11 14:30:53 2006: dhcpProxy(): dhcp request, client:

00:40:96:a1:45:42: dhcp op: 1, port: 1, encap 0xec03, old mscb

port number: 1

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 84

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 61, len 7

Tue Apr 11 14:30:53 2006: dhcp option: requested ip = 192.168.1.41

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 12, len 15

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 81, len 19

Tue Apr 11 14:30:53 2006: dhcp option: vendor class id = MSFT 5.0 (len 8)

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 55, len 11

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 84, actual 84

Tue Apr 11 14:30:53 2006: mscb->dhcpServer: 192.168.60.2, mscb->dhcpNetmask:

255.255.255.0,mscb->dhcpGateway: 192.168.60.1, mscb->dhcpRelay:

192.168.60.2 VLAN: 60

Tue Apr 11 14:30:53 2006: Local Address: 192.168.60.2, DHCP Server:

192.168.60.2, Gateway Addr: 192.168.60.2, VLAN: 60, port: 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: op: BOOTREQUEST, htype: Ethernet, hlen: 6, hops: 1

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 192.168.60.2

Tue Apr 11 14:30:53 2006: Forwarding DHCP packet locally (348 octets) from

192.168.60.2 to 192.168.60.2

Tue Apr 11 14:30:53 2006: Received 348 byte dhcp packet from 0x0201a8c0

192.168.60.2:68

Tue Apr 11 14:30:53 2006: DHCP packet: 192.168.60.2 -> 192.168.60.2 uses

scope "InternalScope"

Tue Apr 11 14:30:53 2006: received REQUEST

Tue Apr 11 14:30:53 2006: Checking node 192.168.1.41 Allocated 1144765719,

Expires 1144852119 (now: 1144765853)

Tue Apr 11 14:30:53 2006: adding option 0x35

Tue Apr 11 14:30:53 2006: adding option 0x36

Tue Apr 11 14:30:53 2006: adding option 0x33

Tue Apr 11 14:30:53 2006: adding option 0x03

Tue Apr 11 14:30:53 2006: adding option 0x01

Tue Apr 11 14:30:53 2006: dhcpd: Sending DHCP packet (giaddr:192.168.60.2)to

192.168.60.2:67 from 192.168.60.2:1067

Tue Apr 11 14:30:53 2006: sendto (548 bytes) returned 548

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 192.168.60.2,

len = 548

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREPLY(2), IP len: 548, switchport: 0, encap: 0x0

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 312

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP ACK msg

Tue Apr 11 14:30:53 2006: dhcp option: server id = 192.168.60.2

Tue Apr 11 14:30:53 2006: dhcp option: lease time (seconds) = 86400

Tue Apr 11 14:30:53 2006: dhcp option: gateway = 192.168.60.1

Tue Apr 11 14:30:53 2006: dhcp option: netmask = 255.255.255.0

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 312, actual 64

Tue Apr 11 14:30:53 2006: DHCP Reply to AP client: 00:40:96:a1:45:42,

frame len 412, switchport 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP ACK msg

Tue Apr 11 14:30:53 2006: op: BOOTREPLY, htype: Ethernet, hlen: 6, hops: 0

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 192.168.1.41

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: server id: 10.1.1.1 rcvd server id: 192.168.60.2

Puede usar estos comandos de depuración adicionales para solucionar problemas en la configuración:

-

debug lwapp errors enable: muestra el resultado de la depuración de errores de LWAPP

-

debug pm pki enable: muestra la depuración de mensajes de certificado que se transfieren entre el punto de acceso y el WLC

Solucionar problemas de un punto de acceso ligero que no se conecta a un controlador de LAN inalámbrica

Consulte Solución de problemas de punto de acceso ligero que no se une a un controlador de LAN inalámbrica para obtener información sobre algunos de los motivos por los que un punto de acceso ligero (LAP) no puede unirse a un WLC y cómo resolver estos problemas.

Información Relacionada

- Registro de AP Ligero (LAP) a un Controlador de LAN Inalámbrica (WLC)

- Actualización del Software del Controlador de la LAN Inalámbrica (WLC)

- Imágenes principales y de copia de respaldo en un controlador de LAN inalámbrica (WLC)

- Solucionar problemas de un punto de acceso ligero que no se conecta a un controlador de LAN inalámbrica

- Prácticas recomendadas de configuración de controlador de LAN inalámbrica (WLC)

- Soporte técnico y descargas de Cisco

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

3.0 |

23-Jan-2024

|

Recertificación |

2.0 |

22-Dec-2022

|

Uso y formato actualizados. Recertificación. |

1.0 |

03-Apr-2006

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios