Configuración de AP de malla para el Bridging de datos locales en el Modo Flex y Bridge

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

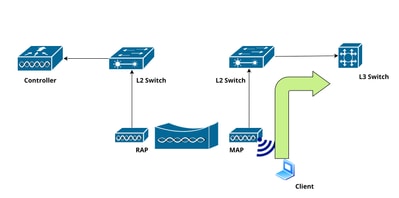

Este documento describe la configuración de los MAP en el modo Flex y Bridge para el bridging de datos del cliente local, omitiendo el RAP.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Modelo de configuración de Catalyst Wireless 9800

- Configuración de LAPs

- Control y suministro de puntos de acceso inalámbricos (CAPWAP)

- Configuración de switches Cisco

Componentes Utilizados

Este ejemplo utiliza puntos de acceso ligeros (modelos 9124AP), que se pueden configurar como un punto de acceso raíz (RAP) o un punto de acceso de malla (MAP) para integrarse sin problemas con el controlador de LAN inalámbrica (WLC) Catalyst 9800.

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- C9800-L v17.12.5

-

Cisco Catalyst 3850 Switch

-

Punto de acceso Cisco Catalyst serie 9124AX

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

En esta sección se describe la configuración de los puntos de acceso de malla (MAP) que funcionan en el modo de malla + puente, lo que permite que los datos del cliente local se conecten en puente directamente al switch de enlace ascendente, omitiendo el punto de acceso raíz (RAP).

Diagrama de la red

Agregar punto de acceso a base de datos local del controlador

Paso 1: Vaya a Configuration > Security > AAA > AAA Advanced.

Paso 2. SeleccioneAutenticación de dispositivo y seleccioneAgregar.

Paso 3. Ingrese la dirección MAC de Ethernet base del AP para unirse al WLC. Deje en blanco Attribute List Name y seleccione Apply to Device.

Lista de métodos AAA para la autenticación

Paso 1: Vaya a Configuration > Security > AAA > AAA Method List >Authentication y seleccione Add.

Paso 2: Defina el nombre de la lista de métodos. Seleccione dot1x en el menú desplegable Type* y local para el Group Type. Seleccione Apply to Device para guardar la configuración.

Lista de métodos AAA para la autorización

Paso 1: Vaya a Configuration > Security > AAA > AAA Method List > Authorization y seleccione Add.

Paso 2: Defina el nombre de la lista de métodos, seleccione la descarga de credenciales en el menú desplegable Type* y local para el tipo de grupo. Haga clic en Aplicar al dispositivo.

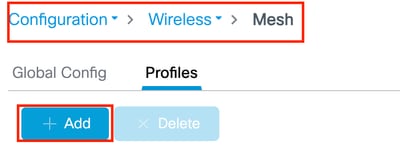

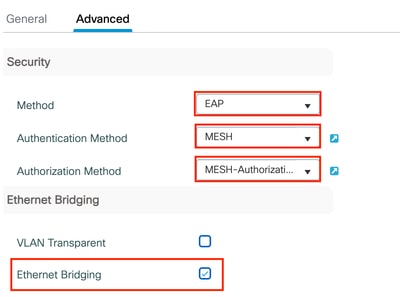

Perfil de malla

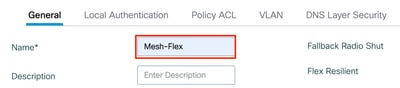

Paso 1: Vaya a Configuration > Wireless > Mesh >Profiles y seleccione Add.

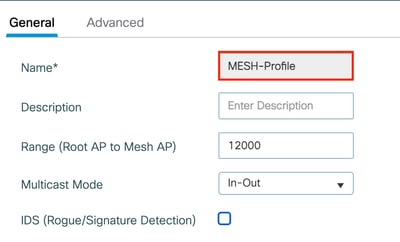

Paso 2: En la pestaña General, defina un nombre y una descripción (opcional) para el perfil de malla.

Paso 3: en la ficha Avanzadas, establezca el campo Método en EAP y, a continuación, seleccione los perfiles Authorization y Authentication creados anteriormente en los menús desplegables. Por último, active la casilla de verificación Ethernet Bridging y seleccione Update and apply.

Perfil de unión a PA

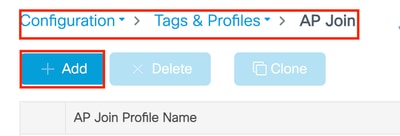

Paso 1: Vaya a Configuration > Tag & Profiles > AP Join > Profile, haga clic en Add.

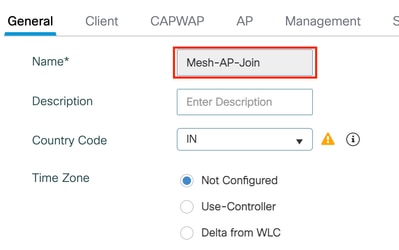

Paso 2: Defina el nombre y la descripción del perfil (opcional).

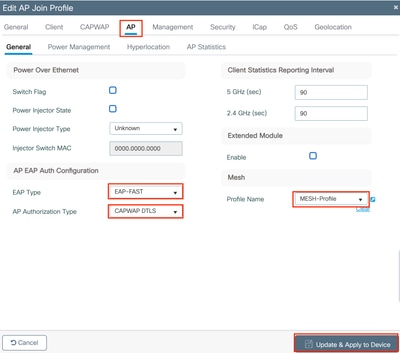

Paso 3: Navegue hasta la pestaña AP, seleccione el perfil de malla del menú desplegable Nombre del perfil de malla, establezca EAP-FAST para el tipo EAP y CAPWAP DTLS para el tipo de autorización AP, y haga clic en Aplicar al dispositivo.

Perfil de Flex

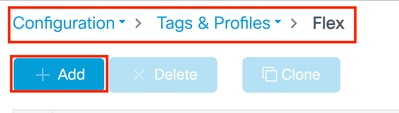

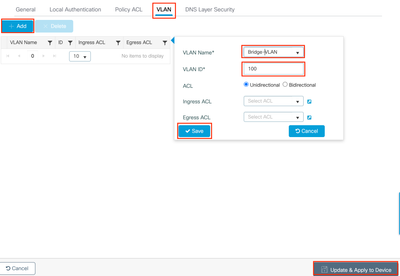

Paso 1: Configuration > Tags & Profiles > Flex, luego haga clic en Add.

Paso 2: Defina un nombre para el perfil Flex.

Paso 3: Navegue hasta la pestaña vlan y configure el Nombre de VLAN y el ID de VLAN para el puente local del tráfico de cliente inalámbrico, haga clic en Guardar.

Perfil de política

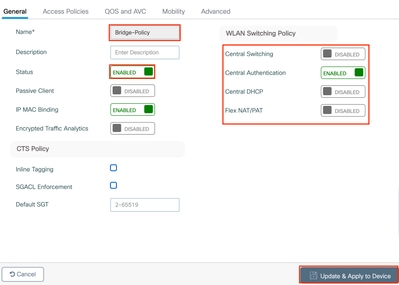

Paso 1: Navegue hasta Configuration > Tags & Profiles > Policy y haga clic en Add.

Paso 2: En la ficha General, defina el nombre del perfil, establezca Status en Enabled y Disable Central Switching.

Nota: Para habilitar el bridging local del tráfico del cliente, se debe inhabilitar el Switching central. Según la configuración de SSID, se pueden activar o desactivar otras opciones según sea necesario.

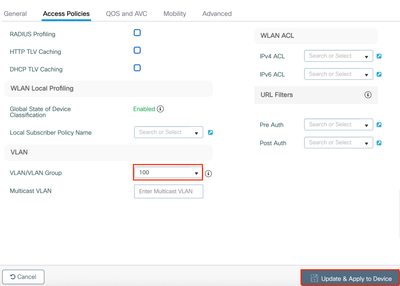

Paso 3: Configure el VLANID especificado en la pestaña VLAN del perfil flexible de AP y haga clic en Update & Apply.

Etiqueta WLAN

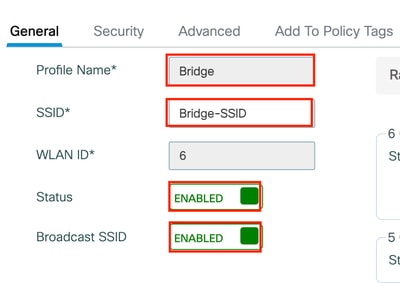

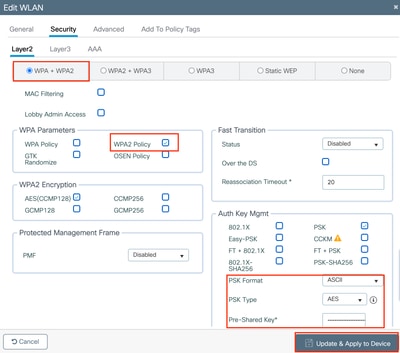

Paso 1: Vaya a Configuration > Tags & Profiles > WLANs y seleccione Add.

Paso 2: En la ficha General, configure el nombre del perfil, SSID, y establezca el estado en enabled.

Paso 3: Seleccione la ficha Security (Seguridad), Enable WAP+WPA2 (Activar WAP+WPA2) y configure una clave previamente compartida.

Nota: La configuración de SSID depende completamente de sus requisitos. En este ejemplo, se configura un SSID basado en PSK.

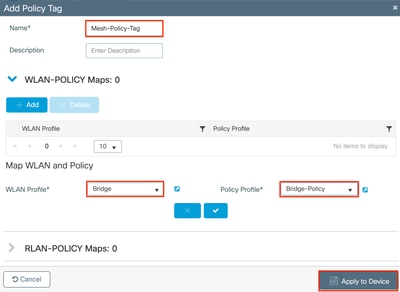

Etiqueta de política

Paso 1: Vaya a Configuración > Etiquetas y perfiles > Etiquetas > Ficha Directiva, haga clic en Agregar.

Paso 2: Cree una etiqueta de política definiendo un nombre y asociando el perfil de WLAN y el perfil de política.

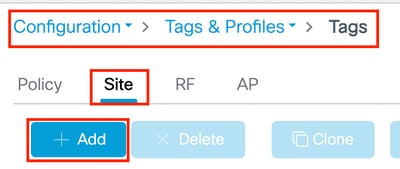

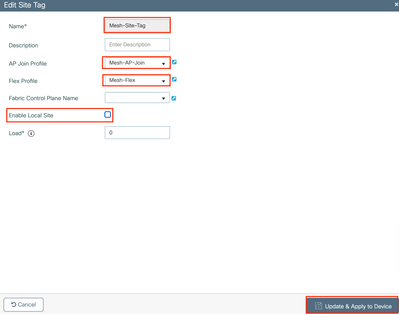

Etiqueta del sitio

Paso 1: Navegue hasta Configuración > Etiquetas y perfiles > Etiquetas > Sitio y haga clic en Agregar.

Paso 2: Configure el Nombre de Etiqueta, inhabilite la opción Enable Local Site y asocie tanto el AP Join Profile como el Flex Profile.

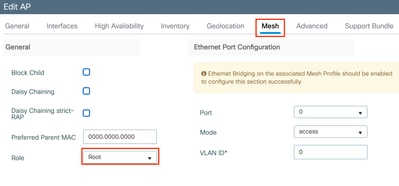

Configuración de puntos de acceso

En este caso práctico se supone que el punto de acceso (AP) se une primero al controlador de LAN inalámbrica (WLC) en modo local y, a continuación, se cambia al modo Flex+Bridge.

Paso 1: Navegue hasta Configuration > Wireless > Access Points y seleccione el AP.

Paso 2: Asigne las etiquetas Site Tag y Policy Tag a los puntos de acceso (AP).

Nota: El punto de acceso (AP) se reinicia, establece la conexión con el controlador en el modo Flex+Bridge y la ficha Mesh (Malla) está disponible.

Paso 3: En la pestaña Malla, seleccione el rol al que desea enraizar

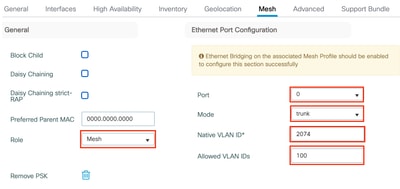

Paso 4: Repita los pasos 1 y 2 para el punto de acceso (AP) designado para que funcione como un AP de malla para conectarlo en línea en el modo Flex+Bridge. Vaya a la pestaña Mesh y configure el rol como Mesh.

Paso 5: El punto de acceso de malla está conectado al switch en el puerto 0, configurado en el modo troncal, con la VLAN de AP establecida como VLAN nativa. Asegúrese de que las VLAN permitidas incluyan la VLAN del cliente especificada en el perfil Flex.

Paso 6: Haga clic en Update and Apply.

Configuración del puerto del switch

interface GigabitEthernet1/0/4

switchport trunk allowed vlan 100

switchport mode trunk

end

Verificación

Asociación de AP de malla al AP raíz:

#show wireless mesh ap summary

AP Name AP Model BVI MAC BGN AP Role

------- -------------------- ------- --- -------

AP34B8.8314.A204 C9124AXI-ROW 34b8.8314.a204 Default Root AP

APC828.E536.D47C C9124AXI-ROW c828.e536.d47c Default Mesh AP

Number of Flex+Bridge APs : 2

Number of Flex+Bridge RAPs : 1

Number of Flex+Bridge MAPs : 1

#show wireless mesh ap tree

========================================================================

AP Name [Hop Ctr,Link SNR,BG Name,Channel,Pref Parent,Chan Util,Clients]

========================================================================

[Sector 1]

-----------

AP34B8.8314.A204 [0, 0, Default, (36,40), 0000.0000.0000, 5%, 0]

|-APC828.E536.D47C [1, 68, Default, (36,40), 0000.0000.0000, 6%, 0]

Number of Bridge APs : 2

Number of RAPs : 1

Number of MAPs : 1

Asociación del cliente en el AP de malla:

#show flexconnect client

Flexconnect Clients:

mac radio vap aid state encr aaa-vlan aaa-acl aaa-ipv6-acl assoc auth switching key-method roam key-progmed handshake-sent wgb SGT

52:95:C7:EE:B7:E5 0 0 1 FWD AES_CCM128 none none none Local Central Local Other regular No Yes No 0

#show controllers dot11Radio 0 client

mac radio vap aid state encr Maxrate Assoc Cap is_wgb_wired wgb_mac_addr

52:95:C7:EE:B7:E5 0 0 1 FWD AES_CCM128 MCS92SS HE HE false 00:00:00:00:00:00

#show flexconnect client aaa-override

Flexconnect Clients:

mac vlan qos acl ipv6-acl vlan-name avgdtds avgrtdtds bstdtds bstrtdtds avgdtus avgrtdtus bstdtus bstrtdtus

52:95:C7:EE:B7:E5 none none none none Bridge-VLAN 0 0 0 0 0 0 0 0

El tráfico del punto de acceso de malla (MAP) se enlaza directamente al switch de enlace ascendente, omitiendo el punto de acceso raíz (RAP):

DHCP:

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2883] [ 62081:607119] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:C] DHCP_REQUEST : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2884] chatter: dhcp_req_local_sw_nonat: 1748579121.288205428: 0.0.0.0.68 > 255.255.255.255.67: udp 308

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2885] [ 62081:607245] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:C] DHCP_REQUEST : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2885] chatter: dhcp_reply_nonat: 1748579121.288205428: 0.0.0.0.68 > 255.255.255.255.67: udp 308

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2943] [ 62081:613080] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:C] DHCP_ACK : TransId 0x3bcb0a7b

May 30 04:25:21 APC828.E536.D47C kernel: [*05/30/2025 04:25:21.2943] [ 62081:613123] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:W] DHCP_ACK : TransId 0x3bcb0a7b

ARP:

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0572] [ 62464:537183] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:W] ARP_QUERY : Sender 100.0.0.2 TargIp 100.0.0.1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0572] [ 62464:537219] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:C] ARP_QUERY : Sender 100.0.0.2 TargIp 100.0.0.1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0573] chatter: ethertype_cl1: 1748579504.057210494: arp who-has 100.0.0.1 tell 100.0.0.2

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0628] [ 62464:542842] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:C] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0629] chatter: fromdevs_arp_resp: arp reply 100.0.0.1 is-at C4:44:A0:A2:61:D1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0629] [ 62464:542971] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:C] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:44 APC828.E536.D47C kernel: [*05/30/2025 04:31:44.0630] [ 62464:543018] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:W] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

May 30 04:31:45 APC828.E536.D47C kernel: [*05/30/2025 04:31:45.4301] [ 62465:910100] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:A] ARP_REPLY : Sender 100.0.0.1 HwAddr c4:44:a0:a2:61:d1

ICMP:

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3059] [ 62489:785903] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:W] ICMP_ECHO : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3059] [ 62489:785938] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][U:C] ICMP_ECHO : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3104] [ 62489:790444] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:C] ICMP_ECHO_REPLY : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3105] [ 62489:790534] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:C] ICMP_ECHO_REPLY : Id 39016 Seq 0

May 30 04:32:09 APC828.E536.D47C kernel: [*05/30/2025 04:32:09.3105] [ 62489:790583] [APC828.E536.D47C] [52:95:c7:ee:b7:e5][D:W] ICMP_ECHO_REPLY : Id 39016 Seq 0

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

20-Jun-2025 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Vinesh VeerarasuIngeniero de consultoría técnica

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios