Ejemplo de configuración de terminales basados en TC de Collaboration Edge

Opciones de descarga

-

ePub (422.4 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (578.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe lo que se requiere para configurar y resolver problemas de registro de terminales basado en el códec de TelePresence (TC) a través de la solución Mobile and Remote Access.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Solución de acceso remoto y móvil

- Certificados de Video Communication Server (VCS)

- Expressway X8.1.1 o posterior

- Cisco Unified Communication Manager (CUCM) versión 9.1.2 o posterior

- Terminales basados en TC

- CE8.x requiere la clave de opción de cifrado para habilitar "Edge" como opción de aprovisionamiento

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- VCS X8.1.1 o posterior

- CUCM versión 9.1(2)SU1 o posterior y IM & Presence 9.1(1) o posterior

- Firmware TC 7.1 o posterior (se recomienda TC7.2)

- VCS Control y Expressway/Expressway Núcleo y extremo

- CUCM

- Terminal TC

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

Estos pasos de configuración suponen que el administrador configurará el terminal basado en TC para el registro seguro del dispositivo. El registro seguro NO es un requisito; sin embargo, la guía general de la solución Mobile and Remote Access da la impresión de que es así porque hay capturas de pantalla de la configuración que muestran perfiles de dispositivos seguros en CUCM.

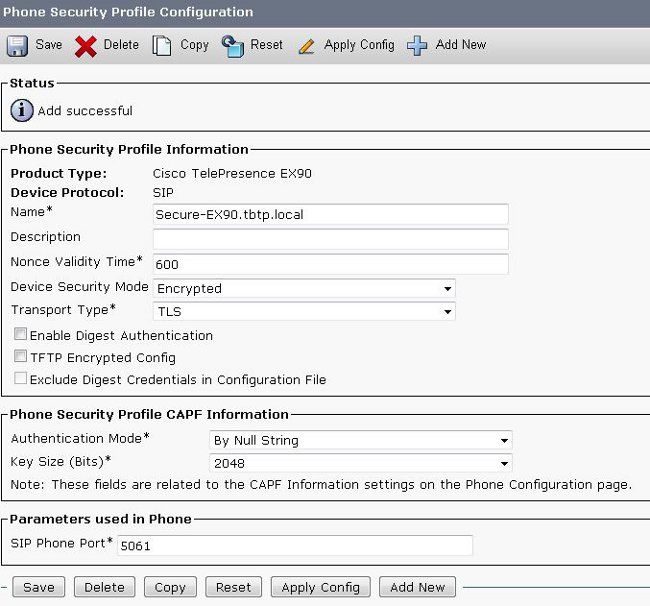

Paso 1. Crear un perfil de teléfono seguro en CUCM en formato FQDN (opcional).

- En CUCM, seleccione System > Security > Phone Security Profile.

- Haga clic en Add New.

- Seleccione el tipo de terminal basado en TC y configure estos parámetros:

- Nombre: Secure-EX90.tbtp.local (se requiere formato FQDN)

- Modo de seguridad del dispositivo: cifrado

- Tipo de transporte: TLS

- Puerto telefónico SIP: 5061

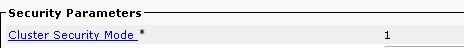

Paso 2. Asegúrese de que el modo de seguridad del clúster es (1) - Mixto (opcional).

- En CUCM, seleccione System > Enterprise Parameters.

- Desplácese hacia abajo hasta Parámetros de seguridad > Modo de seguridad de clúster > 1.

Si el valor no es 1, CUCM no se ha protegido. En este caso, el administrador debe revisar uno de estos dos documentos para proteger CUCM.

Guía de seguridad de CUCM 9.1(2)

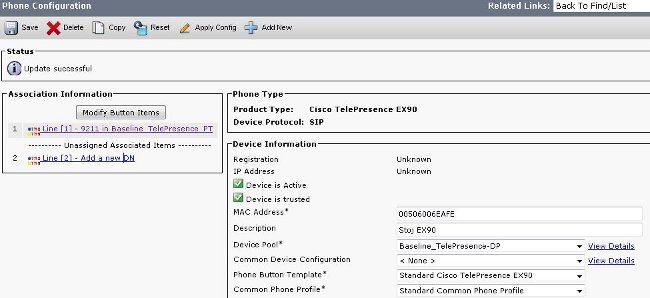

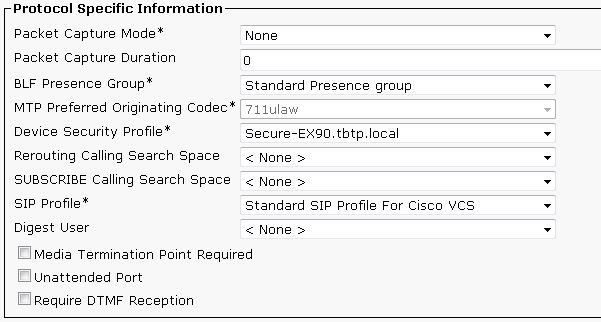

Paso 3. Crear un perfil en CUCM para el terminal basado en TC.

- En CUCM, seleccione Device > Phone.

- Haga clic en Add New.

- Seleccione el tipo de terminal basado en TC y configure estos parámetros:

- Dirección MAC: Dirección MAC del dispositivo basado en TC

- Campos marcados obligatorios (*)

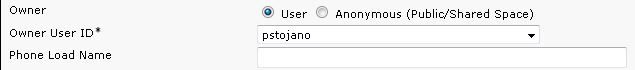

- Propietario - Usuario

- ID de usuario propietario: propietario asociado con el dispositivo

- Perfil de seguridad del dispositivo: perfil configurado anteriormente (Secure-EX90.tbtp.local)

- Perfil SIP: perfil SIP estándar o cualquier perfil personalizado creado anteriormente

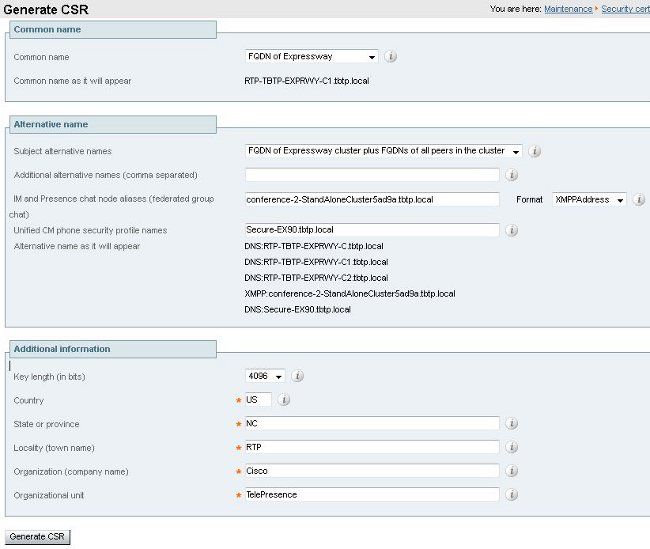

Paso 4. Agregue el nombre del perfil de seguridad a la SAN del certificado de Expressway-C/VCS-C (opcional).

- En Expressway-C/VCS-C, vaya a Mantenimiento > Certificados de seguridad > Certificado de servidor.

- Haga clic en Generar CSR.

- Rellene los campos de la solicitud de firma de certificado (CSR) y asegúrese de que el nombre del perfil de seguridad del teléfono de Unified CM tiene el perfil de seguridad del teléfono exacto en formato de nombre de dominio completamente calificado (FQDN). Por ejemplo, Secure-EX90.tbtp.local.

Nota: Los nombres de perfil de seguridad del teléfono de Unified CM se muestran en la parte posterior del campo Nombre alternativo del sujeto (SAN).

- Envíe el CSR a una autoridad de certificación (CA) interna o de terceros para su firma.

- Seleccione Mantenimiento > Certificados de seguridad > Certificado de servidor para cargar el certificado en Expressway-C/VCS-C.

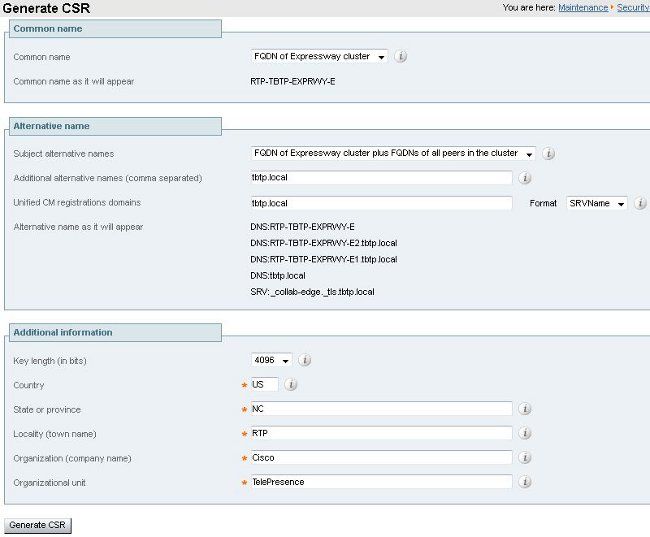

Paso 5. Agregue el dominio de UC al certificado de Expressway-E/VCS-E.

- En Expressway-E/VCS-E, seleccione Mantenimiento > Certificados de seguridad > Certificado de servidor.

- Haga clic en Generar CSR.

- Rellene los campos CSR y asegúrese de que "Dominios de registro de Unified CM" contengan el dominio al que el terminal basado en TC realizará solicitudes Collaboration Edge (collab-edge), en los formatos Servidor de nombres de dominio (DNS) o Nombre de servicio (SRV).

- Envíe el CSR a una CA interna o de terceros para su firma.

- Seleccione Mantenimiento > Certificados de seguridad > Certificado de servidor para cargar el certificado en Expressway-E/VCS-E.

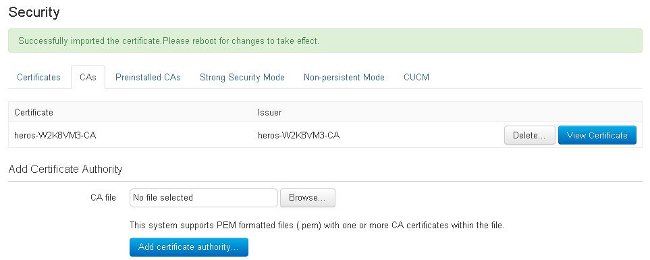

Paso 6. Instale el certificado de CA de confianza adecuado en el terminal basado en TC.

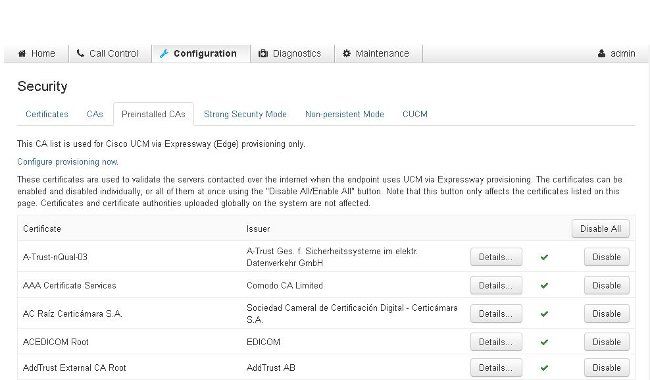

- En el terminal basado en TC, seleccione Configuration > Security.

- Seleccione la pestaña CA y busque el certificado de CA que firmó su certificado de Expressway-E/VCS-E.

- Haga clic en Agregar autoridad de certificados.

Nota: Una vez agregado correctamente el certificado, se mostrará en la lista Certificado.

Nota: TC 7.2 contiene una lista de CA preinstaladas. Si la entidad emisora de certificados que firmó el certificado de Expressway-E está incluida en esta lista, no es necesario realizar los pasos que se indican en esta sección.

Nota: La página de entidades emisoras de certificados preinstaladas contiene un cómodo botón "Configurar aprovisionamiento ahora" que le lleva directamente a la configuración necesaria indicada en el paso 2 de la siguiente sección.

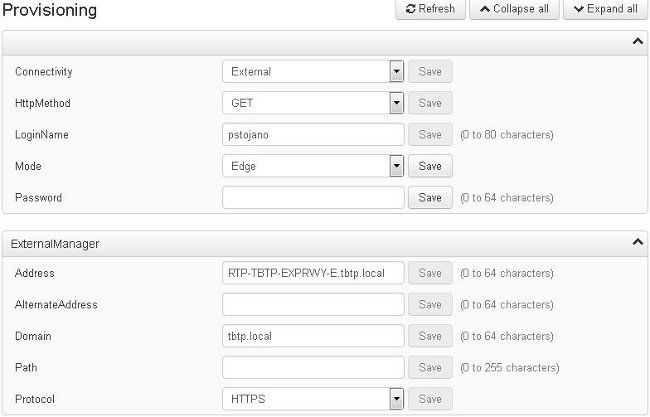

Paso 7. Configuración de un terminal basado en TC para el aprovisionamiento perimetral

- En el punto final basado en TC, seleccione Configuration > Network y asegúrese de que estos campos estén correctamente completados en la sección DNS:

Nombre de dominio

Dirección del servidor - En el terminal basado en TC, seleccione Configuration > Provisioning y asegúrese de que estos campos estén correctamente rellenados:

LoginName: tal y como se define en CUCM

Modo- Borde

Contraseña: como se define en CUCM

Administrador externo

Dirección: nombre de host de Expressway-E/VCS-E

Dominio: Dominio en el que se encuentra el registro de la frontera de colaboración.

Verificación

Use esta sección para confirmar que su configuración funciona correctamente.

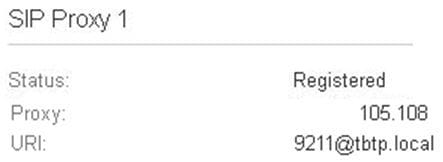

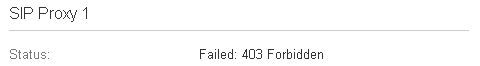

Terminal basado en TC

- En la GUI web, vaya a "Inicio". Busque la sección 'Proxy SIP 1' para ver el estado "Registrado". La dirección de proxy es su Expressway-E/VCS-E.

- Desde la CLI, ingrese xstatus //prov. Si está registrado, debería ver el estado de aprovisionamiento "Aprovisionado".

xstatus //prov

*s Network 1 IPv4 DHCP ProvisioningDomain: ""

*s Network 1 IPv4 DHCP ProvisioningServer: ""

*s Provisioning CUCM CAPF LSC: Installed

*s Provisioning CUCM CAPF Mode: IgnoreAuth

*s Provisioning CUCM CAPF OperationResult: NotSet

*s Provisioning CUCM CAPF OperationState: NonPending

*s Provisioning CUCM CAPF ServerName: ""

*s Provisioning CUCM CAPF ServerPort: 0

*s Provisioning CUCM CTL State: Installed

*s Provisioning CUCM ExtensionMobility Enabled: False

*s Provisioning CUCM ExtensionMobility LastLoggedInUserId: ""

*s Provisioning CUCM ExtensionMobility LoggedIn: False

*s Provisioning CUCM ITL State: Installed

*s Provisioning CUCM ProvisionSecurity: Signed

*s Provisioning CUCM TVS Proxy 1 IPv6Address: ""

*s Provisioning CUCM TVS Proxy 1 Port: 2445

*s Provisioning CUCM TVS Proxy 1 Priority: 0

*s Provisioning CUCM TVS Proxy 1 Server: "xx.xx.97.131"

*s Provisioning CUCM UserId: "pstojano"

*s Provisioning NextRetry: ""

*s Provisioning Reason: ""

*s Provisioning Server: "xx.xx.97.131"

*s Provisioning Software Current CompletedAt: ""

*s Provisioning Software Current URL: ""

*s Provisioning Software Current VersionId: ""

*s Provisioning Software UpgradeStatus LastChange: "2014-06-30T19:08:40Z"

*s Provisioning Software UpgradeStatus Message: ""

*s Provisioning Software UpgradeStatus Phase: None

*s Provisioning Software UpgradeStatus SecondsUntilUpgrade: 0

*s Provisioning Software UpgradeStatus SessionId: ""

*s Provisioning Software UpgradeStatus Status: None

*s Provisioning Software UpgradeStatus URL: ""

*s Provisioning Software UpgradeStatus VersionId: ""

*s Provisioning Status: Provisioned

** end

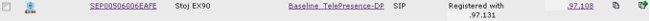

CUCM

En CUCM, seleccione Device > Phone. Desplácese por la lista o filtre la lista en función del terminal. Debería ver el mensaje "Registrado con %CUCM_IP%". La dirección IP a la derecha de esta debe ser su Expressway-C/VCS-C que realiza proxy del registro.

Expressway-C

- En Expressway-C/VCS-C, seleccione Estado > Unified Communications > Ver sesiones de aprovisionamiento.

- Filtre por la dirección IP del terminal basado en TC. En la imagen se muestra un ejemplo de una sesión aprovisionada:

Troubleshoot

En esta sección encontrará información que puede utilizar para solucionar problemas de configuración.

Los problemas de registro pueden deberse a numerosos factores, entre los que se incluyen DNS, problemas de certificados, configuración, etc. Esta sección incluye una lista completa de lo que normalmente vería si se encuentra con un problema determinado y cómo solucionarlo. Si tiene problemas fuera de lo que ya se ha documentado, no dude en incluirlo.

Herramientas

Para empezar, ten en cuenta las herramientas que tienes a tu disposición.

Terminal TC

GUI web

- all.log

- Iniciar registro extendido (incluir una captura de paquetes completa)

CLI

Estos comandos son los más beneficiosos para resolver problemas en tiempo real:

- log ctx HttpClient debug 9

- log ctx PROV debug 9

- log output on <— Shows logging via console

Una forma eficaz de recrear el problema es cambiar el modo de aprovisionamiento de "extremo" a "apagado" y, a continuación, de nuevo a "extremo" en la GUI web. También puede introducir el modo de aprovisionamiento de xConfiguration: en la CLI.

Expressway

- Registros de diagnóstico

- TCPDump

CUCM

- Rastreos SDI/SDL

Problema 1: El registro de la frontera de colaboración no está visible o el nombre de host no se puede resolver

Como puede ver, get_edge_config falla debido a la resolución de nombres.

Registros de terminales TC

15716.23 HttpClient HTTPClientCurl error

(https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/):

'Couldn't resolve host name'

15716.23 PROV ProvisionRequest failed: 4 (Couldn't resolve host name)

15716.23 PROV I: notify_http_done: Received 0 (Couldn't resolve host name) on request

https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/

Corrección

- Verifique si el registro collab-edge está presente y devuelve el nombre de host correcto.

- Compruebe si la información del servidor DNS configurada en el cliente es correcta.

Problema 2: La CA no está presente en la lista de CA de confianza en el terminal basado en TC

Registros de terminales TC

15975.85 HttpClient Trying xx.xx.105.108...

15975.85 HttpClient Adding handle: conn: 0x48390808

15975.85 HttpClient Adding handle: send: 0

15975.86 HttpClient Adding handle: recv: 0

15975.86 HttpClient Curl_addHandleToPipeline: length: 1

15975.86 HttpClient - Conn 64 (0x48396560) send_pipe: 0, recv_pipe: 0

15975.87 HttpClient - Conn 65 (0x4835a948) send_pipe: 0, recv_pipe: 0

15975.87 HttpClient - Conn 67 (0x48390808) send_pipe: 1, recv_pipe: 0

15975.87 HttpClient Connected to RTP-TBTP-EXPRWY-E.tbtp.local (xx.xx.105.108)

port 8443 (#67)

15975.87 HttpClient successfully set certificate verify locations:

15975.87 HttpClient CAfile: none

CApath: /config/certs/edge_ca_list

15975.88 HttpClient Configuring ssl context with special Edge certificate verifier

15975.88 HttpClient SSLv3, TLS handshake, Client hello (1):

15975.88 HttpClient SSLv3, TLS handshake, Server hello (2):

15975.89 HttpClient SSLv3, TLS handshake, CERT (11):

15975.89 HttpClient SSLv3, TLS alert, Server hello (2):

15975.89 HttpClient SSL certificate problem: self signed certificate in

certificate chain

15975.89 HttpClient Closing connection 67

15975.90 HttpClient HTTPClientCurl error

(https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/):

'Peer certificate cannot be authenticated with given CA certificates'

15975.90 PROV ProvisionRequest failed: 4 (Peer certificate cannot be

authenticated with given CA certificates)

15975.90 PROV I: notify_http_done: Received 0 (Peer certificate cannot be

authenticated with given CA certificates) on request

https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/

15975.90 PROV EDGEProvisionUser: start retry timer for 15 seconds

Corrección

- Verifique si una CA de terceros aparece en la pestaña Security > CAs en el terminal.

- Si la CA aparece en la lista, compruebe que es correcta.

Problema 3: Expressway-E no tiene el dominio de UC enumerado en la SAN

Registros de terminales TC

82850.02 CertificateVerification ERROR: [verify_edge_domain_in_san]: Edge TLS

verification failed: Edge domain 'tbtp.local' and corresponding SRVName

'_collab-edge._tls.tbtp.local' not found in certificate SAN list

82850.02 HttpClient SSLv3, TLS alert, Server hello (2):

82850.02 HttpClient SSL certificate problem: application verification failure

82850.02 HttpClient Closing connection 113

82850.02 HttpClient HTTPClientCurl error

(https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/):

'Peer certificate cannot be authenticated with given CA certificates'

SAN de Expressway-E

X509v3 Subject Alternative Name:

DNS:RTP-TBTP-EXPRWY-E.tbtp.local, SRV:_collab-edge._tls.tbtppppp.local

Corrección

- Regenere Expressway-E CSR para incluir los dominios de UC.

- Es posible que en el extremo TC el parámetro ExternalManager Domain no esté establecido en el dominio de UC. Si este es el caso, debe coincidir.

Problema 4: El nombre de usuario o la contraseña proporcionados en el perfil de aprovisionamiento de TC son incorrectos

Registros de terminales TC

83716.67 HttpClient Server auth using Basic with user 'pstojano'

83716.67 HttpClient GET /dGJ0cC5jb20/get_edge_config/ HTTP/1.1

Authorization: xxxxxx

Host: RTP-TBTP-EXPRWY-E.tbtp.local:8443

Cookie: JSESSIONIDSSO=34AFA4A6DEE1DDCE8B1D2694082A6D0A

Content-Type: application/x-www-form-urlencoded

Accept: text/xml

User-Agent: Cisco/TC

Accept-Charset: ISO-8859-1,utf-8

83716.89 HttpClient HTTP/1.1 401 Unauthorized

83716.89 HttpClient Authentication problem. Ignoring this.

83716.90 HttpClient WWW-Authenticate: Basic realm="Cisco-Edge"

83716.90 HttpClient Server CE_C ECS is not blacklisted

83716.90 HttpClient Server: CE_C ECS

83716.90 HttpClient Date: Thu, 25 Sep 2014 17:42:51 GMT

83716.90 HttpClient Age: 0

83716.90 HttpClient Transfer-Encoding: chunked

83716.91 HttpClient Connection: keep-alive

83716.91 HttpClient

83716.91 HttpClient 0

83716.91 HttpClient Connection #116 to host RTP-TBTP-EXPRWY-E.tbtp.local

left intact

83716.91 HttpClient HTTPClientCurl received HTTP error 401

83716.91 PROV ProvisionRequest failed: 5 (HTTP code=401)

83716.91 PROV I: notify_http_done: Received 401 (HTTP code=401) on request

https://RTP-TBTP-EXPRWY-E.tbtp.local:8443/dGJ0cC5jb20/get_edge_config/

Expressway-C/VCS-C

2014-09-25T13:46:20-04:00 RTP-TBTP-EXPRWY-C edgeconfigprovisioning

UTCTime="2014-09-25 17:46:20,92" Module="network.http.edgeconfigprovisioning"

Level="DEBUG" Action="Received"

Request-url="https://xx.xx.97.131:8443/cucm-uds/user/pstojano/devices"

HTTPMSG:

|HTTP/1.1 401 Unauthorized

Expires: Wed, 31 Dec 1969 19:00:00 EST

Server:

Cache-Control: private

Date: Thu, 25 Sep 2014 17:46:20 GMT

Content-Type: text/html;charset=utf-8

WWW-Authenticate: Basic realm="Cisco Web Services Realm"

2014-09-25T13:46:20-04:00 RTP-TBTP-EXPRWY-C UTCTime="2014-09-25 17:46:20,92"

Module="developer.edgeconfigprovisioning.server" Level="DEBUG"

CodeLocation="edgeprotocol(1018)" Detail="Failed to authenticate user against server"

Username="pstojano" Server="('https', 'xx.xx.97.131', 8443)"

Reason="<twisted.python.failure.Failure <type 'exceptions.Exception'>>

"2014-09-25T13:46:20-04:00 RTP-TBTP-EXPRWY-C edgeconfigprovisioning:

Level="INFO" Detail="Failed to authenticate user against server" Username="pstojano"

Server="('https', 'xx.xx.97.131', 8443)" Reason="<twisted.python.failure.Failure

<type 'exceptions.Exception'>>" UTCTime="2014-09-25 17:46:20,92"

Corrección

- Compruebe que el nombre de usuario/contraseña introducido en la página Aprovisionamiento del terminal TC sea válido.

- Verifique las credenciales con la base de datos de CUCM.

- Versión 10: uso del portal de autoayuda

- Versión 9: utilice Opciones de usuario de CM

La URL para ambos portales es la misma: https://%CUCM%/ucmuser/

Si aparece un error de derechos insuficientes, asegúrese de que estas funciones se asignan al usuario:

- Standard CTI Enabled

- Usuario final de CCM estándar

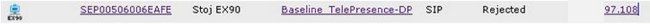

Problema 5: El registro de terminales basado en TC es rechazado

Seguimientos de CUCM

08080021.043 |16:31:15.937 |AppInfo |SIPStationD(18400) - validTLSConnection:TLS

InvalidX509NameInCertificate, Rcvd=RTP-TBTP-EXPRWY-C.tbtp.local,

Expected=SEP00506006EAFE. Will check SAN the next

08080021.044 |16:31:15.937 |AppInfo |SIPStationD(18400) - validTLSConnection:TLS

InvalidX509NameInCertificate Error , did not find matching SAN either,

Rcvd=RTP-TBTP-EXPRWY-C.tbtp.local, Expected=Secure-EX90.tbtp.local

08080021.045 |16:31:15.937 |AppInfo |ConnectionFailure - Unified CM failed to open

a TLS connection for the indicated device Device Name:SEP00506006EAFE

IP Address:xx.xx.97.108 IPV6Address: Device type:584 Reason code:2 App ID:Cisco

CallManager Cluster ID:StandAloneCluster Node ID:RTP-TBTP-CUCM9 08080021.046

|16:31:15.938 |AlarmErr |AlarmClass: CallManager, AlarmName: ConnectionFailure,

AlarmSeverity: Error, AlarmMessage: , AlarmDescription: Unified CM failed to open

a TLS connection for the indicated device, AlarmParameters:

DeviceName:SEP00506006EAFE, IPAddress:xx.xx.97.108, IPV6Address:,

DeviceType:584, Reason:2, AppID:Cisco CallManager, ClusterID:StandAloneCluster,

NodeID:RTP-TBTP-CUCM9,

Terminal TC

Expressway-C/VCS-C real

X509v3 Subject Alternative Name:

DNS:RTP-TBTP-EXPRWY-C.tbtp.local, XMPP:conference-2-StandAloneCluster5ad9a.tbtp.local

En este ejemplo de registro específico, está claro que Expressway-C/VCS-C no contiene el FQDN del perfil de seguridad del teléfono en la SAN (Secure-EX90.tbtp.local). En el protocolo de enlace de seguridad de la capa de transporte (TLS), CUCM inspecciona el certificado de servidor de Expressway-C/VCS-C. Como no lo encuentra dentro de la SAN, muestra el error en negrita e informa de que esperaba el perfil de seguridad del teléfono en formato FQDN.

Corrección

- Compruebe que Expressway-C/VCS-C contiene el perfil de seguridad del teléfono en formato FQDN dentro de la SAN de su certificado de servidor.

- Compruebe que el dispositivo utiliza el perfil de seguridad correcto en CUCM si utiliza un perfil seguro en formato FQDN.

- Esto también podría deberse al Id. de error de Cisco CSCuq86376. Si este es el caso, compruebe el tamaño de la SAN de Expressway-C/VCS-C y la posición del perfil de seguridad del teléfono dentro de la SAN.

Problema 6: Fallos en el aprovisionamiento de terminales basado en TC; sin servidor UDS

Este error debe estar presente en Diagnostics > Troubleshooting :

Error: Provisioning Status

Provisioning failed: XML didnt contain UDS server addres

Registros de terminales TC

Desplácese a la derecha para ver los errores en negrita

9685.56 PROV REQUEST_EDGE_CONFIG:

9685.56 PROV <?xml version='1.0' encoding='UTF-8'?>

9685.56 PROV <getEdgeConfigResponse version="1.0"><serviceConfig><service><name>_cisco-phone-tftp</name><error>NameError</error></service><service><name>_cuplogin</name><error>NameError</error></service><service><name>_cisco-uds</name><server><priority>1</priority><weight>1</weight><port>8443</port><address>cucm.domain.int</address></server></service><service><name>tftpServer</name><address></address><address></address></service></serviceConfig><edgeConfig><sipEdgeServer><server><address>expe.domain.com</address><tlsPort>5061</tlsPort></server></sipEdgeServer><sipRequest><route><sip:192.168.2.100:5061;transport=tls;zone-id=3;directed;lr></route></sipRequest><xmppEdgeServer><server><address>expe.domain.com</address><tlsPort>5222</tlsPort></server></xmppEdgeServer><httpEdgeServer><server><address>expe.domain.com</address><tlsPort>8443</tlsPort></server></httpEdgeServer><turnEdgeServer/></edgeConfig></getEdgeConfigResponse> 8443

9685.57 PROV ERROR: Edge provisioning failed! url='https://expe.domain.com:8443/ZXUuY2hlZ2cuY29t/get_edge_config/', message='XML didn't contain UDS server address'

9685.57 PROV EDGEProvisionUser: start retry timer for 15 seconds

9700.57 PROV I: [statusCheck] No active VcsE, reprovisioning!

Corrección

1. Asegúrese de que haya un perfil de servicio y un servicio CTI UC asociados a la cuenta de usuario final utilizada para solicitar el aprovisionamiento de terminales a través de los servicios MRA.

2. Navegue hasta CUCM admin > User Management > User Settings > UC Service y cree un servicio CTI UC Service que apunte a la IP de CUCM (es decir, MRA_UC-Service).

3. Navegue hasta CUCM admin > User Management > User Settings > Service Profile y cree un nuevo perfil (es decir, MRA_ServiceProfile).

4. En el nuevo perfil de servicio, desplácese hasta la parte inferior y, en la sección Perfil CTI, seleccione el nuevo servicio CTI UC que acaba de crear (es decir, MRA_UC-Service) y, a continuación, haga clic en Guardar.

5. Navegue hasta CUCM admin > User Management > End User y busque la cuenta de usuario utilizada para solicitar el aprovisionamiento de terminales a través de los servicios MRA.

6. En Configuración de servicio de ese usuario, asegúrese de que la opción Clúster de inicio está activada y de que el perfil de servicio de UC refleja el nuevo perfil de servicio que ha creado (es decir, MRA_ServiceProfile). A continuación, haga clic en Guardar.

7. Puede tardar unos minutos en replicarse. Intente deshabilitar el modo de aprovisionamiento en el terminal y vuelva a encenderlo unos minutos más tarde para ver si el terminal se registra ahora.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

26-May-2017

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Paul StojanovskiCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios