Introducción

Este documento describe cómo sincronizar usuarios, grupos y equipos desde Active Directory con el servicio Conector de OpenDNS.

Overview

Como parte de su funcionamiento, el servicio Conector de OpenDNS sincroniza una lista de usuarios, grupos y equipos de Active Directory mediante el protocolo LDAP. En este artículo se describe cómo comprobar que la cuenta OpenDNS_Connector tiene los permisos correctos para leer esos objetos.

Cada objeto (usuarios/grupos/equipos) de Active Directory tiene permisos de seguridad ACL asociados y cada objeto debe permitir que la cuenta de usuario OpenDNS_Connector lea sus atributos.

Permisos predeterminados

De forma predeterminada, todos los usuarios autenticados pueden leer las propiedades de usuarios/grupos/equipos, por lo que el usuario de OpenDNS_Connector no necesita ningún permiso adicional para realizar la sincronización LDAP.

Los permisos predeterminados se establecen normalmente de la siguiente manera:

1) Al grupo "Acceso compatible anterior a Windows 2000" se le asignan permisos de lectura (lectura de todas las propiedades) en el dominio para "Objetos de usuario descendientes", "Objetos de grupo descendientes" y "Objetos de equipo descendientes".

Puede volver a comprobarlo de la siguiente manera:

- Abrir Usuarios y equipos de Active Directory

- Haga clic en 'Ver' y verifique la opción 'Funciones avanzadas'.

- Haga clic con el botón derecho del ratón en el objeto Domain y seleccione 'Properties' y luego 'Security > Advanced'

- Seleccione la entrada 'Acceso compatible con versiones anteriores de Windows 2000' con los permisos 'Especial':

115011616667

115011616667

- Haga clic en 'Editar' para ver estos permisos en detalle.

- Seleccione 'Objetos de usuario descendientes' en la sección Se aplica a

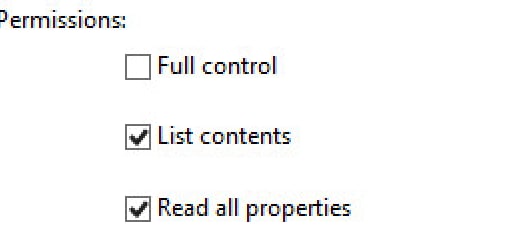

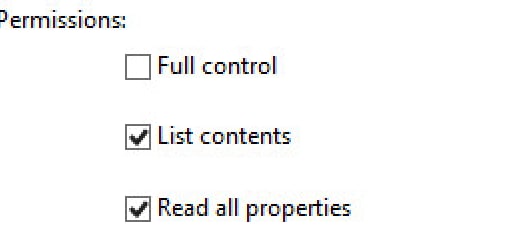

- Busque estos permisos:

115011616687

115011616687

- Repita estos pasos para 'Objetos de grupo descendente' y 'Objetos de equipo descendiente'

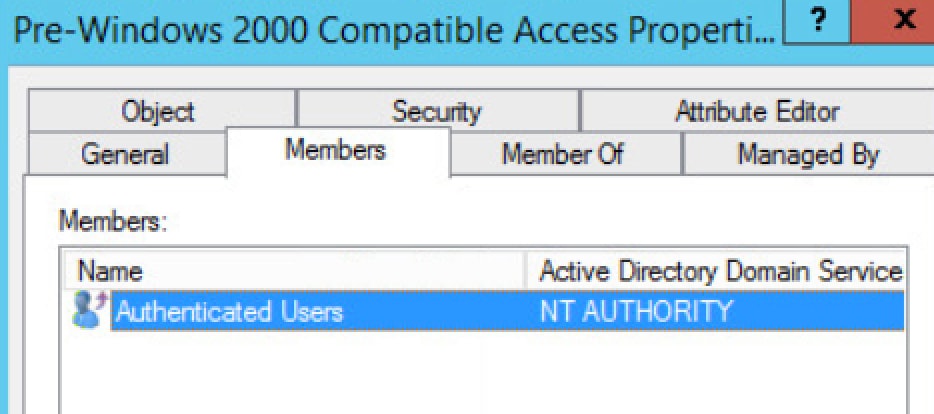

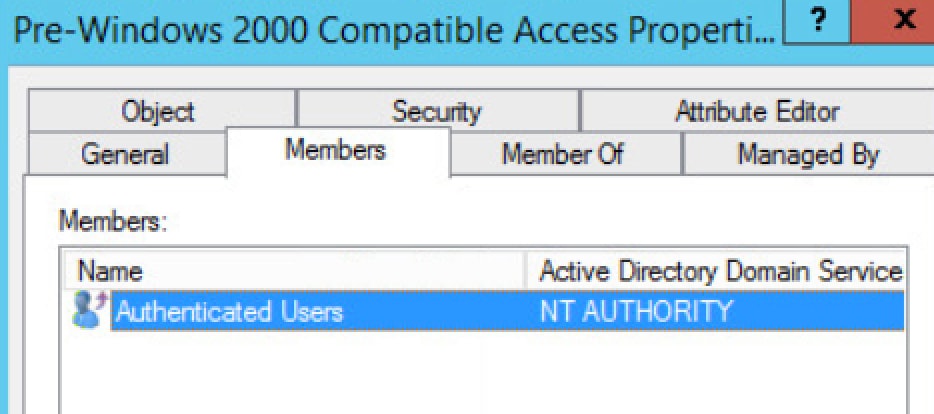

2) El grupo Todos los usuarios autenticados es miembro del grupo "Acceso compatible con versiones anteriores de Windows 2000" que proporciona esta configuración a todos los usuarios.

- Haga clic con el botón secundario del mouse en el grupo Acceso compatible con versiones anteriores de Windows 2000, que normalmente se encuentra en el contenedor de AD integrado.

- Seleccione 'Propiedades' y vaya a la ficha 'Miembros'.

- Compruebe si aparece 'Usuarios autenticados'.

115011616707

115011616707

Sin embargo, en algunos entornos de AD, este modelo de permisos se podría haber cambiado y los usuarios autenticados se podrían haber eliminado. Esto podría manifestarse como la ausencia de algunos usuarios en el Panel de Umbrella, o la pertenencia a grupos incorrecta. Si este es el caso, agregue el usuario OpenDNS_Connector a este grupo, reinicie el servicio de conector y los elementos que faltan aparecerán en Umbrella.

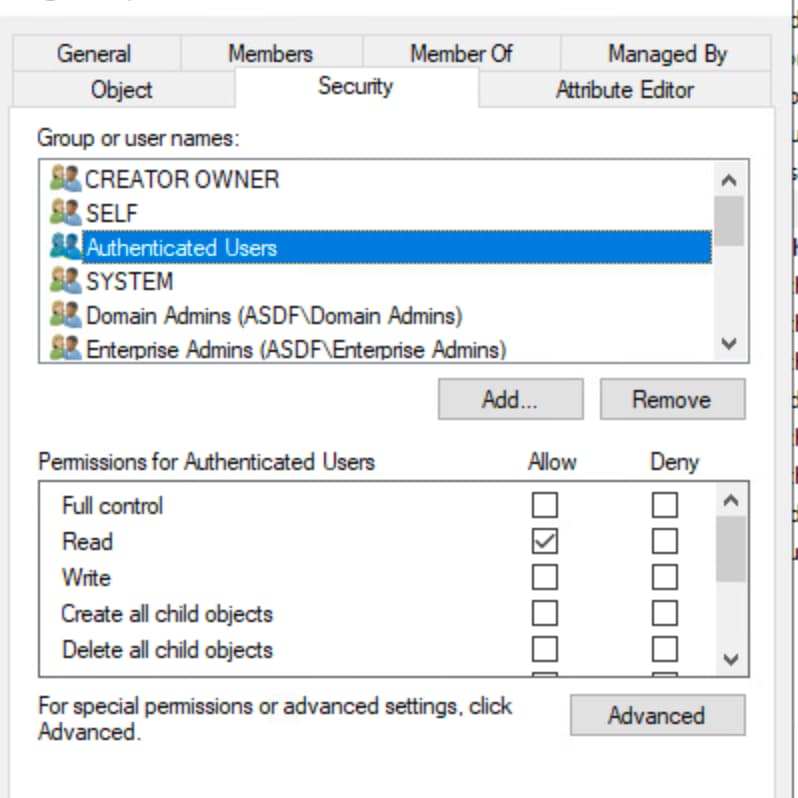

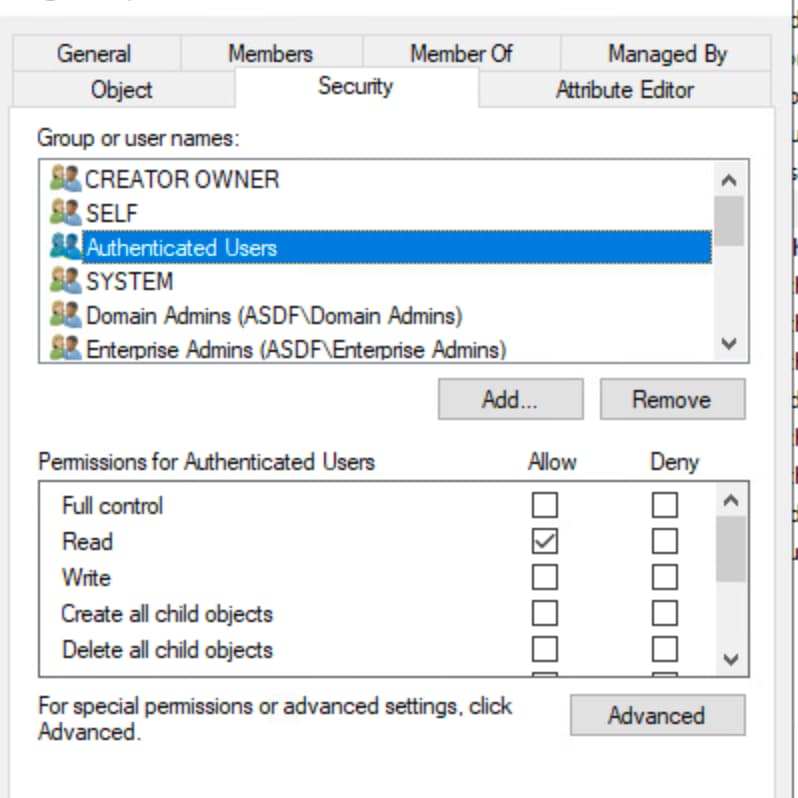

En algunos casos raros esto todavía no resuelve el problema. Si cree que este es el caso, compruebe la ficha de seguridad de grupos en Active Directory y asegúrese de que los usuarios autenticados que se muestran aquí tienen un acceso de lectura protegido. Si no está marcada, desactívela y reinicie el servicio de conector para ver si aparecen los miembros del grupo. Además, si encuentran que falta esta configuración de seguridad en todos los grupos, deben aplicar los cambios a todos los grupos globalmente de forma masiva.

28728163336852

28728163336852

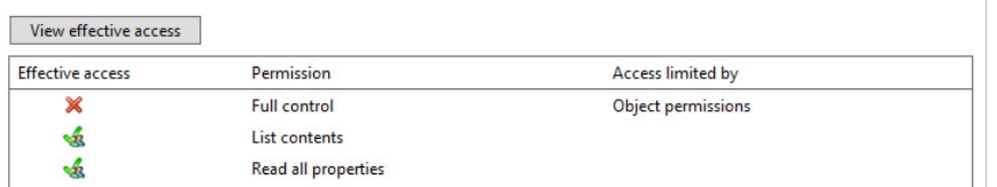

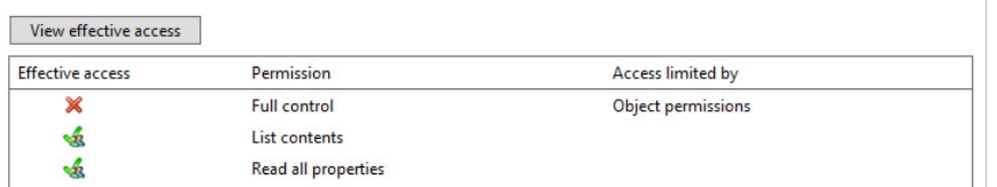

Ver acceso efectivo

Puede utilizar la herramienta 'Effective Access' de Windows para ver si el usuario de OpenDNS_Connector puede leer un objeto determinado que falta (o que tiene una pertenencia de grupo incorrecta).

- Abrir Usuarios y equipos de Active Directory

- Haga clic en 'Ver' y verifique la opción 'Funciones avanzadas'.

- Busque el objeto de usuario y haga clic con el botón derecho del ratón para seleccionar 'Propiedades'

- Vaya a 'Seguridad > Avanzado > Acceso efectivo' (puede decir 'Permisos efectivos')

- Haga clic en 'Seleccionar un usuario' y luego seleccione la cuenta de usuario 'OpenDNS_Connector'.

- Haga clic en 'Aceptar' y luego en 'Ver acceso efectivo'

- Asegúrese de que el usuario del conector puede leer todas las propiedades:

115011616727

115011616727

Configuración de los permisos LDAP de OpenDNS_Connector

El asistente "Delegar control" de AD es una forma rápida de asignar los permisos necesarios al usuario "OpenDNS_Connector":

1) Vaya a Herramientas administrativas y abra el complemento Usuarios y equipos de Active Directory.

2) Haga clic con el botón derecho del ratón en el dominio que incluye OpenDNS_Connector y seleccione "Delegar control..." y, a continuación, haga clic en Siguiente.

3) Agregue el usuario OpenDNS_Connector y haga clic en Next (Siguiente).

4) Seleccione "Lea toda la información de usuario" y haga clic en Next (Siguiente). [Véase la imagen 3.]

7) Haga clic en Finish. [Véase la imagen 6.]

Nota: Estos pasos pueden fallar si la herencia está deshabilitada en algunos objetos. Para esos objetos, debe establecer los permisos manualmente.

script userPerms

La secuencia de comandos de PowerShell adjunta es otro método para obtener los permisos de un objeto específico (por ejemplo, usuario) en AD. Incluya el resultado de este guion cuando se ponga en contacto con el servicio de asistencia técnica de Umbrella.

Comentarios

Comentarios