Introducción

Este documento describe cómo resolver problemas de integración de Umbrella ISR4k

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información de este documento se basa en Cisco Umbrella.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Overview

Este artículo es una continuación de la guía de implementación de Cisco Umbrella Integration para ISR4k y se proporciona como guía para ayudar a solucionar problemas de registro, así como problemas con la resolución de DNS interno y externo.

Nota: El certificado renovado para api.opendns.com del 29 de mayo de 2024 está ahora firmado por una nueva cadena/intermedio/raíz. La nueva raíz es DigiCert Global Root G2 (serial: 03af1e6a711a9a0bb2864b11d09fae5).

Registro e importación de certificados

1. Obtenga su token de API de Umbrella Dashboard: Admin > API Keys > (create) Legacy Network Devices.

2. Importe el certificado de la CA a ISR4k a través de CLI mediante cualquiera de estos métodos:

Importar desde URL:

Ejecute el comando y permita que ISR4k obtenga el certificado:

crypto pki trustpool import url http://www.cisco.com/security/pki/trs/ios.p7b

Importar directamente en terminal:

Copie y pegue el certificado de la CA (consulte el anexo) mediante el comando:

(Este certificado es para DigiCert Global Root G2.)

crypto pki trustpool import terminal

-----BEGIN CERTIFICATE-----

MIIDjjCCAnagAwIBAgIQAzrx5qcRqaC7KGSxHQn65TANBgkqhkiG9w0BAQsFADBh

MQswCQYDVQQGEwJVUzEVMBMGA1UEChMMRGlnaUNlcnQgSW5jMRkwFwYDVQQLExB3

d3cuZGlnaWNlcnQuY29tMSAwHgYDVQQDExdEaWdpQ2VydCBHbG9iYWwgUm9vdCBH

MjAeFw0xMzA4MDExMjAwMDBaFw0zODAxMTUxMjAwMDBaMGExCzAJBgNVBAYTAlVT

MRUwEwYDVQQKEwxEaWdpQ2VydCBJbmMxGTAXBgNVBAsTEHd3dy5kaWdpY2VydC5j

b20xIDAeBgNVBAMTF0RpZ2lDZXJ0IEdsb2JhbCBSb290IEcyMIIBIjANBgkqhkiG

9w0BAQEFAAOCAQ8AMIIBCgKCAQEAuzfNNNx7a8myaJCtSnX/RrohCgiN9RlUyfuI

2/Ou8jqJkTx65qsGGmvPrC3oXgkkRLpimn7Wo6h+4FR1IAWsULecYxpsMNzaHxmx

1x7e/dfgy5SDN67sH0NO3Xss0r0upS/kqbitOtSZpLYl6ZtrAGCSYP9PIUkY92eQ

q2EGnI/yuum06ZIya7XzV+hdG82MHauVBJVJ8zUtluNJbd134/tJS7SsVQepj5Wz

tCO7TG1F8PapspUwtP1MVYwnSlcUfIKdzXOS0xZKBgyMUNGPHgm+F6HmIcr9g+UQ

vIOlCsRnKPZzFBQ9RnbDhxSJITRNrw9FDKZJobq7nMWxM4MphQIDAQABo0IwQDAP

BgNVHRMBAf8EBTADAQH/MA4GA1UdDwEB/wQEAwIBhjAdBgNVHQ4EFgQUTiJUIBiV

5uNu5g/6+rkS7QYXjzkwDQYJKoZIhvcNAQELBQADggEBAGBnKJRvDkhj6zHd6mcY

1Yl9PMWLSn/pvtsrF9+wX3N3KjITOYFnQoQj8kVnNeyIv/iPsGEMNKSuIEyExtv4

NeF22d+mQrvHRAiGfzZ0JFrabA0UWTW98kndth/Jsw1HKj2ZL7tcu7XUIOGZX1NG

Fdtom/DzMNU+MeKNhJ7jitralj41E6Vf8PlwUHBHQRFXGU7Aj64GxJUTFy8bJZ91

8rGOmaFvE7FBcf6IKshPECBV1/MUReXgRPTqh5Uykw7+U0b6LJ3/iyK5S9kJRaTe

pLiaWN0bfVKfjllDiIGknibVb63dDcY3fe0Dkhvld1927jyNxF1WW6LZZm6zNTfl

MrY=

-----END CERTIFICATE-----

Copie y pegue el certificado intermedio mediante el comando:

(Este certificado es para DigiCert Global G2 TLS RSA SHA256 2020 CA1.)

crypto pki trustpool import terminal

-----BEGIN CERTIFICATE-----

MIIEyDCCA7CgAwIBAgIQDPW9BitWAvR6uFAsI8zwZjANBgkqhkiG9w0BAQsFADBh

MQswCQYDVQQGEwJVUzEVMBMGA1UEChMMRGlnaUNlcnQgSW5jMRkwFwYDVQQLExB3

d3cuZGlnaWNlcnQuY29tMSAwHgYDVQQDExdEaWdpQ2VydCBHbG9iYWwgUm9vdCBH

MjAeFw0yMTAzMzAwMDAwMDBaFw0zMTAzMjkyMzU5NTlaMFkxCzAJBgNVBAYTAlVT

MRUwEwYDVQQKEwxEaWdpQ2VydCBJbmMxMzAxBgNVBAMTKkRpZ2lDZXJ0IEdsb2Jh

bCBHMiBUTFMgUlNBIFNIQTI1NiAyMDIwIENBMTCCASIwDQYJKoZIhvcNAQEBBQAD

ggEPADCCAQoCggEBAMz3EGJPprtjb+2QUlbFbSd7ehJWivH0+dbn4Y+9lavyYEEV

cNsSAPonCrVXOFt9slGTcZUOakGUWzUb+nv6u8W+JDD+Vu/E832X4xT1FE3LpxDy

FuqrIvAxIhFhaZAmunjZlx/jfWardUSVc8is/+9dCopZQ+GssjoP80j812s3wWPc

3kbW20X+fSP9kOhRBx5Ro1/tSUZUfyyIxfQTnJcVPAPooTncaQwywa8WV0yUR0J8

osicfebUTVSvQpmowQTCd5zWSOTOEeAqgJnwQ3DPP3Zr0UxJqyRewg2C/Uaoq2yT

zGJSQnWS+Jr6Xl6ysGHlHx+5fwmY6D36g39HaaECAwEAAaOCAYIwggF+MBIGA1Ud

EwEB/wQIMAYBAf8CAQAwHQYDVR0OBBYEFHSFgMBmx9833s+9KTeqAx2+7c0XMB8G

A1UdIwQYMBaAFE4iVCAYlebjbuYP+vq5Eu0GF485MA4GA1UdDwEB/wQEAwIBhjAd

BgNVHSUEFjAUBggrBgEFBQcDAQYIKwYBBQUHAwIwdgYIKwYBBQUHAQEEajBoMCQG

CCsGAQUFBzABhhhodHRwOi8vb2NzcC5kaWdpY2VydC5jb20wQAYIKwYBBQUHMAKG

NGh0dHA6Ly9jYWNlcnRzLmRpZ2ljZXJ0LmNvbS9EaWdpQ2VydEdsb2JhbFJvb3RH

Mi5jcnQwQgYDVR0fBDswOTA3oDWgM4YxaHR0cDovL2NybDMuZGlnaWNlcnQuY29t

L0RpZ2lDZXJ0R2xvYmFsUm9vdEcyLmNybDA9BgNVHSAENjA0MAsGCWCGSAGG/WwC

ATAHBgVngQwBATAIBgZngQwBAgEwCAYGZ4EMAQICMAgGBmeBDAECAzANBgkqhkiG

9w0BAQsFAAOCAQEAkPFwyyiXaZd8dP3A+iZ7U6utzWX9upwGnIrXWkOH7U1MVl+t

wcW1BSAuWdH/SvWgKtiwla3JLko716f2b4gp/DA/JIS7w7d7kwcsr4drdjPtAFVS

slme5LnQ89/nD/7d+MS5EHKBCQRfz5eeLjJ1js+aWNJXMX43AYGyZm0pGrFmCW3R

bpD0ufovARTFXFZkAdl9h6g4U5+LXUZtXMYnhIHUfoyMo5tS58aI7Dd8KvvwVVo4

chDYABPPTHPbqjc1qCmBaZx2vN4Ye5DUys/vZwP9BFohFrH/6j/f3IL16/RZkiMN

JCqVJUzKoZHm1Lesh3Sz8W2jmdv51b2EQJ8HmA==

-----END CERTIFICATE-----

3. Ingrese el token API a ISR4k CLI mediante el comando:

parameter-map type umbrella global

token XXXXXXXXXXXXXXXXXXXXXXXXXXXX

4. Esta es la configuración de muestra mínima en ISR4k:

interface GigabitEthernet0/0/0

ip address 192.168.50.249 255.255.255.252

ip nat outside

umbrella out

interface GigabitEthernet0/0/1.10

encapsulation dot1Q 10

ip address 192.168.8.254 255.255.255.0

ip nat inside

umbrella in odns_v10_5

Información adicional:

- Asegúrese de configurar el comando "umbrella out" antes de "umbrella in".

- El registro puede ser exitoso solamente cuando el puerto 443 está en estado abierto y permite que el tráfico pase a través de cualquier firewall existente.

- En la versión anterior de Denali de Cisco IOS XE, se utiliza el comando OpenDNS en lugar de Umbrella.

Verificación de la importación del certificado y el registro del dispositivo

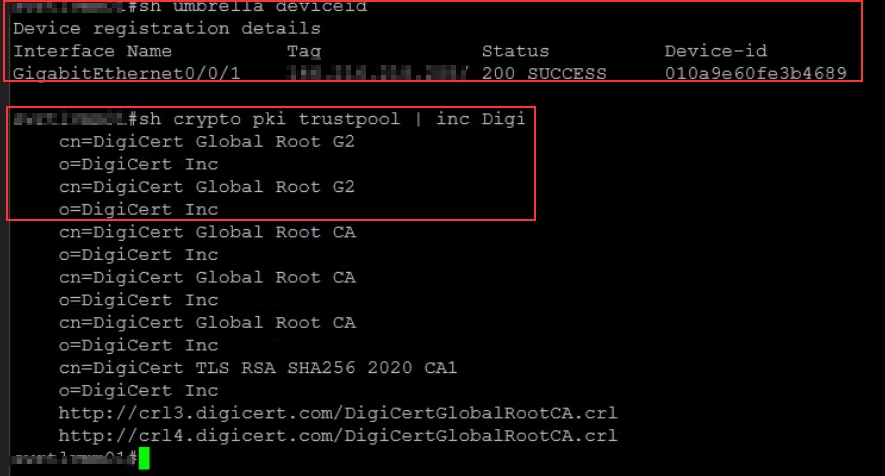

1. Compruebe si el certificado de la CA se ha almacenado correctamente en el dispositivo ISR4k:

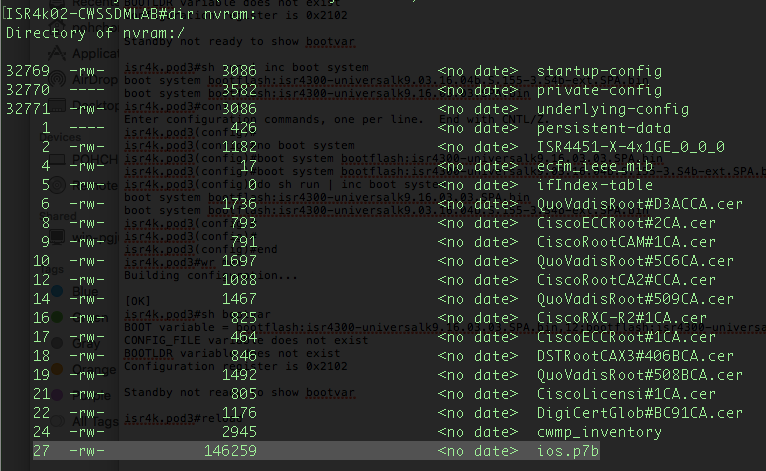

- Si la importación del certificado se realizó mediante la URL, ejecute el comando

dir nvram: para verificar que el certificado ios.p7b se almacene correctamente en la NVRAM del dispositivo.

115016968663

115016968663

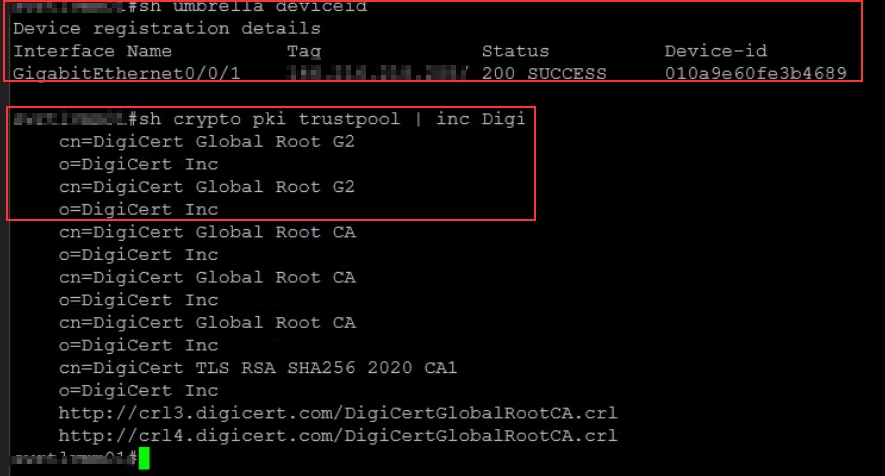

- Si la importación del certificado se realizó usando el método copy/paste, ejecute el comando

show cry pki trustpool y verifique el número de serie y el cn del certificado:

28552066223252

28552066223252

2. Para verificar el registro correcto de ISR4k, ejecute el comando show umbrella device.

Ejemplo de resultado

Device registration details

Interface Name Tag Status Device Id

interface GigabitEthernet0/0/1.10 odns_v10_5 200 SUCCES 010a04efd4e4bc14

interface GigabitEthernet0/0/1.11 odns_v11 200 SUCCES 010a04efd4e4xy15

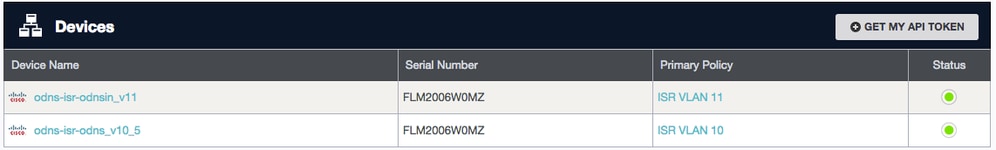

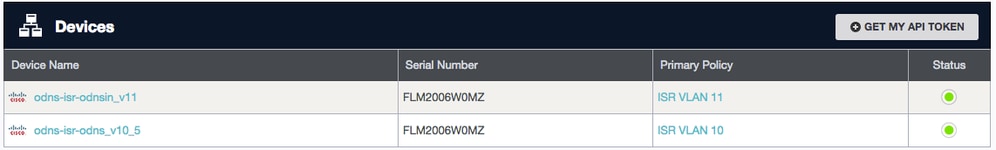

Salida de panel:

115016791766

115016791766

Depuración y registro

- Verifique la versión de ISR4k:

show version o show platform (se requiere Cisco IOS XE Denali 16.3 o posterior)

- Habilitar registros de depuración de registro de dispositivos: "

debug umbrella device-registration" y luego "show logging" (para inhabilitar - no debug umbrella device-registration)

Estos son registros de ejemplo:

Falta el certificado:

Jun 13 04:05:32.639: %OPENDNS-3-SSL_HANDSHAKE_FAILURE: SSL handshake failed

Certificado instalado y el dispositivo se ha registrado correctamente:

*%PKI-6-TRUSTPOOL_DOWNLOAD_SUCCESS: Trustpool Download is successful

*%OPENDNS-6-DEV_REG_SUCCESS: Device id for interface/tag GigabitEthernet0/0/1/odns_v10_5 is 010a0e4bc14

Api.opendns.com no se puede resolver:

*%UMBRELLA-3-DNS_RES_FAILURE: Failed to resolve name api.opendns.com Retry attempts:0

- Verificar resolución DNS: No hay ningún comando 'dig' o 'nslookup' disponible en ISR4k. Es mejor utilizar "

ping hostname source interface #" de la CLI de ISR4k

- ISR con VRF configurado: En la interfaz, asegúrese de tener "

ip name-server vrf <vrf_name> <dns_server_ip>" configurado y verifíquelo con "ping vrf <vrf_name> api.opendns.com"

- Asegúrese de que "ip dns server" está configurado: Esto permite que el ISR se consulte directamente.

- Para inhabilitar DNSCrypt, ingrese este comando:

parameter-map type umbrella global > no dnscrypt

- Verificación de dominio interno: ejecute el comando

show umbrella config y busque el Regex de dominio local, por ejemplo:

show umbrella config > Local Domain Regex parameter-map: dns bypass‘show run’ | be dns_bypassshow platform hardware qfp active feature dns-snoop-agent client hw-pattern-list

- No se puede importar el certificado mediante la URL o el certificado importado mediante el terminal se está eliminando después del reinicio:

crypto pki trustpool import url http://www.cisco.com/security/pki/trs/ios.p7b

% Error: failed to open file.

% No certificates imported from http://www.cisco.com/security/pki/trs/ios.p7b.

Solución: descargue manualmente el paquete de certificados "ios.p7b" mediante curl y cópielo en la memoria flash del router > Borre el certificado existente del grupo > Importe el paquete de certificados "ios.p7b" de la memoria flash:

Show run | sec crypto pki

crypto pki certificate pool

cabundle nvram:Trustpool15.cer

crypto pki trustpool clean

crypto pki trustpool import url flash:ios.p7b

Reading file from bootflash:ios.p7b

% PEM files import succeeded.

Comentarios

Comentarios