Configurar el número máximo de intentos fallidos de inicio de sesión para el administrador local en FTD

Problema

El objetivo es configurar el número máximo de intentos fallidos de inicio de sesión para cuentas de administrador local en Cisco Secure Firewall Threat Defence (FTD).

La solicitud incluye instrucciones para establecer este límite a través de la interfaz gráfica de usuario (GUI) y la interfaz de línea de comandos (CLI).

Asegúrese de que las cuentas administrativas estén protegidas contra intentos de inicio de sesión por fuerza bruta.

Entorno

Producto: Cisco Secure Firewall

Versión del software: Cualquiera

Se necesita ayuda para configurar los límites de intentos de inicio de sesión fallidos

Resolución

Existen dos casos diferentes en función de cómo se gestione Secure Firewall.

Comportamiento predeterminado

Firewall administrado por FDM

De forma predeterminada, no puede configurar maxfailedlogins para la cuenta de administrador local en el firewall seguro administrado por el Administrador de dispositivos de firewall (FDM):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Firewall gestionado por FMC

De forma predeterminada, no puede configurar maxfailedlogins para la cuenta de administrador local administrada por Cisco Firewall Management Center (FMC):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

La solución

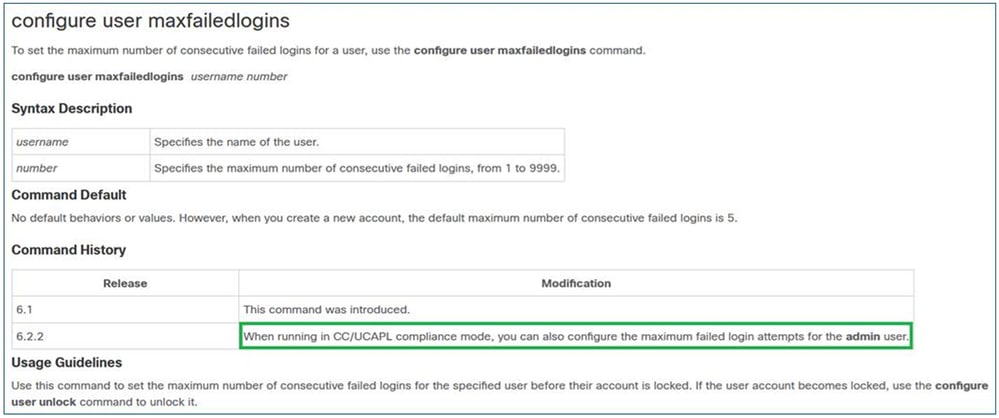

Para superar esta restricción en un firewall gestionado por FMC, debe activar el modo de cumplimiento en el firewall. Esto se documenta en la referencia de comandos de Cisco FTD:

inline_image_0.png

inline_image_0.pngConformidad con CC y UCAPL

Se trata de estándares de seguridad que especifican requisitos para reforzar los productos de seguridad.

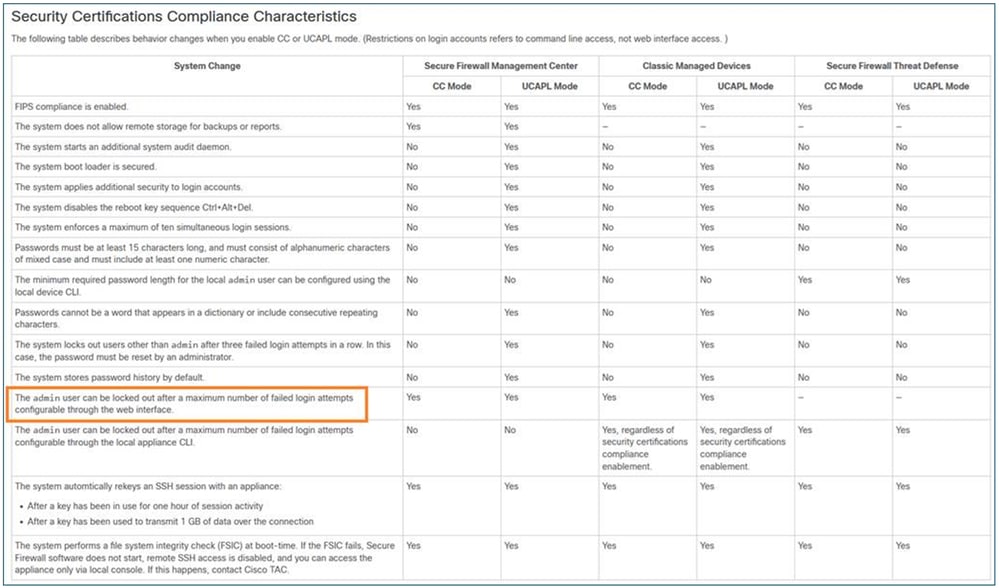

En el caso de maxfailedlogins, la información relacionada se encuentra en Cumplimiento de Certificaciones de Seguridad.

Notas importantes

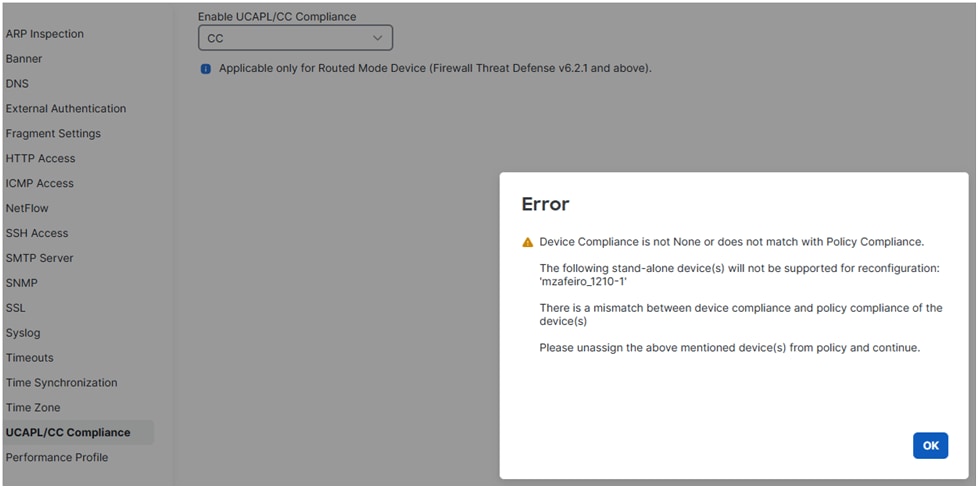

En primer lugar, recuerde que una vez que active la conformidad con CC o UCAPL en FTD, no podrá revertir el cambio. Si intenta revertir, obtendrá:

inline_image_0.png

inline_image_0.pngUna vez que se activa un modo de conformidad e implementa la política, el FTD se reinicia.

Cuando se trata de maxfailedlogins, con CC puede configurar hasta 9999 intentos fallidos, mientras que con UCAPL hasta 3.

Habilitación del cumplimiento de CC o UCAPL en FTD

Paso 1: En FMC, acceda a Devices / Platform Settings (Dispositivos / Parámetros de la plataforma).

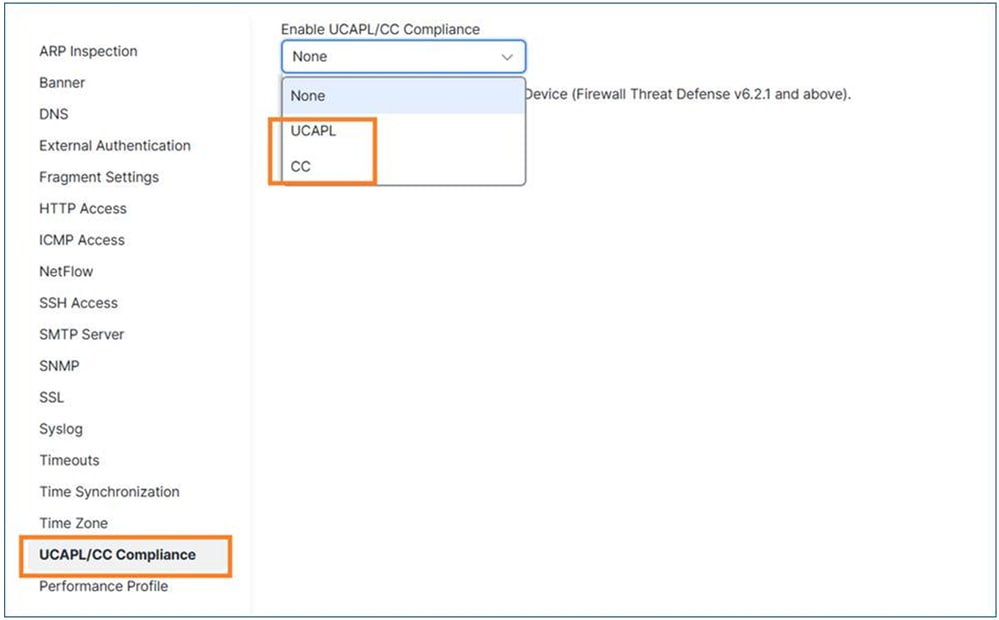

Paso 2: Habilite uno de los dos modos de cumplimiento (UCAP o CC). Dado que el cambio no se puede revertir, se recomienda leer detenidamente la guía de cumplimiento de certificaciones de seguridad.

inline_image_0.png

inline_image_0.pngPaso 3: Una vez hecho esto, debe asignar la directiva de configuración de la plataforma al FTD (si aún no lo está) y a la implementación.

Una vez finalizada la implementación, el dispositivo FTD se reinicia automáticamente:

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

Paso 4: Una vez que el firewall esté activo de nuevo, puede configurar la configuración maxfailedlogins. En caso de que elija UCAPL, puede configurar hasta 3 intentos de conexión fallidos:

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

En el caso de CC, puede configurar hasta 9999:

> configure user maxfailedlogins admin 9999 >

Paso 5: Verifique la configuración mediante el comando show user:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

Consejo: Asegúrese de que tiene otro usuario con privilegios de configuración disponibles en caso de que el usuario administrador se bloquee.

Desbloqueo de un usuario administrador bloqueado

Suponiendo que establece maxfailedlogins 3, después de 3 intentos fallidos la cuenta de administrador se bloquea:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

En ese caso, debe iniciar sesión con otro usuario y desbloquear el usuario administrador manualmente:

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

Firewall administrado por el administrador de dispositivos (FDM)

FDM no admite actualmente los modos de conformidad con CC o UCAPL.

Mejora relacionada: CSCws76567 ENH: añada compatibilidad con CC/UCAPL en el administrador de dispositivos Firepower

Si esta funcionalidad es crítica, se recomienda discutir la priorización de la solicitud de mejora relacionada, a la que se hace referencia como CSCws76567, con su gerente de cuentas.

Establecer el número máximo de intentos fallidos de inicio de sesión para el acceso a la GUI web

De forma similar al inicio de sesión de CLI, esta funcionalidad solo está disponible cuando el modo de cumplimiento de CC o UCAPL está habilitado:

inline_image_0.png

inline_image_0.pngReferencia

Dado que los modos CC o UCAPL no se pueden utilizar en dispositivos gestionados por FDM, no puede establecer el número máximo de intentos fallidos de inicio de sesión para el acceso a la GUI web (consulte la mejora CSCws76567).

Causa

- En el caso de los dispositivos gestionados por FMC, esta opción solo está disponible cuando está activado el modo de conformidad con CC o UCAPL.

- En el caso de los dispositivos gestionados por FDM, se ha cursado una solicitud de mejora (CSCws76567) para subsanar esta carencia de funciones y añadir compatibilidad con Common Criteria (CC) y UCAPL en el administrador de dispositivos de firewall.

Contenido relacionado

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

21-Apr-2026

|

Algunos cambios de formato. |

1.0 |

14-Apr-2026

|

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios