Introducción

En este documento se describe cómo realizar copias de seguridad de los datos de operación y configuración a demanda de Identity Service Engine (ISE).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Conocimientos básicos de Identity Service Engine (ISE).

- Cómo configurar un Repositorio.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco Identity Service Engine 2.7

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Otra estrategia clave para garantizar la disponibilidad de ISE en el entorno es contar con una estrategia de copia de seguridad sólida. Existen dos tipos de copias de seguridad de ISE: backup de configuración y backup operativo.

Cisco ISE permite realizar copias de seguridad de los datos del PAN principal y del nodo Supervisión. La copia de seguridad se puede realizar desde la CLI o la interfaz de usuario.

Datos de configuración: contienen datos de configuración del sistema operativo Cisco ADE y específicos de la aplicación. La copia de seguridad se puede realizar a través del PAN principal mediante la GUI o CLI.

Datos operativos: contienen datos de supervisión y solución de problemas. La copia de seguridad se puede realizar a través de la GUI de PAN principal o mediante la CLI para el nodo de supervisión.

Las copias de seguridad se almacenan en un repositorio y se pueden restaurar desde el mismo repositorio. Puede programar copias de seguridad para que se ejecuten automáticamente o puede ejecutarlas manualmente a petición. Puede ver el estado de una copia de seguridad desde la GUI o desde la CLI, pero sólo puede ver el estado de una restauración desde la CLI.

Precaución: Cisco ISE no admite instantáneas de VMware para realizar copias de seguridad de datos de ISE. El uso de instantáneas de VMware o de copias de seguridad de terceros para realizar copias de seguridad de los datos de ISE se traduce en la detención de los servicios de Cisco ISE.

Configuración

Realización de copias de seguridad de datos de configuración de ISE a demanda desde la GUI

Paso 1. Configure un repositorio consulte Cómo configurar el repositorio en ISE

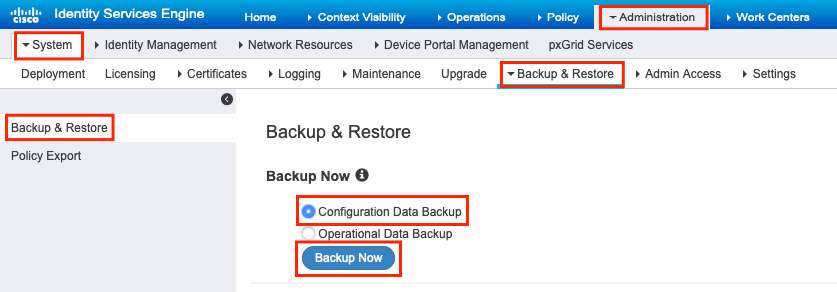

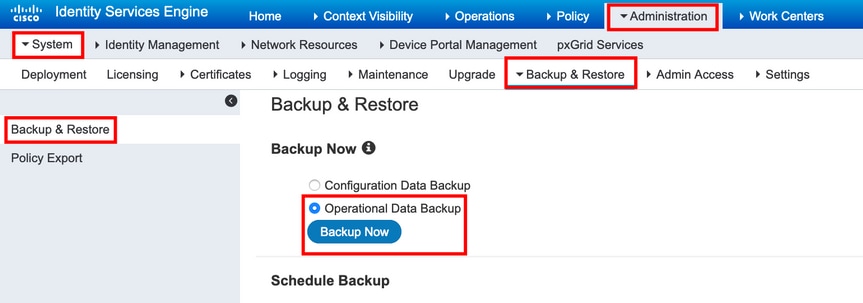

Paso 2. Inicie sesión en ISE, vaya a Administration > System > Backup & Restore, seleccione Configuration Data Backup, haga clic en Backup Now, como se muestra en la imagen:

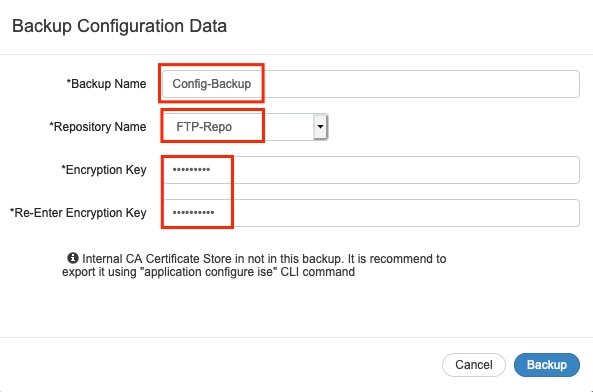

Paso 3. Proporcione Nombre de la copia de seguridad, Nombre del repositorio y Clave de cifrado, y haga clic en Copia de seguridad.

Sugerencia: asegúrese de recordar la clave de cifrado.

Nota: La copia de seguridad de la configuración de ISE contiene certificados de confianza y del sistema, y no certificados de autoridad de certificación (CA) internos.

Para realizar una copia de seguridad del almacén interno de la autoridad certificadora (CA) manualmente desde la CLI de ISE. Inicie sesión en el nodo Primary Admin Node (PAN) de ISE a través de SSH y ejecute el comando application configure ise > seleccione la opción 7 para Exportar el almacén interno de CA.

ise/admin# application configure ise

Selection configuration option

[1]Reset M&T Session Database

[2]Rebuild M&T Unusable Indexes

[3]Purge M&T Operational Data

[4]Reset M&T Database

[5]Refresh Database Statistics

[6]Display Profiler Statistics

[7]Export Internal CA Store

[8]Import Internal CA Store

[9]Create Missing Config Indexes

[10]Create Missing M&T Indexes

[11]Enable/Disable ACS Migration

[12]Generate Daily KPM Stats

[13]Generate KPM Stats for last 8 Weeks

[14]Enable/Disable Counter Attribute Collection

[15]View Admin Users

[16]Get all Endpoints

[17]Enable/Disable Wifi Setup

[18]Reset Config Wifi Setup

[19]Establish Trust with controller

[20]Reset Context Visibility

[21]Synchronize Context Visibility With Database

[22]Generate Heap Dump

[23]Generate Thread Dump

[24]Force Backup Cancellation

[25]CleanUp ESR 5921 IOS Crash Info Files

[0]Exit

7

Export Repository Name: FTP-Repo

Enter encryption-key for export:

Security Protocol list Start

Inside Session facade init

Old Memory Size : 7906192

Old Memory Size : 7906192

Export in progress...

Old Memory Size : 7906192

The next 5 CA key pairs were exported to repository 'FTP-Repo' at 'ise_ca_key_pairs_of_ise':

Subject:CN=Certificate Services Root CA - ise

Issuer:CN=Certificate Services Root CA - ise

Serial#:0x08f06033-2a4c4fcc-b297e75a-04f11bf9

Subject:CN=Certificate Services Node CA - ise

Issuer:CN=Certificate Services Root CA - ise

Serial#:0x3a0e8d8a-5a2846be-a902c280-b5d678aa

Subject:CN=Certificate Services Endpoint Sub CA - ise

Issuer:CN=Certificate Services Node CA - ise

Serial#:0x33b14150-596c4552-ad0a9ab1-9541f0bb

Subject:CN=Certificate Services Endpoint RA - ise

Issuer:CN=Certificate Services Endpoint Sub CA - ise

Serial#:0x37e17494-cf1d4372-bf0ba1e6-83653826

Subject:CN=Certificate Services OCSP Responder - ise

Issuer:CN=Certificate Services Node CA - ise

Serial#:0x68a694ed-bc48481d-bc6cc58e-60a44a61

ise CA keys export completed successfully

Realización de copias de seguridad de datos de configuración de ISE a demanda desde CLI

Paso 2. Inicie sesión en la CLI del nodo PAN y ejecute el comando:

backup <backup file name> repository <repository name> ise-config encryption-key plain <encryption key>

ise/admin# backup ConfigBackup-CLI repository FTP-Repo ise-config encryption-key plain

% Internal CA Store is not included in this backup. It is recommended to export it using "application configure ise" CLI command

% Creating backup with timestamped filename: ConfigBackup-CLI-CFG10-200326-0705.tar.gpg

% backup in progress: Starting Backup...10% completed

% backup in progress: Validating ISE Node Role...15% completed

% backup in progress: Backing up ISE Configuration Data...20% completed

% backup in progress: Backing up ISE Indexing Engine Data...45% completed

% backup in progress: Backing up ISE Logs...50% completed

% backup in progress: Completing ISE Backup Staging...55% completed

% backup in progress: Backing up ADEOS configuration...55% completed

% backup in progress: Moving Backup file to the repository...75% completed

% backup in progress: Completing Backup...100% completed

ise/admin#

Realizar copias de seguridad de datos operativos de ISE a demanda desde la GUI

Paso 2. Inicie la copia de seguridad operativa de ISE.

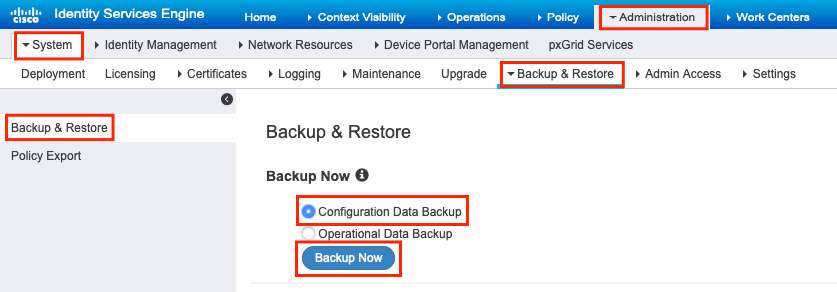

Inicie sesión en la GUI de ISE, vaya a Administration > System > Backup & Restore, seleccione Operational Data Backup, haga clic en Backup Now, como se muestra en la imagen:

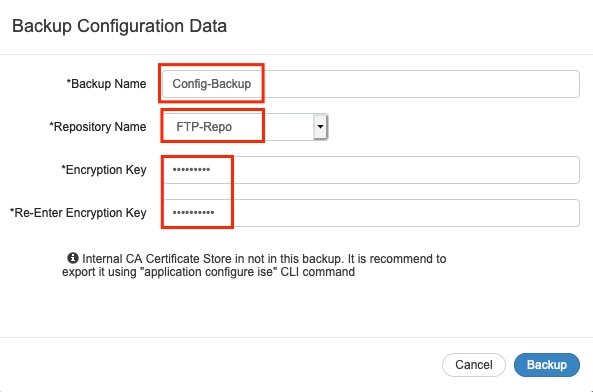

Paso 3. Proporcione Nombre de la copia de seguridad, Nombre del repositorio y Clave de cifrado, y haga clic en Copia de seguridad.

Sugerencia: asegúrese de recordar la clave de cifrado.

Realización de copias de seguridad de datos operativos de ISE a demanda desde CLI

Paso 2. Inicie sesión en la CLI del nodo MNT principal y ejecute el comando:

backup <backup file name> repository <repository name> ise-operational encryption-key plain <encryption key>

ise/admin# backup Ops-Backup-CLI repository FTP-Repo ise-operational encryption-key plain <backup password>

% Creating backup with timestamped filename: Ops-Backup-CLI-OPS10-200326-0719.tar.gpg

% backup in progress: Starting Backup...10% completed

% backup in progress: starting dbbackup using expdp.......20% completed

% backup in progress: starting cars logic.......50% completed

% backup in progress: Moving Backup file to the repository...75% completed

% backup in progress: Completing Backup...100% completed

ise/admin#

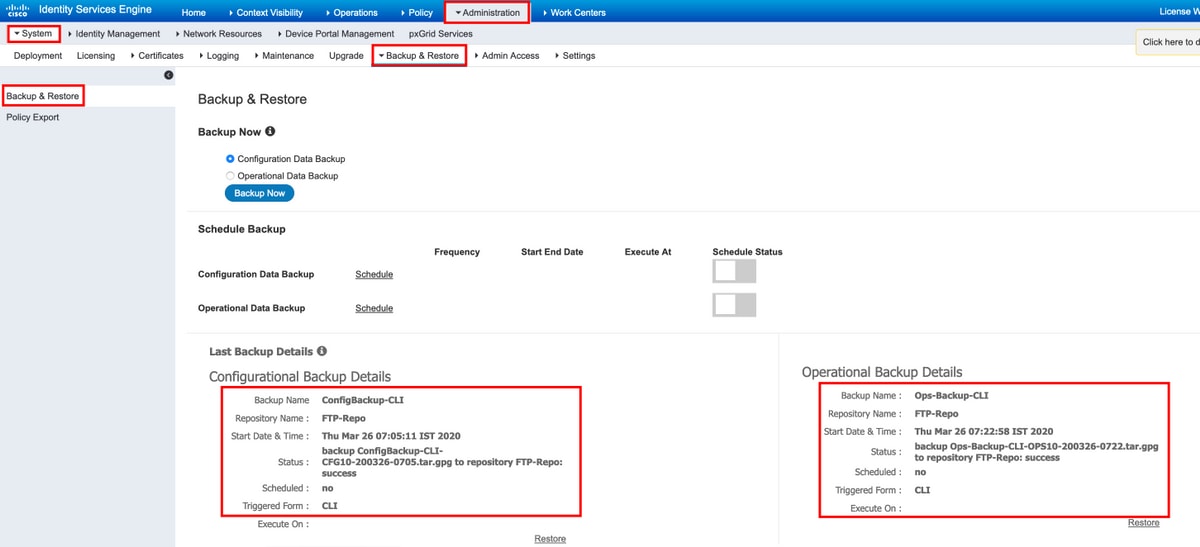

Verificación

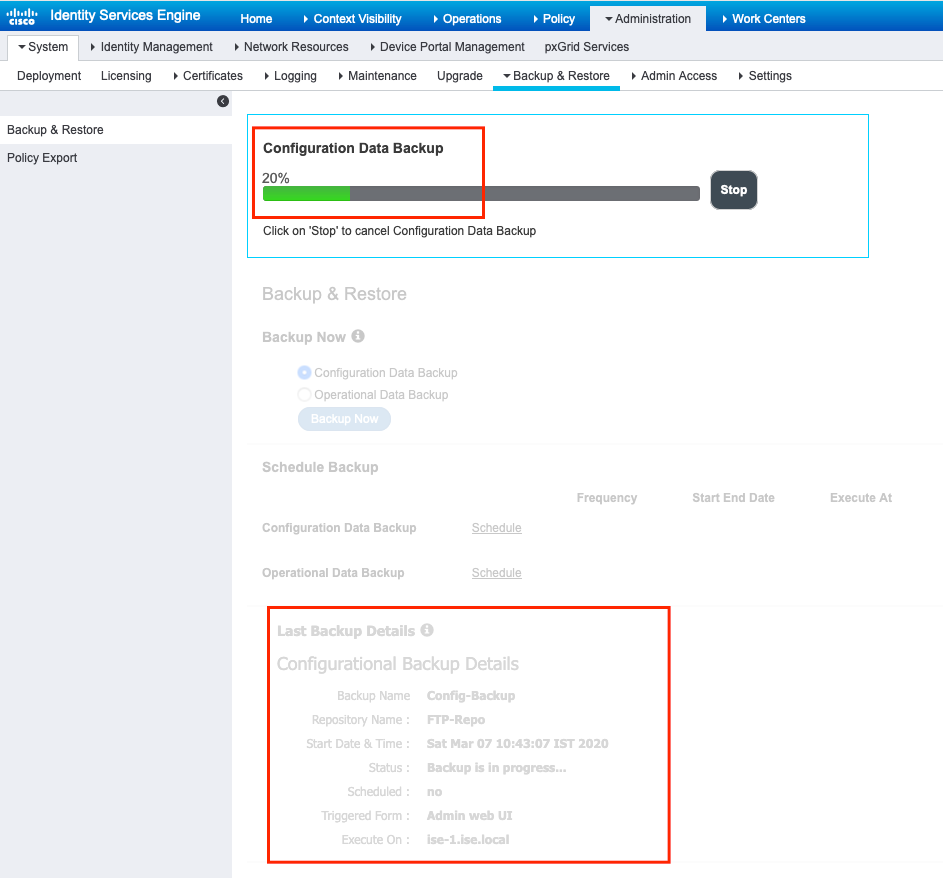

Vaya a Administration > System > Backup & Restore para ver el progreso de la copia de seguridad de los datos de configuración, como se muestra en la imagen:

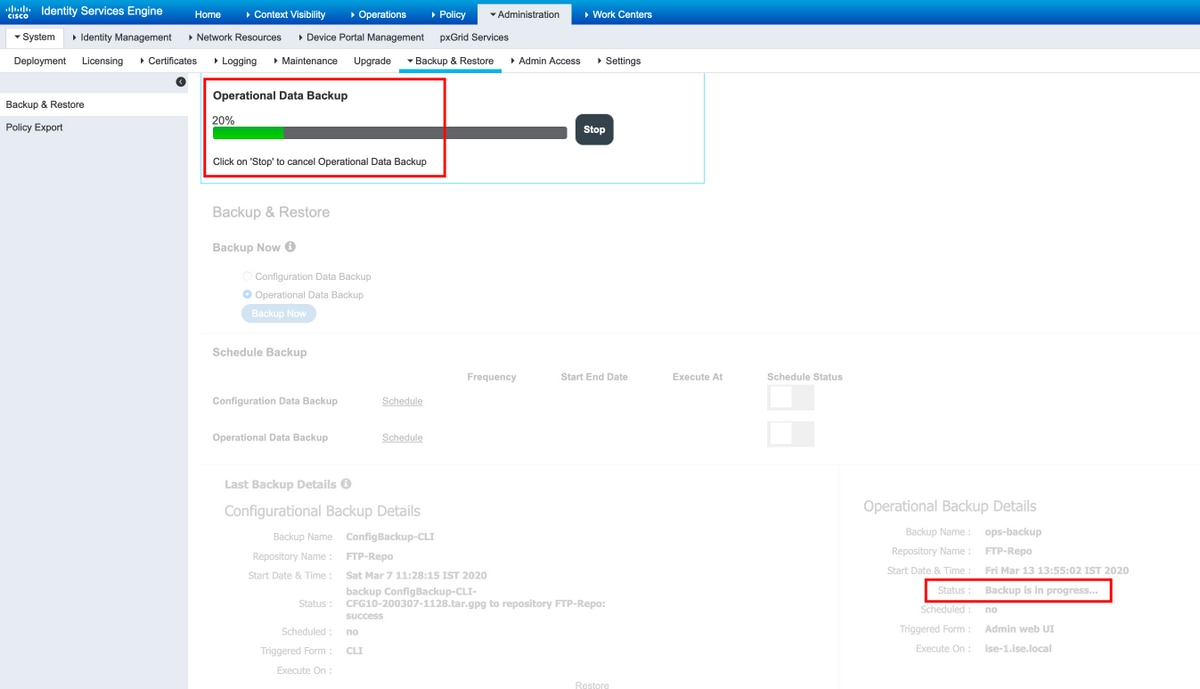

Vaya a Administration > System > Backup & Restore Para revisar el progreso de la copia de seguridad de datos operativos , como se muestra en la imagen:

También puede comprobar el progreso de la copia de seguridad de la configuración desde la CLI del nodo PAN.

ise/admin# show backup status

%% Configuration backup status

%% ----------------------------

% backup name: ConfigBackup-CLI

% repository: FTP-Repo

% start date: Thu Mar 26 07:05:11 IST 2020

% scheduled: no

% triggered from: CLI

% host:

% status: Backup is in progress

% progress %: 50

% progress message: Backing up ISE Logs

%% Operation backup status

%% ------------------------

% No data found. Try 'show backup history' or ISE operation audit report

ise/admin#

Una vez completada la copia de seguridad, puede ver el estado de la copia de seguridad como correcto.

Troubleshoot

Asegúrese de que el servicio ISE Indexing Engine se esté ejecutando en los nodos de administración de ISE.

ise-1/admin# show application status ise

ISE PROCESS NAME STATE PROCESS ID

--------------------------------------------------------------------

Database Listener running 15706

Database Server running 89 PROCESSES

Application Server running 25683

Profiler Database running 23511

ISE Indexing Engine running 28268

AD Connector running 32319

M&T Session Database running 23320

M&T Log Processor running 16272

Para depurar la restauración de la copia de seguridad en ISE, utilice estos depuradores:

ise-1/admin# debug backup-restore backup ?

<0-7> Set level, from 0 (severe only) to 7 (all)

<cr> Carriage return.

ise-1/pan# debug backup-restore backup 7

ise-1/pan#

ise-1/pan# 6 [25683]:[info] backup-restore:backup: br_history.c[549] [system]: ISE backup/restore initiated by web UI as ise.br.status is 'in-progress' in /tmp/ise-cfg-br-flags

7 [25683]:[debug] backup-restore:backup: br_backup.c[600] [system]: initiating backup Config-Backup to repos FTP-Repo

7 [25683]:[debug] backup-restore:backup: br_backup.c[644] [system]: no staging url defined, using local space

7 [25683]:[debug] backup-restore:backup: br_backup.c[60] [system]: flushing the staging area

7 [25683]:[debug] backup-restore:backup: br_backup.c[673] [system]: creating /opt/backup/backup-Config-Backup-1587431770

7 [25683]:[debug] backup-restore:backup: br_backup.c[677] [system]: creating /opt/backup/backup-Config-Backup-1587431770/backup/cars

7 [25683]:[debug] backup-restore:backup: br_backup.c[740] [system]: creating /opt/backup/backup-Config-Backup-1587431770/backup/ise

7 [25683]:[debug] backup-restore:backup: br_backup.c[781] [system]: calling script /opt/CSCOcpm/bin/isecfgbackup.sh

6 [25683]:[info] backup-restore:backup: br_backup.c[818] [system]: adding ADEOS files to backup

6 [25683]:[info] backup-restore:backup: br_backup.c[831] [system]: Backup password provided by user

6 [25683]:[info] backup-restore:backup: br_backup.c[190] [system]: No post-backup entry in the manifest file for ise

7 [25683]:[debug] backup-restore:backup: br_backup.c[60] [system]: flushing the staging area

6 [25683]:[info] backup-restore:backup: br_backup.c[912] [system]: backup Config-Backup-CFG10-200421-0646.tar.gpg to repository FTP-Repo: success

6 [25683]:[info] backup-restore:backup: br_history.c[487] [system]: updating /tmp/ise-cfg-br-flags with status: complete and message: backup Config-Backup-CFG10-200421-0646.tar.gpg to repository FTP-Repo: success

Utilice no debug backup-restore backup 7 para inhabilitar los debugs en el nodo.

ise-1/admin# no debug backup-restore backup 7

Comentarios

Comentarios