Verificación de cargas de análisis de archivos en ESA

Opciones de descarga

-

ePub (157.8 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (134.9 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo determinar si los archivos que se procesan a través de la protección frente a malware avanzado (AMP) en el dispositivo de seguridad Cisco Email Security Appliance (ESA) se envían para su análisis, y también qué proporciona el archivo de registro de AMP asociado.

Determinar si los archivos adjuntos se cargan para el análisis de archivos

Si Análisis de archivos está activado, los archivos adjuntos analizados por Reputación de archivos pueden enviarse a Análisis de archivos para su posterior análisis. Esto proporciona el nivel más alto de protección frente a amenazas de día cero y dirigidas. Análisis de archivos solo está disponible cuando el filtrado de reputación de archivos está habilitado.

Utilice las opciones File Types para limitar los tipos de archivos que se pueden enviar a la nube. Los archivos específicos que se envían siempre se basan en las solicitudes de la nube de servicios de análisis de archivos, que se dirige a aquellos archivos para los que se necesita un análisis adicional. El análisis de archivos para tipos de archivos concretos podría deshabilitarse temporalmente cuando la nube de servicios de análisis de archivos alcance su capacidad.

Nota: Consulte el documento Criterios de archivo para los servicios de protección frente a malware avanzado para los productos de seguridad de contenido de Cisco de Cisco para obtener la información más actualizada y adicional.

Nota: Revise las Notas de la versión y la Guía del usuario para obtener información sobre la revisión específica de AsyncOS que se ejecuta en su dispositivo, ya que los tipos de archivos de análisis de archivos pueden variar según la versión de AsyncOS.

Tipos de archivos que se pueden enviar para el análisis de archivos:

-

Los detalles acerca de los archivos admitidos por los servicios de reputación y análisis solo están disponibles para los clientes registrados de Cisco. Para obtener información sobre qué archivos se evalúan y analizan, consulte Criterios de archivos para los servicios de protección frente a malware avanzado para los productos de seguridad de contenido de Cisco, disponible enhttp://www.cisco.com/c/en/us/support/security/web-security-appliance/products-user-guide-list.html. Los criterios para evaluar la reputación de un archivo y enviar archivos para su análisis pueden cambiar en cualquier momento.

- Actualmente se pueden enviar los siguientes tipos de archivo para su análisis:

- (Todas las versiones compatibles con Análisis de archivos) Archivos ejecutables de Windows, por ejemplo archivos .exe, .dll, .sys y .scr.

- Adobe Portable Document Format (PDF), Microsoft Office 2007+ (Open XML), Microsoft Office 97-2004 (OLE), Microsoft Windows / DOS Executable, Otros tipos de archivos potencialmente malintencionados.

- Tipos de archivos que ha seleccionado para cargarlos en la página de configuración Anti-Malware y Reputación (para Web Security) o en la página de configuración de Reputación y análisis de archivos (para Email Security). La asistencia inicial incluye archivos PDF y de Microsoft Office.

- (A partir de AsyncOS 9.7.1 para Email Security) Si ha seleccionado la opción Otros tipos de archivos potencialmente malintencionados, los archivos de Microsoft Office con las siguientes extensiones guardadas en formato XML o MHTML: ade, adp, and, accdb, accdr, accdt, accda, mdb, cdb, mda, mdn, mdt, mdw, mdf, mde, accde, mam, maq, mar, mat, maf, ldb, laccdb, doc, dot, docx, docm, dotm, docb, xls, xlt, xlm, xlsx, xlsm, xltx, xltm, xlsb, xla, xlam, xll, xlw, ppt, pot, pps, pptx, pptm, potx, potm, ppam, ppsx, ppsm, sldx, sldm, mht, mhtm, mhtml y xml.

-

El servicio de análisis de archivos establece de forma dinámica los criterios de tamaño de los archivos para la carga en función de las tendencias actuales de las amenazas y pueden cambiar en cualquier momento. Los cambios en los criterios se aplican automáticamente; no es necesario hacer nada.

Nota: si la carga en el servicio de análisis de archivos supera la capacidad, es posible que algunos archivos no se analicen aunque el tipo de archivo esté seleccionado para el análisis y, de lo contrario, el archivo sea apto para el análisis. Recibirá una alerta cuando el servicio no pueda procesar temporalmente archivos de un tipo determinado.

Destacando las notas importantes:

- Si un archivo se ha cargado recientemente desde cualquier origen, el archivo no se volverá a cargar. Para obtener los resultados del análisis de archivos de este archivo, busque el SHA-256 en la página de informes Análisis de archivos.

- El dispositivo intentará cargar el archivo una vez; si la carga no se realiza correctamente, por ejemplo debido a problemas de conectividad, es posible que el archivo no se cargue. Si el error se debe a que el servidor de análisis de archivos estaba sobrecargado, se intentará realizar la carga una vez más.

Configuración de AMP para análisis de archivos

De forma predeterminada, cuando un ESA se activa por primera vez y aún tiene que establecer una conexión con el actualizador de Cisco, el ÚNICO tipo de archivo de análisis de archivos enumerado será "Microsoft Windows / DOS Executable". Deberá permitir que se complete una actualización del servicio antes de que se le permita configurar tipos de archivo adicionales. Esto se reflejará en el archivo de registro updater_logs, visto como "fireamp.json":

Sun Jul 9 13:52:28 2017 Info: amp beginning download of remote file "http://updates.ironport.com/amp/1.0.11/fireamp.json/default/100116"

Sun Jul 9 13:52:28 2017 Info: amp successfully downloaded file "amp/1.0.11/fireamp.json/default/100116"

Sun Jul 9 13:52:28 2017 Info: amp applying file "amp/1.0.11/fireamp.json/default/100116"

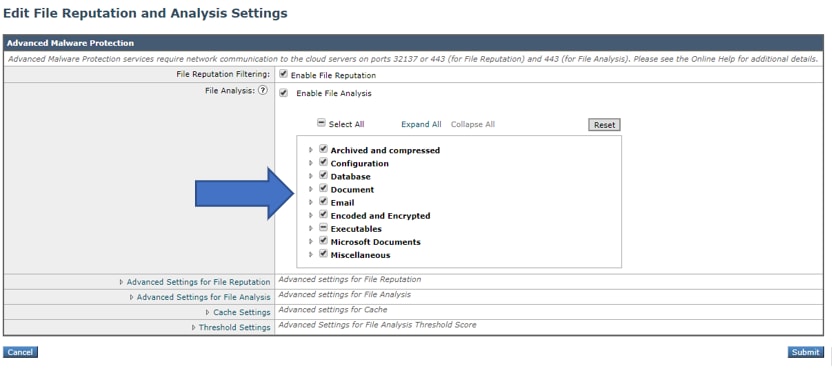

Para configurar el análisis de archivos mediante la GUI, vaya a Servicios de seguridad > Reputación y análisis de archivos > Editar configuración global...

Para configurar AMP para el análisis de archivos a través de la CLI, ingrese el comando ampconfig > setup y pase por el asistente de respuesta. Debe seleccionar Y cuando se le presente esta pregunta: ¿Desea modificar los tipos de archivo para el análisis de archivos?

myesa.local> ampconfig

File Reputation: Enabled

File Analysis: Enabled

File types selected for File Analysis:

Adobe Portable Document Format (PDF)

Microsoft Office 2007+ (Open XML)

Microsoft Office 97-2004 (OLE)

Microsoft Windows / DOS Executable

Other potentially malicious file types

Appliance Group ID/Name: Not part of any group yet

Choose the operation you want to perform:

- SETUP - Configure Advanced-Malware protection service.

- ADVANCED - Set values for AMP parameters (Advanced configuration).

- CLEARCACHE - Clears the local File Reputation cache.

[]> setup

File Reputation: Enabled

Would you like to use File Reputation? [Y]>

Would you like to use File Analysis? [Y]>

File types supported for File Analysis:

1. Archived and compressed [selected]

2. Configuration [selected]

3. Database [selected]

4. Document [selected]

5. Email [selected]

6. Encoded and Encrypted [selected]

7. Executables [partly selected]

8. Microsoft Documents [selected]

9. Miscellaneous [selected]

Do you want to modify the file types selected for File Analysis? [N]> y

Enter comma separated serial numbers from the "Supported" list. Enter "ALL" to select all "currently" supported File Types.

[1,2,3,4,5]> ALL

Specify AMP processing timeout (in seconds)

[120]>

Advanced-Malware protection is now enabled on the system.

Please note: you must issue the 'policyconfig' command (CLI) or Mail

Policies (GUI) to configure advanced malware scanning behavior for

default and custom Incoming Mail Policies.

This is recommended for your DEFAULT policy.

En función de esta configuración, los tipos de archivo habilitados están sujetos a Análisis de archivos, según corresponda.

Revisar registros de AMP para análisis de archivos

Cuando los archivos adjuntos se analizan mediante Reputación de archivos o Análisis de archivos en el ESA, se registran en el registro de AMP. Para revisar este registro para todas las acciones de AMP, ejecute tail amp desde la CLI de ESA o desplácese a través del asistente de respuesta para el comando tail o grep. El comando grep es útil si conoce el archivo específico u otros detalles que desea buscar en el registro de AMP.

Aquí tiene un ejemplo:

mylocal.esa > tail amp

Press Ctrl-C to stop.

Tue Aug 13 17:28:47 2019 Info: Compressed/Archive File: sha256 = deace8ba729ad32313131321311232av2316623cfe9ac MID = 1683600, Extracted File: File Name = '[redacted].pdf', File Type = 'application/pdf', sha256 = deace8ba729ad32313131321311232av2316623cfe9ac, Disposition = LOWRISK, Response received from = Cloud, Malware = None, Analysis Score = 0, upload_action = Recommended to send the file for analysis

Thu Aug 15 13:49:14 2019 Debug: File reputation query initiating. File Name = 'amp_watchdog.txt', MID = 0, File Size = 12 bytes, File Type = text/plain

Thu Aug 15 13:49:14 2019 Debug: Response received for file reputation query from Cloud. File Name = 'amp_watchdog.txt', MID = 0, Disposition = FILE UNKNOWN, Malware = None, Analysis Score = 0, sha256 = a5f28f1fed7c2fe88bcdf403710098977fa12c32d13bfbd78bbe27e95b245f82, upload_action = Recommended not to send the file for analysis

Nota: las versiones anteriores de AsyncOS mostraban "amp_watchdog.txt" en los registros de AMP. Se trata de un archivo del sistema operativo que se muestra cada diez minutos en los registros. Este archivo forma parte del keepalive de AMP y se puede ignorar de forma segura. Este archivo está oculto a partir de AsyncOS 10.0.1 y versiones posteriores.

Nota: Las versiones anteriores de AsyncOS registrarán que la etiqueta upload_action tiene tres valores definidos para el comportamiento del análisis de carga en el archivo.

Las tres respuestas para la acción de carga en AsyncOS más antiguo:

- "upload_action = 0": el servicio de reputación conoce el archivo; no lo envíe para su análisis.

- "upload_action = 1": Enviar

- "upload_action = 2": el servicio de reputación conoce el archivo; no lo envíe para su análisis

Las dos respuestas para la acción de carga en AsyncOS versión 12.x y posteriores:

- "upload_action = Se recomienda enviar el archivo para su análisis"

- Sólo registros de depuración: "upload_action = Se recomienda no enviar el archivo para su análisis"

Esta respuesta determina si un archivo se envía para su análisis. De nuevo, debe cumplir los criterios de los tipos de archivo configurados para poder enviarse correctamente.

Explicación de las etiquetas de carga de acción

"upload_action = 0": The file is known to the reputation service; do not send for analysis.

Para "0", esto significa que "no es necesario enviar el archivo para la carga". O bien, una mejor manera de verlo es, el archivo puede enviarse para su carga en el análisis de archivos si es necesario. Sin embargo, si el archivo no es necesario, el archivo no se envía.

"upload_action = 2": The file is known to the reputation service; do not send for analysis

Para "2", esto es un estricto "no enviar" el archivo para su carga. Esta acción es definitiva y decisiva, y el procesamiento de Análisis de archivos se realiza.

“Situaciones de ejemplo”

En esta sección se describen los posibles escenarios en los que los archivos se cargan correctamente para su análisis o no se cargan debido a un motivo específico.

Archivo cargado para análisis

AsyncOS más antiguo:

Este ejemplo muestra un archivo DOCX que cumple los criterios y está etiquetado con upload_action = 1. En la siguiente línea, el archivo cargado para el análisis del algoritmo hash seguro (SHA) también se graba en el registro de AMP.

Thu Jan 29 08:32:18 2015 Info: File reputation query initiating. File Name = 'Lab_Guide.docx', MID = 860, File Size = 39136 bytes, File Type = application/msword

Thu Jan 29 08:32:19 2015 Info: Response received for file reputation query from Cloud. File Name = 'Royale_Raman_Lab_Setup_Guide_Beta.docx', MID = 860, Disposition = file unknown, Malware = None, Reputation Score = 0, sha256 = 754e3e13b2348ffd9c701bd3d8ae96c5174bb8ebb76d8fb51c7f3d9567ff18ce, upload_action = 1

Thu Jan 29 08:32:21 2015 Info: File uploaded for analysis. SHA256: 754e3e13b2348ffd9c701bd3d8ae96c5174bb8ebb76d8fb51c7f3d9567ff18ce

AsyncOS 12.x y versiones posteriores:

En este ejemplo se muestra un archivo PPTX que cumple los criterios y se etiqueta con upload_action = Recommended para enviar el archivo para su análisis. En la siguiente línea, el archivo cargado para el análisis del algoritmo hash seguro (SHA) también se graba en el registro de AMP.

Thu Aug 15 09:42:19 2019 Info: Response received for file reputation query from Cloud. File Name = 'ESA_AMP.pptx', MID = 1763042, Disposition = UNSCANNABLE, Malware = None, Analysis Score = 0, sha256 = 0caade49103146813abaasd52edb63cf1c285b6a4bb6a2987c4e32, upload_action = Recommended to send the file for analysis

Thu Aug 15 10:05:35 2019 Info: File uploaded for analysis. SHA256: 0caade49103146813abaasd52edb63cf1c285b6a4bb6a2987c4e32, file name: ESA_AMP.pptx

Archivo no cargado para análisis porque el archivo ya se conoce

AsyncOS más antiguo:

En este ejemplo se muestra un archivo PDF que AMP analiza con upload_action = 2 anexado al registro de reputación del archivo. La nube ya conoce este archivo y no es necesario cargarlo para su análisis, por lo que no se vuelve a cargar.

Wed Jan 28 09:09:51 2015 Info: File reputation query initiating. File Name = 'Zombies.pdf', MID = 856, File Size = 309500 bytes, File Type = application/pdf

Wed Jan 28 09:09:51 2015 Info: Response received for file reputation query from Cache. File Name = 'Zombies.pdf', MID = 856, Disposition = malicious, Malware = W32.Zombies.NotAVirus, Reputation Score = 7, sha256 = 00b32c3428362e39e4df2a0c3e0950947c147781fdd3d2ffd0bf5f96989bb002, upload_action = 2

AsyncOS 12.x y versiones posteriores:

Este ejemplo muestra el archivo amp_watchdog.txt con registros amp en el nivel de depuración que coinciden con upload_action = Se recomienda no enviar el archivo para análisis agregado al registro de reputación del archivo. La nube ya conoce este archivo y no es necesario cargarlo para su análisis, por lo que no se vuelve a cargar.

Mon Jul 15 17:41:53 2019 Debug: Response received for file reputation query from Cache. File Name = 'amp_watchdog.txt', MID = 0, Disposition = FILE UNKNOWN, Malware = None, Analysis Score = 0, sha256 = a5f28f1fed7c2fe88bcdf403710098977fa12c32d13bfbd78bbe27e95b245f82, upload_action = Recommended not to send the file for analysis

Carga de Logging File Analysis mediante encabezados de correo electrónico

Desde la CLI, con la opción que usa el comando logconfig, se puede seleccionar la subopción de logheaders para enumerar y registrar los encabezados de los correos electrónicos procesados a través del ESA. Usando el encabezado "X-Amp-File-Uploaded", cada vez que se carga un archivo o no se carga para el análisis de archivos se registrará en los registros de correo del ESA.

Consultando los registros de correo, los resultados de los archivos cargados para análisis:

Mon Sep 5 13:30:03 2016 Info: Message done DCID 0 MID 7659 to RID [0] [('X-Amp-File-Uploaded', 'True')]

Al consultar los registros de correo, se muestran los resultados de los archivos no cargados para análisis:

Mon Sep 5 13:31:13 2016 Info: Message done DCID 0 MID 7660 to RID [0] [('X-Amp-File-Uploaded', 'False')]

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

26-Feb-2015

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Robert SherwinCisco TAC

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios