Configuración de ASA como gateway SSL para los clientes de AnyConnect mediante la autenticación basada en certificados múltiples

Opciones de descarga

-

ePub (770.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (680.9 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar un Adaptive Security Appliance (ASA) como gateway de Secure Sockets Layer (SSL) para Cisco AnyConnect Secure Mobility Clients que utiliza autenticación basada en múltiples certificados.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Conocimientos básicos de la configuración de ASA CLI y la configuración de SSL VPN

- Conocimientos básicos de los certificados X509

Componentes Utilizados

La información que contiene este documento se basa en estas versiones de software:

- Software Cisco Adaptive Security Appliance (ASA), versión 9.7(1) y posteriores

- Windows 10 con Cisco AnyConnect Secure Mobility Client 4.4

Nota: Descargue el paquete AnyConnect VPN Client (anyconnect-win*.pkg) de Cisco Software Download (sólo clientes registrados) . Copie el AnyConnect VPN client en la memoria flash ASA, que será descargada a los equipos de los usuarios remotos para establecer la conexión SSL VPN con el ASA. Consulte la sección Instalación de AnyConnect Client de la guía de configuración ASA para obtener más información.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Antecedentes

Antes de la versión 9.7(1) del software, ASA admitía la autenticación basada en un único certificado, lo que significa que tanto el usuario como el equipo se pueden autenticar, pero no ambos, para un único intento de conexión.

La autenticación basada en varios certificados ofrece la posibilidad de que el ASA valide el certificado de la máquina o del dispositivo para garantizar que el dispositivo es un dispositivo corporativo, además de autenticar el certificado de identidad del usuario para permitir el acceso VPN.

Limitaciones

- Actualmente, la autenticación de varios certificados limita el número de certificados a dos exactamente.

- El cliente AnyConnect debe indicar la compatibilidad con la autenticación de certificados múltiples. Si no es así, la puerta de enlace utiliza uno de los métodos de autenticación heredados o no puede establecer la conexión. La versión 4.4.04030 o posterior de AnyConnect admite la autenticación basada en certificados múltiples.

- Para la plataforma Windows, el certificado de equipo se envía durante el protocolo de enlace SSL inicial seguido del certificado de usuario en el protocolo de autenticación agregado.No se admiten dos certificados de la Tienda de equipos de Windows.

- La autenticación de certificados múltiples ignora las preferencias de Habilitar selección automática de certificados bajo el perfil XML, lo que significa que el cliente intenta todas las combinaciones para autenticar ambos certificados hasta que falle. Esto puede producir un retraso considerable mientras Anyconnect intenta conectarse. Por lo tanto, se recomienda utilizar la Coincidencia de certificados en caso de múltiples certificados de Usuario/Máquina en el equipo cliente.

- Anyconnect SSL VPN solo admite certificados basados en RSA.

- Solo se admiten certificados basados en SHA256, SHA384 y SHA512 durante la autenticación agregada.

Selección de certificados en plataformas que no son de Windows v/s

AnyConnect en Windows distingue entre los certificados recuperados del almacén del equipo (al que sólo pueden acceder los procesos con privilegios) y el almacén del usuario (al que sólo pueden acceder los procesos que son propiedad del usuario que ha iniciado sesión). AnyConnect no hace tal distinción en las plataformas que no son de Windows.

El ASA puede optar por aplicar una política de conexión, configurada por el administrador de ASA, basada en los tipos reales de certificados recibidos. Para Windows, los tipos pueden ser:

- Una máquina y un usuario, o

- Dos usuarios.

Para las plataformas que no son de Windows, la indicación siempre son dos certificados de usuario.

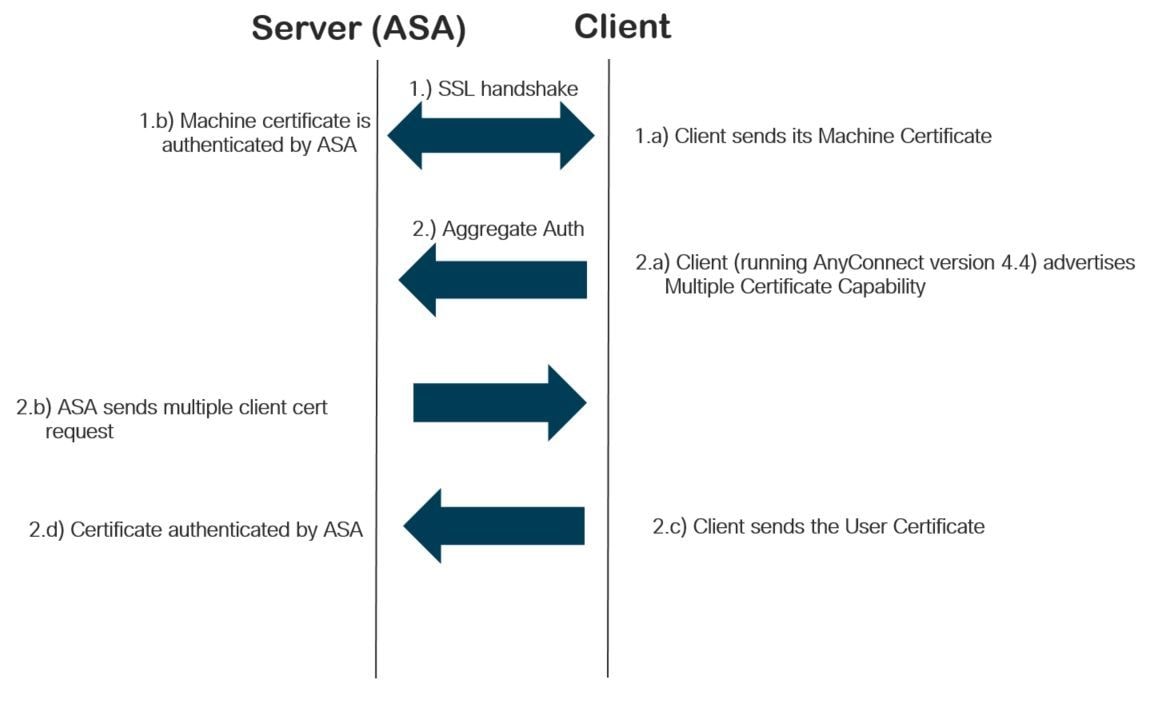

Flujo de conexión para la autenticación de varios certificados

Configurar

Configuración de la Autenticación de Varios Certificados mediante ASDM

En esta sección se describe cómo configurar Cisco ASA como gateway SSL para los clientes de AnyConnect con autenticación de certificados múltiples.

Complete estos pasos a través de ASDM para configurar los clientes de Anyconnect para la autenticación de múltiples certificados:

Paso 1. Instale el certificado de CA para los certificados de usuario y equipo en ASA.

Para la instalación del certificado, consulte Configuración de ASA: Instalación y Renovación del Certificado Digital SSL

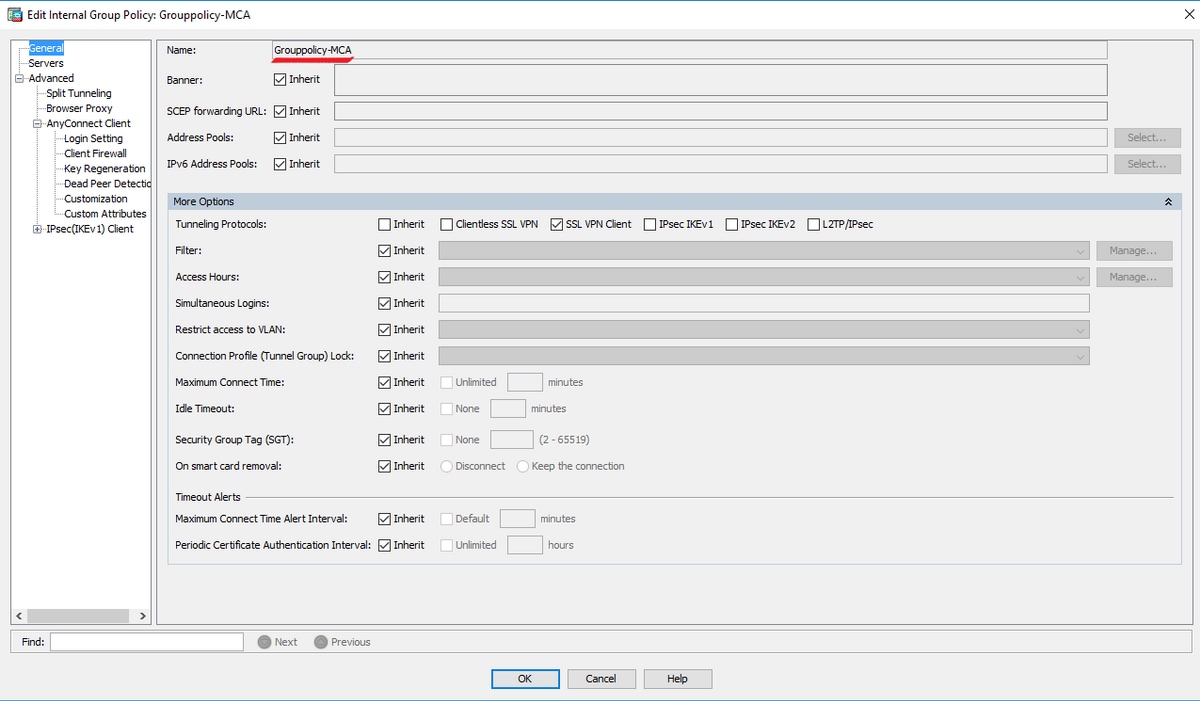

Paso 2. Vaya a Configuration > Remote Access > Group Policy y configure la política de grupo.

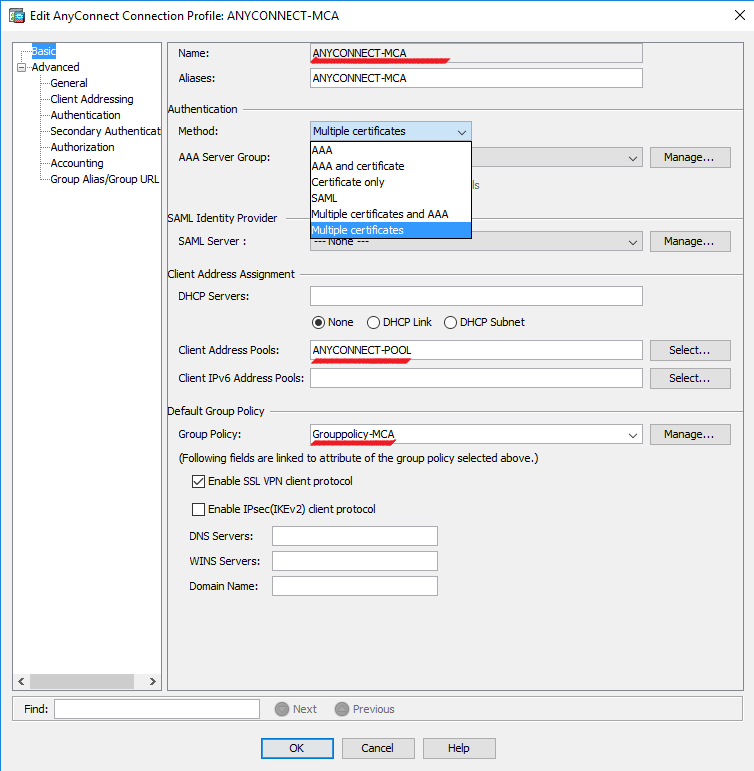

Paso 3. Configure el nuevo perfil de conexión y seleccione Authentication Method as Multiple Certificates y seleccione la política de grupo creada en el paso 1.

Paso 4. Para otra configuración detallada, consulte Ejemplo de Configuración de VPN Client y AnyConnect Client Access to Local LAN

Configuración de ASA para la autenticación de varios certificados a través de CLI

Nota: Use el Command Lookup Tool (únicamente clientes registrados) para obtener más información sobre los comandos que se utilizan en esta sección.

ASA Version 9.7(1)

!

hostname GCE-ASA

!

! Configure the VPN Pool

ip local pool ANYCONNECT-POOL 192.168.100.1-192.168.100.254 mask 255.255.255.0

!

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.197.223.81 255.255.254.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.1.1 255.255.255.0

!

! Configure Objects

object network obj-AnyConnect_pool

subnet 192.168.100.0 255.255.255.0

object network obj-Local_Lan

subnet 192.168.1.0 255.255.255.0

!

! Configure Split-tunnel access-list

access-list split standard permit 192.168.1.0 255.255.255.0

!

! Configure Nat-Exemption for VPN traffic

nat (inside,outside) source static obj-Local_Lan obj-Local_Lan destination static obj-AnyConnect_pool obj-AnyConnect_pool no-proxy-arp route-lookup

!

! TrustPoint for User CA certificate

crypto ca trustpoint UserCA

enrollment terminal

crl configure

!

! Trustpoint for Machine CA certificate

crypto ca trustpoint MachineCA

enrollment terminal

crl configure

!

!

crypto ca certificate chain UserCA

certificate ca 00ea473dc301c2fdc7

30820385 3082026d a0030201 02020900 ea473dc3 01c2fdc7 300d0609 2a864886

<snip>

3d57bea7 3e30c8f0 f391bab4 855562fd 8e21891f 4acb6a46 281af1f2 20eb0592

012d7d99 e87f6742 d5

quit

crypto ca certificate chain MachineCA

certificate ca 00ba27b1f331aea6fc

30820399 30820281 a0030201 02020900 ba27b1f3 31aea6fc 300d0609 2a864886

f70d0101 0b050030 63310b30 09060355 04061302 494e3112 30100603 5504080c

<snip>

2c214c7a 79eb8651 6ad1eabd ae1ffbba d0750f3e 81ce5132 b5546f93 2c0d6ccf

606add30 2a73b927 7f4a73e5 2451a385 d9a96b50 6ebeba66 fc2e496b fa

quit

!

! Enable AnyConnect

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-4.4.00243-webdeploy-k9.pkg 2

anyconnect enable

tunnel-group-list enable

!

! Configure Group-Policy

group-policy Grouppolicy-MCA internal

group-policy Grouppolicy-MCA attributes

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelspecified

split-tunnel-network-list value split

!

! Configure Tunnel-Group

tunnel-group ANYCONNECT-MCA type remote-access

tunnel-group ANYCONNECT-MCA general-attributes

address-pool ANYCONNECT-POOL

default-group-policy Grouppolicy-MCA

tunnel-group ANYCONNECT-MCA webvpn-attributes

authentication multiple-certificate

group-alias ANYCONNECT-MCA enable

group-url https://10.197.223.81/MCA enable

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

Nota: la herramienta Output Interpreter Tool (sólo clientes registrados) admite ciertos comandos show. Utilice la herramienta para ver una análisis de información de salida del comando show.

Ver certificados instalados en ASA a través de CLI

show crypto ca certificate

GCE-ASA(config)# show crypto ca certificate

CA Certificate

Status: Available

Certificate Serial Number: 00ea473dc301c2fdc7

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=UserCA.cisco.com

o=Cisco

l=Dallas

st=Texas

c=IN

Subject Name:

cn=UserCA.cisco.com

o=Cisco

l=Dallas

st=Texas

c=IN

Validity Date:

start date: 15:40:28 UTC Sep 30 2017

enddate: 15:40:28 UTC Jul202020

Storage: config

Associated Trustpoints: UserCA

CA Certificate

Status: Available

Certificate Serial Number: 00ba27b1f331aea6fc

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=MachineCA.cisco.com

o=Cisco

l=Bangalore

st=Karnataka

c=IN

Subject Name:

cn=MachineCA.cisco.com

o=Cisco

l=Bangalore

st=Karnataka

c=IN

Validity Date:

start date: 15:29:23 UTC Sep 30 2017

enddate: 15:29:23 UTC Jul202020

Storage: config

Associated Trustpoints: MachineCA

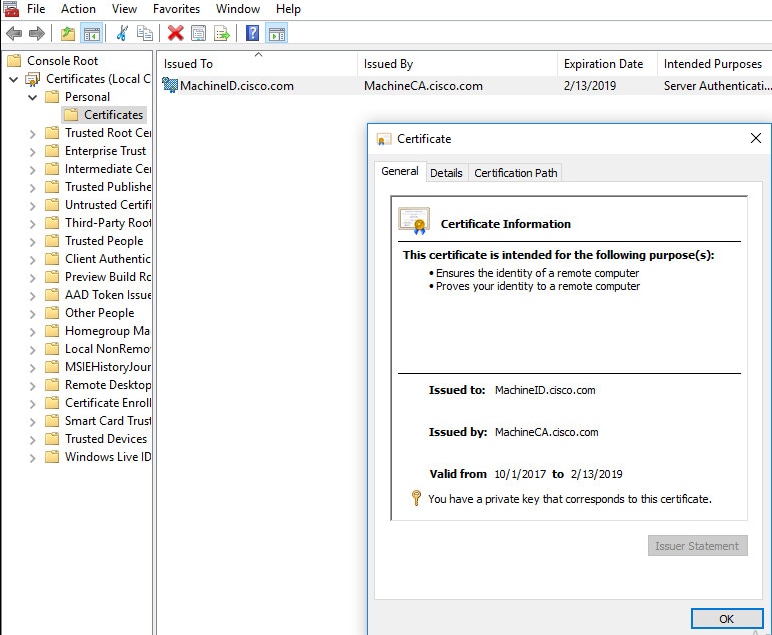

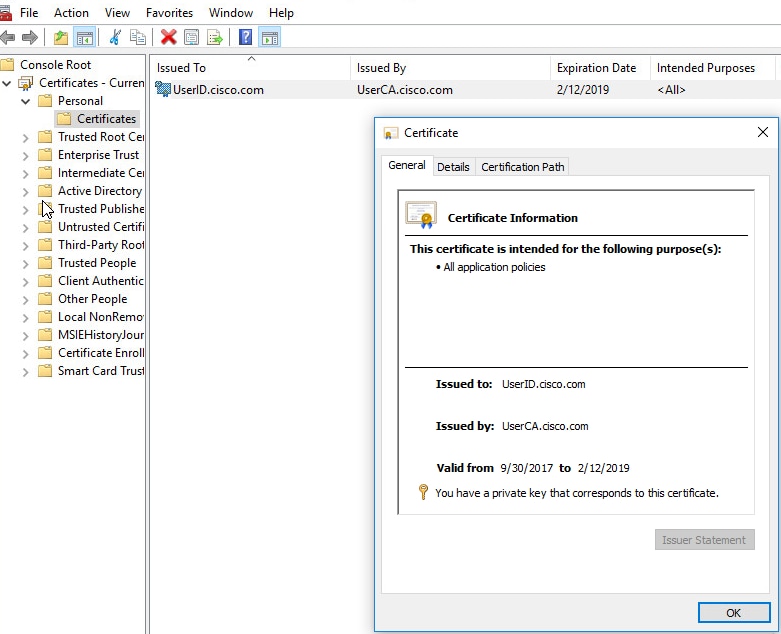

Ver certificados instalados en el cliente

Para verificar la instalación, utilice el Administrador de certificados (certmgr.msc):

Certificado de máquina

Certificado de usuario

Ejecute este comando para verificar la conexión:

GCE-ASA# sh vpn-sessiondb detail anyconnect

Session Type: AnyConnect Detailed

Username : MachineID.cisco.com Index : 296

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES128 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA1 DTLS-Tunnel: (1)SHA1

Bytes Tx : 11542 Bytes Rx : 2097

Pkts Tx : 8 Pkts Rx : 29

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Group Policy : Grouppolicy-MCA Tunnel Group : ANYCONNECT-MCA

Login Time : 22:26:27 UTC Sun Oct 1 2017

Duration : 0h:00m:21s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : 0ac5df510012800059d16b93

Security Grp : none

AnyConnect-Parent Tunnels: 1

SSL-Tunnel Tunnels: 1

DTLS-Tunnel Tunnels: 1

AnyConnect-Parent:

Tunnel ID : 296.1

Public IP : 10.197.223.235

Encryption : none Hashing : none

TCP Src Port : 51609 TCP Dst Port : 443

Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : win

Client OS Ver: 10.0.14393

Client Type : AnyConnect

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 5771 Bytes Rx : 0

Pkts Tx : 4 Pkts Rx : 0

Pkts Tx Drop : 0 Pkts Rx Drop : 0

SSL-Tunnel:

Tunnel ID : 296.2

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Encryption : AES128 Hashing : SHA1

Ciphersuite : AES128-SHA

Encapsulation: TLSv1.2 TCP Src Port : 51612

TCP Dst Port : 443 Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : Windows

Client Type : SSL VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 5771 Bytes Rx : 446

Pkts Tx : 4 Pkts Rx : 5

Pkts Tx Drop : 0 Pkts Rx Drop : 0

DTLS-Tunnel:

Tunnel ID : 296.3

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Encryption : AES256 Hashing : SHA1

Ciphersuite : AES256-SHA

Encapsulation: DTLSv1.0 UDP Src Port : 63385

UDP Dst Port : 443 Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : Windows

Client Type : DTLS VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 0 Bytes Rx : 1651

Pkts Tx : 0 Pkts Rx : 24

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Troubleshoot

Esta sección proporciona la información que puede utilizar para resolver problemas de su configuración.

Nota: Consulte Información Importante sobre Comandos Debug antes de utilizar los comandos debug.

Precaución: En ASA, puede establecer varios niveles de depuración; de forma predeterminada, se utiliza el nivel 1. Si cambia el nivel de depuración, puede aumentar la verbosidad de los depuradores. Hágalo con precaución, especialmente en entornos de producción.

- Debug crypto ca messages 127

- Debug crypto ca transaction 127

CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00B6D609E1D68B9334 Subject: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN Issuer: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN, issuer_name: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN" serial number=00 b6 d6 09 e1 d6 8b 93 34 | ........4 CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status. CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00B6D609E1D68B9334 Subject: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN Issuer: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN, issuer_name: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN" serial number=00 b6 d6 09 e1 d6 8b 93 34 | ........4 CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status. CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00A5A42E24A345E11A Subject: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN Issuer: cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00A5A42E24A345E11A, subject name: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00A5A42E24A345E11A, subject name: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN, issuer_name: cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN" serial number=00 a5 a4 2e 24 a3 45 e1 1a | ....$.E.. CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status.

- Debug aggregate-auth xml 127

Received XML message below from the client <?xml version="1.0" encoding="UTF-8"?> <config-auth client="vpn" type="init" aggregate-auth-version="2"> <version who="vpn">4.4.01054</version> <device-id device-type="VMware, Inc. VMware Virtual Platform" platform-version="10.0.14393 #snip# win</device-id> <mac-address-list> <mac-address>00-0c-29-e4-f5-bd</mac-address></mac-address-list> <group-select>ANYCONNECT-MCA</group-select> <group-access>https://10.197.223.81/MCA</group-access> <capabilities> <auth-method>single-sign-on</auth-method> <auth-method>multiple-cert</auth-method></capabilities> </config-auth> Generated XML message below <?xml version="1.0" encoding="UTF-8"?> <config-auth client="vpn" type="auth-request" aggregate-auth-version="2"> <opaque is-for="sg"> <tunnel-group>ANYCONNECT-MCA</tunnel-group> <aggauth-handle>136775778</aggauth-handle> <auth-method>multiple-cert</auth-method> <auth-method>single-sign-on</auth-method> <config-hash>1506879881148</config-hash> </opaque> <multiple-client-cert-request> <hash-algorithm>sha256</hash-algorithm> <hash-algorithm>sha384</hash-algorithm> <hash-algorithm>sha512</hash-algorithm> </multiple-client-cert-request> <random>FA4003BD87436B227####snip####C138A08FF724F0100015B863F750914839EE79C86DFE8F0B9A0199E2</random> </config-auth>

Received XML message below from the client

<?xml version="1.0" encoding="UTF-8"?>

<config-auth client="vpn" type="auth-reply" aggregate-auth-version="2">

<version who="vpn">4.4.01054</version>

<device-id device-type="VMware, Inc. VMware Virtual Platform" platform-version="10.0.14393 ##snip## win</device-id>

<mac-address-list>

<mac-address>00-0c-29-e4-f5-bd</mac-address></mac-address-list>

<session-token></session-token>

<session-id></session-id>

<opaque is-for="sg">

<tunnel-group>ANYCONNECT-MCA</tunnel-group>

<aggauth-handle>608423386</aggauth-handle>

<auth-method>multiple-cert</auth-method>

<auth-method>single-sign-on</auth-method>

<config-hash>1506879881148</config-hash></opaque>

<auth>

<client-cert-chain cert-store="1M">

<client-cert-sent-via-protocol></client-cert-sent-via-protocol></client-cert-chain>

<client-cert-chain cert-store="1U">

<client-cert cert-format="pkcs7">MIIG+AYJKoZIhvcNAQcCoIIG6TCCBuU

yTCCAzwwggIkAgkApaQuJKNF4RowDQYJKoZIhvcNAQELBQAwWTELMAkGA1UEBhMC

#Snip#

gSCx8Luo9V76nPjDI8PORurSFVWL9jiGJH0rLakYoGv

</client-cert>

<client-cert-auth-signature hash-algorithm-chosen="sha512">FIYur1Dzb4VPThVZtYwxSsCVRBUin/8MwWK+G5u2Phr4fJ

#snip#

EYt4G2hQ4hySySYqD4L4iV91uCT5b5Bmr5HZmSqKehg0zrDBjqxx7CLMSf2pSmQnjMwi6D0ygT=</client-cert-auth-signature>

</client-cert-chain>

</auth>

</config-auth>

Received attribute hash-algorithm-chosen in XML message from client

Base64 Signature (len=349):

FIYur1Dzb4VPThVZtYwxSsCVRBUin/8MwWK+G5u2Phr4fJI9aWFqd1BbV9WhSTsF

EYt4G2hQ4hySySYqD4L4iV91uCT5b5Bmr5HZmSqKehg0zrDBjqxx7CLMSf2pSmQn

ABXv++cN7lNWGHK91EAvNRcpCX4TdZ+6ZKpL4sClu8vZJeW2jwGmPnYesG3sttrS

TFBRqg74+1TFSbUuIEzn8MLXZqHbOnA19B9gyXZJon8eh3Z7cDspFiR0xKBu8iYH

L+ES84UNtDQjatIN4EiS8SD/5QPAunCyvAUBvK5FZ4c4TpnF6MIEPhjMwi6D0ygT

sm2218mstLDNKBouaTjB3A==

Successful Base64 signature decode, len 256

Loading cert into PKI

Waiting for certificate validation result

Verifying signature

Successfully verified signature

- Debug aggregate-auth ssl 127

/CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (init) INIT-no-cert: Client has not sent a certificate Found TG ANYCONNECT-MCA by URL https://10.197.223.81/MCA INIT-no-cert: Resolve tunnel group (ANYCONNECT-MCA) alias (NULL) Cert or URL mapped YES INIT-no-cert: Client advertised multi-cert authentication support [332565382] Created auth info for client 10.197.223.235 [332565382] Started timer (3 mins) for auth info for client 10.197.223.235 INIT-no-cert: Tunnel group ANYCONNECT-MCA requires multi-cert authentication [332565382] Generating multiple certificate request [332565382] Saved message of len 699 to verify signature rcode from handler = 0 Sending response /CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (init) INIT-cert: Client has certificate, groupSelect ANYCONNECT-MCA Found TG ANYCONNECT-MCA by URL https://10.197.223.81/MCA INIT-cert: Found tunnel group (ANYCONNECT-MCA) alias (NULL) url or certmap YES INIT-cert: Client advertised multi-cert authentication support [462466710] Created auth info for client 10.197.223.235 [462466710] Started timer (3 mins) for auth info for client 10.197.223.235 INIT-cert: Tunnel group ANYCONNECT-MCA requires multi-cert authentication Resetting FCADB entry [462466710] Generating multiple certificate request [462466710] Saved message of len 741 to verify signature rcode from handler = 0 Sending response /CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (auth-reply) auth-reply:[462466710] searching for authinfo [462466710] Found auth info for client 10.197.223.235, update expire timer (3 mins) Found tunnel group (ANYCONNECT-MCA) alias ANYCONNECT-MCA [462466710] Multi cert authentication [462466710] First cert came in SSL protocol, len 891 [462466710] Success loading cert into PKI [462466710] Authenticating second cert [462466710] Sending Message AGGAUTH_MSG_ATHENTICATE_CERT(1) [462466710] Fiber waiting Aggauth Message handler received message AGGAUTH_MSG_ATHENTICATE_CERT [462466710] Process certificate authentication request [462466710] Waiting for async certificate verification [462466710] Verify cert callback [462466710] Certificate Authentication success - verifying signature [462466710] Signature verify success [462466710] Signalling fiber [462466710] Fiber continuing [462466710] Found auth info [462466710] Resolved tunnel group (ANYCONNECT-MCA), Cert or URL mapped YES Resetting FCADB entry Attempting cert only login Authorization username = MachineID.cisco.com Opened AAA handle 335892526 Making AAA request AAA request finished Send auth complete rcode from handler = 0 Sending response Closing AAA handle 335892526 [462466710] Destroy auth info for 10.197.223.235 [462466710] Free auth info for 10.197.223.235

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

29-Nov-2017

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Shakti KumarCisco TAC Engineer

- Dhruv GoelCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios