Solucionar problemas de eventos de análisis de archivos falsos positivos en un terminal seguro

Contenido

Introducción

Este documento describe cómo recopilar un análisis de archivos de falsos positivos en Cisco Secure Endpoint.

Prerequisites

Requirements

Cisco recomienda que conozca el panel de Secure Endpoint Console.

Componentes Utilizados

La información de este documento se basa en la versión 8.x.x y posteriores de Secure Endpoint.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Los terminales seguros pueden generar alertas excesivas en un determinado archivo/proceso/script/algoritmo hash seguro (SHA) 256. Si sospecha que hay detecciones de falsos positivos en su red, puede ponerse en contacto con el TAC de Cisco y el equipo de diagnóstico realizará un análisis más profundo del archivo. Cuando se ponga en contacto con el TAC de Cisco, debe proporcionar esta información:

· Hash SHA 256 de archivo

· Copia de muestra de archivo

· Captura de eventos de alerta desde Secure Endpoint Console

· Detalles del evento JSON capturados desde Secure Endpoint Console

· Información sobre el archivo (de dónde viene y por qué debe estar en el entorno)

· Explicar por qué cree que el archivo o proceso puede ser un falso positivo

Cisco siempre se esfuerza por mejorar y ampliar la inteligencia de amenazas para la tecnología de terminales seguros. Sin embargo, si su solución de terminales seguros activa una alerta por error, puede tomar algunas medidas para evitar cualquier impacto adicional en su entorno. Este documento proporciona una guía para obtener todos los detalles requeridos para abrir un caso con Cisco TAC con respecto a un problema de Falso Positivo. Según el análisis de archivos del equipo de diagnóstico, la disposición del archivo puede cambiar para detener los eventos de alerta desencadenados en Secure Endpoint Console o Cisco TAC puede proporcionar la solución adecuada para permitir que se ejecute el archivo o proceso sin problemas en su entorno.

Solucionar problemas de análisis de archivos falsos positivos en un terminal seguro

Esta sección proporciona la información que puede utilizar para obtener todos los detalles necesarios para abrir un ticket de falso positivo con el TAC de Cisco.

Archivo Hash SHA 256

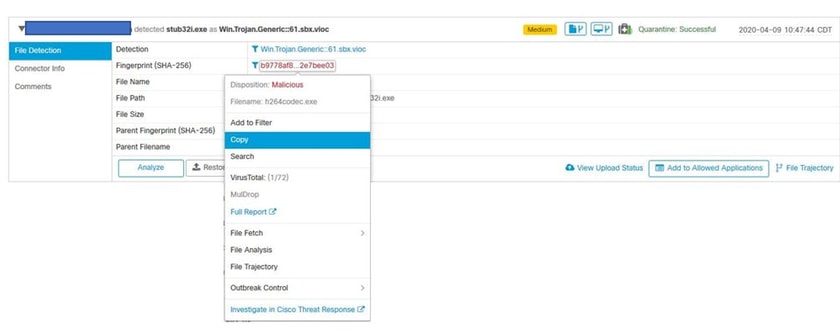

Paso 1. Para obtener el hash SHA 256, navegue hasta Secure Endpoint Console > Dashboard > Events.

Paso 2. Elija el evento Alertandhaga clic en el SHA256 y elija Copy como se muestra en la imagen.

Copia de ejemplo de archivo

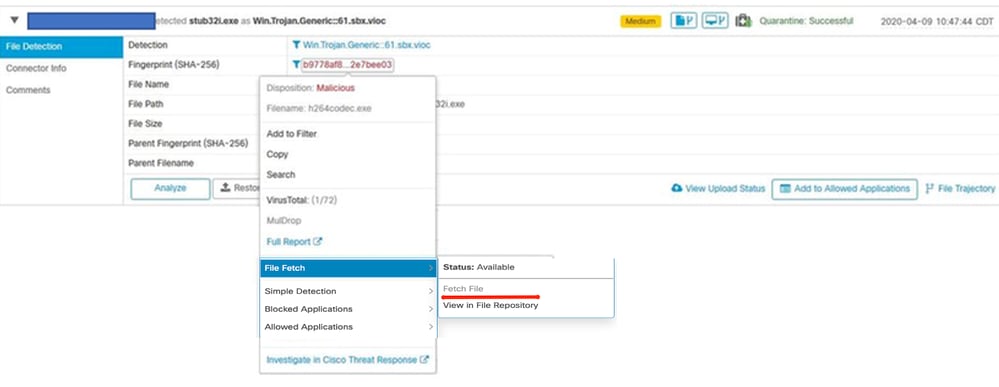

Paso 1. Puede obtener el ejemplo de archivo desde Secure Endpoint Console, navegue hasta Secure Endpoint Console > Dashboard > Events.

Paso 2. Elija el Evento de alerta, haga clic en el SHA256 y navegue hasta Recuperar archivo > Recuperar archivo como se muestra en la imagen.

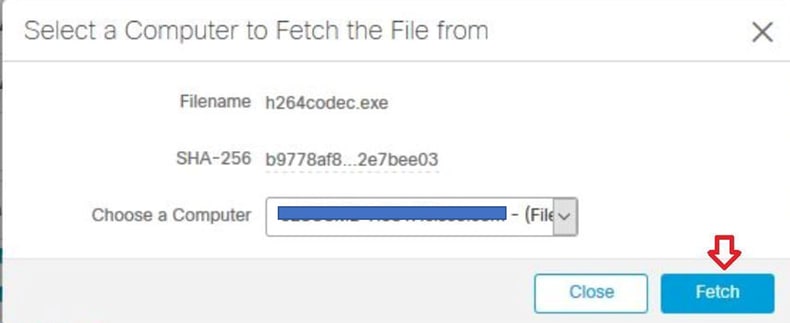

Paso 3. Elija el dispositivo donde se detectó el archivo y haga clic en Fetch como se muestra en la imagen.

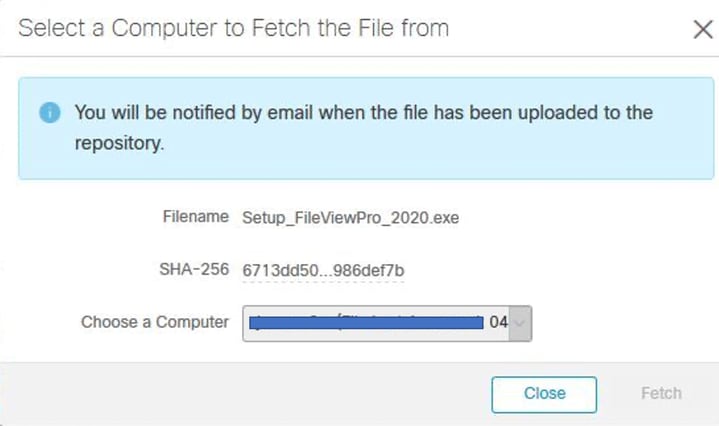

Paso 4. Recibe la notificación como se muestra en la imagen.

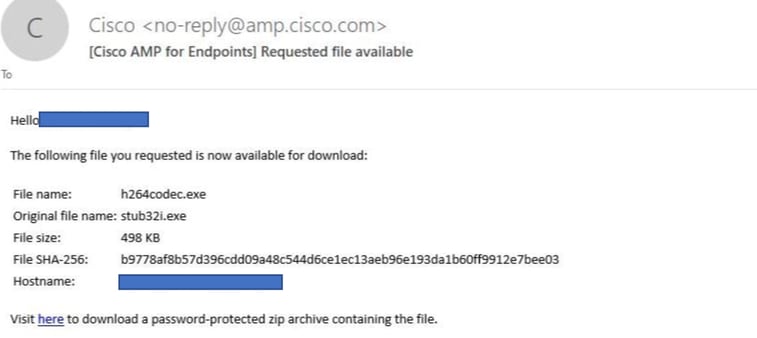

Después de unos minutos, recibirá una notificación por correo electrónico cuando el archivo esté disponible para su descarga, como se muestra en la imagen.

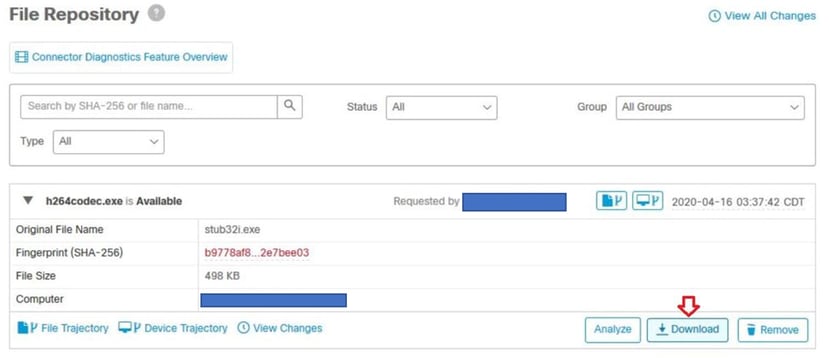

Paso 5. Navegue hasta Secure Endpoint Console > Analysis > File Repository y elija Download como se muestra en la imagen.

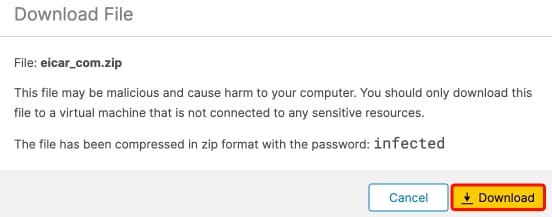

Paso 6. Aparece un cuadro de notificación, haga clic en Descargar, como se muestra en la imagen, y el archivo se descarga como un archivo ZIP.

Captura de eventos de alerta desde Secure Endpoint Console

Paso 1. Navegue hasta Secure Endpoint Console > Dashboard > Events.

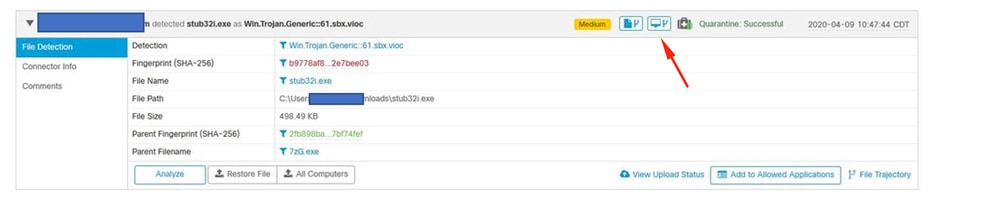

Paso 2. Elija el Evento de Alerta y tome la captura como se muestra en la imagen.

Detalles de evento JSON de Secure Endpoint Console

Paso 1. Navegue hasta Secure Endpoint Console > Dashboard > Events.

Paso 2. Elija el Evento de Alerta y haga clic en Ver, junto a la opción JSON como se muestra en la imagen.

Abre los detalles de JSON como se muestra en la imagen. Haga clic en Descargar para guardar el contenido.

Información sobre el archivo

- Información sobre el origen del archivo.

- Si el archivo procede de un sitio web, comparta la URL web.

- Comparta una pequeña descripción del archivo y explique la función del archivo.

Explicación

- ¿Por qué cree que el proceso de archivo puede ser un falso positivo?

- Comparta los motivos por los que confía en el archivo.

Proporcionar información

- Una vez que haya recopilado todos los detalles, inicie sesión y cargue toda la información solicitada en su caso de Cisco.

- Asegúrese de hacer referencia al número de la solicitud de servicio (SR).

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

4.0 |

24-Apr-2026

|

Recertificación y reformateo de encabezados, links. |

3.0 |

26-Mar-2026

|

Versión 8.x.x |

1.0 |

02-Sep-2020

|

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios