Introducción

Este documento describe cómo instalar la licencia HSEC en el router Catalyst 8300 en modo en línea.

Prerequisites

Conocimiento de estos temas:

- Conocimientos sobre licencias inteligentes

- Conocimientos de Cisco IOS® XE

- Conocimiento de la licencia HSEC. Esta licencia también se conoce como licencia de control de exportación.

Requisitos previos del router:

Antecedentes

Existe una guía oficial en Configure Licenses and Performance for Catalyst 8000 Series Physical Platforms , sin embargo, describe una mezcla de funciones de licencia entre las diferentes plataformas de router Catalyst 8000.

Esta guía se centra únicamente en el modelo 8300 que se ejecuta en modo autónomo cuando la instancia está conectada directamente a Cisco Smart Software Manager (CSSM).

Componentes Utilizados

En este artículo, utilice estos elementos:

Nota: Asegúrese de que tiene el software actualizado a una estrella dorada estable o versión recomendada.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Conceptos

Código de autorización de licencia inteligente (SLAC)

El código de autorización de Smart License es un código que debe instalarse en el dispositivo para poder utilizar la licencia HSEC.

El dispositivo debe solicitar este código e instalarlo en él. Posteriormente, le permite configurar niveles de rendimiento más altos para el tráfico cifrado.

Consulte la sección Pautas para el uso de una licencia HSECK9 de la guía de documentación oficial en Configurar licencias y rendimiento para plataformas físicas Catalyst 8000 Series.

Más información en el Capítulo: Biblioteca de tareas para Smart Licensing mediante directiva.

Cisco Software Smart Manager (CSSM)

Se trata de la entidad de servidor remoto en la nube que gestiona las licencias.

Se puede acceder al CSSM en Cisco Software Central, donde se puede acceder al Smart Software Manager heredado, o bien se puede acceder a la versión actualizada de la página web en Cisco License Central.

Pasos

Paso 1. Asegúrese de que el dispositivo tenga un nivel de arranque DNA de Cisco

Consulte Matriz de Cisco DNA Software, SD-WAN y Matrices de routing para conocer los niveles y características de arranque de Cisco DNA.

Asegúrese de que su dispositivo tenga un nivel de arranque con el comando show version:

Router#show version

Technology Package License Information:

-----------------------------------------------------------------

Technology Type Technology-package Technology-package

Current Next Reboot

-----------------------------------------------------------------

Smart License Perpetual network-advantage network-advantage

Smart License Subscription dna-advantage dna-advantage

Paso 2. Definir Smart Transport y URL predeterminada

Router(config)#license smart transport smart

Router(config)#license smart url default

Paso 3. Defina el proxy si es necesario

Router(config)#license smart proxy address

Router(config)#license smart proxy port

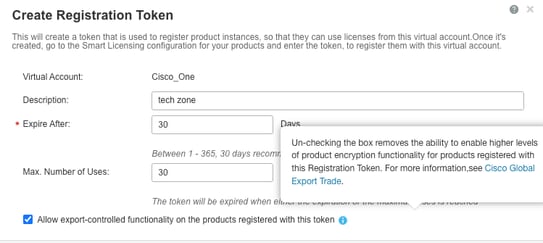

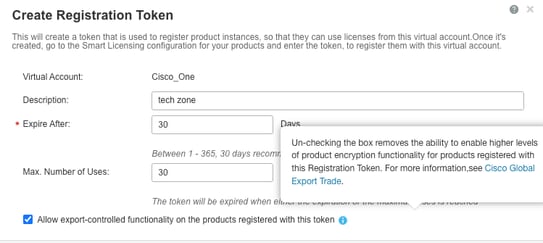

Paso 4. Asegúrese de que el token utilizado para el registro permita la funcionalidad de control de exportación

Cuando el dispositivo se registró en CSSM, asegúrese de que se permitiera el token que permite la funcionalidad de control de exportación, como se muestra en esta captura de pantalla:

Paso 5. Configuración del token en el dispositivo

Router#license smart trust idtoken all force

Puede ver la comunicación con CSSM restaurada en show log y el código de confianza instalado

*Dec 1 23:42:28.633: %SMART_LIC-5-COMM_RESTORED: Communications with Cisco Smart Software Manager (CSSM) restored

*Dec 1 23:42:28.656: %SMART_LIC-6-POLICY_INSTALL_SUCCESS: A new licensing policy was successfully installed

*Dec 1 23:42:28.720: %SMART_LIC-6-TRUST_INSTALL_SUCCESS: A new licensing trust code was successfully installed on P:C8300-1N1S-4T2X,S:.

Paso 6. Verifique el código de confianza instalado y ACK recibido con el comando show license status

Router#show license status

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Account Information:

Smart Account: As of Dec 01 23:41:50 2025 UTC

Virtual Account:

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Smart

URL: https://smartreceiver.cisco.com/licservice/license

Proxy:

Address:

Port:

Username:

Password:

VRF:

Policy:

Policy in use: Installed On Dec 01 23:42:28 2025 UTC

Policy name: SLE Policy

Reporting ACK required: yes (Customer Policy)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 60 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 120 (Customer Policy)

Reporting frequency (days): 111 (Customer Policy)

Report on change (days): 111 (Customer Policy)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 30 (Customer Policy)

Report on change (days): 30 (Customer Policy)

Miscellaneous:

Custom Id:

Usage Reporting:

Last ACK received: Dec 01 23:48:00 2025 UTC<<<<<<<< ACK

Next ACK deadline: Jan 30 23:48:00 2026 UTC

Reporting push interval: 30 days

Next ACK push check:

Next report push: Dec 31 23:43:03 2025 UTC

Last report push: Dec 01 23:43:03 2025 UTC

Last report file write:

Trust Code Installed: Dec 01 23:42:28 2025 UTC<<<<<<<<<<

Device Telemetry Report Summary:

================================

Data Channel: AVAILABLE

Reports on disk: 1

Paso 7. Verifique la autorización existente con el comando show license authorization

Show license authorization muestra si el código de autorización para HSEC o el control de exportación ya está instalado.

Nota: Algunos dispositivos tienen este código de autorización de licencia inteligente (SLAC) instalado de fábrica, si se incluyó en el pedido.

Router#show license authorization

Last Data Push:

Last File Export:

Overall status:

Active: PID:C8300-1N1S-4T2X,SN:

Status: NOT INSTALLED

Purchased Licenses:

No Purchase Information Available

Router#

Si no está instalado, continúe con el siguiente paso.

Paso 8. Solicite el SLAC

Si el código de autorización aún no está instalado, solicite el código SLAC a la instancia del producto, es decir, el dispositivo.

Para solicitar SLAC, utilice el comando license feature hseck9:

Router(config)#license feature hseck9

Posteriormente, puede ver el código SLAC importado correctamente:

Router(config)#

*Dec 1 23:55:06.978: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C8300-1N1S-4T2X,SN:

*Dec 1 23:55:07.004: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

Paso 9. Verificación de la autorización

Una vez que se ha solicitado el SLAC, puede verificar que ha instalado correctamente el código de autorización ejecutando show license authorization:

Router#show license authorization

Last Data Push: Dec 01 23:55:06 2025 UTC via Smart

Last File Export:

Overall status:

Active: PID:C8300-1N1S-4T2X,SN:

Status: SMART AUTHORIZATION INSTALLED on Dec 01 23:55:06 2025 UTC

Last Confirmation code:

Authorizations:

Router US Export Lic. for DNA (DNA_HSEC):

Description: U.S. Export Restriction Compliance license for DNA based Routers

Total available count: 1

Enforcement type: EXPORT RESTRICTED

Term information:

Active: PID:C8300-1N1S-4T2X,SN:

Authorization type: SMART AUTHORIZATION INSTALLED

License type: PERPETUAL

Term Count: 1

Purchased Licenses:

No Purchase Information Available

Router#

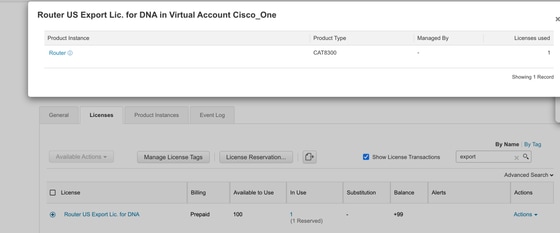

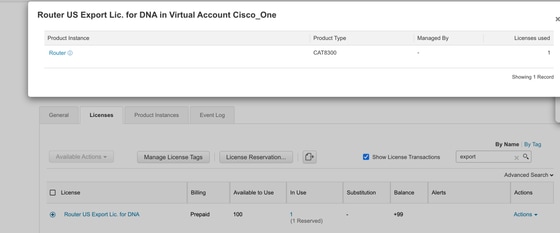

En el portal, compruebe que la licencia se ha consumido y reservado:

Cambiar rendimiento

Después de instalar SLAC correctamente, cambie el rendimiento en consecuencia:

Router(config)#platform hardware throughput crypto 2.5G

% These values don't take effect until the next reboot. Please save the configuration.

Router(config)#

*Dec 2 00:01:19.108: %CRYPTO_SL_TP_LEVELS-6-SAVE_CONFIG_AND_RELOAD: New throughput level not applied until reload; please save config

Router(config)#do wr

Building configuration...

[OK]

Router(config)#

*Dec 2 00:01:28.776: %SYS-6-PRIVCFG_ENCRYPT_SUCCESS: Successfully encrypted private config file

Router(config)#do reload

WARNING:

Boot variable either does not exist or buffer is too small

This may impact autoboot of the router. Proceed with caution

Do you wish to proceed with reload anyway[confirm]

Proceed with reload? [confirm]

Nota: De forma predeterminada, el tráfico no cifrado no está limitado.

Verifique el rendimiento de criptografía actual mediante el comando show platform hardware performance crypto:

Router#show platform hardware throughput crypto

Current configured crypto throughput level: 2.5G

Comentarios

Comentarios