Director de tráfico inteligente de Cisco Nexus 9000

Opciones de descarga

-

ePub (159.5 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (94.3 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe la configuración y la solución de problemas básica de Intelligent Traffic Director (ITD) en la plataforma Nexus 9000

Background

Cisco Intelligent Traffic Director (ITD) es el siguiente

- Proporciona distribución de tráfico (hardware) basada en ASIC para servicios y aplicaciones de capa 3 y 4 mediante switches Cisco Nexus 5/6/7/9K.

- Realiza la distribución del tráfico L3 y L4, pero no sustituye a los equilibradores de carga de capa 7.

- Realiza la supervisión del estado y la gestión automática de fallos de los servidores con equilibrio de carga.

- Crea automáticamente ACL, políticas de mapa de ruta para realizar la funcionalidad PBR para redirigir y equilibrar la carga del tráfico.

Componentes Utilizados

HW: C9372PX

SW - 7.0(3)I7(2)

Requisitos de licencia

Cisco NX-OS: ITD requiere una licencia de servicios de red.

Los siguientes registros aparecen cuando "Feature ITD" está habilitado y no tenemos la licencia requerida.

VDC-1 %$ iscm[31793]: !!!!!! ADVERTENCIA: NO SE HA ENCONTRADO LA LICENCIA 'NETWORK_SERVICES_PKG' EN EL SISTEMA !!!!!!. Lo ha intentado

VDC-1 %$ iscm[31793]: El sistema admite una licencia basada en honor.La función se activará y será totalmente funcional.Uso de la licencia

VDC-1 %$ iscm[31793]: Si ha activado esta función por error, inhabilítela. Si no ha adquirido

Funciones que debemos habilitar para poder utilizar ITD

- ITD de función

- PBR de características

- Remitente De Sla De Característica

- Respondedor de SLA de característica *

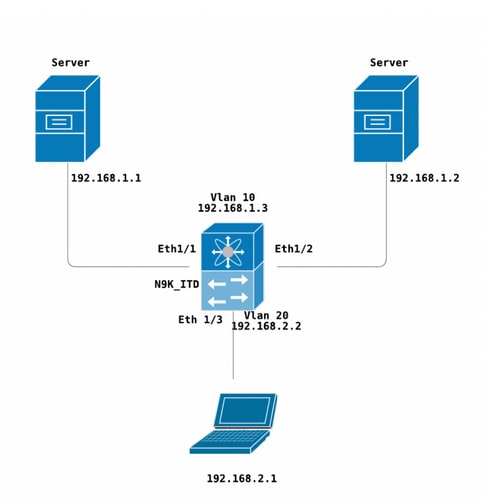

Topología

Configurar ITD

Cuatro pasos principales para configurar un servicio ITD

- Crear grupo de dispositivos

- Crear servicio ITD

- Adjuntar grupo de dispositivos al servicio ITD

- Adjuntar el servicio a la interfaz de entrada

N9K_ITD

version 7.0(3)I7(2)

feature itd

itd device-group Test

probe icmp

node ip 192.168.1.1

node ip 192.168.1.2

itd Telnet

device-group Test ( Call the device group )

virtual ip 192.168.2.2 255.255.255.255 tcp 23 ( Optional )

ingress interface Vlan20 ( Assign ingress interface )

no shut

interface Vlan20

no shutdown

ip address 192.168.2.2/24

ip policy route-map Telnet_itd_pool ( This line gets automatically added when we “no shut” the ITD service )

Nota: Aplicar esto a las interfaces L2 produce el siguiente error. Cree una interfaz L3 o una SVI.

N9K_ITD(config-itd)# ingress interface ethernet 1/3

ERROR: Interface:Ethernet1/3 is not a layer-3 interface

Tenga en cuenta que la siguiente configuración se agrega automáticamente, estos son los depósitos que se crean en cada nodo definido para ser LB a través de un PBR.

Show run | section ITD

feature itd

ip access-list Telnet_itd_vip_1_bucket_1

10 permit tcp 1.1.1.0 255.255.255.127 192.168.2.4/32 eq telnet

ip access-list Telnet_itd_vip_1_bucket_2

10 permit tcp 1.1.1.128 255.255.255.127 192.168.2.4/32 eq telnet

route-map Telnet_itd_pool permit 10

description auto generated route-map for ITD service Telnet

match ip address Telnet_itd_vip_1_bucket_1

set ip next-hop verify-availability 192.168.1.1 track 2

route-map Telnet_itd_pool permit 11

description auto generated route-map for ITD service Telnet

match ip address Telnet_itd_vip_1_bucket_2

set ip next-hop verify-availability 192.168.1.2 track 3

ip policy route-map Telnet_itd_pool

switch(config)# show route-map Telnet_itd_pool

route-map Telnet_itd_pool, permit, sequence 10

Description: auto generated route-map for ITD service Telnet

Match clauses:

ip address (access-lists): Telnet_itd_bucket_1

Set clauses:

ip next-hop verify-availability 192.168.1.1 track 2 [ UP ]

route-map Telnet_itd_pool, permit, sequence 11

Description: auto generated route-map for ITD service Telnet

Match clauses:

ip address (access-lists): Telnet_itd_bucket_2

Set clauses:

ip next-hop verify-availability 192.168.1.2 track 3 [ UP ]

Verificar ITD

N9K_ITD(config)# show itd Telnet statistics

Service Device Group VIP/mask

#Packets

-------------------------------------------------------------------------------------

Telnet Test 192.168.2.2 /

255.255.255.255 0 (0%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_1 192.168.1.1

Bypass 192.168.1.1 0 (0%) <<<<<<<<<<

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_2 192.168.1.2

Bypass 192.168.1.2 0 (0%) <<<<<<<<<<

switch(config)# show itd Telnet brief

Legend:

C-S(Config-State): A-Active,S-Standby,F-Failed

ST(Status): ST-Standby,LF-Link Failed,PF-Probe Failed,PD-Peer Down,IA-Inactive

Name LB Scheme Interface Status Buckets

-------------- ---------- ---------- -------- --------

Telnet src-ip Vlan20 ACTIVE 2 <<<<<<

Exclude ACL

-------------------------------

Device Group Probe Port

-------------------------------------------------- ----- ------

Test ICMP

Virtual IP Netmask/Prefix Protocol Port

------------------------------------------------------ ------------ ----------

192.168.2.2 / 255.255.255.255 TCP 23

Node IP C-S WGT Probe Port Probe-IP STS

------------------- -- --- ---- ----- --------------- --

1 192.168.1.1 A 1 ICMP OK<<<<

2 192.168.1.2 A 1 ICMP OK<<<<

Telnet al VIP del equilibrador de carga Vlan 20 ( SVI )

Laptop - telnet 192.168.2.2

Trying 192.168.2.2...

Connected to 192.168.2.2.

Paquetes recibidos por VIP (31 paquetes )y reenviados al nodo (192.168.1.1) 31 paquetes.

N9K_ITD(config)# show it Telnet statistics

Service Device Group VIP/mask

#Packets

--------------------------------------------------------------------------------

Telnet Test 192.168.2.2 /

255.255.255.255 31 (100.00%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_1 192.168.1.1

Redirect 192.168.1.1 31 (100.00%)

Traffic Bucket Assigned to

Mode Original Node #Packets

--------------- --------------

Telnet_itd_vip_1_bucket_2 192.168.1.2

Redirect 192.168.1.2 0 (0.00%)

Defectos conocidos:

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCvc73162/?reffering_site=dumpcr

Con la colaboración de ingenieros de Cisco

- Syed Abu SalehTechnical Consulting Engineer Cisco TAC

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios