Solución de problemas de automatización de LAN Consejos y trucos para el centro de arquitectura de red digital (DNA)

Opciones de descarga

-

ePub (1.0 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (719.8 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe una descripción general de la automatización de la red de área local (LAN) para ayudarle a diagnosticar problemas cuando la automatización de LAN no funciona como se espera en el centro de arquitectura de red digital (DNA).

Colaboración de Alexandro Carrasquedo, ingeniero del TAC de Cisco.

Glosario

Agente Plug and Play (PnP):Nuevo dispositivo que acaba de encender sin configuración y sin certificados que DNA Center configurará automáticamente.

Dispositivo inicial: Dispositivo que DNA Center ya ha aprovisionado y que actúa como servidor de protocolo de configuración dinámica de host (DHCP).

Prerequisites

Requisitos

Cisco recomienda encarecidamente tener un conocimiento general de la automatización de LAN y de la solución Plug and Play. ofrece una descripción general de la automatización de LAN, aunque se basa en DNA Center 1.0, el mismo concepto se aplica a DNA Center 1.1 y versiones posteriores.

Antecedentes

La automatización de la LAN es una solución de implementación casi sin intervención del usuario que le permite configurar y aprovisionar los dispositivos de red con el uso de ISIS como protocolo de routing subyacente.

Antes de comenzar

Antes de ejecutar la automatización de LAN, asegúrese de que el agente PnP no tiene ningún certificado cargado en la NVRAM.

Edge1#dir nvram:*.cer

Directory of nvram:/*.cer

Directory of nvram:/

4 -rw- 820 <no date> IOS-Self-Sig#1.cer

6 -rw- 763 <no date> kube-ca#468ACA.cer

7 -rw- 882 <no date> sdn-network-#616F.cer

8 -rw- 807 <no date> sdn-network-#4E13CA.cer

2097152 bytes total (2033494 bytes free)

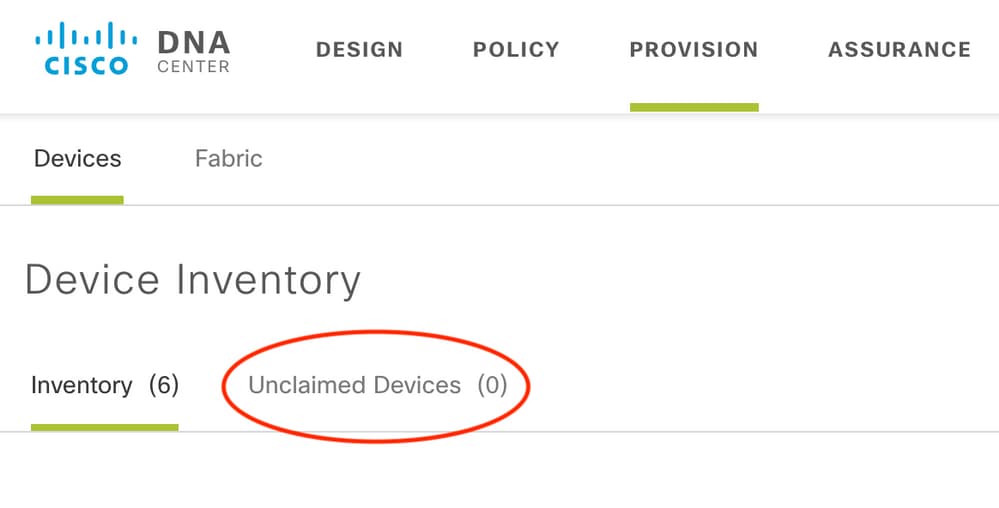

Edge1#delete nvram:*.cerAsegúrese de que no tiene ningún dispositivo no reclamado en la página Provisioning > Devices > Device Inventory:

Debido a CSCvh68847  , algunas pilas podrían no dejar el estado no reclamado, y podría recibir un mensaje de error ERROR_STACK_UNSUPPORTED. Este mensaje aparece cuando la automatización de la LAN intenta reclamar el dispositivo para que se suministre como si se tratara de un solo switch. Sin embargo, dado que el dispositivo es una pila de switches Catalyst 9300, la automatización de LAN no puede reclamar el dispositivo y el dispositivo aparece como no reclamado. Del mismo modo, PnP no reclama el dispositivo porque es una pila, por lo que el dispositivo no está aprovisionado.

, algunas pilas podrían no dejar el estado no reclamado, y podría recibir un mensaje de error ERROR_STACK_UNSUPPORTED. Este mensaje aparece cuando la automatización de la LAN intenta reclamar el dispositivo para que se suministre como si se tratara de un solo switch. Sin embargo, dado que el dispositivo es una pila de switches Catalyst 9300, la automatización de LAN no puede reclamar el dispositivo y el dispositivo aparece como no reclamado. Del mismo modo, PnP no reclama el dispositivo porque es una pila, por lo que el dispositivo no está aprovisionado.

¿Cuáles son los pasos por los que pasa la automatización de LAN mientras se ejecuta?

DNA Center aprovisiona el dispositivo inicial con la configuración DHCP. El alcance de las direcciones IP que obtiene el dispositivo inicial es un segmento del conjunto inicial que definió al reservar el conjunto de direcciones IP para el sitio. Tenga en cuenta que este conjunto debe ser al menos /25.

Nota: Este conjunto se divide en 3 segmentos:

1. Las direcciones IP que se envían a la VLAN 1 en sus agentes PnP.

2. Las direcciones IP que se envían a Loopback0 en sus agentes PnP.

3. Las direcciones IP /30 que se envían a los agentes PnP en el enlace que se conecta a la simiente u otros dispositivos de fabric.

Para que DNA Center aprovisione los agentes PnP, la configuración DHCP que recibe el dispositivo inicial debe tener la opción 43 definida con la dirección IP de la tarjeta de interfaz de red (NIC) de cara a la empresa de DNA Center o la dirección IP virtual (VIP), si tiene un clúster de n nodos.

Cuando los agentes PnP arrancan, no tienen configuración. Por lo tanto, todos sus puertos son parte de la VLAN 1. En consecuencia, los dispositivos envían mensajes de detección DHCP al dispositivo inicial. El dispositivo inicial responde con una oferta de las direcciones IP dentro del grupo de automatización de LAN.

Ahora que comprende la secuencia inicial de la automatización de la LAN, puede resolver los problemas del proceso si no funciona como se esperaba.

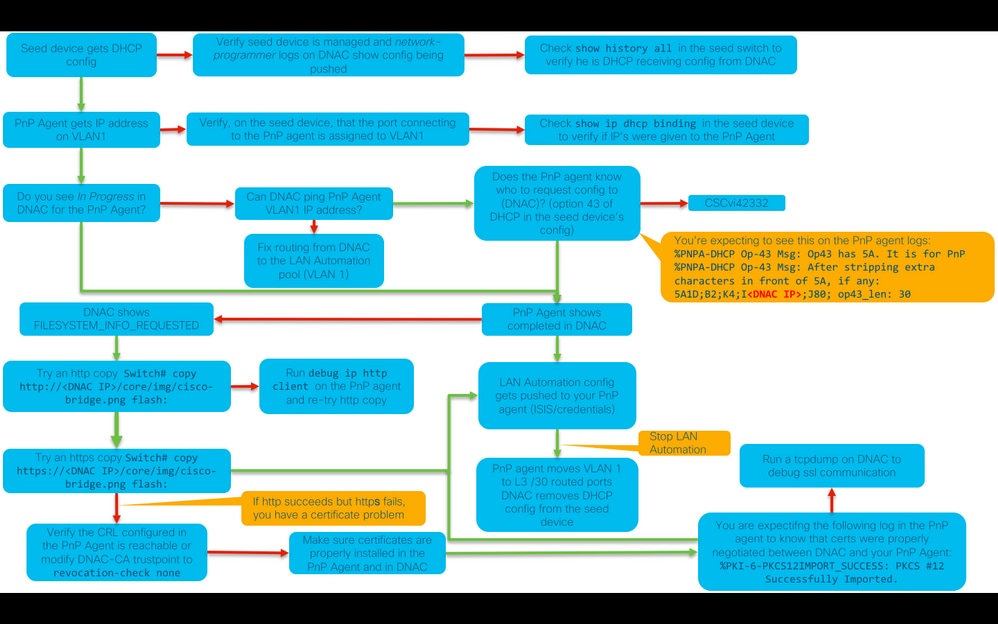

Diagrama de Troubleshooting

Registros relevantes de DNA Center 1.1 LAN Automation

- network-orchestration-service

- pnp-service

Registros relevantes de DNA Center 1.2 LAN Automation

En la versión 1.2 ya no existe un servicio pnp, por lo que debe buscar los siguientes servicios cuando esté resolviendo problemas de automatización de LAN:

- orquestación de red

- diseño de red

- connection-manager-service

- onboarding-service (este es el equivalente antiguo de pnp-service de 1.1)

Registros relevantes de la infraestructura de clave pública (PKI) de DNA Center 1.x

- apic-em-pki-broker-service

- apic-em-jboss-ejbca

¿Cómo se ejecuta tcpdump que se muestra en el diagrama de flujo?

sudo tcpdump -i <DNA Center fabric's interface> host <PnP Agent ip address> -w /data/tmp/pnp_capture.pcap

*Para detener esto, utilice CTRL+C

Esto almacena el archivo pnp_capture.pcap en /data/tmp/. Debe copiar el archivo desde el Centro de DNA mediante el comando secure copy (SCP) o leer el archivo desde el Centro de DNA mediante el siguiente comando:

$ sudo tcpdump -ttttnnr /data/tmp/pnp_capture.pcap [sudo] password for maglev: reading from file capture.pcap, link-type EN10MB (Ethernet) 2018-03-08 20:09:27.369544 IP 192.168.31.1 > 192.168.31.10: ICMP host 192.168.1.2 unreachable, length 36 2018-03-08 20:09:39.369175 IP 192.168.31.1 > 192.168.31.10: ICMP host 192.168.1.2 unreachable, length 36 2018-03-08 20:09:44.373056 ARP, Request who-has 192.168.31.1 tell 192.168.31.10, length 28 2018-03-08 20:09:44.374834 ARP, Reply 192.168.31.1 is-at 2c:31:24:cf:d0:62, length 46 2018-03-08 20:09:50.628539 IP 192.168.31.10.57234 > 192.168.31.1.22: Flags [S], seq 1113323684, win 29200, options [mss 1460,sackOK,TS val 274921400 ecr 0,nop,wscale 7], length 0 2018-03-08 20:09:50.630523 IP 192.168.31.1.22 > 192.168.31.10.57234: Flags [S.], seq 2270495802, ack 1113323685, win 4128, options [mss 1460], length 0 2018-03-08 20:09:50.630604 IP 192.168.31.10.57234 > 192.168.31.1.22: Flags [.], ack 1, win 29200, length 0 2018-03-08 20:09:50.631712 IP 192.168.31.10.57234 > 192.168.31.1.22: Flags [P.], seq 1:25, ack 1, win 29200, length 24

¿Qué es ese archivo bridge.png que intenta copiar?

Se trata de un archivo de imagen de 191 bytes que se encuentra en DNA Center y que desea copiar mediante HTTP (sin utilizar certificados) o HTTPS (con certificados) para probar la comunicación entre DNA Center y su agente PnP.

Capturas de ejemplo cuando la comunicación de Secure Sockets Layer (SSL) no funciona como se espera (archivos .pcap completos adjuntos a este artículo)

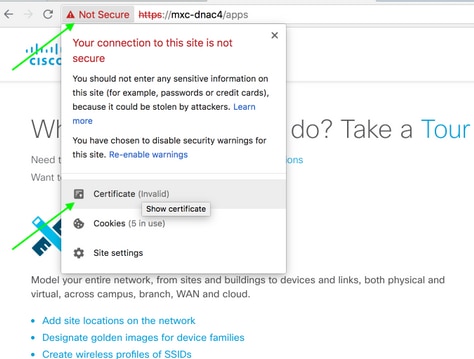

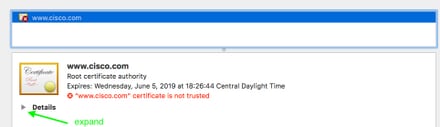

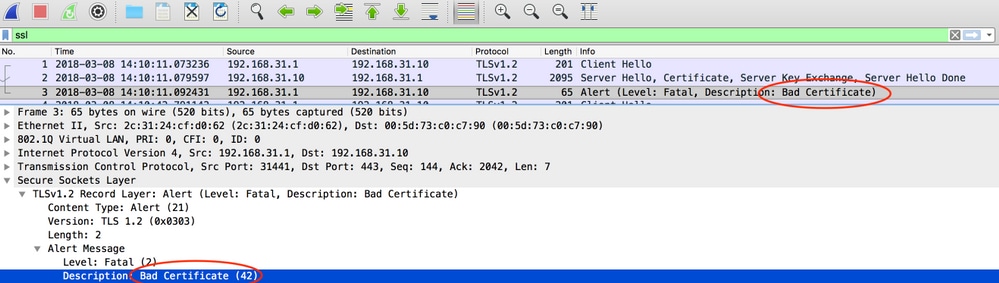

Certificado incorrecto

Posible causa:

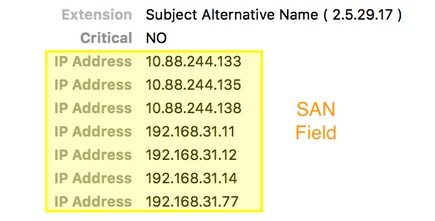

- El certificado del centro de DNA no tiene la dirección IP correcta en el campo Nombre alternativo del sujeto (SAN).

Para comprobar los campos SAN del certificado, puede hacer lo siguiente:

Comprobar el certificado mediante un explorador

Captura de muestra

Resolución.

Si tiene una CA (Autoridad de Certificación) de terceros, asegúrese de que le entregan un certificado con las direcciones IP del Centro de ADN y el VIP que contiene. Si no tiene una CA de terceros, el Centro de ADN puede generar un certificado para usted. Póngase en contacto con el TAC de Cisco para guiarle por este proceso.

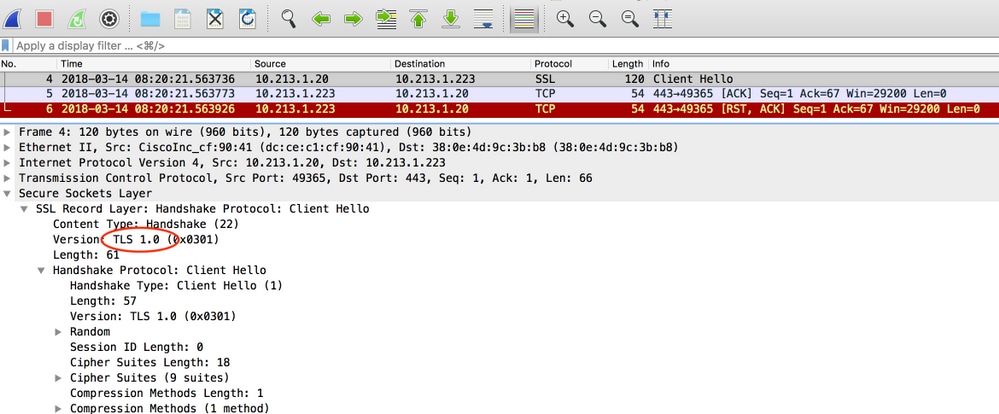

El Centro de ADN restablece la conexión

Posible causa:

DNA Center sólo admite TLS v1.2 de forma predeterminada.

Para solucionar este problema, habilite DNA Center para utilizar TLS v1 siguiendo esta guía

Captura de muestra

Comandos de depuración útiles en el agente PnP para problemas relacionados con certificados

- debug crypto pki transactions

- debug ssl openssl

- debug ssl openssl errores

- debug ssl openssl errors

- debug crypto pki API

- debug crypto pki transactions

- debug ssl openssl msg

Falta la clave de sesión autenticada previamente establecida de la respuesta

En teoría, no debería tener dispositivos no reclamados en la página Provisioning > Devices > Device Inventory, pero ha habido problemas en los que, después de eliminar los dispositivos no reclamados de esta página, los dispositivos seguían mostrándose en https://<DNA Center ip>/mypnp. Si se encuentra con este escenario y ve un registro similar al siguiente en los registros de PnP o una indicación del mismo en la GUI, asegúrese de que el dispositivo no aparezca como no reclamado en PnP:

ERROR | qtp604107971-170 | | c.c.e.z.impl.ZtdHistoryServiceImpl | Device authentication status has changed to Error(PNP response com.cisco.enc.pnp.messages.PnpBackoffResponse is missing previously established authenticated session key) | address=192.168.31.10, sn=FCW212XXXXX

Conocimientos sobre la automatización y el apilamiento de LAN

- En DNA Center 1.2, la pila debe ser de anillo completo (es posible que un cable de pila para una pila de 2 miembros no funcione).

- La automatización de la LAN debe reclamar el dispositivo de la pila rápidamente, aproximadamente en menos de 10 minutos.

- Una vez conectado al DNA Center, aparece como No reclamado en PnP. PnP utiliza la ventana de tiempo de 10 minutos para la determinación de la pila y, una vez que caduque, permanecerá en la sección no reclamada de la automatización de LAN.

Si tiene los registros RCA o PnP, puede buscar mensajes de dispositivos no reclamados:

more pnp.log | egrep "(Received unclaimed notification|ZtdDeviceUnclaimedMessage)"

Si no hay mensajes, las notificaciones de dispositivos no reclamados no están llegando al centro de DNA y PnP no puede reclamarlas.

Cómo llevar a cabo la automatización de LAN en una pila

- Apague los enlaces ascendentes a los dispositivos de inicio.

- Inicie la automatización de LAN en DNA Center.

- Elimine la configuración de inicio de la pila. # write erase

- Elimine todos los certificados de la NVRAM. # delete nvram:*.cer

- Quite el archivo vlan.dat. # delete flash:vlan.dat

- Desde el switch principal, elimine los certificados en el switch en espera. # delete stby-nvram:*.cer

a. Desconecte los cables de la pila.

b. Inicie sesión en la consola de cada switch miembro.

c. Elimine los certificados. # delete nvram:*.cer

d. Elimine la base de datos flash vlan. # delete flash:vlan.dat

e. Vuelva a conectar los cables de la pila.

7. Reinicie.

8. Espere a que el switch se registre como pila, abra todos los miembros e intente iniciar el diálogo de configuración inicial.

%INIT: waited 0 seconds for NVRAM to be available

--- System Configuration Dialog ---

Would you like to enter the initial configuration dialog? [yes/no]: 9. Active los enlaces ascendentes a los dispositivos de inicio. # no shutdown

¿Formato del archivo de mapa de hostname que puedo importar a mi tarea de automatización LAN?

DNA Center espera un archivo CSV con el nombre de host y el número de serie (nombre de host y número de serie), como se muestra en el siguiente ejemplo:

Para la automatización de LAN de pila, el archivo CSV permite introducir un nombre de host y varios números de serie por fila. Los números de serie deben estar separados por comas. Consulte el archivo CSV adjunto como referencia.

¿A dónde fue /mypnp en 1.2?

Acceda a PnP de una de las siguientes maneras:

- En el navegador web, introduzca https://<DNA Center IP>/networkpnp

- En la página de inicio de DNA Center, seleccione la siguiente herramienta Plug and Play de red:

También puede visitar https://<DNA Center IP>/networkpnp

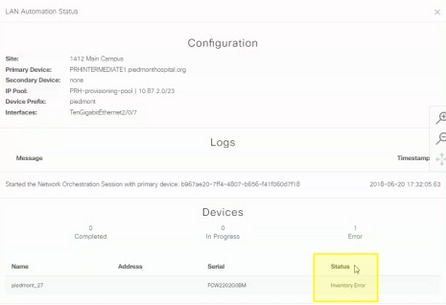

Error de inventario

El error de inventario significa que el dispositivo, después de ser reclamado por la automatización LAN y recibir su configuración falló, para ser agregado al inventario. Este error suele producirse debido a problemas de configuración, de enrutamiento o de credenciales CLI.

Para comprobar que está intentando activar el dispositivo correcto mediante la automatización de LAN, acceda de forma remota a la dirección IP de la interfaz de bucle invertido 0 del dispositivo mediante el protocolo de conexión preferido (SSH o Telnet).

Existe conectividad pero los certificados PKI no se envían correctamente a los agentes PnP

En ocasiones, los dispositivos del centro pueden activar el bit Do not Fragment (DF) de los paquetes entre DNAC y los agentes PnP. Esto puede provocar que se descarten los paquetes mayores de 1500 bytes, que normalmente contienen el certificado, y, por lo tanto, es posible que la automatización de LAN no se complete. Algunos de los registros comunes que se ven en los registros de onboarding de DNA Center son:

errorMessage=Failed to format the url for trustpoint

La acción sugerida en este caso es asegurar que la trayectoria entre el Centro de DNA y los Agentes PnP permiten que las tramas jumbo pasen usando el comando system mtu 9100.

Switch(config)# system mtu 9100

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

22-Nov-2018

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Alexnadro CarrasquedoTS Incubation

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios