ASAv en modo GoTo (L3) con el uso de AVS- ACI versión 1.2(x)

Opciones de descarga

-

ePub (4.9 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (2.7 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe cómo implementar un switch Application Virtual Switch (AVS) con un único firewall Adaptive Security Virtual Appliance (ASAv) en modo Routed/GOTO como gráfico de servicios L4-L7 entre dos grupos de terminales (EPG) para establecer la comunicación cliente-servidor mediante la versión ACI 1.2(x).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Políticas de acceso configuradas e interfaces activas y en funcionamiento

- EPG, dominio de puente (BD) y routing y reenvío virtual (VRF) ya configurados

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

Hardware y software:

- UCS C220 - 2.0(6 d)

- ESXi/vCenter: 5.5

- ASAv - asa-device-pkg-1.2.4.8

- AVS - 5.2.1.SV3.1.10

- APIC - 1.2(1i)

- Hoja/Espinas - 11.2(1i)

- Paquetes de dispositivos *.zip ya descargados

Funciones:

- AVS

- ASAv

- EPG, BD, VRF

- Lista de control de acceso (ACL)

- Gráfico de servicios L4-L7

- vCenter

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

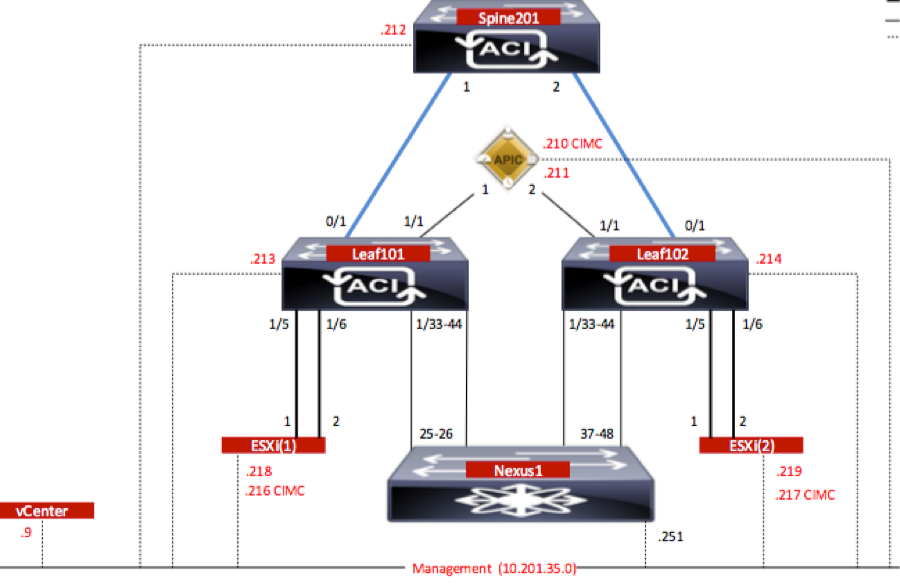

Diagrama de la red

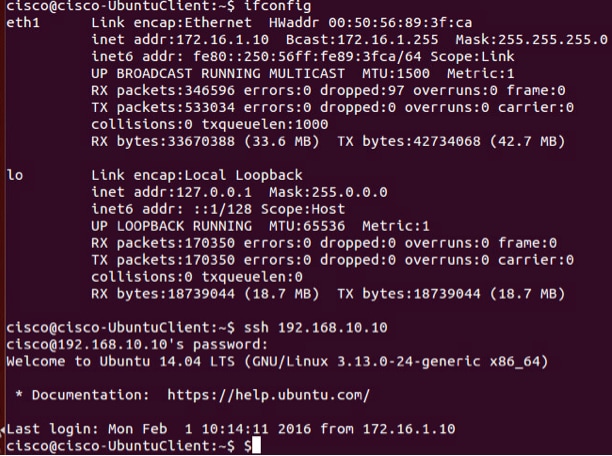

Como se muestra en la imagen,

Configuraciones

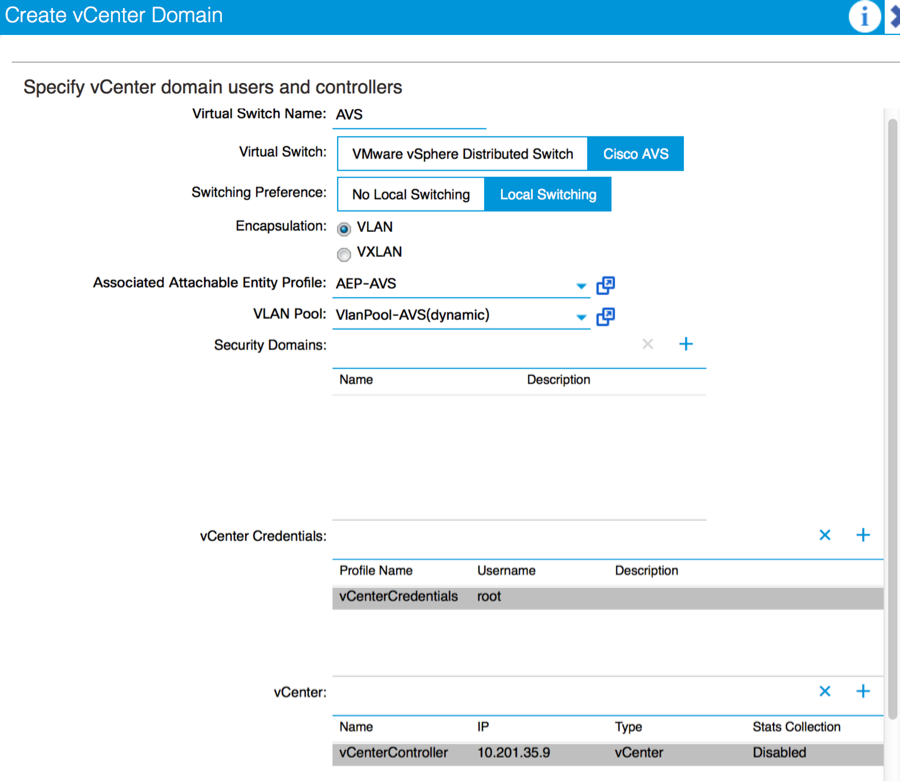

La configuración inicial de AVS crea un dominio de VMware vCenter (integración de VMM)2

Nota:

- Puede crear varios Data Centers y entradas de switch virtual distribuido (DVS) en un único dominio. Sin embargo, solo puede tener un Cisco AVS asignado a cada Data Center.

- La implementación de gráficos de servicios con Cisco AVS es compatible con Cisco ACI versión 1.2(1i) con Cisco AVS versión 5.2(1)SV3(1.10). Toda la configuración del gráfico de servicios se realiza en el Cisco Application Policy Infrastructure Controller (Cisco APIC).

- La implementación de máquinas virtuales de servicio (VM) con Cisco AVS solo se admite en dominios de Virtual Machine Manager (VMM) con modo de encapsulación de redes de área local virtuales (VLAN). Sin embargo, las VM informáticas (las VM de proveedor y de consumidor) pueden formar parte de dominios VMM con LAN extensible virtual (VXLAN) o encapsulación VLAN.

- Tenga en cuenta también que si se utiliza el switching local, no se necesitan la dirección multidifusión ni el conjunto. Si no se selecciona ningún switching local, debe configurarse el grupo de multidifusión y la dirección de multidifusión de todo el fabric de AVS no debe formar parte del grupo de multidifusión. Todo el tráfico originado desde el AVS será VLAN o VXLAN encapsulado.

Vaya a VM Networking > VMWare > Create vCenter Domain, como se muestra en la imagen:

Si utiliza Port-channel o VPC (Virtual Port-channel), se recomienda establecer las políticas de vSwitch para utilizar el anclaje de Mac.

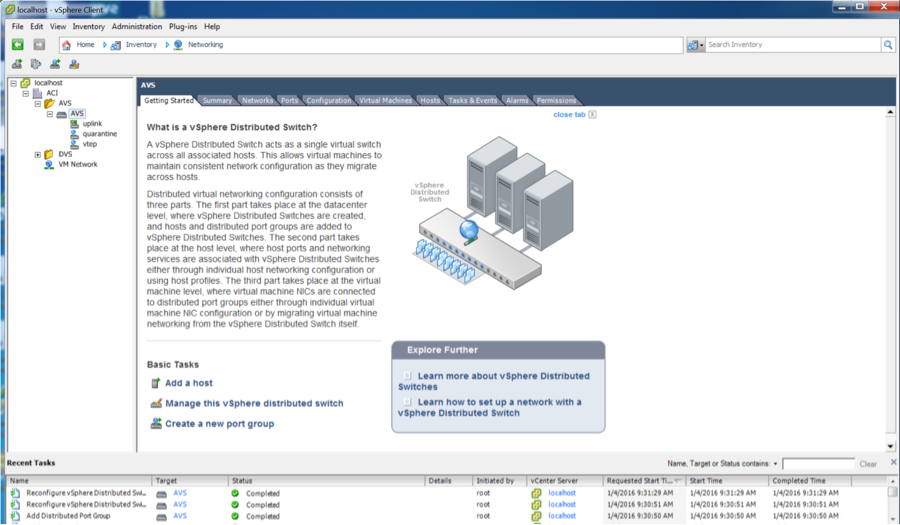

Después de esto, APIC debe enviar la configuración del switch AVS al vCenter, como se muestra en la imagen:

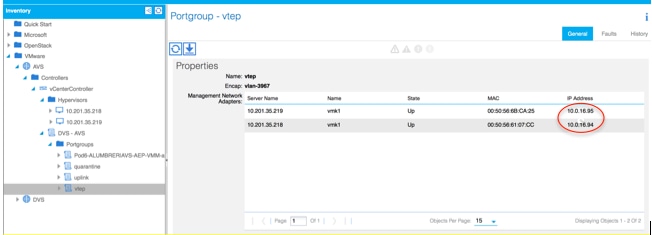

En APIC, puede observar que se asigna una dirección de terminal de túnel VXLAN (VTEP) al grupo de puertos VTEP para AVS. Esta dirección se asigna independientemente del modo de conectividad utilizado (VLAN o VXLAN)

Instalación del software Cisco AVS en vCenter

- Descargue vSphere Installation Bundle (VIB) de CCO mediante este enlace

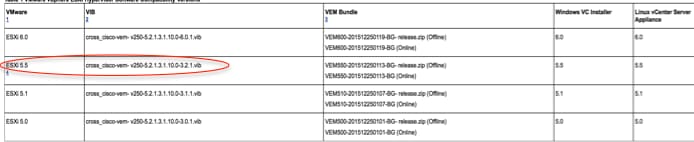

Nota: En este caso, estamos utilizando ESX 5.5. La tabla 1 muestra la matriz de compatibilidad para ESXi 6.0, 5.5, 5.1 y 5.0

Tabla 1: Compatibilidad de la versión del software de host para ESXi 6.0, 5.5, 5.1 y 5.0

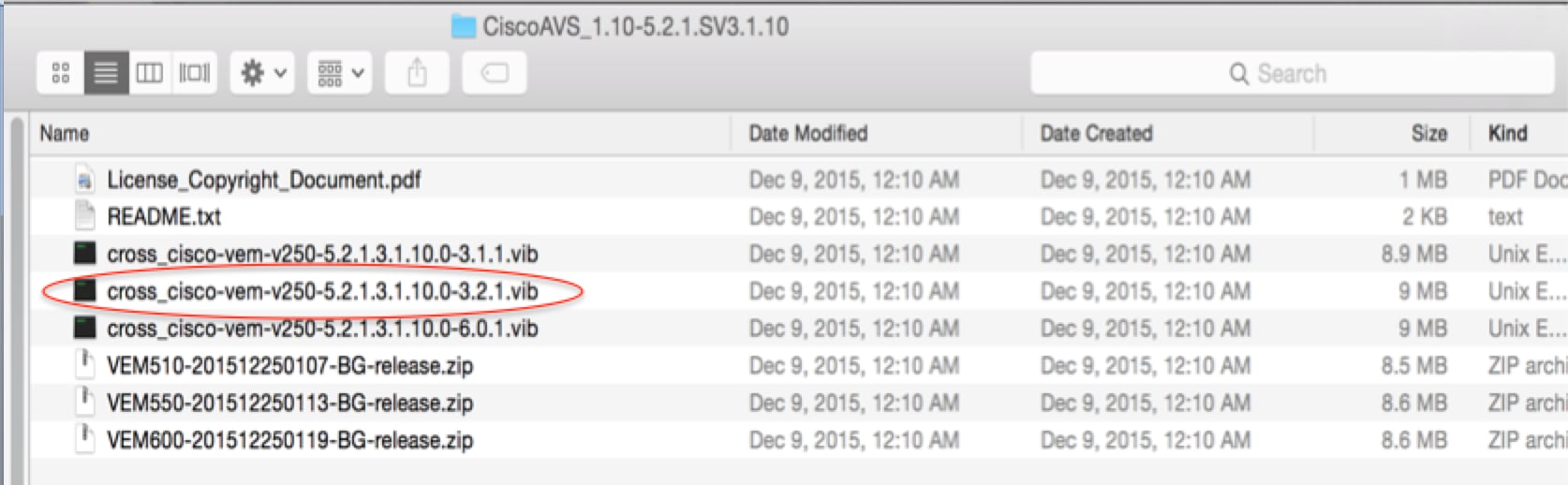

En el archivo ZIP hay 3 archivos VIB, uno para cada una de las versiones de host de ESXi, seleccione el que sea adecuado para ESX 5.5, como se muestra en la imagen:

- Copie el archivo VIB en el almacén de datos ESX; puede hacerlo mediante CLI o directamente desde vCenter

Nota: Si existe un archivo VIB en el host, elimínelo mediante el comando esxcli software vib remove.

esxcli software vib remove -n cross_cisco-vem-v197-5.2.1.3.1.5.0-3.2.1.vib

o directamente navegando por el almacén de datos.

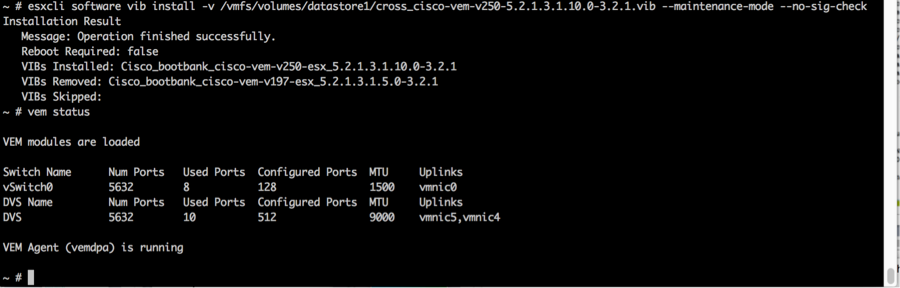

- Instale el software AVS con el siguiente comando en el host ESXi:

esxcli software vib install -v /vmfs/volume/datastore1/cross_cisco-vem-v250-5.2.1.3.1.10.0-3.2.1.vib —maintenance-mode —no-sig-check

- Una vez que el módulo Ethernet virtual (VEM) está activo, puede agregar hosts a su AVS:

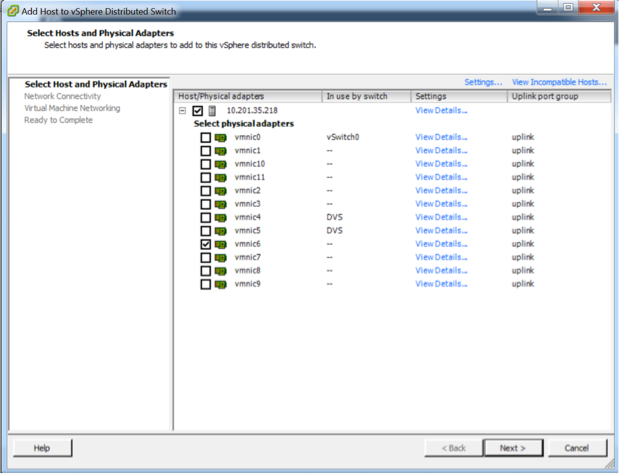

En el cuadro de diálogo Agregar host al switch distribuido vSphere, elija los puertos NIC virtuales que están conectados al switch de hoja (en este ejemplo, sólo mueve vmnic6), como se muestra en la imagen:

- Haga clic en Next (Siguiente)

- En el cuadro de diálogo Conectividad de red, haga clic en Siguiente

- En el cuadro de diálogo Red de máquina virtual, haga clic en Siguiente

- En el cuadro de diálogo Preparado para completar, haga clic en Finalizar

Nota: Si se utilizan varios hosts ESXi, todos ellos deben ejecutar AVS/VEM para que se puedan gestionar desde el switch estándar al DVS o AVS.

Con esto, se ha completado la integración de AVS y estamos listos para continuar con la implementación de ASAv L4-L7:

Configuración inicial de ASAv

- Descargue el paquete de dispositivos Cisco ASAv e impórtelo en APIC:

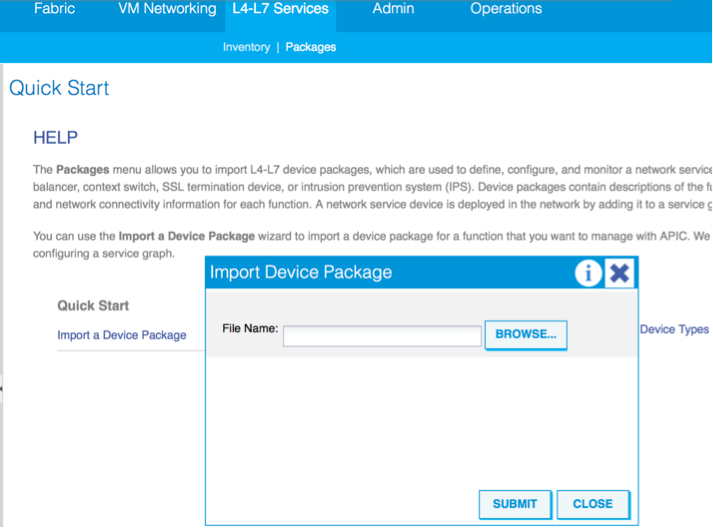

Vaya a Servicios L4-L7 > Paquetes > Importar paquete de dispositivo, como se muestra en la imagen:

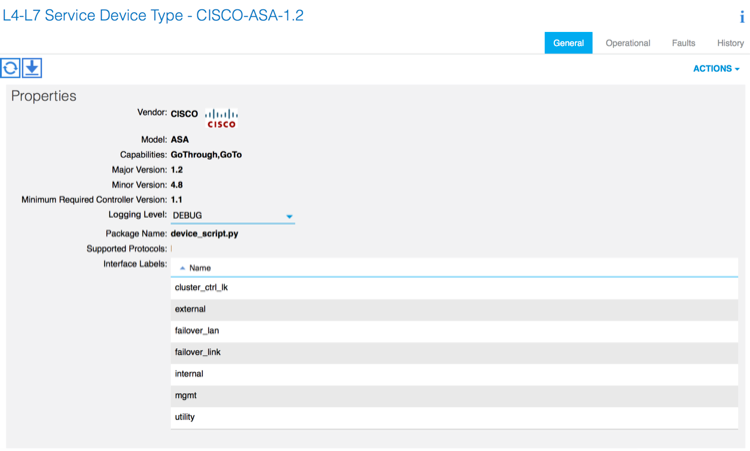

- Si todo funciona bien, puede ver el paquete de dispositivo importado expandiendo la carpeta L4-L7 Service Device Types, como se muestra en la imagen:

Antes de continuar, hay algunos aspectos de la instalación que deben determinarse antes de realizar la integración L4-L7 real:

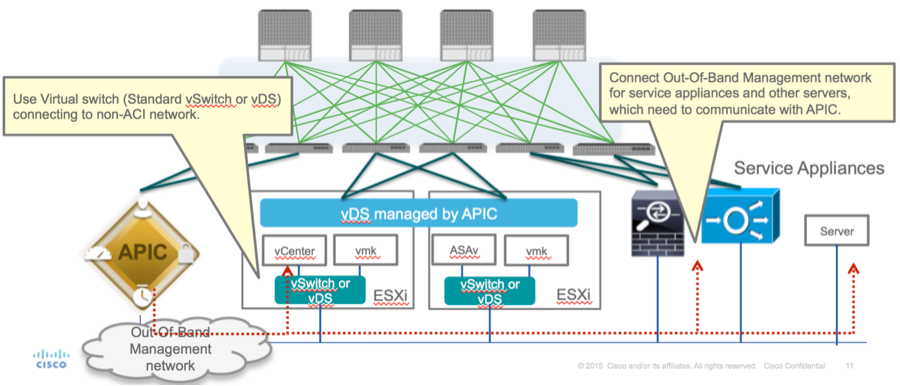

Existen dos tipos de redes de gestión, la gestión en banda y la fuera de banda (OOB), que se pueden utilizar para gestionar dispositivos que no forman parte de la infraestructura centrada en aplicaciones (ACI) básica (controlador de hoja, columna o apic), que incluiría ASAv, equilibradores de carga, etc.

En este caso, OOB para ASAv se implementa con el uso de vSwitch estándar. En el caso de ASA sin software específico u otros dispositivos o servidores de servicio, conecte el puerto de administración OOB al switch OOB o a la red, como se muestra en la imagen.

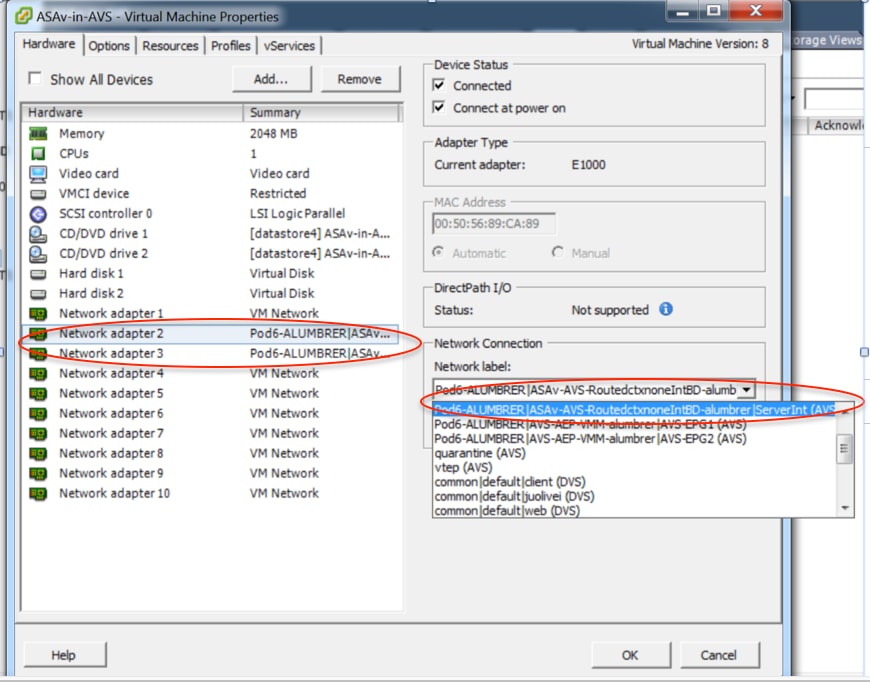

La conexión de administración de puertos OOB de ASAv necesita utilizar los puertos de enlace ascendente de ESXi para comunicarse con APIC mediante OOB. Al asignar interfaces vNIC, el adaptador de red 1 siempre coincide con la interfaz Management0/0 en ASAv y el resto de las interfaces del plano de datos se inician desde el adaptador de red 2.

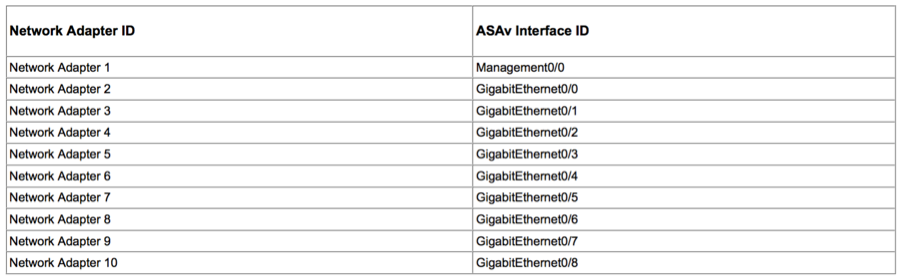

La Tabla 2 muestra la concordancia de los ID de adaptador de red y los ID de interfaz ASAv:

Tabla 2

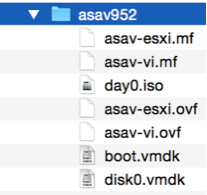

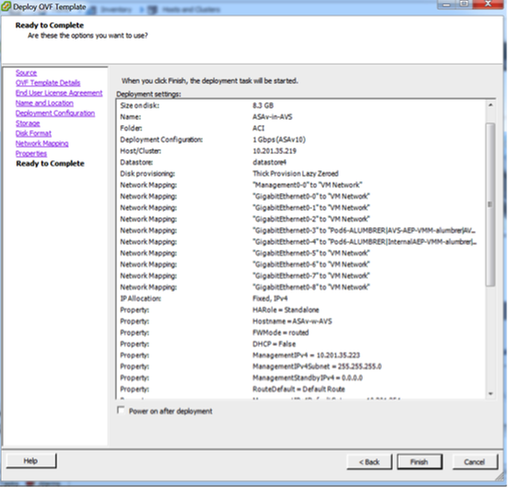

- Implemente la máquina virtual ASAv a través del asistente desde la plantilla Archivo>Implementar OVF (Open Virtualization Format)

- Seleccione asav-esxi si desea utilizar ESX Server independiente o asav-vi para vCenter. En este caso, se utiliza vCenter.

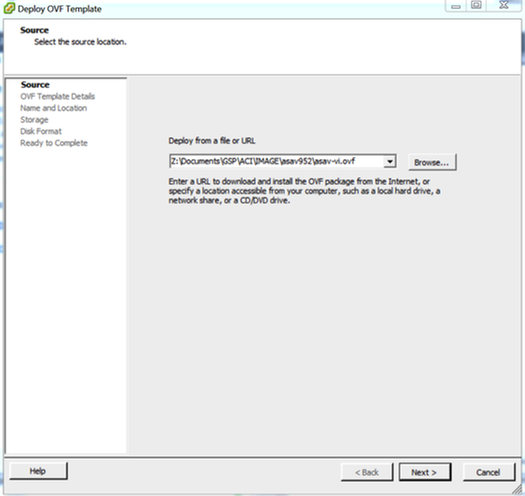

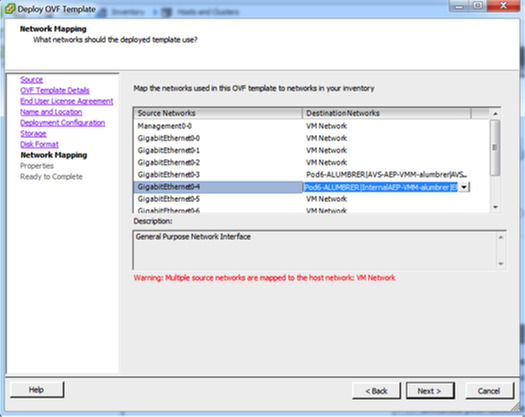

- Vaya a través del asistente de instalación, acepte términos y condiciones. En medio del asistente puede determinar varias opciones como nombre de host, administración, dirección IP, modo de firewall y otra información específica relacionada con ASAv. Recuerde utilizar la administración OOB para ASAv, ya que en este caso debe mantener la interfaz Management0/0 mientras utiliza la red VM (switch estándar) y la interfaz GigabitEthernet0-8 son los puertos de red predeterminados.

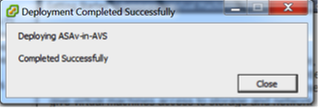

- Haga clic en Finish y espere hasta que la implementación de ASAv haya terminado

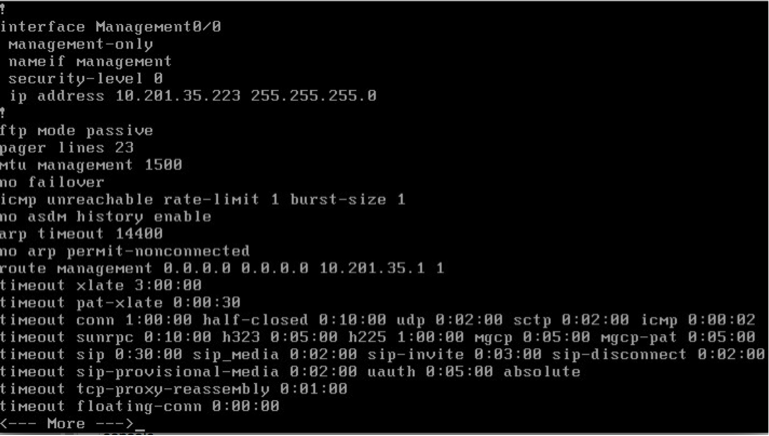

- Encienda la máquina virtual ASAv e inicie sesión mediante la consola para verificar la configuración inicial

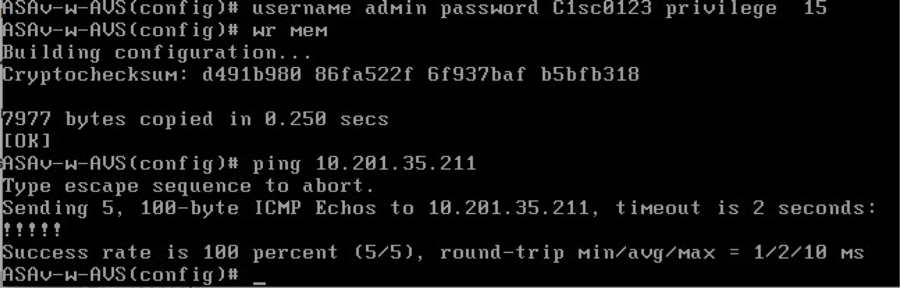

- Como se muestra en la imagen, parte de la configuración de gestión ya se ha enviado al firewall ASAv. Configure el nombre de usuario y la contraseña del administrador. El APIC utiliza este nombre de usuario y contraseña para iniciar sesión y configurar el ASA. El ASA debe tener conectividad con la red OOB y debe poder alcanzar el APIC.

username admin password <device_password> encryption privilege 15

Además, en el modo de configuración global, habilite el servidor http:

http server enable

administración de http 0.0.0.0 0.0.0.0

L4-L7 para la integración de ASAv en APIC:

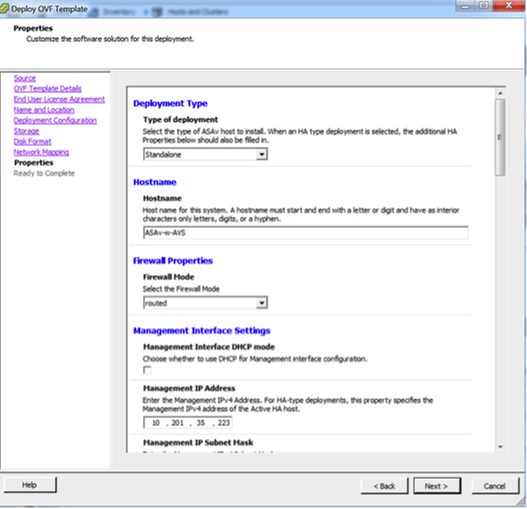

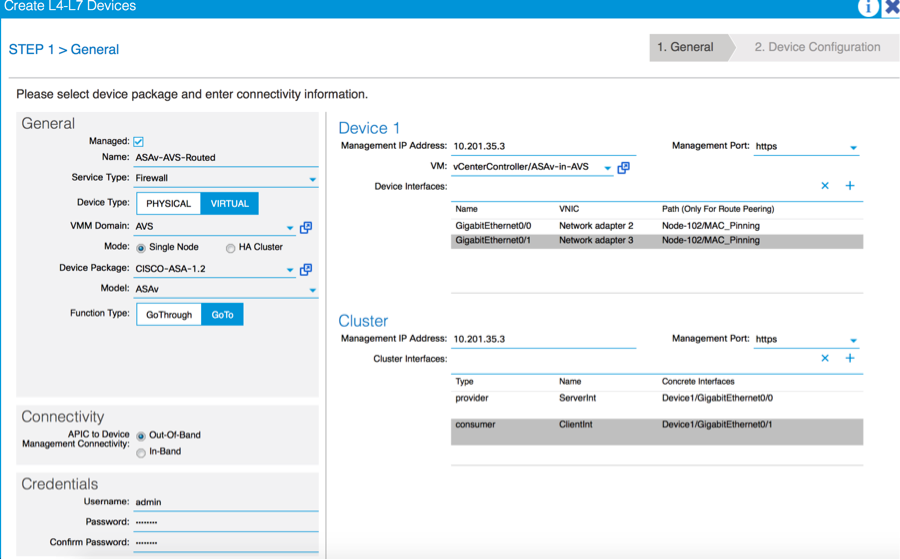

- Inicie sesión en la GUI de ACI y haga clic en el arrendatario en el que se implementará el gráfico de servicios. Expanda los servicios L4-L7 en la parte inferior del panel de navegación y haga clic con el botón derecho en Dispositivos L4-L7 y haga clic en Crear dispositivos L4-L7 para abrir el asistente

-

Para esta implementación, se aplicará la siguiente configuración:

Modo gestionado por el usuario

-Servicio de firewall

-Dispositivo virtual

-Conectado al dominio AVS con un nodo único

-Modelo ASAv

-Modo ruteado (GoTo)

-Dirección de administración (debe coincidir con la dirección asignada anteriormente a la interfaz Mgmt0/0)

- Utilizar HTTPS como APIC de forma predeterminada utiliza el protocolo más seguro para comunicarse con ASAv

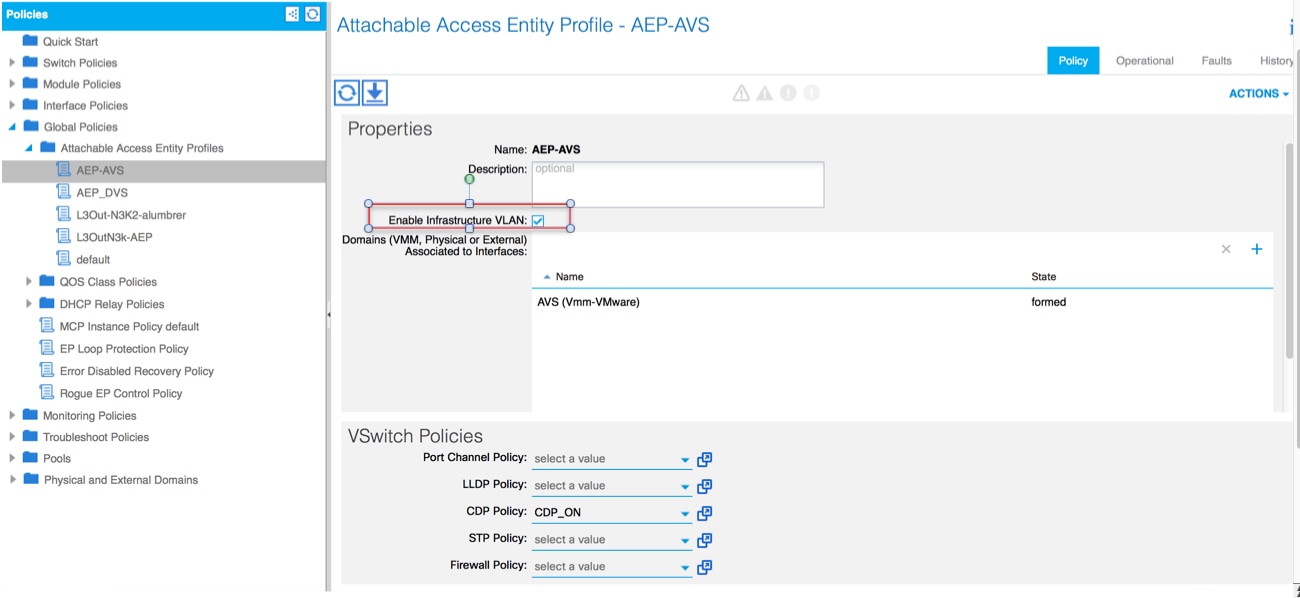

- La definición correcta de las interfaces de dispositivo y de clúster es fundamental para una implementación correcta

Para la primera parte, utilice la tabla 2 mostrada en la sección anterior para hacer coincidir correctamente los ID de adaptador de red con los ID de interfaz de ASAv que desea utilizar. La ruta hace referencia al puerto físico, al canal de puerto o a la VPC que permite la entrada y salida de las interfaces del firewall. En este caso, ASA se encuentra en un host ESX, donde las entradas y salidas son las mismas para ambas interfaces. En un dispositivo físico, el interior y el exterior del firewall (FW) serían puertos físicos diferentes.

Para la segunda parte, las interfaces de Cluster deben definirse siempre sin excepciones (incluso si no se utiliza el Cluster HA), esto se debe a que el Modelo de objetos tiene una asociación entre la interfaz mIf (interfaz meta en el Paquete de dispositivo), la interfaz LIf (interfaz de hoja como, por ejemplo, externa, interna, interna, etc.) y la CIf (interfaz concreta). Los dispositivos concretos L4-L7 deben configurarse en una configuración de clúster de dispositivos y esta abstracción se denomina dispositivo lógico. El dispositivo lógico tiene interfaces lógicas que se asignan a interfaces concretas en el dispositivo concreto.

Para este ejemplo, se utilizará la siguiente asociación:

Gi0/0 = vmnic2 = ServerInt/provider/server > EPG1

Gi0/1 = vmnic3 = ClientInt/consumer/client > EPG2

Nota: Para implementaciones de failover/HA, GigabitEthernet 0/8 está preconfigurado como la interfaz de failover.

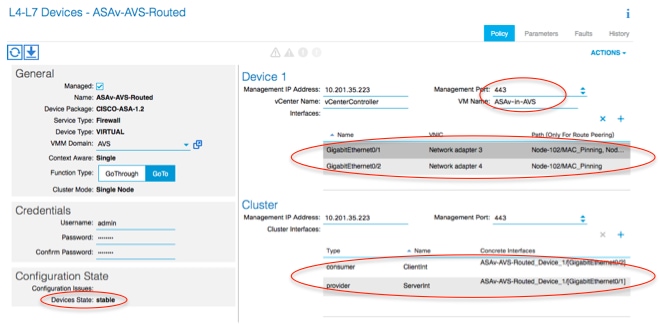

El estado del dispositivo debe ser Estable y debe estar preparado para implementar el perfil de función y la plantilla de gráfico de servicios

Templo de Service Graph

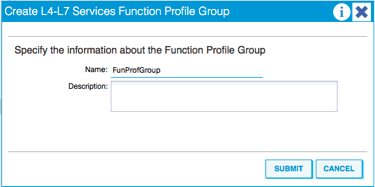

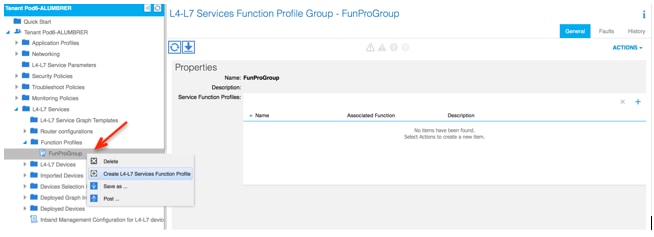

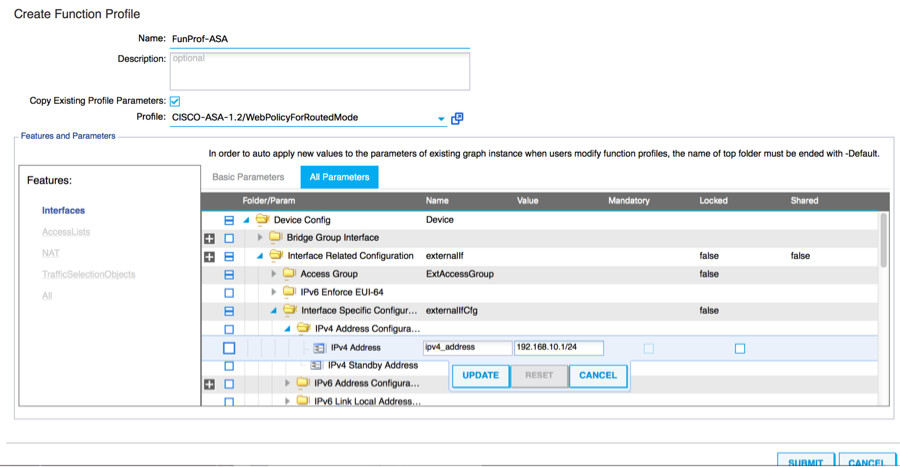

En primer lugar, cree un perfil de función para ASAv, pero antes de eso debe crear un grupo de perfiles de función y luego un perfil de función de servicios L4-L7 en esa carpeta, como se muestra en la imagen:

- Seleccione el perfil WebPolicyForRoutedMode en el menú desplegable y proceda a configurar las interfaces en el firewall. A partir de ahora, los pasos son opcionales y se pueden implementar o modificar más adelante. Estos pasos se pueden realizar en varias etapas diferentes de la implementación, en función de lo reutilizable o personalizado que pueda ser el Gráfico de servicios.

Para este ejercicio, un firewall ruteado (modo GoTo) requiere que cada interfaz tenga una dirección IP única. La configuración ASA estándar también tiene un nivel de seguridad de interfaz (la interfaz externa es menos segura, la interfaz interna es más segura). También puede cambiar el nombre de la interfaz según sus necesidades. Los valores predeterminados se utilizan en este ejemplo.

- Amplíe Configuración Específica de Interfaz, agregue dirección IP y nivel de seguridad para ServerInt con el siguiente formato para la dirección IP x.x.x.x/y.y.y.y o x.x.x.x/yy. Repita el proceso para la interfaz ClientInt.

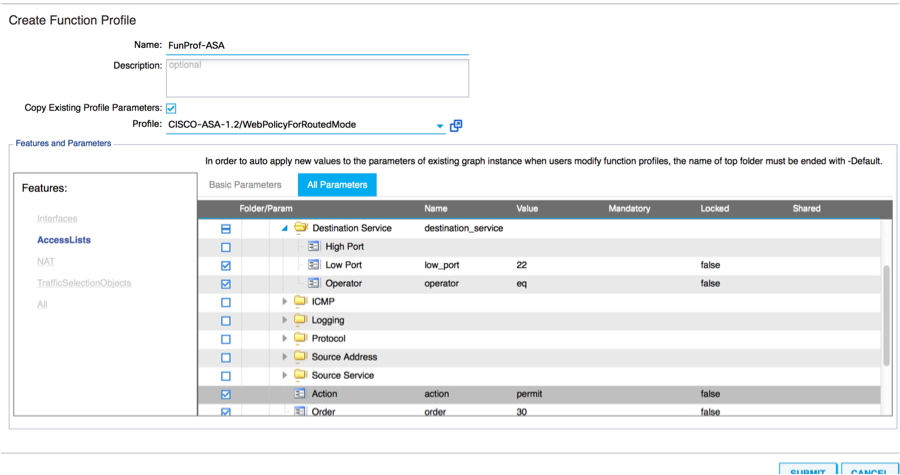

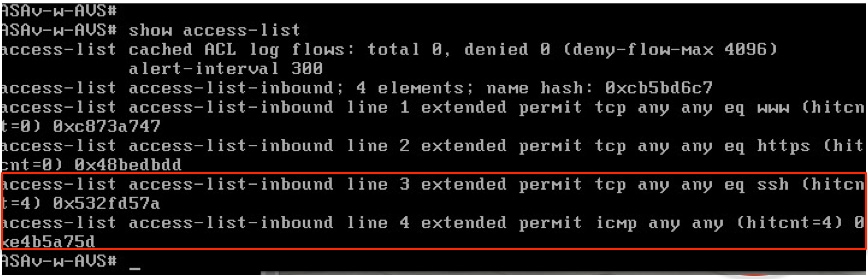

Nota: También puede modificar la configuración predeterminada de la lista de acceso y crear su propia plantilla base. De forma predeterminada, la plantilla RoutedMode incluirá reglas para HTTP y HTTPS. Para este ejercicio, SSH e ICMP se agregarán a la lista de acceso externo permitido.

- A continuación, haga clic en Enviar

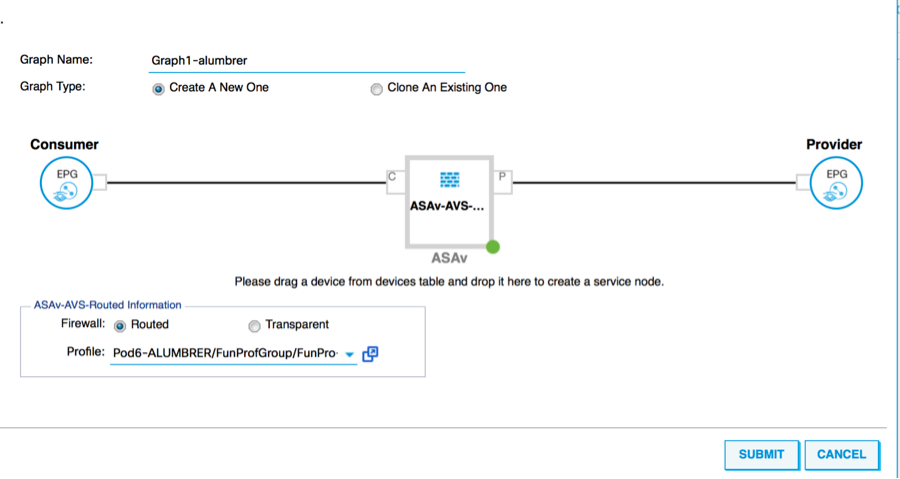

- Ahora, cree la plantilla Service Graph

- Arrastre y suelte el clúster de dispositivos a la derecha para establecer la relación entre el consumidor y el proveedor, seleccione Modo enrutado y el perfil de función creado anteriormente.

- Compruebe si hay errores en la plantilla. Las plantillas se crean para ser reutilizables, se deben aplicar a EPG concretos, etc.

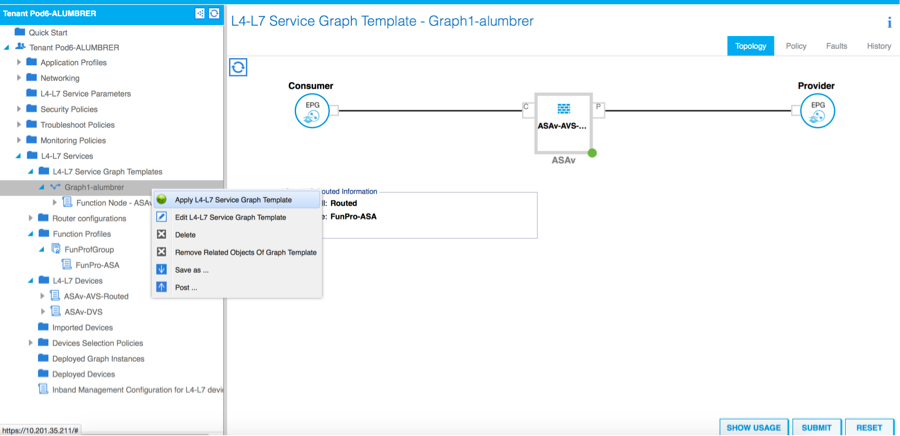

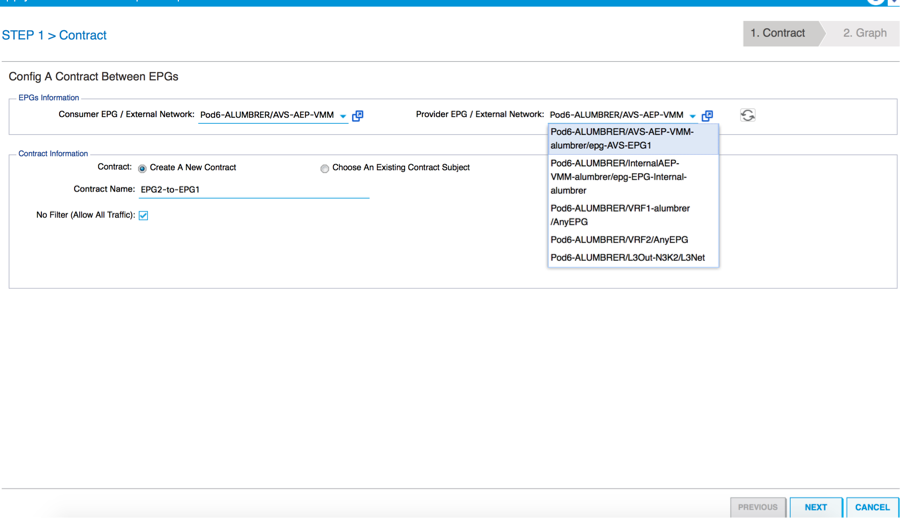

- Para aplicar una plantilla, haga clic con el botón derecho y seleccione Aplicar plantilla de gráfico de servicios L4-L7

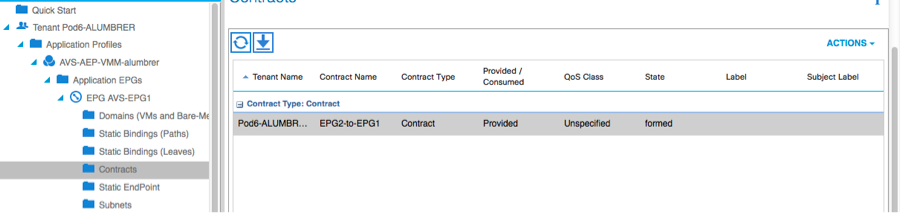

- Defina qué EPG estará en el lado del consumidor y en el lado del proveedor. En este ejercicio, AVS-EPG2 es el consumidor (cliente) y AVS-EPG1 es el proveedor (servidor). Recuerde que no se aplica ningún filtro, esto permitirá que el firewall realice todos los filtros basados en la lista de acceso definida en la última sección de este asistente.

- Haga clic en Next (Siguiente)

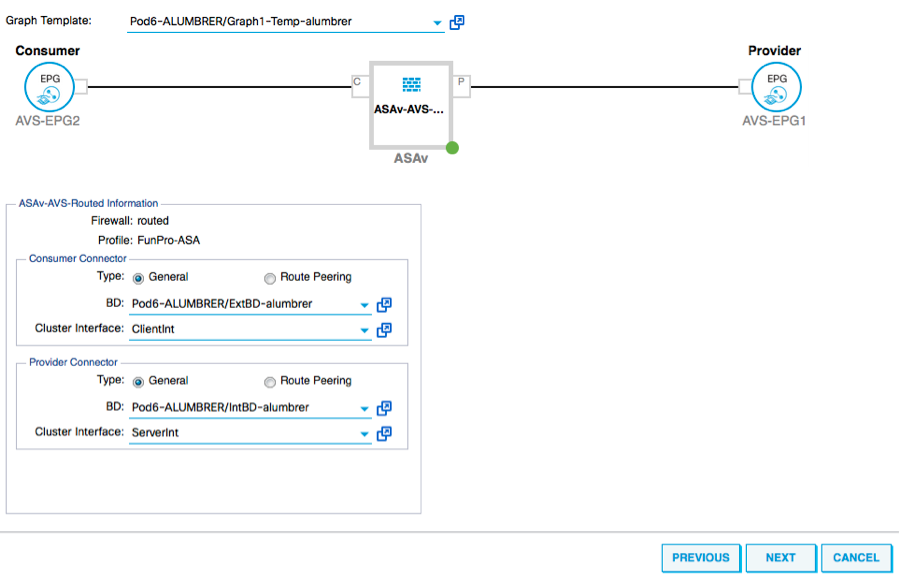

- Verifique la información de BD para cada uno de los EPG. En este caso, EPG1 es el proveedor en la base de datos IntBD y EPG2 es el consumidor en BD ExtBD. EPG1 se conectará en la interfaz de firewall ServerInt y EPG2 se conectará en la interfaz ClientInt. Ambas interfaces de firmware se convertirán en la DG para cada uno de los EPG, por lo que el tráfico se verá obligado a atravesar el firewall en todo momento.

- Haga clic en Next (Siguiente)

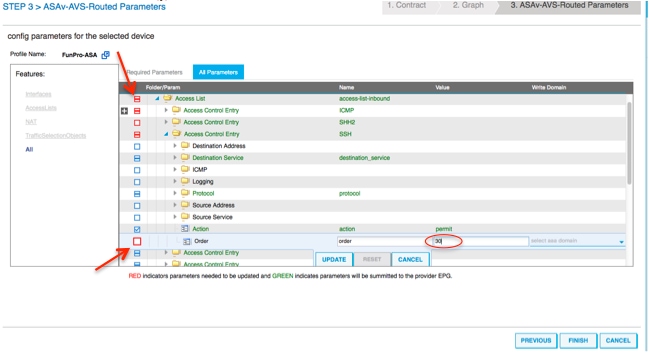

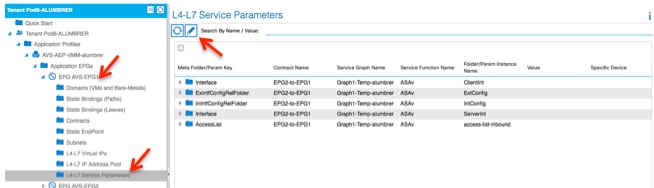

- En la sección Config Parameters , haga clic en All Parameters y verifique si hay indicadores RED que necesitan ser actualizados/configurados. En la salida, como se muestra en la imagen, se puede observar que falta el orden en la lista de acceso. Esto es equivalente al orden de línea que verá en el comando show ip access-list X.

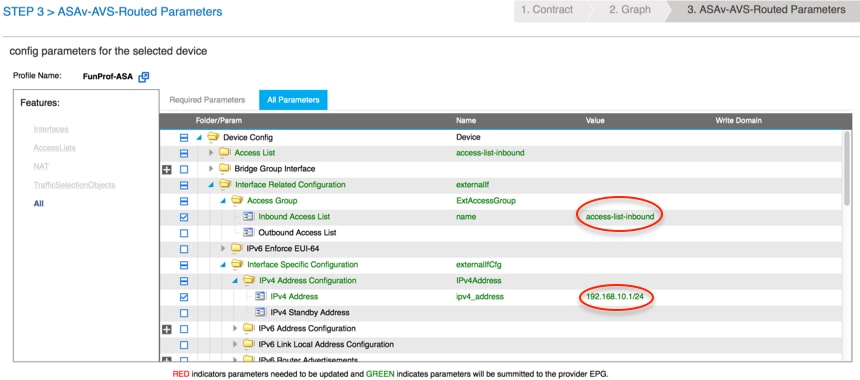

- También puede verificar el direccionamiento IP asignado desde el perfil de función definido anteriormente; aquí tiene una buena oportunidad de cambiar la información si es necesario. Una vez que se hayan establecido todos los parámetros, haga clic en Finish, como se muestra en la imagen:

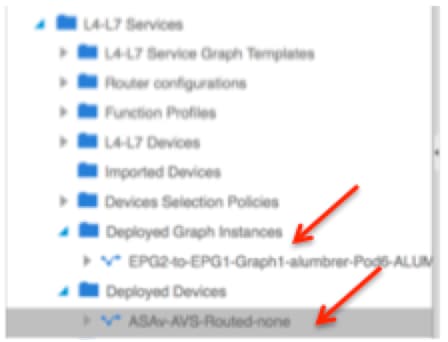

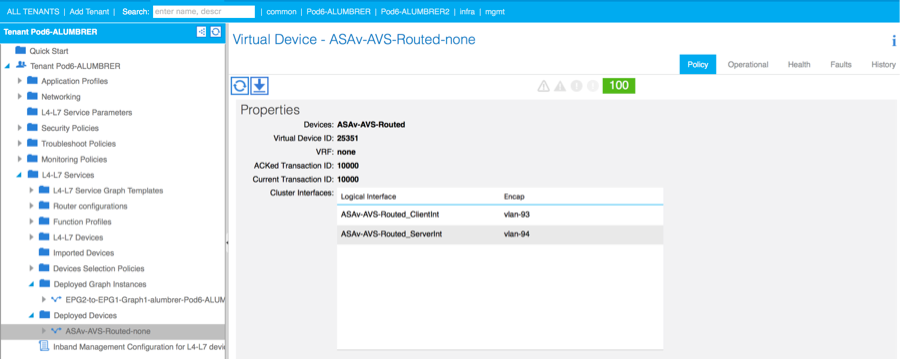

- Si todo va bien, debería aparecer un nuevo dispositivo implementado e instancia de gráfico.

Verificación

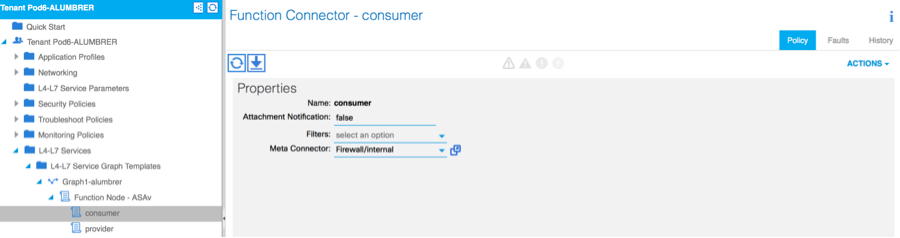

- Una cosa importante que se debe verificar después de crear el gráfico de servicios es que la relación Consumidor/Proveedor se creó con el Meta Connector adecuado. Verifique en Propiedades del conector de función.

Nota: A cada interfaz del firewall se le asignará una encap-vlan del grupo dinámico de AVS. Verifique que no haya fallos.

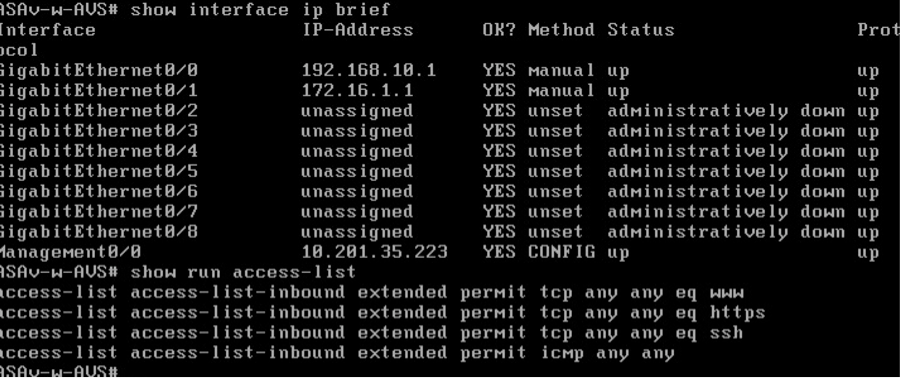

- Ahora, también puede verificar la información que se envió al ASAv

- Se asigna un nuevo contrato en los EPG. A partir de ahora, si necesita modificar algo en la lista de acceso, el cambio debe hacerse desde los parámetros de servicio L4-L7 del EPG del proveedor.

- En vCenter, también puede verificar que los Shadow EPG estén asignados a cada una de las interfaces de firmware:

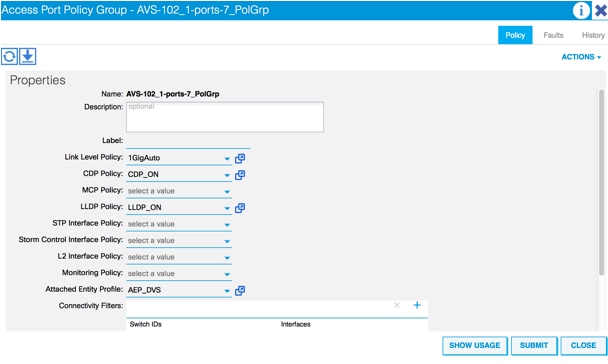

Para esta prueba, tenía los 2 EPG que se comunicaban con los contratos estándar, estos 2 EPG están en diferentes dominios y diferentes VRF, por lo que la fuga de ruta entre ellos se configuró previamente. Esto simplifica un poco después de insertar el Service Graph, ya que el FW configura el ruteo y el filtrado entre los 2 EPG. La DG previamente configurada en el EPG y el BD ahora puede eliminarse igual que los contratos. Solo el contrato impulsado por el L4-L7 debe permanecer bajo los EPG.

A medida que se elimina el contrato estándar, puede confirmar que el tráfico ahora fluye a través de ASAv, el comando show access-list debe mostrar el conteo de aciertos para la regla que aumenta cada vez que el cliente envía una solicitud al servidor.

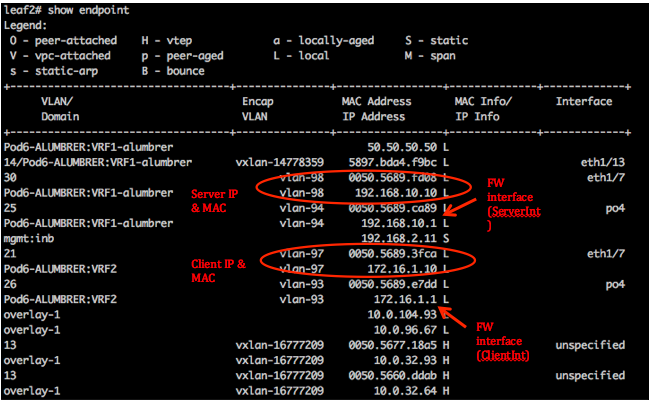

En la hoja, los terminales se deben aprender para las VM de cliente y servidor, así como para las interfaces ASAv

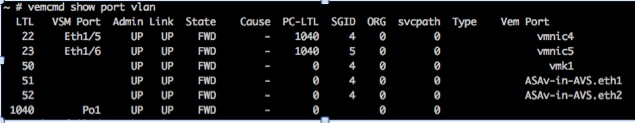

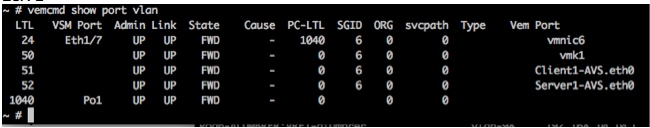

consulte ambas interfaces de firewall conectadas a VEM.

ESX-1

ESX-2

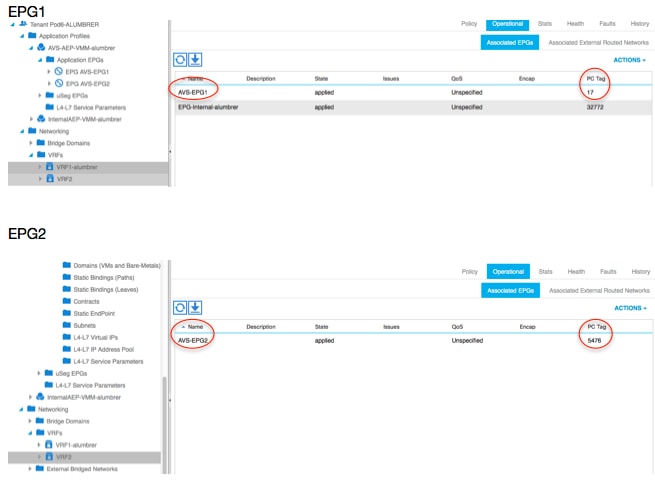

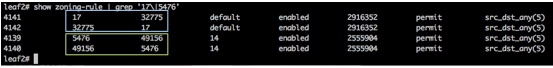

Por último, las reglas del firewall también se pueden verificar en el nivel de hoja si conocemos las etiquetas de PC para los EPG de origen y destino:

Los ID de filtro pueden coincidir con las etiquetas de PC de la hoja para verificar las reglas de FW.

Nota: Los PCTags/Sclass de EPG nunca se comunican directamente. La comunicación se interrumpe o se une a través de los EPG en la sombra creados por la inserción del gráfico de servicio L4-L7.

Y la comunicación cliente a servidor funciona.

Troubleshoot

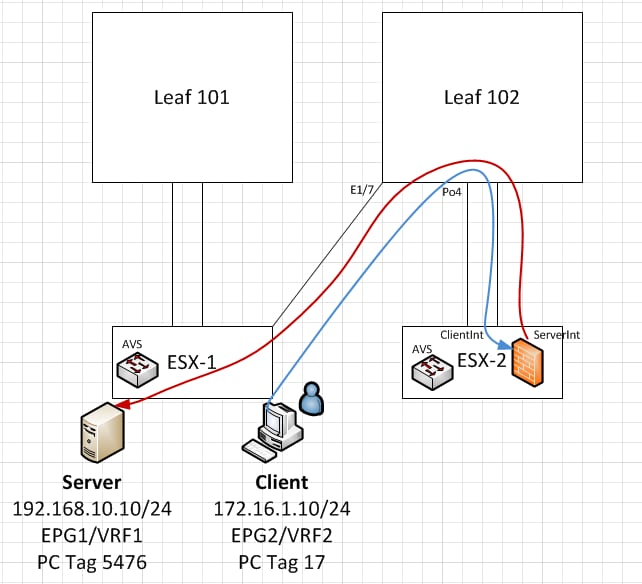

La dirección VTEP no está asignada

Verifique que Infrastructure Vlan esté verificada bajo el AEP:

Versión no admitida

Verifique que la versión de VEM sea correcta y admita el sistema VMWare ESXi adecuado.

~ # vem version Running esx version -1746974 x86_64 VEM Version: 5.2.1.3.1.10.0-3.2.1 OpFlex SDK Version: 1.2(1i) System Version: VMware ESXi 5.5.0 Releasebuild-1746974 ESX Version Update Level: 0

La comunicación de VEM y Fabric no funciona

- Check VEM status vem status - Try reloading or restating the VEM at the host: vem reload vem restart - Check if there’s connectivity towards the Fabric. You can try pinging 10.0.0.30 which is (infra:default) with 10.0.0.30 (shared address, for both Leafs) ~ # vmkping -I vmk1 10.0.0.30 PING 10.0.0.30 (10.0.0.30): 56 data bytes --- 10.0.0.30 ping statistics --- 3 packets transmitted, 0 packets received, 100% packet loss If ping fails, check: - Check OpFlex status - The DPA (DataPathAgent) handles all the control traffic between AVS and APIC (talks to the immediate Leaf switch that is connecting to) using OpFlex (opflex client/agent).

All EPG communication will go thru this opflex connection. ~ # vemcmd show opflex Status: 0 (Discovering) Channel0: 0 (Discovering), Channel1: 0 (Discovering) Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129 Remote IP: 10.0.0.30 Port: 8000 Infra vlan: 3967 FTEP IP: 10.0.0.32 Switching Mode: unknown Encap Type: unknown NS GIPO: 0.0.0.0 you can also check the status of the vmnics at the host level: ~ # esxcfg-vmknic -l Interface Port Group/DVPort IP Family IP Address Netmask Broadcast MAC Address MTU TSO MSS Enabled Type vmk0 Management Network IPv4 10.201.35.219 255.255.255.0 10.201.35.255 e4:aa:5d:ad:06:3e 1500 65535 true STATIC vmk0 Management Network IPv6 fe80::e6aa:5dff:fead:63e 64 e4:aa:5d:ad:06:3e 1500 65535 true STATIC, PREFERRED vmk1 160 IPv4 10.0.32.65 255.255.0.0 10.0.255.255 00:50:56:6b:ca:25 1500 65535 true STATIC vmk1 160 IPv6 fe80::250:56ff:fe6b:ca25 64 00:50:56:6b:ca:25 1500 65535 true STATIC, PREFERRED ~ # - Also on the host, verify if DHCP requests are sent back and forth: ~ # tcpdump-uw -i vmk1 tcpdump-uw: verbose output suppressed, use -v or -vv for full protocol decode listening on vmk1, link-type EN10MB (Ethernet), capture size 96 bytes 12:46:08.818776 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:13.002342 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:21.002532 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:30.002753 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300

En este momento, se puede determinar que la comunicación de fabric entre el host ESXi y el servidor de hoja no funciona correctamente. Algunos comandos de verificación se pueden verificar en el lado hoja para determinar la causa raíz.

leaf2# show cdp ne

Capability Codes: R - Router, T - Trans-Bridge, B - Source-Route-Bridge

S - Switch, H - Host, I - IGMP, r - Repeater,

V - VoIP-Phone, D - Remotely-Managed-Device,

s - Supports-STP-Dispute

Device-ID Local Intrfce Hldtme Capability Platform Port ID

AVS:localhost.localdomainmain

Eth1/5 169 S I s VMware ESXi vmnic4

AVS:localhost.localdomainmain

Eth1/6 169 S I s VMware ESXi vmnic5

N3K-2(FOC1938R02L)

Eth1/13 166 R S I s N3K-C3172PQ-1 Eth1/13

leaf2# show port-c sum

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

F - Configuration failed

-------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

-------------------------------------------------------------------------------

5 Po5(SU) Eth LACP Eth1/5(P) Eth1/6(P)Hay 2 puertos utilizados en el ESXi conectados mediante un Po5

leaf2# show vlan extended VLAN Name Status Ports ---- -------------------------------- --------- ------------------------------- 13 infra:default active Eth1/1, Eth1/20 19 -- active Eth1/13 22 mgmt:inb active Eth1/1 26 -- active Eth1/5, Eth1/6, Po5 27 -- active Eth1/1 28 :: active Eth1/5, Eth1/6, Po5 36 common:pod6_BD active Eth1/5, Eth1/6, Po5 VLAN Type Vlan-mode Encap ---- ----- ---------- ------------------------------- 13 enet CE vxlan-16777209, vlan-3967 19 enet CE vxlan-14680064, vlan-150 22 enet CE vxlan-16383902 26 enet CE vxlan-15531929, vlan-200 27 enet CE vlan-11 28 enet CE vlan-14 36 enet CE vxlan-15662984A partir de la salida anterior, se puede observar que la VLAN Infra no está permitida o no pasa a través de los puertos de enlace ascendente que van al host ESXi (1/5-6). Esto indica un error de configuración con la política de interfaz o la política de switch configuradas en APIC.

Compruebe ambos:

Políticas de acceso > Políticas de interfaz > Perfiles Políticas de acceso > Políticas de switch > Perfiles

En este caso, los perfiles de interfaz se conectan al AEP incorrecto (el AEP antiguo utilizado para DVS), como se muestra en la imagen:

Después de configurar el AEP correcto para AVS, ahora podemos ver que la VLAN Infra se ve a través de los Unlinks adecuados en la hoja:

leaf2# show vlan extended

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

13 infra:default active Eth1/1, Eth1/5, Eth1/6,

Eth1/20, Po5

19 -- active Eth1/13

22 mgmt:inb active Eth1/1

26 -- active Eth1/5, Eth1/6, Po5

27 -- active Eth1/1

28 :: active Eth1/5, Eth1/6, Po5

36 common:pod6_BD active Eth1/5, Eth1/6, Po5

VLAN Type Vlan-mode Encap

---- ----- ---------- -------------------------------

13 enet CE vxlan-16777209, vlan-3967

19 enet CE vxlan-14680064, vlan-150

22 enet CE vxlan-16383902

26 enet CE vxlan-15531929, vlan-200

27 enet CE vlan-11

28 enet CE vlan-14

36 enet CE vxlan-15662984

and Opflex connection is restablised after restarting the VEM module:

~ # vem restart

stopDpa

VEM SwISCSI PID is

Warn: DPA running host/vim/vimuser/cisco/vem/vemdpa.213997

Warn: DPA running host/vim/vimuser/cisco/vem/vemdpa.213997

watchdog-vemdpa: Terminating watchdog process with PID 213974

~ # vemcmd show opflex

Status: 0 (Discovering)

Channel0: 14 (Connection attempt), Channel1: 0 (Discovering)

Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129

Remote IP: 10.0.0.30 Port: 8000

Infra vlan: 3967

FTEP IP: 10.0.0.32

Switching Mode: unknown

Encap Type: unknown

NS GIPO: 0.0.0.0

~ # vemcmd show opflex

Status: 12 (Active)

Channel0: 12 (Active), Channel1: 0 (Discovering)

Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129

Remote IP: 10.0.0.30 Port: 8000

Infra vlan: 3967

FTEP IP: 10.0.0.32

Switching Mode: LS

Encap Type: unknown

NS GIPO: 0.0.0.0

Información Relacionada

Instalación del switch virtual de aplicaciones

Cisco Systems, Inc. Guía de instalación de Cisco Application Virtual Switch, versión 5.2(1)SV3(1.2)Implemente ASAv con VMware

Informe técnico sobre el diseño de Service Graph con Cisco Application Centric Infrastructure

Informe técnico sobre el diseño de Service Graph con Cisco Application Centric Infrastructure

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

11-Apr-2016

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Aida LumbrerasIngeniero de servicios avanzados de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios