Fehlerbehebung bei EtherChannels auf Catalyst Switches der Serie 9000

Download-Optionen

-

ePub (120.7 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie Sie EtherChannels auf Catalyst Switches der Serie 9000 verstehen und Fehler bei diesen beheben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Architektur der Catalyst Switches der Serie 9000

- Cisco IOS® XE Software-Architektur

- Link Aggregation Control Protocol (LACP) und Port Aggregation Protocol (PAgP)

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf folgenden Software- und Hardware-Versionen:

- Catalyst 9200

- Catalyst 9300

- Catalyst 9400

- Catalyst 9500

- Catalyst 9600

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

In den offiziellen Versionshinweisen und Konfigurationsleitfäden von Cisco finden Sie aktuelle Informationen zu den Einschränkungen, Einschränkungen, Konfigurationsoptionen und Einschränkungen sowie alle weiteren relevanten Details zu dieser Funktion.

EtherChannel bietet fehlertolerante Hochgeschwindigkeitsverbindungen zwischen Switches, Routern und Servern. Verwenden Sie den EtherChannel, um die Bandbreite zwischen Geräten zu erhöhen, und stellen Sie sie im gesamten Netzwerk bereit, wo Engpässe auftreten können. Der EtherChannel ermöglicht die automatische Wiederherstellung bei einem Verbindungsausfall und verteilt die Last auf die verbleibenden Verbindungen. Wenn eine Verbindung ausfällt, leitet der EtherChannel den Datenverkehr von der ausgefallenen Verbindung ohne Eingriff auf die verbleibenden Verbindungen im Kanal um.

EtherChannels können ohne Aushandlung konfiguriert oder dynamisch mit Unterstützung eines Link Aggregation Protocol (PAgP) oder LACP ausgehandelt werden.

Wenn Sie PAgP oder LACP aktivieren, erkennt ein Switch die Identität von Partnern und die Funktionen jeder Schnittstelle. Der Switch fasst Schnittstellen mit ähnlichen Konfigurationen dynamisch zu einer einzelnen logischen Verbindung (Kanal oder aggregierter Port) zusammen. Der Switch legt diesen Schnittstellengruppen Hardware-, Administrations- und Port-Parameterbeschränkungen zugrunde.

LACP-Flags

LACP-Flags werden zum Aushandeln von Port-Channel-Parametern verwendet. Sehen Sie sich die Bedeutung jeder Flagge an:

| Flag |

Status |

| LACP-Aktivität (Bit mit geringerer Bedeutung) |

0 = Passiver Modus 1 = Aktiver Modus |

| LACP Timeout (LACP-Zeitüberschreitung): gibt das Zeitlimit für gesendete/empfangene LACP an |

0 = Langes Timeout. 3 x 30 Sek. (Standard) 1 = Kurze Zeitüberschreitung. 3 x 1 s (schnelle LACP-Geschwindigkeit) |

| Aggregation |

0 = Einzelne Verbindung (nicht für Aggregation berücksichtigt) 1 = aggregierbar (potenzieller Kandidat für Aggregation) |

| Synchronisierung |

0 = Die Verbindung ist nicht synchronisiert (nicht guter Zustand) 1 = Der Link ist synchronisiert (guter Zustand) |

| Wird erfasst |

0 = Nicht bereit zum Empfangen/Verarbeiten der Frames 1 = Bereit zum Empfangen/Verarbeiten der Frames |

| Verteilung |

0 = Nicht bereit zum Senden/Übertragen der Frames 1 = Bereit zum Senden/Übertragen der Frames |

| Ausgefallen |

0 = Es verwendet die Informationen in der empfangenen PDU für den Partner. 1 = Es verwendet die Standardinformationen für den Partner |

| Abgelaufen (höchstwertiges Bit) |

0 = PDU ist abgelaufen, 1 = PDU ist gültig |

Der erwartete Wert für LACP-Flags ist 0x3D (hex) oder 0111101 (binär), um den P-Status (gebündelt in Port-Channel) zu erreichen.

.... ...1 = LACP Activity (less significant bit)

.... ..0. = LACP Timeout

.... .1.. = Aggregation

.... 1... = Synchronization

...1 .... = Collecting

..1. .... = Distributing

.0.. .... = Defaulted

0... .... = Expired (most significant bit)

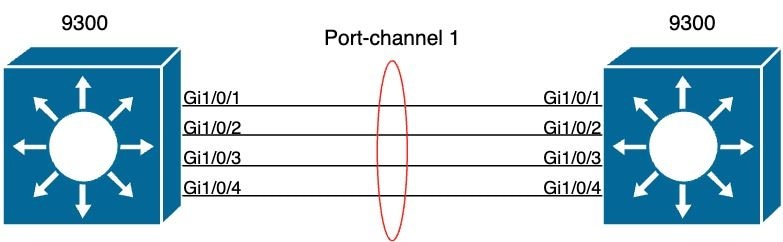

Netzwerkdiagramm

Überprüfung des LACP-Betriebs

In diesem Abschnitt wird beschrieben, wie Sie den korrekten Status und den korrekten Betrieb des LACP-Protokolls überprüfen.

Grundlegende Prüfungen

Überprüfen Sie die LACP-Ausgaben mit den folgenden Befehlen:

show lacp sys-id

show lacp <channel-group number> neighbor

show lacp <channel-group number> counters

show interfaces <interface ID> accounting

debug lacp [event|packet|fsm|misc]

debug condition <condition>

Der erste Befehl zeigt die Switch-System-ID und ihre Priorität (für LACP) an.

switch#show lacp sys-id

32768, f04a.0206.1900 <-- Your system MAC address

Überprüfen Sie die Details des LACP-Nachbarn, z. B. den Betriebsmodus, die Entwicklungs-ID des Nachbarsystems und seine Priorität.

switch#show lacp 1 neighbor

Flags: S - Device is requesting Slow LACPDUs

F - Device is requesting Fast LACPDUs

A - Device is in Active mode P - Device is in Passive mode

Channel group 1 neighbors

LACP port Admin Oper Port Port

Port Flags Priority Dev ID Age key Key Number State

Gi1/0/1 SA 32768 f04a.0205.d600 12s 0x0 0x1 0x102 0x3D <-- Dev ID: Neighbor MAC Address

Gi1/0/2 SA 32768 f04a.0205.d600 24s 0x0 0x1 0x103 0x3D <-- Dev ID: Neighbor MAC Address

Gi1/0/3 SA 32768 f04a.0205.d600 16s 0x0 0x1 0x104 0x3D <-- Dev ID: Neighbor MAC Address

Gi1/0/4 SA 32768 f04a.0205.d600 24s 0x0 0x1 0x105 0x3D <-- Dev ID: Neighbor MAC Address

Validiert die von jeder Schnittstelle gesendeten und empfangenen LACP-Pakete. Wenn beschädigte LACP-Pakete erkannt werden, wird der Pkts Err-Zähler erhöht.

switch#show lacp 1 counters

LACPDUs Marker Marker Response LACPDUs

Port Sent Recv Sent Recv Sent Recv Pkts Err

--------------------------------------------------------------------------

Channel group: 1

Gi1/0/1 3111 3085 0 0 0 0 0

Gi1/0/2 3075 3057 0 0 0 0 0

Gi1/0/3 3081 3060 0 0 0 0 0

Gi1/0/4 3076 3046 0 0 0 0 0

Es besteht auch die Möglichkeit, die Schnittstellenkontoverwaltung für LACP zu überprüfen.

switch#show interface gigabitEthernet1/0/1 accounting

GigabitEthernet1/0/1

Protocol Pkts In Chars In Pkts Out Chars Out

Other 0 0 10677 640620

PAgP 879 78231 891 79299

Spanning Tree 240 12720 85 5100

CDP 2179 936495 2180 937020

DTP 3545 170160 3545 212700

LACP 3102 384648 3127 387748

Fehlerbehebung

Wenn keine LACP-Synchronisierung stattfindet oder der Remote-Peer kein LACP ausführt, werden Syslog-Meldungen generiert.

%ETC-5-L3DONTBNDL2: Gig1/0/1 suspended: LACP currently not enabled on the remote port. %ETC-5-L3DONTBNDL2: Gig/1/0/1 suspended: LACP currently not enabled on the remote port.

Aktivieren Sie LACP-Debugging mithilfe der folgenden Befehle:

debug lacp [event|packet|fsm|misc]

debug condition <condition>

Wenn Sie LACP-Aushandlungsprobleme bemerken, aktivieren Sie LACP-Debugs, um die Ursache zu analysieren.

switch#debug lacp event

Link Aggregation Control Protocol events debugging is on

switch#debug lacp packet

Link Aggregation Control Protocol packet debugging is on

switch#debug lacp fsm

Link Aggregation Control Protocol fsm debugging is on

switch#debug lacp misc

Link Aggregation Control Protocol miscellaneous debugging is on

Aktivieren Sie ggf. auch die Debugbedingung für eine bestimmte Schnittstelle, und filtern Sie die Ausgabe.

switch#debug condition interface gigabitEthernet 1/0/1

Hinweis: LACP-Debugging-Vorgänge sind plattformunabhängig.

Validierung von Debugs und Filtern wird eingerichtet.

switch#show debugging

Packet Infra debugs:

Ip Address Port

------------------------------------------------------|----------

LACP:

Link Aggregation Control Protocol miscellaneous debugging is on

Link Aggregation Control Protocol packet debugging is on

Link Aggregation Control Protocol fsm debugging is on

Link Aggregation Control Protocol events debugging is on

Condition 1: interface Gi1/0/1 (1 flags triggered)

Flags: Gi1/0/1

Analysieren Sie die LACP-Debugs, und verwenden Sie den Befehl show logging, um sie anzuzeigen. Die Debug-Ausgabe zeigt die letzten LACP-Frames an, bevor die Port-Channel-Schnittstelle aktiviert wird:

switch#show logging

<omitted output>

LACP :lacp_bugpak: Send LACP-PDU packet via Gi1/0/1 LACP : packet size: 124 LACP: pdu: subtype: 1, version: 1 LACP: Act: tlv:1, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0x3D, s-pri:0x8000, s-mac:f04a.0206.1900 LACP: Part: tlv:2, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0xF, s-pri:0x8000, s-mac:f04a.0205.d600 LACP: col-tlv:3, col-tlv-len:16, col-max-d:0x8000 LACP: term-tlv:0 termr-tlv-len:0 LACP: HA: Attempt to sync events -- no action (event type 0x1)

LACP :lacp_bugpak: Receive LACP-PDU packet via Gi1/0/1 LACP : packet size: 124 LACP: pdu: subtype: 1, version: 1 LACP: Act: tlv:1, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0x3D, s-pri:0x8000, s-mac:f04a.0205.d600 LACP: Part: tlv:2, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0x3D, s-pri:0x8000, s-mac:f04a.0206.1900 LACP: col-tlv:3, col-tlv-len:16, col-max-d:0x8000 LACP: term-tlv:0 termr-tlv-len:0 LACP: Gi1/0/1 LACP packet received, processing <-- beginning to process LACP PDU lacp_rx Gi1/0/1 - rx: during state CURRENT, got event 5(recv_lacpdu) @@@ lacp_rx Gi1/0/1 - rx: CURRENT -> CURRENT LACP: Gi1/0/1 lacp_action_rx_current entered LACP: recordPDU Gi1/0/1 LACP PDU Rcvd. Partners oper state is hex F <-- operational state LACP: Gi1/0/1 partner timeout mode changed to 0 lacp_ptx Gi1/0/1 - ptx: during state FAST_PERIODIC, got event 2(long_timeout) @@@ lacp_ptx Gi1/0/1 - ptx: FAST_PERIODIC -> SLOW_PERIODIC LACP: Gi1/0/1 lacp_action_ptx_fast_periodic_exit entered LACP: lacp_p(Gi1/0/1) timer stopped LACP: Gi1/0/1 lacp_action_ptx_slow_periodic entered LACP: timer lacp_p_s(Gi1/0/1) started with interval 30000. LACP: recordPDU Gi1/0/1 Partner in sync and aggregating <-- peer is in sync LACP: Gi1/0/1 Partners oper state is hex 3D <-- operational state update LACP: timer lacp_c_l(Gi1/0/1) started with interval 90000. LACP: Gi1/0/1 LAG_PARTNER_UP. LACP: Gi1/0/1 LAG unchanged lacp_mux Gi1/0/1 - mux: during state COLLECTING_DISTRIBUTING, got event 5(in_sync) (ignored) lacp_handle_standby_port_internal called, depth = 1 LACP: lacp_handle_standby_port_internal: No Standby port found for LAG 1 lacp_handle_standby_port_internal called, depth = 1 LACP: lacp_handle_standby_port_internal: No Standby port found for LAG 1 lacp_handle_standby_port_internal called, depth = 1 LACP: lacp_handle_standby_port_internal: No Standby port found for LAG 1 LACP: lacp_t(Gi1/0/1) timer stopped LACP: lacp_t(Gi1/0/1) expired %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet1/0/1, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet1/0/2, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet1/0/3, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet1/0/4, changed state to up %LINK-3-UPDOWN: Interface Port-channel1, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface Port-channel1, changed state to up

Wenn Sie sich auf die beiden wichtigsten Zeilen des LACP-Debugging konzentrieren, gibt es einige Konzepte, die es wert sind, einige LACP PDU-Konzepte zu definieren.

LACP: Act: tlv:1, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0x3D, s-pri:0x8000, s-mac:f04a.0205.d600

LACP: Part: tlv:2, tlv-len:20, key:0x1, p-pri:0x8000, p:0x102, p-state:0x3D, s-pri:0x8000, s-mac:f04a.0206.1900

| Konzept |

Beschreibung |

| Gesetz |

Steht für Schauspieler (Sie) |

| Teil |

Steht für Partner (Ihr Nachbar/Peer) |

| wichtigste |

Die Nummer des konfigurierten Port-Channels. |

| p-Zustand |

Steht für "port state" und ist das wichtigste Konzept. Es wird mit 8 Bit (LACP-Flags) erstellt. Weitere Informationen finden Sie im Abschnitt Hintergrundinformationen. |

| S-MAC |

Dabei handelt es sich um die vom LACP verwendete System-MAC-Adresse. |

Hinweis: Die bei Debuggen angezeigten Werte sind hexadezimal. Um die Werte richtig lesen zu können, müssen sie in dezimale oder binäre Systeme übersetzt werden.

PAgP-Betrieb überprüfen

In diesem Abschnitt wird beschrieben, wie Sie den korrekten Status und die korrekte Funktion des PAgP-Protokolls überprüfen.

Grundlegende Prüfungen

Überprüfen Sie die PAgP-Ausgänge mit den folgenden Befehlen:

show pagp <channel-group number> neighbor

show pagp <channel-group number> counters

show interfaces <interface ID> accounting

Überprüfen Sie die Details des PAgP-Nachbarn, z. B. den Betriebsmodus, die Partnersystem-ID, den Hostnamen und die Priorität.

switch#show pagp 1 neighbor

Flags: S - Device is sending Slow hello. C - Device is in Consistent state.

A - Device is in Auto mode. P - Device learns on physical port.

Channel group 1 neighbors

Partner Partner Partner Partner Group

Port Name Device ID Port Age Flags Cap.

Gi1/0/1 switch f04a.0205.d600 Gi1/0/1 16s SC 10001 <-- Dev ID: Neighbor MAC Address

Gi1/0/2 switch f04a.0205.d600 Gi1/0/2 19s SC 10001 <-- Dev ID: Neighbor MAC Address

Gi1/0/3 switch f04a.0205.d600 Gi1/0/3 17s SC 10001 <-- Dev ID: Neighbor MAC Address

Gi1/0/4 switch f04a.0205.d600 Gi1/0/4 15s SC 10001 <-- Dev ID: Neighbor MAC Address

Validieren Sie die Ausgabedetails der PAgP-Pakete, die von den einzelnen Schnittstellen gesendet und empfangen wurden. Wenn beschädigte PAgP-Pakete erkannt werden, wird der Pkts-Fehlerzähler erhöht.

switch#show pagp 1 counters

Information Flush PAgP

Port Sent Recv Sent Recv Err Pkts

-----------------------------------------------------

Channel group: 1

Gi1/0/1 29 17 0 0 0

Gi1/0/2 28 17 0 0 0

Gi1/0/3 28 16 0 0 0

Gi1/0/4 29 16 0 0 0

Es besteht auch die Möglichkeit, die Schnittstellenabrechnung für PAgP zu überprüfen.

switch#show int gi1/0/1 accounting

GigabitEthernet1/0/1

Protocol Pkts In Chars In Pkts Out Chars Out

Other 0 0 10677 640620

PAgP 879 78231 891 79299

Spanning Tree 240 12720 85 5100

CDP 2179 936495 2180 937020

DTP 3545 170160 3545 212700

LACP 3102 384648 3127 387748

Fehlerbehebung

Wenn Sie Probleme bei der PAgP-Aushandlung feststellen, aktivieren Sie PAgP-Debugs, um die Ursache zu analysieren.

switch#debug pagp event

Port Aggregation Protocol events debugging is on

switch#debug pagp packet

Port Aggregation Protocol packet debugging is on

switch#debug pagp fsm

Port Aggregation Protocol fsm debugging is on

switch#debug pagp misc

Port Aggregation Protocol miscellaneous debugging is on

Aktivieren Sie ggf. die Debugbedingung für eine bestimmte Schnittstelle, und filtern Sie die Ausgabe.

switch#debug condition interface gigabitEthernet 1/0/1

Hinweis: PAgP-Debugging-Vorgänge sind plattformunabhängig.

Validierung von Debugs und Filtern wird eingerichtet.

switch#show debugging

Packet Infra debugs:

Ip Address Port

------------------------------------------------------|----------

PAGP:

Port Aggregation Protocol miscellaneous debugging is on

Port Aggregation Protocol packet debugging is on

Port Aggregation Protocol fsm debugging is on

Port Aggregation Protocol events debugging is on

Condition 1: interface Gi1/0/1 (1 flags triggered)

Flags: Gi1/0/1

Analysieren Sie die PAgP-Debugs. Die Debug-Ausgabe zeigt die letzten PAgP-Frames an, bevor die Port-Channel-Schnittstelle aktiviert wird:

PAgP: Receive information packet via Gi1/0/1, packet size: 89 flags: 5, my device ID: f04a.0205.d600, learn-cap: 2, port-priority: 128, sent-port-ifindex: 9, group-cap: 10001, group-ifindex: 4E your device ID: f04a.0206.1900, learn-cap: 2, port-priority: 128, sent-port-ifindex: 9, group-cap: 10001, group-ifindex: 4E partner count: 1, num-tlvs: 2 device name TLV: switch port name TLV: Gi1/0/1 PAgP: Gi1/0/1 PAgP packet received, processing <-- Processing ingress PAgP frame PAgP: Gi1/0/1 proved to be bidirectional <-- PAgP: Gi1/0/1 action_b0 is entered PAgP: Gi1/0/1 Input = Transmission State, V12 Old State = U5 New State = U5 PAgP: Gi1/0/1 action_a6 is entered PAgP: Gi1/0/1 action_b9 is entered PAgP: set hello interval from 1000 to 30000 for port Gi1/0/1 <-- PAgP: Gi1/0/1 Input = Transmission State, V10 Old State = U5 New State = U6

PAgP: set partner 0 interval from 3500 to 105000 for port Gi1/0/1 PAgP: Gi1/0/1 Setting hello flag PAgP: timer pagp_p(Gi1/0/1) started with interval 105000. PAgP: pagp_i(Gi1/0/1) timer stopped PAgP: Gi1/0/1 Input = Port State, E5 Old State = S7 New State = S7 PAgP: pagp_h(Gi1/0/1) expired PAgP: Send information packet via Gi1/0/1, packet size: 89 flags: 5, my device ID: f04a.0206.1900, learn-cap: 2, port-priority: 128, sent-port-ifindex: 9, group-cap: 10001, group-ifindex: 4E your device ID: f04a.0205.d600, learn-cap: 2, port-priority: 128, sent-port-ifindex: 9, group-cap: 10001, group-ifindex: 4E partner count: 1, num-tlvs: 2 device name TLV: switch port name TLV: Gi1/0/1 PAgP: 89 bytes out Gi1/0/1 PAgP: Gi1/0/1 Transmitting information packet PAgP: timer pagp_h(Gi1/0/1) started with interval 30000 <-- %LINK-3-UPDOWN: Interface Port-channel1, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface Port-channel1, changed state to up

Überprüfen der Etherchannel-Programmierung

In diesem Abschnitt wird beschrieben, wie Sie die Software- und Hardwareeinstellungen für den EtherChannel überprüfen.

Software überprüfen

Validieren Sie die Softwareeinträge.

show run interface <interface ID>

show etherchannel <channel-group number> summary

Überprüfen der EtherChannel-Konfiguration

switch#show run interface gigabitEthernet 1/0/1

Überprüfen Sie, ob alle Port-Mitglieder im Port-Channel gebündelt sind.

switch#show etherchannel 1 summary

<output omitted> Group Port-channel Protocol Ports ------+-------------+-----------+----------------------------------------------- 1 Po1(SU) LACP Gi1/0/1(P) Gi1/0/2(P) Gi1/0/3(P) Gi1/0/4(P)

Hardware überprüfen

Validierung von Softwareeinträgen auf Hardwareebene:

show platform software interface switch <switch number or role> r0 br

show platform software fed switch <switch number or role> etherchannel <channel-group number> group-mask

show platform software fed switch <switch number or role> ifm mappings etherchannel

show platform software fed switch <switch number or role> ifm if-id <if ID>

Überprüfen Sie die ID des Port-Channels und der gebündelten Schnittstellen.

switch#show platform software interface switch active r0 br Forwarding Manager Interfaces Information Name ID QFP ID ---------------------------------------------------------------<output omitted> GigabitEthernet1/0/1 9 0 GigabitEthernet1/0/2 10 0 GigabitEthernet1/0/3 11 0 GigabitEthernet1/0/4 12 0 <output omitted> Port-channel1 76 0

Konzentrieren Sie sich auf den IF-ID-Abschnitt, und stellen Sie sicher, dass der Wert (Hexadezimalzahl) der ID (Dezimalzahl) entspricht, die im vorherigen Befehl beobachtet wurde.

switch#show platform software fed switch active etherchannel 1 group-mask Group Mask Info Aggport IIF Id: 000000000000004c <-- IfId Hex 0x4c = 76 decimal Active Port: : 4 Member Ports If Name If Id local Group Mask ----------------------------------------------------------------------- GigabitEthernet1/0/4 000000000000000c true 7777777777777777 <-- IfId Hex 0xc = 12 decimal GigabitEthernet1/0/3 000000000000000b true bbbbbbbbbbbbbbbb <-- IfId Hex 0xb = 11 decimal GigabitEthernet1/0/2 000000000000000a true dddddddddddddddd <-- IfId Hex 0xa = 10 decimal GigabitEthernet1/0/1 0000000000000009 true eeeeeeeeeeeeeeee <-- IfId Hex 0x9 = 10 decimal

Rufen Sie die IF-ID des Port-Channels mit dem nächsten Befehl ab. Der Wert muss mit dem Wert aus dem vorherigen Befehl übereinstimmen.

Switch#show platform software fed switch active ifm mappings etherchannel

Mappings Table

Chan Interface IF_ID

----------------------------------------------------

1 Port-channel1 0x0000004c

Verwenden Sie die IF-ID für den nächsten Befehl. Die angezeigten Informationen müssen mit den zuvor erfassten Ausgaben übereinstimmen.

switch#show platform software fed switch active ifm if-id 0x0000004c

Interface IF_ID : 0x000000000000004c

Interface Name : Port-channel1

Interface Block Pointer : 0x7f0178ca1a28

Interface Block State : READY

Interface State : Enabled

Interface Status : ADD, UPD

Interface Ref-Cnt : 8

Interface Type : ETHERCHANNEL

Port Type : SWITCH PORT

Channel Number : 1

SNMP IF Index : 78

Port Handle : 0xdd000068

# Of Active Ports : 4

Base GPN : 1536

Index[2] : 000000000000000c

Index[3] : 000000000000000b

Index[4] : 000000000000000a

Index[5] : 0000000000000009

Port Information

Handle ............ [0xdd000068]

Type .............. [L2-Ethchannel]

Identifier ........ [0x4c]

Unit .............. [1]

DI ................ [0x7f0178c058a8]

Port Logical Subblock

L3IF_LE handle .... [0x0]

Num physical port . [4]

GPN Base .......... [1536]

Physical Port[2] .. [0x7b000027]

Physical Port[3] .. [0x1f000026]

Physical Port[4] .. [0xc000025]

Physical Port[5] .. [0xb7000024]

Num physical port on asic [0] is [0]

DiBcam handle on asic [0].... [0x0]

Num physical port on asic [1] is [4]

DiBcam handle on asic [1].... [0x7f0178c850a8]

SubIf count ....... [0]

Port L2 Subblock

Enabled ............. [No]

Allow dot1q ......... [No]

Allow native ........ [No]

Default VLAN ........ [0]

Allow priority tag ... [No]

Allow unknown unicast [No]

Allow unknown multicast[No]

Allow unknown broadcast[No]

Allow unknown multicast[Enabled]

Allow unknown unicast [Enabled]

Protected ............ [No]

IPv4 ARP snoop ....... [No]

IPv6 ARP snoop ....... [No]

Jumbo MTU ............ [0]

Learning Mode ........ [0]

Vepa ................. [Disabled]

App Hosting........... [Disabled]

Port QoS Subblock

Trust Type .................... [0x7]

Default Value ................. [0]

Ingress Table Map ............. [0x0]

Egress Table Map .............. [0x0]

Queue Map ..................... [0x0]

Port Netflow Subblock

Port Policy Subblock

List of Ingress Policies attached to an interface

List of Egress Policies attached to an interface

Port CTS Subblock

Disable SGACL .................... [0x0]

Trust ............................ [0x0]

Propagate ........................ [0x0]

Port SGT ......................... [0xffff]

Ref Count : 8 (feature Ref Counts + 1)

IFM Feature Ref Counts

FID : 97 (AAL_FEATURE_L2_MULTICAST_IGMP), Ref Count : 1

FID : 119 ((null)), Ref Count : 1

FID : 84 (AAL_FEATURE_L2_MATM), Ref Count : 1

No Sub Blocks Present

Plattform-Tools

Diese Tabelle zeigt, welche Tools und Funktionen zur Verfügung stehen, um zu verstehen, wann sie verwendet werden sollten:

| Tool |

Stufe |

Wann wird es verwendet? |

| EPC |

Hardware und Software |

Verwenden Sie es, um LACP-Frames zu validieren, die an der physischen Schnittstelle gelandet sind, oder um zu validieren, ob sie die CPU erreichen. |

| Plattform vorwärts |

Hardware |

Wenn Sie bestätigt haben, dass LACP-Frames auf dem Switch gelandet sind, verwenden Sie dieses Tool, um die interne Weiterleitungsentscheidung des Switches zu erfahren. |

| PSV |

Hardware |

Wenn Sie bestätigt haben, dass LACP-Frames auf dem Switch gelandet sind, verwenden Sie dieses Tool, um die interne Weiterleitungsentscheidung des Switches zu erfahren. |

| CoPP |

Hardware |

Wenn das Paket aus Hardwaresicht an die CPU weitergeleitet wurde, war dies jedoch auf Software- (CPU-) Ebene nicht der Fall. Es ist sehr wahrscheinlich, dass bei dieser Funktion der LACP-Frame auf dem Pfad zwischen der Hardware und der CPU verworfen wurde. |

| FED-CPU-Paketerfassung |

Software |

Überprüfen Sie mit diesem Parameter, ob der LACP-Frame über die richtige Warteschlange an die CPU gesendet wurde, und ob die CPU LACP-Frames an die Hardware zurücksendet. |

Hinweis: Mit diesen Tools werden nur die LACP-Protokolle analysiert. Sie können jedoch auch zur Analyse von PAgP-Frames verwendet werden.

Embedded Packet Capture (EPC)

Die Befehle zum Einrichten von Wireshark (EPC) und zum Erfassen von Eingangs-/Ausgangs-LACP-PDUs.

monitor capture <capture name> [control-plane|interface <interface ID>] BOTH

monitor capture <capture name> match mac [any|host <source MAC address>|<source MAC address>][any|host <destination MAC address>|<destination MAC address>]

monitor capture <capture name> file location flash:<name>.pcap

show monitor capture <capture name> parameter

show monitor capture <capture name>

monitor capture <capture name> start

monitor capture <capture name> stop

show monitor capture file flash:<name>.pcap [detailed]

Hinweis: Befehle werden im privilegierten Modus eingegeben.

Richten Sie die Erfassung von Wireshark ein.

Tipp: Wenn Sie sich auf eine bestimmte gebündelte Schnittstelle und/oder eine bestimmte Quell-MAC-Adresse konzentrieren möchten, optimieren Sie die Schnittstelle, und ordnen Sie die MAC-Schlüsselwörter zu.

monitor capture CAP interface GigabitEthernet1/0/1 BOTH

monitor capture CAP interface GigabitEthernet1/0/2 BOTH

monitor capture CAP interface GigabitEthernet1/0/3 BOTH

monitor capture CAP interface GigabitEthernet1/0/4 BOTH

monitor capture CAP match mac any host 0180.c200.0002

show monitor capture CAP file location flash:CAP.pcap

Hinweis: Die bei der Erfassung definierte Ziel-MAC-Adresse 0180.c200.0002 unterstützt Sie beim Filtern von LACP-Frames.

Überprüfen Sie, ob Wireshark ordnungsgemäß konfiguriert wurde:

switch#show monitor capture CAP parameter

monitor capture CAP interface GigabitEthernet1/0/1 BOTH

monitor capture CAP interface GigabitEthernet1/0/2 BOTH

monitor capture CAP interface GigabitEthernet1/0/3 BOTH

monitor capture CAP interface GigabitEthernet1/0/4 BOTH

monitor capture CAP match mac any host 0180.c200.0002

monitor capture CAP file location flash:LACP.pcap switch#show monitor capture CAP Status Information for Capture CAP Target Type: Interface: GigabitEthernet1/0/1, Direction: BOTH Interface: GigabitEthernet1/0/2, Direction: BOTH Interface: GigabitEthernet1/0/3, Direction: BOTH Interface: GigabitEthernet1/0/4, Direction: BOTH Status : Inactive Filter Details: MAC Source MAC: 0000.0000.0000 mask:ffff.ffff.ffff Destination MAC: 0180.c200.0002 mask:0000.0000.0000 Buffer Details: Buffer Type: LINEAR (default) File Details: Associated file name: flash:CAP.pcap Limit Details: Number of Packets to capture: 0 (no limit) Packet Capture duration: 0 (no limit) Packet Size to capture: 0 (no limit) Packet sampling rate: 0 (no sampling)

Erfassung starten:

switch#monitor capture CAP start

Started capture point : CAP

Beenden Sie den Vorgang nach (mindestens) 30 Sekunden, wenn Sie den schnellen LACP-Zeitgeber nicht verwenden:

switch#monitor capture CAP stop

Capture statistics collected at software:

Capture duration - 58 seconds

Packets received - 16

Packets dropped - 0

Packets oversized - 0

Bytes dropped in asic - 0

Stopped capture point : CAP

Erfasste Frames:

switch#show monitor capture file flash:CAP.pcap

Starting the packet display ........ Press Ctrl + Shift + 6 to exit

1 0.000000 f0:4a:02:06:19:04 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 261 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 261 K: 1 **DCSG*A

2 2.563406 f0:4a:02:05:d6:01 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 258 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 258 K: 1 **DCSG*A

3 3.325148 f0:4a:02:05:d6:04 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 261 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 261 K: 1 **DCSG*A

4 5.105978 f0:4a:02:06:19:01 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 258 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 258 K: 1 **DCSG*A

5 6.621438 f0:4a:02:06:19:02 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 259 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 259 K: 1 **DCSG*A

6 8.797498 f0:4a:02:05:d6:03 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 260 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 260 K: 1 **DCSG*A

7 13.438561 f0:4a:02:05:d6:02 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 259 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 259 K: 1 **DCSG*A

8 16.658497 f0:4a:02:06:19:03 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 260 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 260 K: 1 **DCSG*A

9 28.862344 f0:4a:02:06:19:04 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 261 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 261 K: 1 **DCSG*A

10 29.013031 f0:4a:02:05:d6:01 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 258 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 258 K: 1 **DCSG*A

11 30.756138 f0:4a:02:05:d6:04 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 261 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 261 K: 1 **DCSG*A

12 33.290542 f0:4a:02:06:19:01 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 258 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 258 K: 1 **DCSG*A

13 36.387119 f0:4a:02:06:19:02 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 259 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 259 K: 1 **DCSG*A

14 37.598788 f0:4a:02:05:d6:03 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 260 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 260 K: 1 **DCSG*A

15 40.659931 f0:4a:02:05:d6:02 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:05:d6:00 P: 259 K: 1 **DCSG*A PARTNER f0:4a:02:06:19:00 P: 259 K: 1 **DCSG*A

16 45.242014 f0:4a:02:06:19:03 b^F^R 01:80:c2:00:00:02 LACP 124 v1 ACTOR f0:4a:02:06:19:00 P: 260 K: 1 **DCSG*A PARTNER f0:4a:02:05:d6:00 P: 260 K: 1 **DCSG*A

Wenn Sie das LACP-Feld von einem bestimmten Frame aus überprüfen müssen, verwenden Sie das detaillierte Schlüsselwort.

switch#show monitor capture file flash:CAP.pcap detailed

Starting the packet display ........ Press Ctrl + Shift + 6 to exit

Frame 1: 124 bytes on wire (992 bits), 124 bytes captured (992 bits) on interface 0

Interface id: 0 (/tmp/epc_ws/wif_to_ts_pipe)

Interface name: /tmp/epc_ws/wif_to_ts_pipe

Encapsulation type: Ethernet (1)

Arrival Time: Mar 28, 2023 15:48:14.985430000 UTC

[Time shift for this packet: 0.000000000 seconds]

Epoch Time: 1680018494.985430000 seconds

[Time delta from previous captured frame: 0.000000000 seconds]

[Time delta from previous displayed frame: 0.000000000 seconds]

[Time since reference or first frame: 0.000000000 seconds]

Frame Number: 1

Frame Length: 124 bytes (992 bits)

Capture Length: 124 bytes (992 bits)

[Frame is marked: False]

[Frame is ignored: False]

[Protocols in frame: eth:ethertype:slow:lacp]

Ethernet II, Src: f0:4a:02:06:19:04 (f0:4a:02:06:19:04), Dst: 01:80:c2:00:00:02 (01:80:c2:00:00:02)

Destination: 01:80:c2:00:00:02 (01:80:c2:00:00:02)

Address: 01:80:c2:00:00:02 (01:80:c2:00:00:02)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...1 .... .... .... .... = IG bit: Group address (multicast/broadcast)

Source: f0:4a:02:06:19:04 (f0:4a:02:06:19:04)

Address: f0:4a:02:06:19:04 (f0:4a:02:06:19:04)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...0 .... .... .... .... = IG bit: Individual address (unicast)

Type: Slow Protocols (0x8809)

Slow Protocols

Slow Protocols subtype: LACP (0x01)

Link Aggregation Control Protocol

LACP Version: 0x01

TLV Type: Actor Information (0x01)

TLV Length: 0x14

Actor System Priority: 32768

Actor System ID: f0:4a:02:06:19:00 (f0:4a:02:06:19:00)

Actor Key: 1

Actor Port Priority: 32768

Actor Port: 261

Actor State: 0x3d, LACP Activity, Aggregation, Synchronization, Collecting, Distributing

.... ...1 = LACP Activity: Active

.... ..0. = LACP Timeout: Long Timeout

.... .1.. = Aggregation: Aggregatable

.... 1... = Synchronization: In Sync

...1 .... = Collecting: Enabled

..1. .... = Distributing: Enabled

.0.. .... = Defaulted: No

0... .... = Expired: No

[Actor State Flags: **DCSG*A]

Reserved: 000000

TLV Type: Partner Information (0x02)

TLV Length: 0x14

Partner System Priority: 32768

Partner System: f0:4a:02:05:d6:00 (f0:4a:02:05:d6:00)

Partner Key: 1

Partner Port Priority: 32768

Partner Port: 261

Partner State: 0x3d, LACP Activity, Aggregation, Synchronization, Collecting, Distributing

.... ...1 = LACP Activity: Active

.... ..0. = LACP Timeout: Long Timeout

.... .1.. = Aggregation: Aggregatable

.... 1... = Synchronization: In Sync

...1 .... = Collecting: Enabled

..1. .... = Distributing: Enabled

.0.. .... = Defaulted: No

0... .... = Expired: No

[Partner State Flags: **DCSG*A]

Reserved: 000000

TLV Type: Collector Information (0x03)

TLV Length: 0x10

Collector Max Delay: 32768

Reserved: 000000000000000000000000

TLV Type: Terminator (0x00)

TLV Length: 0x00

Pad: 000000000000000000000000000000000000000000000000...

Frame 2: 124 bytes on wire (992 bits), 124 bytes captured (992 bits) on interface 0

Interface id: 0 (/tmp/epc_ws/wif_to_ts_pipe)

Interface name: /tmp/epc_ws/wif_to_ts_pipe

Encapsulation type: Ethernet (1)

Arrival Time: Mar 28, 2023 15:48:17.548836000 UTC

[Time shift for this packet: 0.000000000 seconds]

Epoch Time: 1680018497.548836000 seconds

[Time delta from previous captured frame: 2.563406000 seconds]

[Time delta from previous displayed frame: 2.563406000 seconds]

[Time since reference or first frame: 2.563406000 seconds]

Hinweis: Das Wireshark-Ausgabeformat kann sich auf 9200-Geräten unterscheiden und kann vom Switch nicht gelesen werden. Exportieren Sie die Aufzeichnung und lesen Sie sie von Ihrem PC, wenn das der Fall ist.

Plattform vorwärts

Um die Weiterleitungsinformationen zu debuggen und den Paketpfad auf der Hardware-Weiterleitungsebene zu verfolgen, verwenden Sie den show platform hardware fed switch <switch number or role> forward interface Befehl. Dieser Befehl simuliert ein benutzerdefiniertes Paket und ruft die Weiterleitungsinformationen von der Hardware-Weiterleitungsebene ab. Ein Paket wird auf dem Eingangsport basierend auf den Paketparametern generiert, die Sie in diesem Befehl angegeben haben. Sie können auch ein vollständiges Paket aus den erfassten Paketen bereitstellen, die in einer PCAP-Datei gespeichert sind.

In diesem Thema werden nur die für die Schnittstellenweiterleitung spezifischen Optionen erläutert, d. h. die mit dem show platform hardware fed switch {switch_num|active|standby}forward interface Befehl verfügbaren Optionen.

show platform hardware fed switch <switch number or role> forward interface <interface ID> <source mac address> <destination mac address> <protocol number | arp | cos | ipv4 | ipv6 | mpls>

show platform hardware fed switch <switch number or role> forward interface <interface ID> pcap <pcap file name> number <packet number> data

show platform hardware fed switch <switch number or role> forward interface <interface ID> vlan <VLAN ID> <source mac address> <destination mac address> <protocol-number | arp | cos | ipv4 | ipv6 | mpls>

Definieren der Plattformweiterleitungserfassung In diesem Fall wird der CAP.pcap Rahmen 1 analysiert.

switch#show platform hardware fed switch active forward interface gigabitEthernet 1/0/1 pcap flash:CAP.pcap number 1 data

show forward is running in the background. After completion, syslog will be generated.

Nach Abschluss der Plattformweiterleitungserfassung werden die nächsten Syslog-Meldungen angezeigt.

switch#show logging

<output omitted>

*Mar 28 16:47:57.289: %SHFWD-6-PACKET_TRACE_DONE: Switch 1 R0/0: fed: Packet Trace Complete: Execute (show platform hardware fed switch <> forward last summary|detail)

*Mar 28 16:47:57.289: %SHFWD-6-PACKET_TRACE_FLOW_ID: Switch 1 R0/0: fed: Packet Trace Flow id is 100990977

Analysieren Sie die Plattformweiterleitungserfassung. Der Abschnitt "Egress" informiert Sie darüber, wie die interne Weiterleitungsentscheidung aussah. Es wird erwartet, dass LACP- und PAgP-Frames an die CPU gesendet werden.

switch#show platform hardware fed switch active forward last summary

Input Packet Details:

###[ Ethernet ]### dst = 01:80:c2:00:00:02 src. = f0:4a:02:06:19:04 type = 0x8809 <-- slow protocols (LACP) defined by IANA ###[ Raw ]###

load = '01 01 01 14 80 00 F0 4A 02 06 19 00 00 01 80 00 01 05 3D 00 00 00 02 14 80 00 F0 4A 02 05 D6 00 00 01 80 00 01 05 3D 00 00 00 03 10 80 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00'

Ingress:

Port :

Global Port Number : 1536

Local Port Number : 0

Asic Port Number : 0

Asic Instance : 1

Vlan : 1

Mapped Vlan ID : 4

STP Instance : 2

BlockForward : 0

BlockLearn : 0

L3 Interface : 37

IPv4 Routing : enabled

IPv6 Routing : enabled

Vrf Id : 0

Adjacency:

Station Index : 107 [SI_CPUQ_L2_CONTROL]

Destination Index : 21106

Rewrite Index : 1

Replication Bit Map : 0x20 ['coreCpu']

Decision:

Destination Index : 21106 [DI_CPUQ_L2_CONTROL]

Rewrite Index : 1 [RI_CPU]

Dest Mod Index : 0 [IGR_FIXED_DMI_NULL_VALUE]

CPU Map Index : 0 [CMI_NULL]

Forwarding Mode : 0 [Bridging]

Replication Bit Map : ['coreCpu']

Winner : L2DESTMACVLAN LOOKUP

Qos Label : 65

SGT : 0

DGTID : 0

Egress: Possible Replication : Port : CPU_Q_L2_CONTROL Output Port Data : Port : CPU Asic Instance : 0

CPU Queue : 1 [CPU_Q_L2_CONTROL] Unique RI : 0

Rewrite Type : 0 [NULL]

Mapped Rewrite Type : 15 [CPU_ENCAP] Vlan : 1 Mapped Vlan ID : 4

********************************************************************************

Paketstatus-Vektor (PSV)

PSV ähnelt der Plattformweiterleitungserfassung mit der Ausnahme, dass PSV Live-Eingangs-Frames aus dem Netzwerk erfasst, die den Auslösekriterien entsprechen.

Hinweis: PSV wird nur auf den Plattformen C9500-32C, C9500-32QC, C9500-24Y4C, C9500-48Y4C und C9606R unterstützt.

debug platform hardware fed <switch number or role> capture trigger interface <interface ID> ingress

debug platform hardware fed <switch number or role> capture trigger layer2 <source MAC address> <destination MAC address>

show platform hardware fed <switch number or role> capture trigger

show platform hardware fed <switch number or role> capture status

show platform hardware fed <switch number or role> capture summary

Zwei miteinander verbundene C9500-48Y4C werden für den nächsten Port-Channel und die PSV-Erfassung verwendet.

switch#show etherchannel 1 summary

<output omitted>

Group Port-channel Protocol Ports

------+-------------+-----------+-----------------------------------------------

1 Po1(SU) LACP Twe1/0/1(P) Twe1/0/2(P)

Auslösekriterien einrichten. Verwenden Sie das Schlüsselwort layer2, um eine Übereinstimmung mit der spezifischen MAC-Quelladresse und der LACP-MAC-Adresse als Ziel herzustellen.

switch#debug platform hardware fed active capture trigger interface twentyFiveGigE1/0/1 ingress

switch#debug platform hardware fed active capture trigger layer2 0000.0000.0000 0180.c200.0002 <-- match source MAC: any, match destination MAC: LACP MAC address

Capture trigger set successful.

Hinweis: Die auf dem PSV-Erfassungsmittel definierte MAC-Adresse 0000.0000.000 entspricht einer beliebigen Adresse.

Validierte Triggerkriterien wurden eingerichtet.

switch#show platform hardware fed active capture trigger

Trigger Set:

Ingress Interface: TwentyFiveGigE1/0/1

Dest Mac: 0180.c200.0002

Sobald der PST ausgelöst wurde, wird der Status als "Abgeschlossen" angezeigt.

switch#show platform hardware fed active capture status

Asic: 0 Status: Completed

Analysieren Sie die PSV-Erfassungsausgabe mit dem nächsten Befehl. Es wird erwartet, dass LACP- und PAgP-Frames an die CPU gesendet werden.

switch#show platform hardware fed active capture summary

Trigger: Ingress Interface:TwentyFiveGigE1/0/1 Dest Mac:0180.c200.0002

Input Output State Reason

Tw1/0/1 cpuQ 1 PUNT Bridged

Control Plane Policer (CoPP)

CoPP ist im Grunde eine QoS-Richtlinie, die auf die Leitung zwischen der Datenebene (Hardware) und der Kontrollebene (CPU) angewendet wird, um hohe CPU-Probleme zu vermeiden. CoPP kann LACP- und PAgP-Frames filtern, wenn diese Frames den durch die Funktion festgelegten Grenzwert überschreiten.

Validieren, ob CoPP LACP-Pakete verwirft

show platform hardware fed switch active qos queue stats internal cpu policer

Die Ausgabe dieses Befehls, "L2 Control queue", enthält keine Auslassungen:

switch#show platform hardware fed switch active qos queue stats internal cpu policer

CPU Queue Statistics

============================================================================================

(default) (set) Queue Queue

QId PlcIdx Queue Name Enabled Rate Rate Drop(Bytes) Drop(Frames)

--------------------------------------------------------------------------------------------

0 11 DOT1X Auth Yes 1000 1000 0 0

1 1 L2 Control Yes 2000 2000 0 0 <-- L2 Control queue filters LACP packets, rate set to 2000 (packets per second), no drops 2 14 Forus traffic Yes 4000 4000 0 0

<output omitted>

* NOTE: CPU queue policer rates are configured to the closest hardware supported value

CPU Queue Policer Statistics

====================================================================

Policer Policer Accept Policer Accept Policer Drop Policer Drop

Index Bytes Frames Bytes Frames

-------------------------------------------------------------------

0 0 0 0 0

1 13328202 79853 0 0 <-- QId = 1 matches policer index (level 1) = 1, no drops 2 0 0 0 0

<output omitted>

Second Level Policer Statistics

====================================================================

20 34149506 389054 0 0 <-- Policer index (level 2) no drops 21 76896 596 0 0

Policer Index Mapping and Settings

--------------------------------------------------------------------

level-2 : level-1 (default) (set)

PlcIndex : PlcIndex rate rate

--------------------------------------------------------------------

20 : 1 2 8 13000 13000 <-- Policer index (level 1) = 1 matches policer index (level 2) = 20 21 : 0 4 7 9 10 11 12 13 14 15 6000 6000

====================================================================

Second Level Policer Config

====================================================================

level-1 level-2 level-2

QId PlcIdx PlcIdx Queue Name Enabled

--------------------------------------------------------------------

0 11 21 DOT1X Auth Yes

1 1 20 L2 Control Yes 2 14 21 Forus traffic Yes

<output omitted>

Es wird nicht erwartet, dass die L2 Control-Warteschlange überlastet wird. Wenn das Gegenteil beobachtet wird, ist eine Paketerfassung auf Kontrollebene erforderlich.

FED CPU-Paketerfassung

Wenn Sie sichergestellt haben, dass LACP-Pakete auf Schnittstellenebene empfangen wurden, wurden von EPC und ELAM/PSV bestätigte LACP-Frames an die CPU gesendet, ohne dass auf CoPP-Ebene ein Absturz festgestellt wurde. Verwenden Sie dann das FED-Tool zur CPU-Paketerfassung.

FED CPU Packet Capture teilt Ihnen mit, warum ein Paket von der Hardware auf die CPU gelocht wurde, und teilt Ihnen mit, an welche CPU-Warteschlange das Paket gesendet wurde. Die FED-CPU-Paketerfassung kann auch Pakete erfassen, die von der CPU generiert und in die Hardware eingespeist werden.

debug platform software fed sw active punt packet-capture set-filter <filter>

debug platform software fed switch active punt packet-capture start

debug platform software fed switch active punt packet-capture stop

show platform software fed switch active punt packet-capture status

show platform software fed switch active punt packet-capture brief

debug platform software fed sw active inject packet-capture set-filter <filter>

debug platform software fed switch active inject packet-capture start

debug platform software fed switch active inject packet-capture stop

show platform software fed switch active inject packet-capture status

show platform software fed switch active inject packet-capture brief

Punt

Definieren Sie die Paketerfassung, um nur LACP-Pakete zu filtern.

switch#debug platform software fed sw active punt packet-capture set-filter "eth.dst==0180.c200.0002"

Filter setup successful. Captured packets will be cleared

Erfassung starten.

switch#debug platform software fed sw active punt packet-capture start

Punt packet capturing started.

Beenden Sie den Vorgang nach (mindestens) 30 Sekunden, wenn Sie den schnellen LACP-Zeitgeber nicht verwenden.

switch#debug platform software fed switch active punt packet-capture stop

Punt packet capturing stopped. Captured 11 packet(s)

Überprüfen Sie den FED-CPU-Paketerfassungsstatus.

switch#show platform software fed switch active punt packet-capture status

Punt packet capturing: disabled. Buffer wrapping: disabled

Total captured so far: 11 packets. Capture capacity : 4096 packets

Capture filter : "eth.dst==0180.c200.0002"

Analysieren Sie die FED-CPU-Paketerfassungsausgabe.

switch#show platform software fed switch active punt packet-capture brief

Punt packet capturing: disabled. Buffer wrapping: disabled

Total captured so far: 11 packets. Capture capacity : 4096 packets

Capture filter : "eth.dst==0180.c200.0002"

------ Punt Packet Number: 1, Timestamp: 2023/03/31 00:27:54.141 ------

interface : physical: GigabitEthernet1/0/2[if-id: 0x0000000a], pal: GigabitEthernet1/0/2 [if-id: 0x0000000a] <-- interface that punted the frame

metadata : cause: 96 [Layer2 control protocols], sub-cause: 0, q-no: 1, linktype: MCP_LINK_TYPE_LAYER2 [10] <-- LACP frame was punted due to L2 ctrl protocol to queue 1 (L2 control)

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0205.d602 <-- source and destination MAC addresses

ether hdr : ethertype: 0x8809

------ Punt Packet Number: 2, Timestamp: 2023/03/31 00:27:58.436 ------

interface : physical: GigabitEthernet1/0/4[if-id: 0x0000000c], pal: GigabitEthernet1/0/4 [if-id: 0x0000000c]

metadata : cause: 96 [Layer2 control protocols], sub-cause: 0, q-no: 1, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0205.d604

ether hdr : ethertype: 0x8809

------ Punt Packet Number: 3, Timestamp: 2023/03/31 00:28:00.758 ------

interface : physical: GigabitEthernet1/0/1[if-id: 0x00000009], pal: GigabitEthernet1/0/1 [if-id: 0x00000009]

metadata : cause: 96 [Layer2 control protocols], sub-cause: 0, q-no: 1, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0205.d601

ether hdr : ethertype: 0x8809

------ Punt Packet Number: 4, Timestamp: 2023/03/31 00:28:11.888 ------

interface : physical: GigabitEthernet1/0/3[if-id: 0x0000000b], pal: GigabitEthernet1/0/3 [if-id: 0x0000000b]

metadata : cause: 96 [Layer2 control protocols], sub-cause: 0, q-no: 1, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0205.d603

ether hdr : ethertype: 0x8809

Injizieren

Definieren Sie die Paketerfassung, um nur LACP-Pakete zu filtern.

switch#debug platform software fed sw active inject packet-capture set-filter "eth.dst==0180.c200.0002"

Filter setup successful. Captured packets will be cleared

Erfassung starten.

switch#debug platform software fed sw active inject packet-capture start

Punt packet capturing started.

Beenden Sie den Vorgang nach (mindestens) 30 Sekunden, wenn Sie den schnellen LACP-Zeitgeber nicht verwenden.

switch#debug platform software fed switch active inject packet-capture stop

Inject packet capturing stopped. Captured 12 packet(s)

Überprüfen Sie den FED-CPU-Paketerfassungsstatus.

switch#show platform software fed sw active inject packet-capture status

Inject packet capturing: disabled. Buffer wrapping: disabled

Total captured so far: 12 packets. Capture capacity : 4096 packets

Capture filter : "eth.dst==0180.c200.0002"

Analysieren Sie die FED-CPU-Paketerfassungsausgabe.

switch#show platform software fed sw active inject packet-capture brief

Inject packet capturing: disabled. Buffer wrapping: disabled

Total captured so far: 12 packets. Capture capacity : 4096 packets

Capture filter : "eth.dst==0180.c200.0002"

------ Inject Packet Number: 1, Timestamp: 2023/03/31 19:59:26.507 ------

interface : pal: GigabitEthernet1/0/2 [if-id: 0x0000000a] <-- interface that LACP frame is destined to

metadata : cause: 1 [L2 control/legacy], sub-cause: 0, q-no: 7, linktype: MCP_LINK_TYPE_LAYER2 [10] <-- cause L2 ctrl, queue=7 (high priority)

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0206.1902 <-- source and destination MAC addresses

ether hdr : ethertype: 0x8809

------ Inject Packet Number: 2, Timestamp: 2023/03/31 19:59:28.538 ------

interface : pal: GigabitEthernet1/0/3 [if-id: 0x0000000b]

metadata : cause: 1 [L2 control/legacy], sub-cause: 0, q-no: 7, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0206.1903

ether hdr : ethertype: 0x8809

------ Inject Packet Number: 3, Timestamp: 2023/03/31 19:59:30.050 ------

interface : pal: GigabitEthernet1/0/1 [if-id: 0x00000009]

metadata : cause: 1 [L2 control/legacy], sub-cause: 0, q-no: 7, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0206.1901

ether hdr : ethertype: 0x8809

------ Inject Packet Number: 4, Timestamp: 2023/03/31 19:59:33.467 ------

interface : pal: GigabitEthernet1/0/4 [if-id: 0x0000000c]

metadata : cause: 1 [L2 control/legacy], sub-cause: 0, q-no: 7, linktype: MCP_LINK_TYPE_LAYER2 [10]

ether hdr : dest mac: 0180.c200.0002, src mac: f04a.0206.1904

ether hdr : ethertype: 0x8809

Zugehörige Informationen

- IEEE 802-Nummern

- IEEE = Link Aggregation Control Protocol

- Layer 2 Konfigurationsleitfaden, Cisco IOS XE Amsterdam 17.3.x (Catalyst 9200 Switches) - Kapitel: Konfigurieren von EtherChannels

- Layer 2 Konfigurationsleitfaden, Cisco IOS XE Cupertino 17.7.x (Catalyst 9300 Switches) - Kapitel: Konfigurieren von EtherChannels

- Layer 2 Konfigurationsleitfaden, Cisco IOS XE Amsterdam 17.3.x (Catalyst 9400 Switches) - Kapitel: Konfigurieren von EtherChannels

- Layer 2 Konfigurationsleitfaden, Cisco IOS XE Cupertino 17.9.x (Catalyst 9500 Switches) - Kapitel: Konfigurieren von EtherChannels

- Layer 2 Konfigurationsleitfaden, Cisco IOS XE Cupertino 17.9.x (Catalyst 9600 Switches) - Kapitel: Konfigurieren von EtherChannels

- Kapitel: Schnittstellen- und Hardwarebefehle - Plattformhardware-gespeiste Switch-Vorwärtsschnittstelle anzeigen

- Konfigurieren der FED-CPU-Paketerfassung auf Catalyst 9000-Switches

- Technischer Support und Dokumentation für Cisco Systeme

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

3.0 |

08-Aug-2024

|

Aktualisierte Einführung, Zielverknüpfungen und Formatierung. |

2.0 |

20-Apr-2023

|

Erstveröffentlichung |

1.0 |

11-Apr-2023

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Alejandro Mendoza GarciaTechnical Consulting Engineer

- Luis Escalante AzconaTechnical Consulting Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback