Konfigurieren eines VAP für den WAP351, WAP131 und WAP371

Ziel

Virtuelle Zugangspunkte (VAPs) segmentieren das WLAN in mehrere Broadcast-Domänen, die das drahtlose Äquivalent von Ethernet-VLANs sind. VAPs simulieren mehrere Access Points in einem physischen WAP-Gerät. Der Cisco WAP131 unterstützt bis zu vier und der Cisco WAP351 und WAP371 bis zu acht VAPs.

In diesem Dokument wird erläutert, wie Sie einen VAP für die Access Points WAP351, WAP131 und WAP371 konfigurieren.

Unterstützte Geräte

・ WAP351

・ WAP131

・ WAP371

Software-Version

・ V1.0.0.39 (WAP351)

・ V1.0.0.39 (WAP131)

・ V1.2.0.2 (WAP371)

Hinzufügen und Konfigurieren eines VAP

Hinweis: Jeder VAP wird durch eine vom Benutzer konfigurierte Service Set Identifier (SSID) identifiziert. Mehrere VAPs können nicht denselben SSID-Namen haben.

Hinweis: Damit Ihr Wireless-Netzwerk funktioniert, muss die Funkeinheit, der der konfigurierte VAP zugeordnet ist, aktiviert und ordnungsgemäß konfiguriert sein. Weitere Informationen finden Sie unter Konfigurieren grundlegender Funkeinstellungen auf dem WAP131 und WAP351 oder Konfigurieren grundlegender Funkeinstellungen auf dem WAP371.

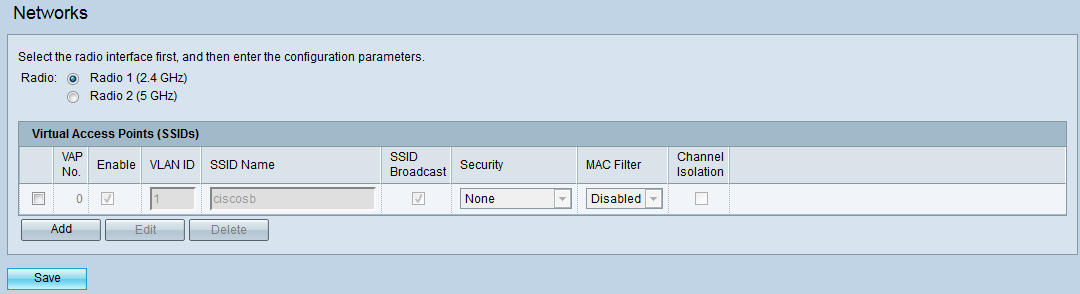

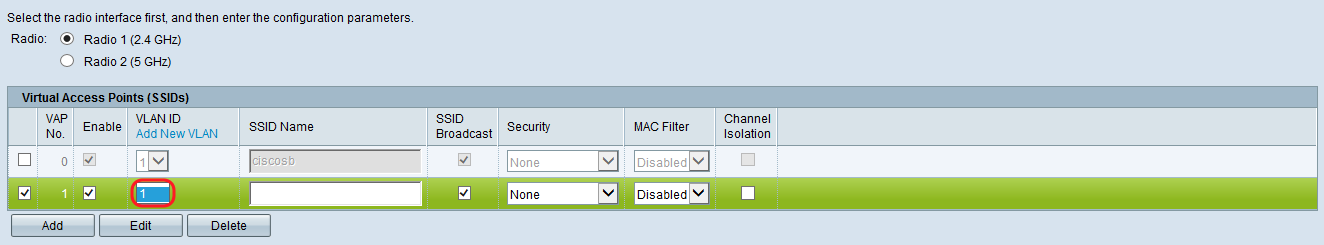

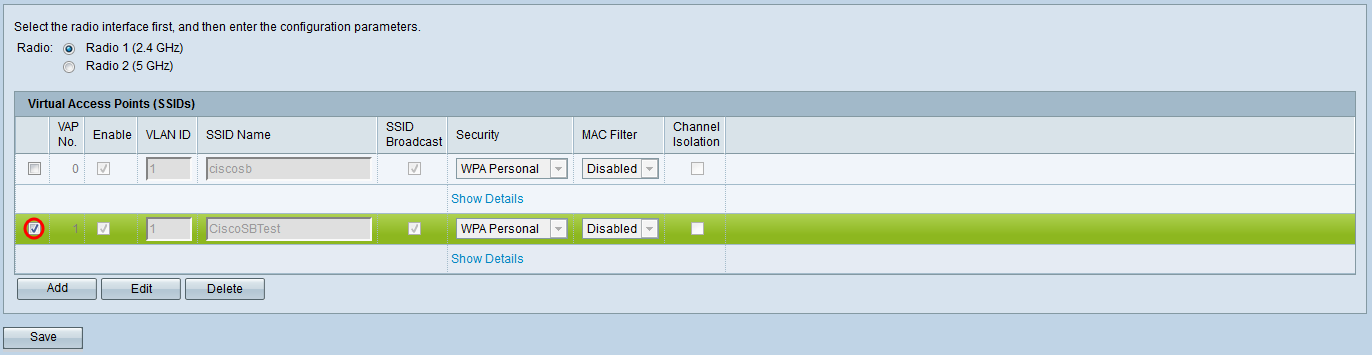

Schritt 1: Melden Sie sich beim Webkonfigurationsprogramm an, und navigieren Sie zu Wireless > Networks. Die Seite Netzwerke wird angezeigt:

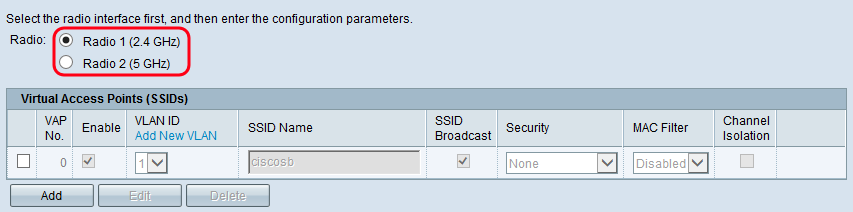

Schritt 2: Wählen Sie im Feld Radio (Funkmodul) das Optionsfeld für die Wireless-Funkeinheit aus, für die Sie VAPs konfigurieren möchten.

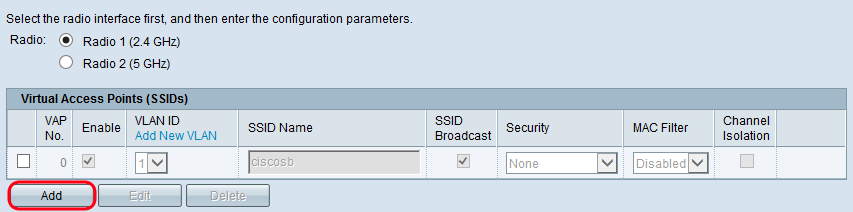

Schritt 3: Klicken Sie auf Hinzufügen, um einen neuen VAP hinzuzufügen. In der Tabelle wird ein neuer VAP angezeigt.

Hinweis: Der WAP131 unterstützt bis zu 4 VAPs, während der WAP371 und der WAP351 bis zu 8 VAPs unterstützen.

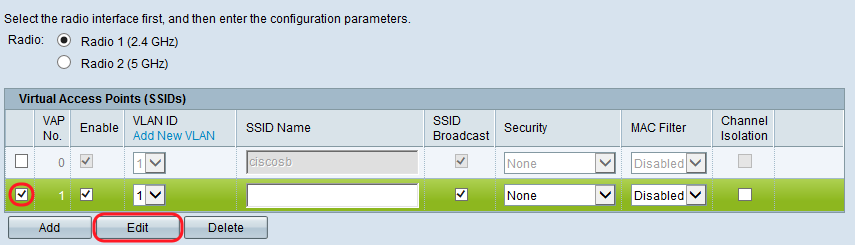

Schritt 4: Um mit der Bearbeitung eines VAP zu beginnen, aktivieren Sie das Kontrollkästchen ganz links im Tabelleneintrag, und klicken Sie dann auf Bearbeiten. Auf diese Weise können Sie die ausgegrauten Felder des ausgewählten VAP ändern.

Schritt 5: Um die Verwendung des VAP zu aktivieren, stellen Sie sicher, dass das Kontrollkästchen Aktivieren aktiviert ist.

Schritt 6: Geben Sie im Feld VLAN ID (VLAN-ID) die VLAN-ID an, die Sie mit dem VAP verknüpfen möchten. Wenn Sie den WAP131 oder WAP371 verwenden, geben Sie die VLAN-ID ein. Sie können maximal 4094 eingeben.

Hinweis: Die eingegebene VLAN-ID muss im Netzwerk vorhanden und richtig konfiguriert sein. Weitere Informationen finden Sie unter VLAN-Konfiguration am WAP351 Access Point, Verwalten von markierten und nicht markierten VLAN-IDs am WAP131 oder Verwalten von markierten und nicht markierten VLAN-IDs am WAP371.

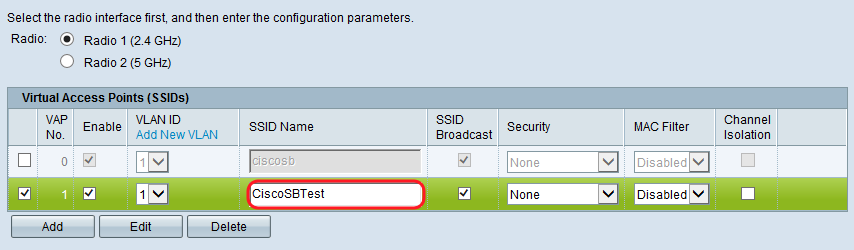

Schritt 7. Geben Sie den Namen des Wireless-Netzwerks in das Feld SSID-Name ein. Jeder VAP muss über einen eindeutigen SSID-Namen verfügen.

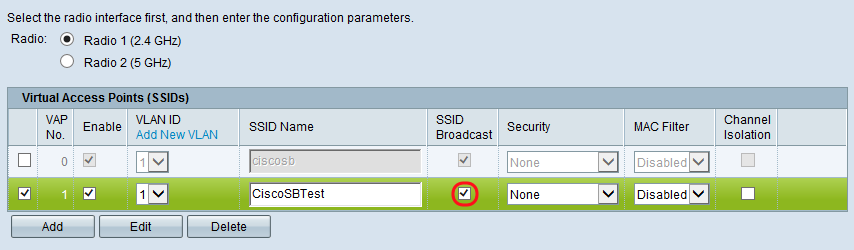

Schritt 8: Wenn der SSID-Name an Clients übertragen werden soll, aktivieren Sie das Kontrollkästchen SSID-Broadcast. Dadurch wird den Clients der SSID-Name in der Liste der verfügbaren Netzwerke angezeigt.

Konfigurieren der Sicherheitseinstellungen

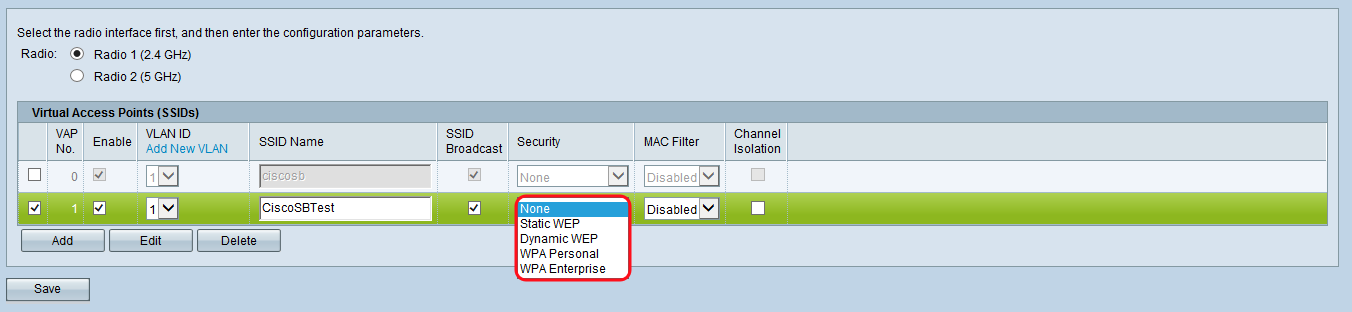

Schritt 1: Wählen Sie aus der Dropdown-Liste Security (Sicherheit) die Authentifizierungsmethode aus, die für die Verbindung mit dem VAP erforderlich ist. Wenn eine andere Option als Keine ausgewählt ist, werden zusätzliche Felder angezeigt.

Folgende Optionen sind verfügbar:

•None

・ Statisches WEP

・ Dynamisches WEP

・ WPA Personal

WPA Enterprise

Hinweis: WPA Personal und WPA Enterprise sind die bevorzugten Authentifizierungstypen für maximale Sicherheit. Statisches WEP und dynamisches WEP sollten nur mit älteren Geräten verwendet werden und setzen voraus, dass für die Funkverbindung der 802.11a- oder der 802.11b/g-Modus verwendet wird. Weitere Informationen finden Sie unter Konfigurieren der grundlegenden Funkeinstellungen auf dem WAP131 und WAP351 oder Konfigurieren der grundlegenden Funkeinstellungen auf dem WAP371.

Statisches WEP

Static WEP ist die am wenigsten sichere Authentifizierungsmethode. Es verschlüsselt Daten im Wireless-Netzwerk anhand eines statischen Schlüssels. Dieser statische Schlüssel lässt sich auf unzulässige Weise leicht abrufen. Daher sollte die WEP-Authentifizierung nur bei Bedarf für ältere Geräte verwendet werden.

Hinweis: Wenn Sie Static WEP als Sicherheitsmethode auswählen, wird eine Eingabeaufforderung angezeigt, die Ihnen mitteilt, dass die von Ihnen ausgewählte Sicherheitsmethode sehr unsicher ist.

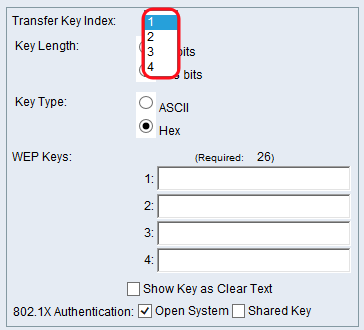

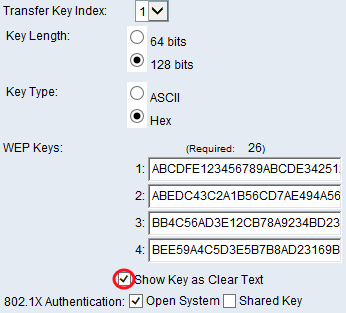

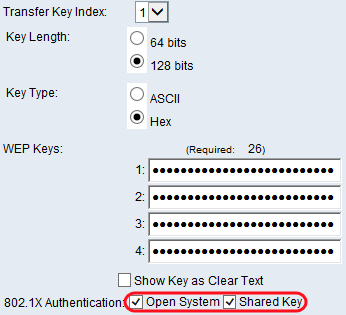

Schritt 1: Wählen Sie in der Dropdown-Liste Transfer Key Index (Übertragungsschlüsselindex) den Index des WEP-Schlüssels aus der Liste unten aus, den das Gerät zum Verschlüsseln von Daten verwenden soll.

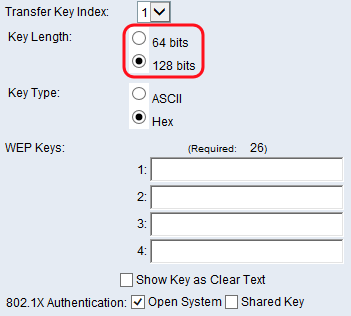

Schritt 2: Wählen Sie im Feld Schlüssellänge ein Optionsfeld aus, um anzugeben, ob der Schlüssel 64 Bit oder 128 Bit lang ist.

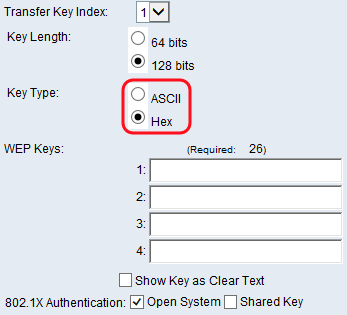

Schritt 3: Wählen Sie im Feld Key Type (Schlüsseltyp) aus, ob die Schlüssel im ASCII- oder Hexadezimalformat eingegeben werden sollen. ASCII umfasst alle Buchstaben, Zahlen und Symbole, die auf der Tastatur vorhanden sind, während im Hexadezimalformat nur Zahlen oder Buchstaben A-F verwendet werden dürfen.

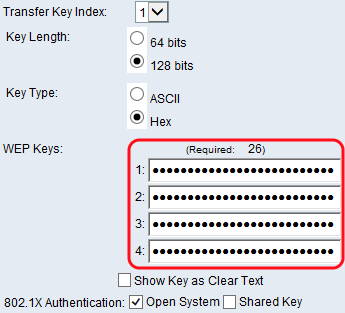

Schritt 4: Geben Sie im Feld WEP Keys (WEP-Schlüssel) bis zu 4 verschiedene WEP-Schlüssel für Ihr Gerät ein. Jeder Client, der eine Verbindung mit diesem Netzwerk herstellen soll, muss einen der gleichen WEP-Schlüssel im gleichen Steckplatz haben, der vom Gerät angegeben wird.

Schritt 5. (Optional) Aktivieren Sie das Kontrollkästchen im Feld Schlüssel als Klartext anzeigen, wenn Sie die Zeichenfolgen der Schlüssel einblenden.

Hinweis: Wenn Sie eine andere Firmware für den WAP351, WAP131 oder WAP371 verwenden, fehlt möglicherweise das Feld Schlüssel als Klartext anzeigen.

Schritt 6: Geben Sie im Feld 802.1X Authentication (802.1X-Authentifizierung) den zu verwendenden Authentifizierungsalgorithmus an, indem Sie die Optionen Open System (Offenes System) und/oder Shared Key (Gemeinsamer Schlüssel) auswählen. Der Authentifizierungsalgorithmus definiert das Verfahren, mit dem bestimmt wird, ob eine Clientstation dem WAP-Gerät zugeordnet werden darf, wenn der Sicherheitsmodus statisches WEP ist.

Die verfügbaren Optionen sind wie folgt definiert:

・ Open System (Offenes System) - Die Authentifizierung ermöglicht es jeder Client-Station, sich mit dem WAP-Gerät zu verbinden, unabhängig davon, ob diese Client-Station den richtigen WEP-Schlüssel hat oder nicht. Dieser Algorithmus wird im Nur-Text-, IEEE 802.1X- und WPA-Modus verwendet. Wenn der Authentifizierungsalgorithmus auf "Open System" (Offenes System) festgelegt ist, kann jeder Client eine Verbindung zum WAP-Gerät herstellen.

・ Shared Key — Die Authentifizierung erfordert, dass die Client-Station über den richtigen WEP-Schlüssel verfügt, um eine Verbindung zum WAP-Gerät herzustellen. Wenn der Authentifizierungsalgorithmus auf "Shared Key" festgelegt ist, kann eine Station mit einem falschen WEP-Schlüssel keine Verbindung zum WAP-Gerät herstellen.

・ Open System und Shared Key — Wenn Sie beide Authentifizierungsalgorithmen ausgewählt haben, müssen die Client-Stationen, die für die Verwendung von WEP im Shared Key-Modus konfiguriert sind, über einen gültigen WEP-Schlüssel verfügen, damit sie dem WAP-Gerät zugeordnet werden können. Darüber hinaus können die Client-Stationen, die für die Verwendung von WEP als offenes System konfiguriert sind (Modus für gemeinsamen Schlüssel ist nicht aktiviert), eine Verbindung zum WAP-Gerät herstellen, selbst wenn sie nicht über den richtigen WEP-Schlüssel verfügen.

Schritt 7. Klicken Sie auf Speichern.

Dynamisches WEP

Dynamic WEP bezieht sich auf die Kombination der 802.1x-Technologie und des Extensible Authentication Protocol (EAP). In diesem Modus muss ein externer RADIUS-Server zur Benutzerauthentifizierung verwendet werden. Das WAP-Gerät benötigt einen RADIUS-Server, der EAP unterstützt, z. B. den Microsoft Internet Authentication Server. Um mit Microsoft Windows-Clients zu arbeiten, muss der Authentifizierungsserver PEAP (Protected EAP) und MSCHAP v2 unterstützen. Sie können eine Vielzahl von Authentifizierungsmethoden verwenden, die vom IEEE 802.1X-Modus unterstützt werden, einschließlich Zertifikate, Kerberos und Authentifizierung mit öffentlichem Schlüssel. Sie müssen jedoch die Client-Stationen so konfigurieren, dass sie die gleiche Authentifizierungsmethode verwenden, die das WAP-Gerät verwendet.

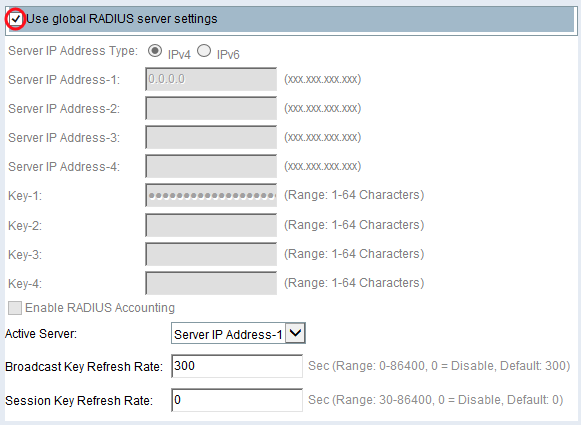

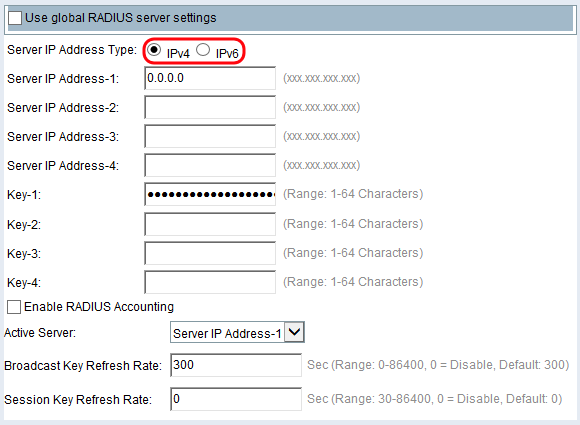

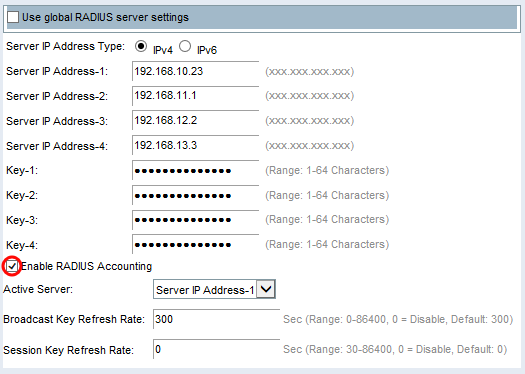

Schritt 1: Standardmäßig ist das Kontrollkästchen Globale RADIUS-Servereinstellungen verwenden aktiviert. Deaktivieren Sie das Kontrollkästchen, wenn Sie den VAP so konfigurieren möchten, dass ein anderer Satz RADIUS-Server verwendet wird. Fahren Sie andernfalls mit Schritt 8 fort.

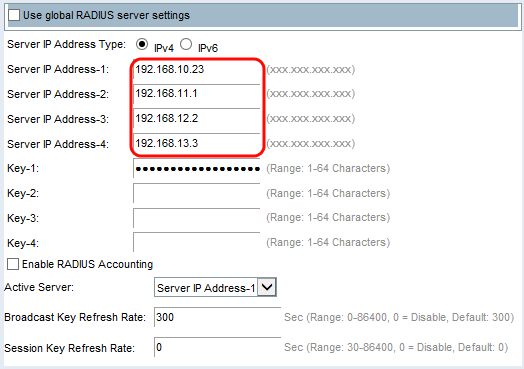

Schritt 2: Wählen Sie im Feld Server IP Address Type (Server-IP-Adresstyp) den Server-IP-Adresstyp aus, den Ihr WAP-Gerät verwendet. Die Optionen sind IPv4 oder IPv6. IPv4 verwendet 32-Bit-Binärzahlen in der Notation mit Dezimalpunkten. IPv6 verwendet Hexadezimalzahlen und Doppelpunkte, um eine 128-Bit-Binärzahl darzustellen. Das WAP-Gerät kontaktiert nur den oder die RADIUS-Server für den in diesem Feld ausgewählten Adresstyp. Wenn Sie IPv6 auswählen, fahren Sie mit Schritt 4 fort.

Schritt 3: Wenn Sie in Schritt 2 IPv4 ausgewählt haben, geben Sie die IP-Adresse des RADIUS-Servers ein, den alle VAPs standardmäßig verwenden. Fahren Sie dann mit Schritt 5 fort.

Hinweis: Sie können bis zu drei IPv4-RADIUS-Backup-Serveradressen haben. Wenn die Authentifizierung beim primären Server fehlschlägt, wird nacheinander mit jedem konfigurierten Backup-Server versucht.

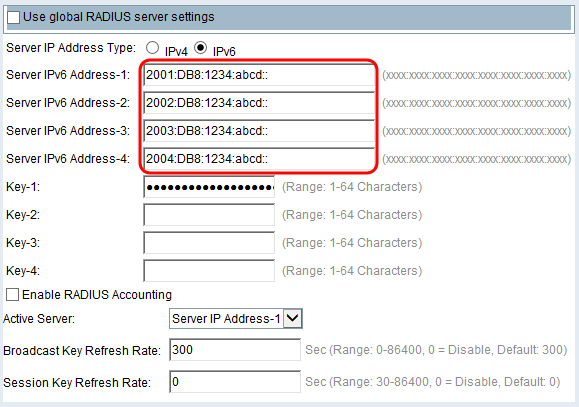

Schritt 4: Wenn Sie in Schritt 2 IPv6 ausgewählt haben, geben Sie die IPv6-Adresse des primären globalen RADIUS-Servers ein.

Hinweis: Sie können bis zu drei IPv6-RADIUS-Backup-Serveradressen haben. Wenn die Authentifizierung beim primären Server fehlschlägt, wird nacheinander mit jedem konfigurierten Backup-Server versucht.

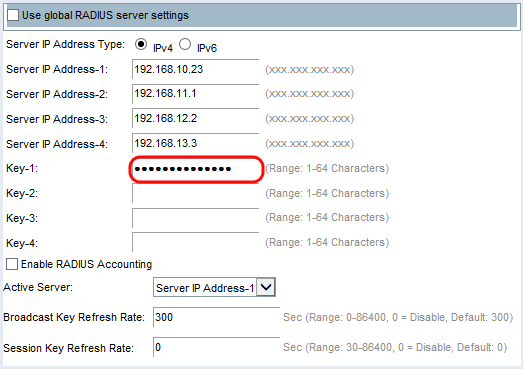

Schritt 5: Geben Sie im Feld Key-1 (Schlüssel-1) den gemeinsamen geheimen Schlüssel ein, den das WAP-Gerät für die Authentifizierung beim primären RADIUS-Server verwendet.

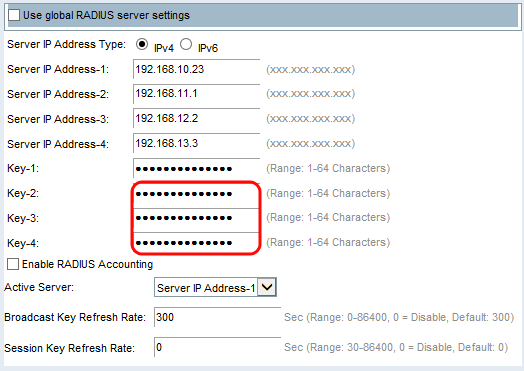

Schritt 6: Geben Sie in die Felder Key-2 to Key-4 (Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu Schlüssel zu den konfigurierten Backup-RADIUS-Servern ein. Die Server-IP-Adresse-2 verwendet Schlüssel-2, die Server-IP-Adresse 3 verwendet Schlüssel-3 und die Server-IP-Adresse 4 verwendet Schlüssel-4.

Schritt 7. (Optional) Aktivieren Sie im Feld RADIUS-Accounting aktivieren das Kontrollkästchen, wenn Sie die Nachverfolgung und Messung der Ressourcen aktivieren möchten, die ein bestimmter Benutzer verbraucht hat. Durch die Aktivierung der RADIUS-Abrechnung werden die Systemzeit und die übertragene und empfangene Datenmenge verfolgt. Die Informationen werden im Radius-Server gespeichert. Dies wird für den primären RADIUS-Server und alle Backup-Server aktiviert.

Hinweis: Wenn Sie RADIUS Accounting aktiviert haben, ist es für den primären RADIUS-Server und alle Backup-Server aktiviert.

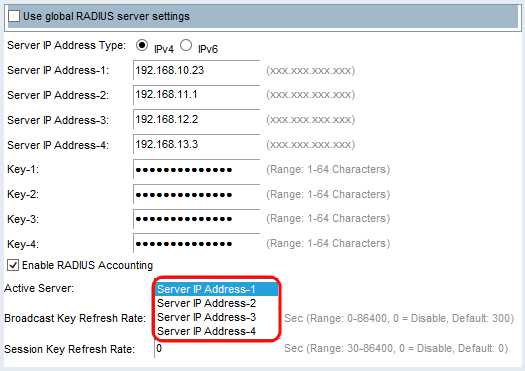

Schritt 8: Wählen Sie den ersten aktiven Server im Feld Active Server. Auf diese Weise kann der aktive RADIUS-Server manuell ausgewählt werden, anstatt dass das WAP-Gerät versucht, die konfigurierten Server nacheinander zu kontaktieren und den ersten aktiven Server auszuwählen.

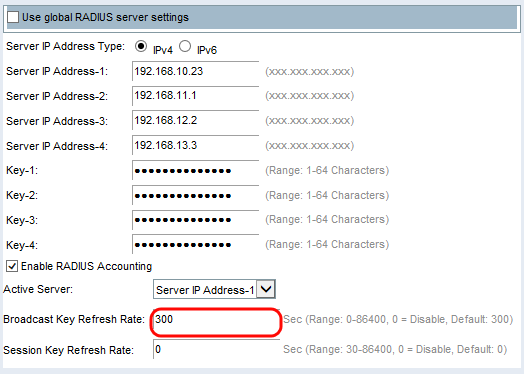

Schritt 9. Geben Sie im Feld Broadcast Key Refresh Rate (Aktualisierungsrate für Broadcast-Schlüssel) das Intervall ein, in dem der Broadcast- (Gruppen-) Schlüssel für Clients aktualisiert wird, die diesem VAP zugeordnet sind. Der Standardwert ist 300 Sekunden.

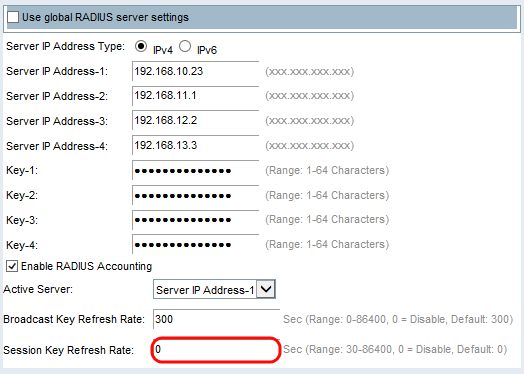

Schritt 10. Geben Sie im Feld Session Key Refresh Rate (Aktualisierungsrate des Sitzungsschlüssels) das Intervall ein, in dem das WAP-Gerät den Sitzungsschlüssel (Unicast) für jeden Client aktualisiert, der dem VAP zugeordnet ist. Der Standardwert ist 0.

WPA-Personal

WPA Personal ist ein Wi-Fi Alliance IEEE 802.11i-Standard, der AES-CCMP- und TKIP-Verschlüsselung beinhaltet. WPA verwendet einen Pre-Shared Key (PSK) anstelle von IEEE 802.1X und EAP, wie im Enterprise WPA-Sicherheitsmodus verwendet. Der PSK wird nur für die erstmalige Prüfung auf Anmeldeinformationen verwendet. WPA wird auch als WPA-PSK bezeichnet. Dieser Sicherheitsmodus ist abwärtskompatibel für die Wireless-Clients, die den ursprünglichen WPA unterstützen.

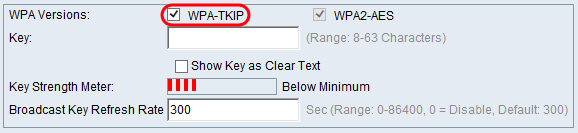

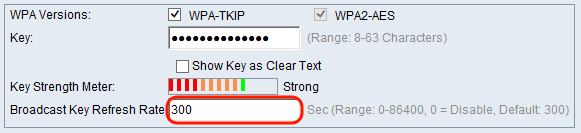

Schritt 1: Aktivieren Sie im Feld WPA-Versionen das Kontrollkästchen WPA-TKIP, wenn Sie WPA-TKIP aktivieren möchten. Sie können WPA-TKIP und WPA2-AES gleichzeitig aktivieren. Der WAP unterstützt immer WPA2-AES, sodass Sie ihn nicht konfigurieren können.

Die verfügbaren Optionen sind wie folgt definiert:

・ WPA-TKIP - Das Netzwerk verfügt über einige Client-Stationen, die nur das ursprüngliche WPA- und TKIP-Sicherheitsprotokoll unterstützen. Entsprechend der neuesten WiFi Alliance-Anforderungen wird nicht empfohlen, nur WPA-TKIP auszuwählen.

・ WPA2-AES - Alle Client-Stationen im Netzwerk unterstützen WPA2 und AES-CCMP-Verschlüsselungs-/Sicherheitsprotokoll. Diese WPA-Version bietet die beste Sicherheit gemäß IEEE 802.11i-Standard. Gemäß den neuesten Anforderungen der WiFi Alliance muss der Access Point diesen Modus ständig unterstützen.

・ WPA-TKIP und WPA2-AES - Wenn das Netzwerk eine Mischung von Clients hat, von denen einige WPA2 und andere nur die ursprüngliche WPA unterstützen, aktivieren Sie beide Kontrollkästchen. Mit dieser Einstellung können sowohl WPA- als auch WPA2-Clientstationen eine Verbindung herstellen und sich authentifizieren. Für Clients, die WPA2 unterstützen, wird jedoch das robustere WPA2 verwendet. Diese WPA-Konfiguration ermöglicht eine größere Interoperabilität anstelle einer gewissen Sicherheit.

Hinweis: WPA-Clients müssen über einen dieser Schlüssel verfügen (einen gültigen TKIP-Schlüssel oder einen gültigen AES-CCMP-Schlüssel), um eine Verbindung zum WAP-Gerät herstellen zu können.

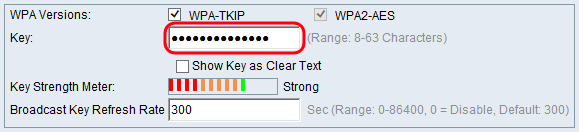

Schritt 2: Geben Sie im Feld Key (Schlüssel) den gemeinsamen geheimen Schlüssel für die persönliche Sicherheit von WPA ein. Geben Sie mindestens 8 Zeichen und maximal 63 Zeichen ein.

Hinweis: Zulässige Zeichen sind Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen (?!/\@#$%^&*).

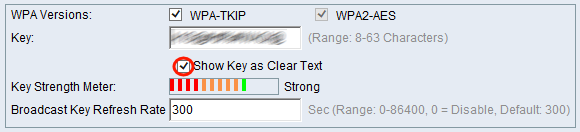

Schritt 3. (Optional) Aktivieren Sie das Kontrollkästchen Schlüssel als Text löschen anzeigen, wenn der eingegebene Text sichtbar sein soll. Standardmäßig ist das Kontrollkästchen deaktiviert.

Hinweis: Wenn Sie eine andere Firmware für den WAP351, WAP131 oder WAP371 verwenden, fehlt möglicherweise das Feld Schlüssel als Klartext anzeigen.

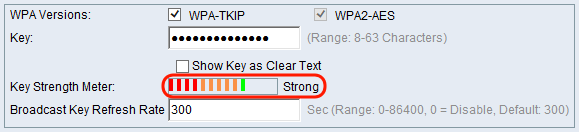

Hinweis: Im Feld Key Strength Meter (Schlüsselstärke-Meter) prüft das WAP-Gerät den Schlüssel anhand von Komplexitätskriterien, wie z. B. wie viele verschiedene Arten von Zeichen verwendet werden und wie lange der Schlüssel ist. Wenn die WPA-PSK-Komplexitätsprüfung aktiviert ist, wird der Schlüssel nur akzeptiert, wenn er die Mindestkriterien erfüllt. Weitere Informationen zur WPA-PSK-Komplexität finden Sie unter Configuring Password Complexity for the WAP131, WAP351 and WAP371 (Konfigurieren der Kennwortkomplexität für den WAP131, WAP351 und WAP371).

Schritt 4: Geben Sie im Feld Broadcast Key Refresh Rate (Aktualisierungsrate für Broadcast-Schlüssel) das Intervall ein, in dem der Broadcast- (Gruppen-) Schlüssel für Clients aktualisiert wird, die diesem VAP zugeordnet sind. Der Standardwert ist 300 Sekunden.

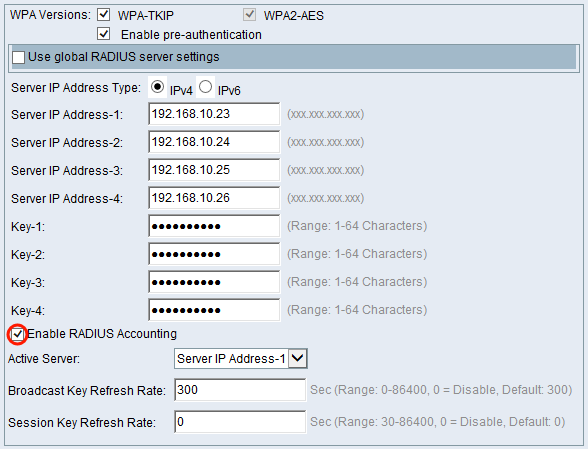

WPA-Enterprise

WPA Enterprise mit RADIUS ist eine Implementierung des IEEE 802.11i-Standards der Wi-Fi Alliance, der CCMP (AES)- und TKIP-Verschlüsselung umfasst. Im Enterprise-Modus muss ein RADIUS-Server zur Authentifizierung der Benutzer verwendet werden. Der Sicherheitsmodus ist abwärtskompatibel mit den Wireless-Clients, die die ursprüngliche WPA unterstützen.

Hinweis: Der dynamische VLAN-Modus ist standardmäßig aktiviert, sodass der RADIUS-Authentifizierungsserver entscheiden kann, welches VLAN für die Stationen verwendet wird.

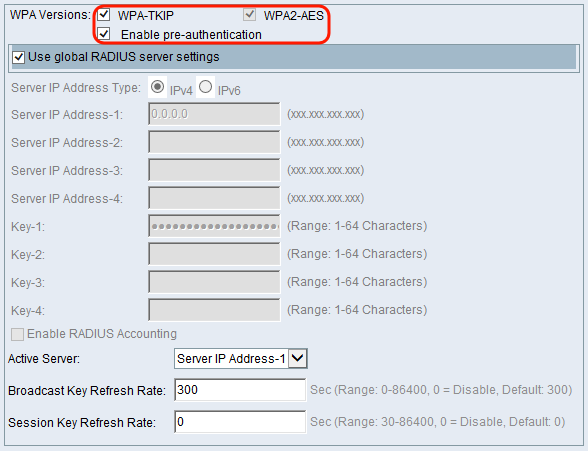

Schritt 1: Aktivieren Sie im Feld WPA-Versionen das Kontrollkästchen für die zu unterstützenden Client-Stationstypen. Sie sind alle standardmäßig aktiviert. Der WAP muss WPA2-AES ständig unterstützen, sodass Sie ihn nicht konfigurieren können.

Die verfügbaren Optionen sind wie folgt definiert:

・ WPA-TKIP - Das Netzwerk verfügt über einige Client-Stationen, die nur das ursprüngliche WPA- und TKIP-Sicherheitsprotokoll unterstützen. Beachten Sie, dass die Auswahl von nur WPA-TKIP für den Access Point gemäß der neuesten Wi-Fi Alliance-Anforderung nicht zulässig ist.

・ WPA2-AES - Alle Client-Stationen im Netzwerk unterstützen die WPA2-Version und das AES-CCMP-Verschlüsselungs-/Sicherheitsprotokoll. Diese WPA-Version bietet die beste Sicherheit gemäß dem IEEE 802.11i-Standard. Gemäß den neuesten Anforderungen der Wi-Fi Alliance muss der WAP diesen Modus ständig unterstützen.

・ Aktivieren der Vorabauthentifizierung - Wenn Sie nur WPA2 oder sowohl WPA als auch WPA2 als WPA-Version auswählen, können Sie die Vorabauthentifizierung für die WPA2-Clients aktivieren. Aktivieren Sie diese Option, wenn die WPA2-Wireless-Clients die Pakete vor der Authentifizierung senden sollen. Die Pre-Authentifizierungsinformationen werden von dem derzeit vom Client verwendeten WAP-Gerät an das Ziel-WAP-Gerät weitergeleitet. Wenn Sie diese Funktion aktivieren, kann die Authentifizierung für Roaming-Clients, die sich mit mehreren WAPs verbinden, beschleunigt werden. Diese Option gilt nicht, wenn Sie WPA für WPA-Versionen ausgewählt haben, da die ursprüngliche WPA diese Funktion nicht unterstützt.

Hinweis: Client-Stationen, die für die Verwendung von WPA mit RADIUS konfiguriert sind, müssen über eine der folgenden Adressen und Schlüssel verfügen: eine gültige TKIP RADIUS- oder gültige CCMP (AES)-IP-Adresse und einen RADIUS-Schlüssel.

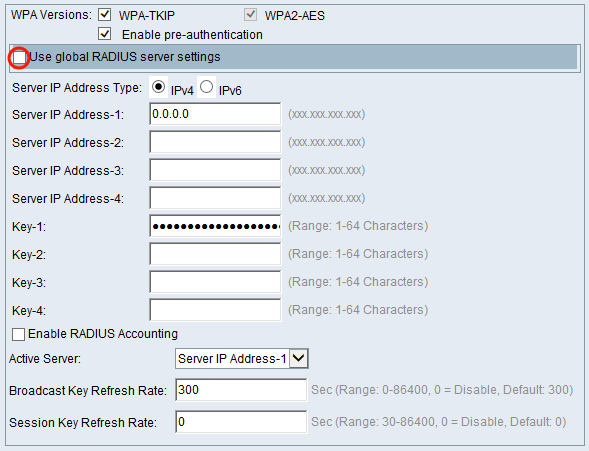

Schritt 2: Standardmäßig ist das Kontrollkästchen Globale RADIUS-Servereinstellungen verwenden aktiviert. Deaktivieren Sie das Kontrollkästchen, wenn Sie den VAP so konfigurieren möchten, dass ein anderer Satz RADIUS-Server verwendet wird. Fahren Sie andernfalls mit Schritt 9 fort.

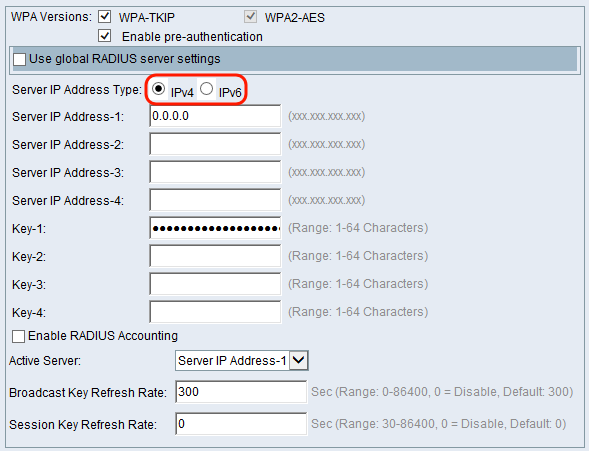

Schritt 3: Wählen Sie im Feld Server IP Address Type (Server-IP-Adresstyp) den Server-IP-Adresstyp aus, den Ihr WAP-Gerät verwendet. Die Optionen sind IPv4 oder IPv6. IPv4 verwendet 32-Bit-Binärzahlen in der Notation mit Dezimalpunkten. IPv6 verwendet Hexadezimalzahlen und Doppelpunkte, um eine 128-Bit-Binärzahl darzustellen. Das WAP-Gerät kontaktiert nur den oder die RADIUS-Server für den in diesem Feld ausgewählten Adresstyp.

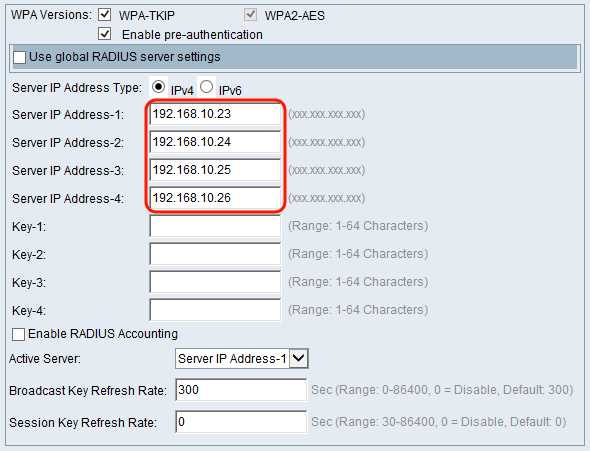

Schritt 4: Wenn Sie in Schritt 2 IPv4 ausgewählt haben, geben Sie die IP-Adresse des RADIUS-Servers ein, den alle VAPs standardmäßig verwenden. Fahren Sie dann mit Schritt 6 fort.

Hinweis: Sie können bis zu drei IPv4-RADIUS-Backup-Serveradressen haben. Wenn die Authentifizierung beim primären Server fehlschlägt, wird nacheinander mit jedem konfigurierten Backup-Server versucht.

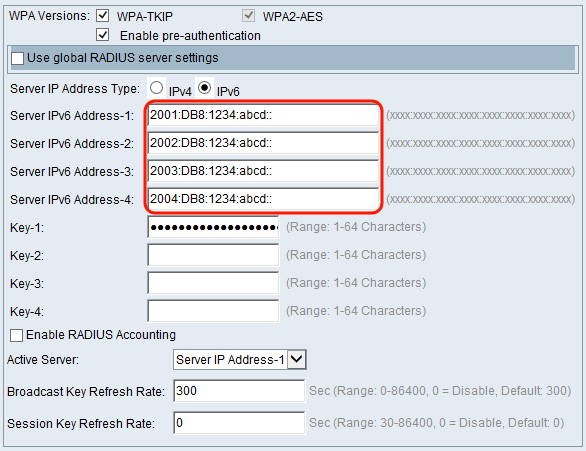

Schritt 5: Wenn Sie in Schritt 2 IPv6 ausgewählt haben, geben Sie die IPv6-Adresse des primären globalen RADIUS-Servers ein.

Hinweis: Sie können bis zu drei IPv6-RADIUS-Backup-Serveradressen haben. Wenn die Authentifizierung beim primären Server fehlschlägt, wird nacheinander mit jedem konfigurierten Backup-Server versucht.

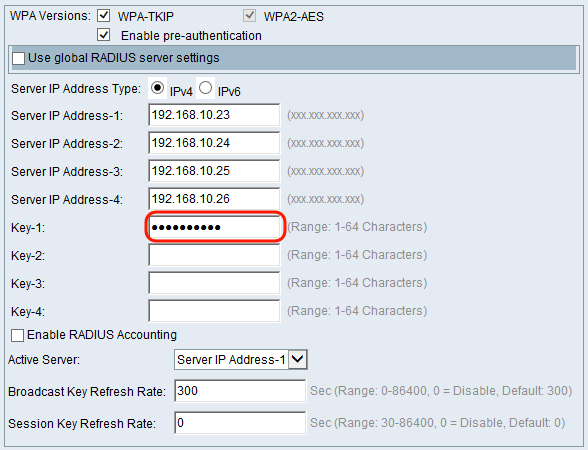

Schritt 6: Geben Sie im Feld Key-1 den Schlüssel ein, den das WAP-Gerät zur Authentifizierung des primären RADIUS-Servers verwendet.

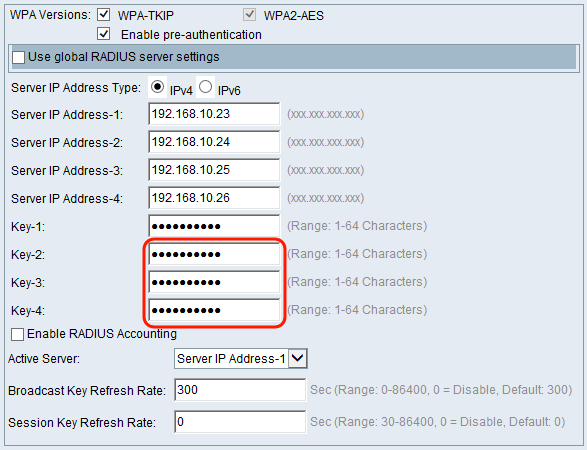

Schritt 7. Geben Sie in die Felder Key-2 to Key-4 (Schlüssel-2 zu Schlüssel-4) den RADIUS-Schlüssel ein, der den konfigurierten RADIUS-Backup-Servern zugeordnet ist. Für die Server-IP-Adresse-2 wird der Schlüssel-2 verwendet, für die Server-IP-Adresse 3 wird der Schlüssel-3 verwendet, und für die Server-IP-Adresse 4 wird der Schlüssel-4 verwendet.

Schritt 8. (Optional) Aktivieren Sie im Feld RADIUS-Accounting aktivieren das Kontrollkästchen, wenn Sie die Nachverfolgung und Messung der Ressourcen aktivieren möchten, die ein bestimmter Benutzer verbraucht hat. Durch Aktivieren der RADIUS-Kontoführung können Sie die Systemzeit eines bestimmten Benutzers sowie die Menge der übertragenen und empfangenen Daten verfolgen.

Hinweis: Wenn Sie RADIUS Accounting aktiviert haben, ist es für den primären RADIUS-Server und alle Backup-Server aktiviert.

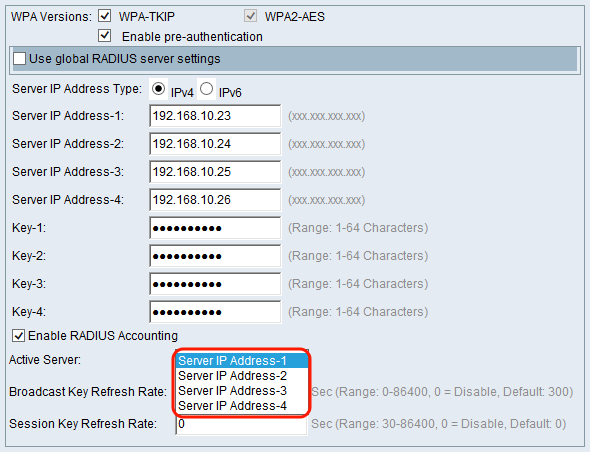

Schritt 9. Wählen Sie den ersten aktiven Server im Feld Active Server. Dadurch kann der aktive RADIUS-Server manuell ausgewählt werden, anstatt dass das WAP-Gerät versucht, die einzelnen konfigurierten Server nacheinander zu kontaktieren.

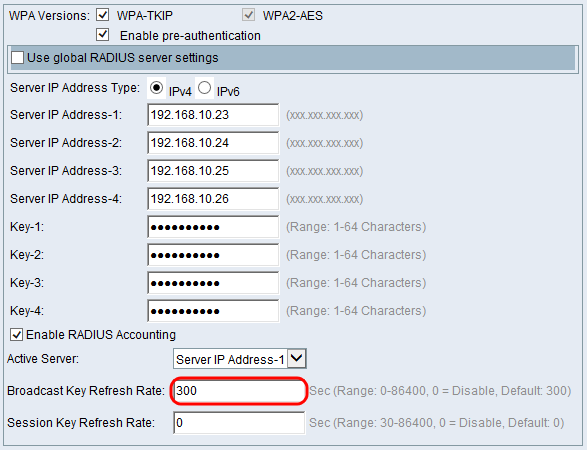

Schritt 10. Geben Sie im Feld Broadcast Key Refresh Rate (Aktualisierungsrate für Broadcast-Schlüssel) das Intervall ein, in dem der Broadcast- (Gruppen-) Schlüssel für Clients aktualisiert wird, die diesem VAP zugeordnet sind. Der Standardwert ist 300 Sekunden.

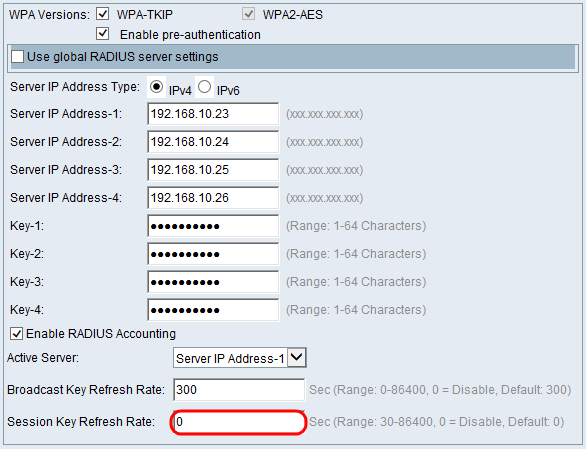

Schritt 11. Geben Sie im Feld Session Key Refresh Rate (Aktualisierungsrate des Sitzungsschlüssels) das Intervall ein, in dem das WAP-Gerät die Sitzungsschlüssel (Unicast) für jeden Client aktualisiert, der dem VAP zugeordnet ist. Der Standardwert ist 0.

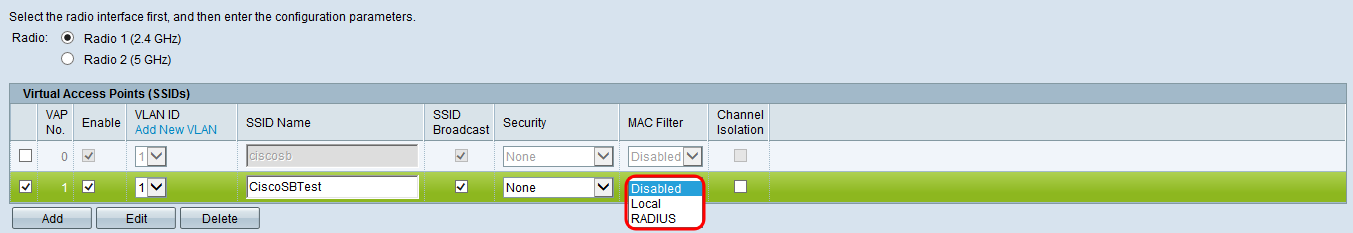

MAC-Filter

Der MAC-Filter gibt an, ob die Stationen, die auf diesen VAP zugreifen können, auf eine konfigurierte globale Liste von MAC-Adressen beschränkt sind.

Schritt 1: Wählen Sie in der Dropdown-Liste MAC Filter (MAC-Filter) den gewünschten Typ der MAC-Filterung aus.

Die verfügbaren Optionen sind wie folgt definiert:

・ Deaktiviert - Verwendet keine MAC-Filterung.

・ Lokal — Verwendet die MAC-Authentifizierungsliste, die Sie im Abschnitt "MAC-Filterung" konfigurieren. Weitere Informationen über die MAC-Filterung finden Sie unter So konfigurieren Sie die MAC-Filterung auf dem WAP351 und WAP131.

・ RADIUS - Verwendet die MAC-Authentifizierungsliste auf einem externen RADIUS-Server.

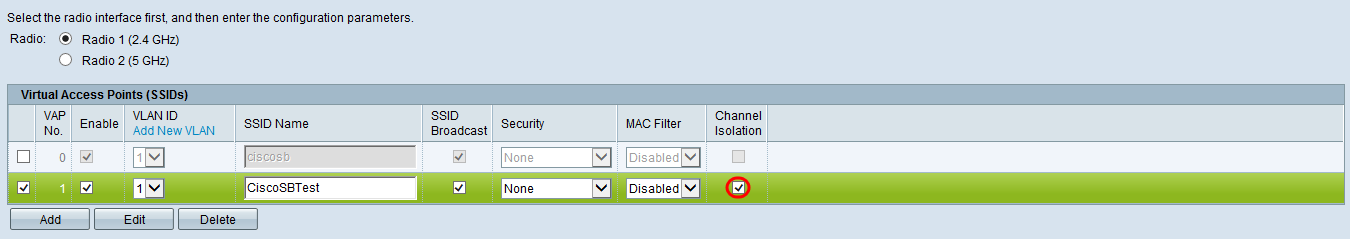

Kanalisolierung

Wenn die Kanalisolierung deaktiviert ist, können die Wireless-Clients normal miteinander kommunizieren, indem sie Datenverkehr über das WAP-Gerät senden. Wenn diese Funktion aktiviert ist, blockiert das WAP-Gerät die Kommunikation zwischen den Wireless-Clients auf demselben VAP. Das WAP-Gerät ermöglicht weiterhin den Datenverkehr zwischen seinen Wireless-Clients und den kabelgebundenen Geräten im Netzwerk über eine WDS-Verbindung sowie mit anderen Wireless-Clients, die einem anderen VAP zugeordnet sind, jedoch nicht zwischen den Wireless-Clients.

Schritt 1: Aktivieren Sie im Feld "Channel Isolation" das Kontrollkästchen, wenn Sie Channel Isolation aktivieren möchten.

Schritt 2: Klicken Sie auf Speichern.

Hinweis: Nach dem Speichern neuer Einstellungen können die entsprechenden Prozesse beendet und neu gestartet werden. In diesem Fall kann die Verbindung zum WAP-Gerät unterbrochen werden. Es wird empfohlen, die WAP-Geräteeinstellungen zu ändern, wenn ein Verbindungsverlust die Wireless-Clients am wenigsten beeinträchtigt.

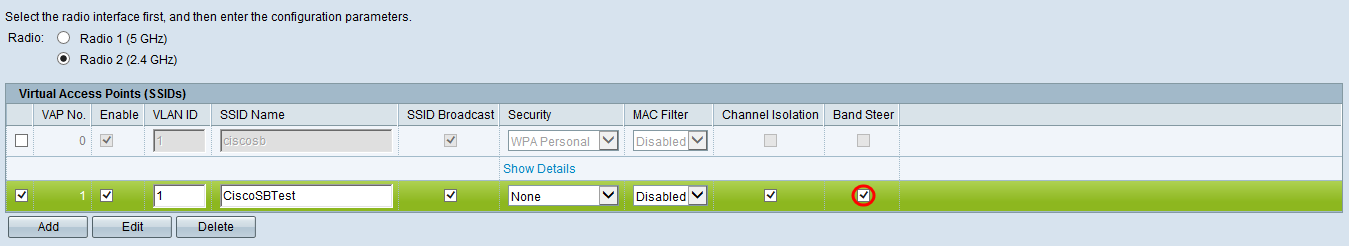

Band Steer

Band Steer ist nur auf dem WAP371 verfügbar. Band Steer nutzt das 5-GHz-Band effektiv, indem Dual-Band-Clients vom 2,4-GHz-Band zum 5-GHz-Band geleitet werden. Dadurch wird das 2,4-GHz-Band für ältere Geräte freigegeben, die keine duale Funkunterstützung erhalten.

Hinweis: Sowohl das 5-GHz- als auch das 2,4-GHz-Funkmodul müssen aktiviert sein, um Band Steer verwenden zu können. Weitere Informationen zum Aktivieren der Funkmodule finden Sie unter How to Configure Basic Radio Settings on the WAP371 (Konfigurieren der grundlegenden Funkeinstellungen für den WAP371).

Schritt 1: Band Steer wird auf VAP-Basis konfiguriert und muss auf beiden Funkmodulen aktiviert werden. Wenn Sie Band Steer aktivieren möchten, aktivieren Sie das Kontrollkästchen im Feld Band Steer.

Hinweis: Band Steer wird bei VAPs mit zeitabhängigem Sprach- oder Videodatenverkehr nicht empfohlen. Selbst wenn das 5-GHz-Funkmodul weniger Bandbreite verbraucht, versucht es, Clients zu diesem Funkmodul zu steuern.

Schritt 2: Klicken Sie auf Speichern.

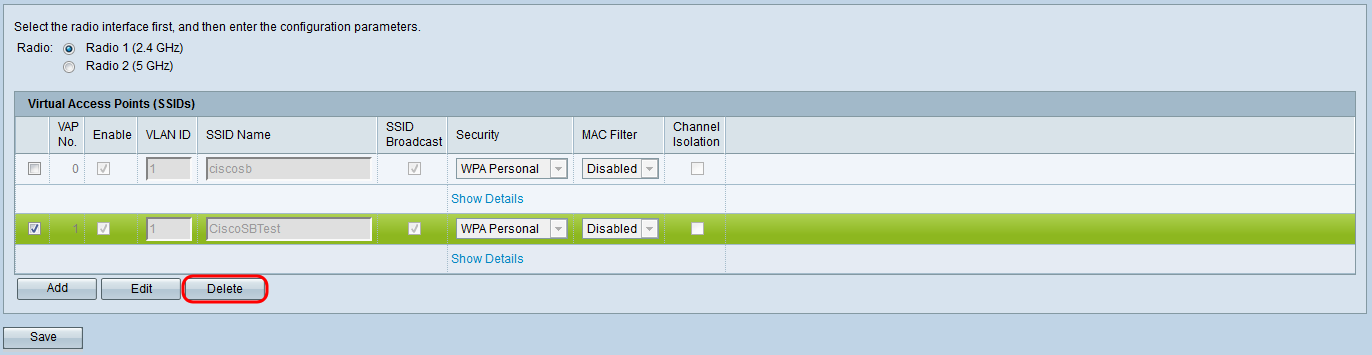

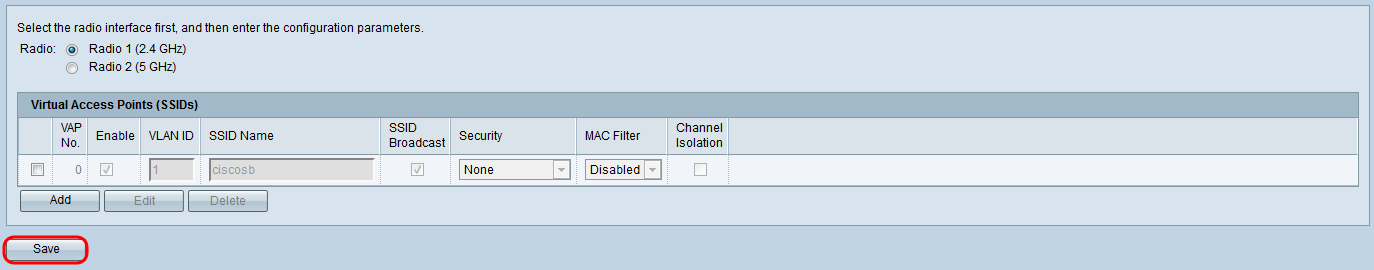

Löschen eines VAP

Schritt 1: Aktivieren Sie das Kontrollkästchen des VAP, das Sie löschen möchten.

Schritt 2: Klicken Sie auf Löschen, um den VAP zu löschen.

Schritt 3: Klicken Sie auf Speichern, um den Löschvorgang dauerhaft zu speichern.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

11-Dec-2018

|

Erstveröffentlichung |

Feedback

Feedback