Konfiguration der Managementzugriffsmethode-Profilregeln für Stackable Switches der Serie Sx500

Ziel

Zugriffsprofile fungieren als weitere Sicherheitsebene für den Switch. Zugriffsprofile können aus Sicherheitsgründen bis zu 128 Regeln enthalten. Jede Regel enthält eine Aktion und ein Kriterium. Wenn das eingehende Paket mit der Regel und die Zugriffsmethode mit der Verwaltungsmethode übereinstimmt, wird die Aktion ausgeführt. Wenn das Paket nicht mit einer Regel im Zugriffsprofil übereinstimmt, wird das Paket verworfen. Wenn die Zugriffsmethode nicht mit der Verwaltungsmethode übereinstimmt, generiert der Switch eine SYSLOG-Meldung, um den Netzwerkadministrator über den fehlgeschlagenen Versuch zu informieren.

In diesem Artikel wird erläutert, wie Sie Profilregeln für die Stackable Switches der Serie Sx500 konfigurieren.

Hinweis: Informationen zum Konfigurieren von Zugriffsprofilregeln, die Sie konfigurieren müssen, finden Sie unter Management Access Authentication Setup auf Switches der Serie Sx500.

Unterstützte Geräte

・ Stackable Switches der Serie Sx500

Software-Version

•1.3.0.62

Profilregeln

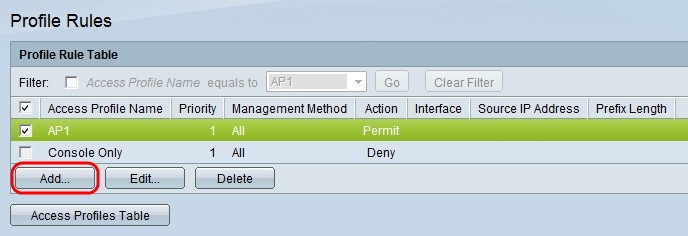

Schritt 1: Melden Sie sich beim Webkonfigurationsprogramm an, und wählen Sie Security > Mgmt Access Method > Profile Rules aus. Die Seite Profile Rules (Profilregeln) wird geöffnet:

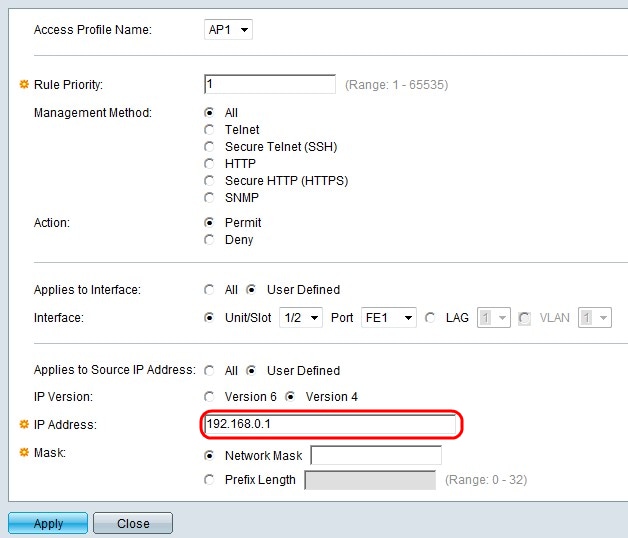

Schritt 2: Aktivieren Sie das Kontrollkästchen für den gewünschten Zugriffsprofilnamen, und klicken Sie auf Hinzufügen, um eine neue Profilregel hinzuzufügen. Das Fenster Profilregel hinzufügen wird angezeigt.

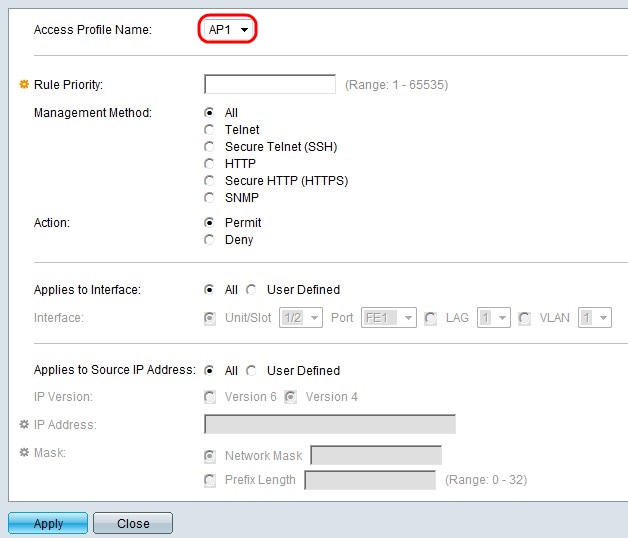

Schritt 3: Wählen Sie optional aus der Dropdown-Liste "Access Profile Name" (Name des Zugriffsprofils) das Zugriffsprofil aus, dem Sie eine Regel hinzufügen möchten.

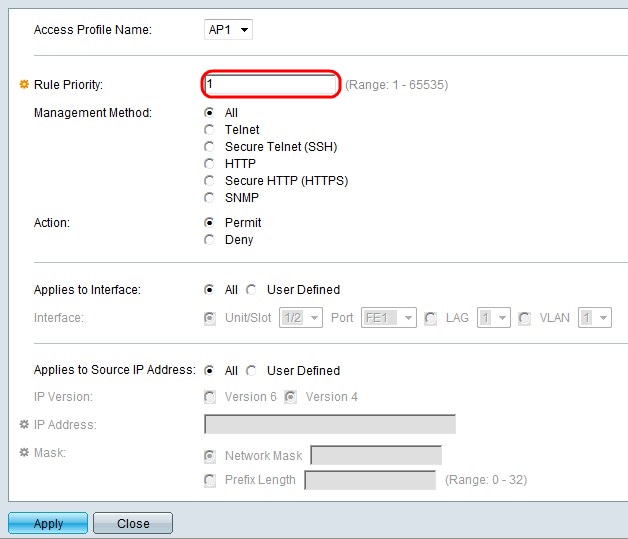

Schritt 4: Geben Sie im Feld "Regelpriorität" einen Wert für die Regelpriorität ein. Die Regelpriorität gleicht Pakete mit Regeln ab. Regeln mit niedrigerer Priorität werden zuerst überprüft. Wenn ein Paket mit einer Regel übereinstimmt, wird die gewünschte Aktion ausgeführt.

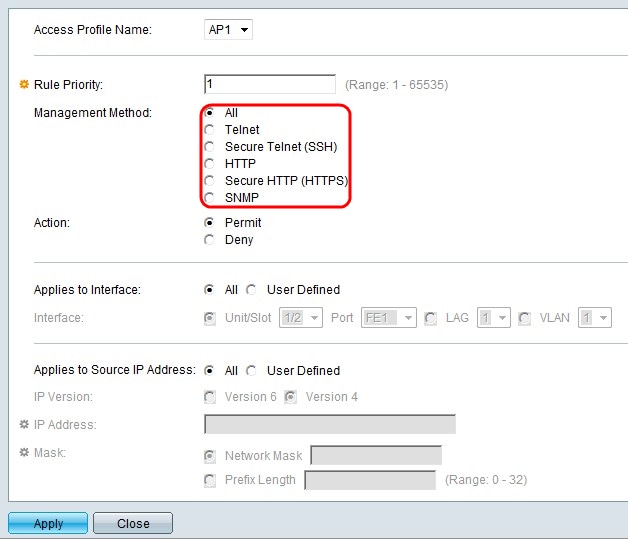

Schritt 5: Klicken Sie im Feld Verwaltungsmethode auf das Optionsfeld für die gewünschte Verwaltungsmethode. Die vom Benutzer verwendete Zugriffsmethode muss mit der Verwaltungsmethode übereinstimmen, damit die Aktion ausgeführt werden kann.

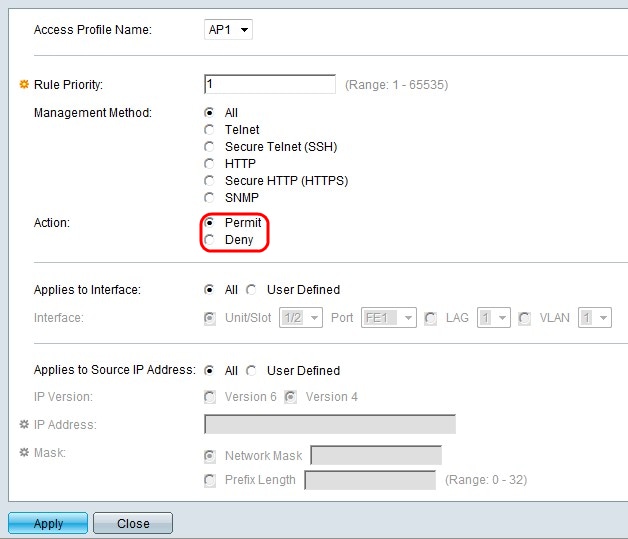

Schritt 6: Klicken Sie auf das Optionsfeld für die gewünschte Aktion im Feld Aktion.

・ Zulassen - Erlaubt dem Benutzer, über die in Schritt 5 gewählte Zugriffsmethode auf den Switch zuzugreifen.

・ Verweigern - Verweigert den Benutzerzugriff auf den Switch über die in Schritt 5 gewählte Zugriffsmethode.

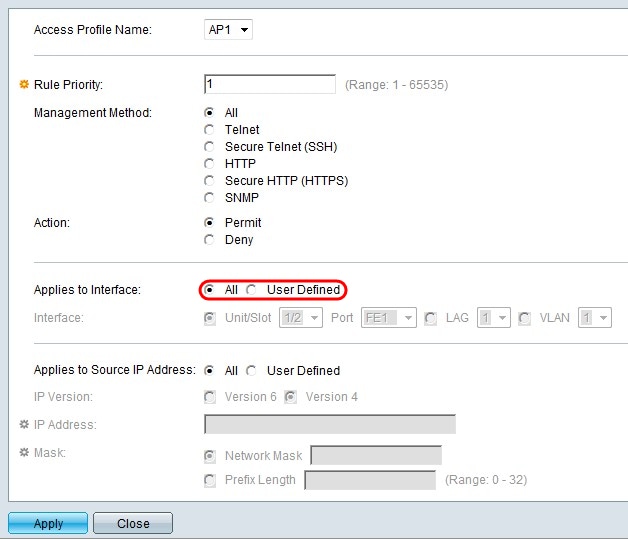

Schritt 7. Klicken Sie auf das Optionsfeld für die gewünschte Schnittstelle im Feld Übernimmt auf Schnittstelle.

・ All (Alle): Gilt für alle Ports, LAGs und VLANs auf dem Switch gemäß der oben genannten Regel in Schritt 5 und Schritt 6.

・ Benutzerdefiniert - Gilt nur für den ausgewählten Port, die LAG oder das VLAN auf dem Switch gemäß der oben genannten Regel in Schritt 5 und 6.

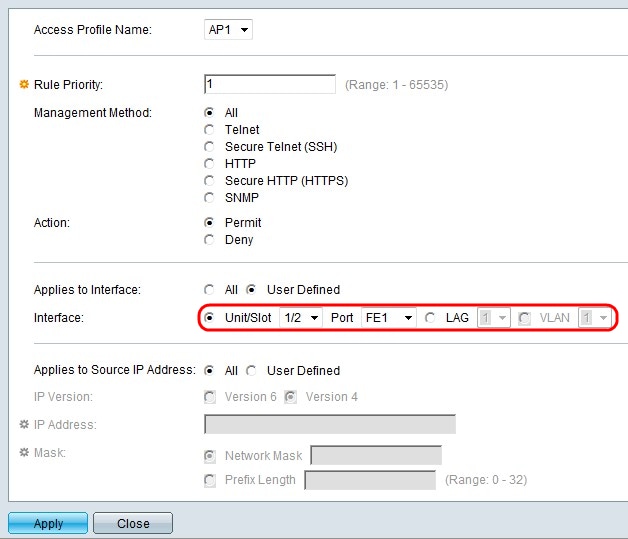

Schritt 8: Wenn im vorherigen Schritt die Option Benutzerdefiniert ausgewählt wurde, klicken Sie im Feld Schnittstelle auf das Optionsfeld für die gewünschte Schnittstelle. Wählen Sie einen Port aus den Dropdown-Listen Einheit/Steckplatz und Port, eine LAG aus der Dropdown-Liste LAG oder ein VLAN aus der Dropdown-Liste VLAN aus.

Schritt 9. Klicken Sie auf das Optionsfeld für die gewünschte IP-Adresse im Feld Gilt für Quell-IP-Adresse.

・ Alle - Gilt für alle Arten von IP-Adressen.

・ Benutzerdefiniert - Gilt nur für den IP-Adresstyp, der hier definiert ist, um die oben genannten Regeln zu akzeptieren oder abzulehnen.

Timesaver: Wenn in Schritt 9 die Option All (Alle) ausgewählt ist, fahren Sie mit Schritt 13 fort.

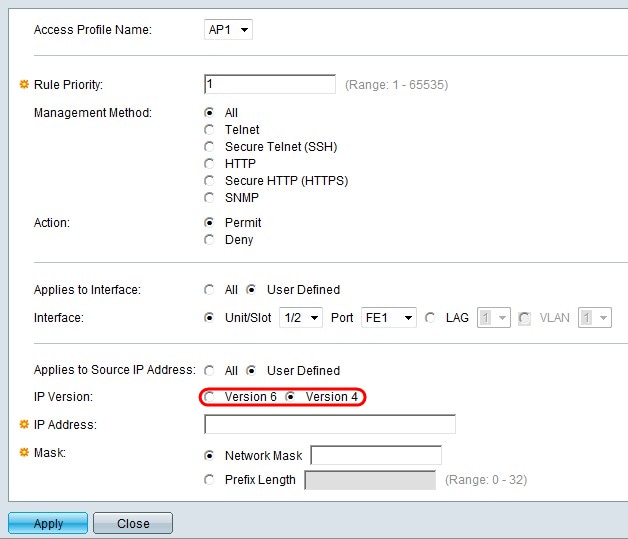

Schritt 10. Wenn Benutzerdefiniert ausgewählt ist, klicken Sie auf das Optionsfeld, das der unterstützten IP-Version im Feld IP-Version entspricht.

Schritt 11. Geben Sie die IP-Quelladresse in das Feld "IP Address" (IP-Adresse) ein.

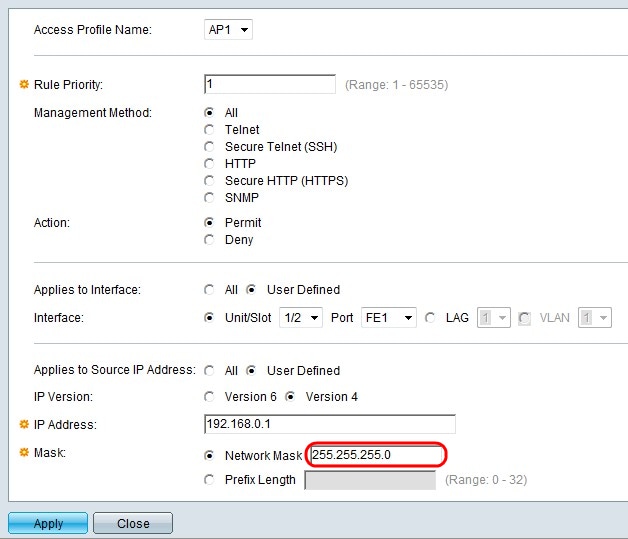

Schritt 12: Klicken Sie auf das Optionsfeld für die Netzwerkmaske im Feld "Mask" (Maske).

・ Netzwerkmaske — Geben Sie die Netzwerkmaske in das Feld Netzwerkmaske ein. Dadurch wird die Subnetzmaske für die Quell-IP-Adresse definiert.

・ Präfixlänge — Geben Sie die Präfixlänge (Ganzzahl zwischen 0 und 32) in das Feld Präfixlänge ein. Dadurch wird die Subnetzmaske nach Präfixlänge für die Quell-IP-Adresse definiert.

Schritt 13: Klicken Sie auf Apply (Anwenden).

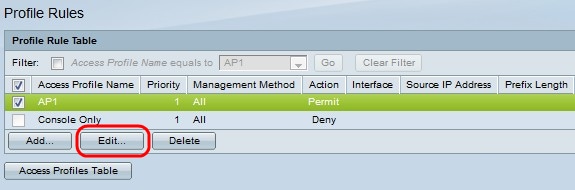

Schritt 14: (Optional) Um die Profilregeln zu bearbeiten, aktivieren Sie das Kontrollkästchen für das gewünschte Zugriffsprofil, und klicken Sie auf Bearbeiten.

Schritt 15: (Optional) Um die Zugriffsprofilregel aus der Profilregeltabelle zu löschen, aktivieren Sie das Kontrollkästchen für das gewünschte Zugriffsprofil, und klicken Sie auf Löschen.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

13-Dec-2018 |

Erstveröffentlichung |

Feedback

Feedback