Konfigurieren des VPN-Einrichtungsassistenten auf dem RV160 und RV260

Ziel

In diesem Dokument wird die Konfiguration des VPN Setup Wizard (VPN-Einrichtungsassistent) für den RV160 und den RV260 erläutert.

Einleitung

Technologien haben sich weiterentwickelt, und Geschäfte werden häufig außerhalb des Büros abgewickelt. Die Mobilgeräte sind mobiler, und Mitarbeiter arbeiten häufig von zu Hause aus oder unterwegs. Dies kann einige Sicherheitslücken verursachen. Ein Virtual Private Network (VPN) ist eine hervorragende Möglichkeit, externe Mitarbeiter mit einem sicheren Netzwerk zu verbinden. Mit einem VPN kann ein Remote-Host so agieren, als wäre er mit dem gesicherten Netzwerk vor Ort verbunden.

Ein VPN stellt eine verschlüsselte Verbindung über ein weniger sicheres Netzwerk wie das Internet her. Es gewährleistet ein angemessenes Sicherheitsniveau für die verbundenen Systeme. Ein Tunnel wird als privates Netzwerk eingerichtet, das Daten sicher senden kann. Hierzu werden branchenübliche Verschlüsselungs- und Authentifizierungsverfahren verwendet, um die gesendeten Daten zu schützen. Ein Remote-Access-VPN benötigt zur Sicherung der Verbindung in der Regel entweder IPsec (Internet Protocol Security) oder SSL (Secure Socket Layer).

VPNs bieten Layer-2-Zugriff auf das Zielnetzwerk. Dazu ist ein Tunneling-Protokoll wie Point-to-Point Tunneling Protocol (PPTP) oder Layer 2 Tunneling Protocol (L2TP) erforderlich, das über die IPsec-Basisverbindung ausgeführt wird. Das IPsec-VPN unterstützt ein Site-to-Site-VPN für einen Gateway-to-Gateway-Tunnel. Ein Benutzer kann beispielsweise einen VPN-Tunnel in einer Zweigstelle konfigurieren, um eine Verbindung zum Router in der Zweigstelle herzustellen, sodass dieser sicher auf das Unternehmensnetzwerk zugreifen kann. IPsec VPN unterstützt auch Client-to-Server-VPN für Host-to-Gateway-Tunnel. Das Client-zu-Server-VPN ist nützlich, wenn Sie von einem Laptop/PC von zu Hause aus über einen VPN-Server eine Verbindung zu einem Unternehmensnetzwerk herstellen.

Der Router der Serie RV160 unterstützt zehn Tunnel, der Router der Serie RV260 20 Tunnel. Der VPN Setup Wizard (VPN-Einrichtungsassistent) führt den Benutzer durch die Konfiguration einer sicheren Verbindung für einen Site-to-Site-IPsec-Tunnel. Dies vereinfacht die Konfiguration durch die Vermeidung komplexer und optionaler Parameter, sodass jeder Benutzer den IPsec-Tunnel schnell und effizient einrichten kann.

Unterstützte Geräte

・ RV160

·RV260

Software-Version

·1.0.0.13

Konfiguration des VPN-Einrichtungsassistenten auf dem lokalen Router

Schritt 1: Melden Sie sich auf der Webkonfigurationsseite des lokalen Routers an.

Anmerkung: Wir bezeichnen den lokalen Router als Router A und den Remote-Router als Router B. In diesem Dokument werden zwei RV160 verwendet, um den VPN-Einrichtungsassistenten zu veranschaulichen.

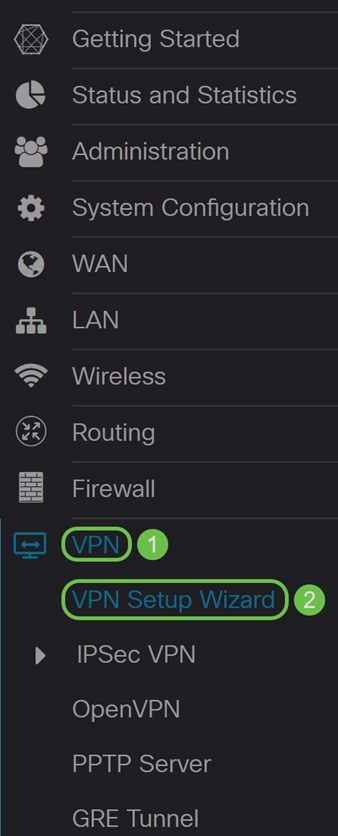

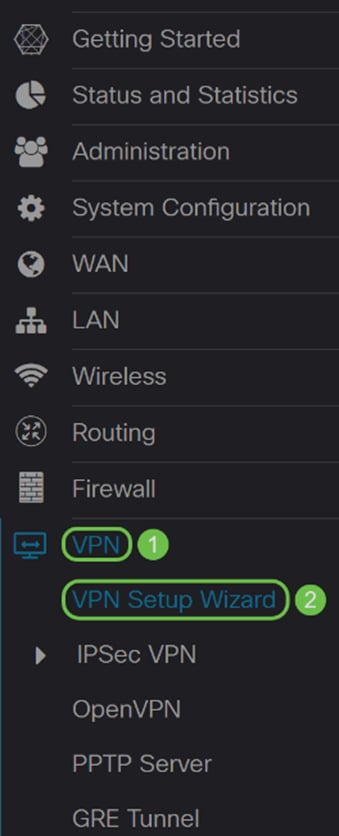

Schritt 2: Navigieren Sie zu VPN > VPN Setup Wizard.

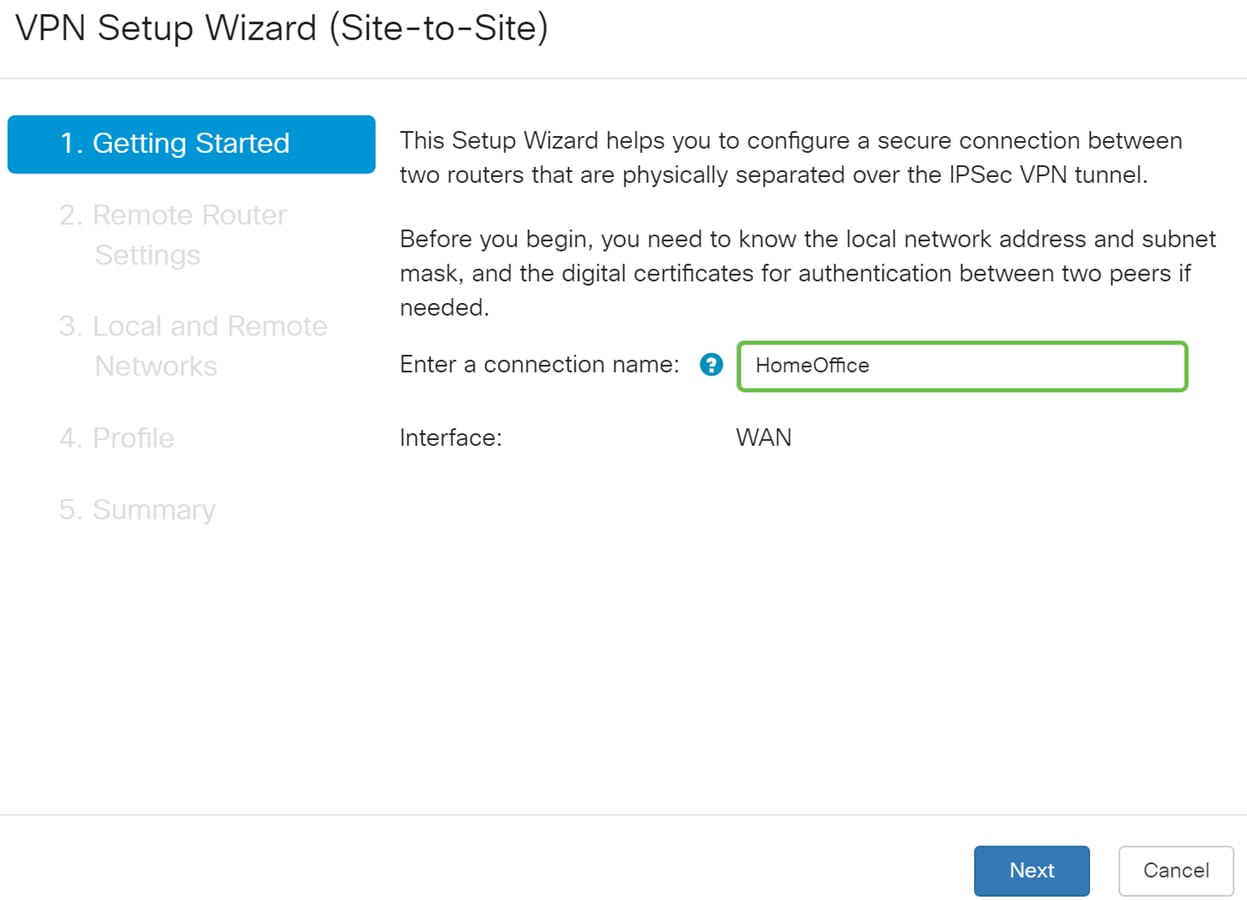

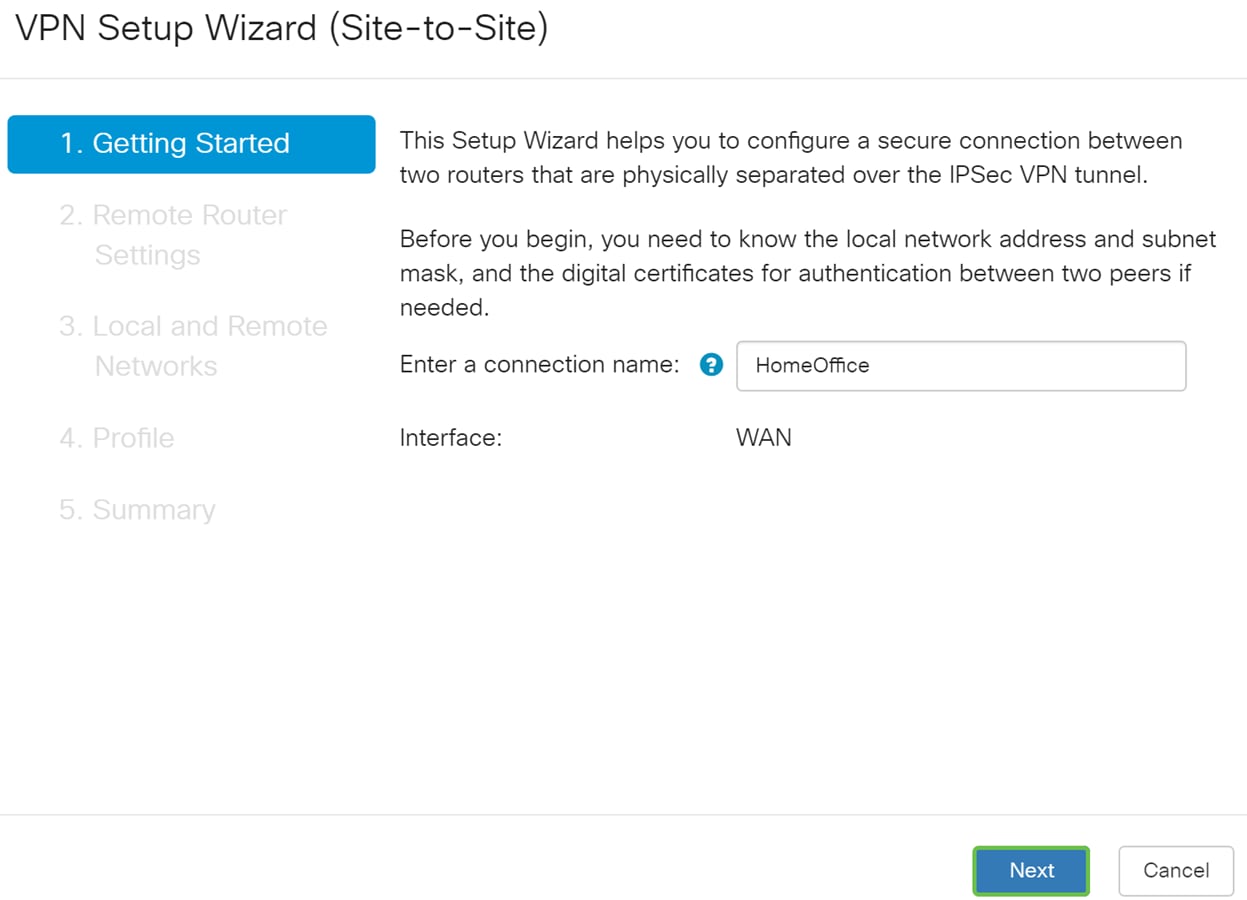

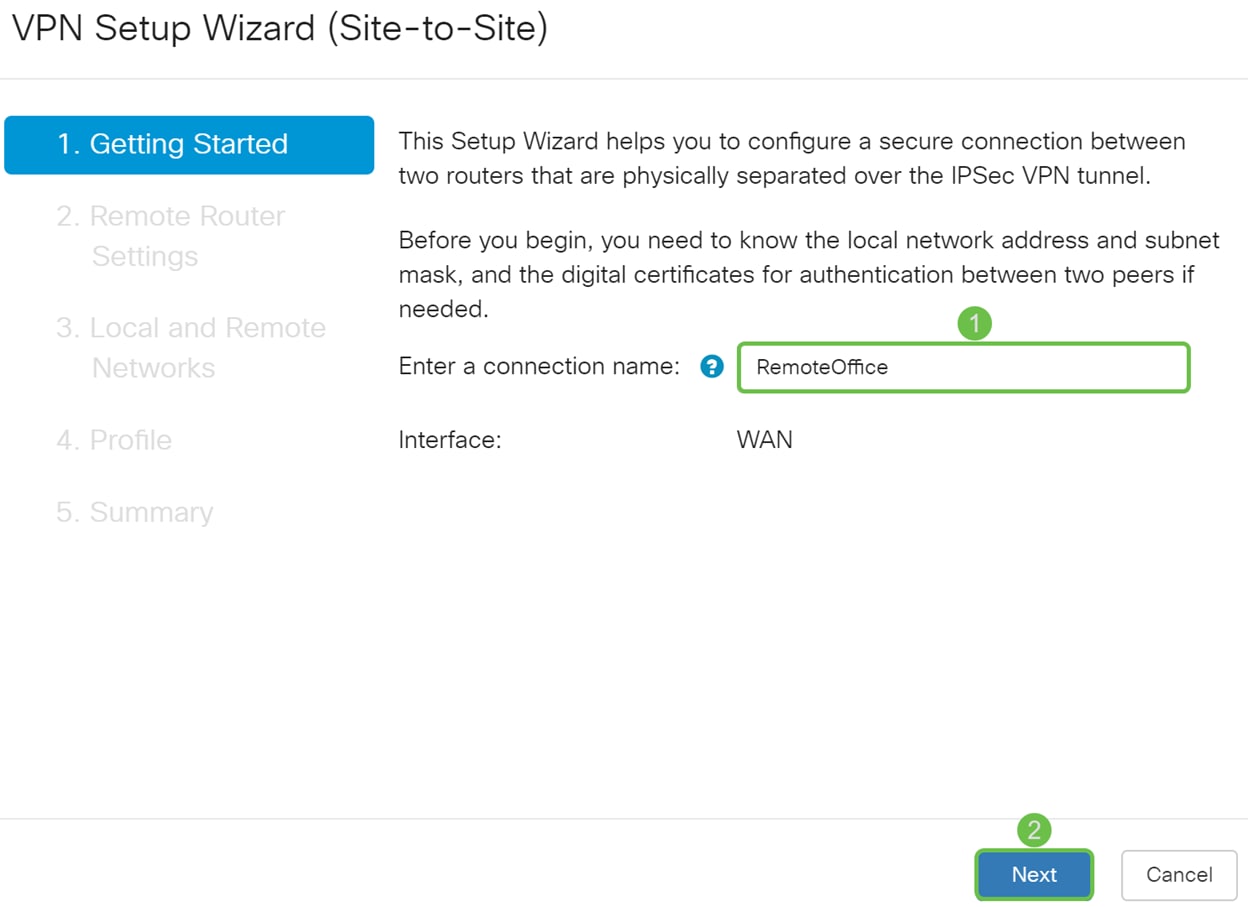

Schritt 3. Geben Sie im Abschnitt Erste Schritte einen Verbindungsnamen in das Feld Verbindungsnamen eingeben ein. Wir haben HomeOffice als Verbindungsnamen eingegeben.

Schritt 4. Wählen Sie im Feld "Interface" (Schnittstelle) eine Schnittstelle aus der Dropdown-Liste aus, wenn Sie einen RV260 verwenden. Der RV160 verfügt nur über einen WAN-Link, sodass Sie keine Schnittstelle aus der Dropdown-Liste auswählen können. Klicken Sie auf Weiter, um mit dem Abschnitt Remote Router Settings fortzufahren.

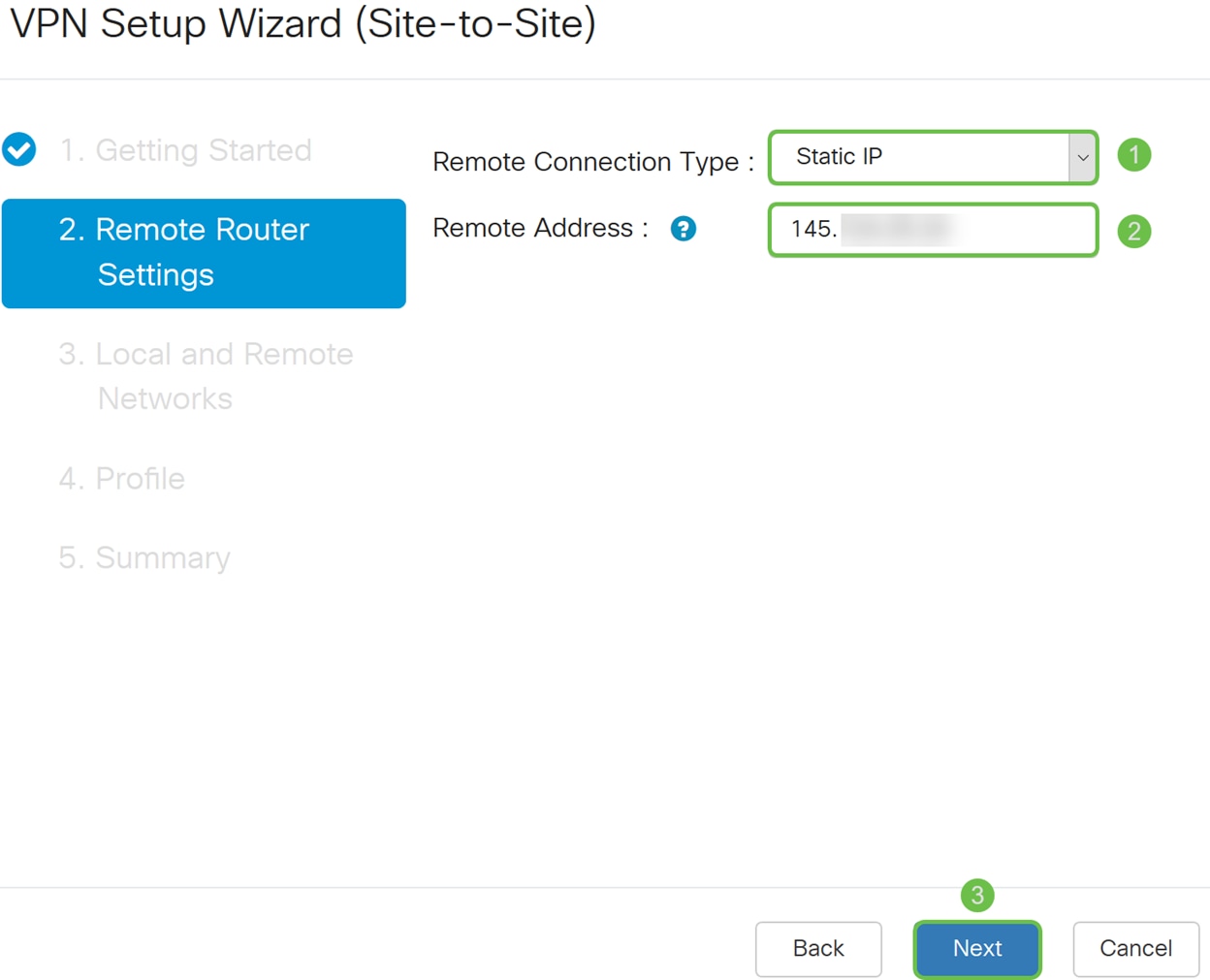

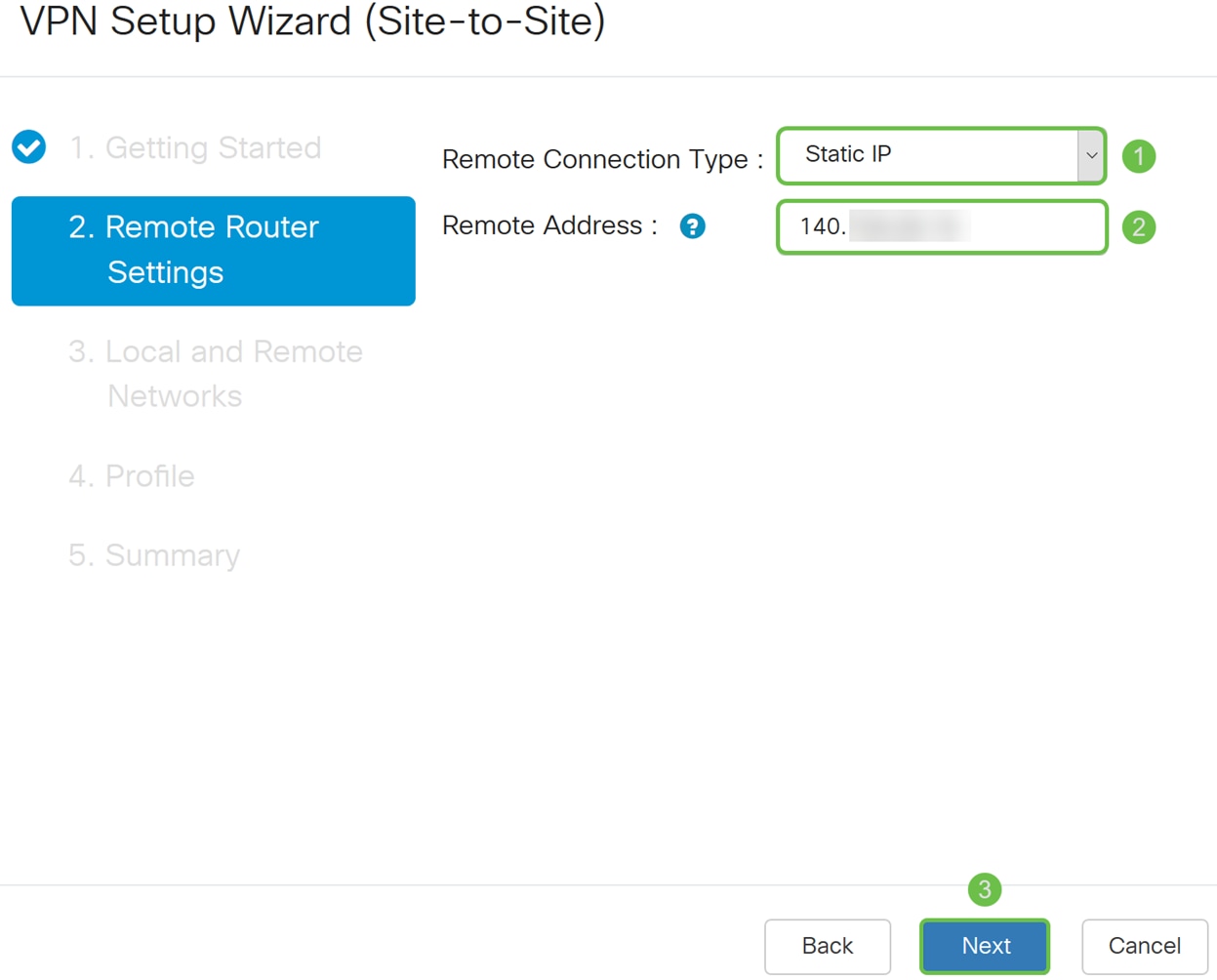

Schritt 5: Wählen Sie aus der Dropdown-Liste einen Remoteverbindungstyp aus. Wählen Sie entweder Statische IP oder FQDN (Fully Qualified Domain Name) aus, und geben Sie dann entweder die WAN-IP-Adresse oder den FQDN des Gateways, das Sie verbinden möchten, in das Feld Remote-Adresse ein. In diesem Beispiel wurde Static IP (Statische IP) ausgewählt und die WAN-IP-Adresse des Remote-Routers (Router B) eingegeben. Klicken Sie dann auf Weiter, um zum nächsten Abschnitt zu wechseln.

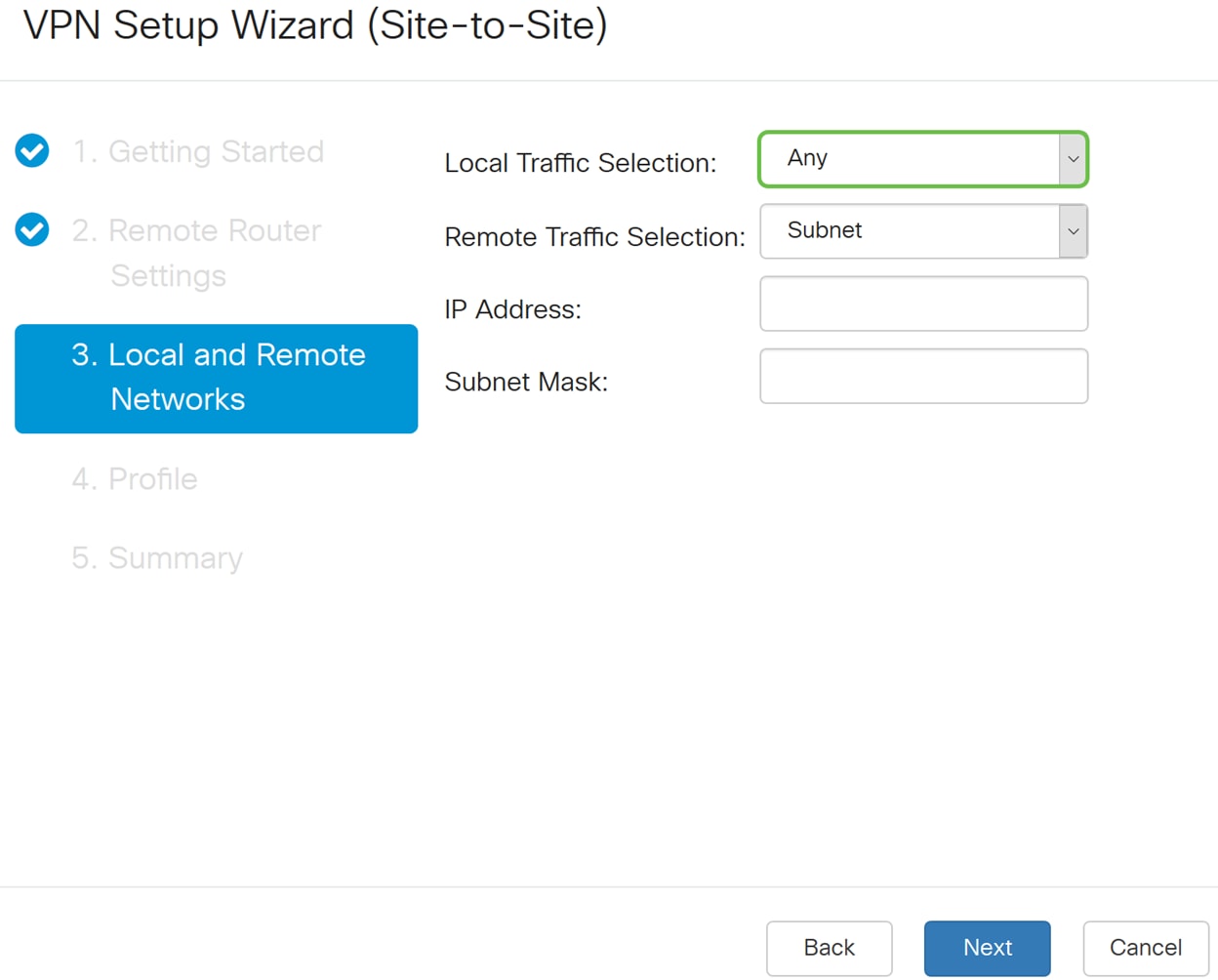

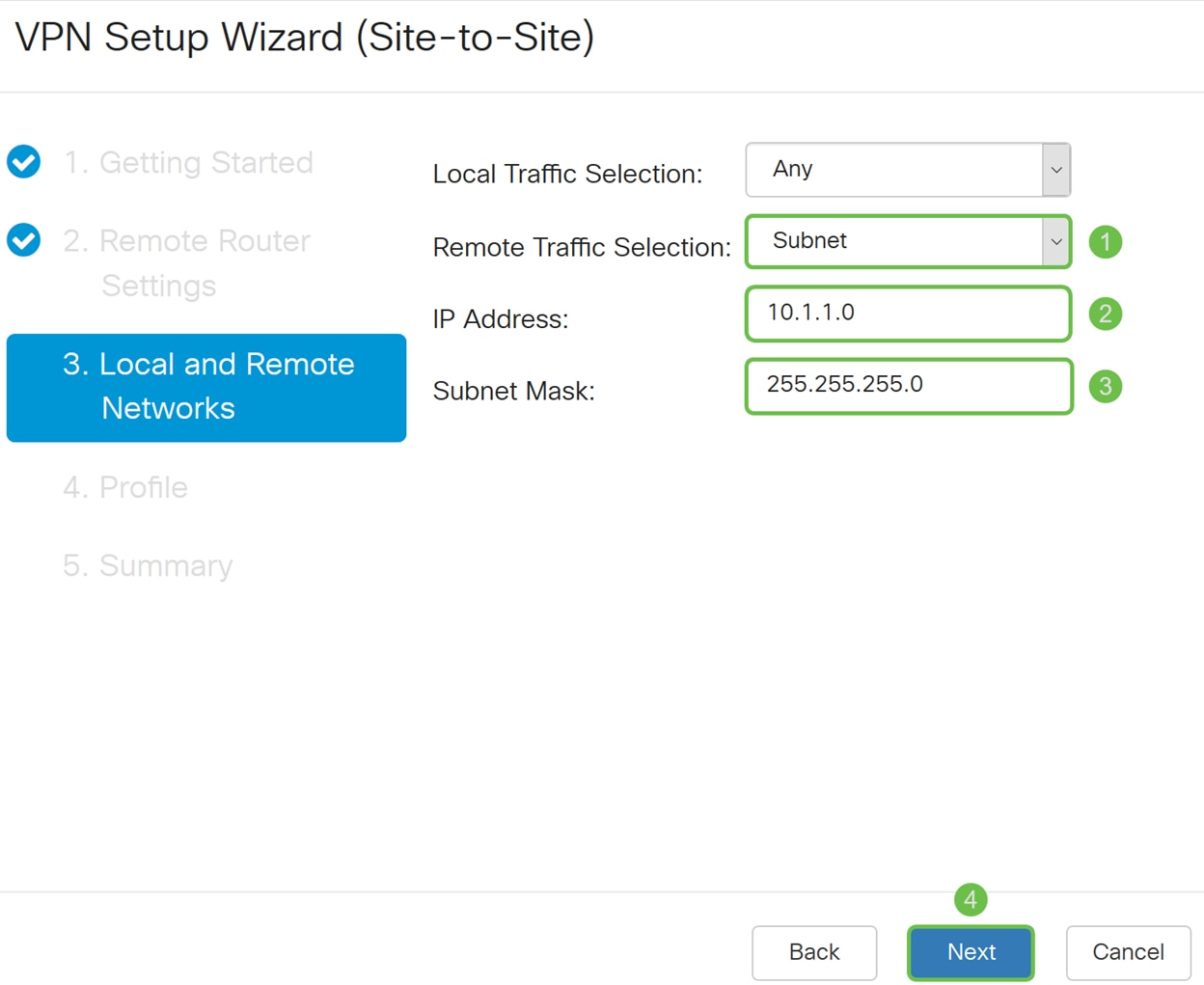

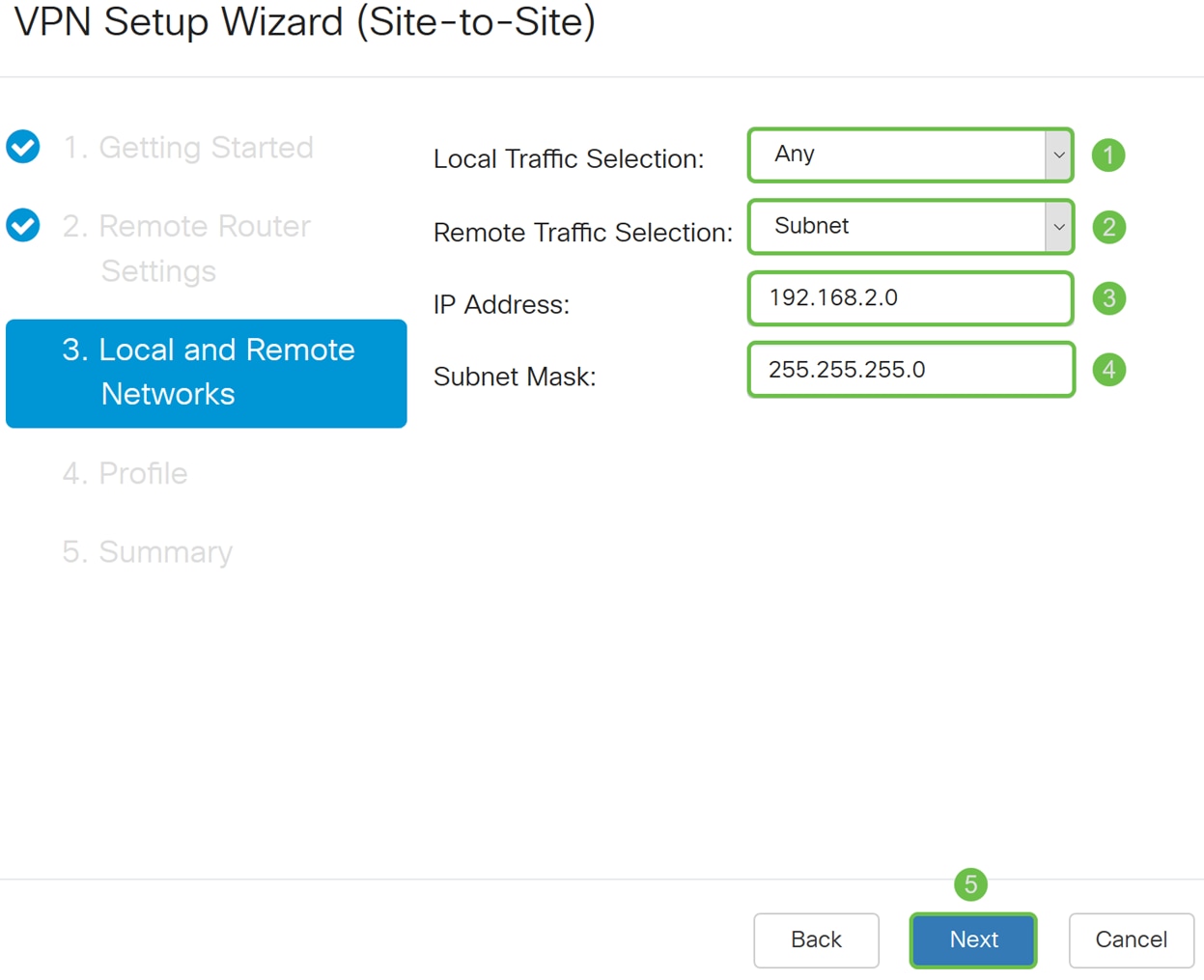

Schritt 6: Wählen Sie im Abschnitt "Lokales und Remote-Netzwerk" unter "Lokaler Datenverkehr" die lokale IP (Subnetz, Single oder Any) aus der Dropdown-Liste aus. Wenn Sie Subnet (Subnetz) auswählen, geben Sie die Subnetz-IP-Adresse und die Subnetzmaske ein. Wenn Sie Single (Einzel) auswählen, geben Sie eine IP-Adresse ein. Wenn Any (Beliebig) ausgewählt wurde, gehen Sie zum nächsten Schritt, um die Remote-Datenverkehrsauswahl zu konfigurieren.

Schritt 7: Wählen Sie in der Remote Traffic Selection (Remote-Datenverkehrsauswahl) die Remote-IP (Subnetz, Single oder Any) aus der Dropdown-Liste aus. Wenn Sie Subnet (Subnetz) auswählen, geben Sie die Subnetz-IP-Adresse und die Subnetzmaske des Remote-Routers (Router B) ein. Wenn Sie Single (Einzel) auswählen, geben Sie die IP-Adresse ein. Klicken Sie dann auf Weiter, um den Abschnitt Profil zu konfigurieren.

Anmerkung: Wenn Sie Any (Beliebig) für die lokale Datenverkehrsauswahl ausgewählt haben, müssen Sie für die Remote-Datenverkehrsauswahl entweder Subnetz oder Single (Einzel) auswählen.

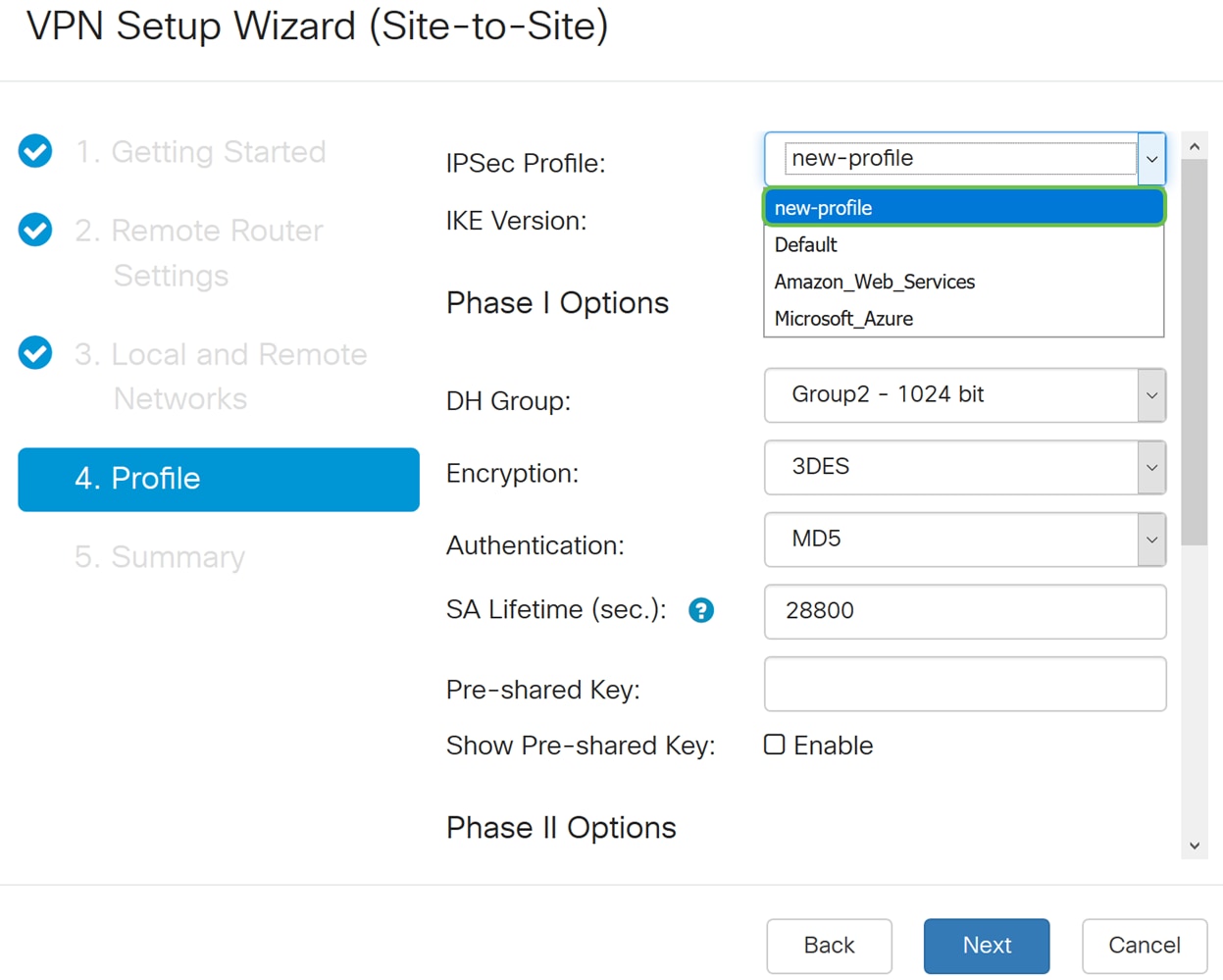

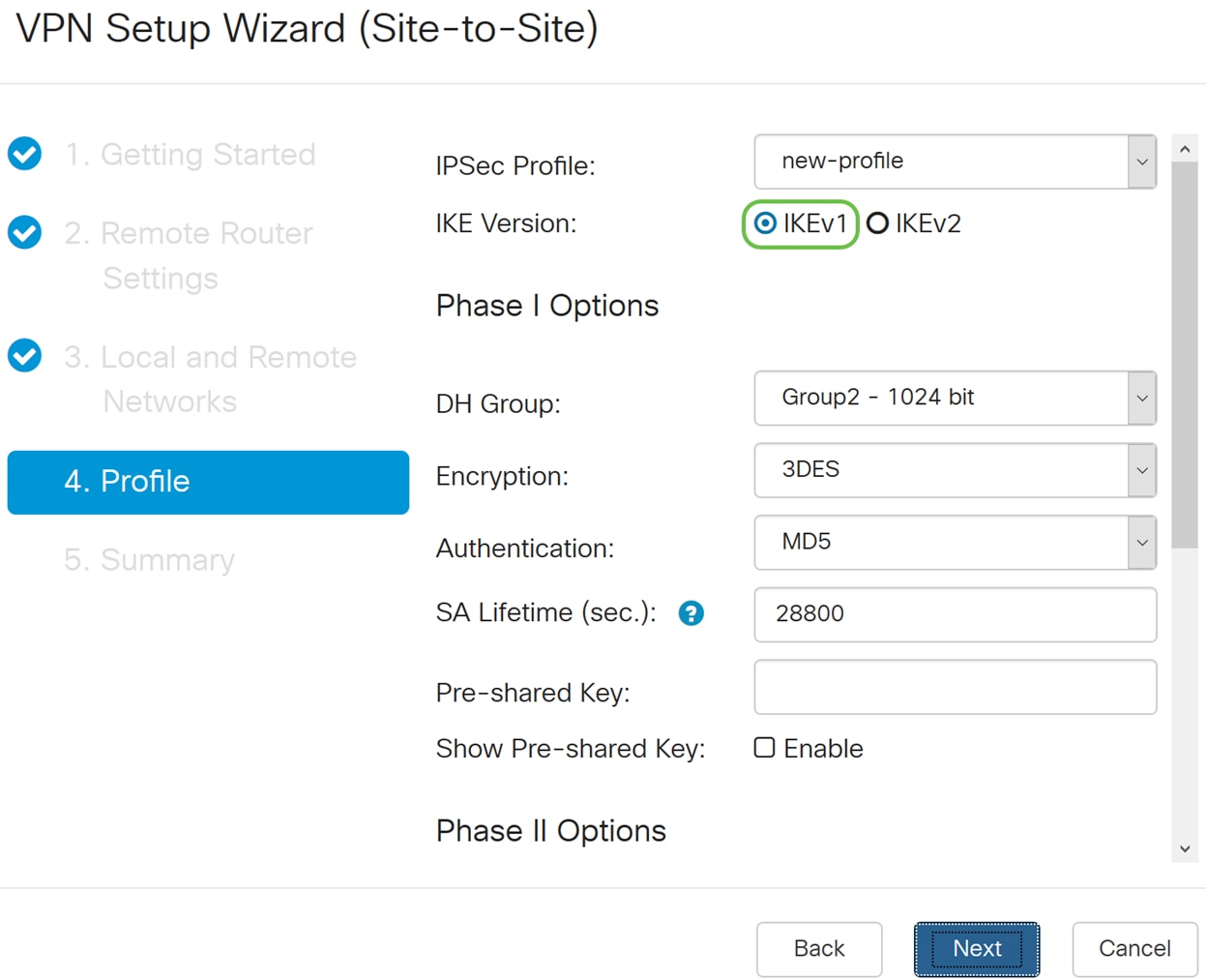

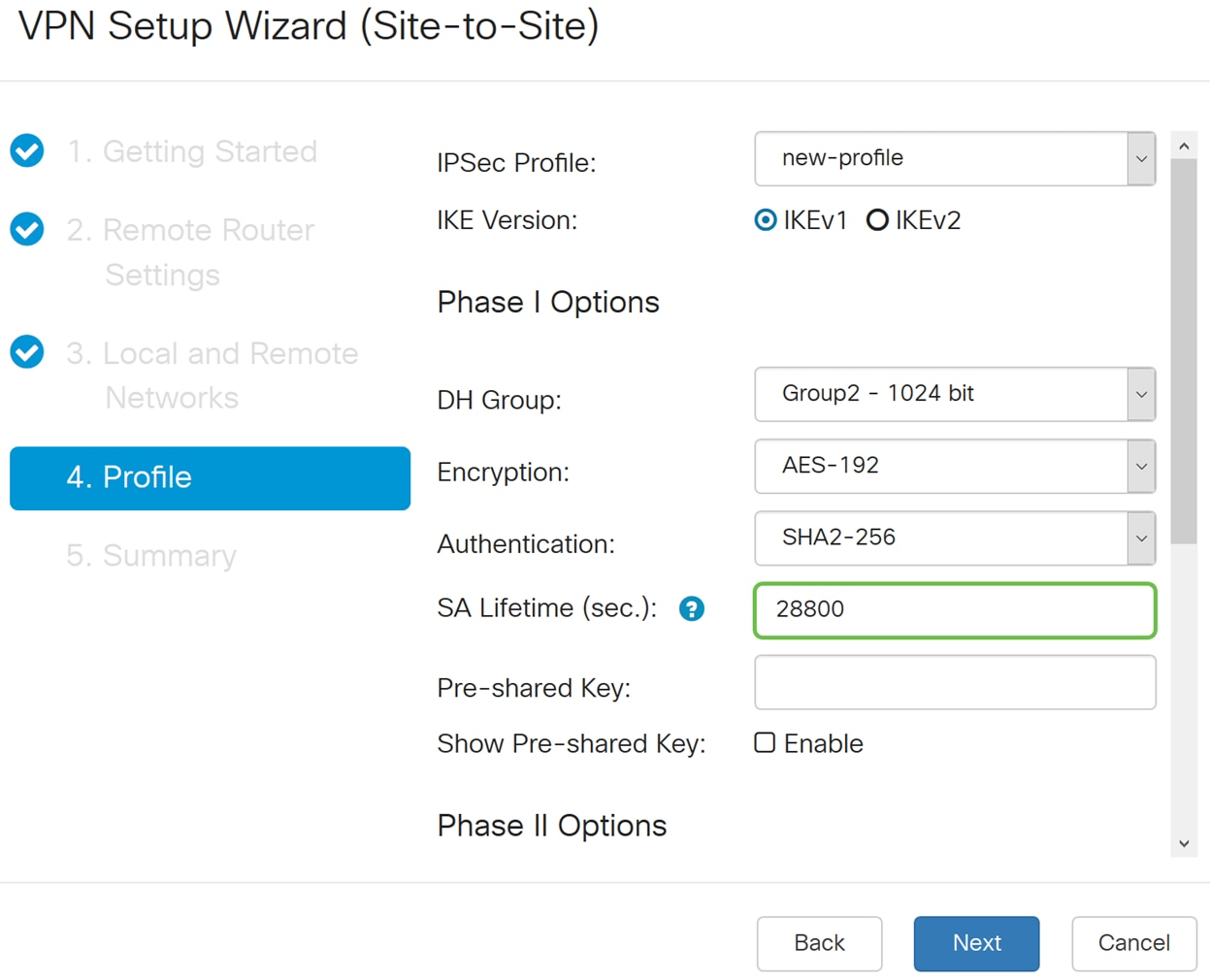

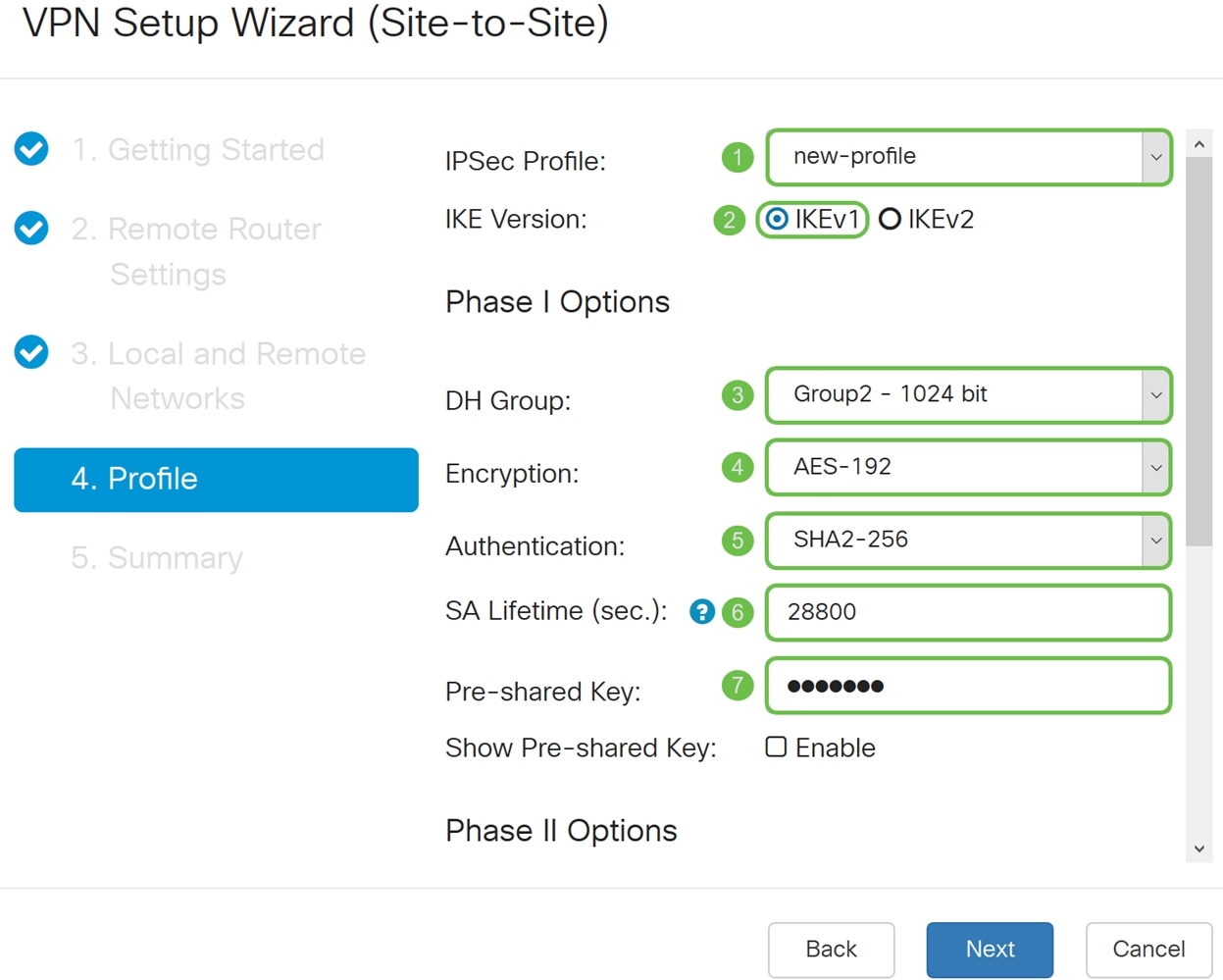

Schritt 8: Wählen Sie im Abschnitt Profil einen Namen für das IPsec-Profil aus der Dropdown-Liste aus. Für diese Demonstration wurde new-profile als IPsec-Profil ausgewählt.

Schritt 9: Wählen Sie IKEv1 (Internet Key Exchange Version 1) oder IKEv2 (Internet Key Exchange Version 2) als IKE-Version. IKE ist ein Hybridprotokoll, das den Oakley-Schlüsselaustausch und den Skeme-Schlüsselaustausch innerhalb des ISAKMP-Frameworks (Internet Security Association and Key Management Protocol) implementiert. IKE stellt die Authentifizierung der IPsec-Peers bereit, verhandelt IPsec-Schlüssel und verhandelt IPsec-Sicherheitszuordnungen. IKEv2 ist effizienter, da für den Schlüsselaustausch weniger Pakete benötigt werden und mehr Authentifizierungsoptionen unterstützt werden, während IKEv1 nur die auf gemeinsamen Schlüsseln und Zertifikaten basierende Authentifizierung unterstützt. In diesem Beispiel wurde IKEv1 als IKE-Version ausgewählt.

Anmerkung: Wenn Ihr Gerät IKEv2 unterstützt, wird IKEv2 empfohlen. Wenn Ihre Geräte IKEv2 nicht unterstützen, verwenden Sie IKEv1. Beide Router (lokal und remote) müssen die gleiche IKE-Version und die gleichen Sicherheitseinstellungen verwenden.

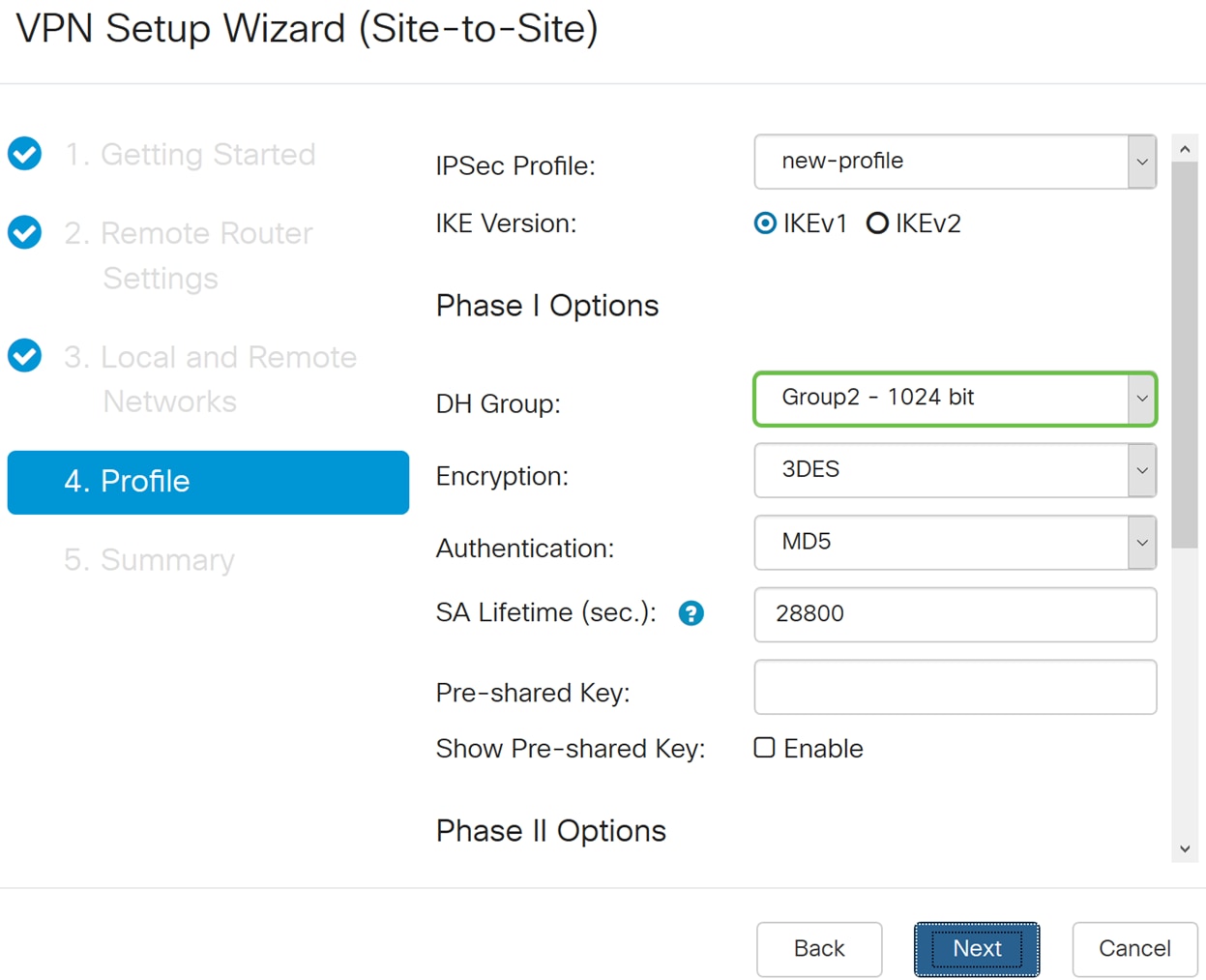

Schritt 10: Wählen Sie im Abschnitt "Phase 1 Options" (Optionen für Phase 1) eine DH-Gruppe (Gruppe 2 - 1024 Bit oder Gruppe 5 - 1536 Bit) aus der Dropdown-Liste aus. DH ist ein Schlüsselaustauschprotokoll mit zwei Gruppen unterschiedlicher Primärschlüssellängen: Die Gruppe 2 hat bis zu 1.024 Bit und die Gruppe 5 bis zu 1.536 Bit. Für diese Demonstration wird Group 2 - 1024 Bit verwendet.

Anmerkung: Wählen Sie für schnellere Geschwindigkeit und niedrigere Sicherheit Gruppe 2. Für langsamere Geschwindigkeit und höhere Sicherheit wählen Sie Gruppe 5. Gruppe 2 ist standardmäßig ausgewählt.

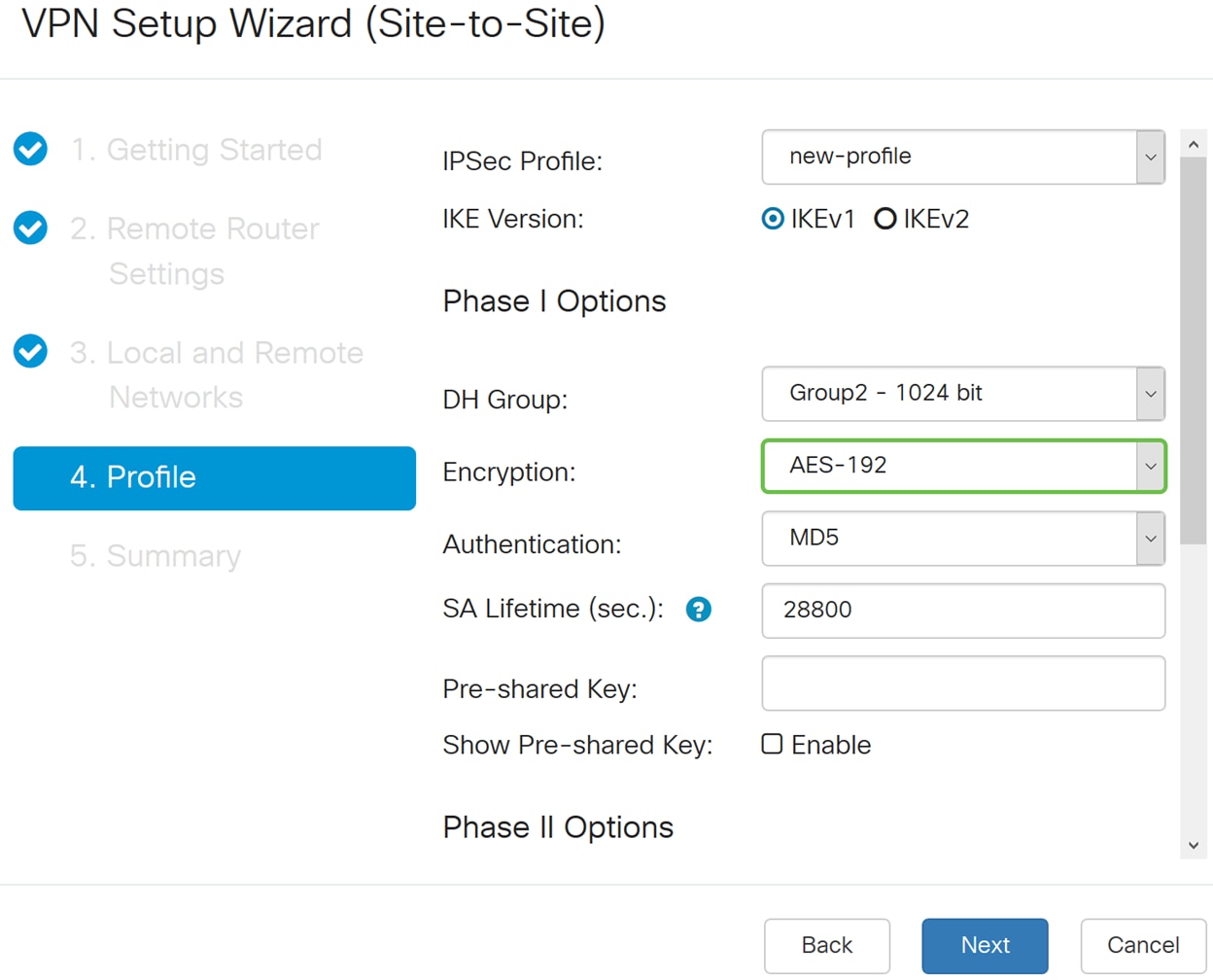

Schritt 11: Wählen Sie eine Verschlüsselungsoption (3DES, AES-128, AES-192 oder AES-256) aus der Dropdown-Liste aus. Diese Methode bestimmt den Algorithmus, der zum Verschlüsseln oder Entschlüsseln von ESP- (Encapsulating Security Payload)/ISAKMP-Paketen (Internet Security Association and Key Management Protocol) verwendet wird. Triple Data Encryption Standard (3DES) verwendet DES-Verschlüsselung dreimal, ist jetzt jedoch ein veralteter Algorithmus. Das bedeutet, dass es nur verwendet werden sollte, wenn es keine besseren Alternativen gibt, da es immer noch eine marginale, aber akzeptable Sicherheitsstufe bietet. Benutzer sollten es nur verwenden, wenn es aus Gründen der Abwärtskompatibilität erforderlich ist, da es anfällig für einige "Blockkollisionsangriffe" ist. Advanced Encryption Standard (AES) ist ein Verschlüsselungsalgorithmus, der sicherer als DES ist. AES verwendet einen größeren Schlüssel, der sicherstellt, dass der einzige bekannte Ansatz zum Entschlüsseln einer Nachricht für einen Eindringling darin besteht, jeden möglichen Schlüssel auszuprobieren. Es wird empfohlen, AES anstelle von 3DES zu verwenden. In diesem Beispiel wird AES-192 als Verschlüsselungsoption verwendet.

Anmerkung: Hier finden Sie einige weitere Ressourcen, die Ihnen dabei helfen können: Konfigurieren der Sicherheit für VPNs mit IPSec und Verschlüsselungstechnologie der nächsten Generation.

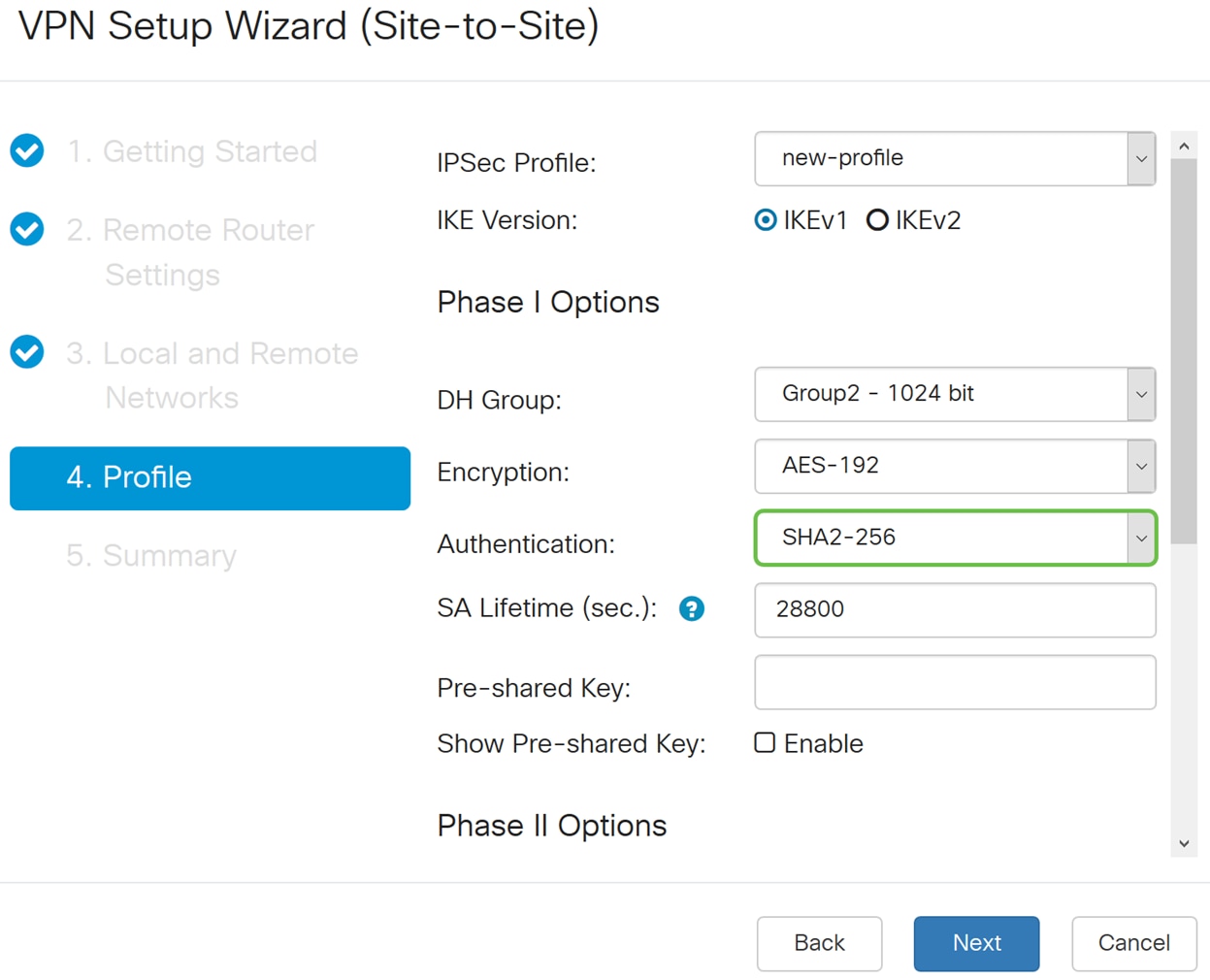

Schritt 12: Die Authentifizierungsmethode legt fest, wie die Encapsulating Security Payload Protocol (ESP)-Header-Pakete validiert werden. MD5 ist ein unidirektionaler Hash-Algorithmus, der einen 128-Bit-Digest erzeugt. SHA1 ist ein unidirektionaler Hash-Algorithmus, der einen 160-Bit-Digest erzeugt, während SHA2-256 einen 256-Bit-Digest erzeugt. SHA2-256 wird empfohlen, da es sicherer ist. Stellen Sie sicher, dass beide Enden des VPN-Tunnels die gleiche Authentifizierungsmethode verwenden. Wählen Sie eine Authentifizierung aus (MD5, SHA1 oder SHA2-256). SHA2-256 wurde für dieses Beispiel ausgewählt.

Schritt 13: Die SA-Lebensdauer (Sec) gibt an, wie lange (in Sekunden) eine IKE-SA in dieser Phase aktiv ist. Eine neue Sicherheitszuordnung (Security Association, SA) wird vor Ablauf der Lebensdauer ausgehandelt, um sicherzustellen, dass eine neue SA verwendet werden kann, wenn die alte abläuft. Der Standardwert ist 28800, und der Bereich liegt zwischen 120 und 86400. Wir verwenden den Standardwert von 28.800 Sekunden als SA-Lebensdauer für Phase I.

Anmerkung: Es wird empfohlen, dass Ihre SA-Lebenszeit in Phase I länger ist als Ihre SA-Lebenszeit in Phase II. Wenn Sie Phase I kürzer als Phase II machen, müssen Sie den Tunnel im Gegensatz zum Datentunnel häufig neu verhandeln. Der Datentunnel erfordert mehr Sicherheit. Daher ist es besser, die Lebensdauer in Phase II kürzer als in Phase I zu halten.

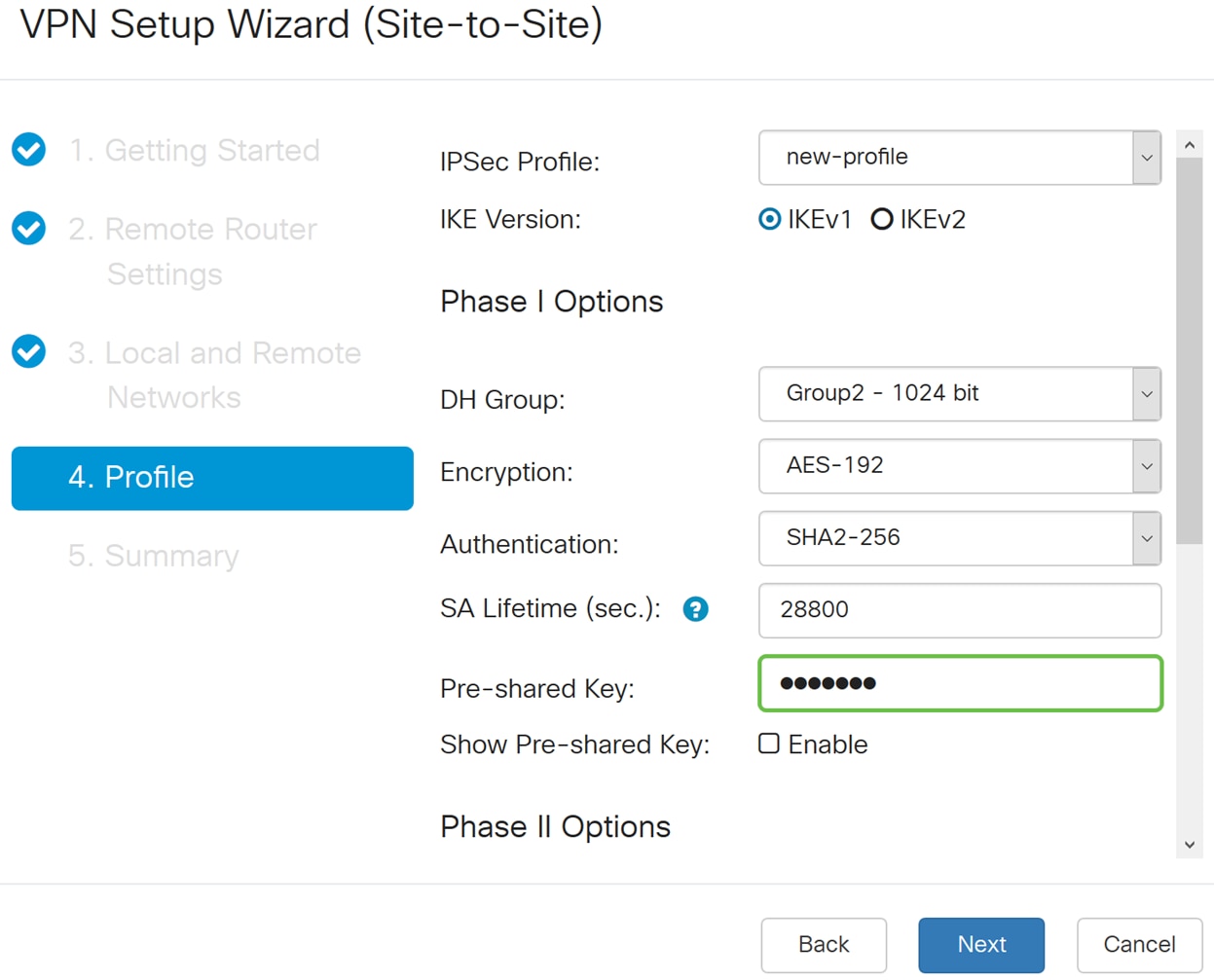

Schritt 14: Geben Sie den vorinstallierten Schlüssel ein, der zur Authentifizierung des entfernten IKE-Peers verwendet werden soll. Sie können bis zu 30 Tastaturzeichen oder Hexadezimalwerte eingeben, z. B. My_@123 oder 4d795f40313233. Beide Enden des VPN-Tunnels müssen den gleichen vorinstallierten Schlüssel verwenden.

Anmerkung: Wir empfehlen Ihnen, den vorinstallierten Schlüssel regelmäßig zu ändern, um die VPN-Sicherheit zu maximieren.

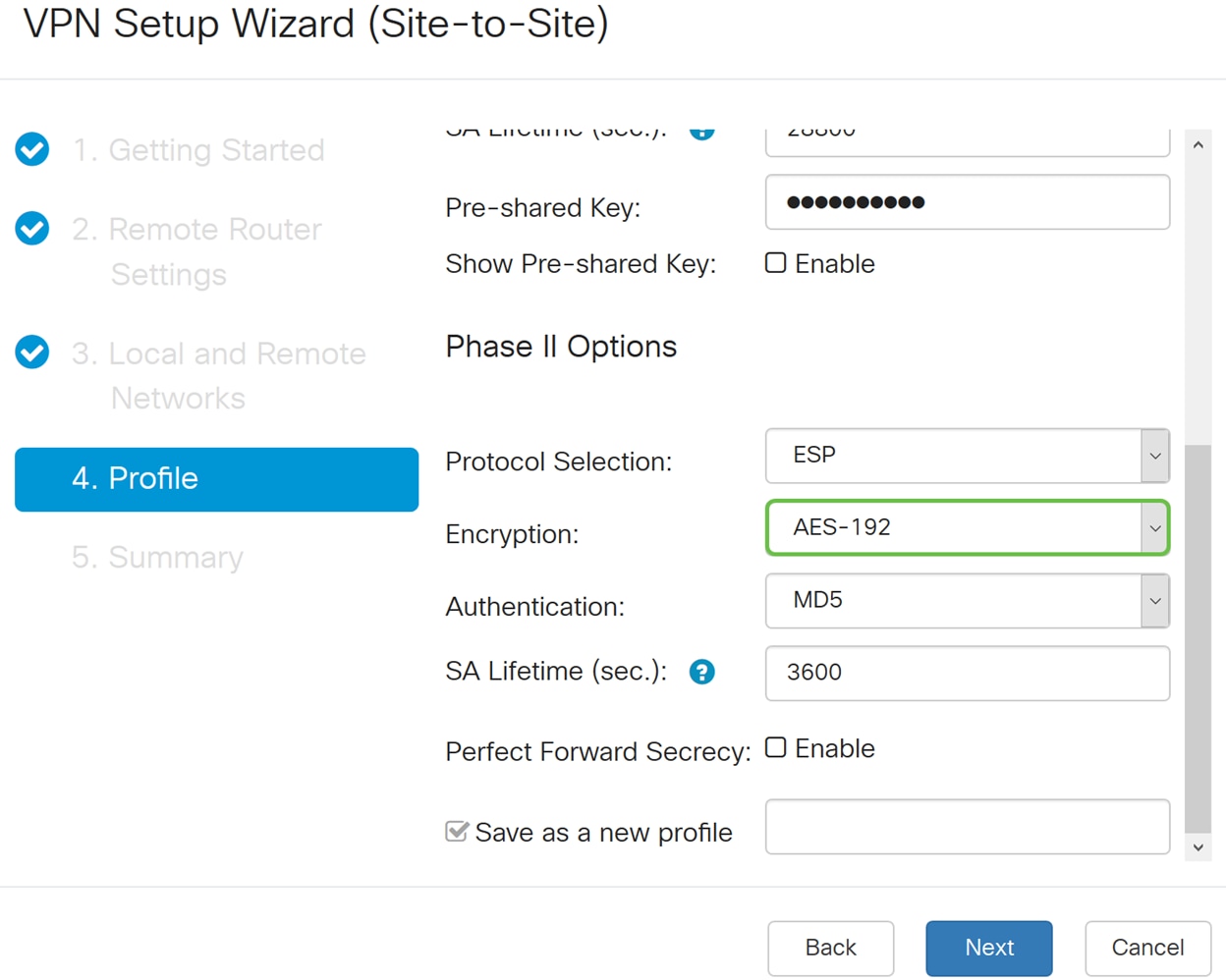

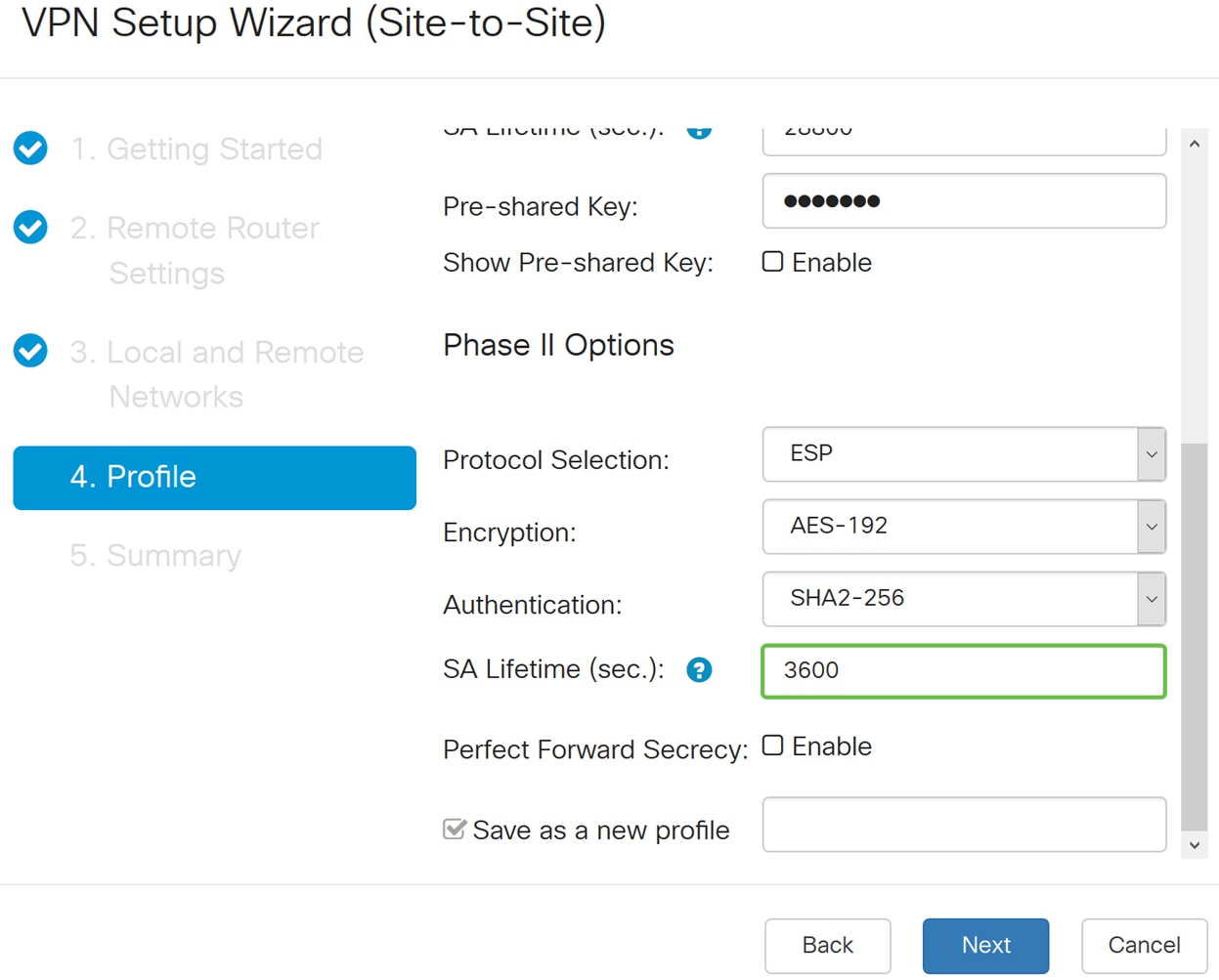

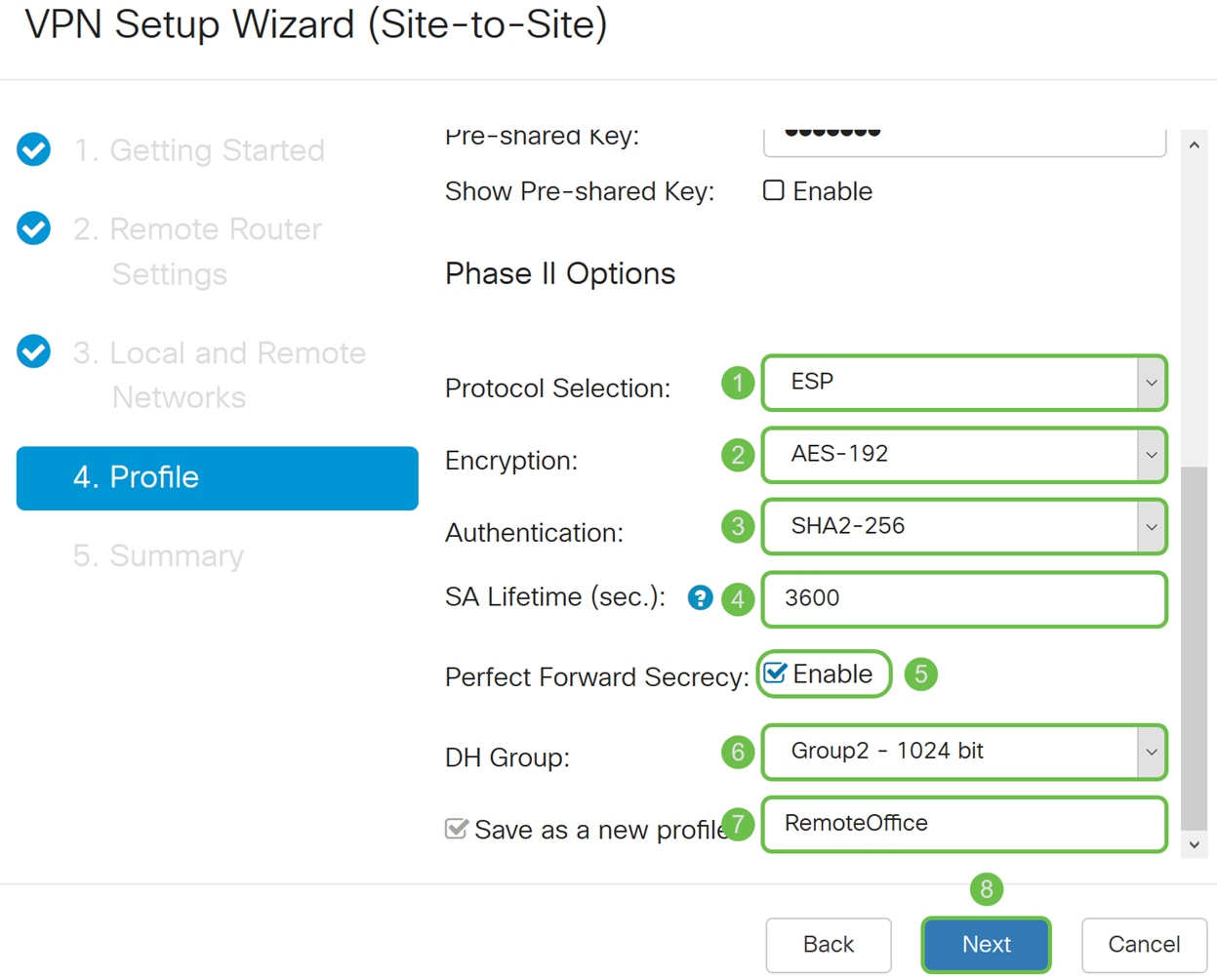

Schritt 15. Wählen Sie im Abschnitt Phase II Options (Optionen für Phase II) ein Protokoll aus der Dropdown-Liste aus.

・ ESP - Wählen Sie ESP für die Datenverschlüsselung aus, und geben Sie die Verschlüsselung ein.

・ AH - Wählen Sie diese Option für Datenintegrität in Situationen, in denen Daten nicht geheim sind, sondern authentifiziert werden müssen.

Schritt 16: Wählen Sie eine Verschlüsselungsoption (3DES, AES-128, AES-192 oder AES-256) aus der Dropdown-Liste aus. Diese Methode bestimmt den Algorithmus, der zum Verschlüsseln oder Entschlüsseln von ESP- (Encapsulating Security Payload)/ISAKMP-Paketen (Internet Security Association and Key Management Protocol) verwendet wird. Triple Data Encryption Standard (3DES) verwendet DES-Verschlüsselung dreimal, ist jetzt jedoch ein veralteter Algorithmus. Das bedeutet, dass es nur verwendet werden sollte, wenn es keine besseren Alternativen gibt, da es immer noch eine marginale, aber akzeptable Sicherheitsstufe bietet. Benutzer sollten es nur verwenden, wenn es aus Gründen der Abwärtskompatibilität erforderlich ist, da es anfällig für einige "Blockkollisionsangriffe" ist. Advanced Encryption Standard (AES) ist ein Verschlüsselungsalgorithmus, der sicherer als DES ist. AES verwendet einen größeren Schlüssel, der sicherstellt, dass der einzige bekannte Ansatz zum Entschlüsseln einer Nachricht für einen Eindringling darin besteht, jeden möglichen Schlüssel auszuprobieren. Es wird empfohlen, AES anstelle von 3DES zu verwenden. In diesem Beispiel wird AES-192 als Verschlüsselungsoption verwendet.

Anmerkung: Hier finden Sie einige weitere Ressourcen, die Ihnen dabei helfen können: Konfigurieren der Sicherheit für VPNs mit IPSec und Verschlüsselungstechnologie der nächsten Generation.

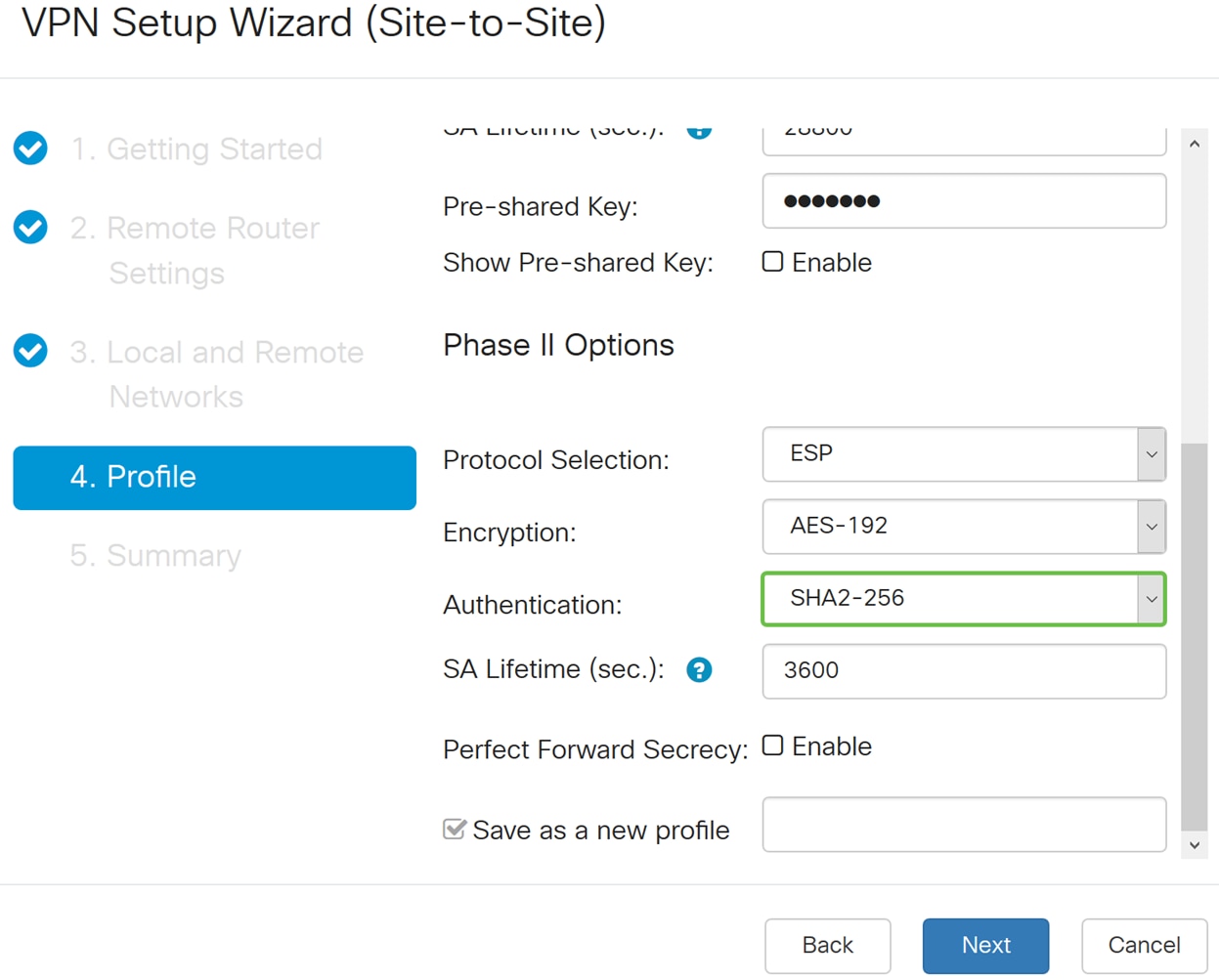

Schritt 17: Die Authentifizierungsmethode legt fest, wie die Encapsulating Security Payload Protocol (ESP)-Header-Pakete validiert werden. MD5 ist ein unidirektionaler Hash-Algorithmus, der einen 128-Bit-Digest erzeugt. SHA1 ist ein unidirektionaler Hash-Algorithmus, der einen 160-Bit-Digest erzeugt, während SHA2-256 einen 256-Bit-Digest erzeugt. SHA2-256 wird empfohlen, da es sicherer ist. Stellen Sie sicher, dass beide Enden des VPN-Tunnels die gleiche Authentifizierungsmethode verwenden. Wählen Sie eine Authentifizierung aus (MD5, SHA1 oder SHA2-256). SHA2-256 wurde für dieses Beispiel ausgewählt.

Schritt 18: Geben Sie in SA Lifetime (Sec) die Zeit in Sekunden ein, die ein VPN-Tunnel (IPsec SA) in dieser Phase aktiv ist. Der Standardwert für Phase 2 beträgt 3600 Sekunden.

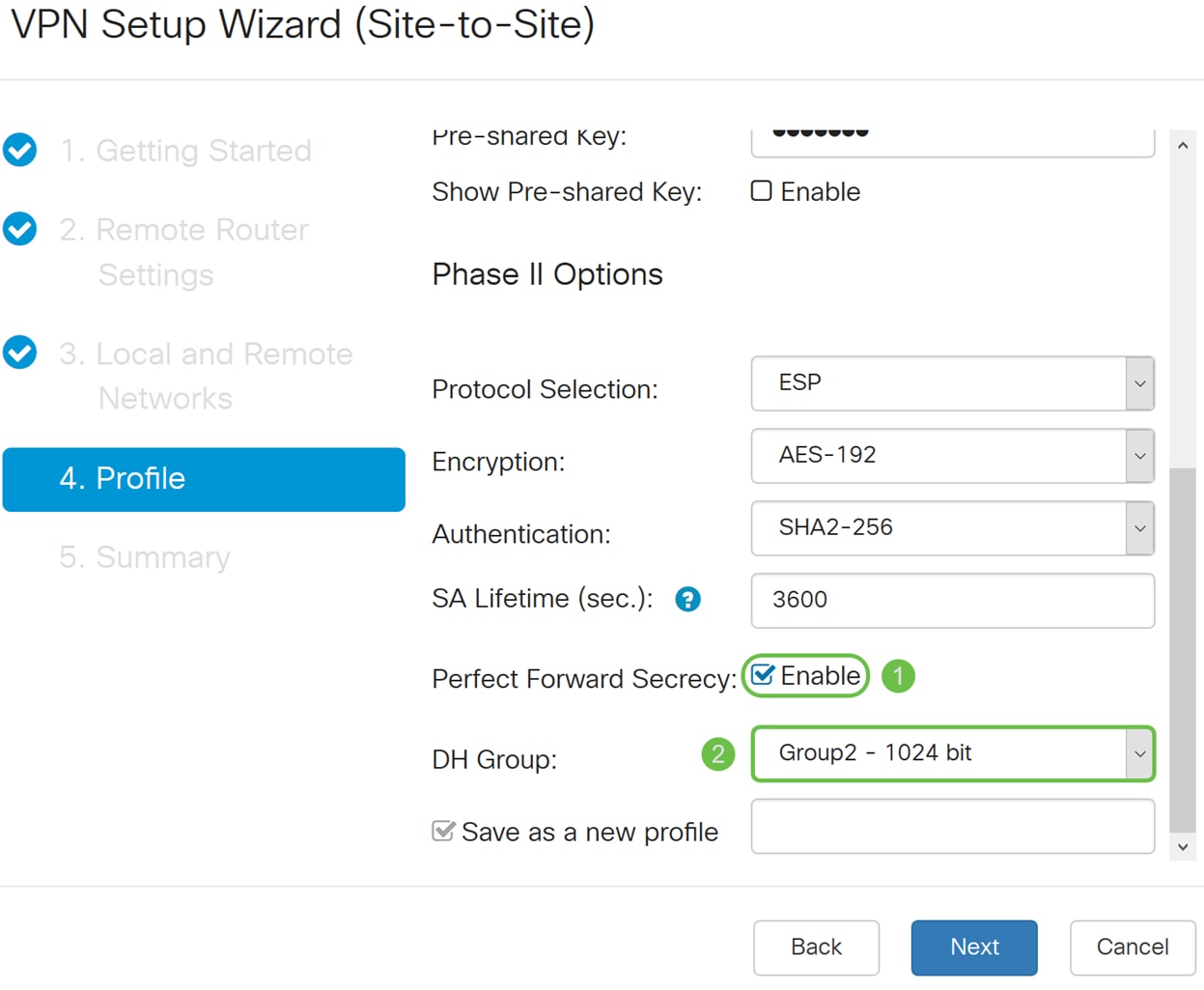

Schritt 19: Wenn Perfect Forward Secrecy (PFS) aktiviert ist, generiert die IKE Phase 2-Aushandlung neues Schlüsselmaterial für die Verschlüsselung und Authentifizierung von IPsec-Datenverkehr. Perfect Forward Secrecy wird verwendet, um die Sicherheit von Kommunikation zu verbessern, die über das Internet mittels Kryptographie mit öffentlichem Schlüssel übertragen wird. Aktivieren Sie das Kontrollkästchen, um diese Funktion zu aktivieren, oder deaktivieren Sie das Kontrollkästchen, um diese Funktion zu deaktivieren. Diese Funktion wird empfohlen. Wenn markiert, wählen Sie eine DH-Gruppe aus. In diesem Beispiel wird Group2 - 1024 Bit verwendet.

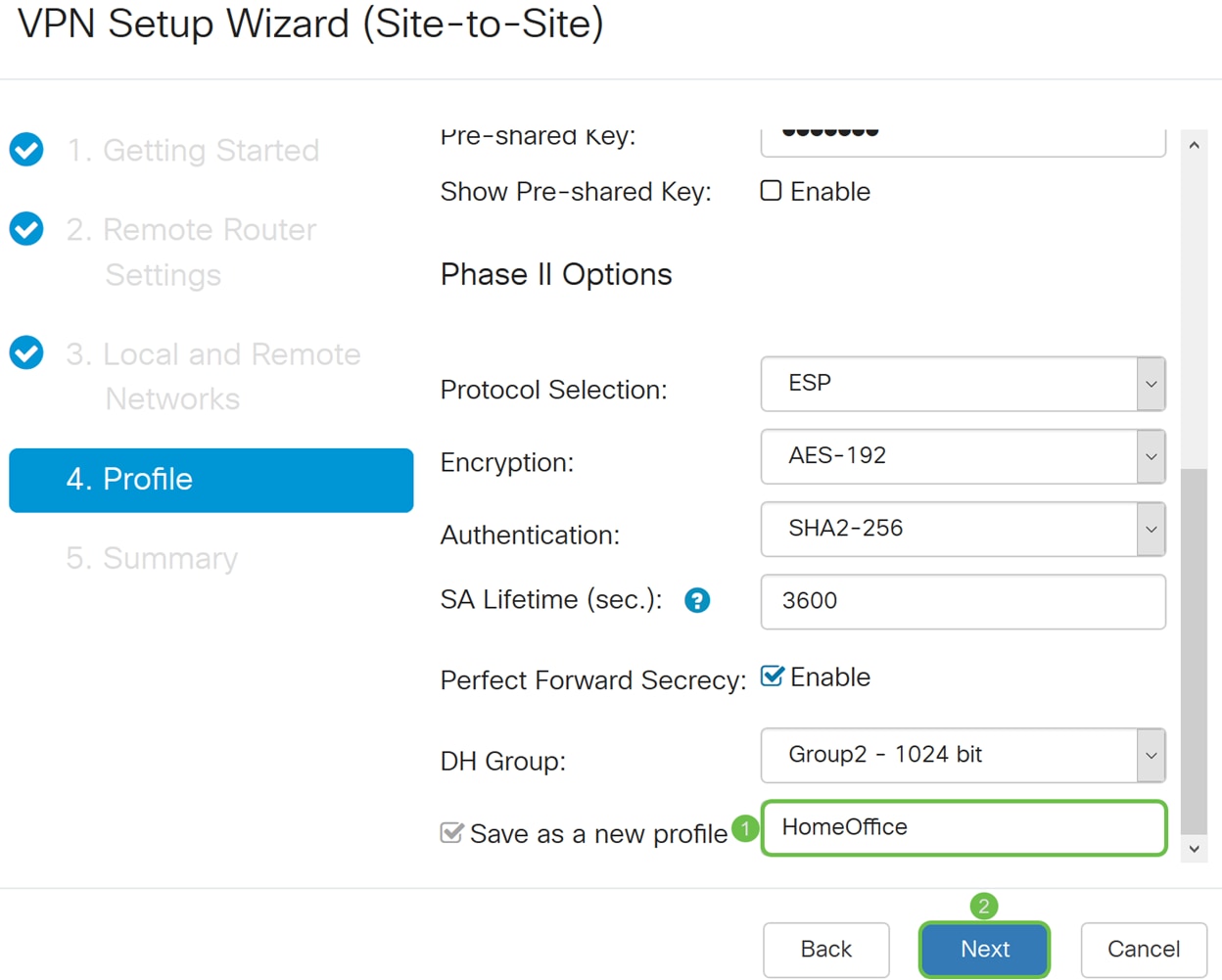

Schritt 20. Geben Sie im Feld Als neues Profil speichern einen Namen für das neue Profil ein, das Sie gerade erstellt haben. Klicken Sie auf Weiter, um eine Zusammenfassung Ihrer VPN-Konfiguration anzuzeigen.

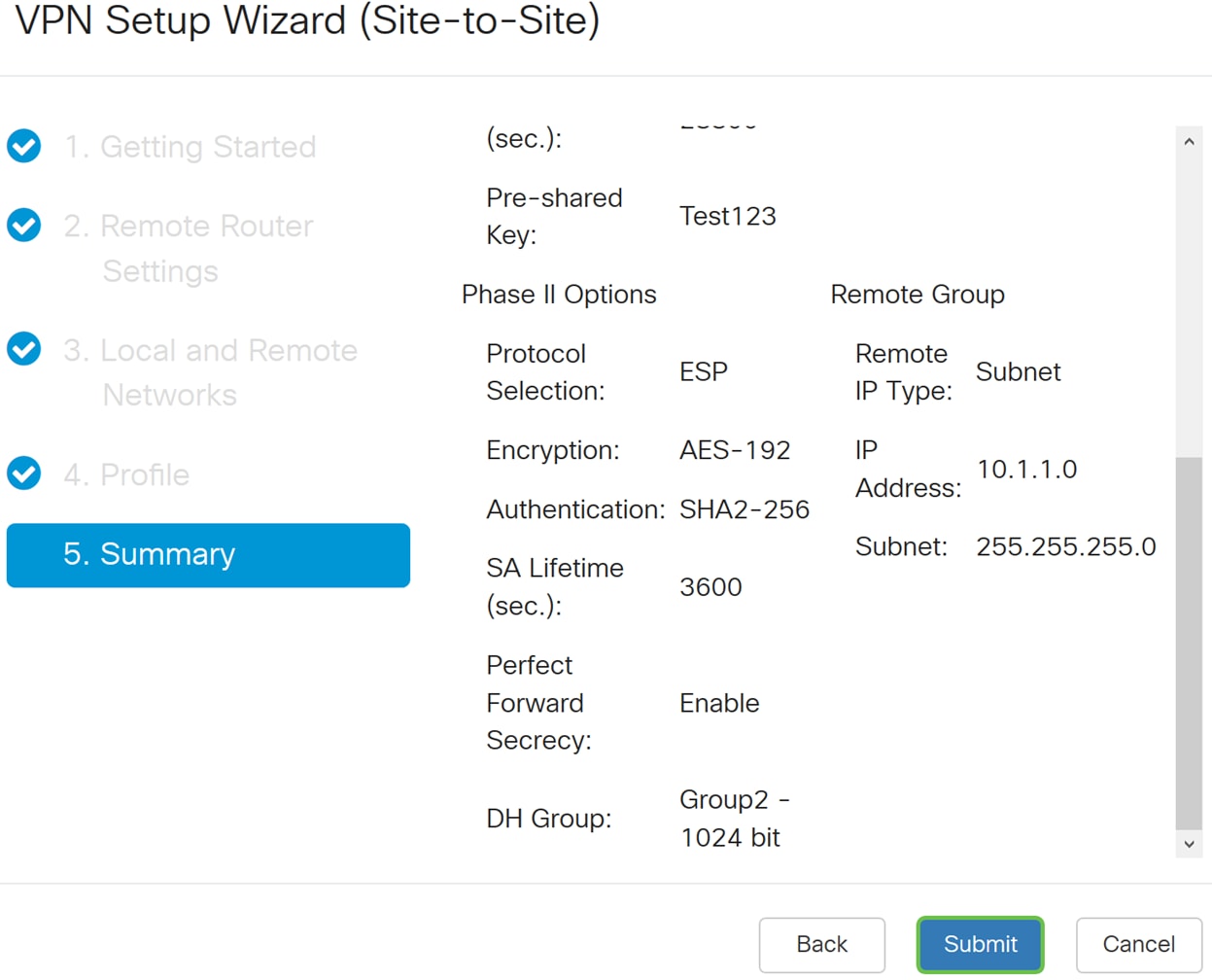

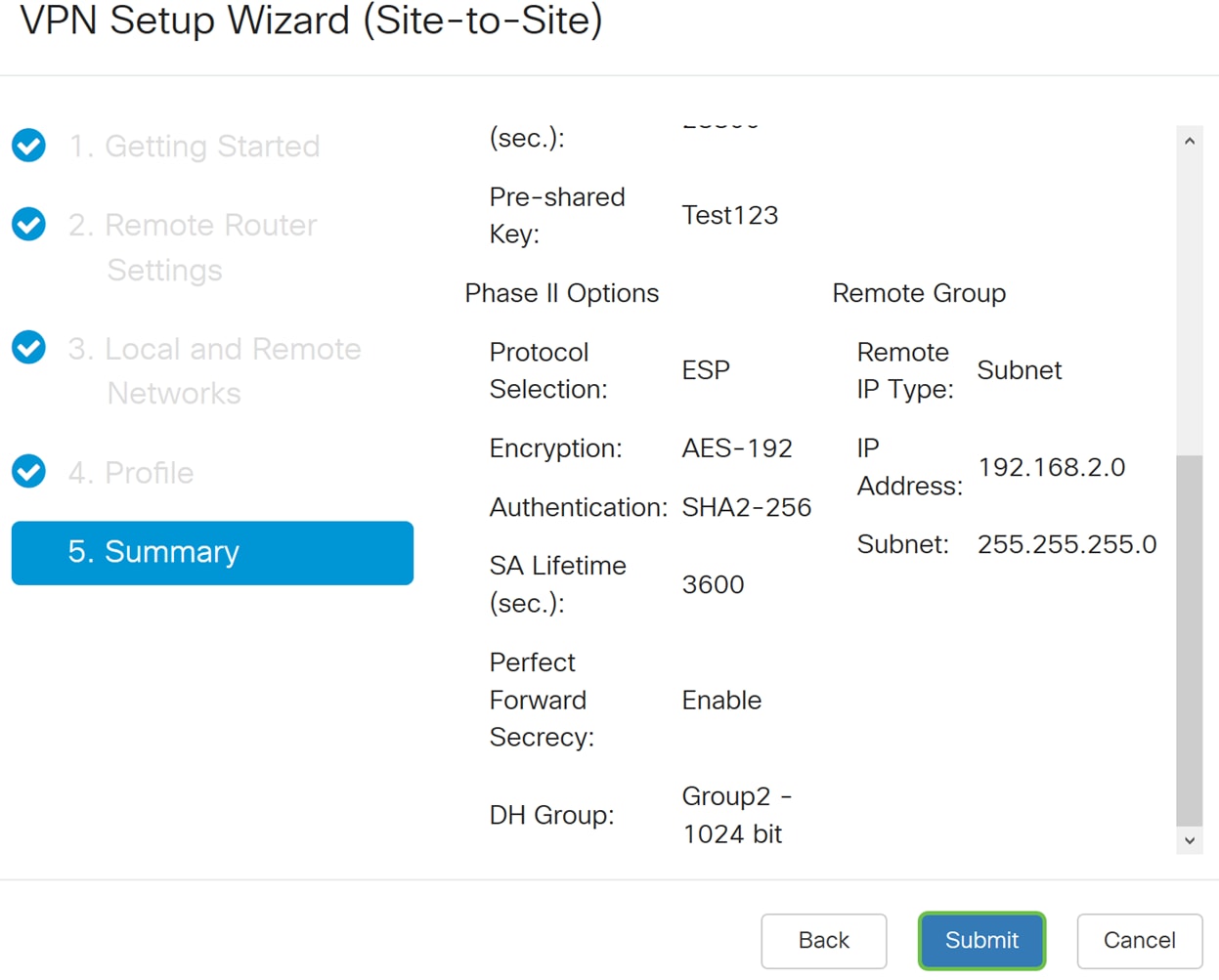

Schritt 21: Überprüfen Sie die Informationen, und klicken Sie dann auf Senden.

Konfiguration des VPN-Einrichtungsassistenten auf dem Remote-Router

Auf dem Remote-Router müssten Sie dieselben Sicherheitseinstellungen wie auf dem lokalen Router konfigurieren, jedoch die IP-Adresse des lokalen Routers als Remote-Datenverkehr verwenden.

Schritt 1: Melden Sie sich auf der Webkonfigurationsseite des Remote-Routers (Router B) an, und navigieren Sie zu VPN > VPN Setup Wizard (VPN > VPN-Einrichtungsassistent).

Schritt 2: Geben Sie einen Verbindungsnamen ein, und wählen Sie die Schnittstelle aus, die für das VPN verwendet wird, wenn Sie einen RV260 verwenden. Der RV160 verfügt nur über einen WAN-Link, sodass Sie im Dropdown-Menü keine Schnittstelle auswählen können. Klicken Sie dann auf Weiter, um fortzufahren.

Schritt 3: Wählen Sie in den Remote-Router-Einstellungen den Remote-Verbindungstyp aus, und geben Sie dann die WAN-IP-Adresse von Router A ein. Klicken Sie dann auf Weiter, um mit dem nächsten Abschnitt fortzufahren.

Schritt 4: Wählen Sie den lokalen und den Remote-Datenverkehr aus. Wenn Sie im Feld Remote Traffic Selection (Remote-Datenverkehrsauswahl) die Option Subnet (Subnetz) ausgewählt haben, geben Sie das Subnetz der privaten IP-Adresse von Router A ein. Klicken Sie dann auf Weiter, um den Abschnitt Profil zu konfigurieren.

Schritt 5: Wählen Sie im Abschnitt Profile (Profil) die gleichen Sicherheitseinstellungen wie Router A aus. Außerdem haben wir denselben vorinstallierten Schlüssel wie Router A eingegeben. Klicken Sie dann auf Weiter, um zur Seite Zusammenfassung zu gelangen.

Phase I-Optionen:

Phase II-Optionen:

Schritt 6: Überprüfen Sie auf der Seite "Übersicht", ob die gerade konfigurierten Informationen richtig sind. Klicken Sie anschließend auf Submit (Senden), um Ihr Site-to-Site-VPN zu erstellen.

Anmerkung: Alle Konfigurationen, die der Router derzeit verwendet, befinden sich in der laufenden Konfigurationsdatei, die flüchtig ist und zwischen Neustarts nicht beibehalten wird. Um die Konfiguration zwischen Neustarts beizubehalten, kopieren Sie die Datei "Running Configuration" nach Abschluss aller Änderungen in die Datei "Startup Configuration". Klicken Sie dazu auf die Schaltfläche Speichern, die oben auf Ihrer Seite angezeigt wird, oder navigieren Sie zu Administration > Configuration Management. Stellen Sie dann sicher, dass die Quelle Konfiguration ausführt und Ziel die Startkonfiguration ist. Klicken Sie auf Apply (Anwenden).

Schlussfolgerung

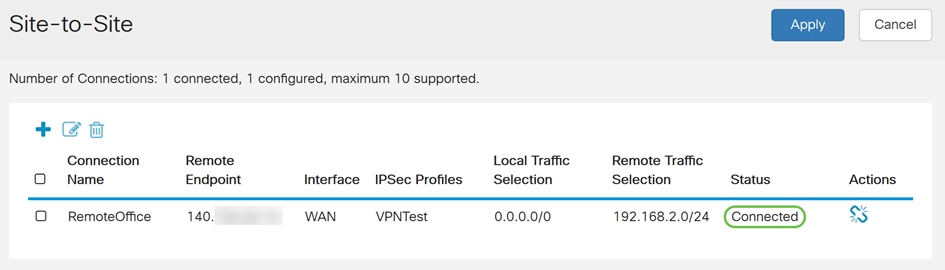

Sie sollten ein Site-to-Site-VPN mithilfe des VPN-Einrichtungsassistenten erfolgreich konfiguriert haben. Führen Sie die unten aufgeführten Schritte aus, um sicherzustellen, dass Ihr standortübergreifendes VPN verbunden ist.

Schritt 1: Um sicherzustellen, dass Ihre Verbindung hergestellt wurde, sollte der Status Verbunden angezeigt werden, wenn Sie zu VPN > IPSec VPN > Site-to-Site navigieren.

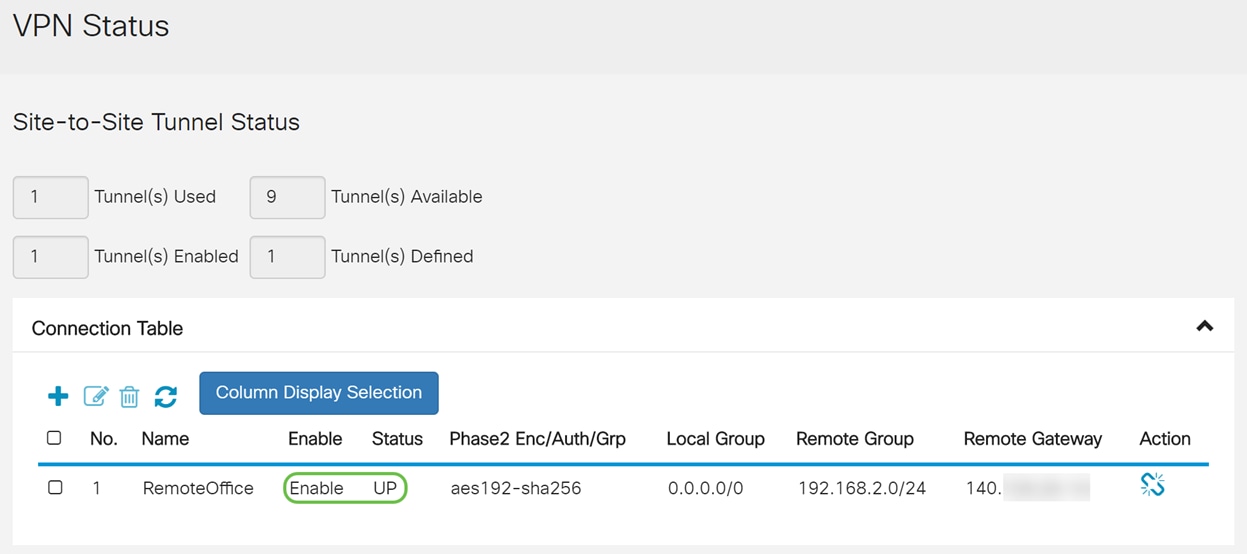

Schritt 2: Navigieren Sie zu Status and Statistics > VPN Status, und stellen Sie sicher, dass der Site-to-Site-Tunnel aktiviert und aktiviert ist.

Feedback

Feedback