Einleitung

In diesem Dokument wird beschrieben, wie Sie die SAML-Authentifizierung für Secure Web Gateway (SWG) mithilfe von Active Directory Federated Services (ADFS) konfigurieren.

SAML-Authentifizierungsanforderung

Bei der Umbrella SAML Authentication muss die SAML-Antwort den userPrincipalName des Endbenutzers (z. B. user@domain.local) als Namen-ID enthalten. Diese Anforderung gilt für alle Identitätsanbieter. Einige, z. B. ADFS, erfordern eine manuelle Konfiguration, um dieses Attribut einzuschließen.

Konfigurationsschritte in ADFS

- Wählen Sie in ADFS die Vertrauenspartei für Umbrella unter ADFS > Vertrauenspartei erstellen aus.

- Klicken Sie auf Richtlinie zur Anspruchsausstellung bearbeiten.

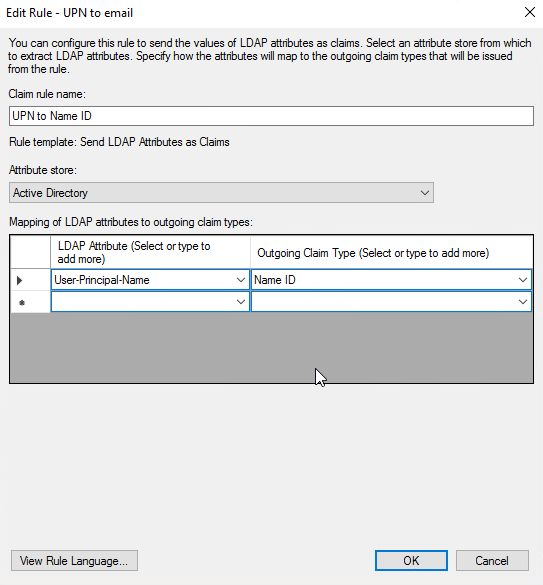

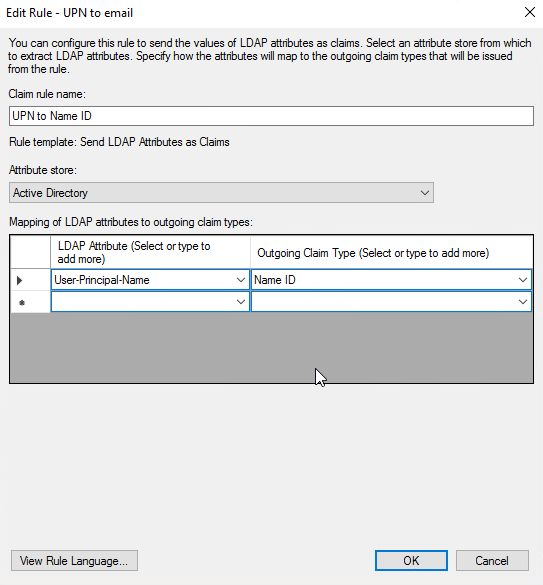

- Fügen Sie eine neue Regel hinzu, indem Sie die Anspruchsvorlage verwendenLDAP-Attribut als Ansprüche senden.

- Konfigurieren Sie die Regel so, dass das LDAP-AttributUserPrincipalName der ausgehenden SAML-AnspruchstypName-ID zugeordnet wird.

Screenshot_2021-10-20_at_12.33.50.png

Screenshot_2021-10-20_at_12.33.50.png

- Speichern Sie die Konfiguration.

UPN und E-Mail-Adresse im Vergleich

Das UPN eines Benutzers (z. B. user@domain.local) entspricht häufig der E-Mail-Adresse des Benutzers. In einigen Umgebungen unterscheidet sich die E-Mail-Adresse (z. B. user@externaldomain.tld) vom UPN.

- Umbrella erfordert, dass der Identitätsanbieter denName-IDclaim mit dem UPN-Wert sendet.

- Dies muss mit dem Benutzernamen übereinstimmen, der inDeployments > Users and Groups (Bereitstellungen > Benutzer und Gruppen in Umbrella) bereitgestellt wird.

- Umbrella User Provisioning Tools (wie der AD Connector) identifizieren Benutzer anhand ihres UPN.

Feedback

Feedback