Einleitung

In diesem Dokument wird die Fehlerbehebung bei DNS-Hijacking und -Umleitung durch Ihren ISP beschrieben.

Überblick

Einige Kunden stellen fest, dass Umbrella nicht wie erwartet funktioniert, obwohl sie ihren DNS auf die Resolver von Umbrella verweisen.

Viele Internet Service Provider (ISPs) können eine Art von DNS-Hijacking verwenden, um die Kontrolle über die DNS-Anfragen eines Benutzers zu übernehmen. Die Gründe dafür können variieren, aber es ist oft für das Sammeln von Statistiken und die Rückgabe von Anzeigen, wenn Benutzer auf eine unbekannte Domäne zugreifen und manchmal aus Gründen der Content-Filterung. Einige Regierungen nutzen DNS-Hijacking für die Zensur und leiten Benutzer auf staatlich autorisierte Websites um.

Abhängig von Ihrem ISP oder Ihrer Router-/Modem-Konfiguration stellen Sie möglicherweise fest, dass Ihre DNS-Anfragen aufgrund dieses DNS-Hijackings nicht beim Umbrella eingehen. In diesem Artikel können Sie überprüfen, ob dies für Sie von Bedeutung ist und wie Sie das Problem lösen können.

So überprüfen Sie, ob Ihre DNS-Anfragen Umbrella erreichen

- Überprüfen Sie zunächst, ob das Endgerät so konfiguriert ist, dass es auf die Umbrella-Resolver (208.67.220.220 und 208.67.222.222) verweist.

- Wenn Sie Ihren DNS auf Ihre internen DNS-Server verweisen, stellen Sie sicher, dass die Weiterleitungseinstellungen Ihrer DNS-Server so konfiguriert sind, dass sie auf Umbrella verweisen.

- So testen Sie, ob Ihr Computer Umbrella verwendet: https://welcome.umbrella.com/ Wenn keine Meldung angezeigt wird, die den Erfolg bestätigt, kann es sein, dass Ihr ISP den DNS-Datenverkehr abfängt.

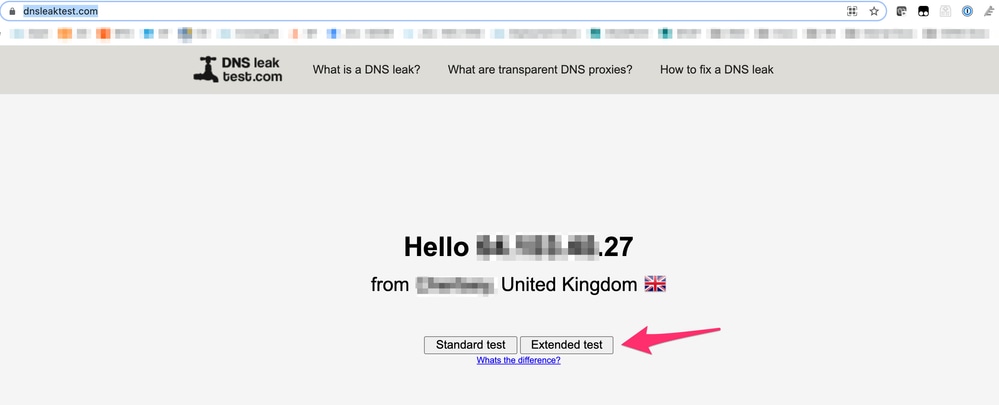

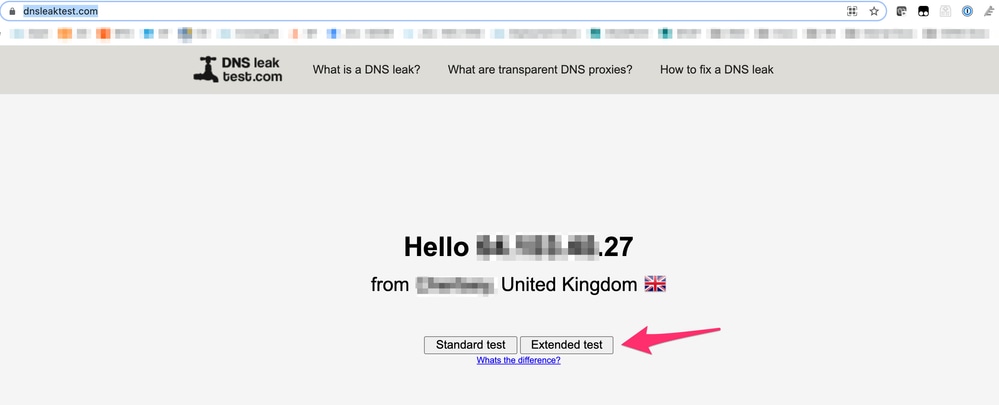

- Verwenden Sie dieses Tool, und führen Sie den "Erweiterten Test" aus, um zu überprüfen, welche DNS-Revolver Sie verwenden: https://www.dnsleaktest.com/.

10270213564692

10270213564692

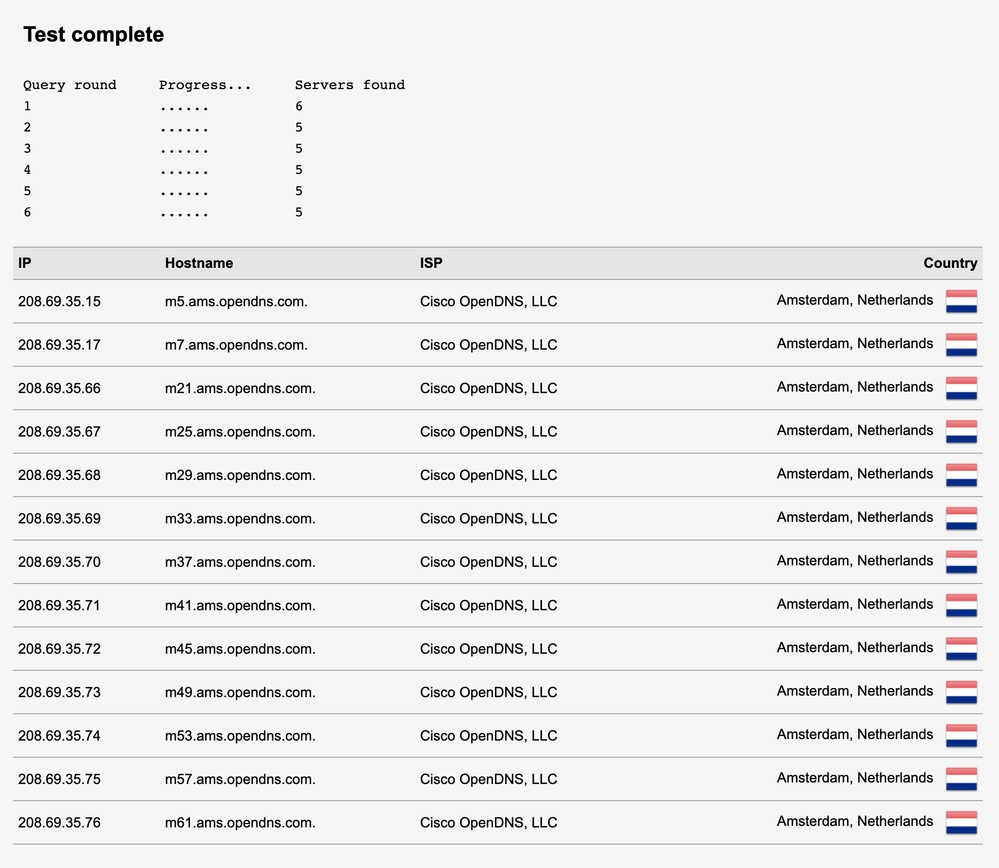

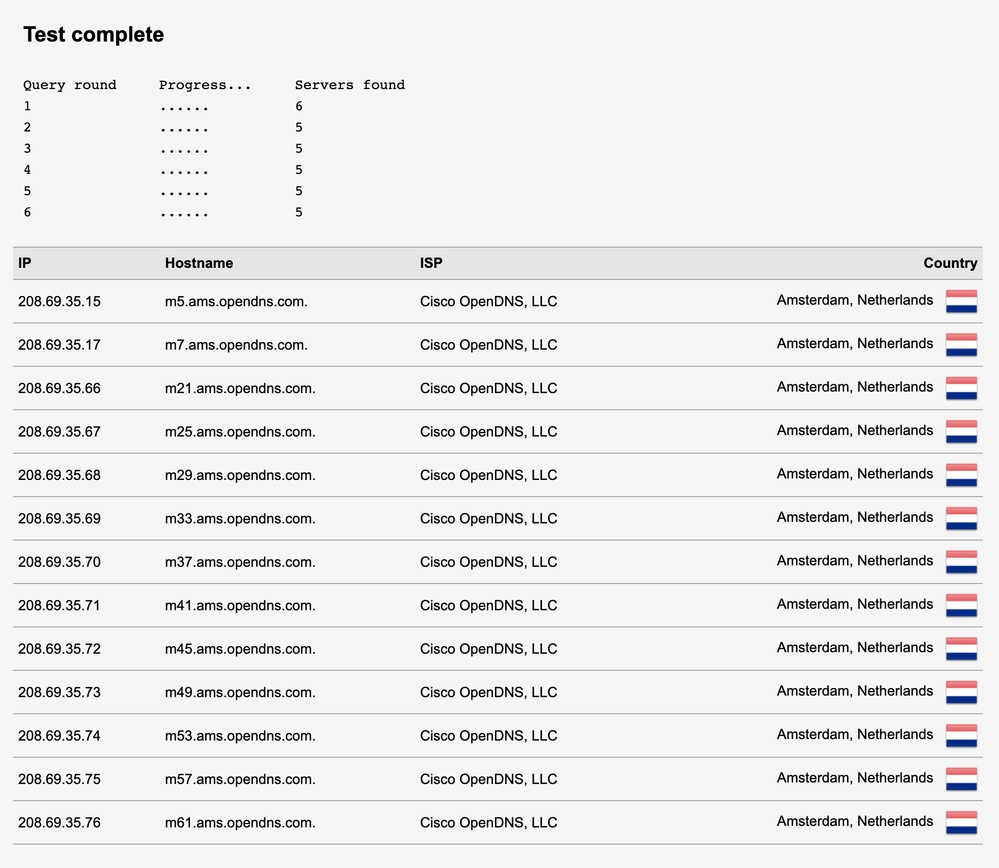

- Dies ist ein Beispiel für ein "gutes", funktionierendes Szenario, in dem DNS Umbrella/OpenDNS erreicht:

10270203031060

10270203031060

Anmerkung: Wie Sie sehen, wird jeder Hop als Cisco OpenDNS angezeigt. Es werden keine anderen DNS-Server von Drittanbietern angezeigt. Das bedeutet, dass Cisco Umbrella die DNS-Anfrage in jedem Schritt bearbeitet.

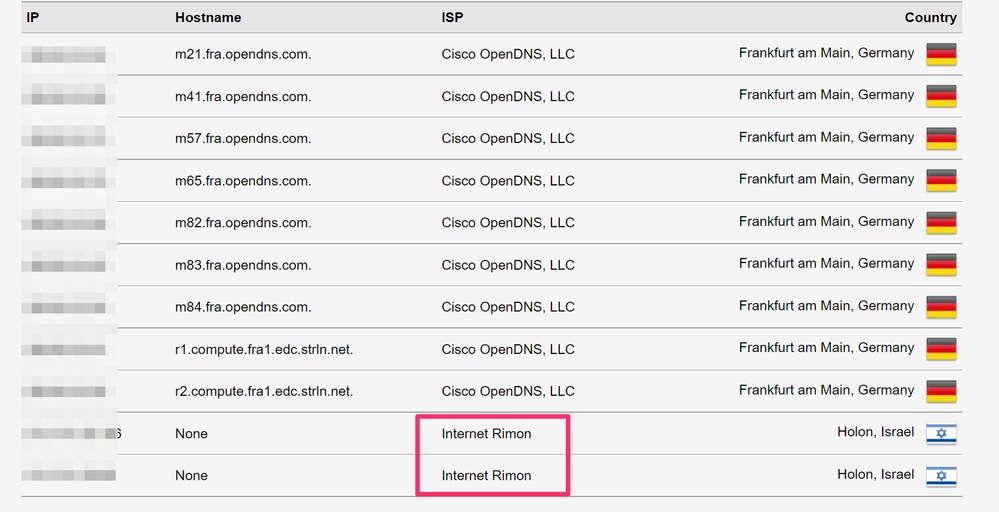

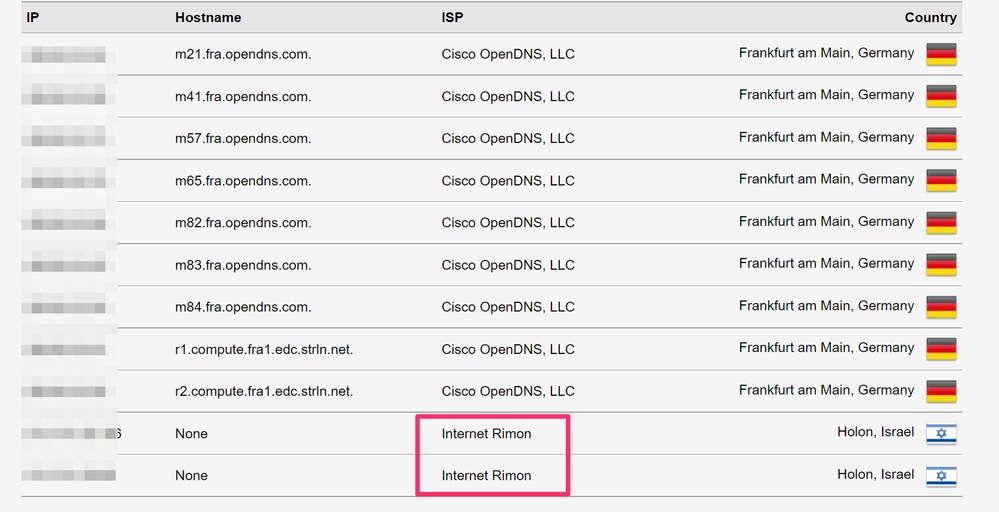

- Dies ist ein Beispiel für ein "böses", nicht funktionierendes Szenario, in dem DNS vom ISP gehackt/abgefangen wird:

10270203443220

10270203443220

Anmerkung: Wie im roten Feld dargestellt, können Sie sehen, dass in diesem Szenario der ISP mit dem Namen "Internet Rimon" die DNS-Anfrage beantwortet. Dies zeigt, dass Umbrella die letzte DNS-Anfrage nicht beantwortet, sondern diesen DNS-Verkehr vom ISP gekapert wird.

Nächste Schritte

Wenn Sie feststellen, dass Ihr ISP Ihre DNS-Abfragen missbraucht, wenden Sie sich an das technische Supportteam des ISPs, das Ihnen bei der Deaktivierung einer DNS-Umleitung auf Ihrem Router/Modem weiterhelfen kann. Da die DNS-Umleitung stattfindet, bevor die Anfrage Umbrella erreicht, liegt dies außerhalb unseres Supports.

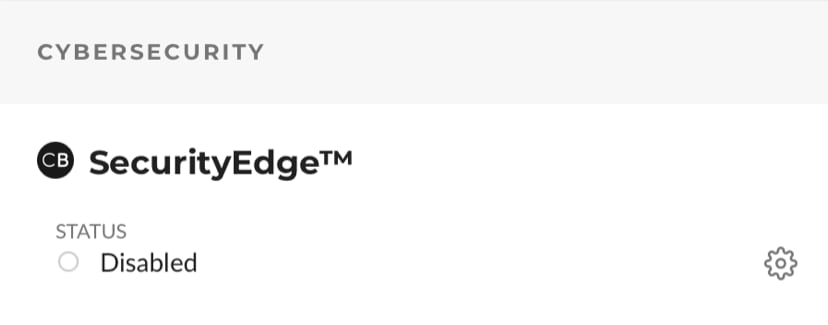

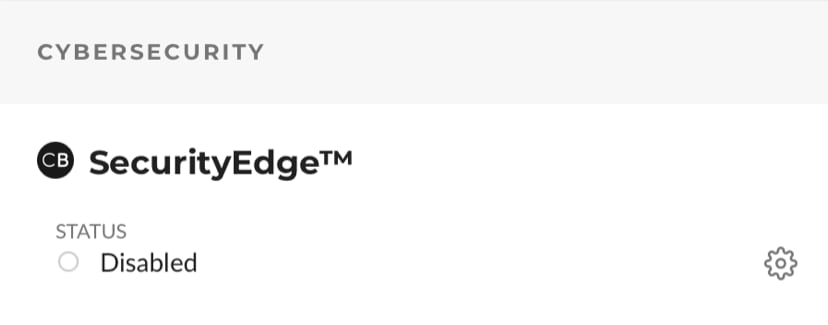

Anmerkung: Comcast bietet eine Funktion namens "SecurityEdge", einen DNS-Filterdienst, der alle auf Client-Geräteebene festgelegten Einstellungen überschreibt. Wenn sich eine Organisation hinter einem Comcast-Modem mit aktiviertem SecurityEdge befindet, werden alle DNS-Abfragen an NetActuate- oder Comcast DNS-Server umgeleitet. Ein Kunde kann diese Funktion möglicherweise deaktivieren, indem er sich in seinem Comcast-Portal anmeldet und "SecurityEdge" auf der Registerkarte "Internet" deaktiviert. Wenn Sie sich nicht sicher sind, ob Ihr Comcast-Dienst mit SecurityEdge aktiviert ist oder wie Sie ihn deaktivieren, wenden Sie sich an das Comcast-Supportteam.

16151650344212

16151650344212

Nachdem Sie das Problem mit Ihrem ISP behoben haben, können Sie https://welcome.umbrella.com/ erneut besuchen, um zu testen, ob Sie Umbrella verwenden oder nicht. Wenn Sie nach dem Gespräch mit Ihrem ISP immer noch Probleme haben, wenden Sie sich an unser Support-Team.

Feedback

Feedback