Konfigurieren der maximalen Anzahl fehlgeschlagener Anmeldeversuche für lokalen Administrator auf FTD

Problem

Ziel ist es, die maximale Anzahl fehlgeschlagener Anmeldeversuche für lokale Administratorkonten in Cisco Secure Firewall Threat Defense (FTD) zu konfigurieren.

Die Anforderung enthält Anweisungen zum Festlegen dieses Grenzwerts sowohl über die grafische Benutzeroberfläche (GUI) als auch über die Befehlszeilenschnittstelle (CLI).

Stellen Sie sicher, dass die Administratorkonten vor Brute-Force-Anmeldeversuchen geschützt sind.

Umwelt

Produkt: Cisco Secure Firewall

Softwareversion: Beliebige

Konfigurationsunterstützung erforderlich, um Grenzwerte für fehlgeschlagene Anmeldeversuche festzulegen

Auflösung

Je nachdem, wie die sichere Firewall verwaltet wird, gibt es zwei verschiedene Fälle.

Standardverhalten

Firewall verwaltet durch FDM

Standardmäßig können Sie keine MAXFAL-Anmeldungen für das lokale Administratorkonto auf der sicheren Firewall konfigurieren, die vom Firewall Device Manager (FDM) verwaltet wird:

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Firewall von FMC verwaltet

Standardmäßig können Sie keine MAXFAL-Anmeldungen für das vom Cisco Firewall Management Center (FMC) verwaltete lokale Administratorkonto konfigurieren:

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Die Lösung

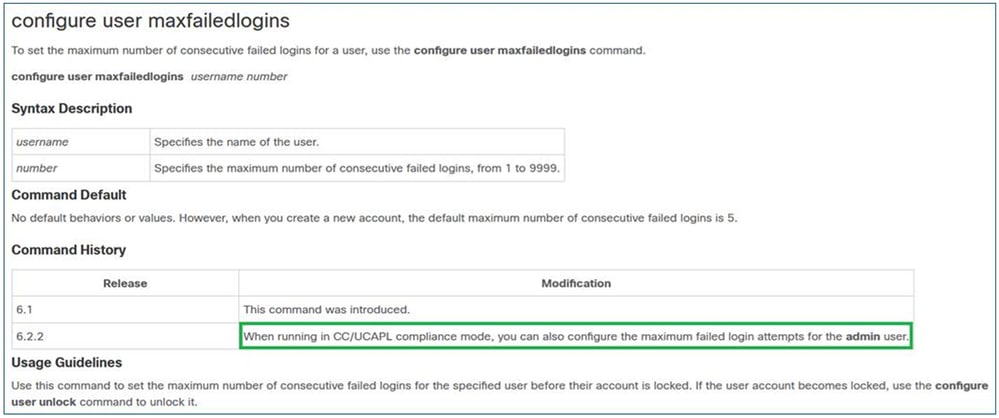

Um diese Beschränkung für eine vom FMC verwaltete Firewall zu umgehen, müssen Sie den Compliance-Modus für die Firewall aktivieren. Dies wird in der Cisco FTD-Befehlsreferenz dokumentiert:

inline_image_0,png

inline_image_0,pngCC- und UCAPL-Konformität

Es handelt sich um Sicherheits-Compliance-Standards, die Anforderungen für die Härtung von Sicherheitsprodukten festlegen.

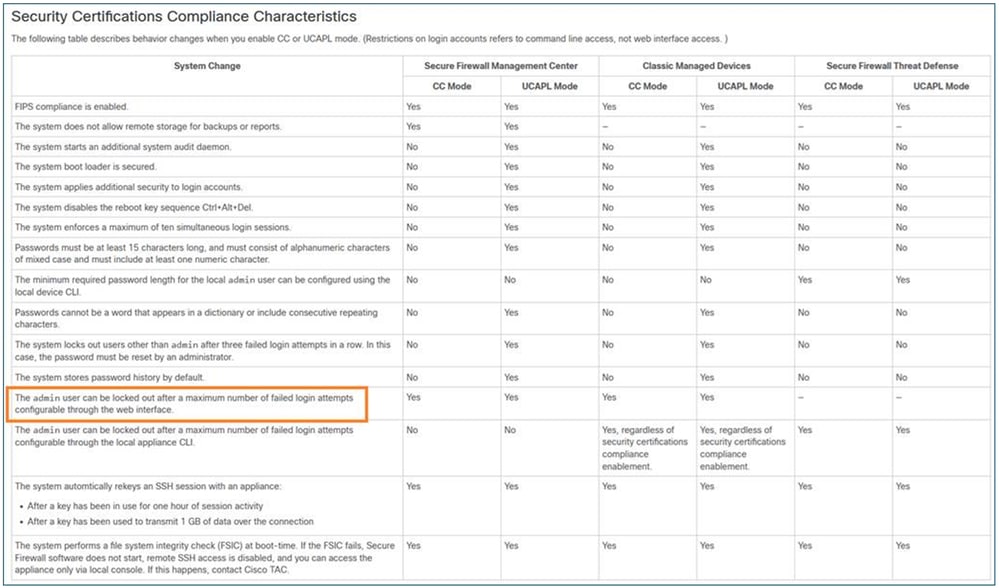

Im Fall von MAXFALEL-Anmeldungen sind die zugehörigen Informationen in Übereinstimmung mit Sicherheitszertifizierungen aufgeführt.

Wichtige Hinweise

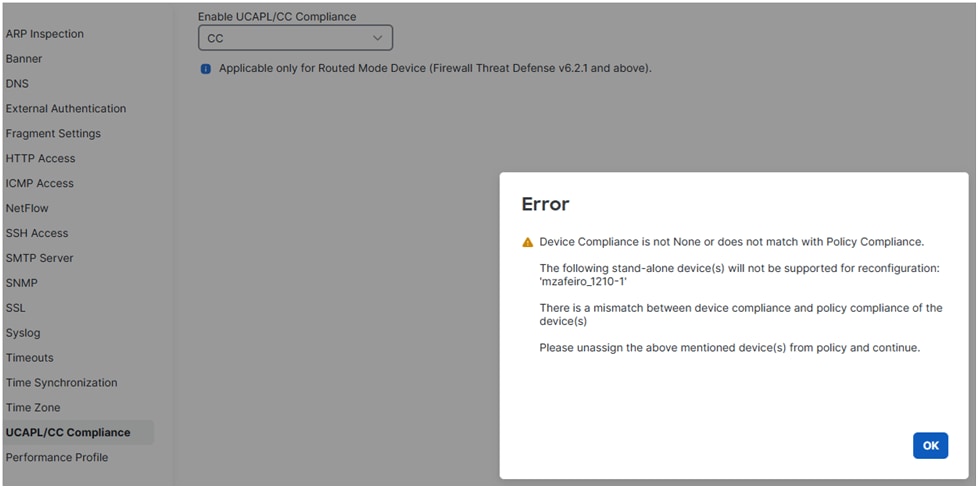

Beachten Sie zunächst, dass Sie die Änderung nicht mehr rückgängig machen können, sobald Sie die CC- oder UCAPL-Konformität auf FTD aktiviert haben. Wenn Sie versuchen, die Änderung rückgängig zu machen, erhalten Sie:

inline_image_0,png

inline_image_0,pngSobald Sie einen Compliance-Modus aktivieren und die Richtlinie bereitstellen, wird die FTD neu gestartet.

Wenn es um maxfailedlogin geht, können Sie mit CC bis zu 9999 fehlgeschlagene Anmeldeversuche konfigurieren, mit UCAPL bis zu 3.

Aktivierung der CC- oder UCAPL-Konformität auf FTD

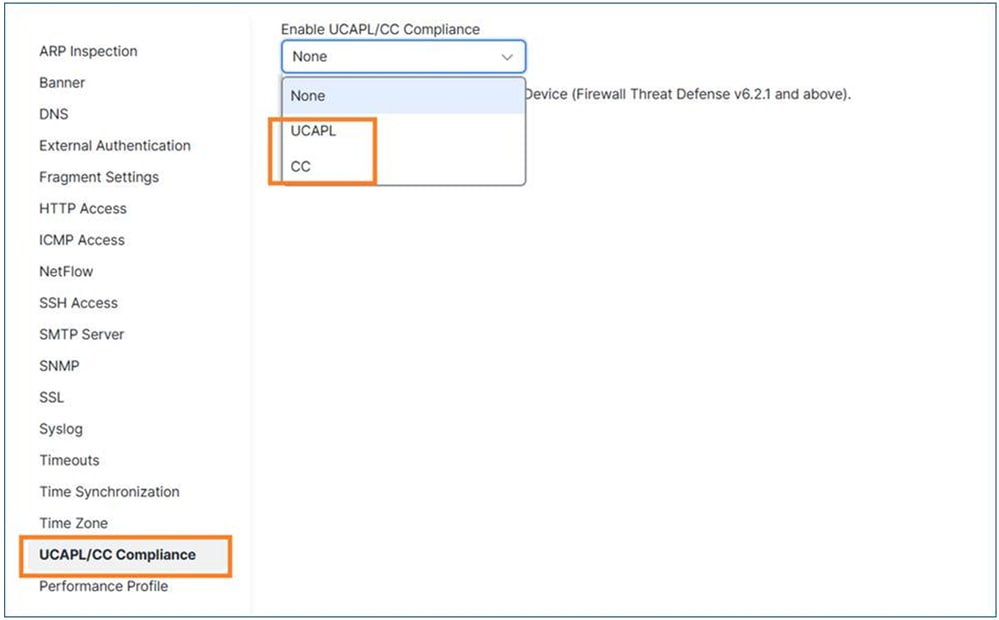

Schritt 1: Navigieren Sie auf FMC zu Geräte-/Plattformeinstellungen.

Schritt 2: Aktivieren Sie einen der beiden Compliance-Modi (UCAP oder CC). Da die Änderung nicht rückgängig gemacht werden kann, wird dringend empfohlen, den Compliance-Leitfaden für Sicherheitszertifizierungen sorgfältig zu lesen.

inline_image_0,png

inline_image_0,pngSchritt 3: Anschließend müssen Sie die Richtlinie für die Plattformeinstellungen dem FTD zuweisen (falls noch nicht geschehen) und bereitstellen.

Nach Abschluss der Bereitstellung wird das FTD-Gerät automatisch neu gestartet:

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

Schritt 4: Wenn die Firewall wieder aktiviert ist, können Sie die Einstellung für maxfailedLogins konfigurieren. Falls Sie UCAPL gewählt haben, können Sie bis zu 3 fehlgeschlagene Anmeldeversuche konfigurieren:

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

Im Fall von CC können Sie bis zu 9999 einrichten:

> configure user maxfailedlogins admin 9999 >

Schritt 5: Überprüfen Sie die Konfiguration mit dem Befehl show user:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

Tipp: Stellen Sie sicher, dass ein anderer Benutzer mit Konfigurationsberechtigungen verfügbar ist, falls der Admin-Benutzer gesperrt wird.

Sperren eines Admin-Benutzers aufheben

Angenommen, Sie legen maxfailedLogins 3 fest, nach 3 fehlgeschlagenen Versuchen wird das Admin-Konto gesperrt:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

In diesem Fall müssen Sie sich mit einem anderen Benutzer anmelden und den Admin-Benutzer manuell entsperren:

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

Vom Gerätemanager (FDM) verwaltete Firewall

FDM unterstützt derzeit keinen CC- oder UCAPL-Compliance-Modus.

Zugehörige Erweiterung: CSCws76567 DEU: CC/UCAPL-Unterstützung für FirePOWER Device Manager hinzufügen

Wenn diese Funktion kritisch ist, wird empfohlen, die Priorisierung der zugehörigen Erweiterungsanfrage, die als CSCws76567 bezeichnet wird, mit Ihrem Account Manager zu besprechen.

Festlegen der maximalen Anzahl fehlgeschlagener Anmeldeversuche für den Web-GUI-Zugriff

Ähnlich wie bei der CLI-Anmeldung ist diese Funktion nur verfügbar, wenn der CC- oder UCAPL-Kompatibilitätsmodus aktiviert ist:

inline_image_0,png

inline_image_0,pngReferenz

Da der CC- oder UCAPL-Modus auf von FDM verwalteten Geräten nicht verwendet werden kann, können Sie die maximale Anzahl fehlgeschlagener Anmeldeversuche für den Web-GUI-Zugriff nicht festlegen (siehe Erweiterung CSCws76567).

Ursache

- Bei FMC-verwalteten Geräten ist die Option nur verfügbar, wenn der CC- oder UCAPL-Compliance-Modus aktiviert ist.

- Für FDM-verwaltete Geräte wurde eine Erweiterungsanforderung (CSCws76567) eingereicht, um diese Funktionslücke zu schließen und Unterstützung für Common Criteria (CC)- und UCAPL-Konformität im Firewall Device Manager hinzuzufügen.

Verwandte Inhalte

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

2.0 |

21-Apr-2026

|

Einige Formatierungsänderungen. |

1.0 |

14-Apr-2026

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback