Einleitung

In diesem Dokument wird die Konfiguration eines Remote-Access-VPN auf Firepower Threat Defense (FTD) beschrieben, das vom Firepower Management Center (FMC) mit Zertifikatsauthentifizierung verwaltet wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Manuelle Zertifikatregistrierung und Grundlagen von Secure Sockets Layer (SSL)

- FMC

- Grundlegende Kenntnisse zur Authentifizierung für Remote Access VPN

- Zertifizierungsstelle eines Drittanbieters wie Entrust, Geotrust, GoDaddy, Thawte und VeriSign

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf folgenden Software-Versionen:

- Secure Firepower Threat Defense Version 7.4.1

- FMC Version 7.4.1

- Secure Client Version 5.0.05040

- Microsoft Windows Server 2019 als CA-Server

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

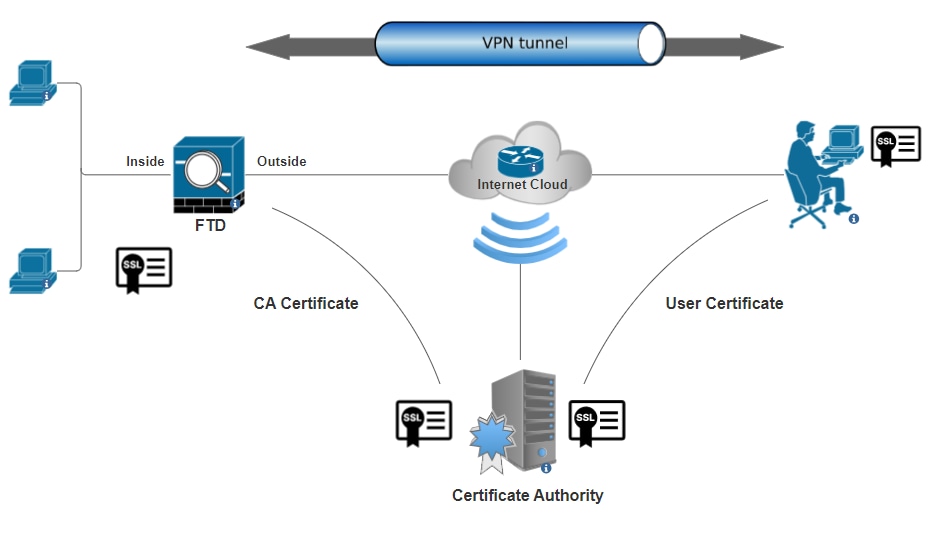

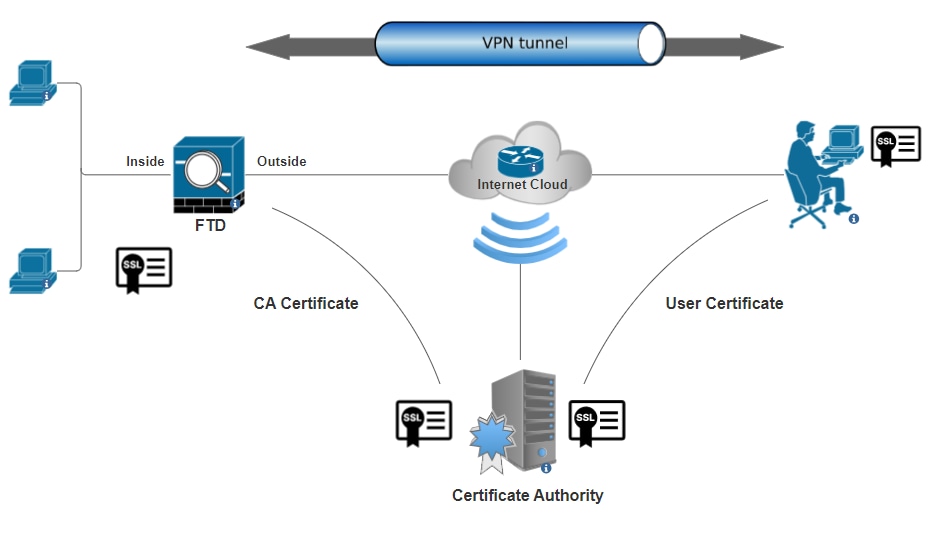

Netzwerkdiagramm

Netzwerkdiagramm

Netzwerkdiagramm

Konfigurationen

Erstellen/Importieren eines Zertifikats für die Serverauthentifizierung

Anmerkung: Für FMC wird ein Zertifikat der Zertifizierungsstelle (Certificate Authority, CA) benötigt, bevor Sie die CSR-Anfrage erstellen können. Wenn der CSR von einer externen Quelle (OpenSSL oder einem Drittanbieter) generiert wird, schlägt die manuelle Methode fehl, und das PKCS12-Zertifikatformat muss verwendet werden.

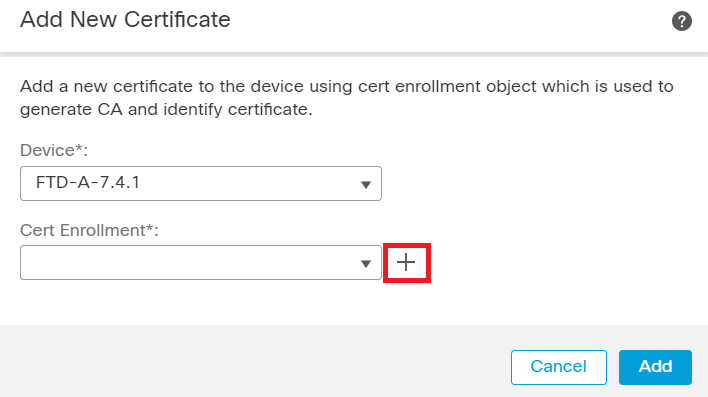

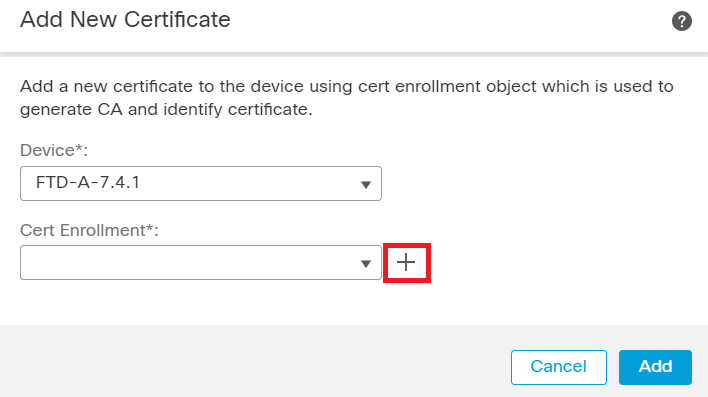

Schritt 1: Navigieren Sie zu ,Devices > Certificatesund klicken Sie aufAdd. Wählen Sie Device (Gerät) aus, und klicken Sie unter Certified Enrollment (Zertifikatsregistrierung) auf das Pluszeichen (+).

Zertifikatregistrierung hinzufügen

Zertifikatregistrierung hinzufügen

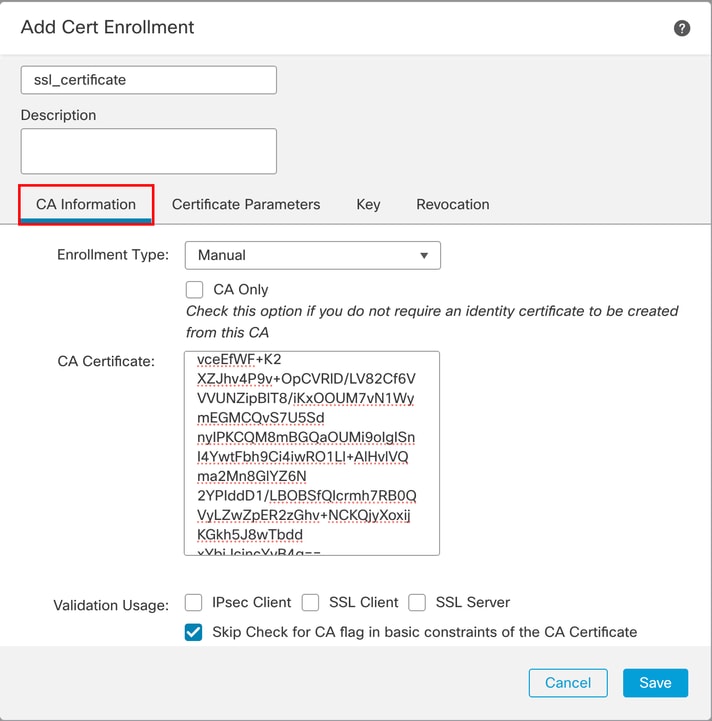

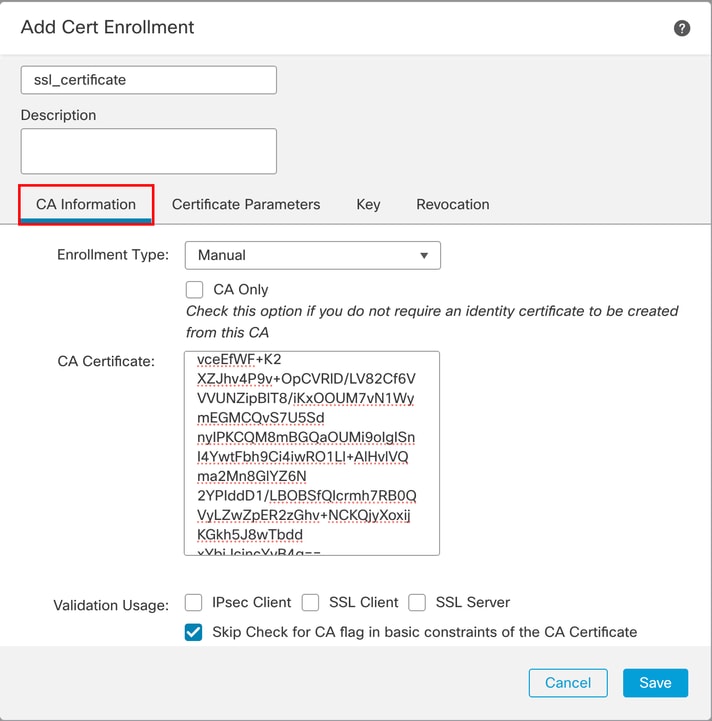

Schritt 2: Wählen Sie unterCA Informationden Registrierungstyp als aus, und fügen Sie das CA-Zertifikat ein, das zum Signieren des CSR verwendet wirdManual.

CA-Informationen hinzufügen

CA-Informationen hinzufügen

Schritt 3. Wählen Skip Check for CA flag in basic constraints of the CA Certificate as shown in the earlier image.

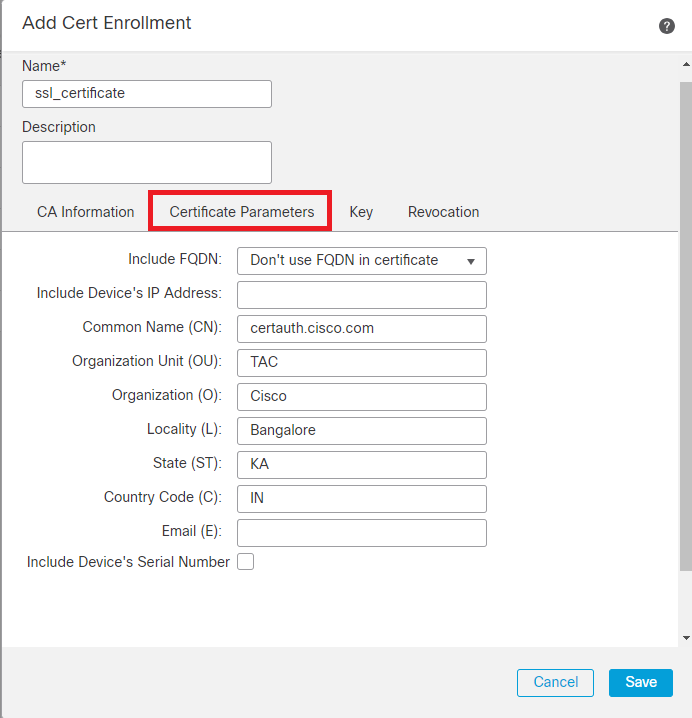

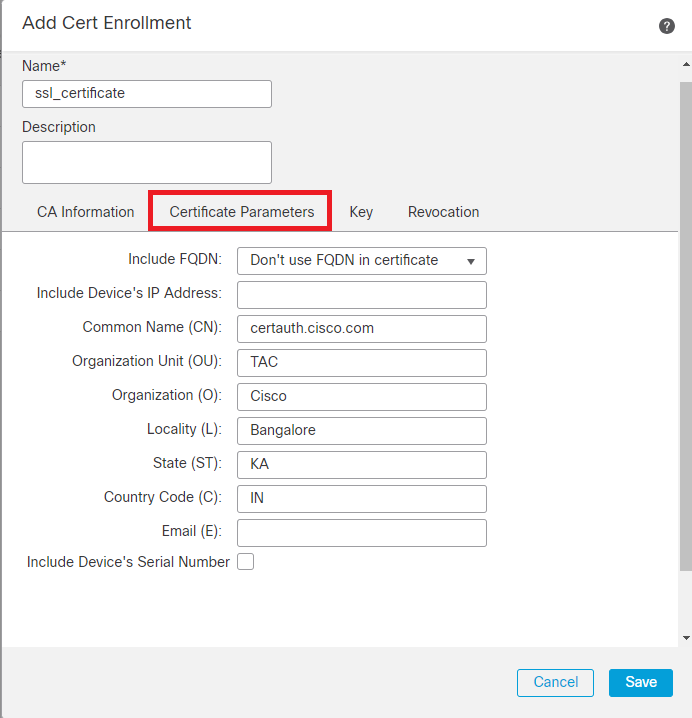

Schritt 4. Geben Sie unterCertificate Parametersdie Betreffsdetails ein.

Zertifikatsparameter hinzufügen

Zertifikatsparameter hinzufügen

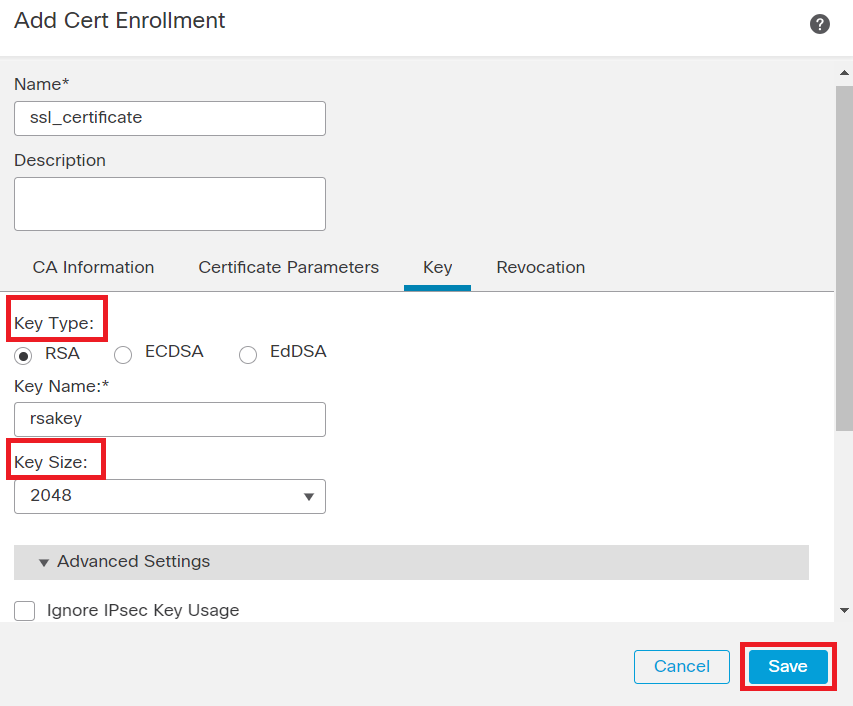

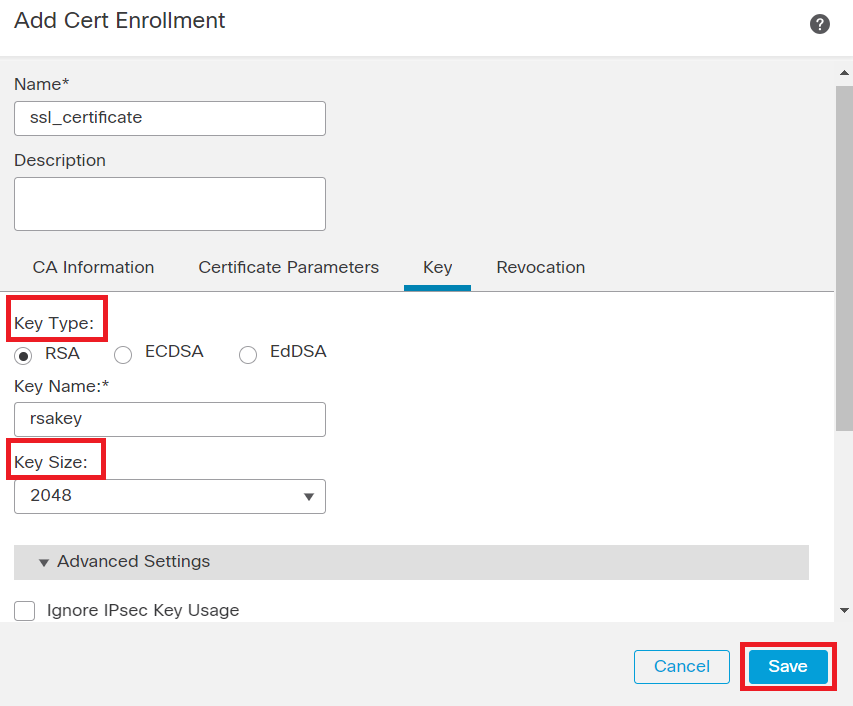

Schritt 5. UnterKeyWählen Sie den Schlüsseltyp als RSA mit einem Schlüsselnamen und einer Schlüsselgröße. KlickenSaveSie.

Anmerkung: Für den RSA-Schlüsseltyp beträgt die Mindestschlüsselgröße 2048 Bit.

RSA-Schlüssel hinzufügen

RSA-Schlüssel hinzufügen

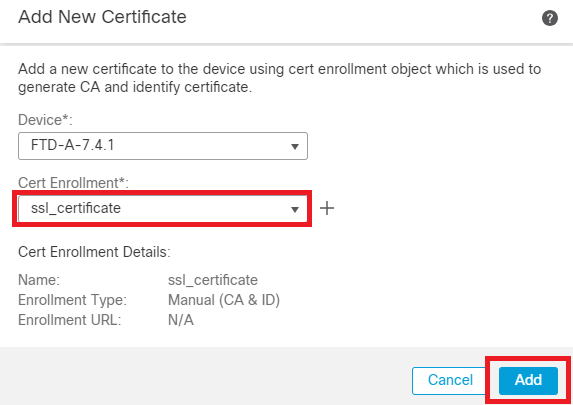

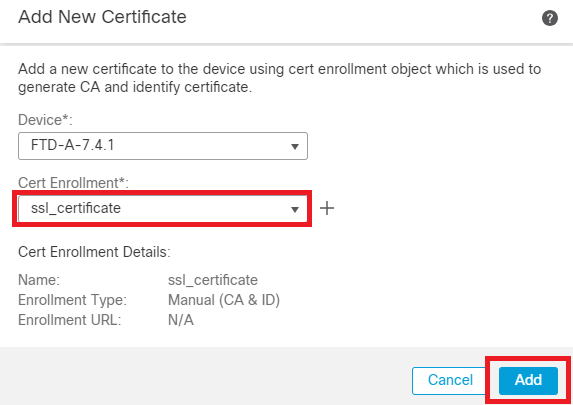

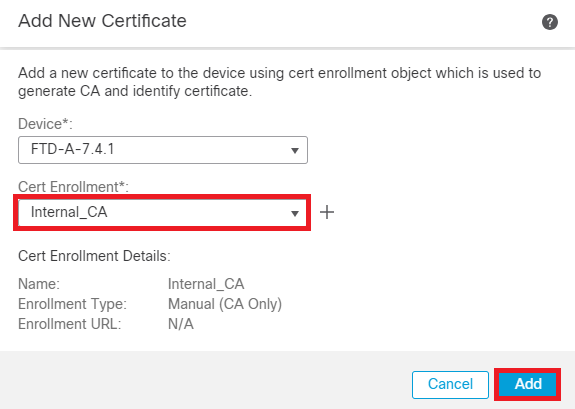

Schritt 6. Wählen Sie unterCert Enrollmentden Vertrauenspunkt aus dem Dropdown-Menü, das gerade erstellt wurde, und klicken Sie aufAdd.

Neues Zertifikat hinzufügen

Neues Zertifikat hinzufügen

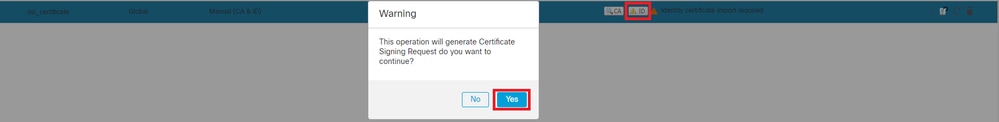

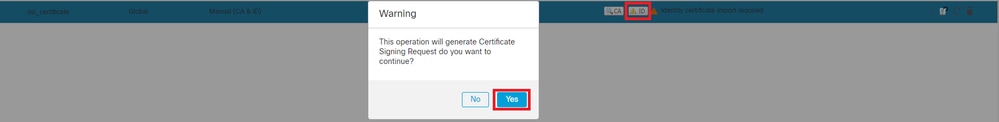

Schritt 7. Klicken Sie auf ID, und klicken Sie dann aufYeseine weitere Aufforderung, um die CSR zu generieren.

CSR erstellen

CSR erstellen

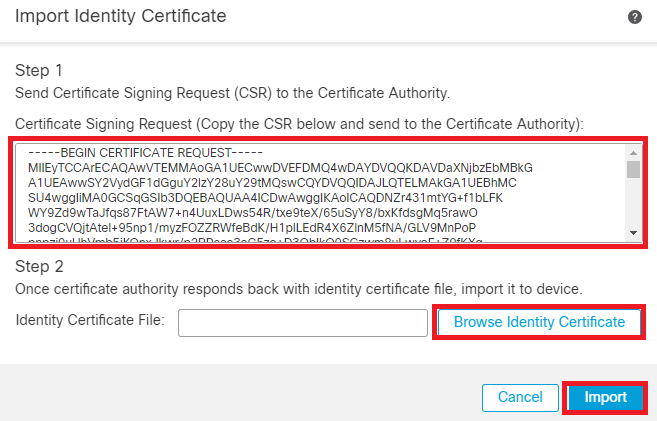

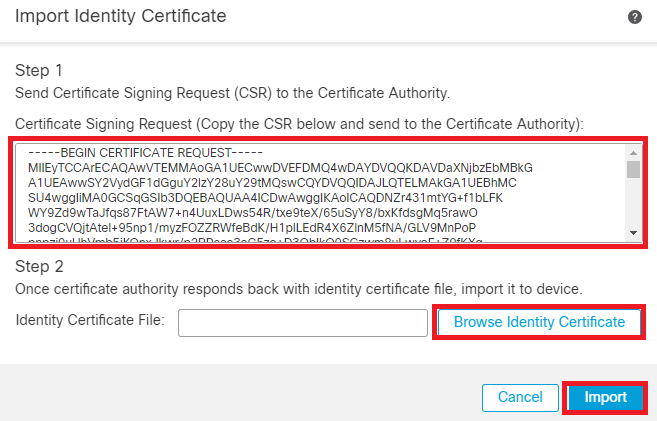

Schritt 8: Kopieren Sie die CSR-Datei, und lassen Sie sie von der Zertifizierungsstelle signieren. Sobald das Identitätszertifikat von der Zertifizierungsstelle ausgestellt wurde, importieren Sie es, indem Sie auf klickenBrowse Identity Certificateund dann auf klickenImport.

ID-Zertifikat importieren

ID-Zertifikat importieren

Anmerkung: Wenn die Ausstellung des ID-Zertifikats Zeit in Anspruch nimmt, können Sie Schritt 7 zu einem späteren Zeitpunkt wiederholen. Dadurch wird derselbe CSR generiert, und Sie können das ID-Zertifikat importieren.

Hinzufügen eines vertrauenswürdigen/internen Zertifizierungsstellenzertifikats

Schritt 1: Navigieren Sie zuDevices > Certificates, und klicken Sie aufAdd.

Wählen Sie Device (Gerät) aus, und klicken Sie unter Certified Enrollment (Zertifikatsregistrierung) auf das Pluszeichen (+).

Hier wird auth-risaggar-ca verwendet, um Identitäts-/Benutzerzertifikate auszustellen.

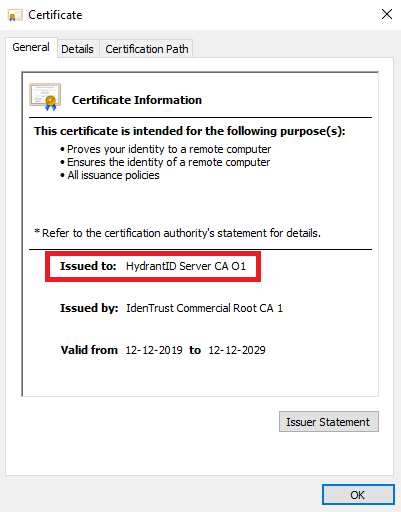

auth-risaggar-ca

auth-risaggar-ca

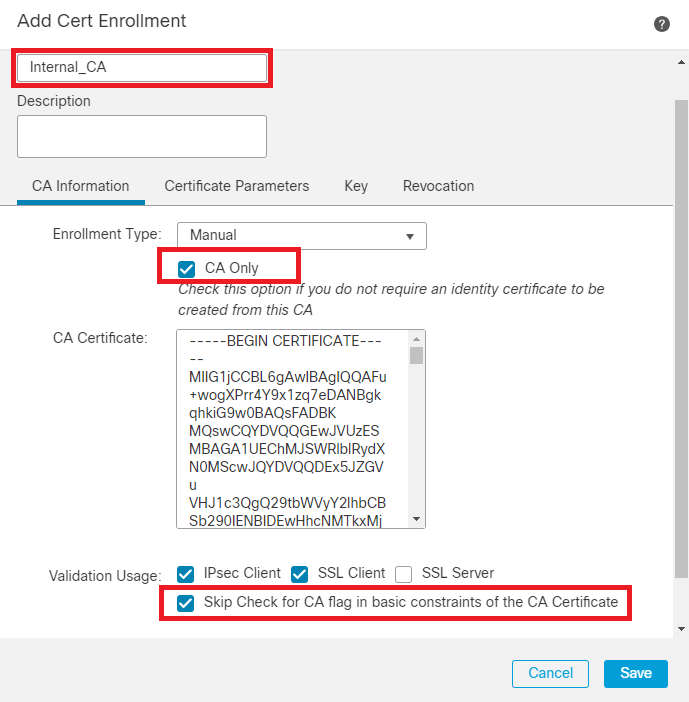

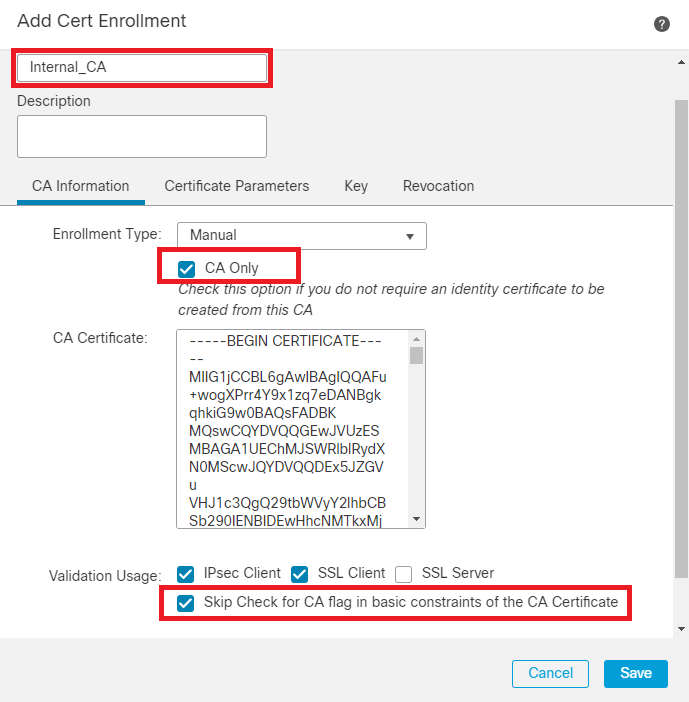

Schritt 2: Geben Sie einen Namen für einen Vertrauenspunkt ein, und wählenManualSie unterCA informationden Registrierungstyp aus.

Schritt 3: ÜberprüfenCA Onlyund fügen Sie das Zertifikat der vertrauenswürdigen/internen Zertifizierungsstelle im PEM-Format ein.

Schritt 4: Aktivieren Sie das Kontrollkästchen, Skip Check for CA flag in basic constraints of the CA Certificateund klicken Sie aufSave.

Vertrauenspunkt hinzufügen

Vertrauenspunkt hinzufügen

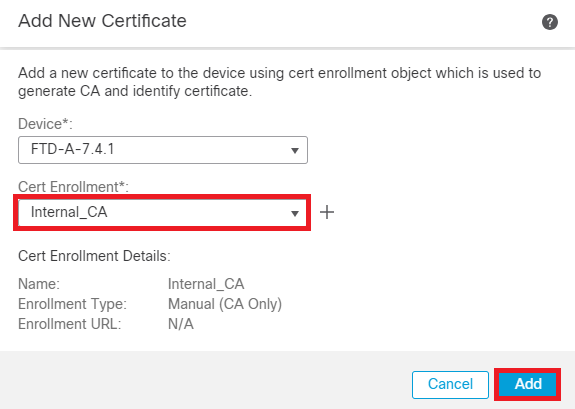

Schritt 5. Wählen Sie unterCert Enrollmentden Vertrauenspunkt aus dem Dropdown-Menü, das gerade erstellt wurde, und klicken Sie aufAdd.

Interne Zertifizierungsstelle hinzufügen

Interne Zertifizierungsstelle hinzufügen

Schritt 6. Das zuvor hinzugefügte Zertifikat wird angezeigt als:

Zertifikat hinzugefügt

Zertifikat hinzugefügt

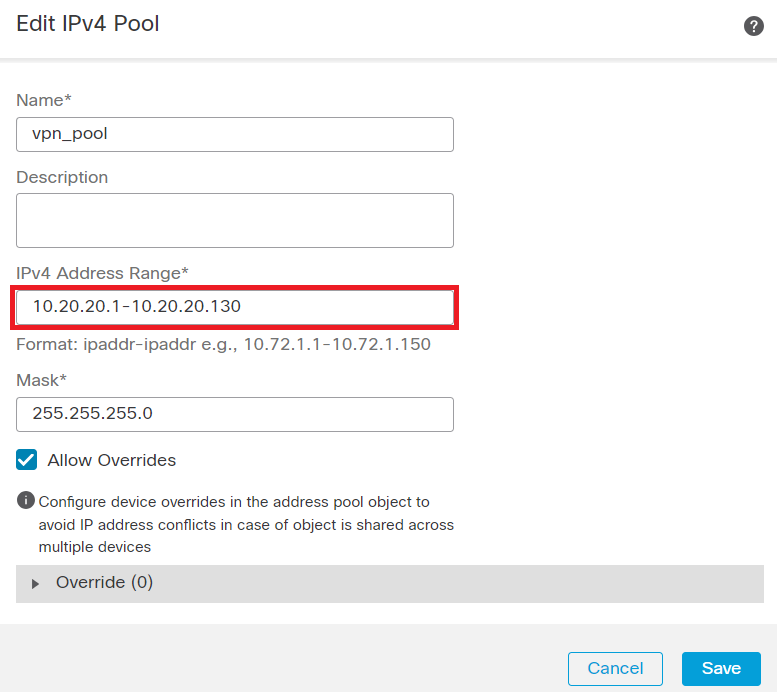

Konfigurieren des Adresspools für VPN-Benutzer

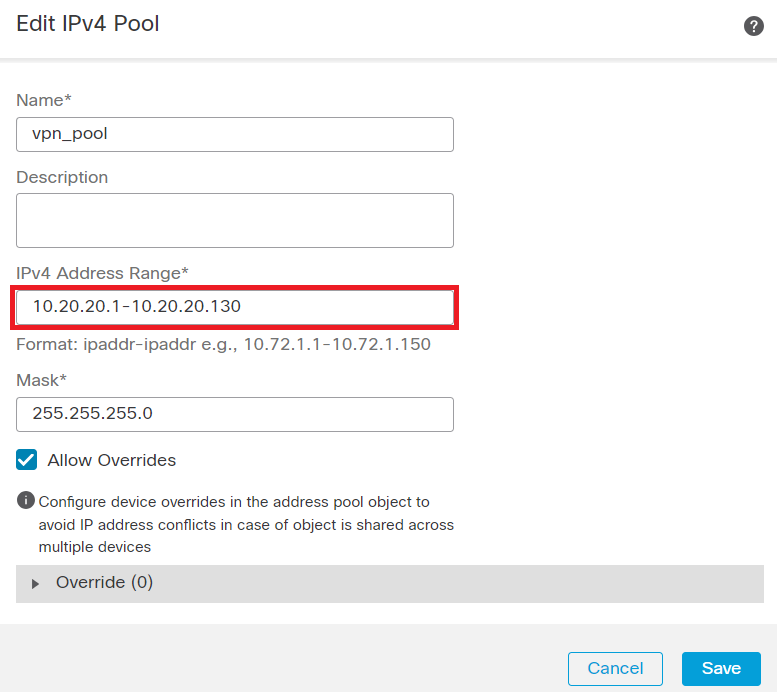

Schritt 1. Navigieren Sie zuObjects > Object Management > Address Pools > IPv4 Pools.

Schritt 2: Geben Sie den Namen und den IPv4-Adressbereich mit einer Maske ein.

IPv4-Pool hinzufügen

IPv4-Pool hinzufügen

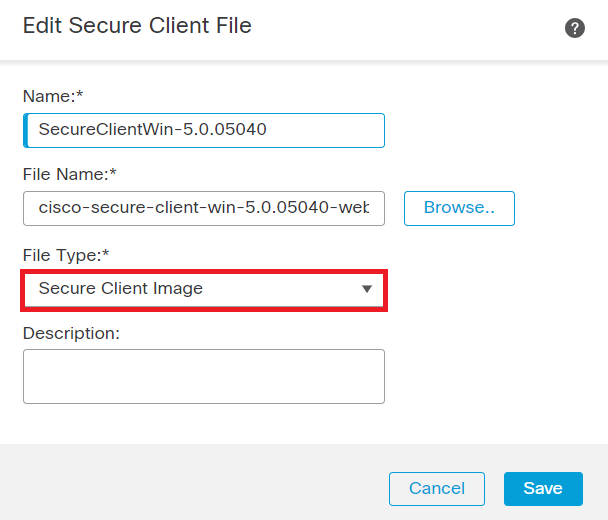

Hochladen sicherer Client-Images

Schritt 1: Laden Sie sichere Client-Images für die Webbereitstellung gemäß Betriebssystem von der Cisco Software-Website herunter.

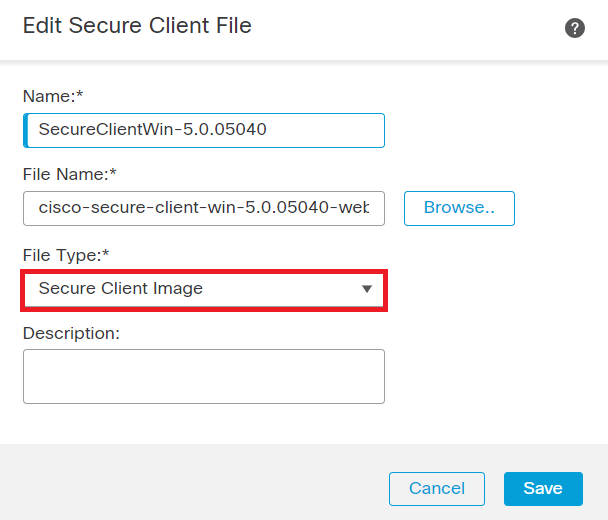

Schritt 2. Navigieren Sie zuObjects > Object Management > VPN > Secure Client File > Add Secure Client File.

Schritt 3: Geben Sie den Namen ein, und wählen Sie die Datei für den sicheren Client von der Festplatte aus.

Schritt 4. Wählen Sie den Dateityp alsSecure Client Image, und klicken Sie aufSave.

Sicheres Client-Image hinzufügen

Sicheres Client-Image hinzufügen

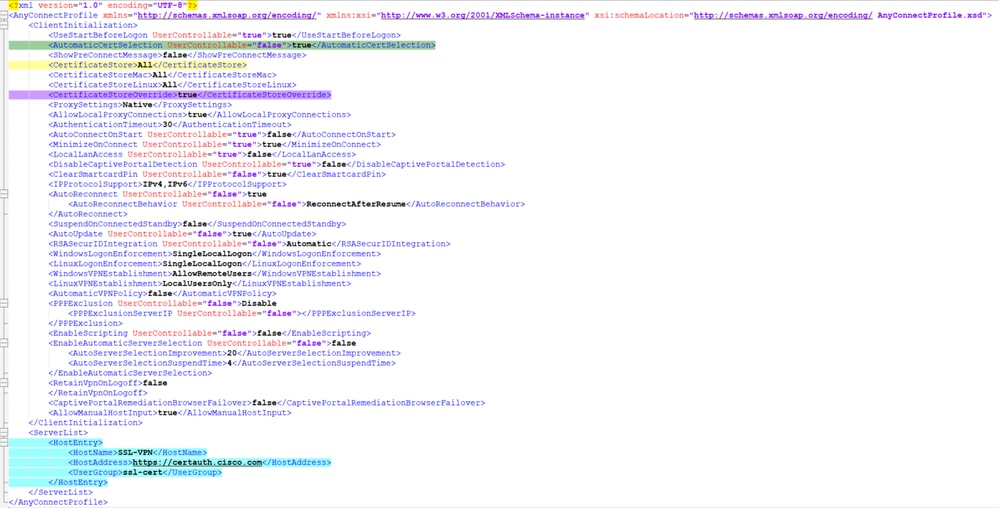

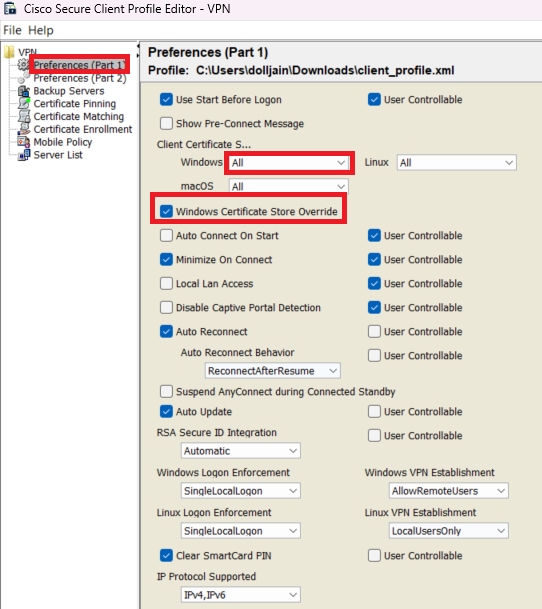

XML-Profil erstellen und hochladen

Schritt 1: Laden Sie den Secure ClientProfile Editorvon der Cisco Software-Website herunter, und installieren Sie ihn.

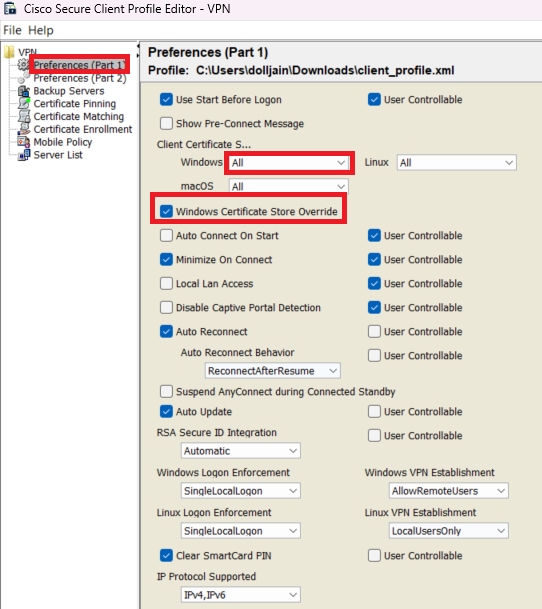

Schritt 2: Erstellen Sie ein neues Profil, und wählen Sie aus dem Dropdown-Menü "Clientzertifikatauswahl" die OptionAllaus. Es steuert hauptsächlich, welche Zertifikatspeicher(s) Secure Client zum Speichern und Lesen von Zertifikaten verwenden kann.

Zwei weitere Optionen sind:

- Computer - Der sichere Client ist auf die Zertifikatssuche im Zertifikatspeicher des lokalen Windows-Computers beschränkt.

- Benutzer - Der sichere Client ist auf die Zertifikatsuche im lokalen Windows-Benutzerzertifikatsspeicher beschränkt.

Überschreiben des Zertifikatspeichers alsTruefestlegen.

Dadurch kann ein Administrator Secure Client anweisen, Zertifikate im Zertifikatspeicher des Windows-Computers (lokales System) für die Clientzertifikatauthentifizierung zu verwenden. Die Aufhebung des Zertifikatsspeichers gilt nur für SSL, bei dem die Verbindung standardmäßig vom Benutzeroberflächenprozess initiiert wird. Bei Verwendung von IPSec/IKEv2 kann diese Funktion im Profil für sichere Clients nicht verwendet werden.

Voreinstellungen hinzufügen (Teil 1)

Voreinstellungen hinzufügen (Teil 1)

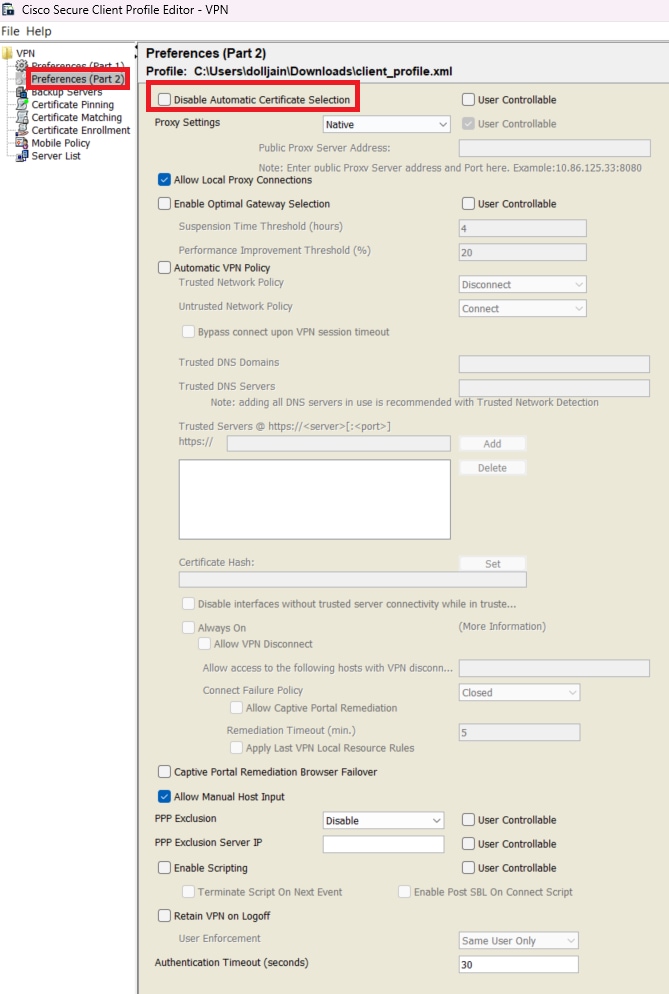

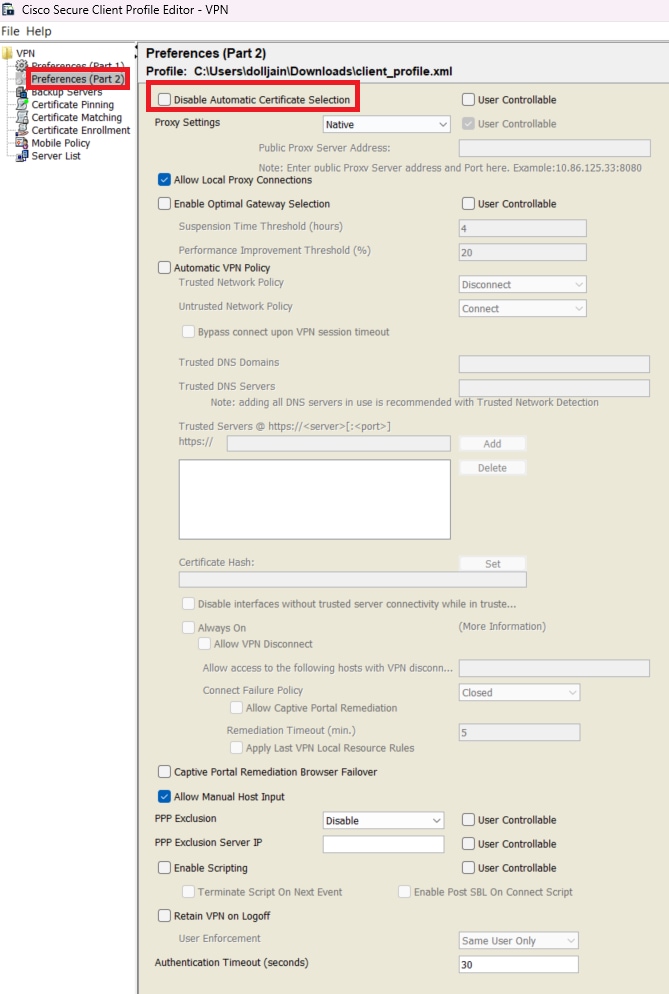

Schritt 3. (Optional) Deaktivieren Sie die OptionDisable Automatic Certificate Selection, da der Benutzer nicht aufgefordert wird, das Authentifizierungszertifikat auszuwählen.

Voreinstellungen hinzufügen (Teil 2)

Voreinstellungen hinzufügen (Teil 2)

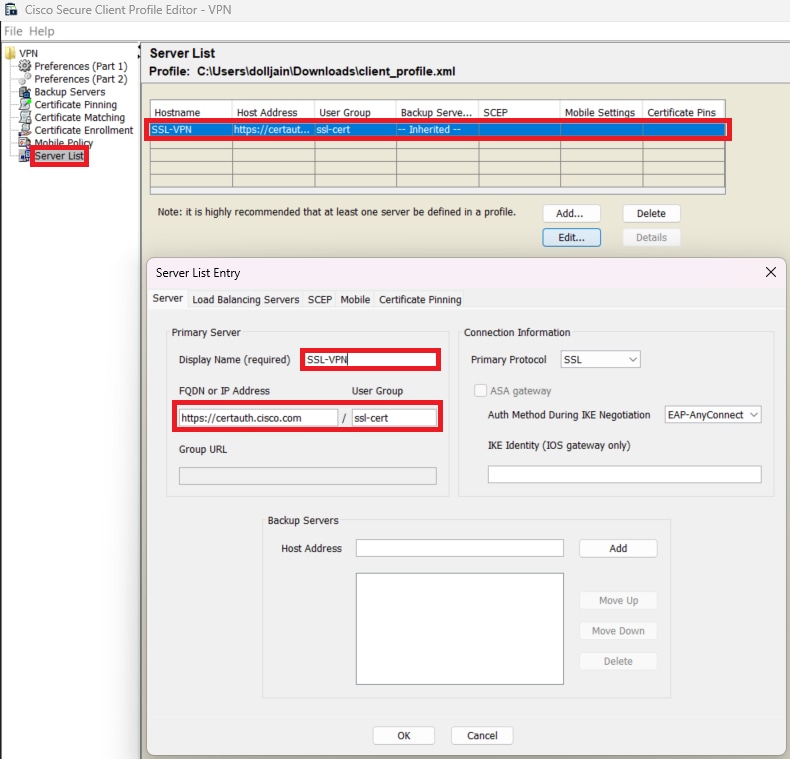

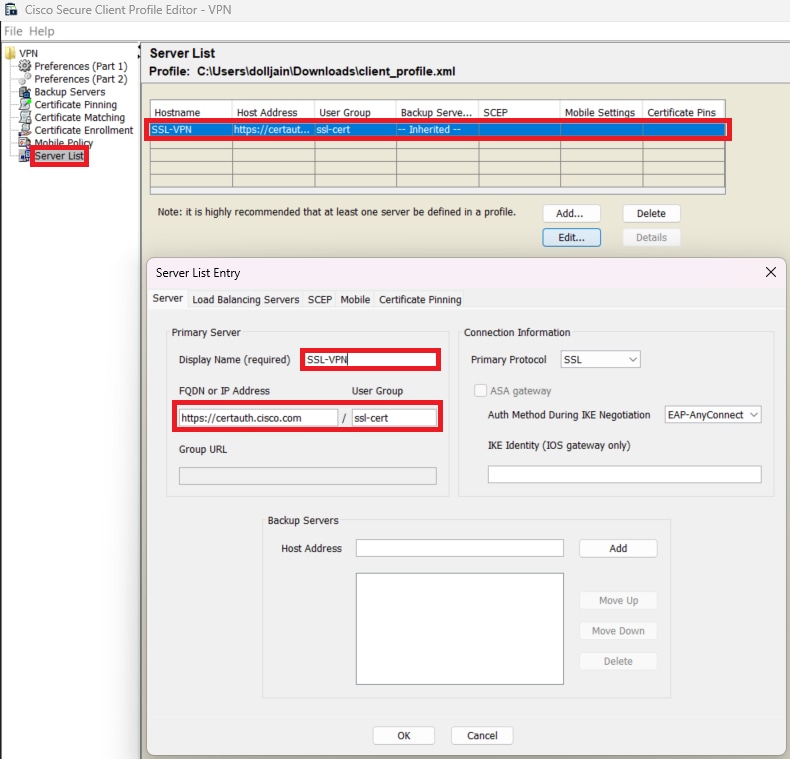

Schritt 4: Erstellen Sie eineServer List Entryzum Einrichten eines Profils in Secure Client VPN, indem Sie in der Serverliste die Gruppen-Alias- und Gruppen-URL angeben, und speichern Sie das XML-Profil.

Serverliste hinzufügen

Serverliste hinzufügen

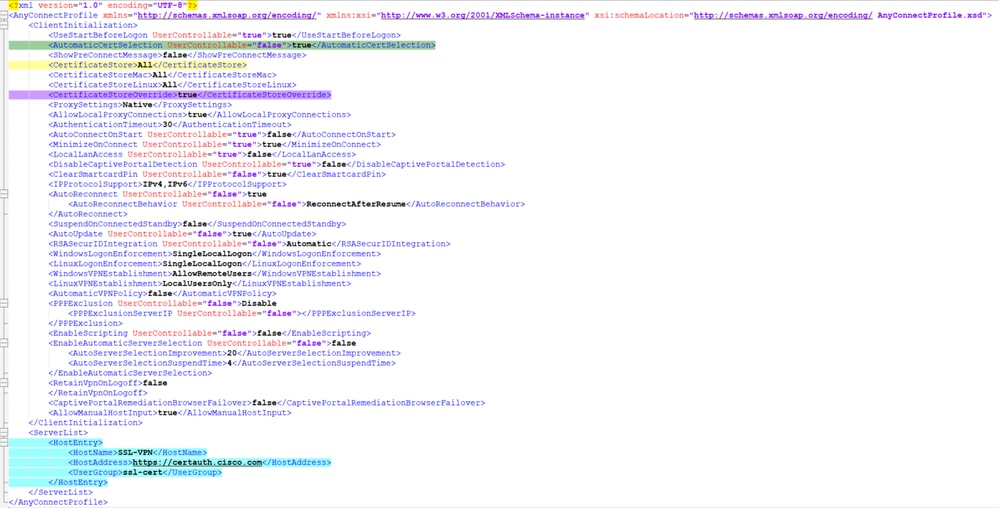

Schritt 5. Schließlich ist das XML-Profil einsatzbereit.

XML-Profil

XML-Profil

Speicherort von XML-Profilen für verschiedene Betriebssysteme:

- Windows - C:\ProgramData\Cisco\Cisco Secure Client\VPN\Profile

- MacOS - /opt/cisco/anyconnect/profile

- Linux - /opt/cisco/anyconnect/profile

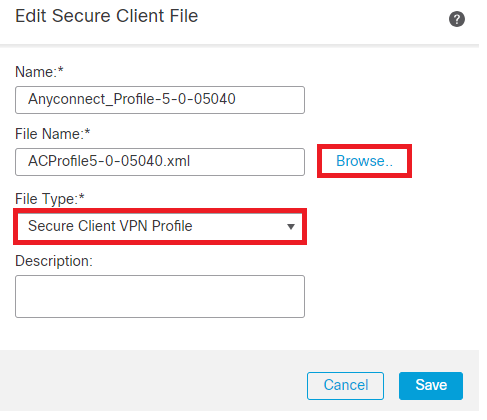

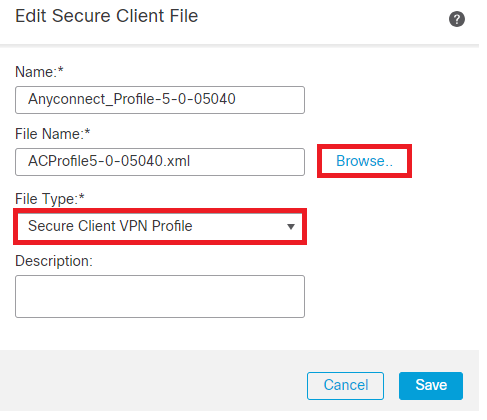

Schritt 6: Navigieren Sie zuObjects > Object Management > VPN > Secure Client File > Add Secure Client Profile.

Geben Sie den Namen für die Datei ein, und klicken Sie aufBrowse, um das XML-Profil auszuwählen. Klicken Sie auf .Save

Secure Client VPN-Profil hinzufügen

Secure Client VPN-Profil hinzufügen

Konfiguration des Remotezugriff-VPNs

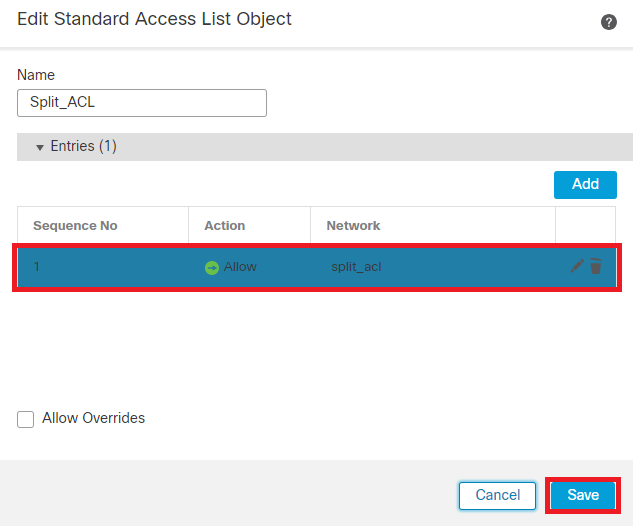

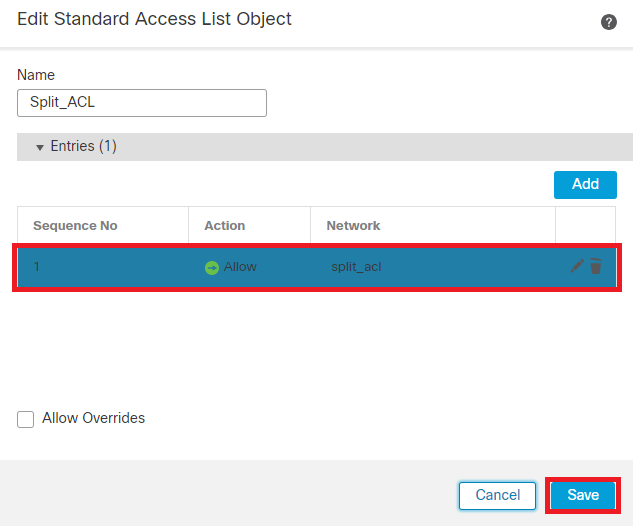

Schritt 1: Erstellen Sie eine Zugriffskontrollliste entsprechend der Anforderung, um den Zugriff auf interne Ressourcen zu ermöglichen.

Navigieren Sie zu,Objects > Object Management > Access List > Standardund klicken Sie aufAdd Standard Access List.

Standard-ACL hinzufügen

Standard-ACL hinzufügen

Anmerkung: Diese ACL wird vom Secure Client verwendet, um den internen Ressourcen sichere Routen hinzuzufügen.

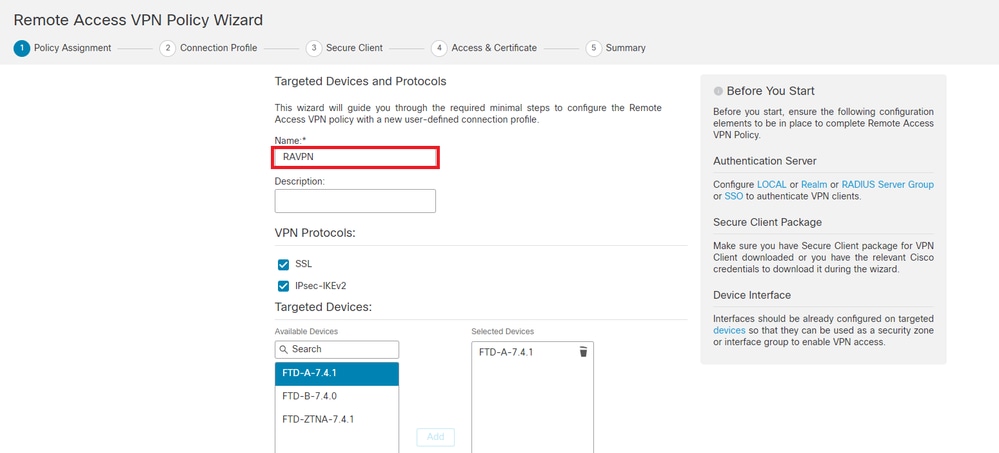

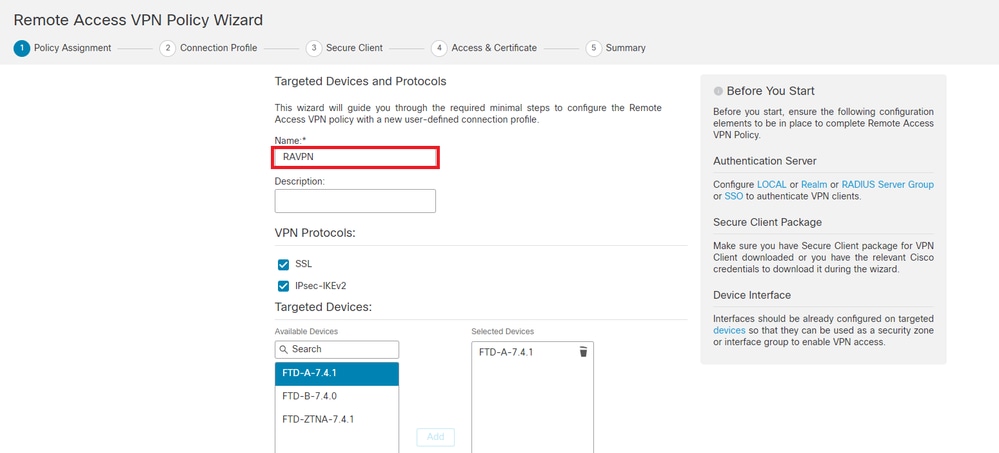

Schritt 2: Navigieren Sie zuDevices > VPN > Remote Access, und klicken Sie aufAdd.

Schritt 3: Geben Sie den Namen des Profils ein, wählen Sie das FTD-Gerät, und klicken Sie auf Weiter.

Profilnamen hinzufügen

Profilnamen hinzufügen

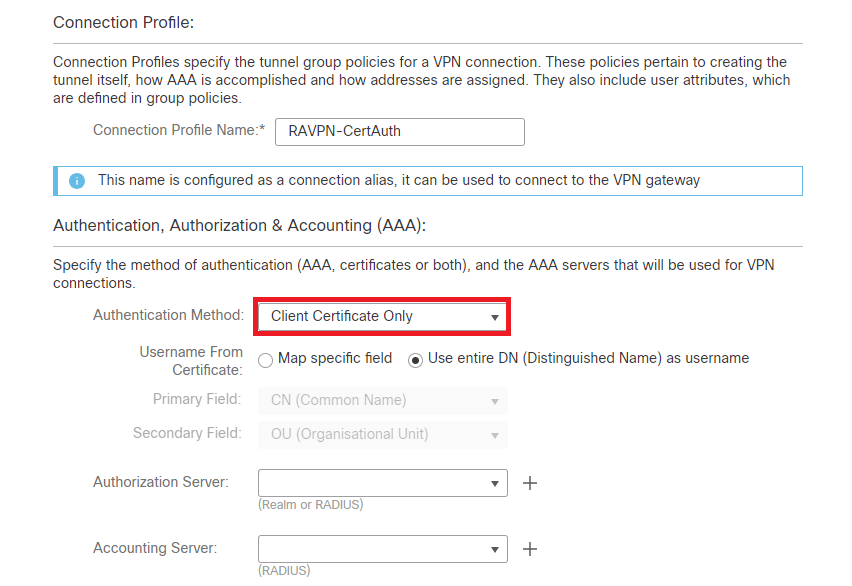

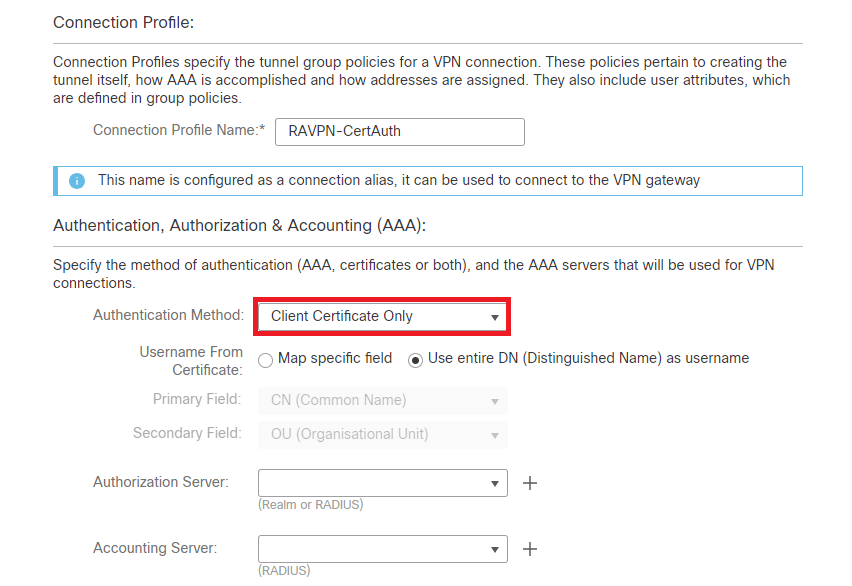

Schritt 4: Geben Sie den ein,Connection Profile Nameund wählen Sie die Authentifizierungsmethode unter Authentifizierung, Autorisierung und Abrechnung (AAA) ausClient Certificate Only.

Authentifizierungsmethode auswählen

Authentifizierungsmethode auswählen

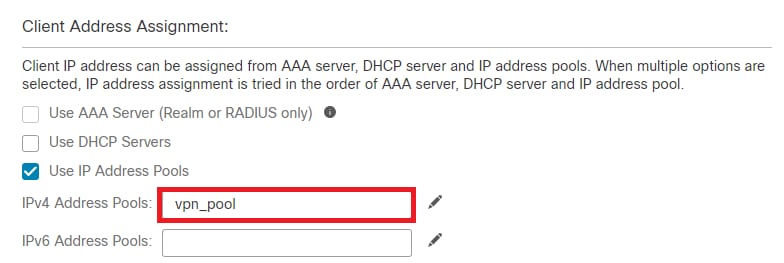

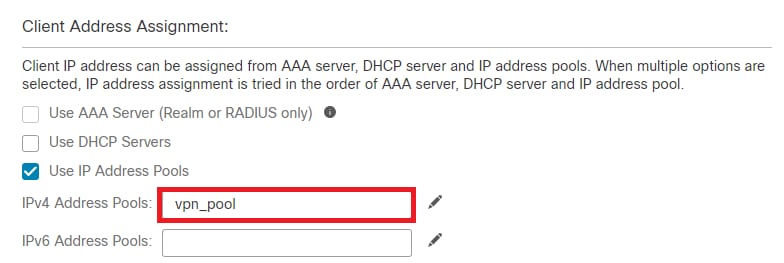

Schritt 5: Klicken SieUse IP Address Pools unter Client-Adressenzuweisung auf und wählen Sie den zuvor erstellten IPv4-Adresspool aus.

Client-Adressenzuweisung auswählen

Client-Adressenzuweisung auswählen

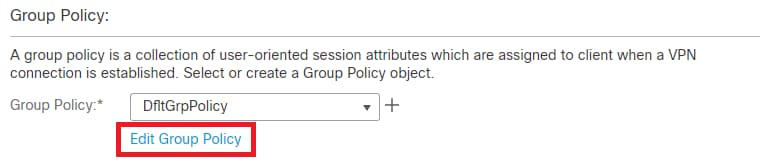

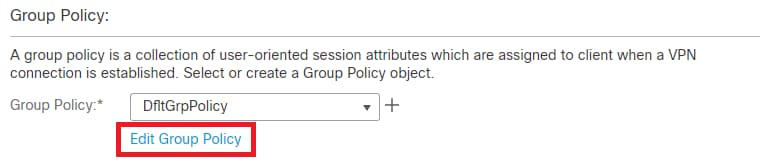

Schritt 6: Bearbeiten Sie die Gruppenrichtlinie.

Gruppenrichtlinie bearbeiten

Gruppenrichtlinie bearbeiten

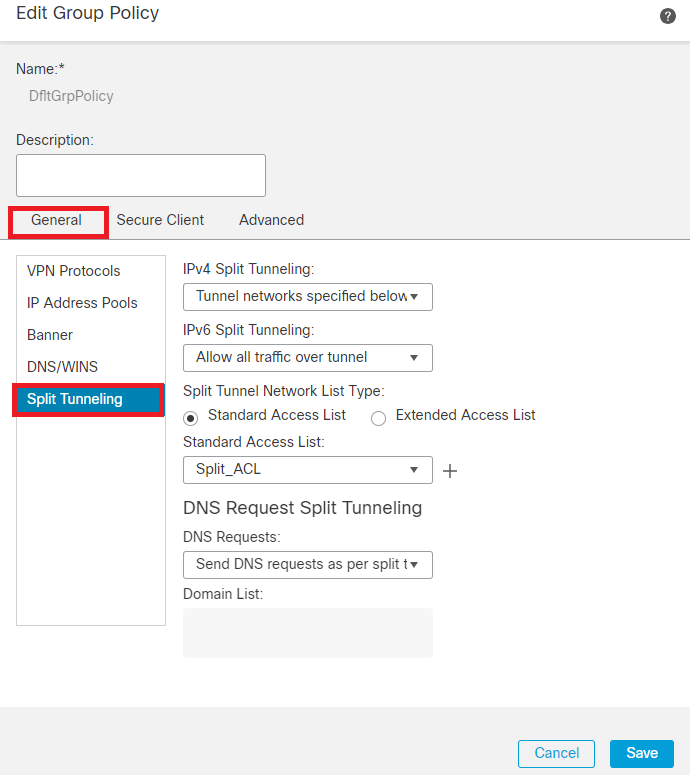

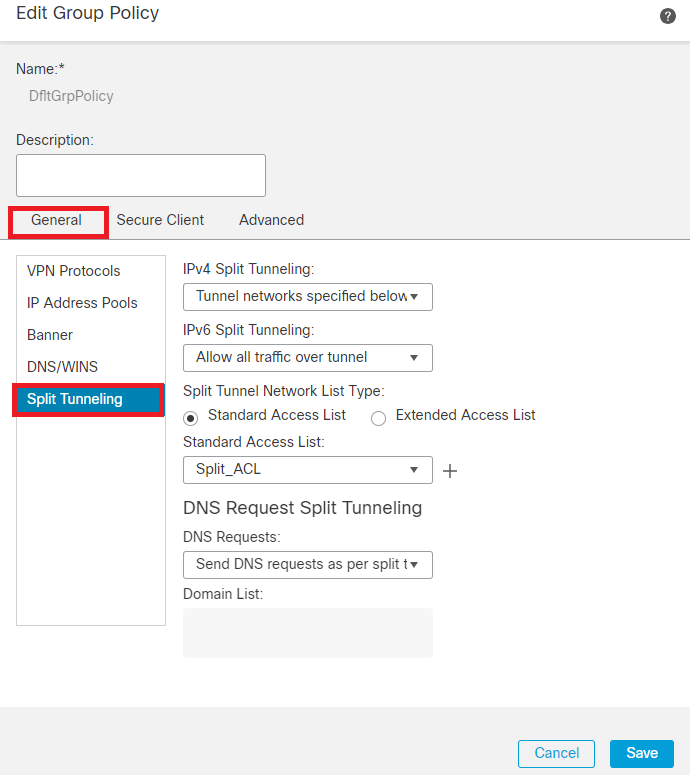

Schritt 7: Navigieren Sie zuGeneral > Split Tunneling, wählen SieTunnel networks specified belowund dannStandard Access Listunter Netzwerklistentyp für Split Tunnel.

Wählen Sie die zuvor erstellte ACL aus.

Split-Tunneling hinzufügen

Split-Tunneling hinzufügen

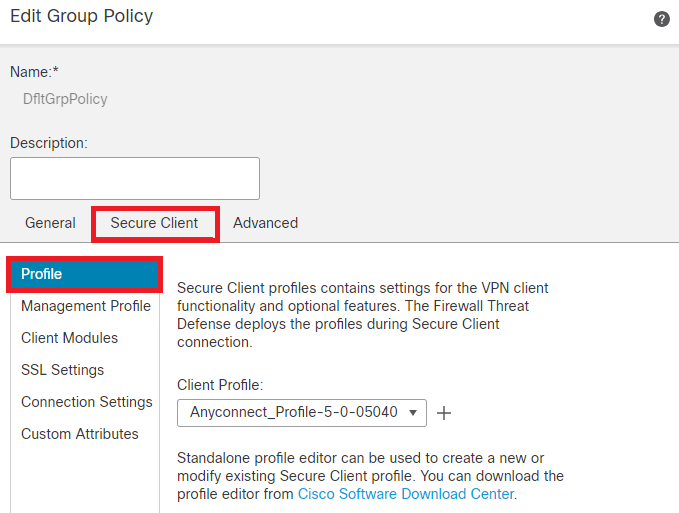

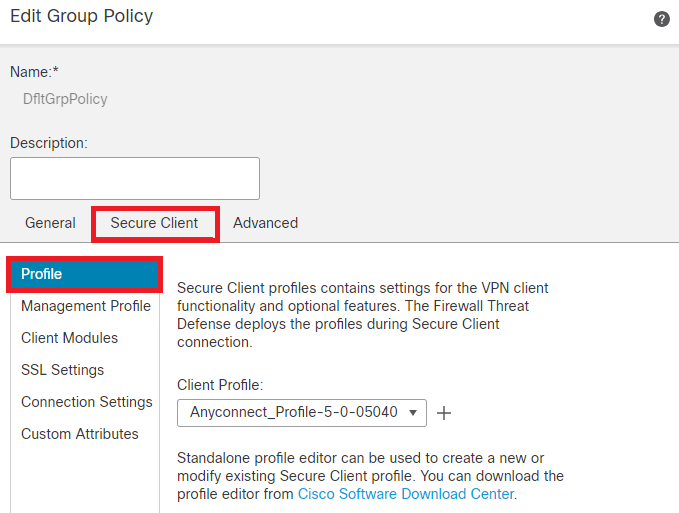

Schritt 8. Navigieren Sie zuSecure Client > Profile, wählen Sie dieClient Profile und klicken Sie aufSave.

Sicheres Clientprofil hinzufügen

Sicheres Clientprofil hinzufügen

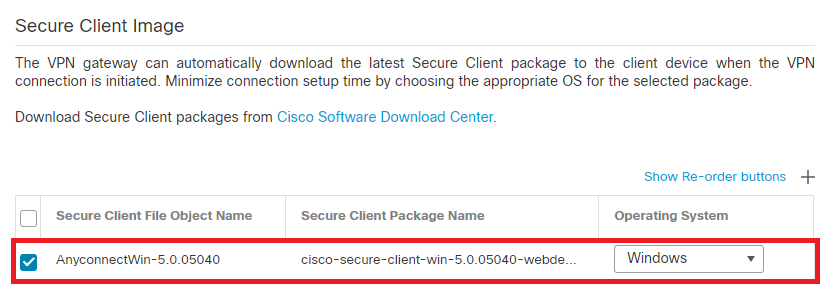

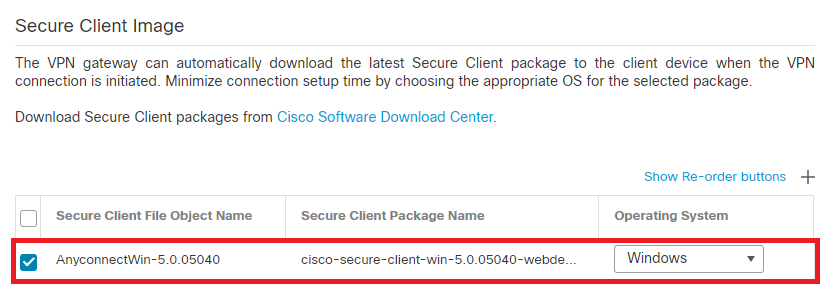

Schritt 9. Klicken Sie aufNext, wählen Sie dann dieSecure Client Imageund klicken Sie aufNext.

Sicheres Client-Image hinzufügen

Sicheres Client-Image hinzufügen

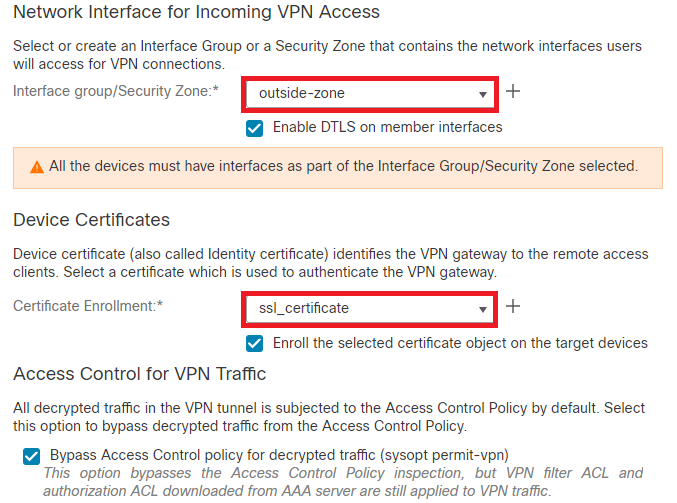

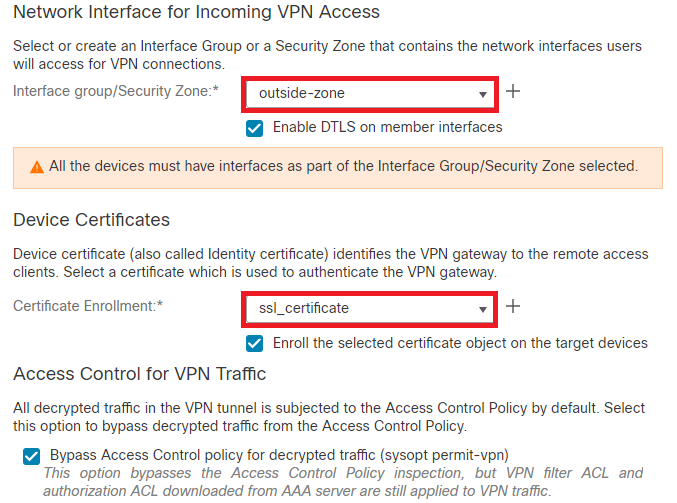

Schritt 10: Wählen Sie die Netzwerkschnittstelle für den VPN-Zugriff aus, wählen Sie die ausDevice Certificates, aktivieren Sie sysopt permit-vpn, und klicken Sie aufNext.

Zugriffskontrolle für VPN-Datenverkehr hinzufügen

Zugriffskontrolle für VPN-Datenverkehr hinzufügen

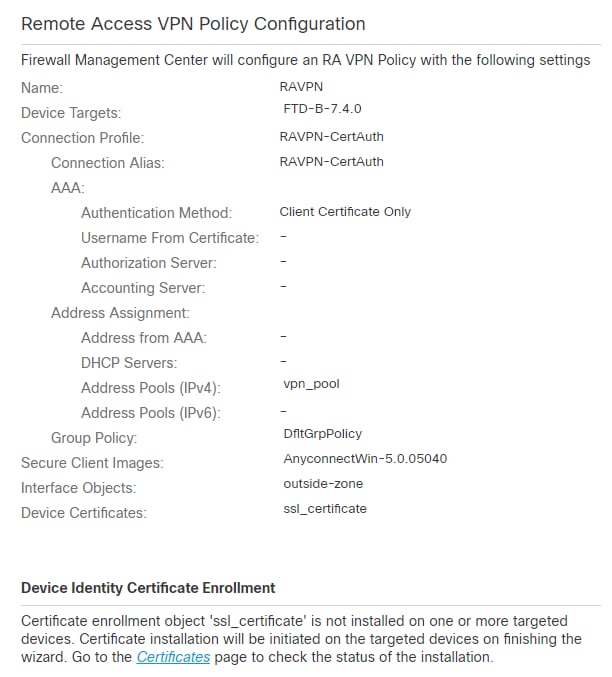

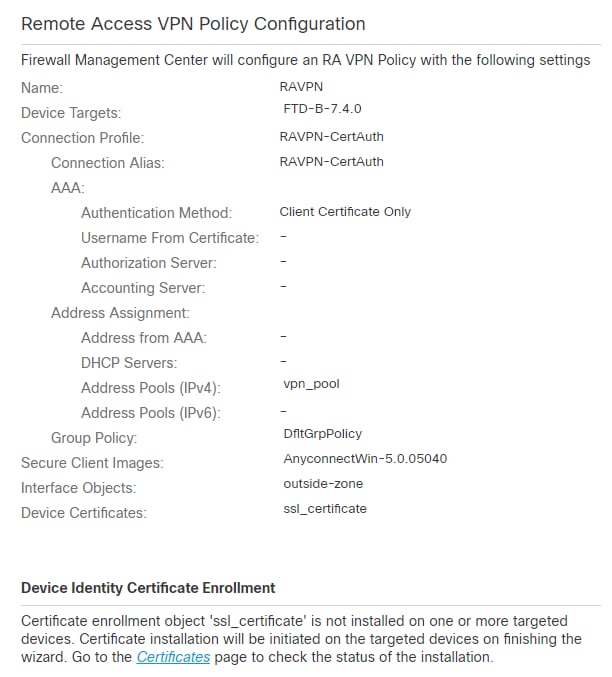

Schritt 11. Überprüfen Sie abschließend alle Konfigurationen, und klicken Sie aufFinish

Konfiguration der VPN-Richtlinie für den Remote-Zugriff

Konfiguration der VPN-Richtlinie für den Remote-Zugriff

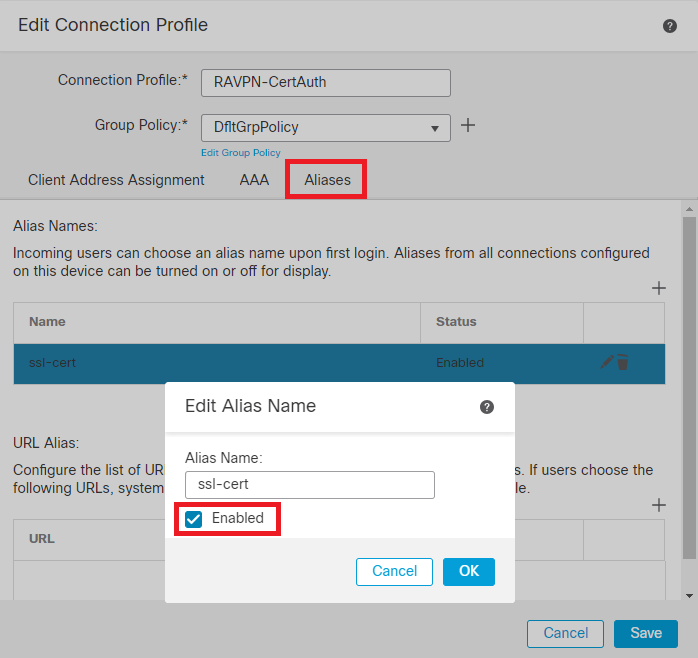

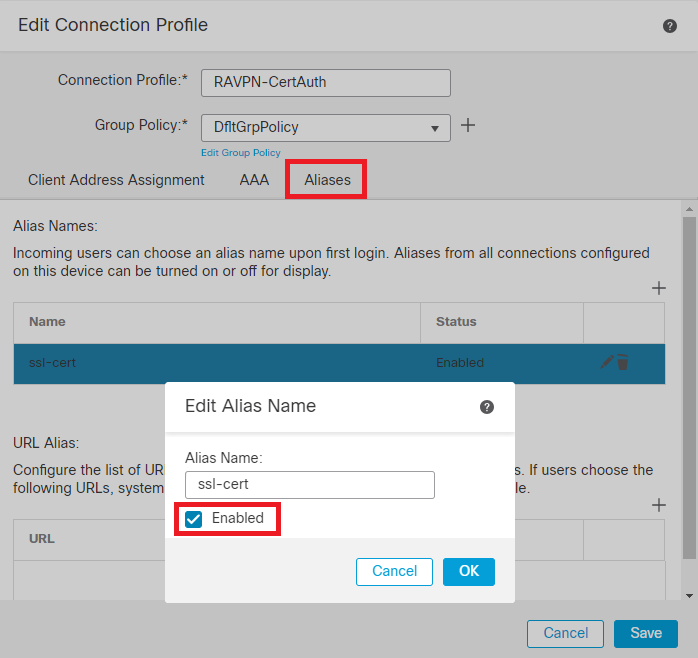

Schritt 12: Bearbeiten Sie nach Abschluss der Ersteinrichtung des Remote Access VPN das erstellte Verbindungsprofil, und navigieren Sie zuAliases.

Schritt 13: Konfigurieren Siegroup-aliasdie Einstellungen durch Klicken auf das Pluszeichen (+).

Gruppenalias bearbeiten

Gruppenalias bearbeiten

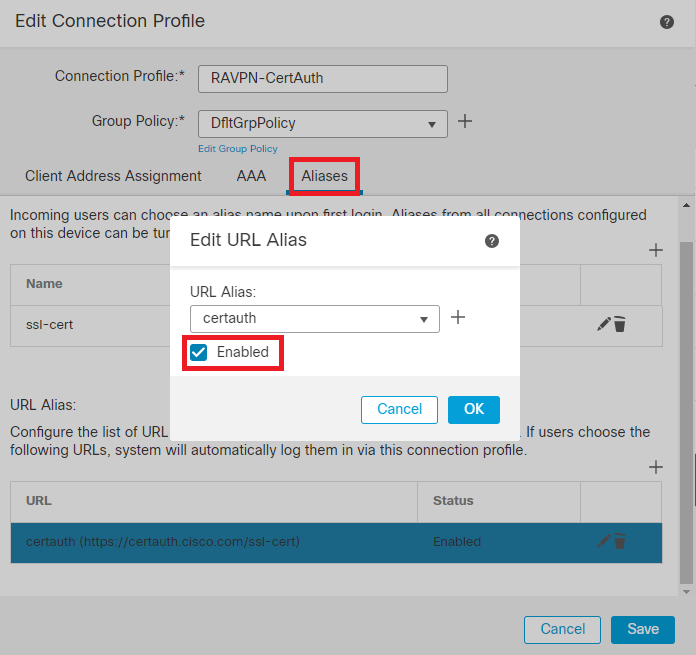

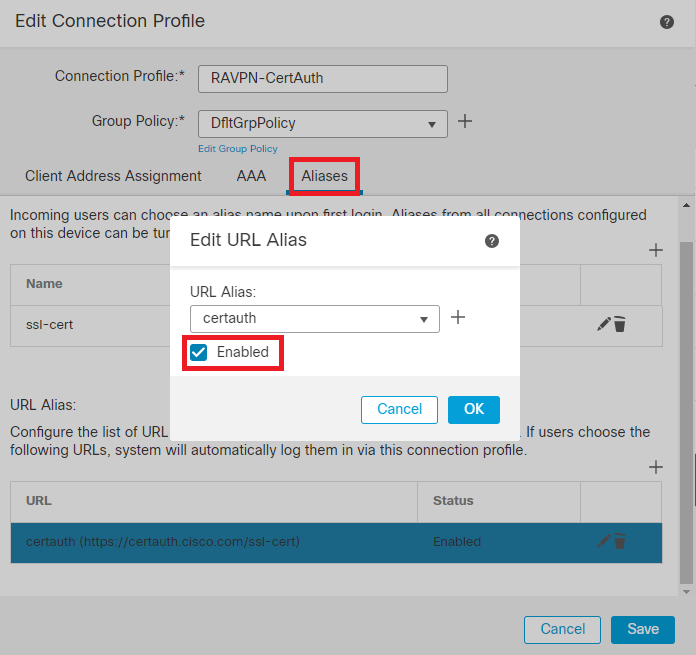

Schritt 14: Konfigurieren Siegroup-urldie Einstellungen durch Klicken auf das Pluszeichen (+). Verwenden Sie dieselbe Gruppen-URL, die zuvor im Clientprofil konfiguriert wurde.

Gruppen-URL bearbeiten

Gruppen-URL bearbeiten

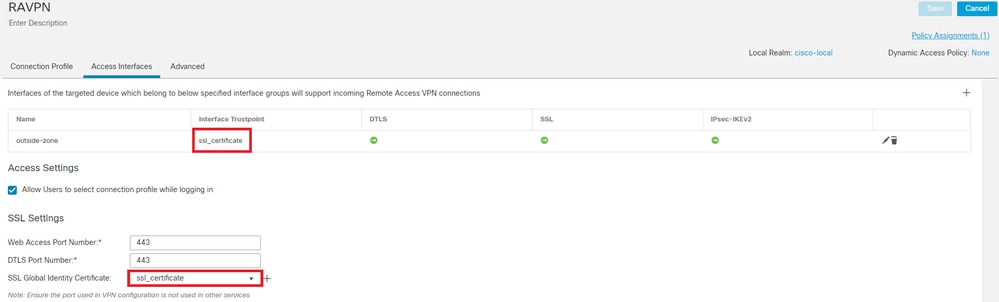

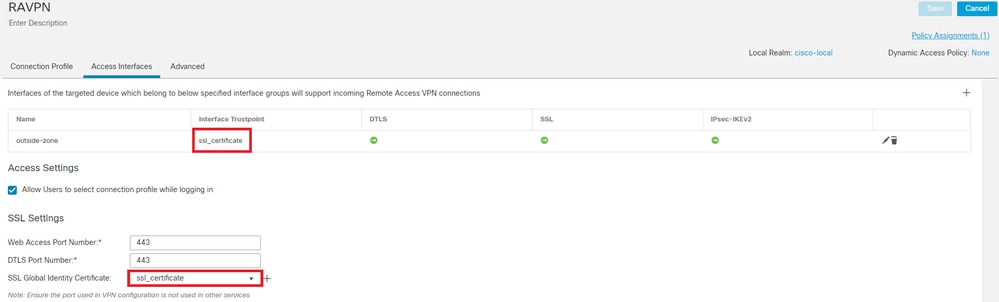

Schritt 15: Navigieren Sie zu Zugriffsschnittstellen. Wählen Sie unter den SSL-Einstellungen dieInterface TruspointundSSL Global Identity Certificateaus.

Zugriffsschnittstellen bearbeiten

Zugriffsschnittstellen bearbeiten

Schritt 16. KlickenSaveSie, und stellen Sie diese Änderungen bereit.

Überprüfung

Verwenden Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

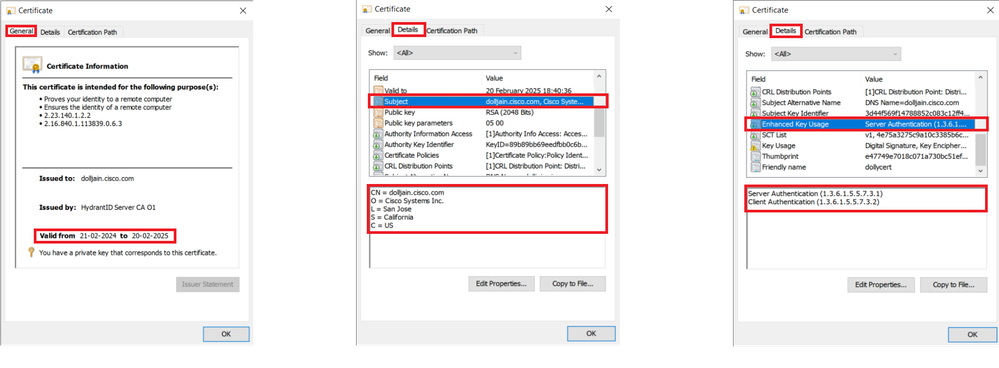

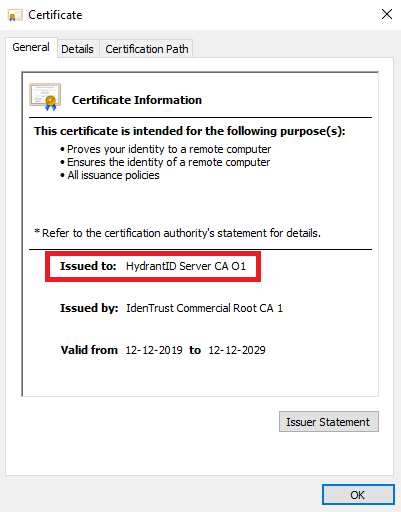

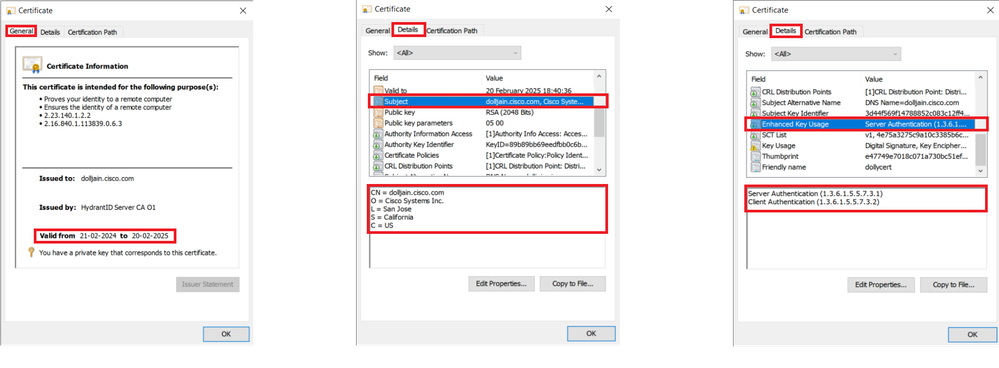

1. Auf dem sicheren Client-PC muss das Zertifikat mit einem gültigen Datum, einem gültigen Betreff und einer erweiterten Schlüsselverwendung (Enhanced Key Usage, EKU) auf dem PC des Benutzers installiert sein. Dieses Zertifikat muss von der Zertifizierungsstelle ausgestellt werden, deren Zertifikat, wie zuvor gezeigt, auf FTD installiert ist. Hier wird die Identität bzw. das Benutzerzertifikat von auth-risaggar-ca ausgestellt.

Zertifikat-Highlights

Zertifikat-Highlights

Anmerkung: Das Clientzertifikat muss die EKU für die Clientauthentifizierung aufweisen.

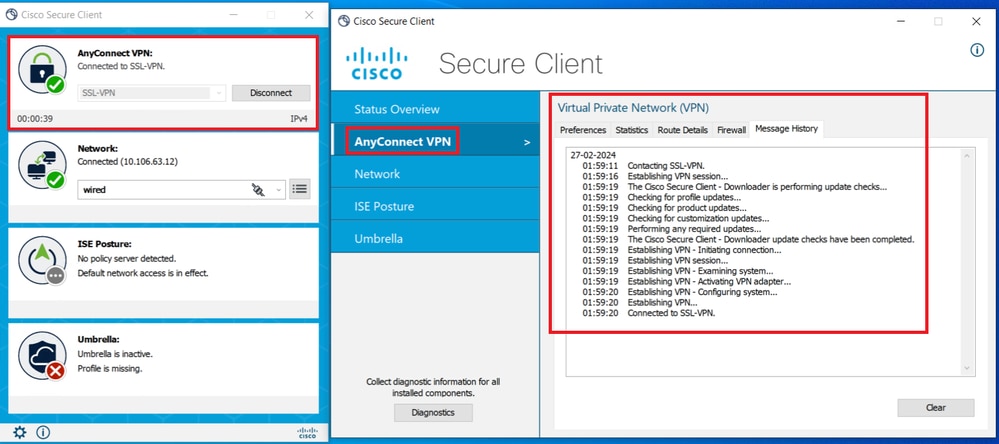

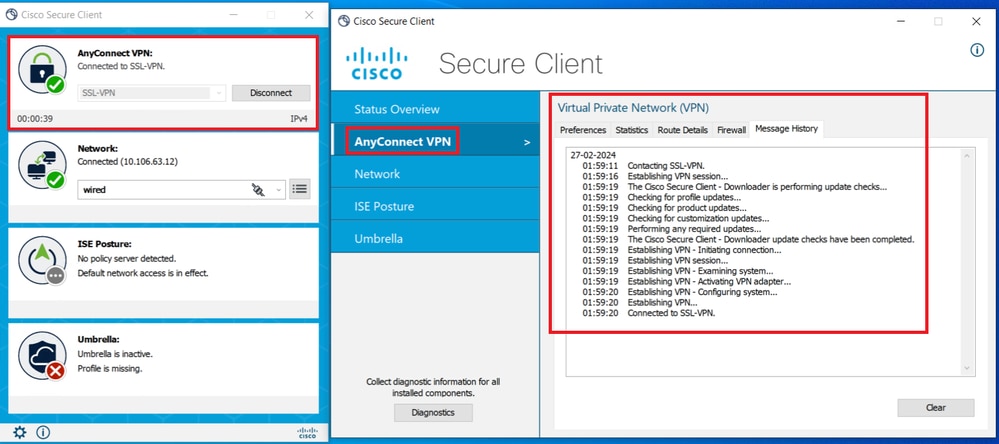

2. Der Secure Client muss die Verbindung herstellen.

Erfolgreiche sichere Clientverbindung

Erfolgreiche sichere Clientverbindung

3. Führen Sieshow vpn-sessiondb anyconnectaus, um die Verbindungsdetails des aktiven Benutzers unter der verwendeten Tunnelgruppe zu bestätigen.

firepower# show vpn-sessiondb anyconnect

Session Type: AnyConnect

Username : dolljain.cisco.com Index : 8

Assigned IP : 10.20.20.1 Public IP : 72.163.X.X

Protocol : AnyConnect-Parent SSL-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES-GCM-128

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256

Bytes Tx : 14402 Bytes Rx : 9652

Group Policy : DfltGrpPolicy Tunnel Group : RAVPN-CertAuth

Login Time : 08:32:22 UTC Mon Mar 18 2024

Duration : 0h:03m:59s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : 0ac5de050000800065f7fc16

Security Grp : none Tunnel Zone : 0

Fehlerbehebung

In diesem Abschnitt erhalten Sie Informationen zur Behebung von Fehlern in Ihrer Konfiguration.

1. Die Fehlerbehebungen können über die Diagnose-CLI des FTD ausgeführt werden:

debug crypto ca 14

debug webvpn anyconnect 255

debug crypto ike-common 255

2. Lesen Sie dieses Handbuch für häufige Probleme.

Feedback

Feedback