Einleitung

In diesem Dokument wird Schritt für Schritt beschrieben, wie das Cisco ThousandEyes-Modul über Microsoft Intune bereitgestellt wird.

Voraussetzungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Wissen mit MS Intune.

- Umfassende Expertise mit Cisco Secure Access

Anforderungen

Diese Anforderungen müssen erfüllt sein, bevor weitere Schritte unternommen werden können:

- Zugriff auf Ihr Cisco Secure Access Dashboard als Volladministrator

- Cisco ThousandEyes ist bereits in Cisco Secure Access integriert.

- Ihre Endgeräte sind bei MS Intune registriert.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco Secure Access-Dashboard

- Microsoft Intune-Portal

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Anmerkung: Für Cisco Secure Access werden die folgenden Module empfohlen: AnyConnect VPN, Umbrella Roaming Security, Zero Trust, ThousandEyes und DART. Das Verfahren zur Bereitstellung eines Moduls mit Intune ist das gleiche wie unten beschrieben, verwenden Sie einfach die richtige XML-/JSON-Datei für jedes Modul.

Konfigurieren

Cisco Konfiguration

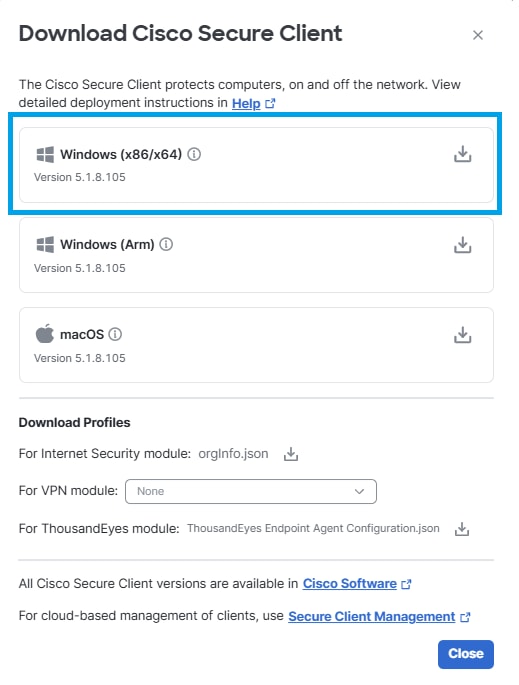

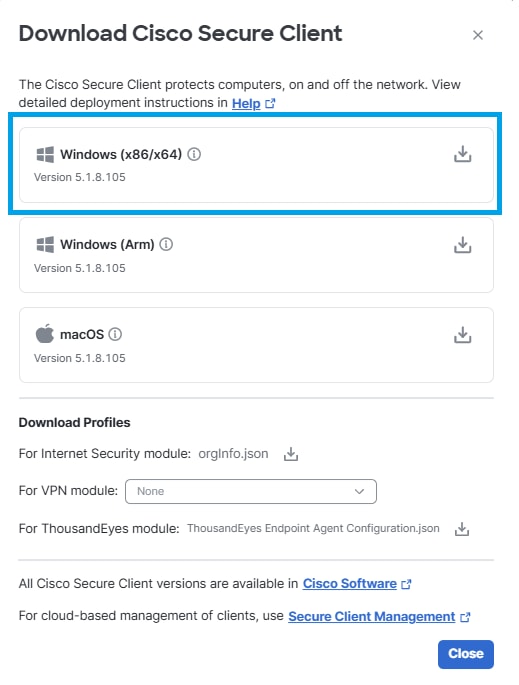

1. Melden Sie sich bei Ihrem Cisco Secure Access Dashboard an, laden Sie die "ThousandEyes Endpoint Agent Configuration.json" herunter, und speichern Sie sie auf Ihrem Computer.

Gehen Sie zu Verbinden > Endbenutzer-Konnektivität > Virtuelles privates Netzwerk > klicken Sie auf Herunterladen Cisco Secure Client > laden Sie das ThousandEyes-Profil herunter (ThousandEyes Endpoint Agent Configuration.json).

Download des ThousandEyes-Profils

Download des ThousandEyes-Profils

2. Falls Sie das ThosandEyes Modul noch nicht heruntergeladen haben, können Sie es von demselben Ort wie in Schritt #1 herunterladen.

Anmerkung: Wenn Sie bereits über das Cisco Secure Client-Vorbereitungspaket verfügen, können Sie diesen Schritt überspringen.

Download der Secure Client-Software

Download der Secure Client-Software

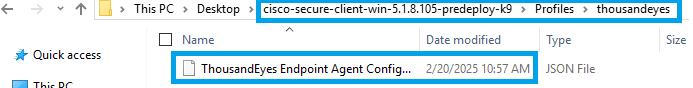

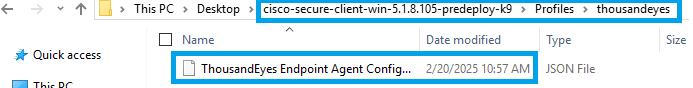

3. Entpacken Sie die Datei cisco-secure-client-win-5.1.8.105-predeploy-k9, und legen Sie die ThousandEyes Endpoint Agent Configuration.json unter cisco-secure-client-win-5.1.8.105-predeploy-k9\Profiles\tausandeyes ab.

Lassen Sie ThousandEyes.json an der richtigen Intune-Position fallen.

Lassen Sie ThousandEyes.json an der richtigen Intune-Position fallen.

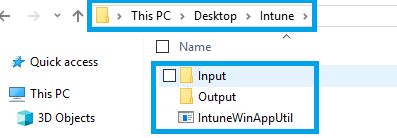

4. Laden Sie "Microsoft Win32 Content Prep Tool".

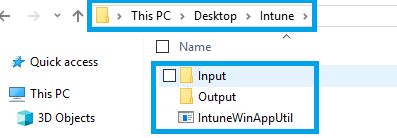

5. Erstellen Sie einen Ordner und legen Sie die "IntuneWinAppUtil" Anwendung, auch erstellen Sie einen Eingabe-und Ausgabeordner in Ihrem Computer

Von Intune verwendete Ordner erstellen

Von Intune verwendete Ordner erstellen

6. Legen Sie im "Eingabeordner" die Datei cisco-secure-client-win-1.226.2-tausandeyes-predeploy-k9 ab.

Kopieren Sie außerdem den Ordner "Profiles" und die Unterordner (in den Unterordnern "Profiles" haben Sie in Schritt 3 die Datei ThousandEyes Endpoint Agent Configuration.json abgelegt).

Erforderliche Dateien im Eingabeordner für Intune ablegen

Erforderliche Dateien im Eingabeordner für Intune ablegen

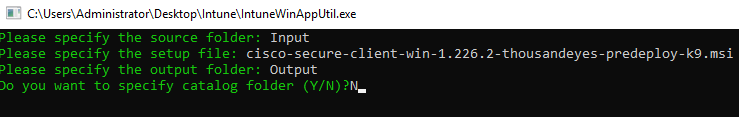

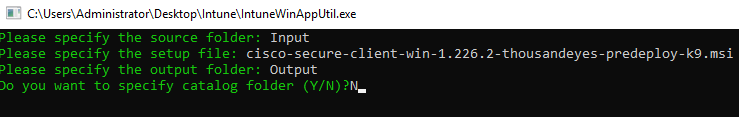

7. Führen Sie die Anwendung "IntuneWinAppUtil.exe" aus: Geben Sie den Ordner "Input" als Quellordner, den Ordner "cisco-secure-client-win-1.226.2-tausandeyes-predeploy-k9.msi" als Quelleinrichtungsdatei und den Ordner "Output" als Ausgabeordner an (hier generiert die Anwendung die Datei "ThousandEyes.intunewin"):

Konvertierung in die Datei intunewin

Konvertierung in die Datei intunewin

Nachdem dieser Schritt durchgeführt wurde, bestätigen Sie die Erstellung der Datei ThousandEyes .intunewin im Ordner Intune_output:

intunewin-Datei im MS Intune-Ausgabeordner

intunewin-Datei im MS Intune-Ausgabeordner

Microsoft Intune-Konfiguration

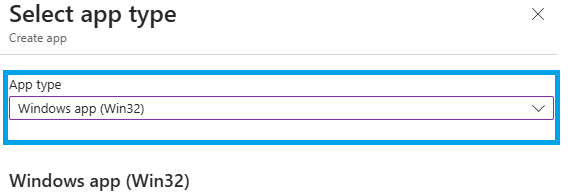

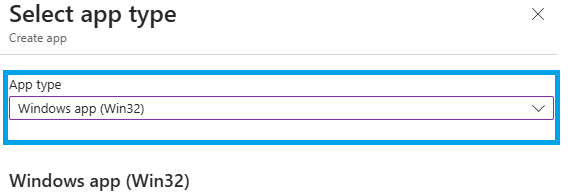

1. Gehen Sie im MS Intune Portal zu "Startseite > Apps > Windows > + Hinzufügen" und wählen Sie für "App-Typ auswählen" "Windows-App (Win32)" und klicken Sie dann auf "Auswählen":

Erstellung der App in Azure

Erstellung der App in Azure

2. Klicken Sie auf "Select app package file" und laden Sie die Datei ThousandEyes.intunewin, dann klicken Sie auf "OK":

Paketdatei auswählen

Paketdatei auswählen

3. Geben Sie in diesem Schritt die Mindestinformationen wie "Publisher" und "Category" an und klicken Sie auf "Next":

Minimale Informationen definieren

Minimale Informationen definieren

4. (Optional) Geben Sie die Parameter für den Installationsbefehl an.

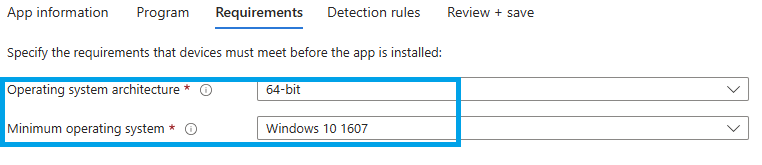

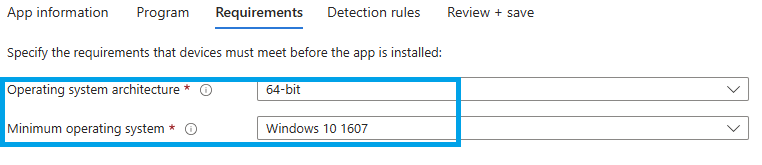

5. Im Rahmen der Anforderungen müssen Sie die Betriebssystemarchitektur und das Mindestbetriebssystem angeben, die auf den Geräten ausgeführt werden, auf die Sie das Cisco ThousandEyes-Modul übertragen möchten (Sie können bei Bedarf auch andere Anforderungen angeben).

Definieren von Betriebssysteminformationen

Definieren von Betriebssysteminformationen

6. Sie können optional Erkennungsregeln konfigurieren, um festzustellen, ob eine andere Version bereits auf dem Gerät vorhanden ist. Mit dieser Option können Sie auch feststellen, ob ein identisches oder ein anderes ThousandEyes-Bild gefunden wurde.

Erkennungsregel definieren

Erkennungsregel definieren

7. Unter der Option Abhängigkeiten konfigurieren wir alle für das ThousandEyes-Modul, klicken Sie also hier einfach auf "Weiter".

8. Optional können Sie Supersedense konfigurieren, um eine vorhandene Anwendung auf dem Gerät zu aktualisieren oder zu ersetzen, es gilt nur für Win32-Apps, für weitere Informationen über Supersedense können Sie die MS Intune-Dokumentation lesen. In unserem Beispiel geben wir keine Anwendung an, die ersetzt werden soll. Klicken Sie deshalb einfach auf "Weiter".

9. Geben Sie die Zuweisungen an, um die Gruppe bzw. die Geräte anzugeben, auf die der Secure Client VPN Core installiert werden soll. Klicken Sie nach der Zuweisung auf "Weiter":

Zuweisung zu Benutzern für die Bereitstellung

Zuweisung zu Benutzern für die Bereitstellung

10. Überprüfen Sie die Konfiguration, und klicken Sie auf "Erstellen".

11. Wenn Sie zurück zu MS Intune Portal unter "Home>Apps>Windows" können Sie die erstellte AnyConnect Core VPN Win32 App sehen:

Überprüfen Sie, ob die App erstellt wurde.

Überprüfen Sie, ob die App erstellt wurde.

Überprüfung

Überprüfen Sie in MS Intune, ob die Anwendung erfolgreich installiert wurde.

Startseite > Apps > Alle Apps > Cisco Secure Client - ThousandEyes Endpoint Agent:

Überprüfen in MS Intune

Überprüfen in MS Intune

Überprüfen Sie lokal auf dem PC, ob die ThousandEyes App als installierte Anwendung angezeigt wird und/oder ob der Dienst ausgeführt wird:

Lokale Überprüfung auf dem PC

Lokale Überprüfung auf dem PC

Lokale Überprüfung auf dem PC

Lokale Überprüfung auf dem PC

Überprüfen Sie im Cisco Secure Access Dashboard, ob das Endgerät registriert wurde.

Anwendererlebnis > Management:

Verifizierung in Cisco Secure Access

Verifizierung in Cisco Secure Access

Feedback

Feedback