IPS 5.x und höher: Optimieren der Signatur mithilfe des Ereignisaktionsfilters mithilfe von CLI und IDM

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie Sie die Signatur mithilfe des Ereignisaktionsfilters im Cisco Intrusion Prevention System (IPS) mit der Befehlszeilenschnittstelle (CLI) und dem IDS Device Manager (IDM) abstimmen.

Voraussetzungen

Anforderungen

In diesem Dokument wird davon ausgegangen, dass Cisco IPS installiert ist und ordnungsgemäß funktioniert.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf dem Cisco IDS/IPS-Gerät der Serie 4200, auf dem die Softwareversion 5.0 und höher ausgeführt wird.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Ereignisaktionsfilter

Ereignisaktionsfilter

Ereignisaktionsfilter werden als geordnete Liste verarbeitet, und Sie können Filter in der Liste nach oben oder unten verschieben.

Mithilfe von Filtern kann der Sensor bestimmte Aktionen als Reaktion auf das Ereignis ausführen, ohne dass der Sensor alle Aktionen durchführen oder das gesamte Ereignis entfernen muss. Filter funktionieren, indem Aktionen aus einem Ereignis entfernt werden. Ein Filter, der alle Aktionen eines Ereignisses entfernt, nutzt das Ereignis effektiv.

Hinweis: Wenn Sie Sweep-Signaturen filtern, empfiehlt Cisco, die Zieladressen nicht zu filtern. Wenn mehrere Zieladressen vorhanden sind, wird nur die letzte Adresse für die Übereinstimmung mit dem Filter verwendet.

Sie können Ereignisaktionsfilter konfigurieren, um bestimmte Aktionen aus einem Ereignis zu entfernen oder ein gesamtes Ereignis zu verwerfen und eine weitere Verarbeitung durch den Sensor zu verhindern. Sie können Ereignisaktionsvariablen verwenden, die Sie zum Gruppieren von Adressen für Ihre Filter definiert haben. Informationen zum Konfigurieren von Ereignisaktionsvariablen finden Sie im Abschnitt Hinzufügen, Bearbeiten und Löschen von Ereignisaktionsvariablen.

Hinweis: Sie müssen der Variablen ein Dollarzeichen ($) voranstellen, um anzuzeigen, dass Sie eine Variable anstelle einer Zeichenfolge verwenden. Andernfalls wird der Fehler "Fehlerhafte Quelle und fehlerhaftes Ziel" angezeigt.

Konfiguration der Ereignisaktionsfilter mit der CLI

Gehen Sie wie folgt vor, um Ereignisaktionsfilter zu konfigurieren:

-

Melden Sie sich mit einem Konto mit Administratorrechten bei der CLI an.

-

Untermodus für Ereignisaktionsregeln eingeben:

sensor#configure terminal sensor(config)#service event-action-rules rules1 sensor(config-eve)#

-

Erstellen Sie den Filternamen:

sensor(config-eve)#filters insert name1 begin

Verwenden Sie name1, name2 usw., um die Ereignisaktionsfilter zu benennen. Verwenden des Beginns | end | inaktiv | vor | nach Schlüsselwörtern, um anzugeben, wo Sie den Filter einfügen möchten.

-

Geben Sie die Werte für diesen Filter an:

-

Geben Sie den Bereich für die Signatur-ID an:

sensor(config-eve-fil)#signature-id-range 1000-1005

Der Standardwert ist 900 bis 65535.

-

Geben Sie den Bereich für die Untersignatur-ID an:

sensor(config-eve-fil)#subsignature-id-range 1-5

Der Standardwert ist 0 bis 255.

-

Geben Sie den Adressbereich des Angreifers an:

sensor(config-eve-fil)#attacker-address-range 10.89.10.10-10.89.10.23

Der Standardwert lautet 0.0.0.0 bis 255.255.255.255.

-

Geben Sie den Adressbereich des Opfers an:

sensor(config-eve-fil)#victim-address-range 192.56.10.1-192.56.10.255

Der Standardwert lautet 0.0.0.0 bis 255.255.255.255.

-

Geben Sie den Port-Bereich für das Opfer an:

sensor(config-eve-fil)#victim-port-range 0-434

Der Standardwert ist 0 bis 65535.

-

Betriebssystem-Relevanz angeben:

sensor(config-eve-fil)#os-relevance relevant

Der Standardwert ist 0 bis 100.

-

Geben Sie den Risikobewertungsbereich an.

sensor(config-eve-fil)#risk-rating-range 85-100

Der Standardwert ist 0 bis 100.

-

Legen Sie die zu entfernenden Aktionen fest:

sensor(config-eve-fil)#actions-to-remove reset-tcp-connection

-

Wenn Sie eine Ablehnungsaktion filtern, legen Sie den gewünschten Prozentsatz für Ablehnungsaktionen fest:

sensor(config-eve-fil)#deny-attacker-percentage 90

Der Standardwert ist 100.

-

Geben Sie den Status des Filters an, der deaktiviert oder aktiviert werden soll.

sensor(config-eve-fil)#filter-item-status {enabled | disabled}Standardmäßig ist diese Option aktiviert.

-

Geben Sie den Parameter "Stopp bei Übereinstimmung" an.

sensor(config-eve-fil)#stop-on-match {true | false}True weist den Sensor an, die Verarbeitung von Filtern zu beenden, wenn dieses Element übereinstimmt. False weist den Sensor an, Filter auch dann zu verarbeiten, wenn dieses Element übereinstimmt.

-

Fügen Sie Kommentare hinzu, die Sie zur Erläuterung dieses Filters verwenden möchten:

sensor(config-eve-fil)#user-comment NEW FILTER

-

-

Überprüfen Sie die Einstellungen für den Filter:

sensor(config-eve-fil)#show settings NAME: name1 ----------------------------------------------- signature-id-range: 1000-10005 default: 900-65535 subsignature-id-range: 1-5 default: 0-255 attacker-address-range: 10.89.10.10-10.89.10.23 default: 0.0.0.0-255.255.255.255 victim-address-range: 192.56.10.1-192.56.10.255 default: 0.0.0.0-255.255.255.255 attacker-port-range: 0-65535 <defaulted> victim-port-range: 1-343 default: 0-65535 risk-rating-range: 85-100 default: 0-100 actions-to-remove: reset-tcp-connection default: deny-attacker-percentage: 90 default: 100 filter-item-status: Enabled default: Enabled stop-on-match: True default: False user-comment: NEW FILTER default: os-relevance: relevant default: relevant|not-relevant|unknown ------------------------------------------------ senor(config-eve-fil)# -

So bearbeiten Sie einen vorhandenen Filter:

sensor(config-eve)#filters edit name1

-

Bearbeiten Sie die Parameter, und lesen Sie die Schritte 4a bis 4l für weitere Informationen.

-

So verschieben Sie einen Filter in der Filterliste nach oben oder unten:

sensor(config-eve-fil)#exit sensor(config-eve)#filters move name5 before name1

-

Überprüfen Sie, ob Sie die Filter verschoben haben:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- filters (min: 0, max: 4096, current: 5 - 4 active, 1 inactive) ----------------------------------------------- ACTIVE list-contents ----------------------------------------------- NAME: name5 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name2 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

So verschieben Sie einen Filter in die inaktive Liste:

sensor(config-eve)#filters move name1 inactive

-

Überprüfen Sie, ob der Filter in die inaktive Liste verschoben wurde:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

Untermodus "Ereignisaktionsregeln beenden":

sensor(config-eve)#exit Apply Changes:?[yes]:

-

Drücken Sie die Eingabetaste, um Ihre Änderungen zu übernehmen, oder geben Sie no ein, um sie zu verwerfen.

Konfiguration der Ereignisaktionsfilter mit IDM

Gehen Sie wie folgt vor, um Ereignisaktionsfilter hinzuzufügen, zu bearbeiten, zu löschen, zu aktivieren, zu deaktivieren und zu verschieben:

-

Melden Sie sich bei IDM mit einem Konto mit Administrator- oder Operatorberechtigungen an.

-

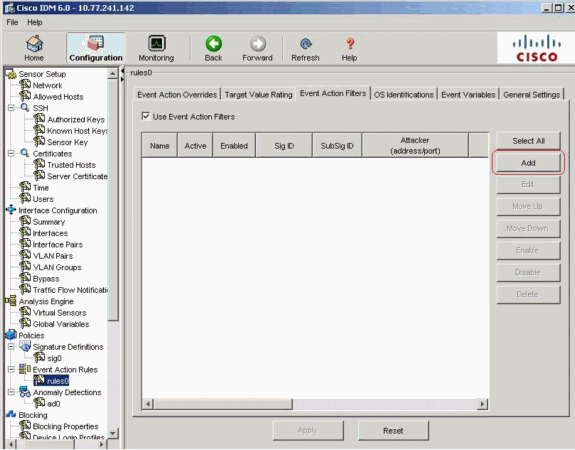

Wählen Sie Configuration > Policies > Event Action Rules > rules0 > Event Action Filters (Konfiguration > Richtlinien > Ereignisaktionsregeln > rules0 > Ereignisaktionsfilter), wenn die Softwareversion 6.x lautet. Für die Softwareversion 5.x wählen Sie Configuration > Event Action Rules > Event Action Filters (Konfiguration > Ereignisaktionsregeln > Ereignisaktionsfilter).

Die Registerkarte Ereignisaktionsfilter wird wie dargestellt angezeigt.

-

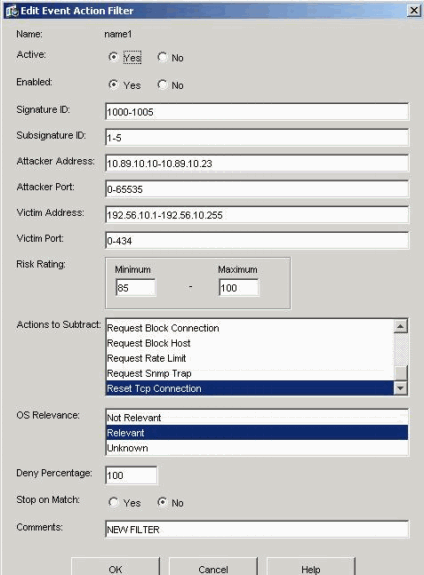

Klicken Sie auf Hinzufügen, um einen Ereignisaktionsfilter hinzuzufügen.

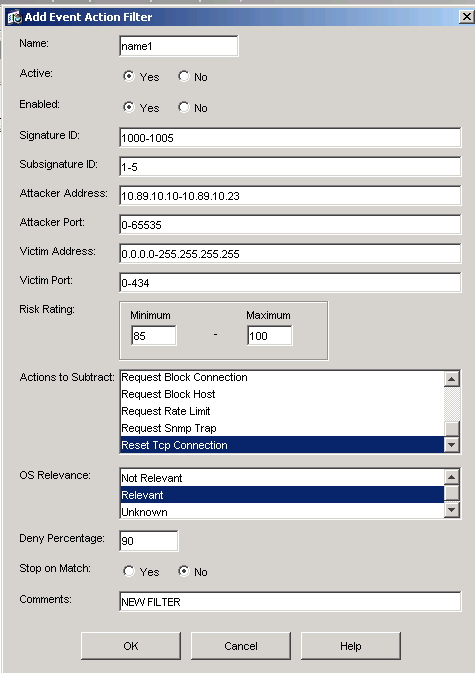

Das Dialogfeld Ereignisaktionsfilter hinzufügen wird angezeigt.

-

Geben Sie im Feld Name den Namen name1 für den Ereignisaktionsfilter ein.

Es wird ein Standardname angegeben, der jedoch in einen aussagekräftigeren Namen geändert werden kann.

-

Klicken Sie im Feld Aktiv auf das Optionsfeld Ja, um diesen Filter der Liste hinzuzufügen, damit er bei Filterereignissen wirksam wird.

-

Klicken Sie im Feld Enabled (Aktiviert) auf das Optionsfeld Yes (Ja), um den Filter zu aktivieren.

Hinweis: Sie müssen auch das Kontrollkästchen Ereignisaktionsfilter verwenden auf der Registerkarte Ereignisaktionsfilter aktivieren, oder keiner der Ereignisaktionsfilter wird aktiviert, unabhängig davon, ob Sie das Kontrollkästchen Ja im Dialogfeld Ereignisaktionsfilter hinzufügen aktivieren.

-

Geben Sie im Feld Signature-ID die Signature-IDs aller Signaturen ein, auf die dieser Filter angewendet werden soll.

Sie können eine Liste, z. B. 1000, 1005, oder einen Bereich, z. B. 1000-1005, oder eine der SIG-Variablen verwenden, wenn Sie diese auf der Registerkarte Ereignisvariablen definiert haben. Stellen Sie der Variablen $ voran.

-

Geben Sie im Feld SubSignature ID (Untersignatur-ID) die Untersignatur-IDs der Untersignaturen ein, auf die dieser Filter angewendet werden soll. Beispiel: 1-5.

-

Geben Sie im Feld "Attacker Address" (Angreiferadresse) die IP-Adresse des Quellhosts ein.

Sie können eine der Variablen verwenden, wenn Sie sie auf der Registerkarte Ereignisvariablen definiert haben. Stellen Sie der Variablen $ voran. Sie können auch einen Adressbereich eingeben, z. B. 10.89.10.10-10.89.10.23. Der Standardwert ist "0.0.0.0-255.255.255.255".

-

Geben Sie im Feld Angreifer-Port die Port-Nummer ein, die der Angreifer zum Senden des Pakets verwendet.

-

Geben Sie im Feld "Victim Address" (Opferadresse) die IP-Adresse des Empfängerhosts ein.

Sie können eine der Variablen verwenden, wenn Sie sie auf der Registerkarte Ereignisvariablen definiert haben. Stellen Sie der Variablen $ voran. Sie können auch einen Adressbereich eingeben, z. B. 192.56.10.1-192.56.10.255. Der Standardwert ist "0.0.0.0-255.255.255.255".

-

Geben Sie im Feld "Victim Port" (Opferport) die Portnummer ein, die der Host des Opfers verwendet, um das fehlerhafte Paket zu empfangen. Beispiel: 0-434.

-

Geben Sie im Feld Risikoeinstufung einen RR-Bereich für diesen Filter ein. Beispiel: 85-100.

Wenn der RR für ein Ereignis in den von Ihnen angegebenen Bereich fällt, wird das Ereignis anhand der Kriterien dieses Filters verarbeitet.

-

Wählen Sie in der Dropdown-Liste Aktionen zum Abziehen die Aktionen aus, die dieser Filter aus dem Ereignis entfernen soll. Wählen Sie beispielsweise TCP-Verbindung zurücksetzen.

Tipp: Halten Sie die Strg-Taste gedrückt, um mehrere Ereignisaktionen in der Liste auszuwählen.

-

Wählen Sie in der Dropdown-Liste "Betriebssystemrelevanz" aus, ob Sie wissen möchten, ob die Warnung für das Betriebssystem relevant ist, das für das Opfer identifiziert wurde. Wählen Sie beispielsweise Relevant aus.

-

Geben Sie in das Feld Deny Percentage (Prozentsatz verweigern) den Prozentsatz der Pakete ein, die von einem Angreifer verweigert werden sollen, wenn er die Funktionen eines Angreifers ablehnt. Zum Beispiel 90.

Der Standardwert ist 100 Prozent.

-

Wählen Sie im Feld "Stopp on Match" (Bei Übereinstimmung anhalten) eine der folgenden Optionsschaltflächen:

-

Ja - Wenn die Ereignisaktionsfilter-Komponente die Verarbeitung beenden soll, nachdem die Aktionen dieses bestimmten Filters entfernt wurden

Verbleibende Filter werden nicht verarbeitet. Daher können keine zusätzlichen Aktionen aus dem Ereignis entfernt werden.

-

Nein - Wenn Sie weitere Filter verarbeiten möchten

-

-

Geben Sie im Feld Kommentare Kommentare alle Kommentare ein, die Sie mit diesem Filter speichern möchten, z. B. den Zweck dieses Filters oder die Gründe, warum Sie diesen Filter auf eine bestimmte Art konfiguriert haben. Beispiel: NEUER FILTER.

Tipp: Klicken Sie auf Abbrechen, um die Änderungen rückgängig zu machen und das Dialogfeld Ereignisaktionsfilter hinzufügen zu schließen.

-

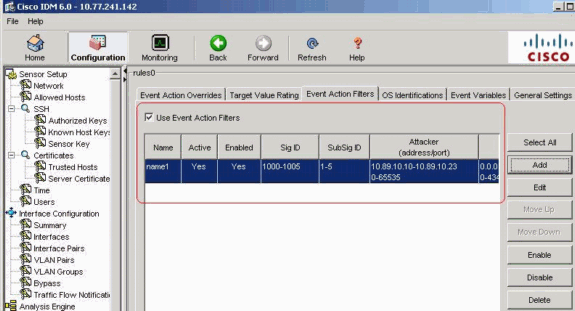

Klicken Sie auf OK.

Der neue Ereignisaktionsfilter wird nun wie dargestellt in der Liste auf der Registerkarte Ereignisaktionsfilter angezeigt.

-

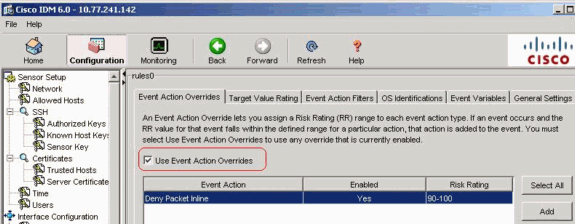

Aktivieren Sie das Kontrollkästchen Use Event Action Overrides (Ereignisaktion überschreiben), wie dargestellt.

Hinweis: Sie müssen das Kontrollkästchen Ereignisaktionsüberschreibungen verwenden auf der Registerkarte Ereignisaktionsüberschreibungen aktivieren, damit keine Ereignisaktionsüberschreibungen aktiviert werden, unabhängig vom Wert, den Sie im Dialogfeld Ereignisaktionsfilter hinzufügen festgelegt haben.

-

Wählen Sie einen vorhandenen Ereignisaktionsfilter in der Liste aus, um ihn zu bearbeiten, und klicken Sie dann auf Bearbeiten.

Das Dialogfeld Ereignisaktionsfilter bearbeiten wird angezeigt.

-

Ändern Sie die Werte in den Feldern, die Sie ändern müssen.

Weitere Informationen zum Ausfüllen der Felder finden Sie in den Schritten 4 bis 18.

Tipp: Klicken Sie auf Abbrechen, um die Änderungen rückgängig zu machen und das Dialogfeld Ereignisaktionsfilter bearbeiten zu schließen.

-

Klicken Sie auf OK.

Der bearbeitete Ereignisaktionsfilter wird jetzt in der Liste auf der Registerkarte Ereignisaktionsfilter angezeigt.

-

Aktivieren Sie das Kontrollkästchen Ereignisaktion überschreiben verwenden.

Hinweis: Sie müssen das Kontrollkästchen Ereignisaktionsüberschreibungen verwenden auf der Registerkarte Ereignisaktionsüberschreibungen aktivieren, damit keine Ereignisaktionsüberschreibungen aktiviert werden, unabhängig vom Wert, den Sie im Dialogfeld Ereignisaktionsfilter bearbeiten festgelegt haben.

-

Wählen Sie einen Ereignisaktionsfilter in der Liste aus, um ihn zu löschen, und klicken Sie dann auf Löschen.

Der Ereignisaktionsfilter wird nicht mehr in der Liste auf der Registerkarte Ereignisaktionsfilter angezeigt.

-

Filtern Sie in der Liste nach oben oder unten, um eine Ereignisaktion zu verschieben, wählen Sie sie aus, und klicken Sie dann auf Nach oben oder Nach unten.

Tipp: Klicke auf "Zurücksetzen", um die Änderungen zu entfernen.

-

Klicken Sie auf Apply (Übernehmen), um die Änderungen zu übernehmen und die überarbeitete Konfiguration zu speichern.

Konfiguration von Ereignisvariablen

Gehen Sie wie folgt vor, um Ereignisvariablen hinzuzufügen, zu bearbeiten und zu löschen:

-

Anmelden. Verwenden Sie beispielsweise ein Konto mit Administrator- oder Operatorberechtigungen.

-

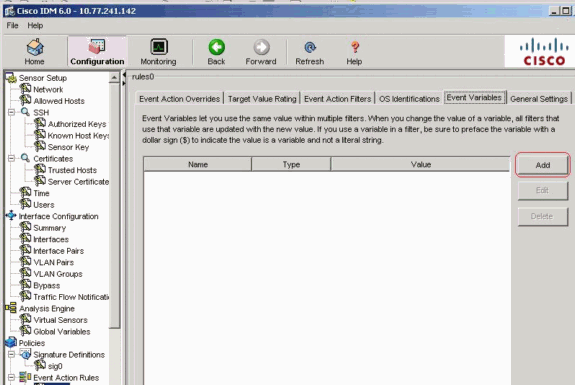

Wählen Sie Configuration > Policies > Event Action Rules > rules0 > Event Variables (Konfiguration > Richtlinien > Ereignisaktionsregeln > rules0 > Ereignisvariablen), wenn die Softwareversion 6.x ist. Wählen Sie für die Softwareversion 5.x Configuration > Event Action Rules > Event Variables (Konfiguration > Ereignisaktionsregeln > Ereignisvariablen).

Die Registerkarte Ereignisvariablen wird angezeigt.

-

Klicken Sie auf Hinzufügen, um eine Variable zu erstellen.

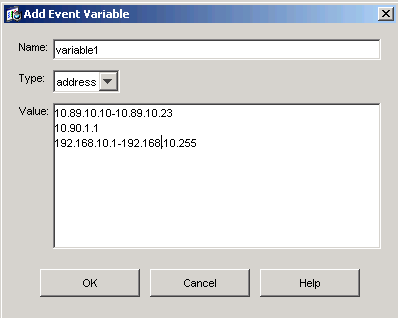

Das Dialogfeld Variable hinzufügen wird angezeigt.

-

Geben Sie im Feld Name einen Namen für diese Variable ein.

Hinweis: Der gültige Name darf nur Zahlen oder Buchstaben enthalten. Sie können auch einen Bindestrich (-) oder einen Unterstrich (_) verwenden.

-

Geben Sie im Feld Wert die Werte für diese Variable ein.

Geben Sie die vollständige IP-Adresse bzw. die vollständigen IP-Adressbereiche bzw. die vollständigen IP-Adressbereiche an. Beispiele:

-

10.89.10.10-10.89.10.23

-

10.90.1.1

-

192.168.10.1-192.168.10.255

Hinweis: Sie können Kommas als Trennzeichen verwenden. Vergewissern Sie sich, dass nach dem Komma keine Leerzeichen folgen. Andernfalls erhalten Sie die Fehlermeldung "Validierung fehlgeschlagen".

Tipp: Klicken Sie auf Abbrechen, um die Änderungen rückgängig zu machen und das Dialogfeld "Ereignisvariable hinzufügen" zu schließen.

-

-

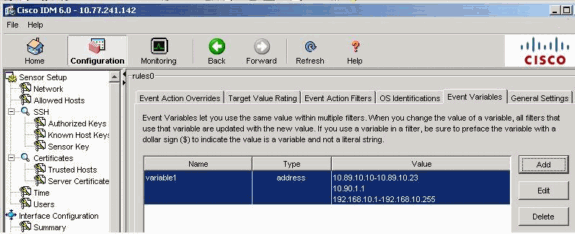

Klicken Sie auf OK.

Die neue Variable wird in der Liste auf der Registerkarte Ereignisvariablen angezeigt.

-

Wählen Sie die vorhandene Variable in der Liste aus, um sie zu bearbeiten, und klicken Sie dann auf Bearbeiten.

Das Dialogfeld Ereignisvariable bearbeiten wird angezeigt.

-

Geben Sie im Feld Wert Ihre Änderungen an dem Wert ein.

-

Klicken Sie auf OK.

Die bearbeitete Ereignisvariable wird nun in der Liste auf der Registerkarte Ereignisvariablen angezeigt.

Tipp: Wähle "Zurücksetzen", um die Änderungen zu entfernen.

-

Klicken Sie auf Apply (Übernehmen), um die Änderungen zu übernehmen und die überarbeitete Konfiguration zu speichern.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

16-May-2007 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback