Zertifikatverlängerungen auf der ISE konfigurieren

Inhalt

Einleitung

In diesem Dokument werden Best Practices und proaktive Verfahren für die Verlängerung von Zertifikaten für die Cisco Identity Services Engine (ISE) beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- X509-Zertifikate

- Konfiguration einer Cisco ISE mit Zertifikaten

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco ISE-Version 3.0.0.458

- Appliance oder VMware

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Dieses Dokument beschreibt die Best Practices und proaktiven Verfahren zur Verlängerung von Zertifikaten auf der Cisco Identity Services Engine (ISE). Es wird auch erläutert, wie Sie Alarme und Benachrichtigungen einrichten, damit Administratoren vor bevorstehenden Ereignissen wie z. B. dem Ablauf von Zertifikaten gewarnt werden. Als ISE-Administrator stellen Sie schließlich fest, dass ISE-Zertifikate ablaufen. Wenn Ihr ISE-Server über ein abgelaufenes Zertifikat verfügt, können schwerwiegende Probleme auftreten, wenn Sie das abgelaufene Zertifikat nicht durch ein neues, gültiges Zertifikat ersetzen.

Der ISE-Administrator muss ein neues, gültiges Zertifikat auf der ISE installieren, bevor das alte Zertifikat abläuft. Dieser proaktive Ansatz verhindert oder minimiert Ausfallzeiten und vermeidet Auswirkungen auf Ihre Endbenutzer. Sobald der Zeitraum für das neu installierte Zertifikat beginnt, können Sie EAP/Admin oder eine andere Rolle für das neue Zertifikat aktivieren.

Sie können die ISE so konfigurieren, dass sie Alarme generiert und den Administrator benachrichtigt, neue Zertifikate zu installieren, bevor die alten Zertifikate ablaufen.

Konfigurieren

Selbstsignierte ISE-Zertifikate anzeigen

Wenn die ISE installiert wird, generiert sie ein selbstsigniertes Zertifikat. Das selbstsignierte Zertifikat wird für den administrativen Zugriff und die Kommunikation innerhalb der verteilten Bereitstellung (HTTPS) sowie für die Benutzerauthentifizierung (EAP) verwendet. Verwenden Sie in einem Live-System ein CA-Zertifikat anstelle eines selbstsignierten Zertifikats.

Das Format für ein ISE-Zertifikat muss Privacy Enhanced Mail (PEM) oder Distinguished Encoding Rules (DER) sein.

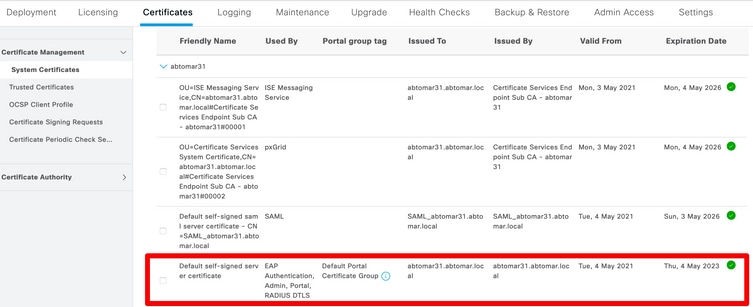

Um das erste selbstsignierte Zertifikat anzuzeigen, navigieren Sie in der ISE-GUI zu Administration > System> Certificates> System Certificates (Administration > System > Zertifikate > Systemzertifikate), wie in der Abbildung dargestellt.

Wenn Sie ein Serverzertifikat über eine Zertifikatsignierungsanfrage (CSR, Certificate Signing Request) auf der ISE installieren und das Zertifikat für das Admin- oder EAP-Protokoll ändern, ist das selbstsignierte Serverzertifikat weiterhin vorhanden, befindet sich jedoch im Status „Not in-use“ (Nicht verwendet).

Bestimmen, wann das Zertifikat geändert werden soll

Angenommen, das installierte Zertifikat läuft bald ab. Ist es besser, das Zertifikat ablaufen zu lassen, bevor Sie es verlängern, oder das Zertifikat vor Ablauf zu wechseln? Sie müssen das Zertifikat vor Ablauf ändern, damit Sie Zeit haben, den Austausch des Zertifikats zu planen und die durch den Austausch verursachten Ausfallzeiten zu bewältigen.

Wann müssen Sie das Zertifikat ändern? Rufen Sie ein neues Zertifikat mit einem Startdatum ab, das vor dem Ablaufdatum des alten Zertifikats liegt. Der Zeitraum zwischen diesen beiden Daten ist das Änderungszeitfenster.

Die folgende Abbildung zeigt die Informationen für ein Zertifikat, das bald abläuft:

Zertifikatsignierungsanfrage generieren

Dieses Verfahren beschreibt, wie das Zertifikat über eine CSR verlängert wird:

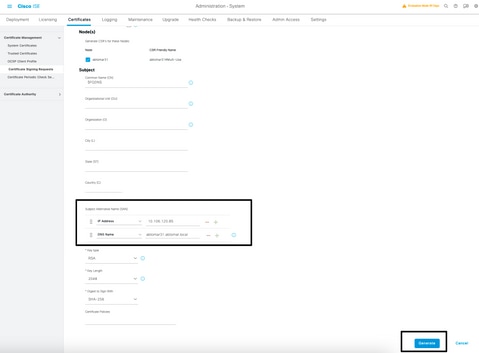

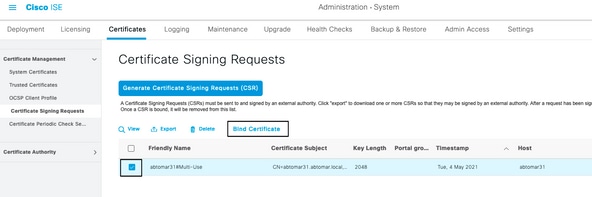

- Navigieren Sie in der ISE-Konsole zu Administration > System > Certificates > Certificate Signing Requests, und klicken Sie auf Generate Certificate Signing Request:

- Die Mindestinformationen, die Sie in das Textfeld Certificate Subject (Zertifikatsbetreff) eingeben müssen, sind CN = ISEfqdn, wobei ISEfqdn der Fully Qualified Domain Name (FQDN) der ISE ist. Fügen Sie zusätzliche Felder wie O (Organisation), OU (Organizational Unit [Organisationseinheit]) oder C (Country [Land]) im Zertifikatsbetreff mit Kommata hinzu:

- Eine der SAN-Textfeldzeilen (Subject Alternative Name) muss den FQDN der ISE wiederholen. Sie können ein zweites SAN-Feld hinzufügen, wenn Sie alternative Namen oder ein Platzhalterzertifikat verwenden möchten.

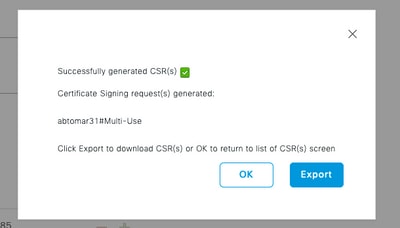

- Klicken Sie auf Generate (Generieren), um in einem Popup-Fenster anzuzeigen, ob die CSR-Felder korrekt ausgefüllt wurden:

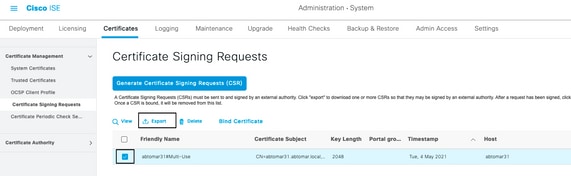

- Um die CSR zu exportieren, klicken Sie im linken Bereich auf Certificate Signing Requests (Zertifikatsignierungsanfragen), wählen Sie Ihre CSR aus und klicken Sie auf Export:

- Die CSR-Anfrage wird auf Ihrem Computer gespeichert. Senden Sie sie zur Signatur an Ihre CA.

Zertifikat installieren

Sobald Sie das endgültige Zertifikat von Ihrer CA erhalten haben, müssen Sie es zur ISE hinzufügen:

- Navigieren Sie in der ISE-Konsole zu Administration > System > Certificates>Certificate Signing Requests, aktivieren Sie dann das Kontrollkästchen auf CRS, und klicken Sie auf Bind Certificate:

- Geben Sie eine einfache, eindeutige Beschreibung des Zertifikats in das Textfeld Friendly Name (Anzeigename) ein und klicken Sie auf „Submit“ (Senden).

- Unter „System Certificate“ (Systemzertifikat) sehen Sie ein neues Zertifikat mit dem Status „Not in use“ (Nicht verwendet), wie hier dargestellt:

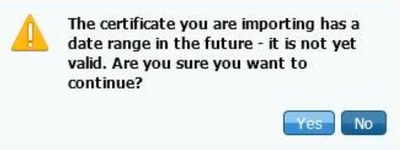

- Da das neue Zertifikat installiert wird, bevor das alte abläuft, wird ein Fehler angezeigt, der einen Datumsbereich in der Zukunft meldet:

- Klicken Sie auf Yes (Ja), um fortzufahren. Das Zertifikat ist nun installiert, wird aber nicht mehr verwendet (grün hervorgehoben).

Alarmsystem konfigurieren

Die Cisco ISE benachrichtigt Sie, wenn das Ablaufdatum eines lokalen Zertifikats innerhalb von 90 Tagen liegt. Eine solche Vorabbenachrichtigung hilft Ihnen, abgelaufene Zertifikate zu vermeiden, die Zertifikatsänderung zu planen und Ausfallzeiten zu verhindern oder zu minimieren.

Die Benachrichtigung wird auf verschiedene Weise angezeigt:

- Auf der Seite „Local Certificates“ (Lokale Zertifikate) werden farbige Ablaufstatussymbole angezeigt.

- Ablaufnachrichten werden im Cisco ISE-Systemdiagnosebericht angezeigt.

- Ablaufalarme werden 90 Tage und 60 Tage vorher generiert, dann täglich in den letzten 30 Tagen vor dem Ablauf.

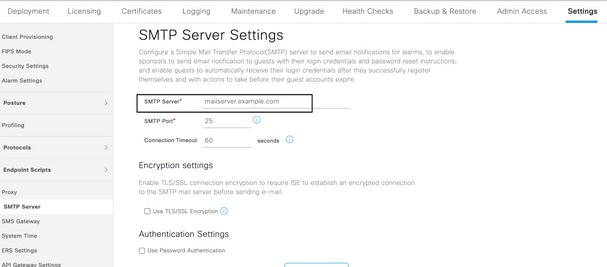

Konfigurieren Sie die ISE für die E-Mail-Benachrichtigung bei Ablaufalarmen. Navigieren Sie in der ISE-Konsole zu Administration > System > Settings > SMTP Server (Administration > System > Einstellungen > SMTP-Server), identifizieren Sie den SMTP-Server (Simple Mail Transfer Protocol) und definieren Sie die anderen Servereinstellungen, sodass E-Mail-Benachrichtigungen für die Alarme gesendet werden:

Es gibt zwei Möglichkeiten, Benachrichtigungen einzurichten:

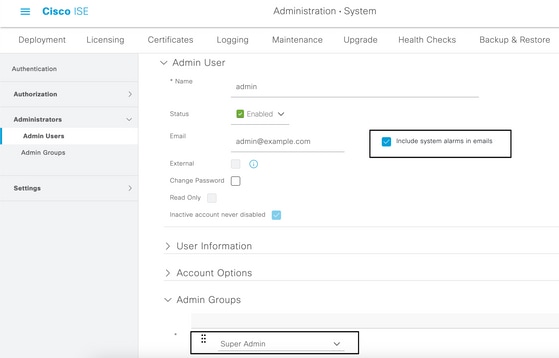

- Verwenden Sie den Admin-Zugriff, um Administratoren zu benachrichtigen:

- Navigieren Sie zu Administration > System > Admin Access > Administrators > Admin Users (Administration > System > Admin-Zugriff > Administratoren > Admin-Benutzer).

- Aktivieren Sie das Kontrollkästchen Include system alarms in emails (Systemalarme in E-Mails einbeziehen) für Admin-Benutzer, die Alarmbenachrichtigungen erhalten sollen. Die E-Mail-Adresse des Absenders der Alarmbenachrichtigungen ist ise@hostname und kann nicht geändert werden.

- Navigieren Sie zu Administration > System > Admin Access > Administrators > Admin Users (Administration > System > Admin-Zugriff > Administratoren > Admin-Benutzer).

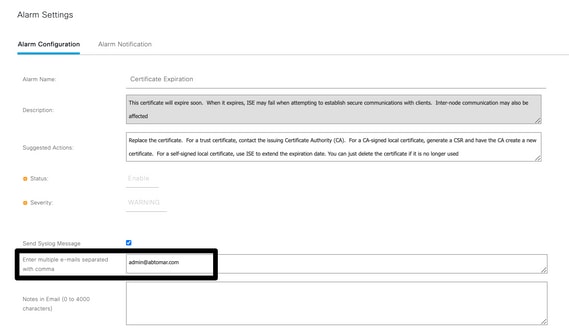

- Konfigurieren Sie die ISE-Alarmeinstellungen, um Benutzer zu benachrichtigen:

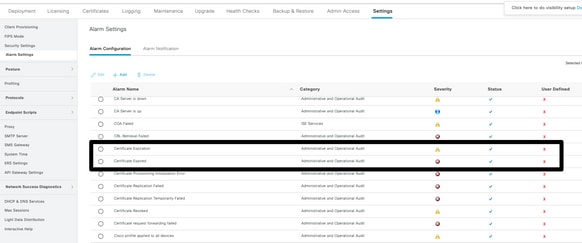

- Navigieren Sie zu Administration > System > Settings > Alarm Settings > Alarm Configuration (Administration > System > Einstellungen > Alarmeinstellungen > Alarmkonfiguration), wie in dieser Abbildung dargestellt.

- Wählen Sie Zertifikatablauf aus, und klicken Sie dann auf Erinnerungsbenachrichtigung. Geben Sie die E-Mail-Adressen der zu benachrichtigenden Benutzer ein, und speichern Sie die Konfigurationsänderung. Änderungen können bis zu 15 Minuten dauern, bevor sie aktiv sind.

- Navigieren Sie zu Administration > System > Settings > Alarm Settings > Alarm Configuration (Administration > System > Einstellungen > Alarmeinstellungen > Alarmkonfiguration), wie in dieser Abbildung dargestellt.

Überprüfung

Verwenden Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Warnsystem verifizieren

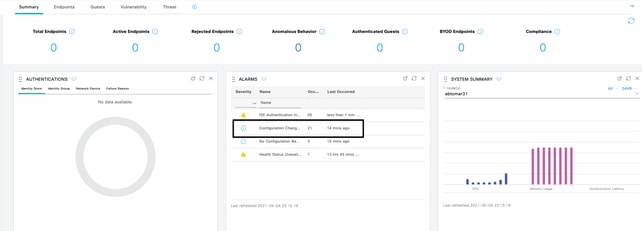

Überprüfen Sie, ob das Warnsystem ordnungsgemäß funktioniert. In diesem Beispiel generiert eine Konfigurationsänderung eine Warnung mit dem Schweregrad „Information“. (Ein Informationsalarm ist der niedrigste Schweregrad, während ein Zertifikatsablauf eine Warnung mit einem höheren Schweregrad generiert.)

Hier ein Beispiel für den E-Mail-Alarm, der von der ISE gesendet wird:

Zertifikatsänderung verifizieren

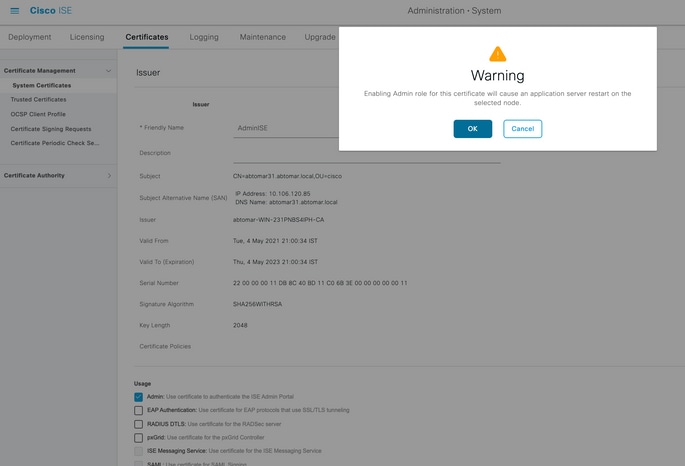

In diesem Verfahren wird beschrieben, wie Sie überprüfen, ob das Zertifikat richtig installiert ist, und wie Sie die EAP- und/oder Admin-Rollen ändern:

- Navigieren Sie in der ISE-Konsole zu Administration > Certificates > System Certificates (Administration > Zertifikate > Systemzertifikate) und wählen Sie das neue Zertifikat aus, um die Details anzuzeigen.

- Um den Zertifikatsstatus auf dem ISE-Server zu überprüfen, geben Sie folgenden Befehl in die CLI ein:

CLI:> show application status ise

- Sobald alle Services aktiv sind, versuchen Sie, sich als Administrator anzumelden.

- Für ein verteiltes Bereitstellungsszenario navigieren Sie zu Administration > System > Deployment. Überprüfen Sie, ob der Knoten über ein grünes Symbol verfügt. Platzieren Sie den Cursor über dem Symbol, um zu überprüfen, ob die Legende Verbunden anzeigt.

- Überprüfen Sie, ob die Endbenutzerauthentifizierung erfolgreich ist. Navigieren Sie dazu zu Operations > RADIUS > Livelogs (Vorgänge > RADIUS > Livelogs). Sie können einen bestimmten Authentifizierungsversuch finden und überprüfen, ob diese Versuche erfolgreich authentifiziert wurden.

Zertifikat verifizieren

Wenn Sie das Zertifikat extern überprüfen möchten, können Sie die eingebetteten Microsoft Windows-Tools oder das OpenSSL-Toolkit verwenden.

OpenSSL ist eine Open-Source-Implementierung des SSL-Protokolls (Secure Sockets Layer). Wenn die Zertifikate Ihre eigene private CA verwenden, müssen Sie Ihr Root-CA-Zertifikat auf einem lokalen Computer ablegen und die OpenSSL-Option -CApath verwenden. Wenn Sie über eine Zwischenzertifizierungsstelle verfügen, müssen Sie diese ebenfalls im selben Verzeichnis ablegen.

Um allgemeine Informationen zum Zertifikat abzurufen und zu verifizieren, verwenden Sie:

openssl x509 -in certificate.pem -noout -text

openssl verify certificate.pem

Es kann auch nützlich sein, die Zertifikate mit dem OpenSSL-Toolkit zu konvertieren:

openssl x509 -in certificate.der -inform DER -outform PEM -out certificate.pem

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Diagnoseinformationen verfügbar.

Schlussfolgerung

Da Sie ein neues Zertifikat auf der ISE installieren können, bevor es aktiv ist, empfiehlt Cisco, das neue Zertifikat zu installieren, bevor das alte Zertifikat abläuft. Dieser Überschneidungszeitraum zwischen dem Ablaufdatum des alten Zertifikats und dem Startdatum des neuen Zertifikats gibt Ihnen Zeit, Zertifikate zu verlängern und ihre Installation ohne oder mit nur geringen Ausfallzeiten zu planen. Sobald das neue Zertifikat seinen gültigen Datumsbereich erreicht hat, aktivieren Sie EAP und/oder Admin. Denken Sie daran: Wenn Sie die Admin-Nutzung aktivieren, wird der Service neu gestartet.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

5.0 |

22-Apr-2026

|

SEO aktualisiert. |

4.0 |

10-Oct-2024

|

Hinzugefügt Rechtlicher Haftungsausschluss und Alt Text.

Aktualisierte Stilanforderungen und Formatierung. |

3.0 |

07-Sep-2023

|

Rezertifizierung |

2.0 |

04-Aug-2022

|

Erstveröffentlichung |

1.0 |

16-Jun-2021

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback