Einleitung

In diesem Dokument wird beschrieben, wie On-Demand-Konfigurationsdaten und Sicherungskopien der Betriebsdaten der Identity Service Engine (ISE) erstellt werden.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Grundkenntnisse der Identity Service Engine (ISE)

- Konfigurieren eines Repositorys

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco Identity Service Engine 2.7

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Eine weitere wichtige Strategie, um die Verfügbarkeit der ISE in der Umgebung sicherzustellen, ist eine solide Backup-Strategie. Es gibt zwei Arten von ISE-Backups: Konfigurations-Backup und betriebliches Backup.

Mit der Cisco ISE können Sie Daten vom primären PAN und vom Überwachungsknoten sichern. Die Sicherung kann über die Kommandozeile oder die Benutzeroberfläche erfolgen.

Konfigurationsdaten: Enthält Konfigurationsdaten zu anwendungsspezifischen Anwendungen und zum Cisco ADE-Betriebssystem. Die Sicherung kann über das primäre PAN über die Benutzeroberfläche oder die CLI erfolgen.

Betriebsdaten: Umfasst Daten zur Überwachung und Fehlerbehebung. Die Sicherung kann über die primäre PAN-GUI oder über die CLI für den Überwachungsknoten erfolgen.

Die Backups werden in einem Repository gespeichert und können aus dem gleichen Repository wiederhergestellt werden. Sie können festlegen, dass Backups automatisch oder bei Bedarf manuell ausgeführt werden. Sie können den Status einer Sicherung entweder über die grafische Benutzeroberfläche oder die Kommandozeile anzeigen, den Status einer Wiederherstellung können Sie jedoch nur über die Kommandozeile anzeigen.

Vorsicht: Die Cisco ISE unterstützt keine VMware-Snapshots zum Sichern von ISE-Daten. Die Verwendung von VMware-Snapshots oder Backups von Drittanbietern zum Sichern von ISE-Daten führt dazu, dass Cisco ISE-Services gestoppt werden.

Konfiguration

On-Demand-Sicherung der ISE-Konfigurationsdaten über die Benutzeroberfläche

Schritt 1. Konfigurieren eines Repositorys siehe Konfigurieren des Repository auf der ISE

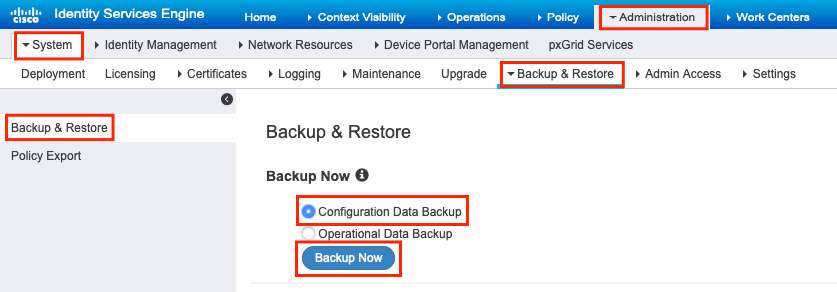

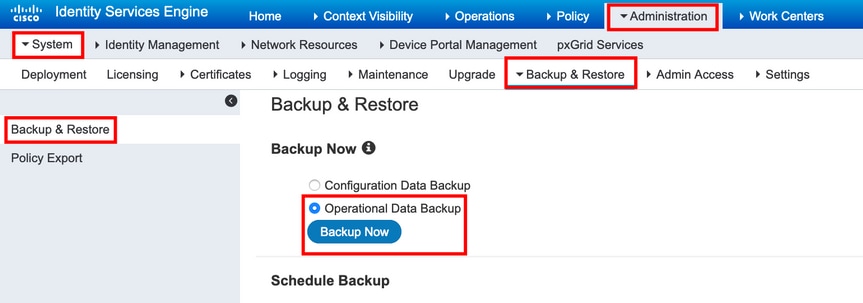

Schritt 2. Melden Sie sich bei ISE an, navigieren Sie zu Administration > System > Backup & Restore, wählen Sie Configuration Data Backup, klicken Sie auf Backup Now (Jetzt sichern), wie im Bild gezeigt:

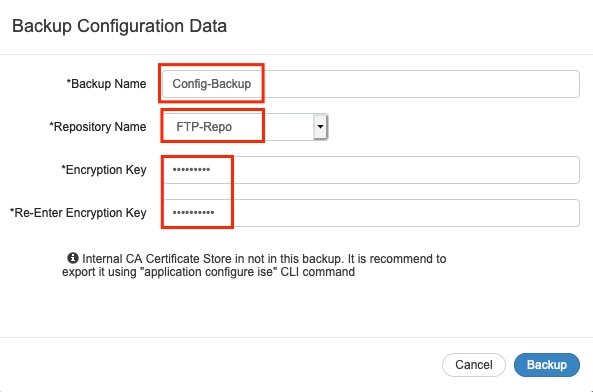

Schritt 3. Geben Sie den Sicherungsnamen, den Repository-Namen und den Verschlüsselungsschlüssel an, und klicken Sie auf Sichern.

Tipp: Stellen Sie sicher, dass Sie sich an den Verschlüsselungsschlüssel erinnern.

Anmerkung: Die ISE-Konfigurationssicherung enthält System- und vertrauenswürdige Zertifikate und keine internen CA-Zertifikate (Certificate Authority).

Sichern Sie die interne Zertifizierungsstelle manuell über die ISE-CLI. Melden Sie sich über SSH beim PAN-Knoten (Primary Admin Node) der ISE an, und führen Sie den Befehl application configure ise aus > wählen Sie Option 7 zum Exportieren des internen Zertifizierungsstellenspeichers aus.

ise/admin# application configure ise

Selection configuration option

[1]Reset M&T Session Database

[2]Rebuild M&T Unusable Indexes

[3]Purge M&T Operational Data

[4]Reset M&T Database

[5]Refresh Database Statistics

[6]Display Profiler Statistics

[7]Export Internal CA Store

[8]Import Internal CA Store

[9]Create Missing Config Indexes

[10]Create Missing M&T Indexes

[11]Enable/Disable ACS Migration

[12]Generate Daily KPM Stats

[13]Generate KPM Stats for last 8 Weeks

[14]Enable/Disable Counter Attribute Collection

[15]View Admin Users

[16]Get all Endpoints

[17]Enable/Disable Wifi Setup

[18]Reset Config Wifi Setup

[19]Establish Trust with controller

[20]Reset Context Visibility

[21]Synchronize Context Visibility With Database

[22]Generate Heap Dump

[23]Generate Thread Dump

[24]Force Backup Cancellation

[25]CleanUp ESR 5921 IOS Crash Info Files

[0]Exit

7

Export Repository Name: FTP-Repo

Enter encryption-key for export:

Security Protocol list Start

Inside Session facade init

Old Memory Size : 7906192

Old Memory Size : 7906192

Export in progress...

Old Memory Size : 7906192

The next 5 CA key pairs were exported to repository 'FTP-Repo' at 'ise_ca_key_pairs_of_ise':

Subject:CN=Certificate Services Root CA - ise

Issuer:CN=Certificate Services Root CA - ise

Serial#:0x08f06033-2a4c4fcc-b297e75a-04f11bf9

Subject:CN=Certificate Services Node CA - ise

Issuer:CN=Certificate Services Root CA - ise

Serial#:0x3a0e8d8a-5a2846be-a902c280-b5d678aa

Subject:CN=Certificate Services Endpoint Sub CA - ise

Issuer:CN=Certificate Services Node CA - ise

Serial#:0x33b14150-596c4552-ad0a9ab1-9541f0bb

Subject:CN=Certificate Services Endpoint RA - ise

Issuer:CN=Certificate Services Endpoint Sub CA - ise

Serial#:0x37e17494-cf1d4372-bf0ba1e6-83653826

Subject:CN=Certificate Services OCSP Responder - ise

Issuer:CN=Certificate Services Node CA - ise

Serial#:0x68a694ed-bc48481d-bc6cc58e-60a44a61

ise CA keys export completed successfully

On-Demand-Sicherung der ISE-Konfigurationsdaten über CLI

Schritt 2. Melden Sie sich bei CLI des PAN-Knotens an, und führen Sie den folgenden Befehl aus:

backup <Name der Sicherungsdatei> Repository <Repository-Name> ise-config Verschlüsselungsschlüssel Plain <Verschlüsselungsschlüssel>

ise/admin# backup ConfigBackup-CLI repository FTP-Repo ise-config encryption-key plain

% Internal CA Store is not included in this backup. It is recommended to export it using "application configure ise" CLI command

% Creating backup with timestamped filename: ConfigBackup-CLI-CFG10-200326-0705.tar.gpg

% backup in progress: Starting Backup...10% completed

% backup in progress: Validating ISE Node Role...15% completed

% backup in progress: Backing up ISE Configuration Data...20% completed

% backup in progress: Backing up ISE Indexing Engine Data...45% completed

% backup in progress: Backing up ISE Logs...50% completed

% backup in progress: Completing ISE Backup Staging...55% completed

% backup in progress: Backing up ADEOS configuration...55% completed

% backup in progress: Moving Backup file to the repository...75% completed

% backup in progress: Completing Backup...100% completed

ise/admin#

On-Demand-Sicherung der Betriebsdaten der ISE über die Benutzeroberfläche

Schritt 2: Initiieren eines betrieblichen Backups der ISE

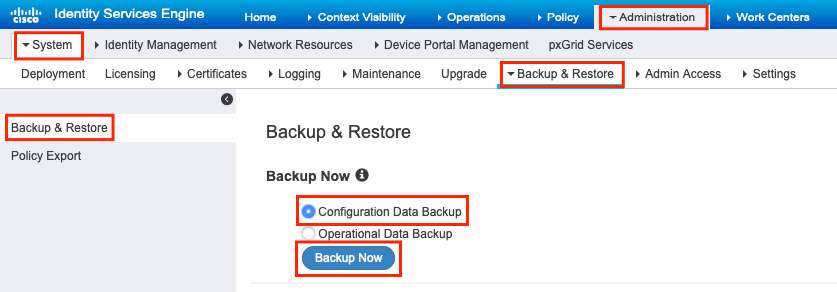

Melden Sie sich bei der ISE-GUI an, navigieren Sie zu Administration > System > Backup & Restore, wählen Sie Operational Data Backup, klicken Sie auf Backup Now (Jetzt sichern), wie im Bild gezeigt:

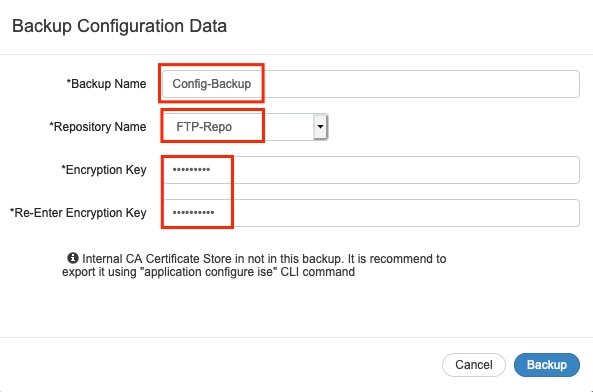

Schritt 3: Geben Sie den Sicherungsnamen, den Repository-Namen und den Verschlüsselungsschlüssel an, und klicken Sie auf Sichern.

Tipp: Stellen Sie sicher, dass Sie sich an den Verschlüsselungsschlüssel erinnern.

On-Demand-Sicherung der Betriebsdaten der ISE über die CLI

Schritt 2: Melden Sie sich bei CLI des primären MNT-Knotens an, und führen Sie den folgenden Befehl aus:

backup <Name der Sicherungsdatei> Repository <Repository-Name> ise-Operational Encryption-Key Plain <Verschlüsselungsschlüssel>

ise/admin# backup Ops-Backup-CLI repository FTP-Repo ise-operational encryption-key plain <backup password>

% Creating backup with timestamped filename: Ops-Backup-CLI-OPS10-200326-0719.tar.gpg

% backup in progress: Starting Backup...10% completed

% backup in progress: starting dbbackup using expdp.......20% completed

% backup in progress: starting cars logic.......50% completed

% backup in progress: Moving Backup file to the repository...75% completed

% backup in progress: Completing Backup...100% completed

ise/admin#

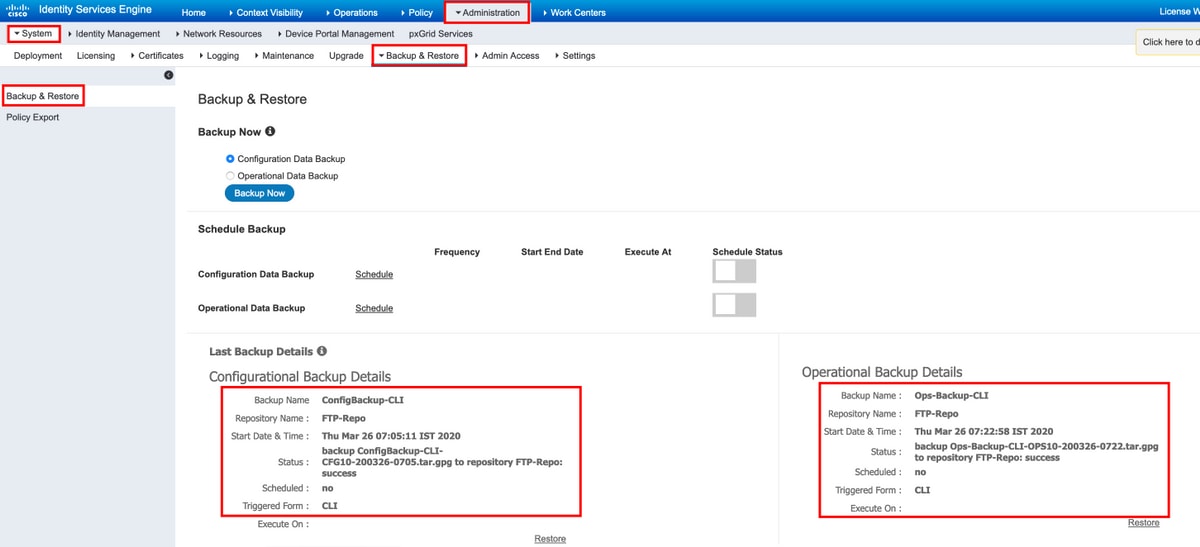

Überprüfung

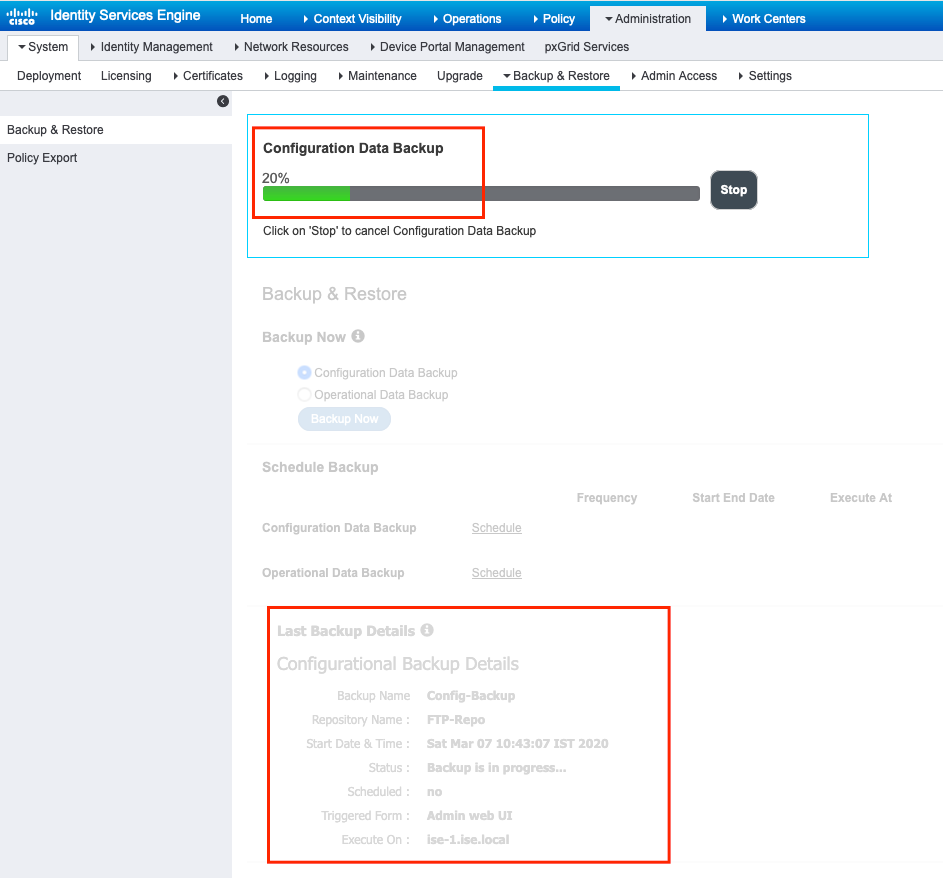

Navigieren Sie zu Administration > System > Backup & Restore, um den Fortschritt der Konfigurationsdatensicherung anzuzeigen, wie in der Abbildung dargestellt:

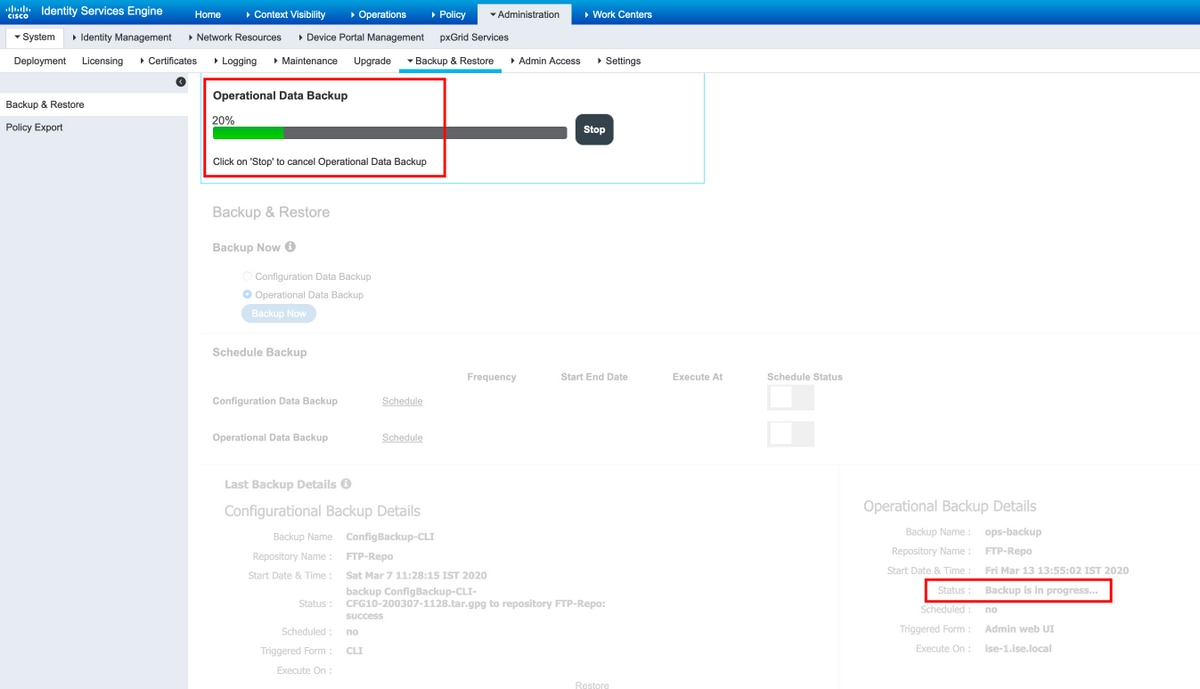

Navigieren Sie zu Administration > System > Backup & Restore, um den Fortschritt der Betriebsdatensicherung zu überprüfen, wie in der Abbildung dargestellt:

Sie können auch den Fortschritt des Konfigurations-Backups über die CLI des PAN-Knotens überprüfen.

ise/admin# show backup status

%% Configuration backup status

%% ----------------------------

% backup name: ConfigBackup-CLI

% repository: FTP-Repo

% start date: Thu Mar 26 07:05:11 IST 2020

% scheduled: no

% triggered from: CLI

% host:

% status: Backup is in progress

% progress %: 50

% progress message: Backing up ISE Logs

%% Operation backup status

%% ------------------------

% No data found. Try 'show backup history' or ISE operation audit report

ise/admin#

Sobald die Sicherung abgeschlossen ist, wird der Sicherungsstatus als erfolgreich angezeigt.

Fehlerbehebung

Stellen Sie sicher, dass der ISE-Indizierungsmoduldienst auf den ISE-Admin-Knoten ausgeführt wird.

ise-1/admin# show application status ise

ISE PROCESS NAME STATE PROCESS ID

--------------------------------------------------------------------

Database Listener running 15706

Database Server running 89 PROCESSES

Application Server running 25683

Profiler Database running 23511

ISE Indexing Engine running 28268

AD Connector running 32319

M&T Session Database running 23320

M&T Log Processor running 16272

Verwenden Sie zum Debuggen der Sicherungswiederherstellung auf der ISE die folgenden Debugging-Optionen:

ise-1/admin# debug backup-restore backup ?

<0-7> Set level, from 0 (severe only) to 7 (all)

<cr> Carriage return.

ise-1/pan# debug backup-restore backup 7

ise-1/pan#

ise-1/pan# 6 [25683]:[info] backup-restore:backup: br_history.c[549] [system]: ISE backup/restore initiated by web UI as ise.br.status is 'in-progress' in /tmp/ise-cfg-br-flags

7 [25683]:[debug] backup-restore:backup: br_backup.c[600] [system]: initiating backup Config-Backup to repos FTP-Repo

7 [25683]:[debug] backup-restore:backup: br_backup.c[644] [system]: no staging url defined, using local space

7 [25683]:[debug] backup-restore:backup: br_backup.c[60] [system]: flushing the staging area

7 [25683]:[debug] backup-restore:backup: br_backup.c[673] [system]: creating /opt/backup/backup-Config-Backup-1587431770

7 [25683]:[debug] backup-restore:backup: br_backup.c[677] [system]: creating /opt/backup/backup-Config-Backup-1587431770/backup/cars

7 [25683]:[debug] backup-restore:backup: br_backup.c[740] [system]: creating /opt/backup/backup-Config-Backup-1587431770/backup/ise

7 [25683]:[debug] backup-restore:backup: br_backup.c[781] [system]: calling script /opt/CSCOcpm/bin/isecfgbackup.sh

6 [25683]:[info] backup-restore:backup: br_backup.c[818] [system]: adding ADEOS files to backup

6 [25683]:[info] backup-restore:backup: br_backup.c[831] [system]: Backup password provided by user

6 [25683]:[info] backup-restore:backup: br_backup.c[190] [system]: No post-backup entry in the manifest file for ise

7 [25683]:[debug] backup-restore:backup: br_backup.c[60] [system]: flushing the staging area

6 [25683]:[info] backup-restore:backup: br_backup.c[912] [system]: backup Config-Backup-CFG10-200421-0646.tar.gpg to repository FTP-Repo: success

6 [25683]:[info] backup-restore:backup: br_history.c[487] [system]: updating /tmp/ise-cfg-br-flags with status: complete and message: backup Config-Backup-CFG10-200421-0646.tar.gpg to repository FTP-Repo: success

Verwenden Sie no debug backup-restore backup 7, um die Debugging-Vorgänge auf dem Knoten zu deaktivieren.

ise-1/admin# no debug backup-restore backup 7

Feedback

Feedback