Einleitung

In diesem Dokument wird beschrieben, wie zwei RFC-kompatible RADIUS-Server auf der ISE als Proxy bzw. als Autorisierung konfiguriert werden.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Grundkenntnisse des RADIUS-Protokolls

- Umfassende Expertise bei der Konfiguration von Identity Services Engine (ISE)-Richtlinien

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf Cisco ISE-Versionen 2.2 und 2.4.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

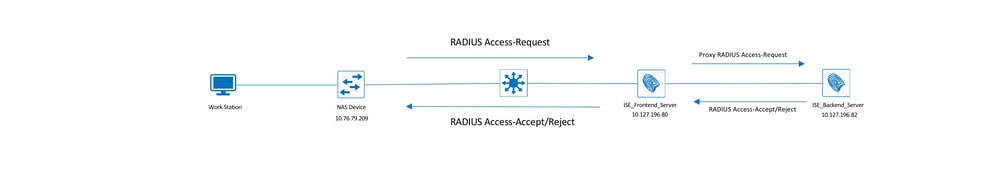

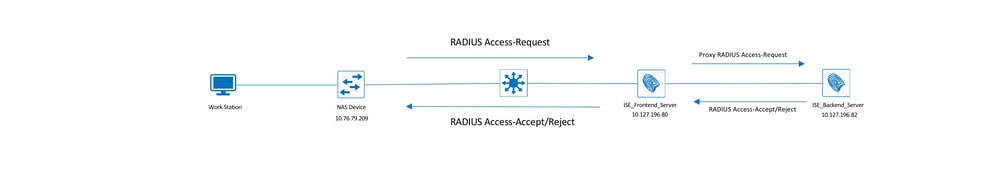

Netzwerkdiagramm

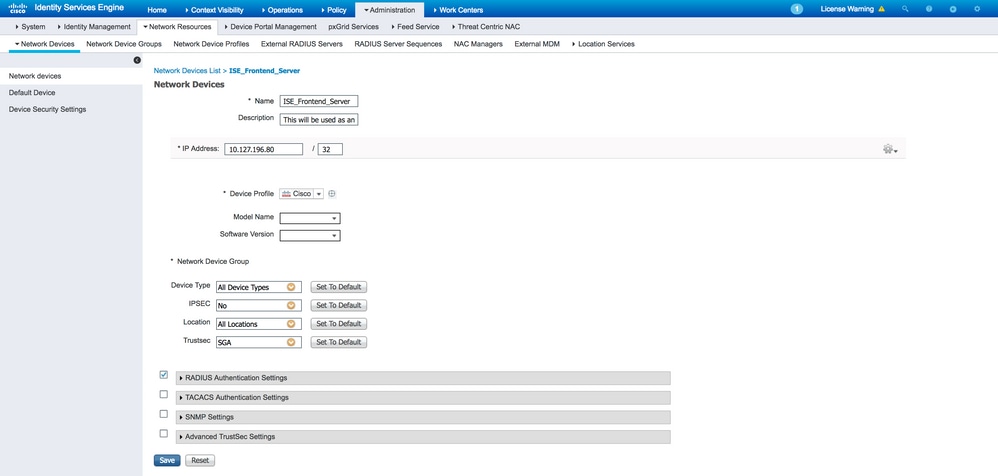

Konfigurieren der ISE (Frontend-Server)

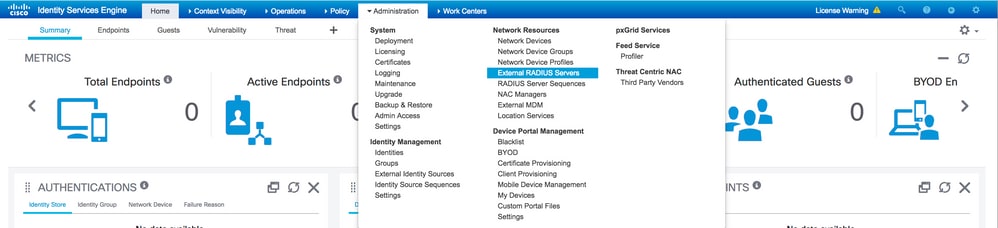

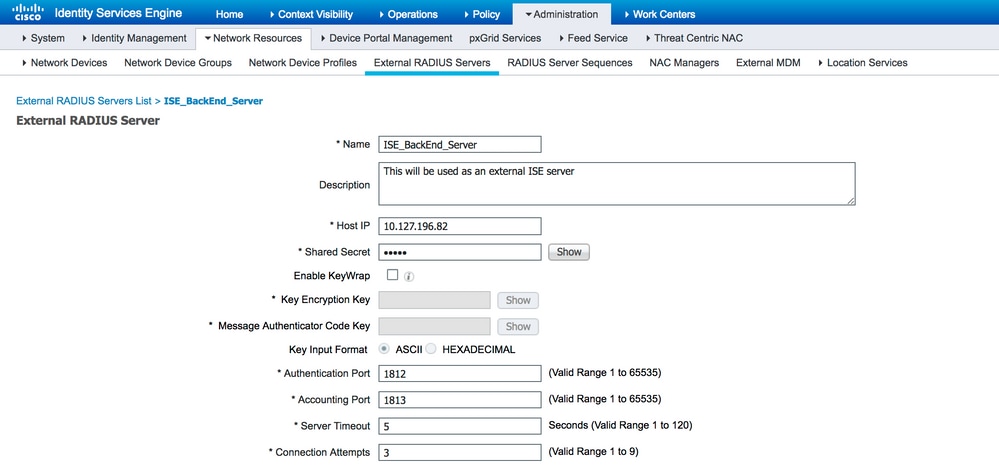

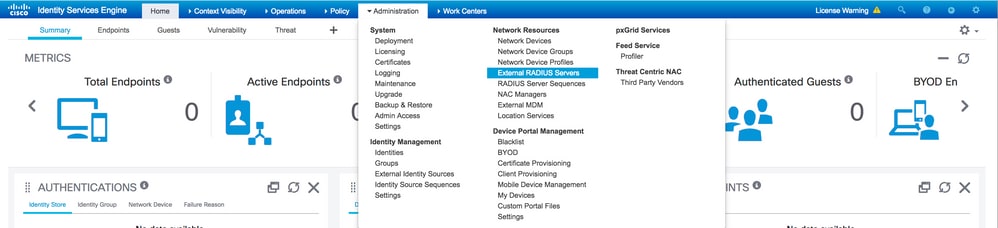

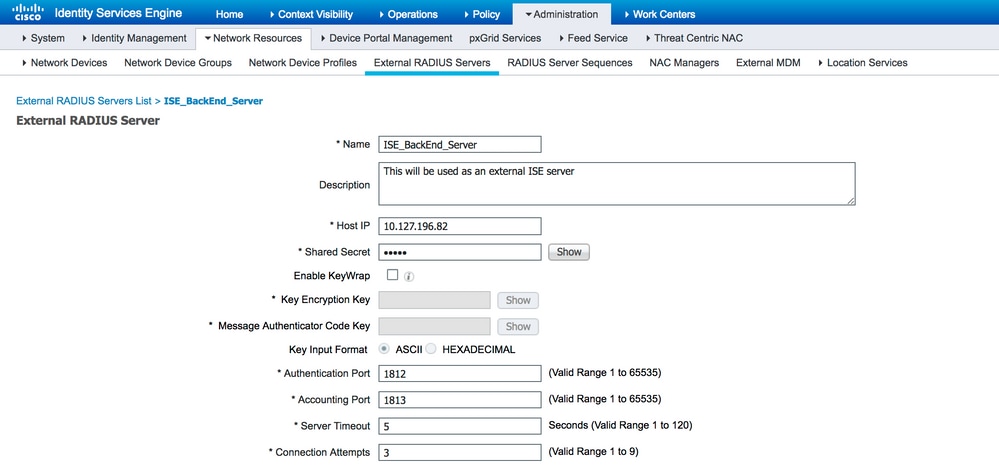

Schritt 1: Mehrere externe RADIUS-Server können konfiguriert und verwendet werden, um Benutzer auf der ISE zu authentifizieren. Um externe RADIUS-Server zu konfigurieren, navigieren Sie zuAdministration > Network Resources > External RADIUS Servers > Add, wie im Bild gezeigt:

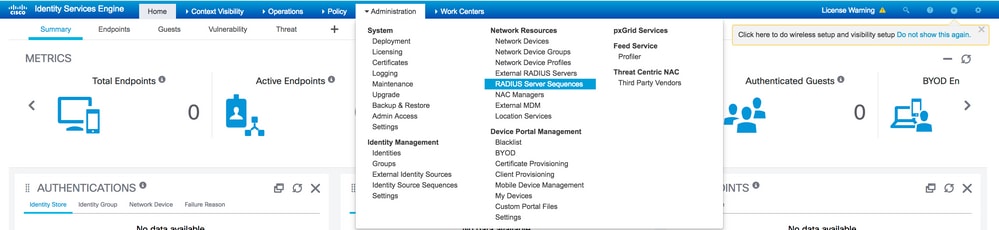

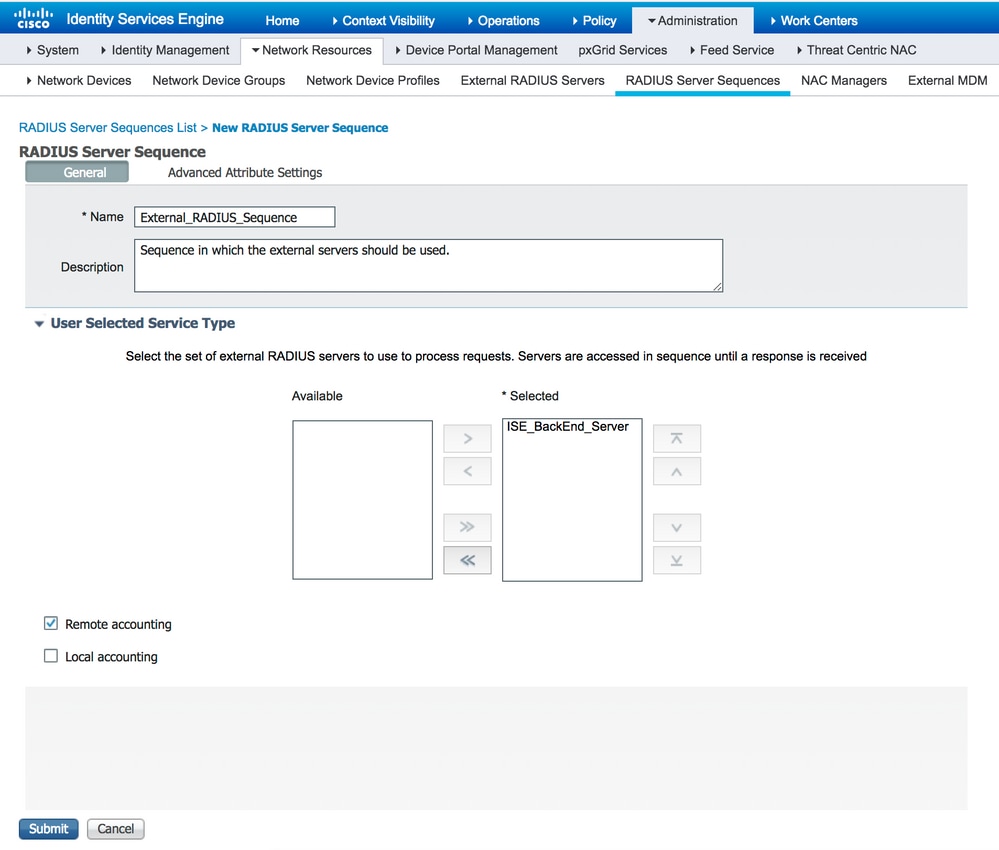

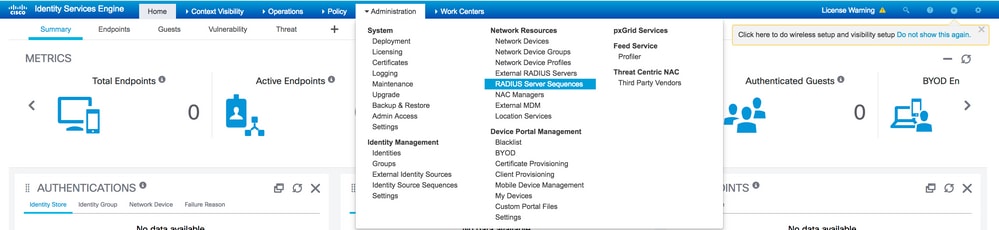

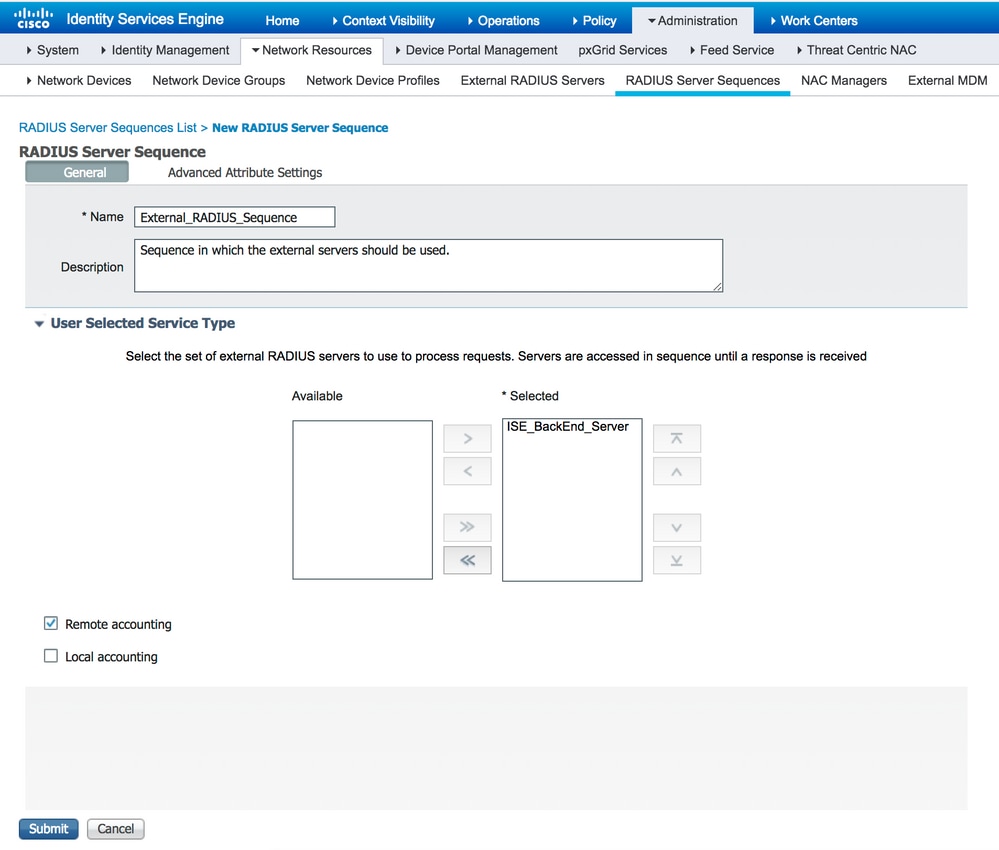

Schritt 2: Um den konfigurierten externen RADIUS-Server verwenden zu können, muss eine RADIUS-Serversequenz ähnlich der Identity-Quellsequenz konfiguriert werden. Um diese zu konfigurieren, navigieren Sie zuAdministration > Network Resources > RADIUS Server Sequences > Add, wie in der Abbildung dargestellt:

Anmerkung: Bei der Erstellung der Serversequenz können Sie unter anderem festlegen, ob die Abrechnung lokal auf der ISE oder auf dem externen RADIUS-Server erfolgen soll. Basierend auf der hier gewählten Option entscheidet die ISE, ob ein Proxy für die Buchhaltungsanforderungen verwendet oder diese Protokolle lokal gespeichert werden.

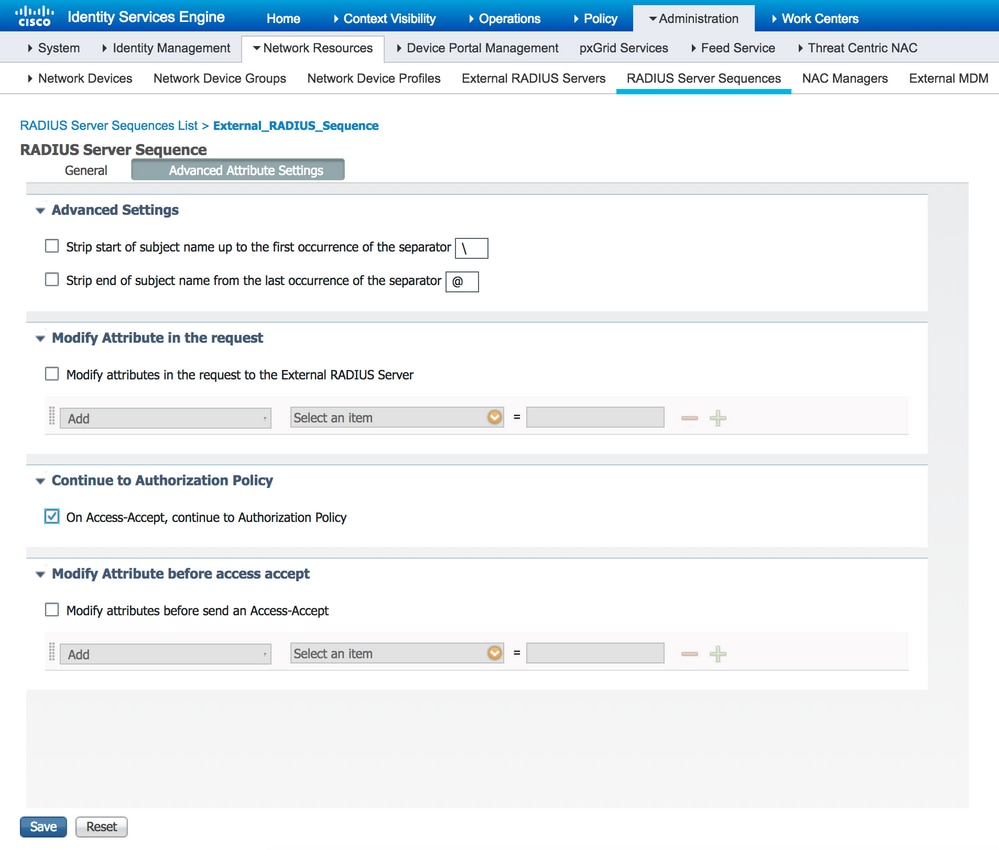

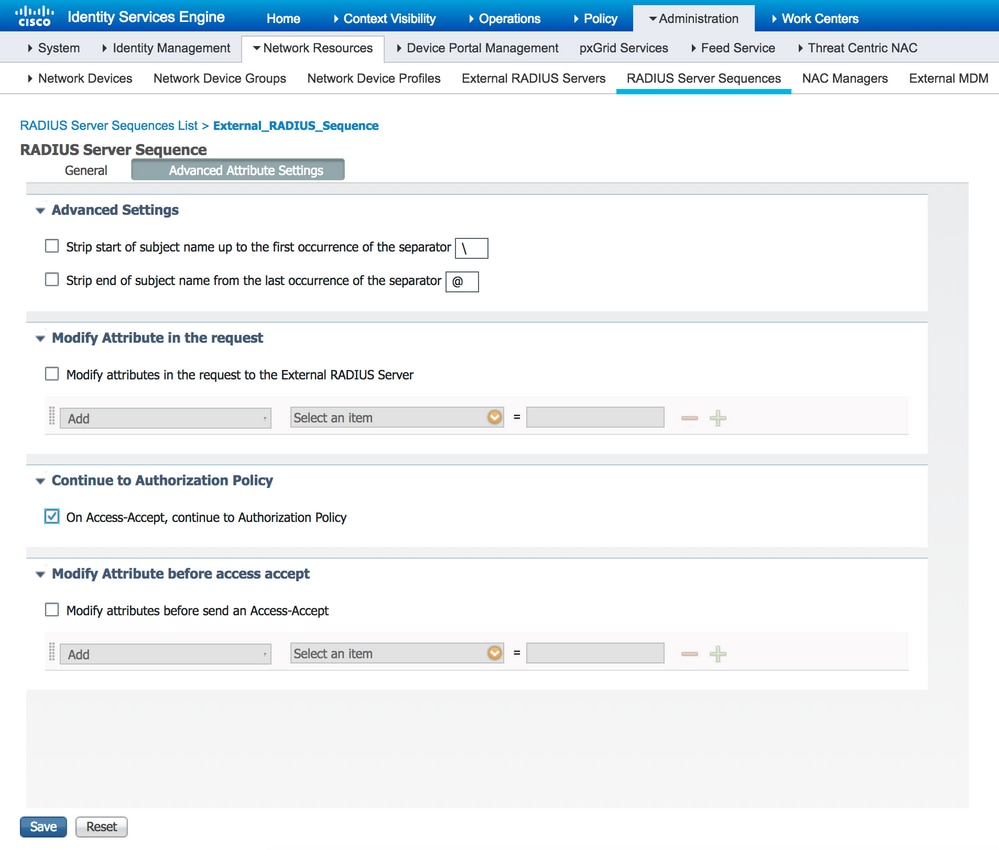

Schritt 3: In einem zusätzlichen Abschnitt wird das Verhalten der ISE beim Proxyvorgang für Anforderungen an externe RADIUS-Server flexibler beschrieben. Sie finden sie unterAdvance Attribute Settings, wie im Bild gezeigt:

- Erweiterte Einstellungen: Bietet Optionen zum Entfernen des Anfangs oder Endes des Benutzernamens in RADIUS-Anforderungen mit einem Trennzeichen.

- Attribut in der Anforderung ändern: Bietet die Möglichkeit, ein beliebiges RADIUS-Attribut in den RADIUS-Anforderungen zu ändern. Die Liste hier zeigt die Attribute, die hinzugefügt/entfernt/aktualisiert werden können:

User-Name--[1]

NAS-IP-Address--[4]

NAS-Port--[5]

Service-Type--[6]

Framed-Protocol--[7]

Framed-IP-Address--[8]

Framed-IP-Netmask--[9]

Filter-ID--[11]

Framed-Compression--[13]

Login-IP-Host--[14]

Callback-Number--[19]

State--[24]

VendorSpecific--[26]

Called-Station-ID--[30]

Calling-Station-ID--[31]

NAS-Identifier--[32]

Login-LAT-Service--[34]

Login-LAT-Node--[35]

Login-LAT-Group--[36]

Event-Timestamp--[55]

Egress-VLANID--[56]

Ingress-Filters--[57]

Egress-VLAN-Name--[58]

User-Priority-Table--[59]

NAS-Port-Type--[61]

Port-Limit--[62]

Login-LAT-Port--[63]

Password-Retry--[75]

Connect-Info--[77]

NAS-Port-Id--[87]

Framed-Pool--[88]

NAS-Filter-Rule--[92]

NAS-IPv6-Address--[95]

Framed-Interface-Id--[96]

Framed-IPv6-Prefix--[97]

Login-IPv6-Host--[98]

Error-Cause--[101]

Delegated-IPv6-Prefix--[123]

Framed-IPv6-Address--[168]

DNS-Server-IPv6-Address--[169]

Route-IPv6-Information--[170]

Delegated-IPv6-Prefix-Pool--[171]

Stateful-IPv6-Address-Pool--[172]

-

Fahren Sie mit der Autorisierungsrichtlinie für Access-Accept fort: Bietet die Möglichkeit auszuwählen, ob die ISE den Access-Accept-Service in der vorliegenden Form senden muss oder ob sie den Zugriff basierend auf den auf der ISE konfigurierten Autorisierungsrichtlinien und nicht auf der vom externen RADIUS-Server bereitgestellten Autorisierung bereitstellen muss. Wenn diese Option aktiviert ist, wird die vom externen RADIUS-Server bereitgestellte Autorisierung mit der von der ISE bereitgestellten Autorisierung überschrieben.

Anmerkung: Diese Option funktioniert nur, wenn der externe RADIUS-Server eine AntwortAccess-Acceptauf die RADIUS-Proxyzugriffsanforderung sendet.

-

Attribut vor Access-Accept ändern: Ähnlich wie beimModify Attribute in the requestkönnen die oben genannten Attribute hinzugefügt, entfernt oder aktualisiert werden, wenn der Access-Accept vom externen RADIUS-Server vor dem Senden an das Netzwerkgerät gesendet wird.

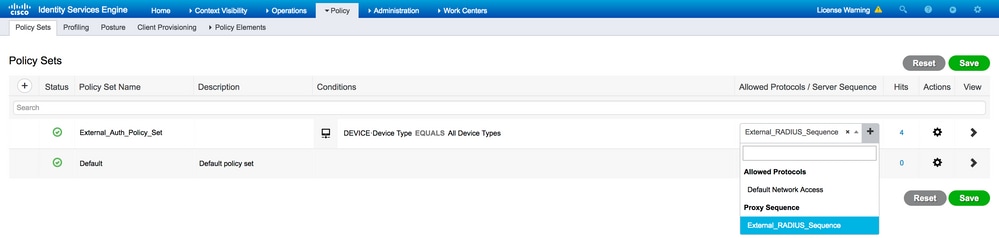

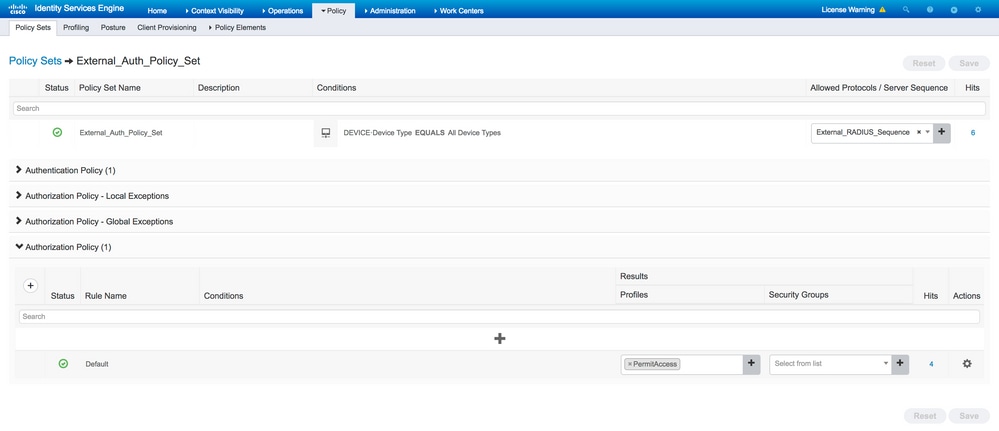

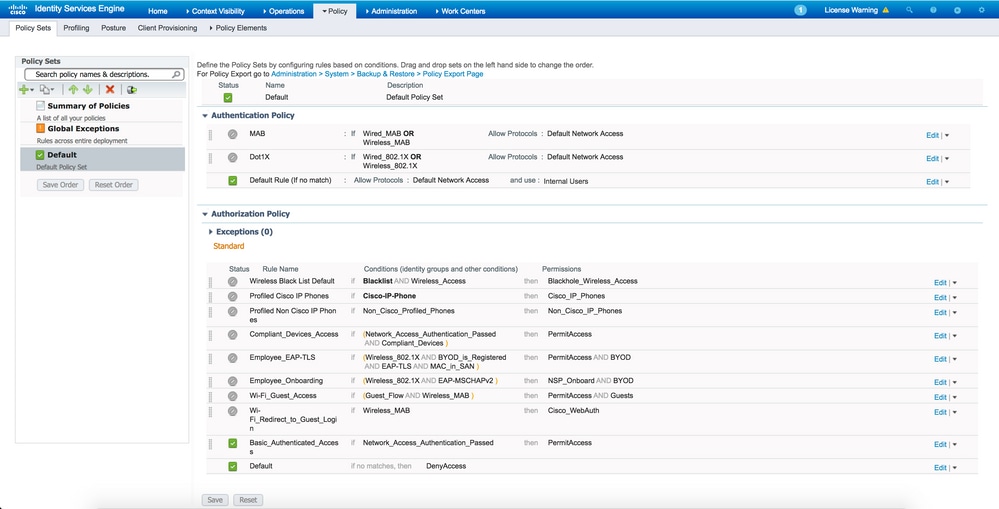

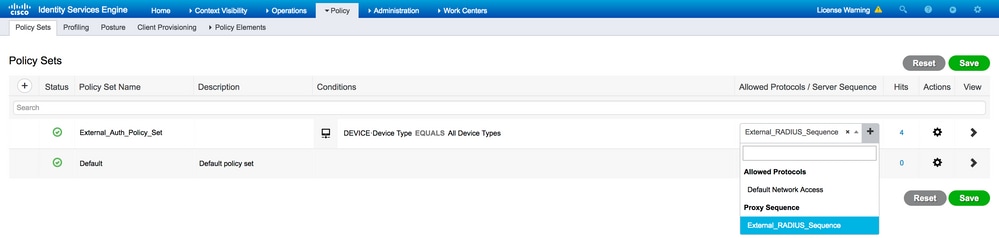

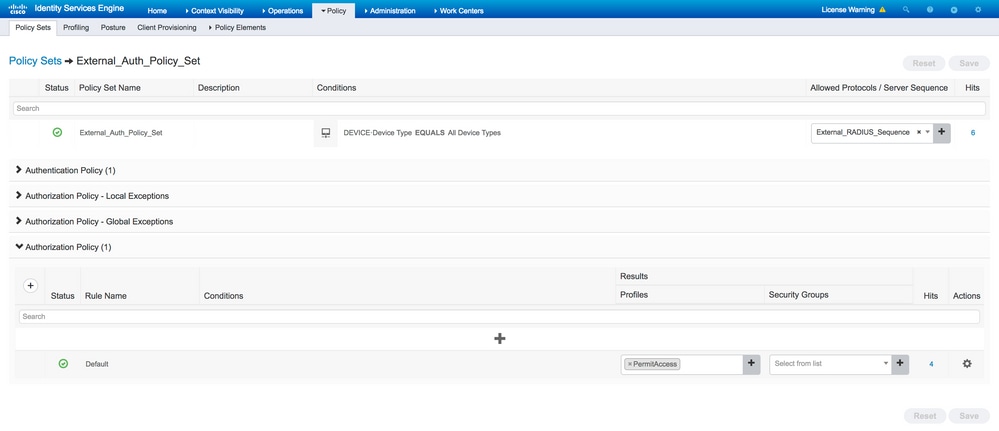

Schritt 4: Im nächsten Schritt werden die Richtliniensätze so konfiguriert, dass die RADIUS-Serversequenz anstelle der zulässigen Protokolle verwendet wird, sodass die Anforderungen an den externen RADIUS-Server gesendet werden. Es kann unter konfiguriert werdenPolicy > Policy Sets. Autorisierungsrichtlinien können unter konfiguriert werden. Sie werdenPolicy Setjedoch nur wirksam, wenn dieContinue to Authorization Policy on Access-AcceptOption ausgewählt ist. Wenn nicht, fungiert die ISE lediglich als Proxy für die RADIUS-Anfragen, um die für diesen Richtliniensatz konfigurierten Bedingungen zu erfüllen.

Konfigurieren des externen RADIUS-Servers

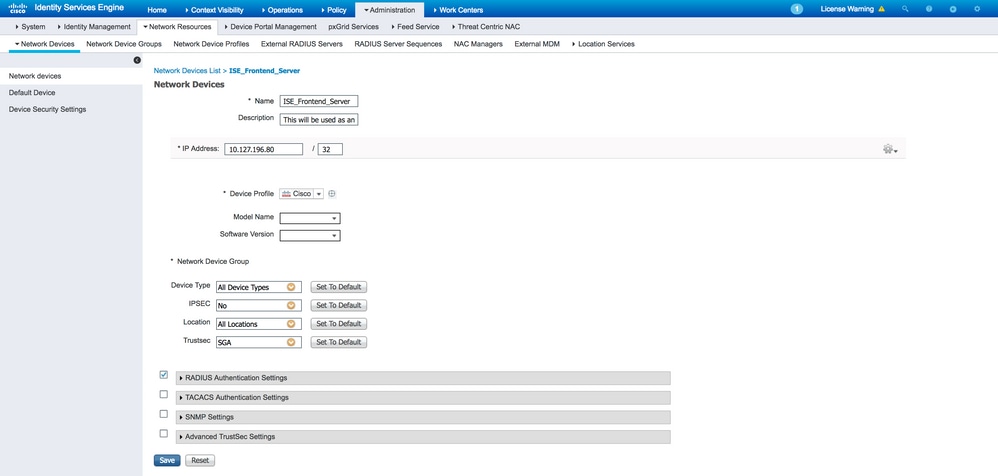

Schritt 1: In diesem Beispiel wird ein anderer ISE-Server (Version 2.2) als externer RADIUS-Server mit dem NamenISE_Backend_Serververwendet. Die ISE (ISE_Frontend_Server) muss im externen RADIUS-Server (in diesem Beispiel) als Netzwerkgerät konfiguriert oder traditionell als NAS bezeichnet werden,ISE_Backend_Serverda dasNAS-IP-AddressAttribut in der Access-Request, die an den externen RADIUS-Server weitergeleitet wird, durch die IP-Adresse desISE_Frontend_Serverersetzt wird. Der zu konfigurierende gemeinsame geheime Schlüssel entspricht dem Schlüssel, der für den externen RADIUS-Server auf dem konfiguriert wurdeISE_Frontend_Server.

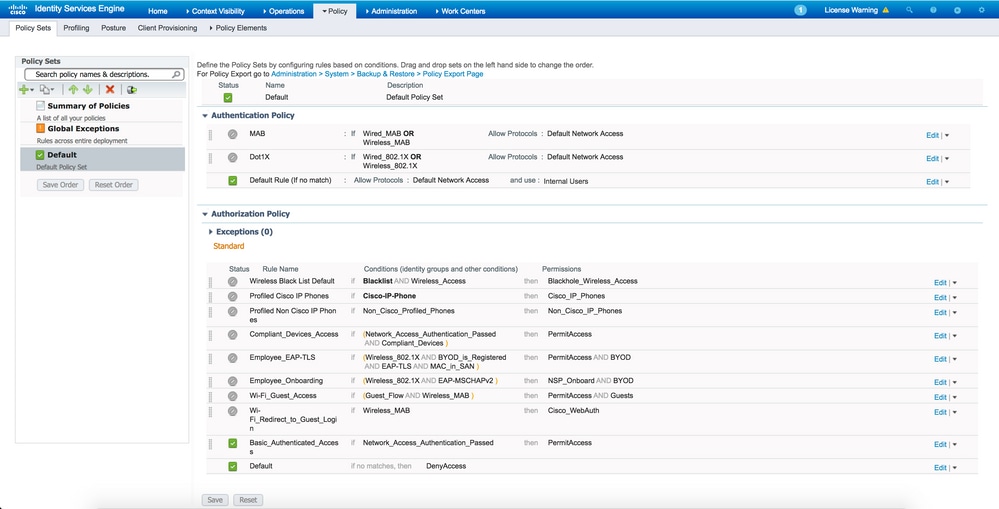

Schritt 2: Der externe RADIUS-Server kann mit eigenen Authentifizierungs- und Autorisierungsrichtlinien konfiguriert werden, um die von der ISE übermittelten Anfragen zu bedienen. In diesem Beispiel wird eine einfache Richtlinie konfiguriert, um den Benutzer in den internen Benutzern zu überprüfen und dann den Zugriff zuzulassen, wenn er authentifiziert ist.

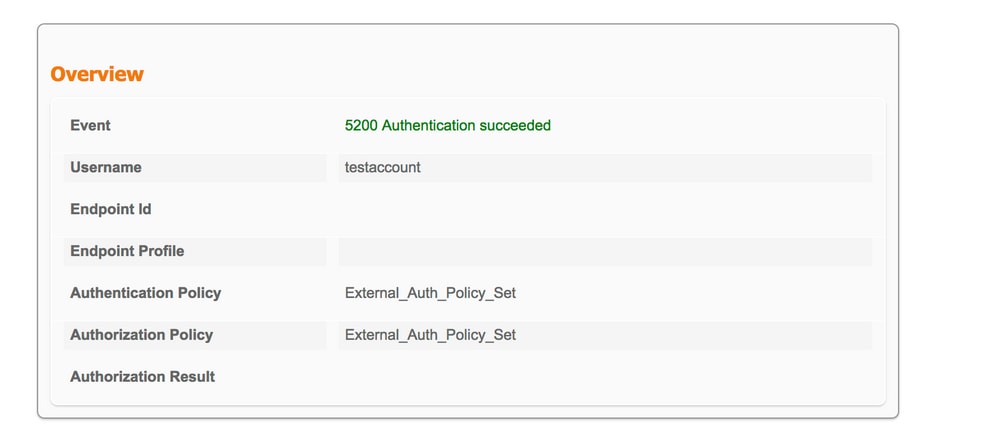

Überprüfung

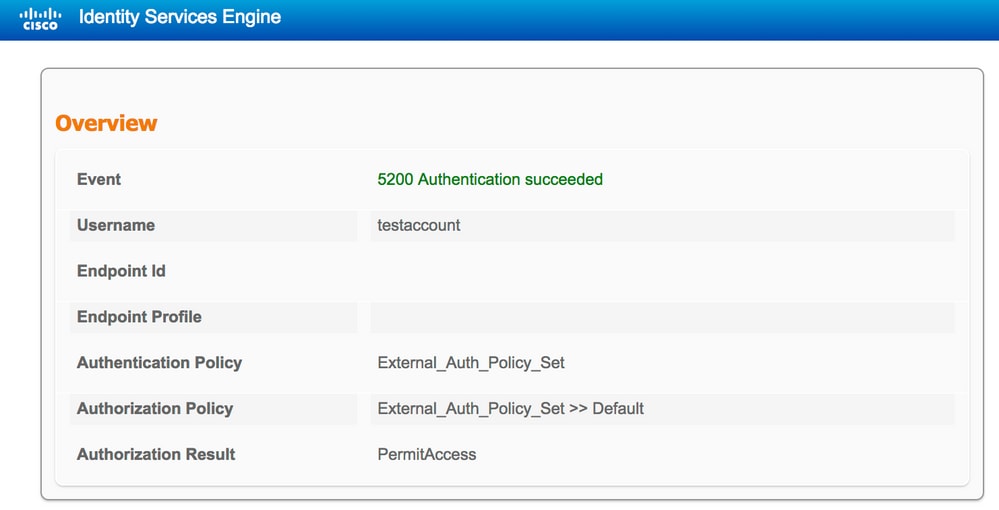

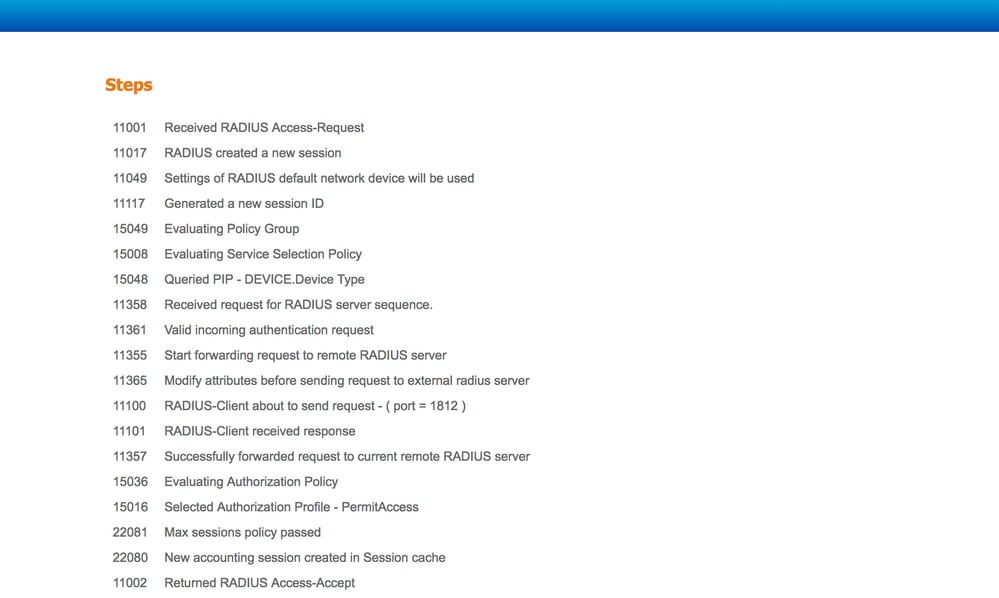

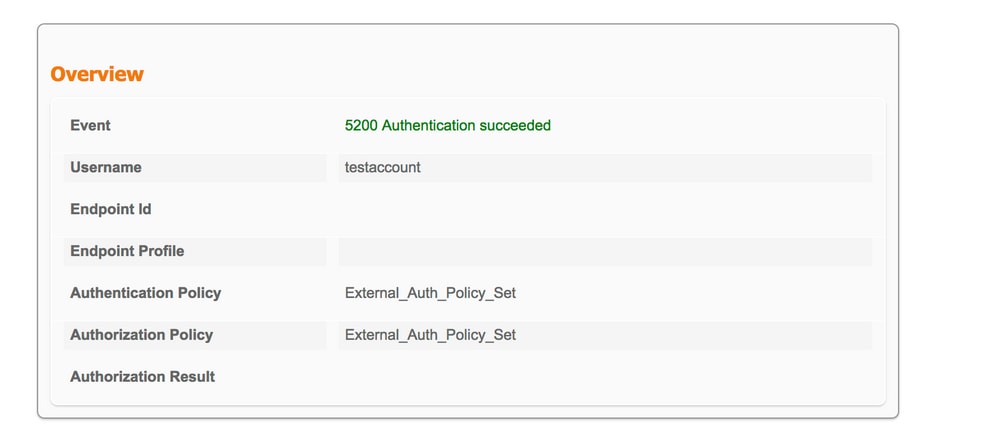

Schritt 1: Überprüfen Sie die ISE-Live-Protokolle, wenn die Anforderung empfangen wird, wie im Bild gezeigt.

Schritt 2: Überprüfen Sie, ob der richtige Richtliniensatz ausgewählt ist, wie im Bild gezeigt.

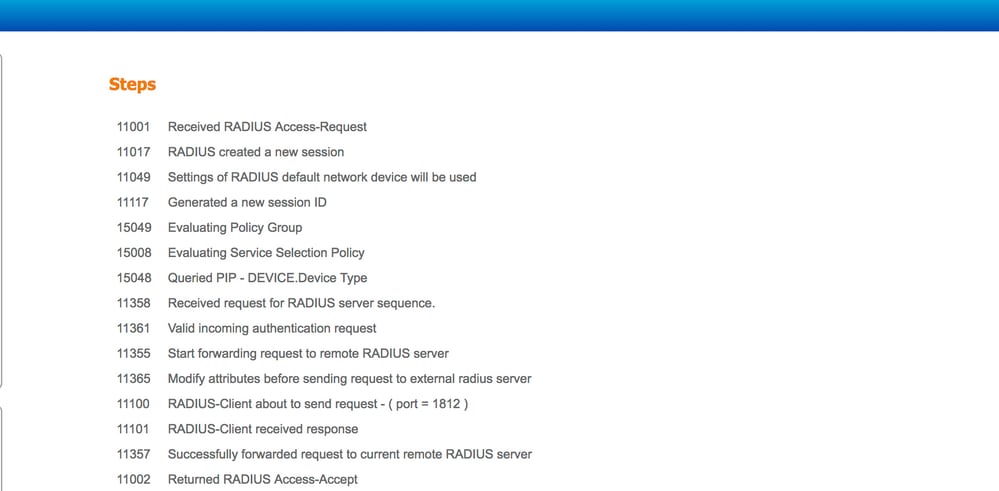

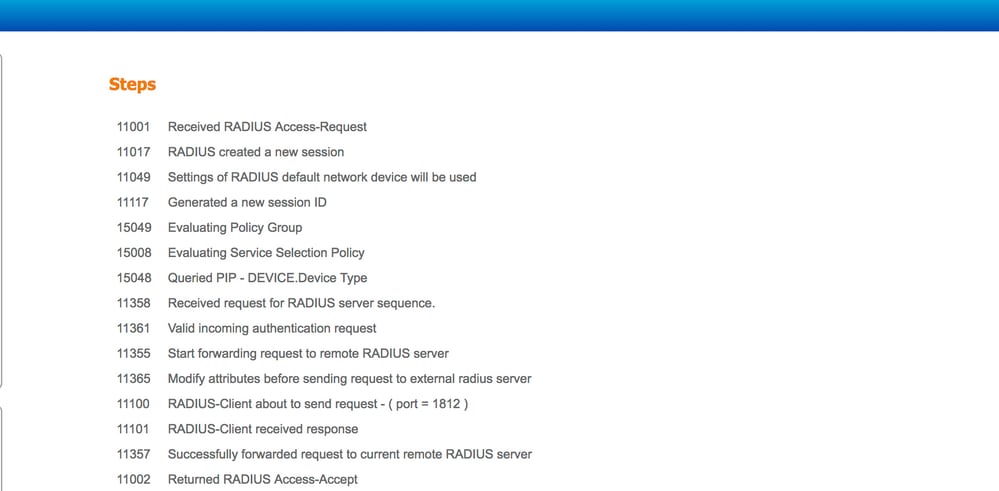

Schritt 3: Überprüfen Sie, ob die Anforderung an den externen RADIUS-Server weitergeleitet wird.

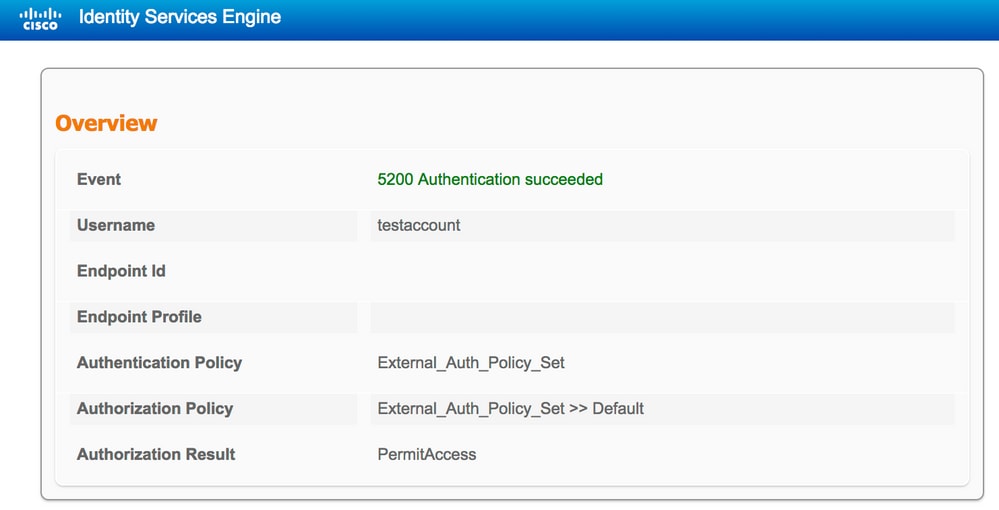

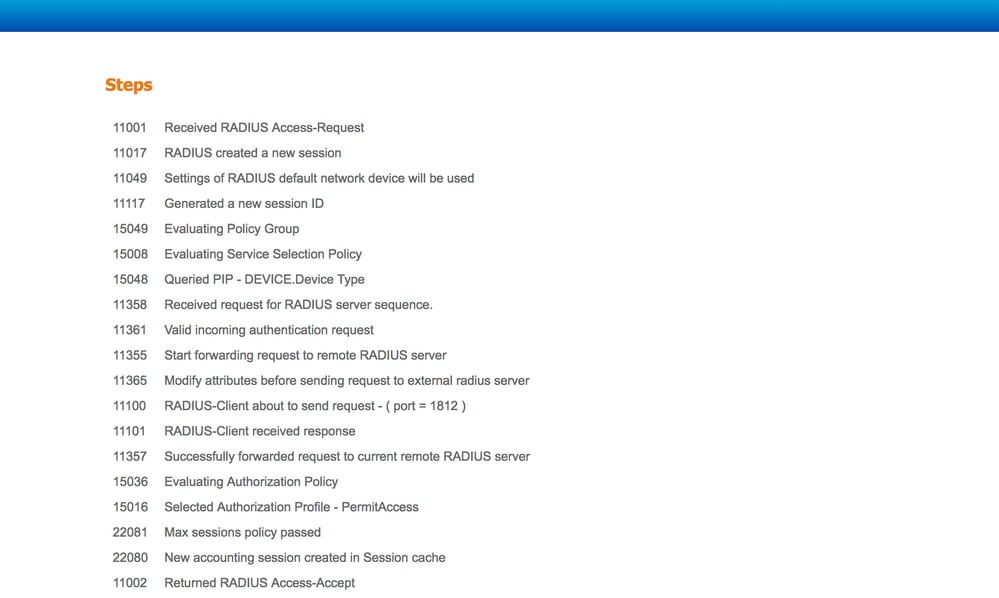

4. Wenn dieContinue to Authorization Policy on Access-AcceptOption ausgewählt ist, überprüfen Sie, ob die Autorisierungsrichtlinie ausgewertet wird.

Fehlerbehebung

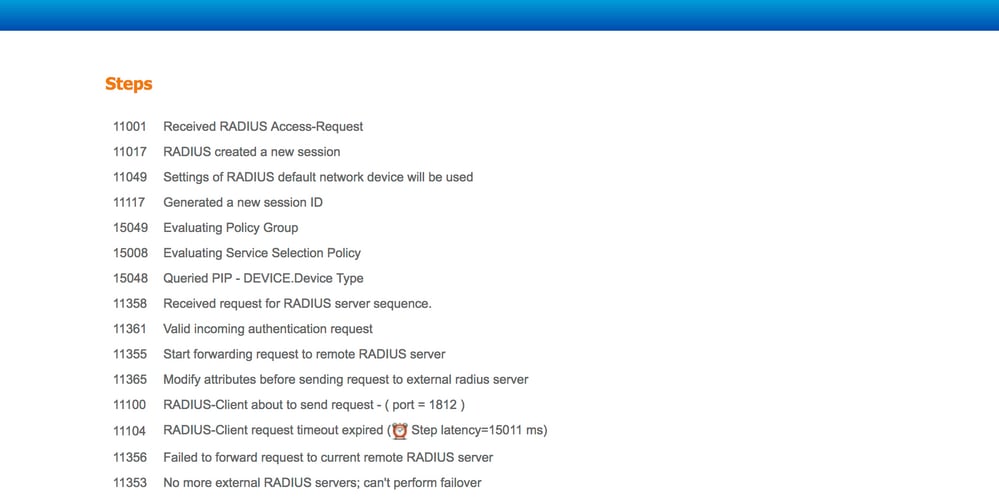

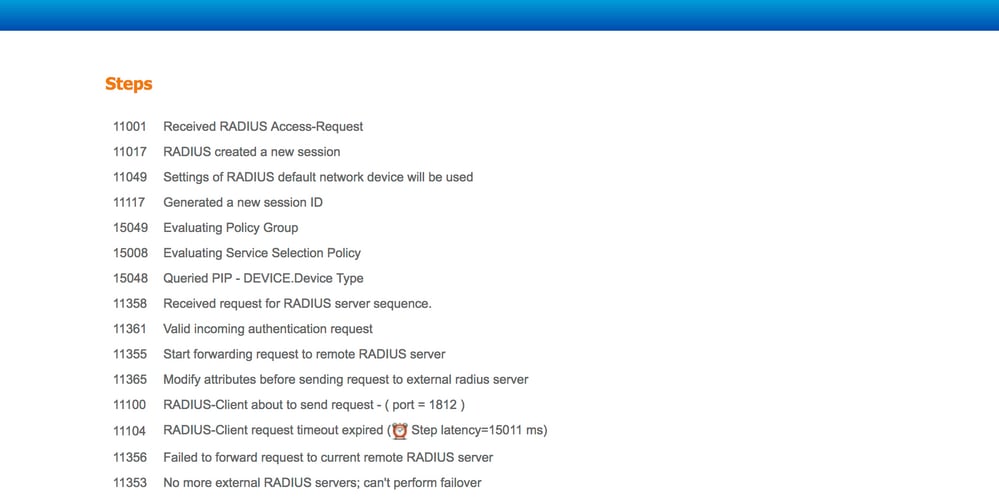

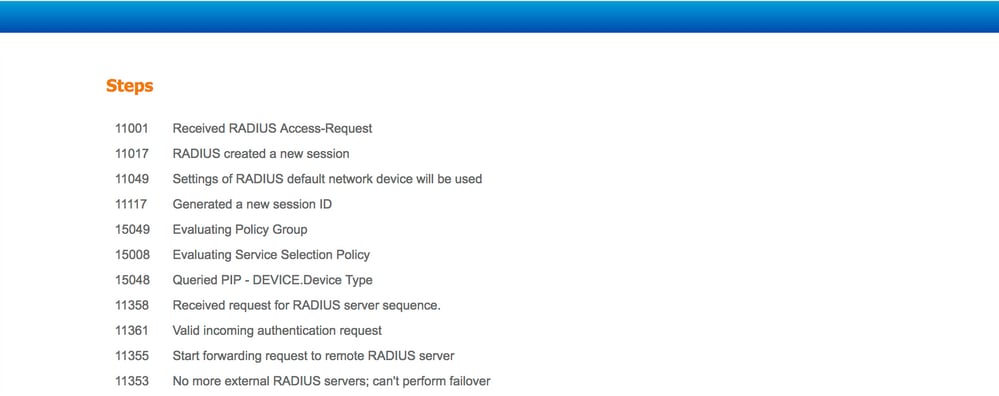

Szenario 1. Ereignis - 5405 RADIUS-Anfrage abgebrochen

- Das Wichtigste, was überprüft werden muss, sind die Schritte im detaillierten Authentifizierungsbericht. Wenn in den Schritten "RADIUS-Client request timeout" (Zeitüberschreitung für RADIUS-Client-Anforderung) angegeben wird, bedeutet dies, dass die ISE keine Antwort vom konfigurierten externen RADIUS-Server erhalten hat. Dies kann in folgenden Fällen geschehen:

- Es liegt ein Verbindungsproblem mit dem externen RADIUS-Server vor. Die ISE kann den externen RADIUS-Server an den dafür konfigurierten Ports nicht erreichen.

- Die ISE ist auf dem externen RADIUS-Server nicht als Netzwerkgerät oder NAS konfiguriert.

- Pakete werden vom externen RADIUS-Server entweder aufgrund einer Konfiguration oder aufgrund eines Problems auf dem externen RADIUS-Server verworfen.

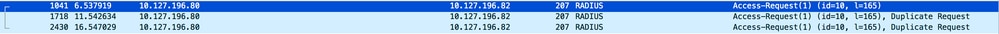

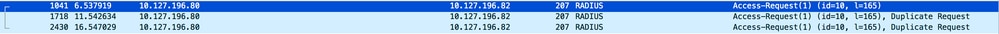

Überprüfen Sie auch die Paketerfassung, um festzustellen, ob es sich nicht um eine falsche Nachricht handelt. d. h. die ISE empfängt das Paket zurück vom Server, meldet aber trotzdem ein Timeout der Anforderung.

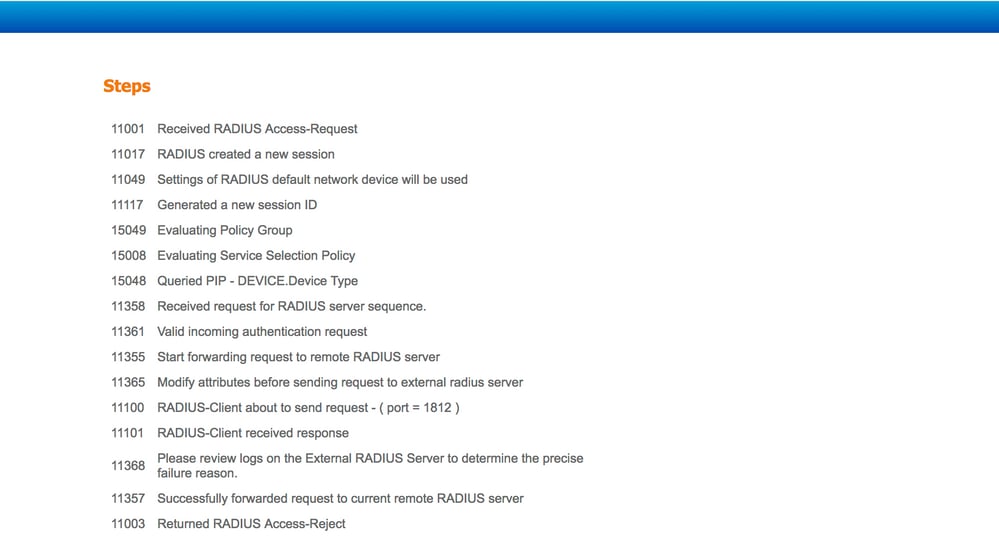

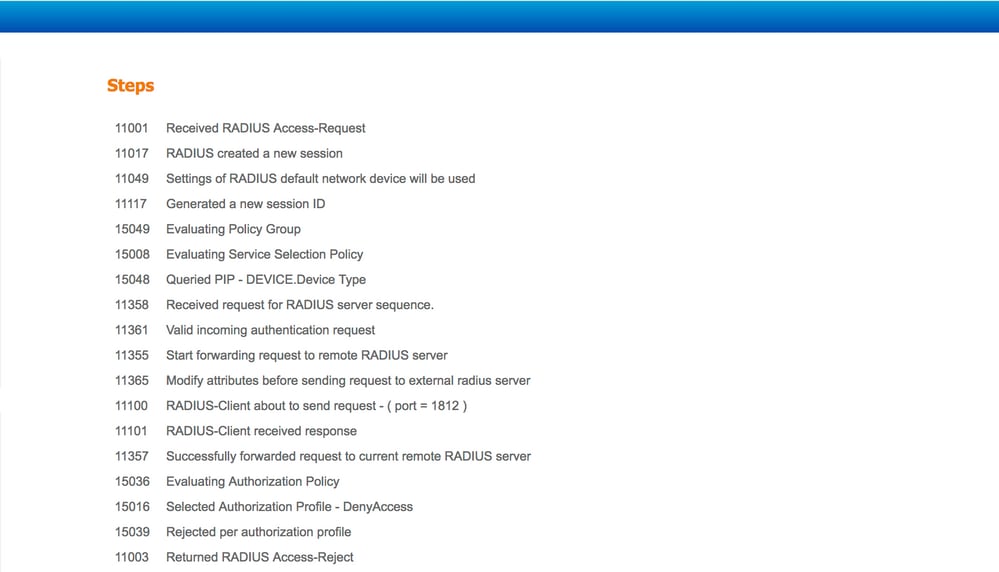

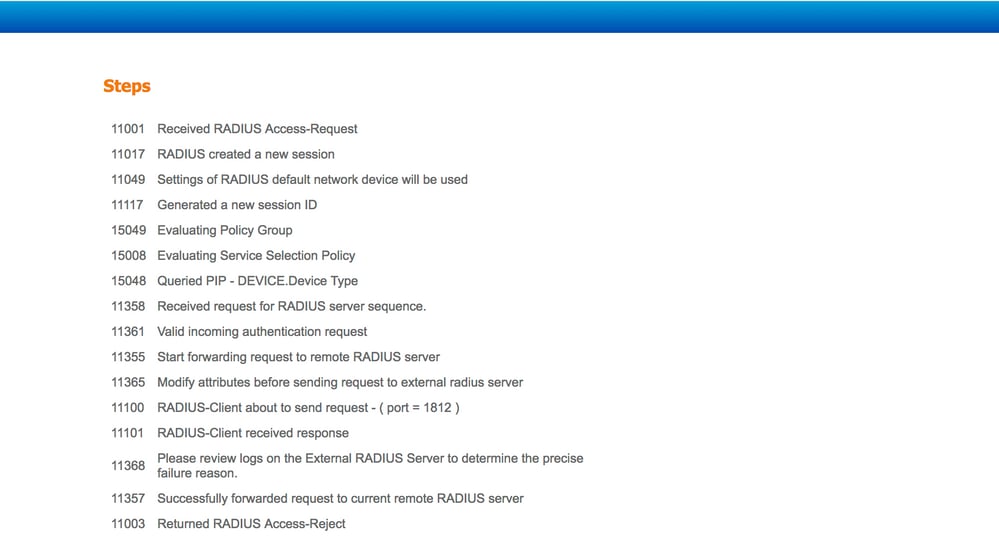

Szenario 2. Ereignis - 5400 Authentifizierung fehlgeschlagen

- In diesem Fall lautet die Fehlerursache "11368 Prüfen Sie die Protokolle auf dem externen RADIUS-Server, um die Fehlerursache zu ermitteln."bedeutet dies, dass die Authentifizierung auf dem externen RADIUS-Server selbst fehlgeschlagen ist und eine Access-Reject-Nachricht gesendet wurde.

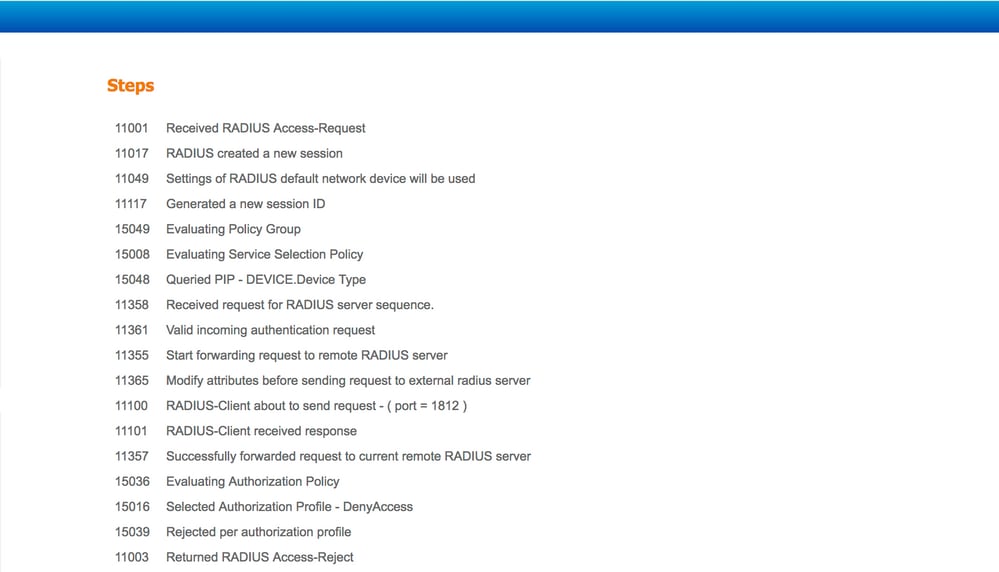

- Wenn die Schritte "15039 Rejected per Authorization Profile" (abgelehnt pro Autorisierungsprofil) lauten, bedeutet dies, dass die ISE vom externen RADIUS-Server eine Access-Accept-Nachricht erhalten hat, die ISE die Autorisierung jedoch basierend auf den konfigurierten Autorisierungsrichtlinien ablehnt.

- Wenn die Fehlerursache auf der ISE eine andere als die hier genannten ist, wenn die Authentifizierung fehlschlägt, kann dies ein potenzielles Problem mit der Konfiguration oder der ISE selbst bedeuten. Es wird empfohlen, an dieser Stelle ein TAC-Ticket zu öffnen.

Feedback

Feedback