ASA/PIX mit OSPF - Konfigurationsbeispiel

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie die Cisco ASA so konfiguriert wird, dass sie Routen über Open Shortest Path First (OSPF) abruft, Authentifizierung durchführt und Neuverteilung durchführt.

Weitere Informationen finden Sie unter PIX/ASA 8.x: Konfigurieren von EIGRP auf der Cisco Adaptive Security Appliance (ASA) für weitere Informationen zur EIGRP-Konfiguration

Hinweis: Asymmetrisches Routing wird von ASA/PIX nicht unterstützt.

Voraussetzungen

Anforderungen

Stellen Sie sicher, dass die folgenden Anforderungen erfüllt sind, bevor Sie diese Konfiguration ausprobieren:

-

Cisco ASA/PIX muss Version 7.x oder höher ausführen.

-

OSPF wird im Multi-Kontext-Modus nicht unterstützt. Es wird nur im Single-Modus unterstützt.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

Cisco Adaptive Security Appliance (ASA) der Serie 5500 mit Softwareversion 8.0 und höher

-

Cisco Adaptive Security Device Manager (ASDM) Software Version 6.0 und höher

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Verwandte Produkte

Die Informationen in diesem Dokument gelten auch für die Cisco PIX-Firewall der Serie 500 mit der Softwareversion 8.0 und höher.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Hintergrundinformationen

OSPF verwendet einen Link-State-Algorithmus, um den kürzesten Pfad zu allen bekannten Zielen zu erstellen und zu berechnen. Jeder Router in einem OSPF-Bereich enthält eine identische Link-State-Datenbank, die eine Liste aller verfügbaren Schnittstellen und erreichbaren Nachbarn des Routers enthält.

OSPF bietet gegenüber RIP folgende Vorteile:

-

OSPF-Aktualisierungen der Link-State-Datenbank werden seltener gesendet als RIP-Aktualisierungen, und die Link-State-Datenbank wird bei einem Timeout für veraltete Informationen sofort aktualisiert.

-

Routing-Entscheidungen basieren auf Kosten, die einen Hinweis auf den Aufwand geben, der zum Senden von Paketen über eine bestimmte Schnittstelle erforderlich ist. Die Security Appliance berechnet die Kosten einer Schnittstelle auf Basis der Verbindungsbandbreite und nicht der Anzahl der Hops bis zum Ziel. Die Kosten können so konfiguriert werden, dass bevorzugte Pfade angegeben werden.

Der Nachteil der Algorithmen mit dem kürzesten Pfad ist, dass sie eine Menge CPU-Zyklen und Arbeitsspeicher benötigen.

Die Sicherheits-Appliance kann zwei Prozesse des OSPF-Protokolls gleichzeitig auf unterschiedlichen Schnittstellensätzen ausführen. Sie können zwei Prozesse ausführen, wenn Sie Schnittstellen haben, die dieselben IP-Adressen verwenden (NAT ermöglicht das Koexistieren dieser Schnittstellen, OSPF lässt jedoch keine sich überschneidenden Adressen zu). Oder Sie sollten einen Prozess im Inneren und einen anderen im Äußeren ausführen und einen Teil der Routen zwischen den beiden Prozessen neu verteilen. Ebenso müssen Sie möglicherweise private Adressen von öffentlichen Adressen trennen.

Sie können Routen über einen anderen OSPF-Routing-Prozess, einen RIP-Routing-Prozess oder über statische und verbundene Routen, die auf OSPF-fähigen Schnittstellen konfiguriert sind, in einen OSPF-Routing-Prozess umverteilen.

Die Security Appliance unterstützt die folgenden OSPF-Funktionen:

-

Unterstützung von Intra-Area-, Interarea- und externen Routen (Typ I und Typ II).

-

Unterstützung einer virtuellen Verbindung.

-

OSPF LSA Flooding.

-

Authentifizierung gegenüber OSPF-Paketen (Kennwort und MD5-Authentifizierung).

-

Unterstützung für die Konfiguration der Sicherheits-Appliance als designierter Router oder designierter Backup-Router Die Security Appliance kann auch als ABR eingerichtet werden. Die Möglichkeit, die Security Appliance als ASBR zu konfigurieren, ist jedoch auf Standardinformationen beschränkt (z. B. Einfügen einer Standardroute).

-

Unterstützung für Stub-Bereiche und nicht so stubby-Bereiche.

-

Bereichsgrenzen-Router Typ-3-LSA-Filterung.

Konfigurieren

In diesem Abschnitt erfahren Sie, wie Sie die in diesem Dokument beschriebenen Funktionen konfigurieren können.

Hinweis: Verwenden Sie das Command Lookup Tool, also das Tool für die Suche nach Befehlen (nur registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

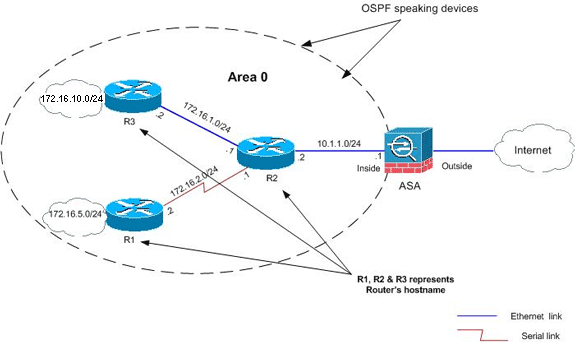

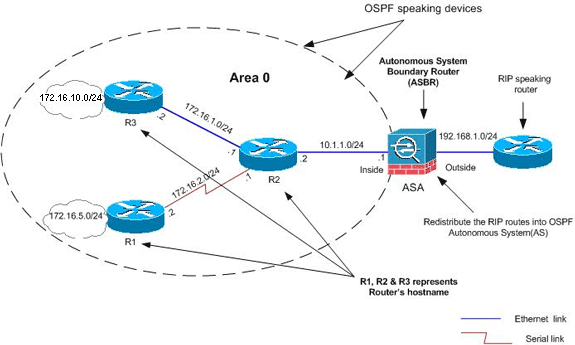

Netzwerkdiagramm

In diesem Dokument wird die folgende Netzwerkeinrichtung verwendet:

In dieser Netzwerktopologie lautet die IP-Adresse der internen Cisco ASA-Schnittstelle 10.1.1.1/24. Ziel ist die Konfiguration von OSPF auf der Cisco ASA, um Routen zu den internen Netzwerken (172.16.1.0/24, 172.16.2.0/24, 172.16.5.0/24 und 172.16.10.0/24) dynamisch über den benachbarten Router (R2) zu erlernen. R2 erkennt die Routen zu internen Remote-Netzwerken über die beiden anderen Router (R1 und R3).

Konfigurationen

In diesem Dokument werden folgende Konfigurationen verwendet:

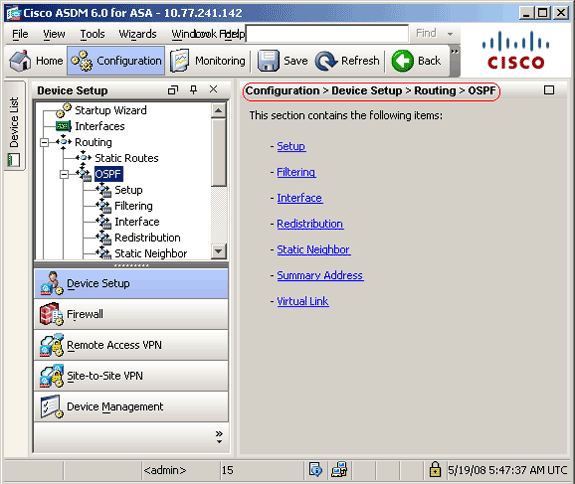

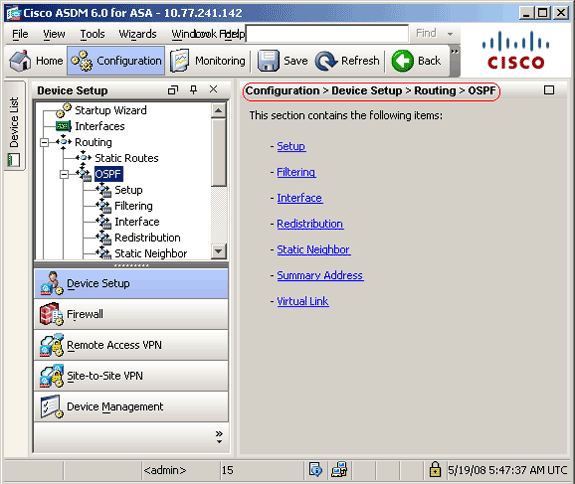

ASDM-Konfiguration

Der Adaptive Security Device Manager (ASDM) ist eine browserbasierte Anwendung zur Konfiguration und Überwachung der Software auf Security Appliances. ASDM wird von der Sicherheits-Appliance geladen und dann zur Konfiguration, Überwachung und Verwaltung des Geräts verwendet. Sie können auch den ASDM Launcher (nur Windows) verwenden, um die ASDM-Anwendung schneller als das Java-Applet zu starten. In diesem Abschnitt werden die Informationen beschrieben, die Sie benötigen, um die in diesem Dokument beschriebenen Funktionen mit ASDM zu konfigurieren.

Gehen Sie wie folgt vor, um OSPF in der Cisco ASA zu konfigurieren:

-

Melden Sie sich mit ASDM bei der Cisco ASA an.

-

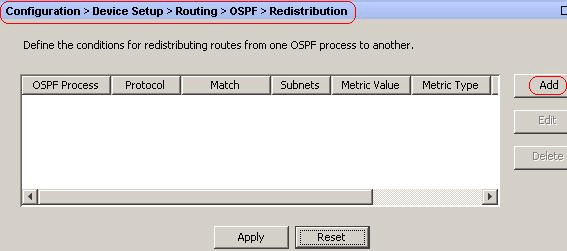

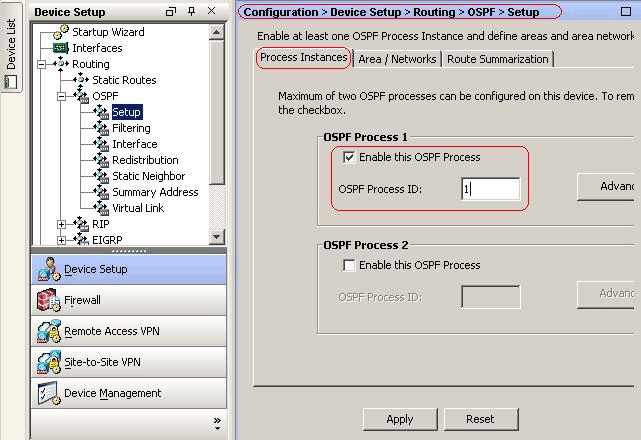

Navigieren Sie in den Bereich Configuration > Device Setup > Routing > OSPF der ASDM-Schnittstelle, wie in diesem Bild gezeigt.

-

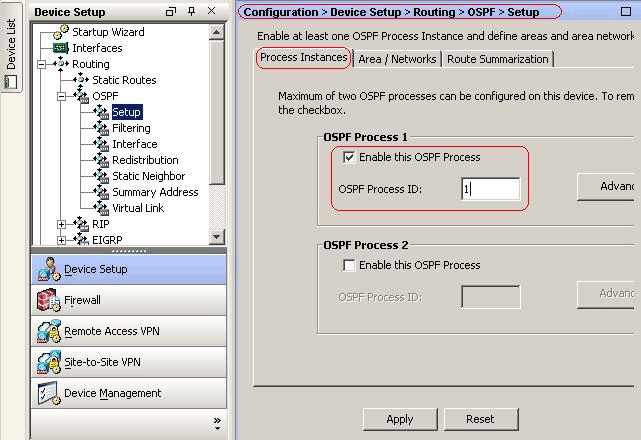

Aktivieren Sie den OSPF-Routing-Prozess auf der Registerkarte Setup > Process Instances (Einrichtung > Prozessinstanzen), wie in dieser Abbildung dargestellt. In diesem Beispiel ist der OSPF-ID-Prozess 1.

-

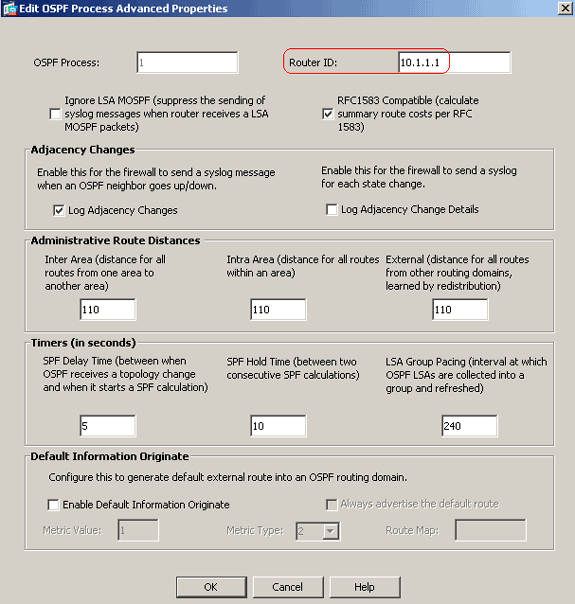

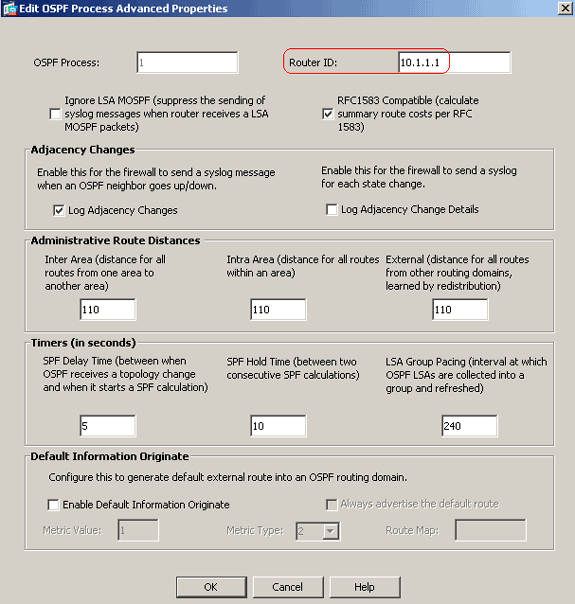

Sie können auf der Registerkarte Setup > Process Instances (Einrichtung > Prozessinstanzen) auf Advanced (Erweitert) klicken, um optionale erweiterte OSPF-Routing-Prozessparameter zu konfigurieren. Sie können prozessspezifische Einstellungen bearbeiten, z. B. die Einstellungen für die Router-ID, die Adjacency Changes, die Administrative Route Distances, Timers und Default Information Originate.

Diese Liste beschreibt die einzelnen Felder:

-

OSPF Process (OSPF-Prozess): Zeigt den OSPF-Prozess an, den Sie konfigurieren. Sie können diesen Wert nicht ändern.

-

Router ID: Um eine feste Router-ID zu verwenden, geben Sie eine Router-ID im IP-Adressformat in das Feld "Router ID" ein. Wenn Sie diesen Wert leer lassen, wird die IP-Adresse der höchsten Ebene der Sicherheits-Appliance als Router-ID verwendet.

In diesem Beispiel wird die Router-ID statisch mit der IP-Adresse der internen Schnittstelle (10.1.1.1) konfiguriert.

-

Ignore LSA MOSPF (LSA-MOSPF ignorieren): Aktivieren Sie dieses Kontrollkästchen, um das Senden von Systemprotokollnachrichten zu unterdrücken, wenn die Sicherheits-Appliance LSA-Pakete vom Typ 6 (MOSPF) empfängt. Diese Einstellung ist standardmäßig deaktiviert.

-

RFC 1583 Compatible (RFC 1583-kompatibel): Aktivieren Sie dieses Kontrollkästchen, um die Gesamtroutenkosten pro RFC 1583 zu berechnen. Deaktivieren Sie dieses Kontrollkästchen, um die Routengesamtkosten pro RFC 2328 zu berechnen. Um die Wahrscheinlichkeit von Routing-Schleifen zu minimieren, sollten alle OSPF-Geräte in einer OSPF-Routing-Domäne identische RFC-Kompatibilitätseinstellungen aufweisen. Diese Einstellung ist standardmäßig ausgewählt.

-

Adjacency Changes (Adjacency-Änderungen): Enthält Einstellungen, die die Adjacency-Änderungen definieren, die das Senden von Systemprotokollmeldungen verursachen.

-

Log Adjacency Changes (Adjazenzänderungen protokollieren): Aktivieren Sie dieses Kontrollkästchen, damit die Security Appliance eine Systemprotokollmeldung sendet, wenn ein OSPF-Nachbar aktiv oder inaktiv wird. Diese Einstellung ist standardmäßig ausgewählt.

-

Log Adjacency Changes Detail (Details zur Änderung der Protokolladjazenz): Aktivieren Sie dieses Kontrollkästchen, damit die Sicherheits-Appliance bei jeder Statusänderung eine Systemprotokollmeldung sendet, nicht nur, wenn ein Nachbar aktiv oder inaktiv ist. Diese Einstellung ist standardmäßig deaktiviert.

-

-

Administrative Routenabstände (Administrative Route Distances) - Enthält die Einstellungen für die administrativen Entfernungen von Routen basierend auf dem Routentyp.

-

Inter Area - Legt die administrative Distanz für alle Routen von einem Bereich zu einem anderen fest. Gültige Werte liegen zwischen 1 und 255. Der Standardwert ist 100.

-

Intra Area - Legt die administrative Distanz für alle Routen innerhalb eines Bereichs fest. Gültige Werte liegen zwischen 1 und 255. Der Standardwert ist 100.

-

External - Legt die administrative Distanz für alle Routen von anderen Routing-Domänen fest, die durch Neuverteilung empfangen werden. Gültige Werte liegen zwischen 1 und 255. Der Standardwert ist 100.

-

-

Timers (Timer): Enthält die Einstellungen, die zum Konfigurieren der LSA-Pacing- und SPF-Berechnungs-Timer verwendet werden.

-

SPF Delay Time (SPF-Verzögerungszeit): Gibt die Zeit zwischen dem Empfang einer Topologieänderung durch OSPF und dem Start der SPF-Berechnung an. Gültige Werte liegen zwischen 0 und 65535. Der Standardwert ist 5.

-

SPF-Haltezeit - Gibt die Haltezeit zwischen aufeinander folgenden SPF-Berechnungen an. Gültige Werte liegen zwischen 1 und 65534. Der Standardwert ist 10.

-

LSA Group Pacing (LSA-Gruppensteuerung): Gibt das Intervall an, in dem LSAs in einer Gruppe gesammelt und aktualisiert, überprüft oder veraltet werden. Gültige Werte liegen zwischen 10 und 1800. Der Standardwert ist 240.

-

-

Default Information Originate (Standardinformationserstellung): Enthält die von einem ASBR zum Generieren einer externen Standardroute in eine OSPF-Routing-Domäne verwendeten Einstellungen.

-

Enable Default Information Originate (Standardinformationsquelle aktivieren): Aktivieren Sie dieses Kontrollkästchen, um die Generierung der Standardroute in der OSPF-Routing-Domäne zu aktivieren.

-

Immer die Standardroute ankündigen - Aktivieren Sie dieses Kontrollkästchen, um immer die Standardroute anzukündigen. Diese Option ist standardmäßig deaktiviert.

-

Metric Value (Metrischer Wert): Gibt die OSPF-Standardmetrik an. Gültige Werte liegen zwischen 0 und 16777214. Der Standardwert ist 1.

-

Metric Type (Metrischer Typ): Gibt den externen Verbindungstyp an, der mit der in der OSPF-Routing-Domäne angekündigten Standardroute verknüpft ist. Gültige Werte sind 1 oder 2 und geben eine externe Route vom Typ 1 oder 2 an. Der Standardwert ist 2.

-

Route Map - (Optional) Der Name der anzuwendenden Route Map. Der Routing-Prozess generiert die Standardroute, wenn die Routenübersicht erfüllt ist.

-

-

-

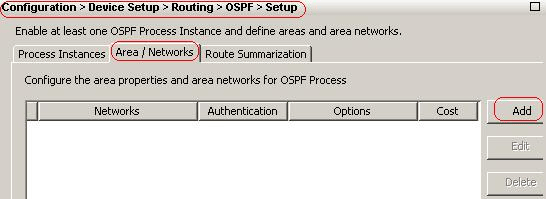

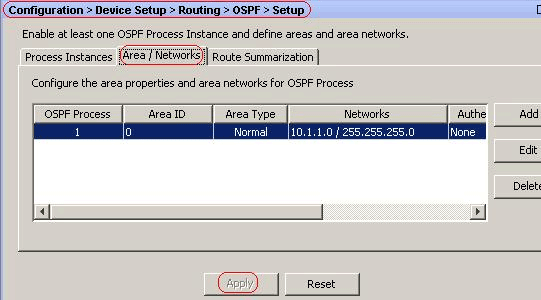

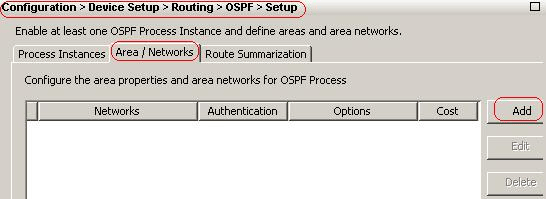

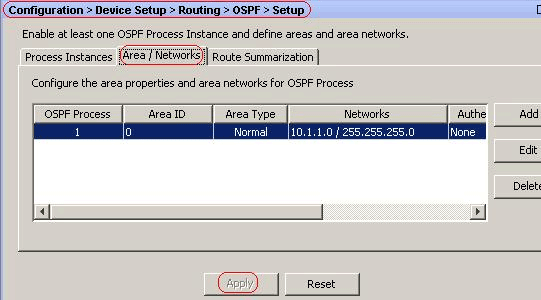

Nachdem Sie die vorherigen Schritte durchgeführt haben, definieren Sie die Netzwerke und Schnittstellen, die am OSPF-Routing teilnehmen, auf der Registerkarte Setup > Area/Networks (Einrichtung > Bereich/Netzwerke), und klicken Sie dann auf Add (Hinzufügen), wie in diesem Bild dargestellt:

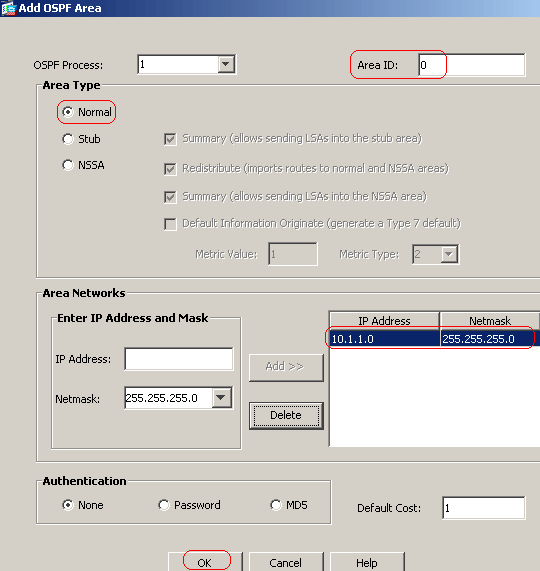

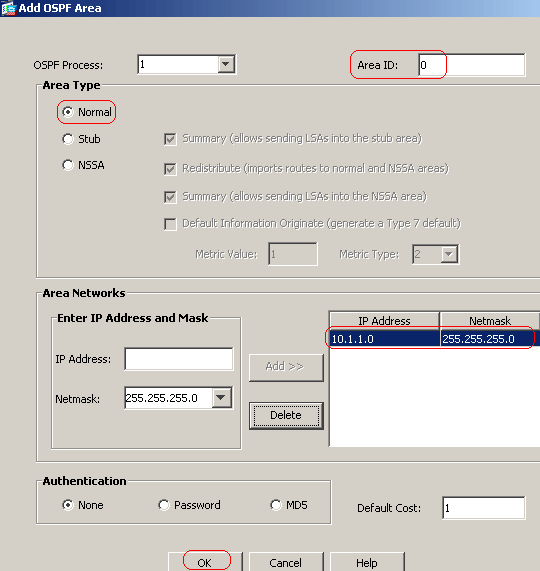

Das Dialogfeld "OSPF-Bereich hinzufügen" wird angezeigt.

In diesem Beispiel wird als einziges Netzwerk das interne Netzwerk (10.1.1.0/24) hinzugefügt, da OSPF nur auf der internen Schnittstelle aktiviert ist.

Hinweis: Nur Schnittstellen mit einer IP-Adresse, die zu den definierten Netzwerken gehören, nehmen am OSPF-Routing-Prozess teil.

-

Klicken Sie auf OK.

Diese Liste beschreibt die einzelnen Felder:

-

OSPF-Prozess - Wählen Sie beim Hinzufügen eines neuen Bereichs die ID für den OSPF-Prozess aus. Wenn auf der Sicherheits-Appliance nur ein OSPF-Prozess aktiviert ist, wird dieser Prozess standardmäßig ausgewählt. Wenn Sie einen vorhandenen Bereich bearbeiten, können Sie die OSPF-Prozess-ID nicht ändern.

-

Area ID (Area-ID): Wenn Sie einen neuen Bereich hinzufügen, geben Sie die Area-ID ein. Sie können die Area-ID entweder als Dezimalzahl oder als IP-Adresse angeben. Gültige Dezimalwerte liegen zwischen 0 und 4294967295. Sie können die Bereichskennung nicht ändern, wenn Sie einen vorhandenen Bereich bearbeiten.

In diesem Beispiel ist die Bereichs-ID 0.

-

Area Type (Bereichstyp): Enthält die Einstellungen für den Bereichstyp, der konfiguriert wird.

-

Normal - Wählen Sie diese Option aus, um den Bereich zu einem Standard-OSPF-Bereich zu machen. Diese Option ist standardmäßig aktiviert, wenn Sie zum ersten Mal einen Bereich erstellen.

-

Stub (Stub) - Wählen Sie diese Option, um den Bereich zu einem Stub-Bereich zu machen. In Stub-Bereichen gibt es keine Router oder Bereiche darüber hinaus. Stub-Bereiche verhindern, dass externe AS-LSAs (Typ 5-LSAs) in den Stub-Bereich geflutet werden. Wenn Sie einen Stub-Bereich erstellen, können Sie das Kontrollkästchen Zusammenfassung deaktivieren, um zu verhindern, dass zusammengefasste LSAs (Typ 3 und 4) in den Bereich geflutet werden.

-

Zusammenfassung - Wenn es sich bei dem zu definierenden Bereich um einen Stub-Bereich handelt, deaktivieren Sie dieses Kontrollkästchen, um zu verhindern, dass LSAs in den Stub-Bereich gesendet werden. Dieses Kontrollkästchen ist standardmäßig für Stub-Bereiche aktiviert.

-

NSSA - Wählen Sie diese Option aus, um den Bereich zu einem weniger störenden Bereich zu machen. NSSAs akzeptieren Typ-7-LSAs. Wenn Sie einen NSSA erstellen, können Sie das Kontrollkästchen Zusammenfassung deaktivieren, um zu verhindern, dass zusammengefasste LSAs in den Bereich geleitet werden. Außerdem können Sie das Kontrollkästchen "Redistribute" deaktivieren und "Default Information Originate" (Standardinformationserstellung) aktivieren, um die Routen-Neuverteilung zu deaktivieren.

-

Redistribute (Neuverteilung): Deaktivieren Sie dieses Kontrollkästchen, um zu verhindern, dass Routen in den NSSA importiert werden. Dieses Kontrollkästchen ist standardmäßig aktiviert.

-

Zusammenfassung - Wenn es sich bei dem zu definierenden Bereich um einen NSSA handelt, deaktivieren Sie dieses Kontrollkästchen, um zu verhindern, dass LSAs in den Stub-Bereich gesendet werden. Dieses Kontrollkästchen ist standardmäßig für NSSAs aktiviert.

-

Default Information Originate (Standardinformationserstellung): Aktivieren Sie dieses Kontrollkästchen, um einen Standard vom Typ 7 in der NSSA zu generieren. Dieses Kontrollkästchen ist standardmäßig deaktiviert.

-

Metric Value (Metrischer Wert) - Geben Sie einen Wert ein, um den metrischen OSPF-Wert für die Standardroute anzugeben. Gültige Werte liegen zwischen 0 und 16777214. Der Standardwert ist 1.

-

Metric Type (Metrischer Typ): Wählen Sie einen Wert aus, um den OSPF-Metriktyp für die Standardroute anzugeben. Sie können zwischen 1 (Typ 1) und 2 (Typ 2) wählen. Der Standardwert ist 2.

-

-

Area Networks (Bereichsnetzwerke): Enthält die Einstellungen, die einen OSPF-Bereich definieren.

-

Enter IP Address and Mask (IP-Adresse und Maske eingeben) - Enthält die Einstellungen, die zum Definieren der Netzwerke in dem Bereich verwendet werden.

-

IP Address (IP-Adresse): Geben Sie die IP-Adresse des Netzwerks oder Hosts ein, der dem Bereich hinzugefügt werden soll. Verwenden Sie 0.0.0.0 mit der Netzmaske 0.0.0.0, um den Standardbereich zu erstellen. Sie können 0.0.0.0 nur in einem Bereich verwenden.

-

Netmask (Netzmaske): Wählen Sie die Netzwerkmaske für die IP-Adresse oder den Host aus, die bzw. der dem Bereich hinzugefügt werden soll. Wenn Sie einen Host hinzufügen, wählen Sie die Maske 255.255.255.255 aus.

In diesem Beispiel ist 10.1.1.0/24 das zu konfigurierende Netzwerk.

-

-

Add (Hinzufügen): Fügt dem Bereich das im Bereich "Enter IP Address and Mask" (IP-Adresse und Maske eingeben) definierte Netzwerk hinzu. Das hinzugefügte Netzwerk wird in der Area Networks-Tabelle angezeigt.

-

Delete (Löschen) - Löscht das ausgewählte Netzwerk aus der Area Networks-Tabelle.

-

Area Networks (Bereichsnetzwerke): Zeigt die für den Bereich definierten Netzwerke an.

-

IP Address: Zeigt die IP-Adresse des Netzwerks an.

-

Netmask (Netzmaske): Zeigt die Netzwerkmaske für das Netzwerk an.

-

-

Authentication (Authentifizierung) - Enthält die Einstellungen für die OSPF-Area-Authentifizierung.

-

None (Keine): Wählen Sie diese Option aus, um die OSPF-Area-Authentifizierung zu deaktivieren. Dies ist die Standardeinstellung.

-

Password (Kennwort): Wählen Sie diese Option aus, um ein unverschlüsseltes Kennwort für die Bereichsauthentifizierung zu verwenden. Diese Option wird nicht empfohlen, wenn die Sicherheit eine Rolle spielt.

-

MD5: Wählen Sie diese Option aus, um die MD5-Authentifizierung zu verwenden.

-

-

Standardkosten (Default Cost) - Geben Sie die Standardkosten für den Bereich an. Gültige Werte liegen zwischen 0 und 65535. Der Standardwert ist 1.

-

-

Klicken Sie auf Apply (Anwenden).

-

Optional können Sie im Bereich "Filterregeln" Routenfilter definieren. Die Routenfilterung bietet mehr Kontrolle über die Routen, die bei OSPF-Updates gesendet oder empfangen werden dürfen.

-

Optional können Sie die Routen-Neuverteilung konfigurieren. Die Cisco ASA kann die von RIP und EIGRP erkannten Routen über den OSPF-Routing-Prozess neu verteilen. Sie können auch statische und verbundene Routen über den OSPF-Routing-Prozess neu verteilen. Definieren Sie im Bereich "Neuverteilung" die Neuverteilung der Route.

-

OSPF-Hello-Pakete werden als Multicast-Pakete gesendet. Wenn sich ein OSPF-Nachbar in einem Nicht-Broadcast-Netzwerk befindet, müssen Sie diesen Nachbar manuell definieren. Wenn Sie einen OSPF-Nachbarn manuell definieren, werden diesem Nachbarn Hello-Pakete als Unicast-Nachrichten gesendet. Zum Definieren von statischen OSPF-Nachbarn wechseln Sie in den Bereich "Static Neighbor" (Statischer Nachbar).

-

Die von anderen Routing-Protokollen empfangenen Routen können zusammengefasst werden. Die Metrik, die zum Anzeigen der Zusammenfassung verwendet wird, ist die kleinste Metrik aller spezifischeren Routen. Zusammengefasste Routen tragen dazu bei, die Größe der Routing-Tabelle zu verringern.

Die Verwendung von zusammengefassten Routen für OSPF bewirkt, dass ein OSPF-ASBR eine externe Route als Aggregat für alle neu verteilten Routen ankündigt, die von der Adresse abgedeckt werden. Es können nur Routen von anderen Routing-Protokollen zusammengefasst werden, die in OSPF neu verteilt werden.

-

Im Bereich für virtuelle Verbindungen können Sie einem OSPF-Netzwerk einen Bereich hinzufügen. Es ist nicht möglich, diesen Bereich direkt mit dem Backbone-Bereich zu verbinden. müssen Sie einen virtuellen Link erstellen. Über eine virtuelle Verbindung werden zwei OSPF-Geräte miteinander verbunden, die über einen gemeinsamen Bereich, den so genannten Transitbereich, verfügen. Eines der OSPF-Geräte muss mit dem Backbone-Bereich verbunden sein.

Konfigurieren der OSPF-Authentifizierung

Die Cisco ASA unterstützt die MD5-Authentifizierung von Routing-Updates über das OSPF-Routing-Protokoll. Der verschlüsselte MD5-Digest in jedem OSPF-Paket verhindert die Einführung nicht autorisierter oder falscher Routing-Nachrichten von nicht genehmigten Quellen. Durch das Hinzufügen von Authentifizierung zu Ihren OSPF-Nachrichten wird sichergestellt, dass Ihre Router und die Cisco ASA Routing-Nachrichten nur von anderen Routing-Geräten akzeptieren, die mit demselben vorinstallierten Schlüssel konfiguriert sind. Wenn diese Authentifizierung nicht konfiguriert ist, kann es passieren, dass die Routing-Tabellen auf Ihren Routern oder der Cisco ASA beschädigt werden und ein Denial-of-Service-Angriff erfolgen kann, wenn jemand ein anderes Routing-Gerät mit anderen oder gegenteiligen Routeninformationen in das Netzwerk einführt. Wenn Sie den EIGRP-Nachrichten, die zwischen Ihren Routing-Geräten (einschließlich der ASA) gesendet werden, Authentifizierung hinzufügen, verhindert dies das gezielte oder versehentliche Hinzufügen eines weiteren Routers zum Netzwerk und das Auftreten von Problemen.

Die OSPF-Routenauthentifizierung wird auf Schnittstellenbasis konfiguriert. Alle OSPF-Nachbarn auf für die OSPF-Nachrichtenauthentifizierung konfigurierten Schnittstellen müssen mit demselben Authentifizierungsmodus und -schlüssel konfiguriert werden, damit Nachbarschaften erstellt werden können.

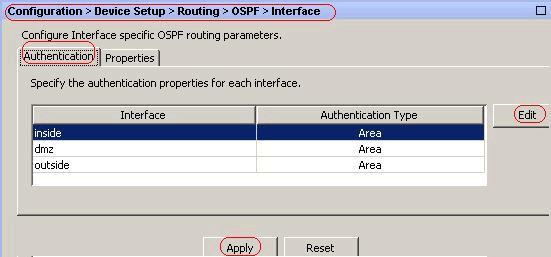

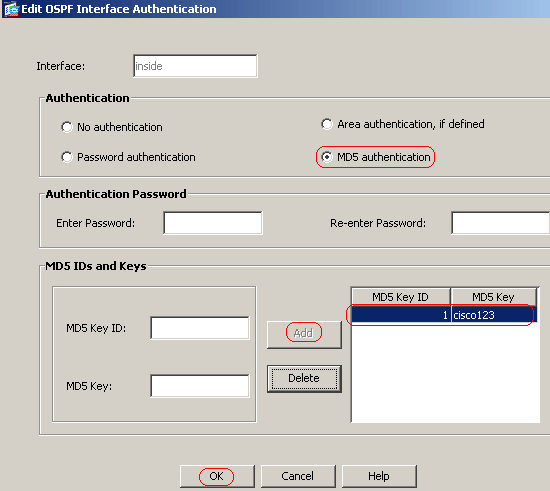

Gehen Sie wie folgt vor, um die OSPF MD5-Authentifizierung auf der Cisco ASA zu aktivieren:

-

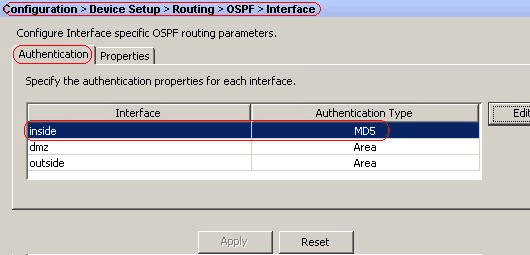

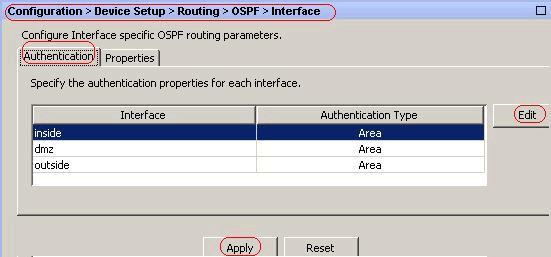

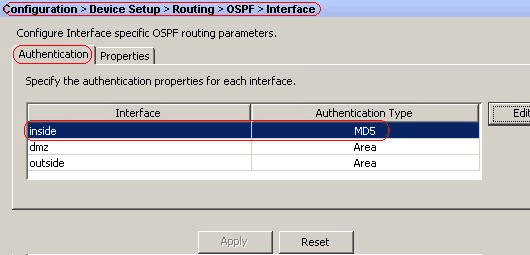

Navigieren Sie im ASDM zu Configuration > Device Setup > Routing > OSPF > Interface, und klicken Sie dann auf die Registerkarte Authentication (Authentifizierung), wie in dieser Abbildung dargestellt.

In diesem Fall ist OSPF auf der internen Schnittstelle aktiviert.

-

Wählen Sie die interne Schnittstelle aus, und klicken Sie auf Bearbeiten.

-

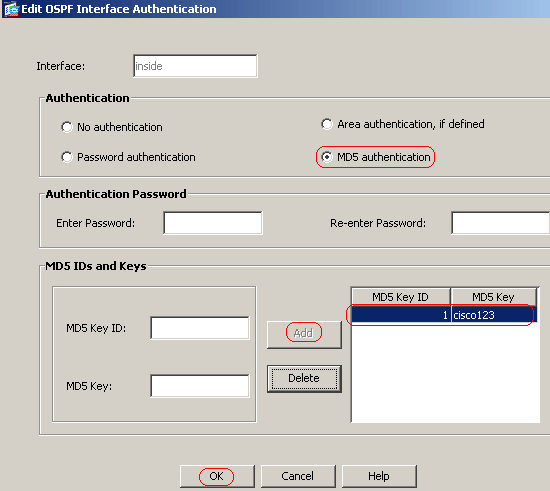

Wählen Sie unter Authentication (Authentifizierung) die Option MD5 authentication aus, und fügen Sie hier weitere Informationen zu Authentifizierungsparametern hinzu.

In diesem Fall ist der vorinstallierte Schlüssel cisco123, und die Schlüssel-ID lautet 1.

-

Klicken Sie auf OK und dann auf Übernehmen.

Konfiguration der Cisco ASA CLI

| Cisco ASA |

|---|

ciscoasa#show running-config : Saved : ASA Version 8.0(2) ! hostname ciscoasa enable password 8Ry2YjIyt7RRXU24 encrypted names !--- Inside interface configuration interface Ethernet0/1 nameif inside security-level 100 ip address 10.1.1.1 255.255.255.0 ospf cost 10 !--- OSPF authentication is configured on the inside interface ospf message-digest-key 1 md5 <removed> ospf authentication message-digest ! !--- Outside interface configuration interface Ethernet0/2 nameif outside security-level 0 ip address 192.168.1.2 255.255.255.0 ospf cost 10 ! !--- Output Suppressed icmp unreachable rate-limit 1 burst-size 1 asdm image disk0:/asdm-602.bin no asdm history enable arp timeout 14400 ! !--- OSPF Configuration router ospf 1 network 10.1.1.0 255.255.255.0 area 0 log-adj-changes ! !--- This is the static default gateway configuration in order to reach Internet route outside 0.0.0.0 0.0.0.0 192.168.1.1 1 ciscoasa# |

CLI-Konfiguration des Cisco IOS Router (R2)

| Cisco IOS-Router (R2) |

|---|

!--- Interface that connects to the Cisco ASA. !--- Notice the OSPF authentication parameters interface Ethernet0 ip address 10.1.1.2 255.255.255.0 ip ospf authentication message-digest ip ospf message-digest-key 1 md5 cisco123 !--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 10.1.1.0 0.0.0.255 area 0 network 172.16.1.0 0.0.0.255 area 0 network 172.16.2.0 0.0.0.255 area 0 |

CLI-Konfiguration des Cisco IOS Routers (R1)

| Cisco IOS-Router (R1) |

|---|

!--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 172.16.5.0 0.0.0.255 area 0 network 172.16.2.0 0.0.0.255 area 0 |

CLI-Konfiguration des Cisco IOS Routers (R3)

| Cisco IOS-Router (R3) |

|---|

!--- Output Suppressed !--- OSPF Configuration router ospf 1 log-adjacency-changes network 172.16.1.0 0.0.0.255 area 0 network 172.16.10.0 0.0.0.255 area 0 |

Neuverteilung über OSPF mit ASA

Wie bereits erwähnt, können Routen über einen anderen OSPF-Routing-Prozess, einen RIP-Routing-Prozess oder über statische und verbundene Routen, die auf OSPF-fähigen Schnittstellen konfiguriert sind, in einen OSPF-Routing-Prozess umverteilt werden.

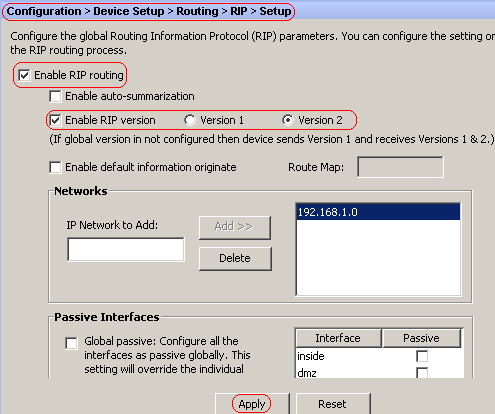

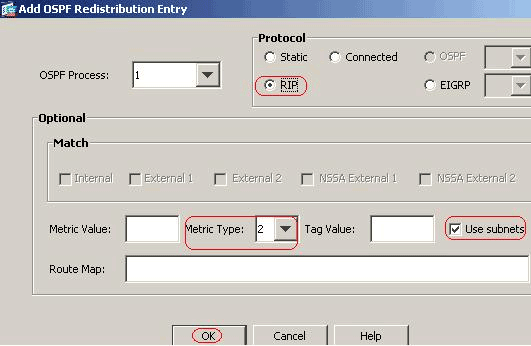

In diesem Beispiel werden die RIP-Routen mithilfe des Netzwerkdiagramms wie folgt in OSPF umverteilt:

ASDM-Konfiguration

-

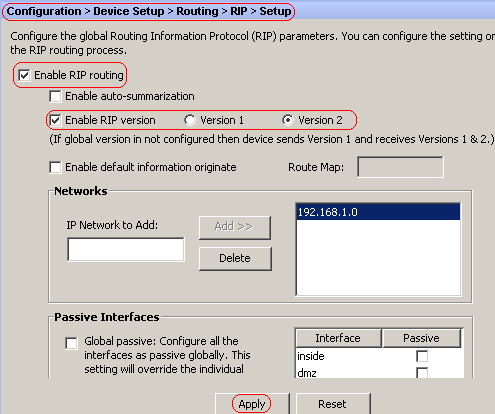

Wählen Sie Configuration > Device Setup > Routing > RIP > Setup aus, um RIP zu aktivieren, und fügen Sie das Netzwerk 192.168.1.0 hinzu, wie in diesem Bild dargestellt.

-

Klicken Sie auf Apply (Anwenden).

-

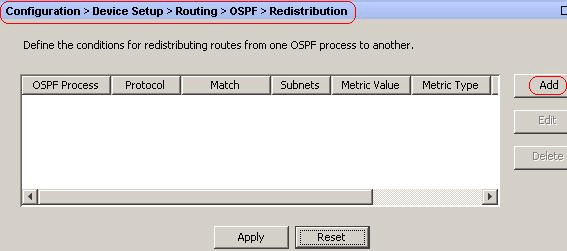

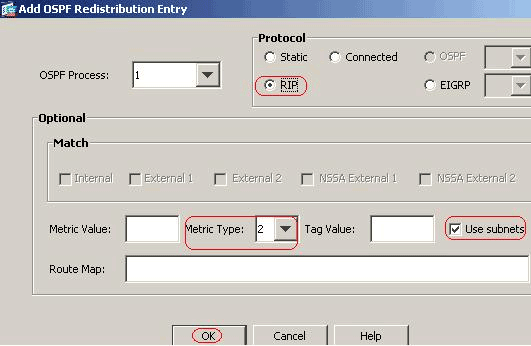

Wählen Sie Configuration > Device Setup > Routing > OSPF > Redistribution > Add, um RIP-Routen in OSPF neu zu verteilen.

-

Klicken Sie auf OK und dann auf Übernehmen.

Gleichwertige CLI-Konfiguration

| CLI-Konfiguration der ASA für die Neuverteilung von RIP in OSPF AS |

|---|

router ospf 1 network 10.1.1.0 255.255.255.0 area 0 log-adj-changes redistribute rip subnets router rip network 192.168.1.0 |

Nach der Neuverteilung von RIP-Routen in OSPF AS wird die Routing-Tabelle des benachbarten IOS-Routers (R2) angezeigt.

R2#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

172.16.0.0/16 is variably subnetted, 4 subnets, 2 masks

O 172.16.10.1/32 [110/11] via 172.16.1.2, 01:17:29, Ethernet1

O 172.16.5.1/32 [110/65] via 172.16.2.2, 01:17:29, Serial1

C 172.16.1.0/24 is directly connected, Ethernet1

C 172.16.2.0/24 is directly connected, Serial1

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.1.0 is directly connected, Ethernet0

O E2 192.168.1.0/24 [110/20] via 10.1.1.1, 01:17:29, Ethernet0

!--- Redistributed route adverstied by Cisco ASA

Überprüfung

Gehen Sie wie folgt vor, um Ihre Konfiguration zu überprüfen:

-

Im ASDM können Sie zu Monitoring > Routing > OSPF Neighbors navigieren, um die einzelnen OSPF-Nachbarn anzuzeigen. Dieses Bild zeigt den inneren Router (R2) als aktiven Nachbarn. Sie können auch die Schnittstelle, auf der sich dieser Nachbar befindet, die Nachbar-Router-ID, den Status und die Ausfallzeit sehen.

-

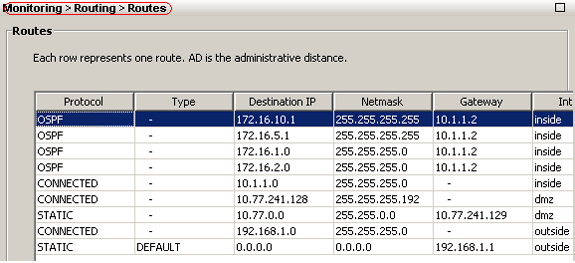

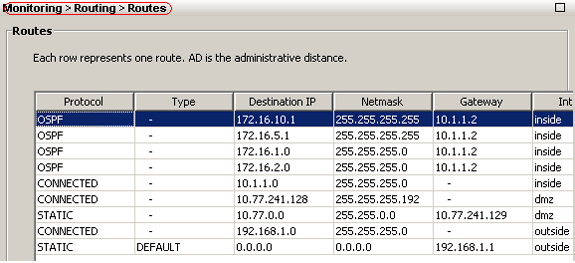

Außerdem können Sie die Routing-Tabelle überprüfen, wenn Sie zu Monitoring > Routing > Routes navigieren. In diesem Bild werden die Netzwerke 172.16.1.0/24, 172.16.2.0/24, 172.16.5.0/24 und 172.16.10.0/24 durch R2 (10.1.1.2) gelernt.

-

Über die CLI können Sie den Befehl show route verwenden, um dieselbe Ausgabe zu erhalten.

ciscoasa#show route Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area * - candidate default, U - per-user static route, o - ODR P - periodic downloaded static route Gateway of last resort is 192.168.1.1 to network 0.0.0.0 O 172.16.10.1 255.255.255.255 [110/21] via 10.1.1.2, 0:00:06, inside O 172.16.5.1 255.255.255.255 [110/75] via 10.1.1.2, 0:00:06, inside O 172.16.1.0 255.255.255.0 [110/20] via 10.1.1.2, 0:00:06, inside O 172.16.2.0 255.255.255.0 [110/74] via 10.1.1.2, 0:00:06, inside C 10.1.1.0 255.255.255.0 is directly connected, inside C 10.77.241.128 255.255.255.192 is directly connected, dmz S 10.77.0.0 255.255.0.0 [1/0] via 10.77.241.129, dmz C 192.168.1.0 255.255.255.0 is directly connected, outside S* 0.0.0.0 0.0.0.0 [1/0] via 192.168.1.1, outside -

Sie können auch den Befehl show ospf database verwenden, um Informationen über die erlernten Netzwerke und die OSPF-Topologie abzurufen.

ciscoasa#show ospf database OSPF Router with ID (192.168.1.2) (Process ID 1) Router Link States (Area 0) Link ID ADV Router Age Seq# Checksum Link count 172.16.1.2 172.16.1.2 123 0x80000039 0xfd1d 2 172.16.2.1 172.16.2.1 775 0x8000003c 0x9b42 4 172.16.5.1 172.16.5.1 308 0x80000038 0xb91b 3 192.168.1.2 192.168.1.2 1038 0x80000037 0x29d7 1 Net Link States (Area 0) Link ID ADV Router Age Seq# Checksum 10.1.1.1 192.168.1.2 1038 0x80000034 0x72ee 172.16.1.1 172.16.2.1 282 0x80000036 0x9e68 -

Der Befehl show ospf neighbors ist ebenfalls hilfreich, um die aktiven Nachbarn und die entsprechenden Informationen zu überprüfen. Dieses Beispiel zeigt die gleichen Informationen, die Sie von ASDM in Schritt 1 erhalten haben.

ciscoasa#show ospf neighbor Neighbor ID Pri State Dead Time Address Interface 172.16.2.1 1 FULL/BDR 0:00:36 10.1.1.2 inside

Fehlerbehebung

Dieser Abschnitt enthält Informationen, die die Behebung von OSPF-Problemen vereinfachen können.

Statische Nachbarkonfiguration für Point-to-Point-Netzwerk

Wenn Sie Point-to-Point-Non-Broadcast im OSPF-Netzwerk auf der ASA konfiguriert haben, müssen Sie statische OSPF-Nachbarn definieren, um OSPF-Routen über ein Point-to-Point-Non-Broadcast-Netzwerk anzukündigen. Weitere Informationen finden Sie unter Definieren statischer OSPF-Nachbarn.

Befehle für die Fehlerbehebung

Das Output Interpreter-Tool (OIT) (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der show-Befehlsausgabe anzuzeigen.

Hinweis: Lesen Sie den Artikel Important Information on Debug Commands (Wichtige Informationen zu Debug-Befehlen), bevor Sie debug-Befehle verwenden.

-

debug ospf events - Aktiviert das Debuggen von OSPF-Ereignissen.

ciscoasa(config)#debug ospf events OSPF events debugging is on ciscoasa(config)# int e0/1 ciscoasa(config-if)# no shu ciscoasa(config-if)# OSPF: Interface inside going Up OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: 2 Way Communication to 172.16.2.1 on inside, state 2WAY OSPF: Backup seen Event before WAIT timer on inside OSPF: DR/BDR election on inside OSPF: Elect BDR 172.16.2.1 OSPF: Elect DR 172.16.2.1 DR: 172.16.2.1 (Id) BDR: 172.16.2.1 (Id) OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abd opt 0x2 flag 0x7 len 32 OSPF: Send with youngest Key 1 OSPF: End of hello processing OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x12f3 opt 0x42 flag 0x7 len 32 mtu 1500 state EXSTART OSPF: First DBD and we are not SLAVE OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abd opt 0x42 flag 0x2 len 152 mt u 1500 state EXSTART OSPF: NBR Negotiation Done. We are the MASTER OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abe opt 0x2 flag 0x3 len 132 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Database request to 172.16.2.1 OSPF: sent LS REQ packet to 10.1.1.2, length 12 OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abe opt 0x42 flag 0x0 len 32 mtu 1500 state EXCHANGE OSPF: Send DBD to 172.16.2.1 on inside seq 0x1abf opt 0x2 flag 0x1 len 32 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv DBD from 172.16.2.1 on inside seq 0x1abf opt 0x42 flag 0x0 len 32 mtu 1500 state EXCHANGE OSPF: Exchange Done with 172.16.2.1 on inside OSPF: Synchronized with 172.16.2.1 on inside, state FULL OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: Neighbor change Event on interface inside OSPF: DR/BDR election on inside OSPF: Elect BDR 192.168.1.2 OSPF: Elect DR 172.16.2.1 OSPF: Elect BDR 192.168.1.2 OSPF: Elect DR 172.16.2.1 DR: 172.16.2.1 (Id) BDR: 192.168.1.2 (Id) OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processing OSPF: Send with youngest Key 1 OSPF: Rcv hello from 172.16.2.1 area 0 from inside 10.1.1.2 OSPF: End of hello processingHinweis: Im Abschnitt debug ospf der Cisco Security Appliance Command Reference, Version 8.0, finden Sie weitere Informationen zu verschiedenen Befehlen, die zur Fehlerbehebung nützlich sind.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

19-Feb-2014

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback