Installation und Konfiguration des OpenAM Identity Provider (IdP) für Cisco Identity Service (IdS) zur Aktivierung von SSO

Download-Optionen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Konfiguration des OpenAM Identity Providers (IdP) zur Aktivierung von Single Sign On (SSO) beschrieben.

Cisco IDs-Bereitstellungsmodelle

| Produkt | Bereitstellung |

| UCCX | Mitansässig |

| PCCE | Co-Resident mit CUIC (Cisco Unified Intelligence Center) und LD (Live-Daten) |

| UCCE |

Gleichzeitige Implementierung mit CUIC und LD für 2k-Bereitstellungen Standalone für Bereitstellungen der Serien 4000 und 12000. |

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco Unified Contact Center Express (UCCX) Version 11.6 oder Cisco Unified Contact Center Enterprise Version 11.6 bzw. Packaged Contact Center Enterprise (PCCE) Version 11.6

Anmerkung: In diesem Dokument wird die Konfiguration in Bezug auf den Cisco Identification Service (IdS) und den Identity Provider (IdP) beschrieben. In den Screenshots und Beispielen wird auf UCCX verwiesen. Die Konfiguration ist jedoch in Bezug auf den Cisco Identification Service (UCCX/UCCE/PCCE) und die IdP ähnlich.

Verwendete Komponenten

Dieses Dokument ist nicht auf bestimmte Software- und Hardware-Versionen beschränkt.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Install

Anmerkung: Dieses Dokument bezieht sich im Rahmen der Qualifizierung mit SSO auf OpenAM Release 10.0.1

Systemanforderungen

Install

OpenAM-Software beziehen

- Laden Sie die OpenAM 10.0.1-Versionen unter https://backstage.forgerock.com/downloads/OpenAM/OpenAM%20Enterprise/10.0.1/OpenAM%2010.0.1/zip#list herunter.

- Für jede Version der OpenAM-Kerndienste können Sie das gesamte Paket als ZIP-Archiv herunterladen, nur die OpenAM-Datei .war, nur die Verwaltungstools als ZIP-Archiv

- Nachdem Sie das Archiv des gesamten Pakets entpackt haben, erhalten Sie ein OpenSso-Verzeichnis mit einer README, einer Reihe von Lizenzdateien und den Verzeichnissen

Voraussetzungen

Stellen Sie vor der Installation sicher, dass Sie über die erforderliche erforderliche Software für die OpenAM-Kernservices verfügen.

- Eine Java 6-Laufzeitumgebung

- Apache Tomcat als Webanwendungscontainer installieren

- OpenAM-Core-Services erfordern eine Java Virtual Memory (JVM)-Heap-Größe von mindestens 1 GB und eine permanente Generationsgröße von 256 MB. Wenden Sie die JVM-Optionen an, wenn Sie JAVA_OPTS vor dem Start des Tomcat-Anwendungsservers in der Catalina-Datei festlegen - -Xmx1024m -XX:MaxPermSize=256m

Zum Beispiel Set JAVA_OPTS=%JAVA_OPTS% -xmx1024m -XX:MaxPermSize=256m -Xms512m

- Installieren Sie Microsoft Active Directory als Datenspeicher mit wenigen Benutzern.

Installieren der OpenAM-Webanwendung

Die Datei deployable-war/opensso.war enthält alle OpenAM-Serverkomponenten und Beispiele im OpenAM-Verzeichnis.

Bereitstellen von OpenAM auf Tomcat Container

Kopieren Sie die Datei opensso.war in das Verzeichnis, in dem die Tomcat-Webanwendungen gespeichert sind. Benennen Sie die Datei opensso.war in openam.war um. Starten Sie den Tomcat-Dienst neu.

Überprüfen Sie den Bildschirm für die Erstkonfiguration in Ihrem Browser unter http://<FQHN>:8080/openam.

OpenAM-Dienst ausführen

Openam ist eine einfache Web-Anwendung, die auf einem Tomcat-Server gehostet wird. Starten Sie einfach Ihren Tomcat-Server und können Sie so auf den OpenAM-Webdienst zugreifen.

Konfigurieren

OpenAM-Konfigurator

Der benutzerdefinierte OpenAM-Konfigurationsprozess ermöglicht das einfache Festlegen einer Vielzahl gängiger Konfigurationsoptionen. So werden Konfigurationsschritte, die später erforderlich sind, vor der Konfiguration mit größerem Aufwand eingespart.

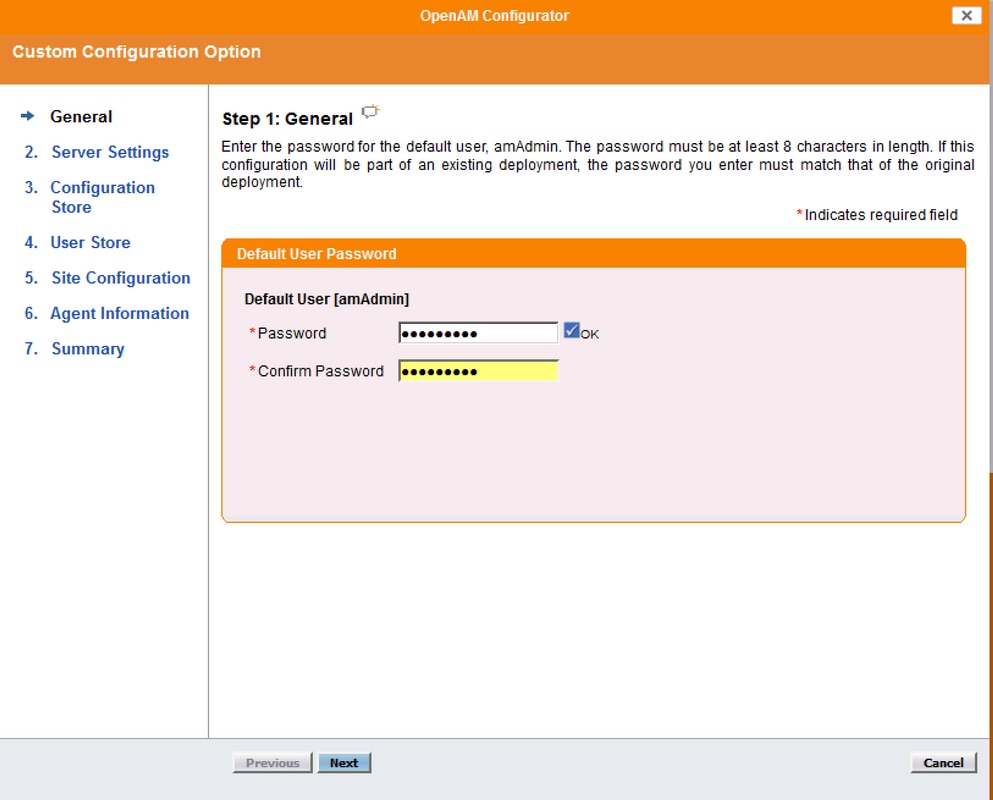

Allgemeine Einstellungen

Klicken Sie auf die Option Create New Configuration (Neue Konfiguration erstellen), und wählen Sie das Kennwort für das Standardadministratorkonto (amAdmin) aus. Das Kennwort muss mindestens 8 Zeichen lang sein.

Nach zweimaliger Eingabe eines gültigen Kennworts wird die nächste Schaltfläche angezeigt, und die Konfiguration kann fortgesetzt werden.

Servereinstellungen

Standardmäßig ist die Server-URL der vollqualifizierte Domänenname des Servers.

Anmerkung: Es ist wichtig, dass der Benutzer, der Apache Tomcat ausführt, Schreibzugriff auf das Konfigurationsverzeichnis hat. Daher ist ~/openam/config für diesen Zweck geeignet. Unterstützte Plattform-Gebietsschemas sind en_US (Englisch), de (Deutsch), es (Spanisch), fr (Französisch), ja (Japanisch), zh_CN (Vereinfachtes Chinesisch) oder zh_TW (Traditionelles Chinesisch).

Einstellungen für den Konfigurationsdatenspeicher

Bei Einzelserverkonfigurationen müssen diese Einstellungen nicht geändert werden.

Einstellungen für den Benutzerdatenspeicher

Die Benutzerdatenspeichereinstellungen verbinden OpenAM mit dem Microsoft Active Directory-Datenspeicher.

- Benutzerdatenspeichertyp: Active Directory mit Host und Port

- SSL/TLS aktiviert: Nicht aktiviert

- Verzeichnisname: <Domänenname des AD-Servers>

- Anschluss: 389

- Stammsuffix: dc=cisco,dc=com

- Anmelde-ID: cn=<AD-Benutzername>,cn=users,dc=cisco,dc=com

- Kennwort: <AD-Benutzerkennwort>

Anmerkung: Der Konfigurator stellt erst dann eine Option zum Fortfahren bereit, wenn alle Einstellungen korrekt angegeben wurden und eine Verbindung zur Active Directory-Instanz hergestellt wurde.

Standortkonfiguration

Im Bildschirm "Site Configuration" können Sie OpenAM als Teil eines Standorts einrichten, bei dem die Last auf mehrere OpenAM-Server verteilt wird. Akzeptieren Sie für die erste OpenAM-Installation die Standardeinstellungen.

Agenteninformationen

Geben Sie im Bildschirm Agent Information (Agenteninformationen) ein Kennwort von mindestens 8 Zeichen an, das von Richtlinien-Agents verwendet werden soll, um eine Verbindung mit OpenAM herzustellen.

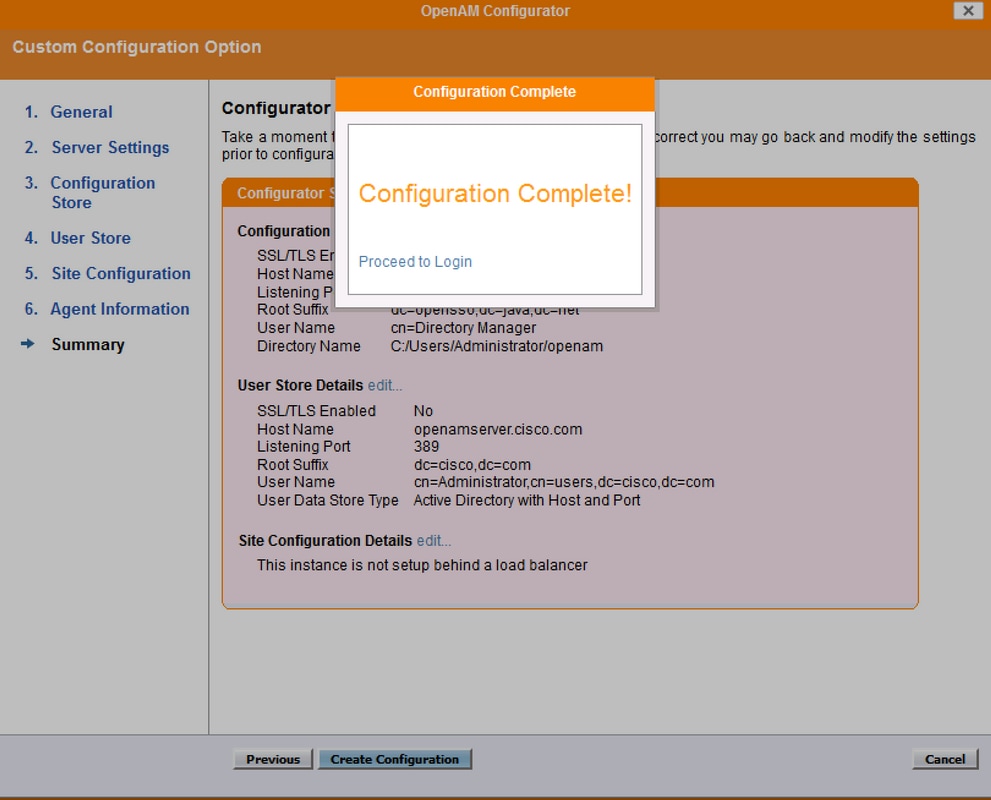

Zusammenfassung

Überprüfen Sie die Informationen, und klicken Sie auf Konfiguration erstellen.

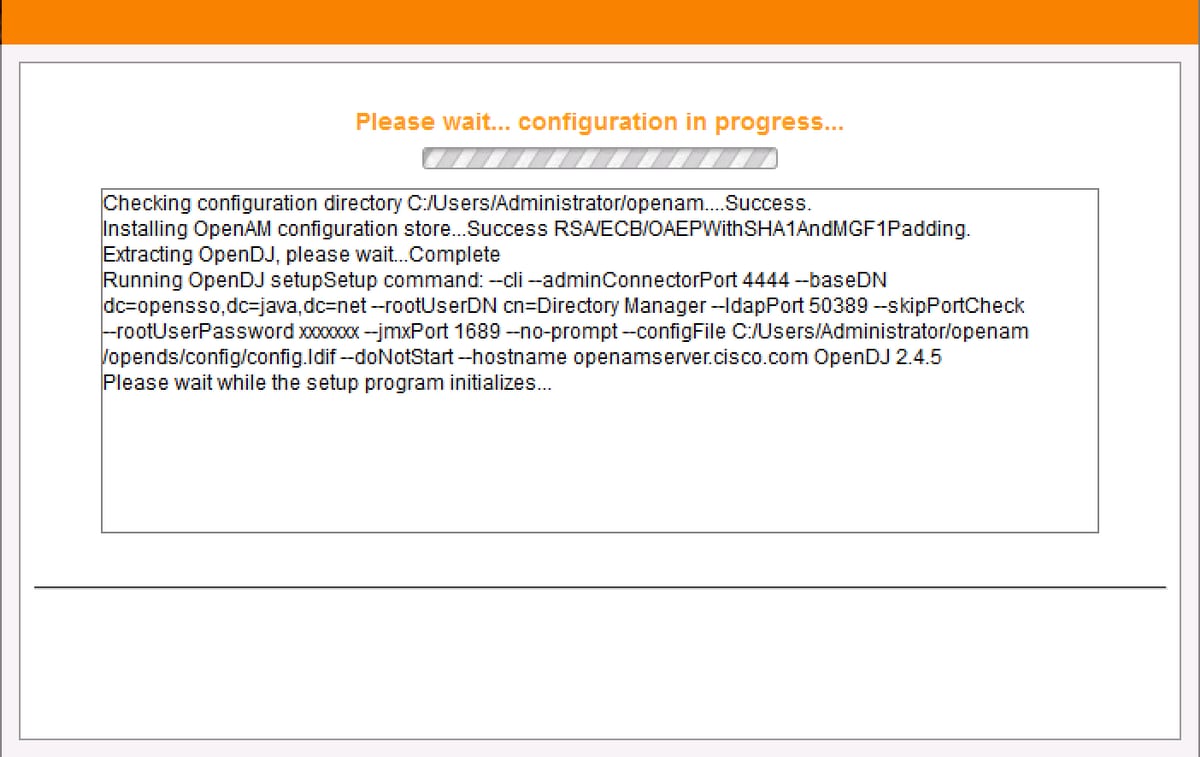

Konfigurationsfortschritt

Der Bildschirm "Configuration Progress" (Konfigurationsfortschritt) zeigt den Fortschritt der Installation an. Die gesamte Ausgabe auf diesem Bildschirm und alle Fehler werden in die Datei geschrieben: ~/openam/config/install.log.

Konfiguration abgeschlossen

Konfigurieren von OpenAM als IdP

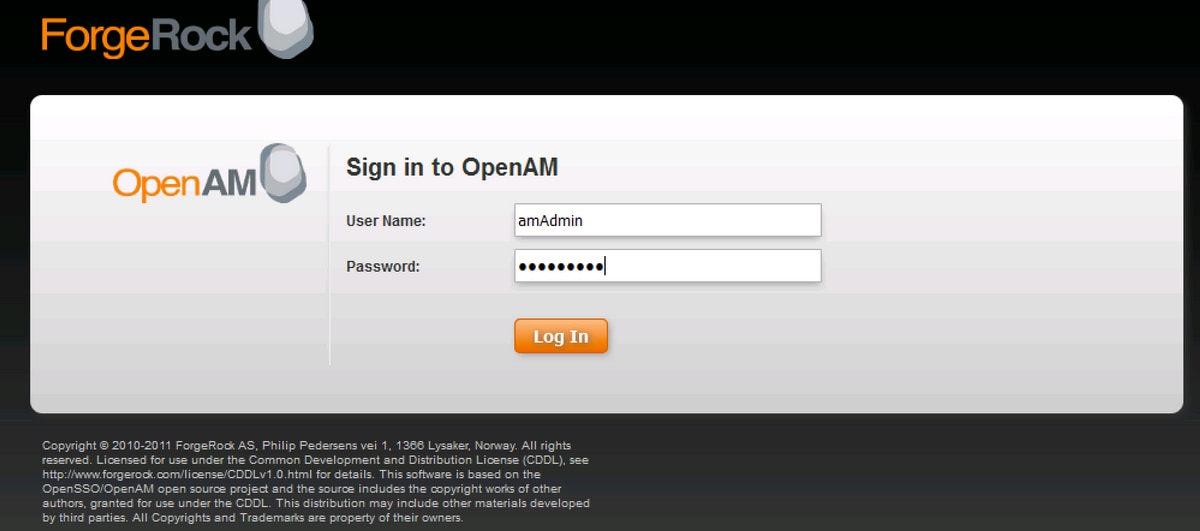

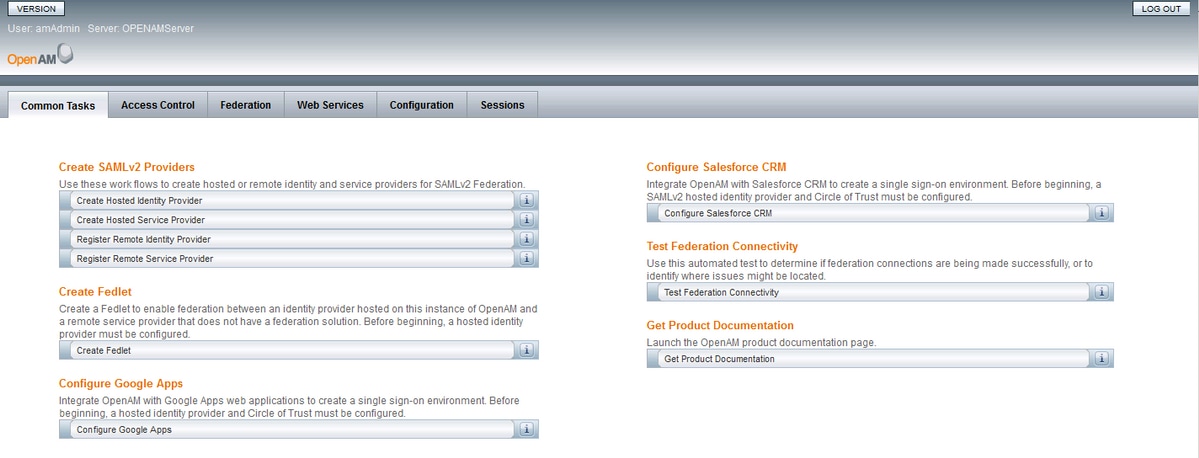

- Klicken Sie auf Proceed to Login (Anmelden) oder Access via URL http://<FQDN of OpenAM>:8080/openam, und melden Sie sich dann als OpenAM-Administrator an.

- Wenn Sie zum ersten Mal auf OpenSSO Enterprise zugreifen, werden Sie zum Konfigurator geleitet, um die Erstkonfiguration von OpenSSO Enterprise durchzuführen

- Standardkonfiguration auswählen

- Sie müssen die Kennwörter für OpenAMserver konfigurieren.

- Konfigurieren Sie die Kennwörter, und melden Sie sich bei der Benutzeroberfläche des OpemAM-Servers an.

Kreis der Vertrauenskonfiguration

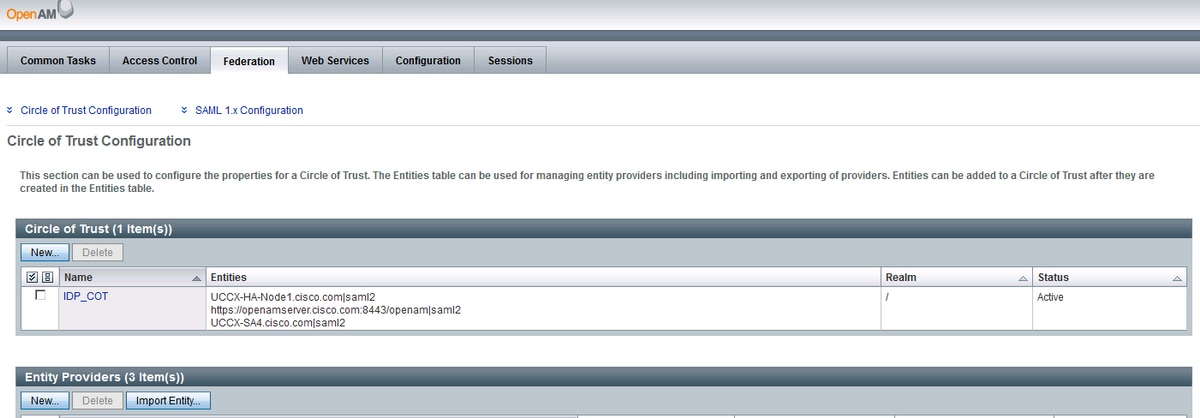

Navigieren Sie zur Registerkarte "Federation", und klicken Sie im Abschnitt "Circle of Trust" auf die Schaltfläche "New".

Erstellen Sie einen Vertrauenskreis mit einem eindeutigen Namen für den IdP-Vertrauenskreis, und klicken Sie auf OK.

Anmerkung: Damit SAML SSO funktioniert, müssen sich Service Provider und IdP im selben Circle of Trust (CoT) befinden.

Hosted Identity Provider erstellen

Navigieren Sie zur Registerkarte Allgemeine Aufgaben, und klicken Sie auf Gehosteten Identitätsanbieter erstellen, und erstellen Sie eine gehostete ID (belassen Sie die konfigurierten Standardwerte, und speichern Sie die Einstellungen).

Der zuvor erstellte Vertrauenskreis wird aufgeführt.

Signaturschlüssel konfigurieren

Navigieren Sie zur Registerkarte Verbund und klicken Sie im Abschnitt "Entitätsanbieter" auf den Anbieter der gehosteten Identität. Navigieren Sie zum Abschnitt Assertion Content, und konfigurieren Sie den Wert des Signaturfelds unter Certificate Aliases als Test. Dies ist das Zertifikat, das zum Signieren der SAML-Assertion verwendet wird.

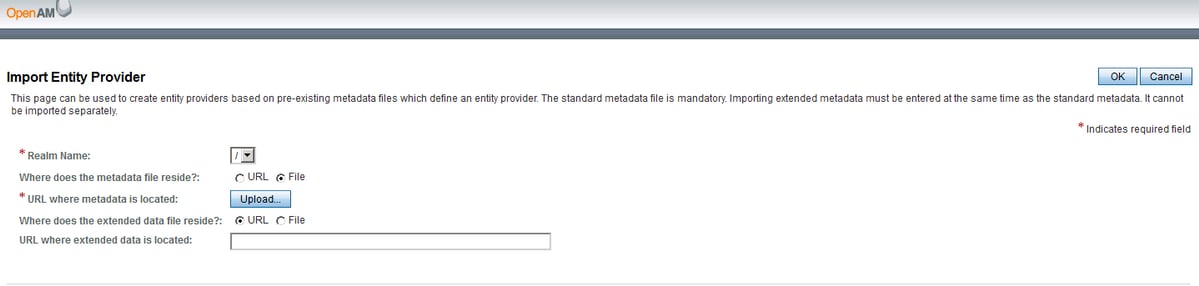

Entität des Dienstanbieters importieren

Navigieren Sie zur Registerkarte "Verbund", und klicken Sie im Abschnitt "Entitätsanbieter" auf die Schaltfläche Entität importieren.

Laden Sie die Entitätsdatei (sp.xml) des Dienstanbieters hoch, und speichern Sie die Seite.

Signieren von Anfragen/Antworten

Klicken Sie auf die importierte Entität, und aktivieren Sie die Signatur für Anforderung/Antwort.

Attributzuordnung

Navigieren Sie zu Assertion Processing, und fügen Sie ein Zuordnungsattribut für uid und user_principale gemäß den Directory- und OpenAM-Einstellungen hinzu. Klicken Sie auf Speichern.

Hinweis: Sowohl die Attribute uid als auch user_principale sind obligatorisch, da der Service Provider (SP) mithilfe dieser Attribute die Identität eines authentifizierten Benutzers identifiziert. Stellen Sie außerdem sicher, dass die Attribute sAMAccountName und userPrincipalName auch im Attribut-Editor der Active Directory-Benutzereigenschaften zugeordnet sind.

Kreis des Vertrauens bearbeiten

Navigieren Sie zur Registerkarte Federation, und klicken Sie auf Circle of Trust (Vertrauenswürdiger Kreis) hinzugefügt, und stellen Sie sicher, dass Sie die IdP-(OpenAm-Server) und die Service Provider-Entität im Abschnitt Entity Providers aus den Abschnitten Available in Selected (Verfügbar) verschieben. Damit gehören IdP und Service Provider demselben Vertrauenskreis an.

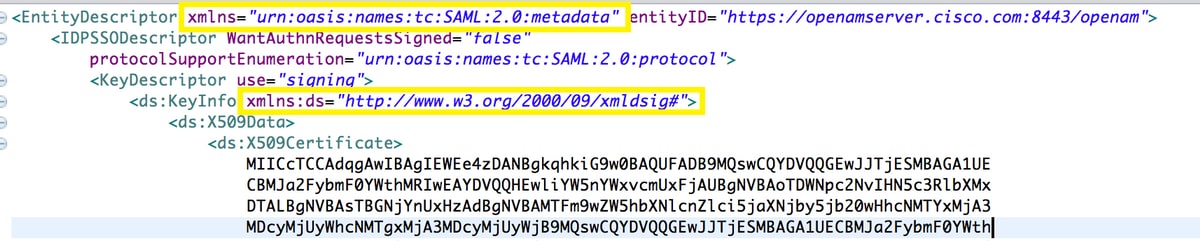

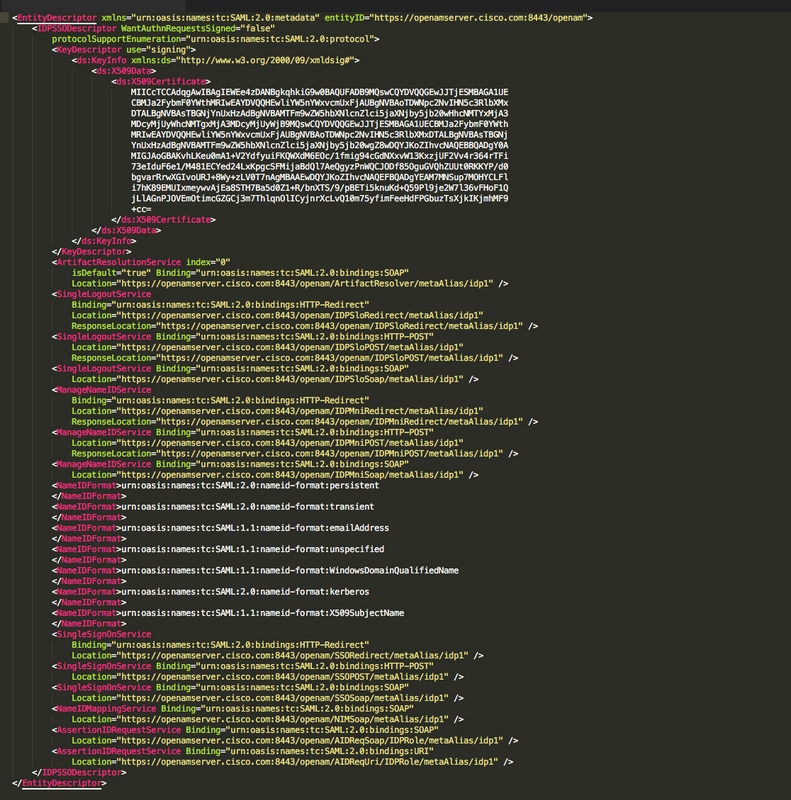

OpenAM IdP-Metadaten herunterladen

Sie können die IdPmetadatafile des OpenAM-Servers unter folgender URL herunterladen: http://<FQDN of OpenAM>:8080/openam/saml2/jsp/exportmetadata.jsp?entityid=http://<FQDN of OpenAM>:8080/openam&realm=

Beispiel für OpenAM-Metadaten-XML

Weitere Konfiguration für SSO:

In diesem Dokument wird die IdP-Konfiguration für SSO zur Integration in den Cisco Identity Service beschrieben. Weitere Informationen finden Sie in den jeweiligen Produktkonfigurationsanleitungen:

Beiträge von Cisco Ingenieuren

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback