BPA-Benutzerhandbuch RBAC-Berechtigungen v5.1

Einleitung

Rollenbasierte Zugriffskontrolle (RBAC) ist eine Methode zur Einschränkung des Zugriffs basierend auf den Rollen der Benutzer in einem Unternehmen. Es sind Standardrollen verfügbar, und neue Rollen können erstellt werden, indem bevorzugte Berechtigungen ausgewählt und diese Rollen Benutzergruppen zugeordnet werden. Durch das Zuordnen von Rollen zu Benutzergruppen können alle Benutzer in dieser Benutzergruppe die mit der Rolle verknüpften Vorgänge ausführen.

Neue Berechtigungen

In diesem Abschnitt wird beschrieben, wie ein Mikrodienst seine eigenen RBAC-Berechtigungen definieren kann.

Statische Berechtigungen definieren

So definieren Sie statische Berechtigungen:

- Erstellen Sie eine JSON-Datei mit allen Berechtigungen im Pfad microservice/src/config/device-permissions-spec.json.

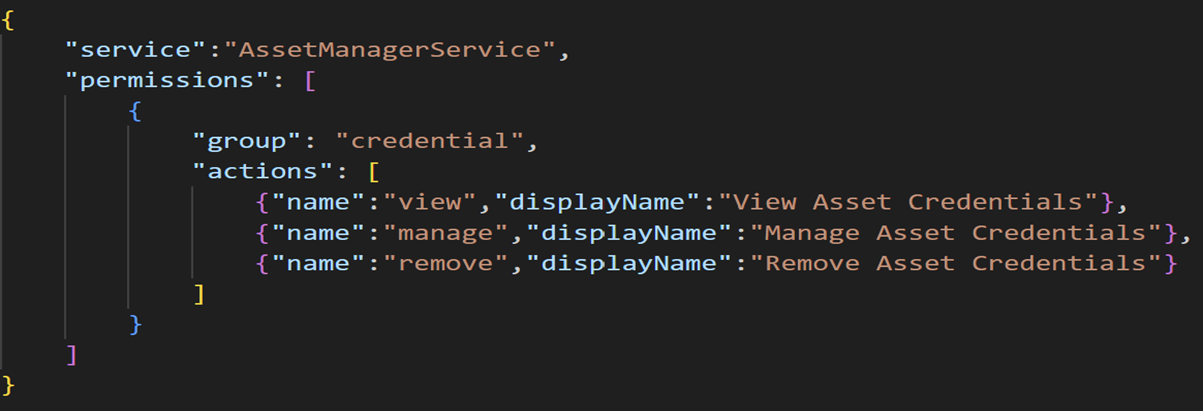

- Führen Sie den folgenden JSON-Code aus, um eine Berechtigung aufzulisten:

{

"service":"service-name",

"permissions": [

{

"group": "group-name",

"actions": [

{"name":"action-name","displayName":"Display name to be shown in roles page"}

]

}

]

}Im folgenden Beispiel können Sie Berechtigungen in einer Anmeldungsgruppe erstellen, verwalten und entfernen.

Registrieren von Berechtigungen in BPA

Berechtigungen registrieren:

- Importieren Sie rbacSpecProcessorHelper aus @cisco-bpa-platform/mw-util-common-app.

const { rbacHelper, rbacSpecProcessorHelper } = require('@cisco-bpa-platform/mw-util-common-app');- Führen Sie den folgenden Befehl aus, um rbacSpecProcessorHelper zum Verarbeiten der in der JSON-Datei aufgeführten Berechtigungen zu verwenden.

let resources = require('./config/asset-manager-permissions-spec');

let rbacSpecProcessorObj = rbacSpecProcessorHelper.getRbacSpecProcessorUtil();

rbacSpecProcessorObj.setSpec(resources);

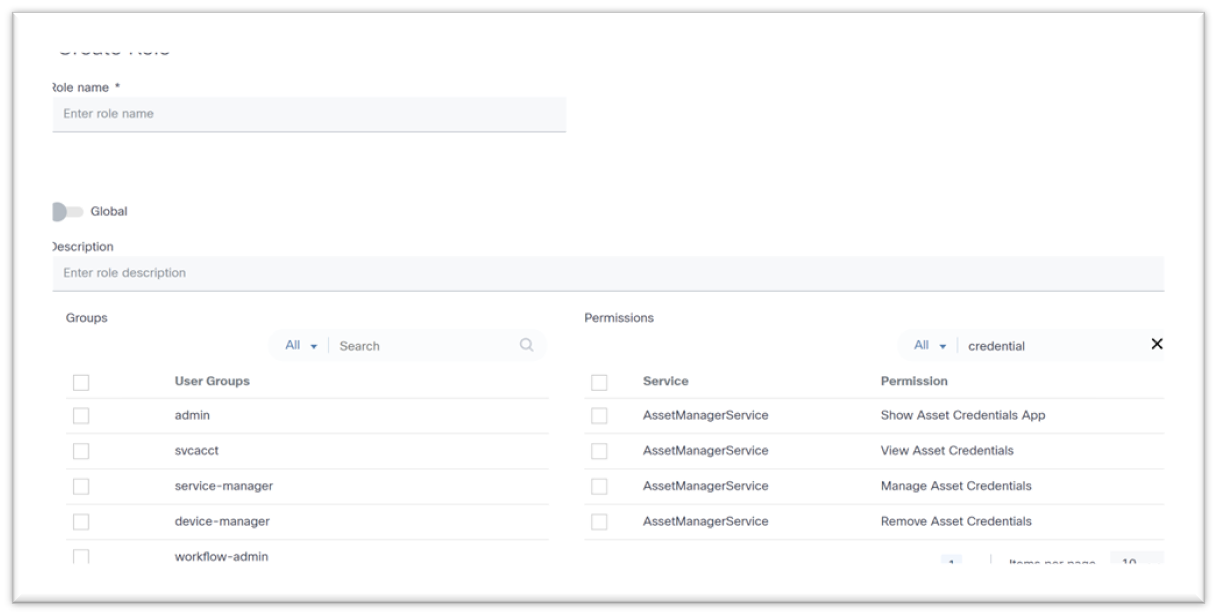

await rbacSpecProcessorObj.process();Benutzer können die registrierten Berechtigungen auf den Seiten Rolle erstellen und Rolle bearbeiten anzeigen.

Zuordnen von Berechtigungen

Berechtigungen, die im vorherigen Abschnitt erstellt wurden, können Rollen standardmäßig oder durch Definieren der Zuordnung zu Rollen zugeordnet werden.

Definieren der Berechtigungszuordnung

Um definierte Berechtigungen Standardrollen zuzuordnen, erstellen Sie eine neue JSON-Datei im Pfad microservice/src/config/device-role-permissions-mapping-spec.json.

Im folgenden Beispiel sind der Rolle "BPA-Superadministrator" drei (3) Berechtigungen zugeordnet, der Rolle "Tenant-Administrator" zwei (2) und der Rolle "Netzwerkbetreiber" eine (1).

{

"service": "AssetManagerService",

"roles": [

{

"name": "BPA Super Admin",

"permissions": [

{"name":"view","displayName":"View Asset Credentials","group": "credential"},

{"name":"remove","displayName":"Remove Asset Credentials","group": "credential"},

{"name":"manage","displayName":"Manage Asset Credentials Add, Update and Delete Asset Credentials","group": "credential"}

]

},

{

"name": "Tenant Admin",

"permissions": [

{"name":"view","displayName":"View Asset Credentials","group": "credential"},

{"name":"remove","displayName":"Remove Asset Credentials","group": "credential"}

]

},

{

"name": "Network Operator",

"permissions": [

{"name":"view","displayName”:"View Asset Credentials","group": "credential"}

]

}

]

}

Aktualisieren der Berechtigungszuordnung

So aktualisieren Sie die Berechtigungszuordnung:

- Importieren Sie rbacHelper, rbacPermissionMappingHelper aus @cisco-bpa-platform/mw-util-common-app.

const { rbacHelper, rbacPermissionMappingHelper } = require('@cisco-bpa-platform/mw-util-common-app');- Führen Sie den folgenden Befehl aus, um die Berechtigungszuordnung mit Rollen zu aktualisieren:

let rbacUtilObj = rbacHelper.getRbacUtilObj();

let registryDetails = await rbacUtilObj getRegistryByName({}, 'device-role-permissions-mapping-spec');

if (Array.isArray(registryDetails) && registryDetails.length === 0) {

let rbacPermissionMappingSpecProcessorObj = rbacPermissionMappingHelper.getRbacSpecProcessorUtil() ;

let rolePermissions = require('./config/device-role-permissions-mapping-spec');

rbacPermissionMappingSpecProcessorObj.setSpec(rolePermissions);

await rbacPermissionMappingSpecProcessorObj.process();

let rbacUtilObjRegister = rbacHelper.getRbacUtilObj();

await rbacUtilObjRegister addRegistry({}, 'device-role-permissions-mapping-spec');

}- Führen Sie den folgenden Befehl aus, um die Dateien zu verarbeiten, eine Berechtigungsliste zu erstellen und Berechtigungen mit Rollen zuzuordnen:

async function permissionsSpecProcessor() {

let resources = require('./config/device-permissions-spec');

let rbacSpecProcessorObj = rbacSpecProcessorHelper.getRbacSpecProcessorlltil();

rbacSpecProcessorObj.setSpec(resources);

await rbacSpecProcessorObj.process();

let rbacUtilObj = rbacHelper.getRbacUtilObj();

let registryDetails = await rbacUtilObj.getRegistryByName({} 'device-role-permissions-mapping-spec');

if (Array.isArray(registryDetails) && registryDetails.length === 0) {

let rbacPermissionMappingSpecProcessorObj = rbacPermissionMappingHelper.getRbacSpecProcessorUtil();

let rolePermissions = require('./config/device-role-permissions-mapping-spec');

rbacPermissionMappingSpecProcessorObj.setSpec(rolePermissions);

await rbacPermissionMappingSpecProcessorObj.process();

let rbacUtilObjRegister = rbacHelper.getRbacUtilObj();

await rbacUtilObjRegister.addRegistry({}, 'device-role-permissions-mapping-spec');

}

}Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

23-Sep-2025

|

Erstveröffentlichung |

Feedback

Feedback