فهم عملية انضمام نقطة الوصول باستخدام Catalyst 9800 WLC

خيارات التنزيل

-

ePub (1.4 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند بالتفصيل عملية انضمام نقطة الوصول (AP) باستخدام Cisco Catalyst 9800 WLC.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- الفهم الأساسي لنقاط الوصول اللاسلكية الخاصة بالتحكم وتوفير (CAPWAP)

- الفهم الأساسي لاستخدام وحدة تحكم شبكة LAN لاسلكية (WLC)

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Catalyst 9800-L WLC، Cisco IOS® XE Cupertino 17.9.3

- نقطة وصول Catalyst 9120AXE

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

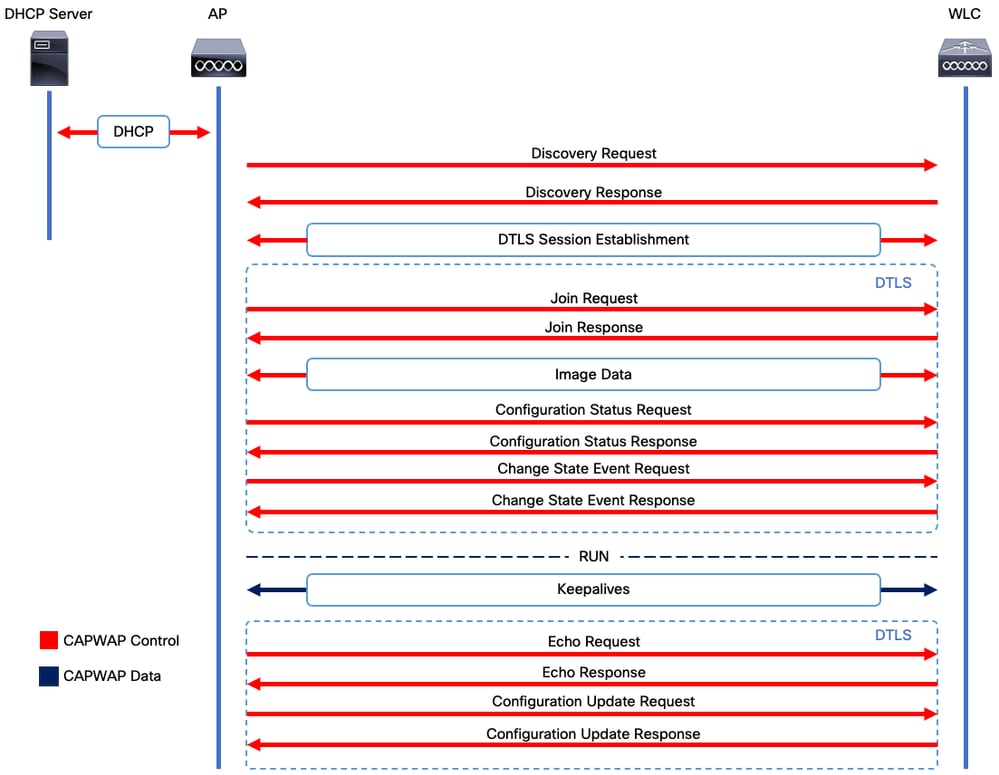

إنشاء جلسة CAPWAP

نقطة الوصول اللاسلكية (CAPWAP) للتحكم والإمداد هي البروتوكول الذي يوفر آلية النقل المستخدمة من قبل نقاط الوصول (APs) ووحدات التحكم في الشبكة المحلية (LAN) اللاسلكية (WLCs) لتبادل معلومات التحكم ومستوى البيانات عبر نفق اتصال آمن (للتحكم في CAPWAP).

من أجل التوضيح حول عملية الانضمام إلى نقطة الوصول (AP)، من المهم أن تفهم عملية إنشاء جلسة عمل نقطة الوصول اللاسلكية (CAPWAP) الخاصة بالتحكم وتوفير.

يرجى مراعاة أن نقطة الوصول تحتاج إلى عنوان IP قبل أن تتمكن من بدء عملية CAPWAP. إذا لم يكن لنقطة الوصول عنوان IP، فإنها لا تبدأ عملية إنشاء جلسة CAPWAP.

- ترسل نقطة الوصول طلب اكتشاف. رأيت ال WLC إكتشاف طريقة قسم ل كثير معلومة على هذا

- يرسل WLC إستجابة اكتشاف

- إنشاء جلسة DTLS. بعد هذا، يتم تشفير جميع الرسائل بعد هذا ويتم عرضها كحزم بيانات تطبيق DTLS في أي أداة لتحليل الحزم.

- ترسل نقطة الوصول طلب انضمام

- يرسل WLC إستجابة انضمام

- تقوم نقطة الوصول بفحص الصورة. إذا كان له نفس إصدار الصورة الخاصة بعنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، فإنه يستمر في الخطوة التالية. إذا لم يكن كذلك، فإنه يجلب الصورة من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) ويعيد تمهيد لتحميل الصورة الجديدة. في مثل هذه الحالة، فإنه يكرر العملية من خطوة 1.

- ترسل نقطة الوصول طلب حالة تكوين.

- يرسل WLC إستجابة حالة تكوين

- تذهب نقطة الوصول إلى حالة التشغيل

- أثناء حالة التشغيل، يتم إجراء صيانة نفق CAPWAP بطريقتين:

- يتم تبادل رسائل Keepalives للحفاظ على نفق بيانات CAPWAP

- ترسل نقطة الوصول طلب Echo إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، والذي يجب الرد عليه باستخدام إستجابة ECHO الخاصة به. وذلك للحفاظ على نفق التحكم CAPWAP.

عملية إنشاء جلسة CAPWAP

عملية إنشاء جلسة CAPWAP

ملاحظة: طبقا ل RFC 5415، يستخدم CAPWAP منافذ UDP 5246 (للتحكم في CAPWAP) و 5247 (لبيانات CAPWAP).

إنشاء جلسة DTLS

بمجرد أن تتلقى نقطة الوصول إستجابة اكتشاف صالحة من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، يتم إنشاء نفق DTLS فيما بينها لنقل جميع الحزم التالية عبر نفق آمن. هذه هي العملية لإنشاء جلسة DTLS:

- ترسل نقطة الوصول رسالة Client Hello

- يرسل WLC رسالة HelloVerifyRequest مع ملف تعريف إرتباط يستخدم للتحقق من الصحة.

- ترسل نقطة الوصول رسالة ClientHello مع ملف تعريف إرتباط يستخدم للتحقق من الصحة.

- يرسل WLC هذه الحزم بالترتيب:

- ServerHello

- شهادة

- تبادل مفتاح الخادم

- طلب الشهادة

- ServerHelloDone

- ترسل نقطة الوصول هذه الحزم بالترتيب:

- شهادة

- ClientKeyExchange

- التحقق من الشهادة

- ChangeCipherSpec

- تستجيب WLC لنقاط الوصول ChangeCipherSpec باستخدام ChangedCipherSpec الخاصة بها:

- ChangeCipherSpec

بعد إرسال رسالة ChangedCipherSpec الأخيرة بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، يتم إنشاء النفق الآمن ويتم الآن تشفير جميع حركات المرور التي يتم إرسالها في كلا الاتجاهين.

طرق اكتشاف وحدة تحكم الشبكة المحلية (LAN) اللاسلكية

هناك عدة خيارات لإعلام نقاط الوصول بوجود عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) واحد في الشبكة:

- DHCP خيار 43: يزود هذا خيار ال APs العنوان IPv4 من ال WLC أن يتلاقى. تكون هذه العملية مناسبة لعمليات النشر الكبيرة التي توجد فيها نقاط الوصول (APs) ووحدة التحكم في الشبكة المحلية اللاسلكية (WLC) في مواقع مختلفة.

- DHCP خيار 52: يزود هذا خيار ال APs العنوان IPv6 من ال WLC أن يتلاقى. إستخدامه مناسب في نفس السيناريو كخيار DHCP رقم 43.

- اكتشاف DNS: تستعلم نقاط الوصول عن اسم المجال Cisco-CAPWAP-CONTROLLER.localdomain. يجب تكوين خادم DNS لحل عنوان IPv4 أو IPv6 الخاص بوحدة التحكم في الشبكة المحلية اللاسلكية (WLC) للانضمام. يكون هذا الخيار مناسبا لعمليات النشر التي يتم فيها تخزين قوائم التحكم في الشبكة المحلية اللاسلكية (WLCs) في نفس موقع نقاط الوصول (APs).

- بث من المستوى الثالث: ترسل نقاط الوصول تلقائيا رسالة بث إلى 255.255.255.255. من المتوقع أن يستجيب أي عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) داخل الشبكة الفرعية نفسها لنقطة الوصول إلى طلب الاكتشاف هذا.

- تشكيل ساكن إستاتيكي: يمكنك إستخدام الأمر

capwap ap primary-base <wlc-hostname> <wlc-ip-address>لتكوين إدخال ثابت ل WLC في نقطة الوصول. - اكتشاف قابلية التنقل: إذا كانت نقطة الوصول قد انضمت سابقا إلى عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) كان جزءا من مجموعة قابلية التنقل، فإن نقطة الوصول تحفظ أيضا سجلا لقوائم التحكم في الشبكة المحلية اللاسلكية (WLC) الموجودة في مجموعة قابلية التنقل هذه.

ملاحظة: تحاول نقطة الوصول اكتشاف جميع قوائم التحكم في الشبكة المحلية اللاسلكية (WLC) باستخدام هذه الأساليب قبل متابعة العملية الانتخابية الموضحة لاحقا.

إختيار وحدة تحكم شبكة LAN اللاسلكية

ما إن استلم ال ap إكتشاف إستجابة من أي WLC يستعمل any of the WLC إكتشاف طريقة، هو يختار واحد جهاز تحكم أن يتلاقى مع هذا معيار:

- وحدة التحكم الأساسية (مكونة باستخدام الأمر capwap ap primary-base <wlc-hostname> <wlc-ip-address>)

- وحدة التحكم الثانوية (تم تكوينها باستخدام الأمر capwap ap secondary-base <wlc-hostname> <wlc-ip-address>)

- وحدة التحكم الثالثية (يتم تكوينها باستخدام الأمر capwap ap tiary-base <wlc-hostname> <wlc-ip-address> )

- إذا لم يتم تكوين أي عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) أساسي أو ثانوي أو ثالث من قبل، تحاول نقطة الوصول (AP) الانضمام إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الأول الذي استجاب إلى طلب الاكتشاف مع إستجابة اكتشاف خاصة به والتي تحتوي على الحد الأقصى من سعة نقاط الوصول (أي، عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الذي يمكنه دعم معظم نقاط الوصول في وقت معين).

جهاز حالة Capwap

في وحدة تحكم نقطة الوصول، يمكنك تعقب جهاز حالة CAPWAP، والذي يتجاوز الخطوات الموضحة في قسم إنشاء جلسة CAPWAP.

حالة CAPWAP: إكتشاف

هنا، يمكنك مشاهدة طلبات الاستكشاف والاستجابات. لاحظت كيف يستلم ال ap WLC IP عن طريق DHCP (خيار 43)، وأيضا يرسل طلب اكتشاف إلى WLCs معروف سابقا:

[*09/14/2023 04:12:09.7740] CAPWAP State: Init

[*09/14/2023 04:12:09.7770]

[*09/14/2023 04:12:09.7770] CAPWAP State: Discovery

[*09/14/2023 04:12:09.7790] Discovery Request sent to 172.16.0.20, discovery type STATIC_CONFIG(1)

[*09/14/2023 04:12:09.7800] Discovery Request sent to 172.16.5.11, discovery type STATIC_CONFIG(1)

[*09/14/2023 04:12:09.7800] Got WLC address 172.16.5.11 from DHCP.

[*09/14/2023 04:12:09.7820] Discovery Request sent to 172.16.0.20, discovery type STATIC_CONFIG(1)

[*09/14/2023 04:12:09.7830] Discovery Request sent to 172.16.5.11, discovery type STATIC_CONFIG(1)

[*09/14/2023 04:12:09.7840] Discovery Request sent to 255.255.255.255, discovery type UNKNOWN(0)

[*09/14/2023 04:12:09.7850]

[*09/14/2023 04:12:09.7850] CAPWAP State: Discovery

[*09/14/2023 04:12:09.7850] Discovery Response from 172.16.0.20

[*09/14/2023 04:12:09.8030] Discovery Response from 172.16.5.11

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.0.20

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.5.11

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.5.11

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.0.20

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.5.169

[*09/14/2023 04:12:09.8060] Discovery Response from 172.16.5.169

بالإضافة إلى تلقي إستجابة اكتشاف من كل من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الذي تم تكوينه بشكل ثابت (172.16.0.20) وعنصر التحكم في الشبكة المحلية اللاسلكية (WLC) المشار إليه عبر خيار DHCP رقم 43 (172.16.5.11)، تلقت نقطة الوصول هذه أيضا إستجابة اكتشاف من عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) آخر (172.16.5.169) داخل الشبكة الفرعية نفسها لأنها تلقت رسالة اكتشاف البث.

حالة CAPWAP: إعداد DTLS

هنا، ال DTLS تبادلت جلسة بين ال ap و ال WLC.

[*09/27/2023 21:50:41.0000] CAPWAP State: DTLS Setup

[*09/27/2023 21:50:41.7140] sudi99_request_check_and_load: Use HARSA SUDI certificat

حالة CAPWAP: ننضم

بعد إنشاء جلسة DTLS، يتم الآن إرسال طلب انضمام إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) عبر جلسة العمل الآمنة. لاحظ كيفية الرد على هذا الطلب على الفور مع إستجابة مشتركة من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

[*09/27/2023 21:50:41.9880] CAPWAP State: Join

[*09/27/2023 21:50:41.9910] Sending Join request to 172.16.5.11 through port 5270

[*09/27/2023 21:50:41.9950] Join Response from 172.16.5.11

[*09/27/2023 21:50:41.9950] AC accepted join request with result code: 0

[*09/27/2023 21:50:41.9990] Received wlcType 0, timer 30

[*09/27/2023 21:50:41.9990] TLV ID 2216 not found

[*09/27/2023 21:50:41.9990] TLV-DEC-ERR-1: No proc for 2216

حالة CAPWAP: بيانات الصورة

تقوم نقطة الوصول بمقارنة صورتها مع صورة WLC. في هذه الحالة، يكون لكل من نقاط الوصول القسم النشط والتقسيم الاحتياطي الخاص به صور مختلفة عن عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، لذلك فإنها تستدعي البرنامج النصي upgrade.sh، الذي يرشد نقطة الوصول لطلب الصورة المناسبة إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) وتنزيلها إلى القسم غير النشط الحالي الخاص بها.

[*09/27/2023 21:50:42.0430] CAPWAP State: Image Data

[*09/27/2023 21:50:42.0430] AP image version 8.10.185.0 backup 8.10.105.0, Controller 17.9.3.50

[*09/27/2023 21:50:42.0430] Version does not match.

[*09/27/2023 21:50:42.0680] upgrade.sh: Script called with args:[PRECHECK]

[*09/27/2023 21:50:42.1060] do PRECHECK, part2 is active part

[*09/27/2023 21:50:42.1240] upgrade.sh: /tmp space: OK available 101476, required 40000

[*09/27/2023 21:50:42.1250] wtpImgFileReadRequest: request ap1g7, local /tmp/part.tar

[*09/27/2023 21:50:42.1310] Image Data Request sent to 172.16.5.11, fileName [ap1g7], slaveStatus 0

[*09/27/2023 21:50:42.1340] Image Data Response from 172.16.5.11

[*09/27/2023 21:50:42.1340] AC accepted join request with result code: 0

[*09/27/2023 21:50:42.1450] <..................................................

[*09/27/2023 21:50:55.4980] ..................................................

[*09/27/2023 21:51:11.6290] ...............................Discarding msg CAPWAP_WTP_EVENT_REQUEST(type 9) in CAPWAP state: Image Data(10).

[*09/27/2023 21:51:19.7220] ...................

[*09/27/2023 21:51:24.6880] ..................................................

[*09/27/2023 21:51:37.7790] ..................................................

[*09/27/2023 21:51:50.9440] ...................................> 76738560 bytes, 57055 msgs, 930 last

[*09/27/2023 21:51:59.9160] Last block stored, IsPre 0, WriteTaskId 0

[*09/27/2023 21:51:59.9160] Image transfer completed from WLC, last 1

بمجرد اكتمال عملية نقل الصورة، تبدأ نقطة الوصول عملية تحقق من توقيع الصورة للتحقق من صحتها. بعد القيام بذلك، يقوم البرنامج النصي upgrade.sh بتثبيت الصورة في القسم غير النشط الحالي، ويبدل القسم الذي يمهد منه. وأخيرا، تعيد نقطة الوصول تحميل نفسها وتكرر العملية من البداية (حالة CAPWAP: اكتشاف).

[*09/27/2023 21:52:01.1280] Image signing verify success.

[*09/27/2023 21:52:01.1440]

[*09/27/2023 21:52:01.1440] [9/27/2023 21:53:2] : Shadow is now in-synced with master

[*09/27/2023 21:52:01.1440]

[*09/27/2023 21:52:01.1440] [9/27/2023 21:53:2] : Verifying against bundle image btldr.img...

[*09/27/2023 21:52:01.1570] upgrade.sh: part to upgrade is part1

[*09/27/2023 21:52:01.1780] upgrade.sh: AP version1: part1 8.10.105.0, img 17.9.3.50

[*09/27/2023 21:52:01.1960] upgrade.sh: Extracting and verifying image in part1...

[*09/27/2023 21:52:01.2080] upgrade.sh: BOARD generic case execute

[*09/27/2023 21:52:01.5280] upgrade.sh: Untar /tmp/part.tar to /bootpart/part1...

[*09/27/2023 21:52:01.7890] upgrade.sh: Sync image to disk...

[*09/27/2023 21:52:31.4970] upgrade.sh: status 'Successfully verified image in part1.'

[*09/27/2023 21:52:32.5270] upgrade.sh: AP version2: part1 17.9.3.50, img 17.9.3.50

[*09/27/2023 21:52:32.5540] upgrade.sh: AP backup version: 17.9.3.50

[*09/27/2023 21:52:32.5700] upgrade.sh: Finished upgrade task.

[*09/27/2023 21:52:32.5840] upgrade.sh: Cleanup for do_upgrade...

[*09/27/2023 21:52:32.5970] upgrade.sh: /tmp/upgrade_in_progress cleaned

[*09/27/2023 21:52:32.6090] upgrade.sh: Cleanup tmp files ...

[*09/27/2023 21:52:32.6720] upgrade.sh: Script called with args:[ACTIVATE]

[*09/27/2023 21:52:32.7100] do ACTIVATE, part2 is active part

[*09/27/2023 21:52:32.7640] upgrade.sh: Verifying image signature in part1

[*09/27/2023 21:52:33.7730] upgrade.sh: status 'Successfully verified image in part1.'

[*09/27/2023 21:52:33.7850] upgrade.sh: activate part1, set BOOT to part1

[*09/27/2023 21:52:34.2940] upgrade.sh: AP primary version after reload: 17.9.3.50

[*09/27/2023 21:52:34.3070] upgrade.sh: AP backup version after reload: 8.10.185.0

[*09/27/2023 21:52:34.3190] upgrade.sh: Create after-upgrade.log

[*09/27/2023 21:52:37.3520] AP Rebooting: Reset Reason - Image Upgrade

تحذير: قد تفشل نقاط وصول Wave 1 في تنزيل صورة جديدة بسبب شهادة منتهية الصلاحية. يرجى الرجوع إلى إشعار ميداني رقم 72524 للحصول على مزيد من المعلومات والقراءة بعناية فشل تنزيل صورة Cisco IOS AP بسبب انتهاء صلاحية شهادة توقيع الصور بعد 4 ديسمبر 2022 (CSCwd80290) مستند الدعم لفهم تأثيره وحله.

بمجرد أن تقوم نقطة الوصول بإعادة التحميل ثم تنتقل مرة أخرى إلى حالات اكتشاف CAPWAP والانضمام، أثناء حالة بيانات الصورة، فإنها تكتشف أنها تحتوي الآن على الصورة المناسبة.

[*09/27/2023 21:56:13.7640] CAPWAP State: Image Data

[*09/27/2023 21:56:13.7650] AP image version 17.9.3.50 backup 8.10.185.0, Controller 17.9.3.50

[*09/27/2023 21:56:13.7650] Version is the same, do not need update.

[*09/27/2023 21:56:13.7650] status 'upgrade.sh: Script called with args:[NO_UPGRADE]'

[*09/27/2023 21:56:13.7850] do NO_UPGRADE, part1 is active part

حالة CAPWAP: التكوين

بعد أن يتحقق نقطة الوصول من أن له نفس إصدار عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، فإنه يقوم بإعلام التكوينات الحالية الخاصة به لمركز التحكم في الشبكة المحلية اللاسلكية (WLC). بصفة عامة، هذا يعني أن نقطة الوصول تطلب الحفاظ على التكوينات الخاصة بها (إذا كانت متوفرة في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)).

[*09/27/2023 21:56:14.8680] CAPWAP State: Configure

[*09/27/2023 21:56:15.8890] Telnet is not supported by AP, should not encode this payload

[*09/27/2023 21:56:15.8890] Radio [1] Administrative state DISABLED change to ENABLED

[*09/27/2023 21:56:16.0650] Radio [0] Administrative state DISABLED change to ENABLED

[*09/27/2023 21:56:16.0750] DOT11_CFG[1]: Starting radio 1

[*09/27/2023 21:56:16.1150] DOT11_DRV[1]: Start Radio1

[*09/27/2023 21:56:16.1160] DOT11_DRV[1]: set_channel Channel set to 36/20

[*09/27/2023 21:56:16.4380] Started Radio 1

[*09/27/2023 21:56:16.4880] DOT11_CFG[0]: Starting radio 0

[*09/27/2023 21:56:17.5220] DOT11_DRV[0]: Start Radio0

[*09/27/2023 21:56:16.5650] DOT11_DRV[0]: set_channel Channel set to 1/20

[*09/27/2023 21:56:16.5650] Started Radio 0

[*09/27/2023 21:56:16.5890] sensord psage_base init: RHB Sage base ptr a1030000

حالة CAPWAP: التشغيل

عند هذه النقطة، انضمت نقطة الوصول إلى وحدة التحكم بنجاح. أثناء هذه الحالة، تقوم عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) بتشغيل آلية لتجاوز التكوين المطلوب من قبل نقطة الوصول. يمكنك أن ترى أن نقطة الوصول تدفع تكوينات الراديو وبيانات الاعتماد، ويتم تعيينها أيضا إلى علامة النهج الافتراضية حيث أن عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لم يكن لديه معرفة سابقة بنقطة الوصول هذه.

[*09/27/2023 21:56:17.4870] CAPWAP State: Run

[*09/27/2023 21:56:17.4870] AP has joined controller uwu-9800

[*09/27/2023 21:56:17.4940] DOT11_DRV[0]: set_channel Channel set to 1/20

[*09/27/2023 21:56:17.5440] sensord split_glue psage_base: RHB Sage base ptr a1030000

[*09/27/2023 21:56:17.6010] sensord split_glue sage_addr: RHB Sage base ptr a1030000

[*09/27/2023 21:56:17.6230] ptr a1030000

[*09/27/2023 21:56:17.6420] DOT11_DRV[0]: set_channel Channel set to 1/20

[*09/27/2023 21:56:17.8120] DOT11_DRV[1]: set_channel Channel set to 36/20

[*09/27/2023 21:56:17.9350] Previous AP mode is 0, change to 0

[*09/27/2023 21:56:18.0160] Current session mode: ssh, Configured: Telnet-No, SSH-Yes, Console-Yes

[*09/27/2023 21:56:18.1220] Current session mode: telnet, Configured: Telnet-No, SSH-Yes, Console-Yes

[*09/27/2023 21:56:18.1310] Current session mode: console, Configured: Telnet-No, SSH-Yes, Console-Yes

[*09/27/2023 21:56:18.1340] chpasswd: password for user changed

[*09/27/2023 21:56:18.1350] chpasswd: password for user changed

[*09/27/2023 21:56:18.1520] systemd[1]: Starting Cisco rsyslog client watcher...

[*09/27/2023 21:56:18.1610] Same LSC mode, no action needed

[*09/27/2023 21:56:18.1640] CLSM[00:00:00:00:00:00]: U3 Client RSSI Stats feature is deprecated; can no longer be enabled

[*09/27/2023 21:56:18.1720] systemd[1]: Stopping rsyslog client...

[*09/27/2023 21:56:18.2120] systemd[1]: Starting Cisco syslog service...

[*09/27/2023 21:56:18.2230] systemd[1]: Started Cisco syslog service.

[*09/27/2023 21:56:18.2410] systemd[1]: Started rsyslog client.

[*09/27/2023 21:56:18.2440] AP is in good condition, BLE is off

[*09/27/2023 21:56:18.2510] SET_SYS_COND_INTF: allow_usb state: 1 (up) condition

[*09/27/2023 21:56:18.2530] systemd[1]: Starting dhcpv6 client watcher...

[*09/27/2023 21:56:18.2530] systemd[1]: Stopping DHCPv6 client...

[*09/27/2023 21:56:18.2530] systemd[1]: Starting DHCPv6 client...

[*09/27/2023 21:56:18.2530] systemd[1]: Started DHCPv6 client.

[*09/27/2023 21:56:18.2530] systemd[1]: Started dhcpv6 client watcher.

[*09/27/2023 21:56:18.2560] Set radio 0 power 4 antenna mask 15

[*09/27/2023 21:56:18.2530] Set radio 1 power 4 antenna mask 15

[*09/27/2023 21:56:18.2530] Got WSA Server config TLVs

[*09/27/2023 21:56:18.2720] AP tag change to default-policy-tag

[*09/27/2023 21:56:18.2780] Chip flash OK

التكوين

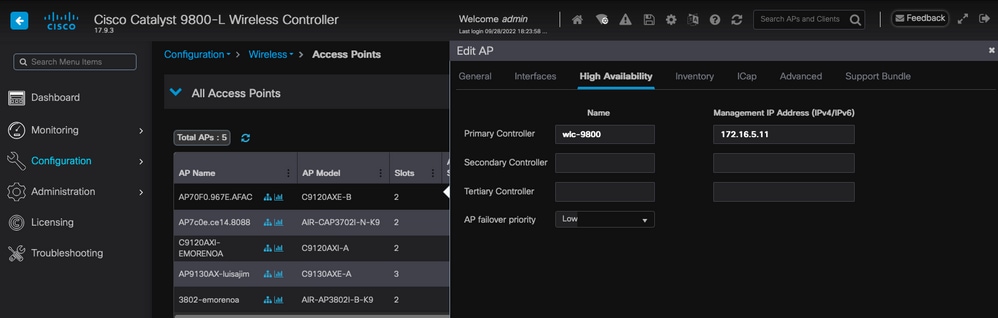

انتخاب ساكن إستاتيكي WLC

في واجهة المستخدم الرسومية، أنت يستطيع ذهبت إلى تشكيل > لاسلكي > نقاط الوصول، حدد نقطة وصول وانتقل إلى علامة التبويب عالي التوافر. هنا، يمكنك تكوين قوائم التحكم في الشبكة المحلية اللاسلكية (WLC) الأساسية والثانوية والثالثة، كما هو موضح في قسم إختيار وحدة تحكم الشبكة المحلية اللاسلكية في هذا المستند. يتم إجراء هذا التكوين لكل نقطة وصول.

قوائم التحكم في الشبكة المحلية اللاسلكية (WLCs) الأساسية والثانوية والثالثية لنقطة الوصول.

قوائم التحكم في الشبكة المحلية اللاسلكية (WLCs) الأساسية والثانوية والثالثية لنقطة الوصول.

ملاحظة: ابتداء من Cisco IOS XE 17.9.2، يمكنك إستخدام توصيفات التمهيد لتكوين وحدات التحكم الأساسية والثانوية والثالثية لمجموعة من نقاط الوصول التي تطابق التعبير العادي (regex) أو لنقطة وصول فردية. أحلت ال ap إحتياطي إلى جهاز تحكم يشكل تحت ap نمطي تشكيل قسم من التشكيل مرشد ل كثير معلومة.

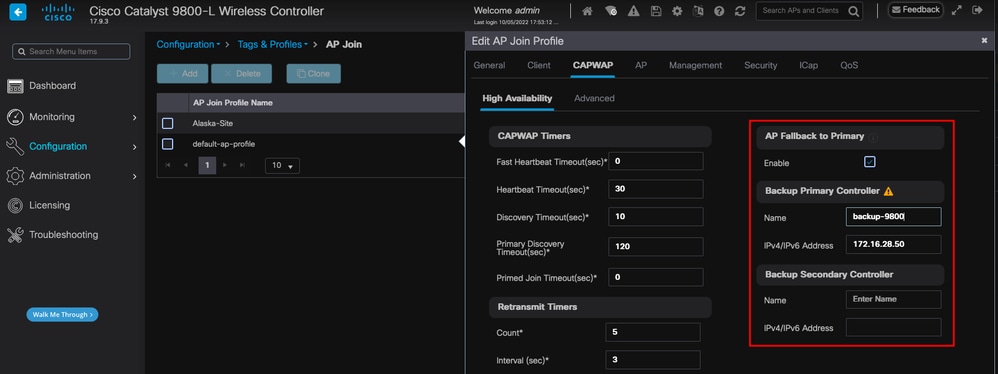

يرجى ملاحظة أن وحدات التحكم الأساسية والثانوية والثالثية التي تم تكوينها في علامة التبويب توافر عال لنقطة الوصول (AP) تختلف عن وحدات التحكم في الشبكة المحلية اللاسلكية (WLC) للنسخ الاحتياطي الأساسية والثانوية التي يمكن تكوينها لكل ملف تعريف إرتباط نقطة الوصول ضمن CAPWAP > علامة التبويب توافر عال. وتعتبر وحدات التحكم الأولية والثانوية والثالثة وحدات تحكم في الشبكة المحلية اللاسلكية ذات أولويات 1 و 2 و 3، على التوالي، في حين تعتبر وحدات التحكم الأساسية والثانوية وحدات تحكم في الشبكة المحلية اللاسلكية ذات أولوية 4 و 5.

في حالة تمكين رد نقطة الوصول، تبحث نقطة الوصول عن وحدة التحكم الأساسية عند الانضمام إلى عنصر تحكم في الشبكة المحلية اللاسلكية (WLC) مختلف. تبحث نقطة الوصول عن قوائم التحكم في الشبكة المحلية اللاسلكية (WLCs) ذات الأولوية 4 و 5 فقط بمجرد وجود حدث CAPWAP Down وعدم توفر أي من وحدات التحكم الأساسية والثانوية للنسخ الاحتياطي.

خيارات التوفر العالي في ملف تعريف ربط نقطة الوصول (AP)

خيارات التوفر العالي في ملف تعريف ربط نقطة الوصول (AP)

ملاحظة: لا يقوم تكوين قوائم التحكم في الشبكة المحلية اللاسلكية (WLC) الثانوية للنسخ الاحتياطي للنسخ الاحتياطي الأساسي والنسخ الاحتياطي في ملف تعريف انضمام نقطة الوصول بملء الإدخالات الأساسية الثانوية الثابتة في علامة التبويب عالي التوافر لنقطة الوصول.

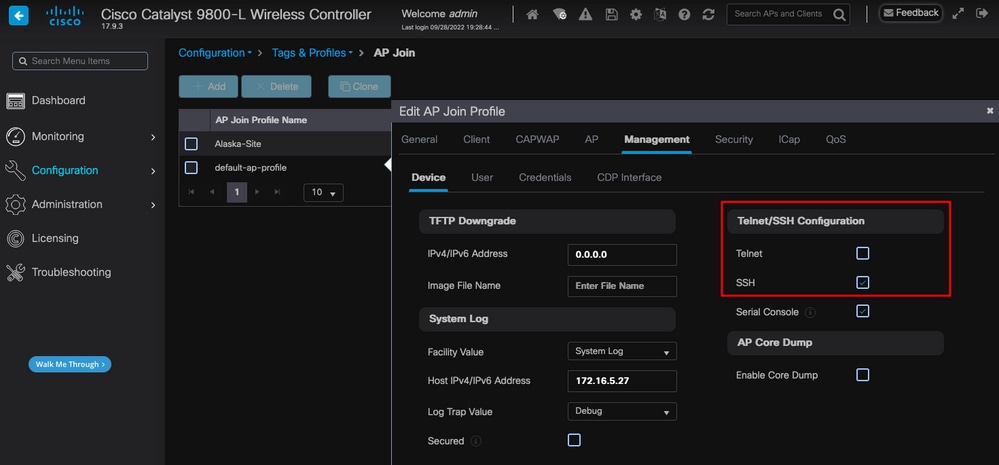

تمكين وصول Telnet/SSH إلى نقطة الوصول

انتقل إلى التكوين > علامات وتوصيفات > انضمام نقطة الوصول > الإدارة > الجهاز وحدد SSH و/أو برنامج Telnet.

تمكين الوصول إلى Telnet/SSH على ملف تعريف ربط AP

تمكين الوصول إلى Telnet/SSH على ملف تعريف ربط AP

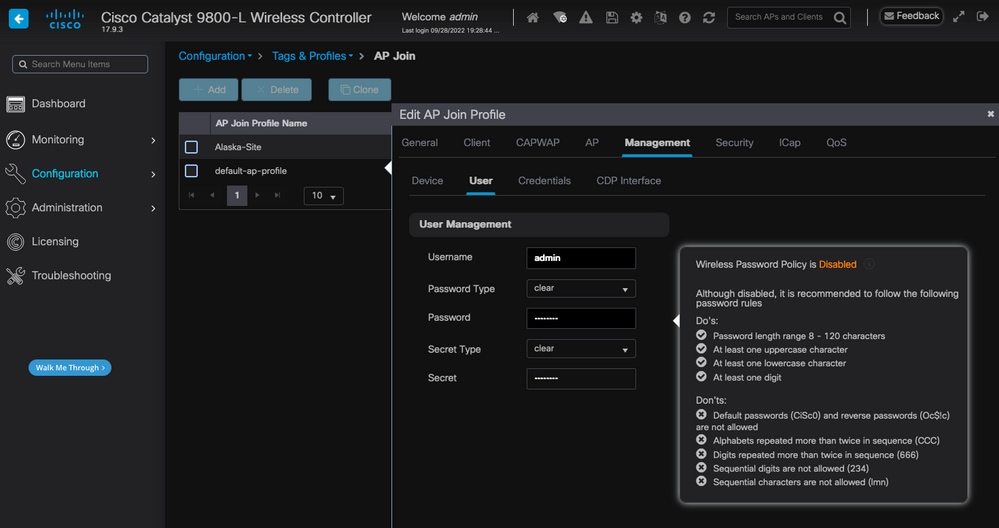

لتكوين بيانات اعتماد SSH/Telnet، انتقل إلى علامة التبويب مستخدم في الإطار نفسه وقم بتعيين اسم المستخدم وكلمة المرور والسر للوصول إلى نقطة الوصول.

بيانات اعتماد SSH و telnet لنقطة الوصول

بيانات اعتماد SSH و telnet لنقطة الوصول

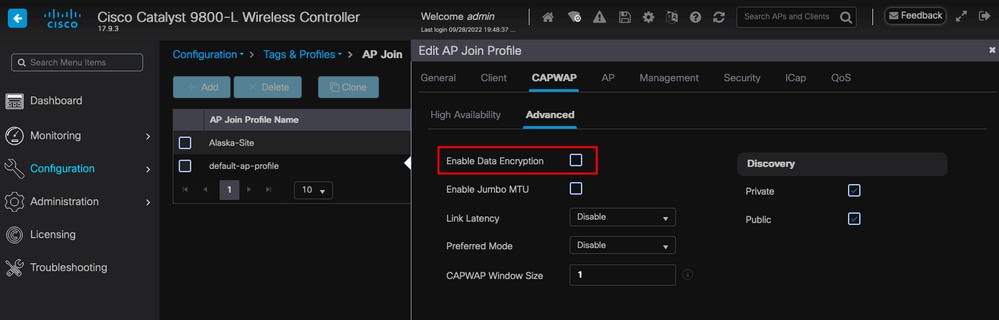

تشفير إرتباط البيانات

إذا كنت بحاجة إلى أستكشاف أخطاء أي عميل وإصلاحها، مما يتطلب منك التقاط حزمة لحركة مرور APs، فتأكد من أن تشفير إرتباط البيانات غير ممكن ضمن التكوين > علامات وتوصيفات > AP Join > CAPWAP > Advanced. وإلا، فإن حركة المرور الخاصة بك تصبح مشفرة.

تشفير إرتباط البيانات

تشفير إرتباط البيانات

ملاحظة: لا يقوم تشفير البيانات إلا بتشفير حركة مرور بيانات CAPWAP. تم بالفعل تشفير حركة مرور التحكم في CAPWAP عبر DTLS.

التحقق من الصحة

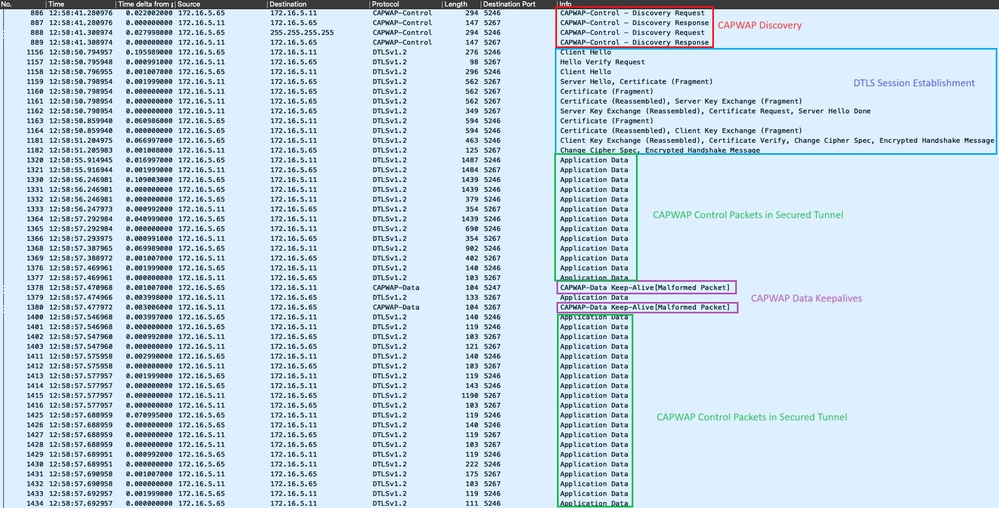

بالإضافة إلى تعقب جهاز حالة CAPWAP في وحدة تحكم نقاط الوصول، يمكنك أيضا أخذ التقاط حزمة مضمن في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لتحليل عملية انضمام نقطة الوصول:

عملية انضمام نقطة الوصول التي تظهر في التقاط حزمة مضمنة في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

عملية انضمام نقطة الوصول التي تظهر في التقاط حزمة مضمنة في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

لاحظ كيف يتم عرض جميع حركات المرور بعد حزمة مواصفات تشفير الفرصة (الحزمة رقم 1182) فقط كبيانات تطبيق عبر DTLSv1.2. هذه هي جميع البيانات المشفرة بعد إنشاء جلسة DTLS.

استكشاف الأخطاء وإصلاحها

مشكلات معروفة

يرجى الرجوع إلى المشاكل المعروفة التي قد تمنع نقاط الوصول من الانضمام إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

- نقاط الوصول على حلقة التمهيد بسبب الصورة التالفة في Wave 2 و Catalyst 11ax نقاط الوصول (CSCvx32806)

- إشعار ميداني 72424: قد تتطلب نقاط الوصول C9105/C9120/C9130 المصنعة بداية من سبتمبر 2022 ترقيات برامج للانضمام إلى وحدات التحكم في الشبكة المحلية اللاسلكية.

- إشعار ميداني 72524: أثناء ترقية/خفض مستوى البرامج، قد تبقى نقاط الوصول Cisco IOS APs في حالة التنزيل بعد 4 ديسمبر 2022 بسبب انتهاء صلاحية الشهادة - ينصح بترقية البرامج

- معرف تصحيح الأخطاء من Cisco CSCwb13784: تعذر على نقاط الوصول الانضمام إلى 9800 بسبب عدم صلاحية المسار MTU في طلب الانضمام إلى نقطة الوصول

- معرف تصحيح الأخطاء من Cisco CSCvu22886: الطراز C9130: رسالة بتنسيق: الكتابة: لا توجد مساحة متبقية على الجهاز" عند الترقية إلى 17.7 زيادة الحد الأقصى لحجم /tmp

أحلت دائما التحسين ممر قسم من الإصدار بطاقة من كل صيغة قبل يحسن.

ملاحظة: بدءا من Cisco IOS XE Curelated 17.7.1، لا تقبل وحدة التحكم اللاسلكية Cisco Catalyst 9800-CL أكثر من 50 نقطة وصول إذا لم يكن الترخيص الذكي متصلا وأعلى.

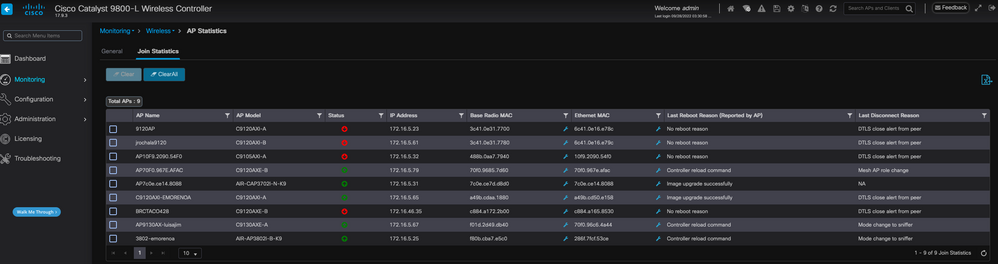

عمليات التحقق من واجهة المستخدم الرسومية (GUI) الخاصة ب WLC

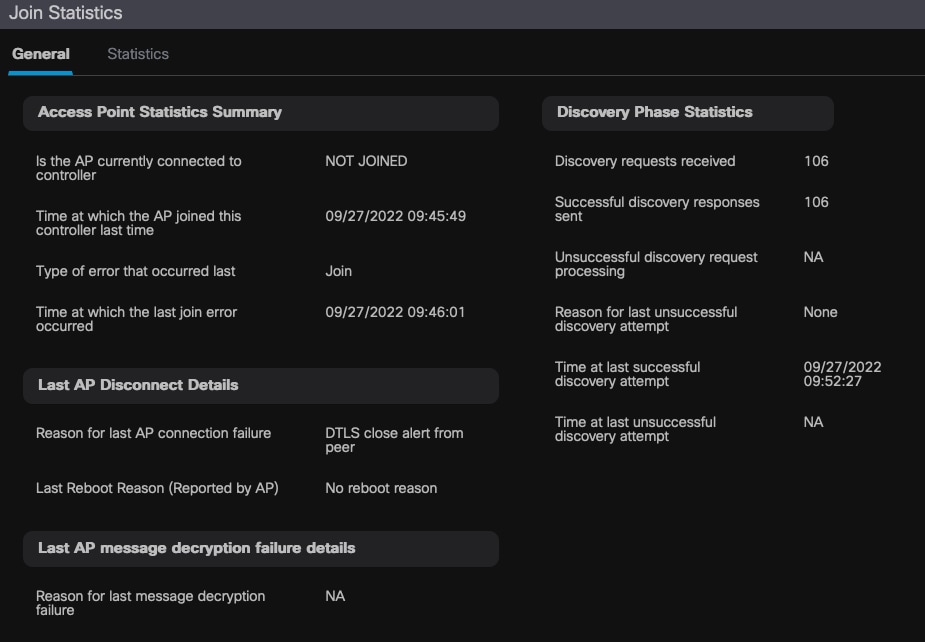

على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، انتقل إلى المراقبة > لاسلكي > إحصائيات نقطة الوصول > إحصائيات نقطة الوصول (AP) > إحصائيات الانضمام يمكنك أن ترى سبب إعادة التشغيل الأخير الذي تم الإعلام عنه بواسطة أي نقطة وصول وآخر سبب لقطع الاتصال الذي تم تسجيله بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

صفحة إحصائيات انضمام نقطة الوصول على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

صفحة إحصائيات انضمام نقطة الوصول على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

يمكنك النقر فوق أي نقطة وصول والتحقق من تفاصيل إحصائيات انضمام نقطة الوصول. هنا، أنت يستطيع رأيت أكثر معلومة تفصيلا، مثل الوقت والتاريخ الذي آخر ضم لنقطة الوصول ومحاولة اكتشاف ال WLC.

إحصائيات انضمام نقطة الوصول العامة

إحصائيات انضمام نقطة الوصول العامة

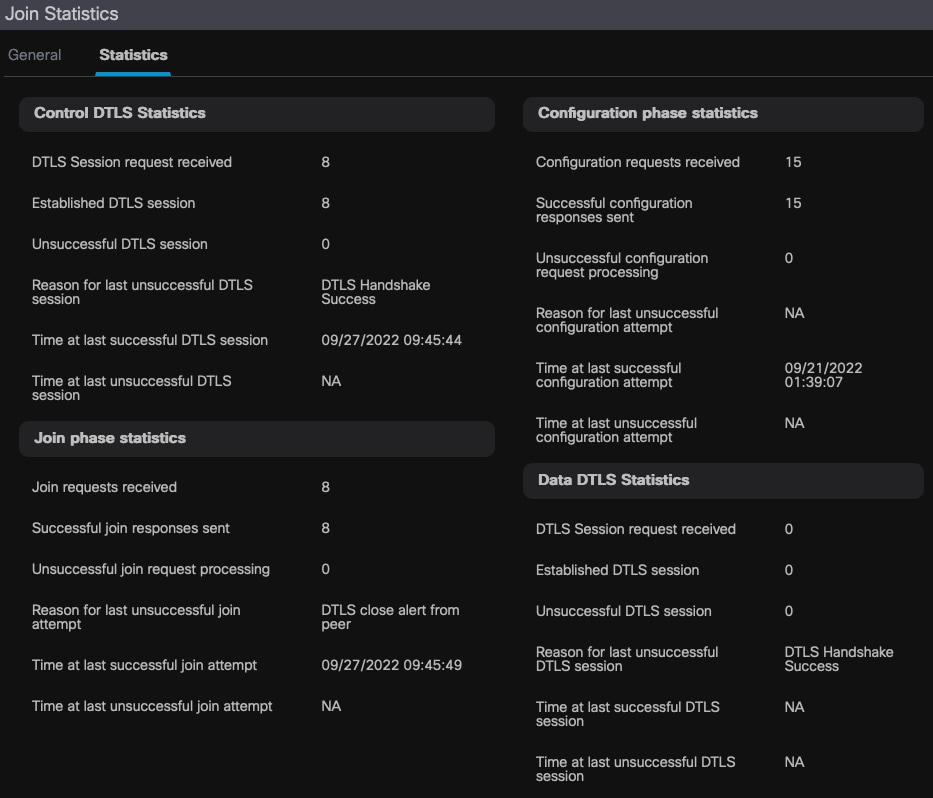

لمزيد من المعلومات التفصيلية، انتقل إلى علامة التبويب "إحصائيات" في الإطار نفسه. هنا يمكنك مقارنة مقدار استجابات الانضمام التي تم إرسالها مع مقدار طلبات الانضمام التي تم تلقيها، بالإضافة إلى استجابات التكوين التي تم إرسالها مقابل طلبات التكوين التي تم تلقيها.

إحصائيات انضمام نقطة الوصول التفصيلية

إحصائيات انضمام نقطة الوصول التفصيلية

الأوامر

تفيد هذه الأوامر في أستكشاف أخطاء انضمام نقطة الوصول وإصلاحها.

من موقع WLC

- إظهار ملخص نقطة الوصول

- خطأ في تصحيح الأخطاء

- debug capwap packet

من نقاط الوصول من الموجة 2 و Catalyst 11ax APs

- أحداث عميل debug capwap

- خطأ عميل debug capwap

- خطأ عميل debug dtls

- حدث عميل debug dtls

- debug capwap client keepalive

- إعادة تشغيل إختبار Capwap

- Capwap ap امسح الكل

من موجة 1 APs

- debug capwap console cli

- debug capwap client no-reload

- إظهار حالات dtls

- مسح ap all-config

ملاحظة: عندما يربط أنت إلى ال APs عن طريق telnet/SSH أن يتحرى، دائما أصدرت الأمر terminal monitor بينما يكرر الإصدار بعد يمكن يضبط على ال APs. وإلا، لا يمكنك رؤية أي مخرجات من تصحيح الأخطاء.

آثار إشعاعية

نقطة بداية جيدة عند أستكشاف أخطاء نقطة الوصول (AP) وإصلاحها تتمثل في أخذ آثار مشعة لكل من عناوين التحكم في الوصول (MAC) للراديو وشبكة إيثرنت لنقطة الوصول التي تحتوي على مشاكل في الانضمام. راجع تصحيح الأخطاء ومجموعة السجل في مستند Catalyst 9800 WLC للحصول على تفاصيل حول إنشاء هذه السجلات.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

4.0 |

24-Oct-2025

|

الإصدار الأولي، التنسيق، أخطاء إملائية. إضافة معلومات إلى الملاحظة. |

3.0 |

06-Aug-2025

|

الإصدار الأولي، التنسيق، أخطاء إملائية. |

2.0 |

06-Oct-2023

|

الإصدار الأولي |

1.0 |

06-Oct-2023

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Execatl Moreno AvilaTechnical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات