مصادقة LEAP على خادم RADIUS محلي

المحتويات

المقدمة

يقدم هذا المستند نموذجا لتكوين مصادقة بروتوكول المصادقة المتوسع (LEAP) في وضع Lightweight على نقطة وصول قائمة على IOS®، والتي تخدم العملاء اللاسلكيين، كما تعمل كخادم RADIUS محلي. ينطبق هذا على نقطة وصول IOS التي تشغل الإصدار 12.2(11)JA أو إصدارا أحدث.

المتطلبات الأساسية

المتطلبات

تأكد من استيفاء المتطلبات التالية قبل أن تحاول إجراء هذا التكوين:

-

التعرف على واجهة المستخدم الرسومية (GUI) أو واجهة سطر الأوامر (CLI) لبرنامج IOS

-

الإلمام بالمفاهيم الكامنة وراء مصادقة LEAP

المكونات

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية.

-

نقطة وصول Cisco Aironet 1240AG Series

-

برنامج IOS الإصدار 12.3(8)JA2 من Cisco

-

المهايئ اللاسلكي Cisco Aironet 802.11 a/b/g/ الذي يشغل الأداة المساعدة لسطح المكتب Aironet 3.6.0.122

-

افتراض شبكة VLAN واحدة فقط في الشبكة

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

الاصطلاحات

راجع اصطلاحات تلميحات Cisco التقنية للحصول على مزيد من المعلومات حول اصطلاحات المستندات.

نظرة عامة على ميزة خادم RADIUS المحلي

عادة ما يتم إستخدام خادم RADIUS الخارجي لمصادقة المستخدمين. وفي بعض الحالات، لا يكون هذا حلا مجديا. وفي هذه الحالات، يمكن تشغيل نقطة وصول للعمل كخادم RADIUS. هنا، تتم مصادقة المستخدمين مقابل قاعدة البيانات المحلية التي تم تكوينها في نقطة الوصول. ويسمى هذا بميزة خادم RADIUS المحلي. كما يمكنك جعل نقاط الوصول الأخرى في الشبكة تستخدم ميزة خادم RADIUS المحلي على نقطة وصول. لمزيد من المعلومات حول هذا الأمر، ارجع إلى تكوين نقاط الوصول الأخرى لاستخدام المصدق المحلي.

التكوين

يصف التكوين كيفية تكوين ميزة خادم LEAP و RADIUS المحلي على نقطة وصول. تم إدخال ميزة خادم RADIUS المحلي في برنامج Cisco IOS الإصدار 12.2(11)JA. ارجع إلى مصادقة LEAP مع خادم RADIUS للحصول على معلومات أساسية حول كيفية تكوين LEAP باستخدام خادم RADIUS خارجي.

كما هو الحال مع معظم خوارزميات المصادقة المستندة إلى كلمة المرور، يكون Cisco LEAP عرضة لهجمات القاموس. لا يعد هذا هجوما جديدا أو نقطة ضعف جديدة خاصة ب Cisco LEAP. يجب عليك إنشاء سياسة كلمة مرور قوية لتخفيف هجمات القاموس، والتي قد تتضمن كلمات مرور قوية وكلمات مرور جديدة متكررة. راجع هجوم القاموس على Cisco LEAP للحصول على مزيد من المعلومات حول هجمات القاموس وكيفية منعها.

يفترض هذا المستند هذا التكوين لكل من CLI و GUI:

-

عنوان IP لنقطة الوصول هو 10.77.244.194.

-

ال SSID يستعمل cisco، أي يكون خططت إلى VLAN 1.

-

أسماء المستخدمين هي user1 وuser2، والتي تم تعيينها إلى Testuser للمجموعة.

تكوين واجهة سطر الأوامر (CLI)

| نقطة الوصول |

|---|

ap#show running-config

Building configuration...

.

.

.

aaa new-model

!--- This command reinitializes the authentication, !--- authorization and accounting functions.

!

!

aaa group server radius rad_eap

server 10.77.244.194 auth-port 1812 acct-port 1813

!--- A server group for RADIUS is created called "rad_eap" !--- that uses the server at 10.77.244.194 on ports 1812 and 1813.

.

.

.

aaa authentication login eap_methods group rad_eap

!--- Authentication [user validation] is to be done for !--- users in a group called "eap_methods" who use server group "rad_eap".

.

.

.

!

bridge irb

!

interface Dot11Radio0

no ip address

no ip route-cache

!

encryption vlan 1 key 1 size 128bit

12345678901234567890123456 transmit-key

!This step is optional----!--- This value seeds the initial key for use with !--- broadcast [255.255.255.255] traffic. If more than one VLAN is !--- used, then keys must be set for each VLAN.

encryption vlan 1 mode wep mandatory

!--- This defines the policy for the use of Wired Equivalent Privacy (WEP). !--- If more than one VLAN is used, !--- the policy must be set to mandatory for each VLAN.

broadcast-key vlan 1 change 300

!--- You can also enable Broadcast Key Rotation for each vlan and Specify the time after which Brodacst key is changed. If it is disabled Broadcast Key is still used but not changed.

ssid cisco

vlan 1

!--- Create a SSID Assign a vlan to this SSID

authentication open eap eap_methods

authentication network-eap eap_methods

!--- Expect that users who attach to SSID "cisco" !--- request authentication with the type 128 Open EAP and Network EAP authentication !--- bit set in the headers of those requests, and group those users into !--- a group called "eap_methods."

!

speed basic-1.0 basic-2.0 basic-5.5 basic-11.0

rts threshold 2312

channel 2437

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

bridge-group 1 spanning-disabled

.

.

.

interface FastEthernet0

no ip address

no ip route-cache

duplex auto

speed auto

bridge-group 1

no bridge-group 1 source-learning

bridge-group 1 spanning-disabled

!

interface BVI1

ip address 10.77.244.194 255.255.255.0

!--- The address of this unit.

no ip route-cache

!

ip default-gateway 10.77.244.194

ip http server

ip http help-path

http://www.cisco.com/warp/public/779/smbiz/prodconfig/help/eag/ivory/1100

ip radius source-interface BVI1

snmp-server community cable RO

snmp-server enable traps tty

radius-server local

!--- Engages the Local RADIUS Server feature.

nas 10.77.244.194 key shared_secret

!--- Identifies itself as a RADIUS server, reiterates !--- "localness" and defines the key between the server (itself) and the access point.

!

group testuser

!--- Groups are optional.

!

user user1 nthash password1 group testuser

!--- Individual user

user user2 nthash password2 group testuser

!--- Individual user

!--- These individual users comprise the Local Database

!

radius-server host 10.77.244.194 auth-port 1812 acct-port

1813 key shared_secret

!--- Defines where the RADIUS server is and the key between !--- the access point (itself) and the server.

radius-server retransmit 3

radius-server attribute 32 include-in-access-req format %h

radius-server authorization permit missing Service-Type

radius-server vsa send accounting

bridge 1 route ip

!

!

line con 0

line vty 5 15

!

end

|

تكوين GUI

أتمت هذا steps in order to شكلت المحلي RADIUS نادل سمة مع ال gui:

-

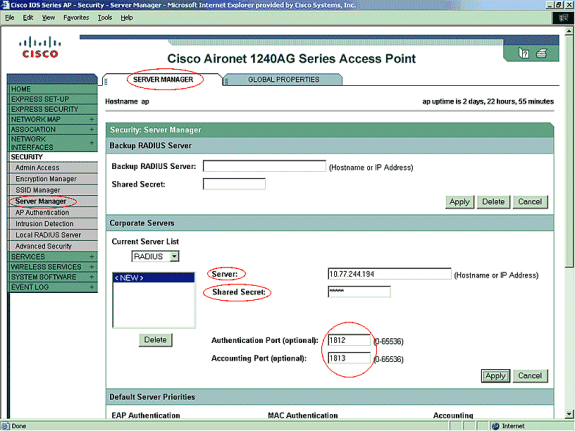

من القائمة الموجودة في الجانب الأيسر، أختر علامة التبويب مدير الخادم الموجودة أسفل قائمة التأمين.

-

قم بتكوين الخادم وذكر عنوان IP لنقطة الوصول هذه، وهو 10.77.244.194 في هذا المثال.

-

ذكر رقمي المنافذ 1812 و 1813 اللذين يستمع إليهما خادم RADIUS المحلي.

-

حدد السر المشترك الذي سيتم إستخدامه مع خادم RADIUS المحلي كما هو موضح في الشكل.

-

-

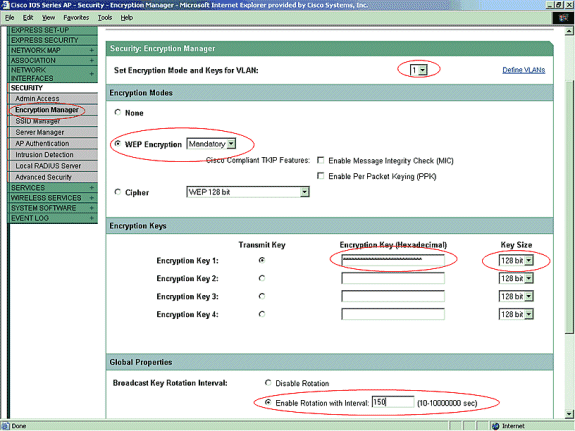

من القائمة الموجودة في الجانب الأيسر، انقر فوق علامة التبويب "مدير التشفير" ضمن قائمة الأمان.

-

عينت ال VLAN أن يكون طبقت.

-

حدد إستخدام تشفير WEP.

-

حدد أن إستخدامه إلزامي.

-

تهيئة أي مفتاح WEP بحرف سداسي عشر من 26 رقما. يتم إستخدام هذا المفتاح لتشفير حزم البث والبث المتعدد. هذه الخطوة إختيارية.

-

قم بتعيين حجم المفتاح إلى 128 بت. يمكنك أيضا إختيار 40 بت. في هذه الحالة، يجب أن يكون حجم مفتاح WEP في الخطوة السابقة حرف سداسي عشر من 10 أرقام. هذه الخطوة إختيارية.

-

يمكنك أيضا تمكين تدوير مفتاح البث وتحديد الوقت الذي يتم بعده تغيير مفتاح البث. في حالة تعطيله، يكون مفتاح البث ما يزال مستخدما ولكنه لم يتغير. هذه الخطوة إختيارية.

ملاحظة: يتم تكرار هذه الخطوات لكل شبكة VLAN تستخدم مصادقة LEAP

-

طقطقة يطبق.

-

-

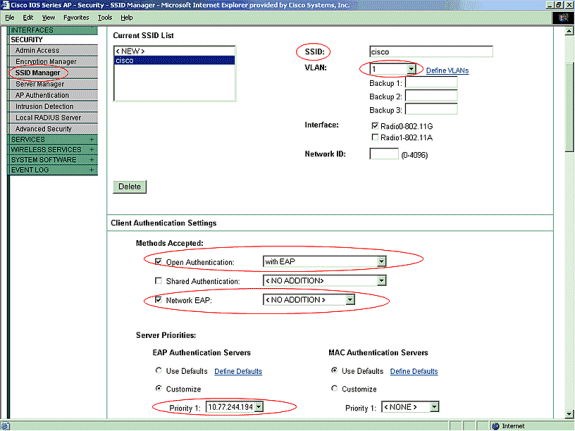

تحت قائمة التأمين ، من علامة التبويب مدير SSID ، قم بتنفيذ هذه الإجراءات:

ملاحظة: يمكنك إضافة ميزات إضافية وإدارة المفاتيح لاحقا، بمجرد تأكيد أن التكوين الأساسي يعمل بشكل صحيح.

-

قم بتعريف SSID جديد وربطه بشبكة VLAN. في هذا المثال، يقترن SSID بشبكة VLAN رقم 1.

-

تحقق من المصادقة المفتوحة (باستخدام EAP).

-

تحقق من EAP للشبكة (بدون إضافة).

-

من أولويات الخادم > خوادم مصادقة EAP، أختر تخصيص؛ أختر عنوان IP لنقطة الوصول هذه للأولوية 1.

-

طقطقة يطبق.

-

-

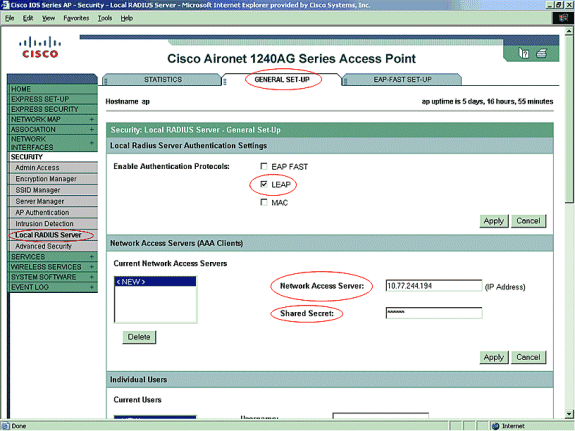

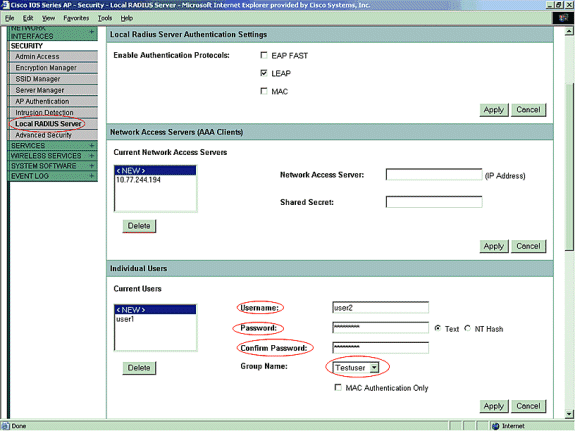

تحت التأمين، انقر على خادم RADIUS المحلي من صفحة الإعداد العام

-

تحت إعدادات مصادقة خادم RADIUS المحلي، تحقق من LEAP للتأكد من قبول طلبات مصادقة LEAP.

-

قم بتعريف عنوان IP والسر المشترك لخادم RADIUS. بالنسبة لخادم RADIUS المحلي، هذا هو عنوان IP لنقطة الوصول (10.77.244.194) هذه.

-

طقطقة يطبق.

-

-

قم بالتمرير لأسفل من خادم RADIUS المحلي ضمن علامة التبويب "إعداد عام" وحدد المستخدمين الأفراد الذين لديهم أسماء المستخدمين وكلمات المرور الخاصة بهم. وبشكل إختياري، يمكن إقران المستخدمين بالمجموعات، والتي يتم تعريفها في الخطوة التالية. وهذا يضمن أن بعض المستخدمين فقط هم الذين يسجلون الدخول إلى SSID.

ملاحظة: تتألف قاعدة بيانات RADIUS المحلية من أسماء المستخدمين وكلمات المرور هذه الفردية.

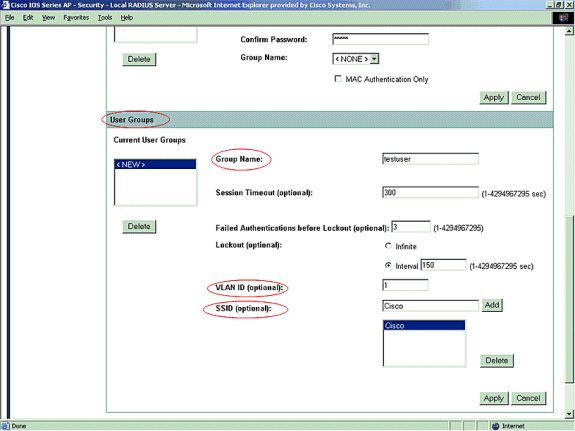

-

قم بالتمرير إلى أسفل على نفس الصفحة، مرة أخرى من خادم RADIUS المحلي ضمن علامة التبويب الفرعية إعداد عام إلى مجموعات المستخدمين، قم بتعريف مجموعات المستخدمين وربطهم بشبكة VLAN أو SSID.

ملاحظة: المجموعات إختيارية. لا يتم تمرير سمات المجموعة إلى Active Directory وهي ذات صلة فقط محليا. يمكنك إضافة مجموعات لاحقا، بمجرد تأكيد أن التكوين الأساسي يعمل بشكل صحيح.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

-

show radius local-server statistics— يعرض هذا الأمر الإحصائيات التي تم تجميعها بواسطة المصدق المحلي.

Successes : 27 Unknown usernames : 0 Client blocks : 0 Invalid passwords : 0 Unknown NAS : 0 Invalid packet from NAS: 0 NAS : 10.77.244.194 Successes : 27 Unknown usernames : 0 Client blocks : 0 Invalid passwords : 0 Corrupted packet : 0 Unknown RADIUS message : 0 No username attribute : 0 Missing auth attribute : 0 Shared key mismatch : 0 Invalid state attribute: 0 Unknown EAP message : 0 Unknown EAP auth type : 0 Auto provision success : 0 Auto provision failure : 0 PAC refresh : 0 Invalid PAC received : 0 Username Successes Failures Blocks user1 27 0 0

-

show radius server-group all—يعرض هذا الأمر قائمة بكل مجموعات خادم RADIUS التي تم تكوينها على نقطة الوصول.

استكشاف الأخطاء وإصلاحها

إجراء استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات أستكشاف الأخطاء وإصلاحها المتعلقة بهذا التكوين.

-

لتقليل أحتمالية وجود مشاكل في التردد اللاسلكي تمنع المصادقة الناجحة، قم بتعيين الأسلوب في SSID على فتح لتعطيل المصادقة مؤقتا.

-

من واجهة المستخدم الرسومية (GUI)—في صفحة مدير SSID، قم بإلغاء تحديد Network-EAP وحدد فتح.

-

من سطر الأوامر—أستخدم الأوامر فتح المصادقة وno authentication network-eap_methods.

في حالة اقتران العميل بنجاح، لا يساهم التردد اللاسلكي في مشكلة الاقتران.

-

-

تحقق من مزامنة جميع كلمات المرور السرية المشتركة. يجب أن تحتوي الأسطر radius-server host x.x.x auth-port x acct-port x key <shared_secret> وnas x.x.x.x key <shared_secret> على نفس كلمة المرور السرية المشتركة.

-

قم بإزالة أي مجموعات مستخدمين وتكوين حول مجموعات المستخدمين. قد تظهر أحيانا تعارضات بين مجموعات المستخدمين المعرفة بواسطة نقطة الوصول ومجموعات المستخدمين على المجال.

أوامر استكشاف الأخطاء وإصلاحها

ملاحظة: ارجع إلى معلومات مهمة حول أوامر التصحيح قبل إستخدام أوامر debug.

-

debug dot11 aaa authenticator all—يوضح تصحيح الأخطاء هذا المفاوضات المختلفة التي يمر بها العميل حيث يرتبط العميل ويصادق من خلال عملية 802.1x أو EAP من منظور المصدق (نقطة الوصول). تم إدخال تصحيح الأخطاء هذا في برنامج Cisco IOS الإصدار 12.2(15)JA. يقوم هذا الأمر بتعطيل debug dot11 aaa dot1x all in that and later إطلاق.

*Mar 1 00:26:03.097: dot11_auth_add_client_entry: Create new client 0040.96af.3e93 for application 0x1 *Mar 1 00:26:03.097: dot11_auth_initialize_client: 0040.96af.3e93 is added to the client list for application 0x1 ----------------------------------------------- Lines Omitted for simplicity ------------------ *Mar 1 00:26:03.098: dot11_auth_dot1x_start: in the dot11_auth_dot1x_start *Mar 1 00:26:03.132: dot11_auth_dot1x_run_rfsm: Executing Action(CLIENT_WAIT,EAP_START) for 0040.96af.3e93 *Mar 1 00:26:03.132: dot11_auth_dot1x_send_id_req_to_client: Sending identity request to 0040.96af.3e93(client) *Mar 1 00:26:03.133: *Mar 1 00:26:03.099: dot11_auth_dot1x_send_id_req_to_client: Client 0040.96af.3e93 timer started for 30 seconds *Mar 1 00:26:03.132: dot11_auth_parse_client_pak: Received EAPOL packet from 0040.96af.3e93 ------------------------------------------------ Lines Omitted----------------------------------- *Mar 1 00:26:03.138: EAP code: 0x2 id: 0x1 length: 0x000A type: 0x1 01805BF0: 0100000A 0201000A 01757365 7231 .........user1(User Name of the client) *Mar1 00:26:03.146: dot11_auth_dot1x_run_rfsm: Executing Action(CLIENT_WAIT,CLIENT_REPLY) for 0040.96af.3e93 *Mar1 00:26:03.147: dot11_auth_dot1x_send_response_to_server: Sending client 0040.96af.3e93 data to server *Mar1 00:26:03.147: dot11_auth_dot1x_send_response_to_server: Started timer server_timeout 60 seconds ------------------------------------------------- Lines Omitted------------------------------------ *Mar1 00:26:03.150: dot11_auth_dot1x_parse_aaa_resp: Received server response:GET_CHALLENGE_RESPONSE *Mar1 00:26:03.150: dot11_auth_dot1x_parse_aaa_resp: found session timeout 10 sec *Mar 1 00:26:03.150: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_REPLY) for 0040.96af.3e93 *Mar 1 00:26:03.150: dot11_auth_dot1x_send_response_to_client: Forwarding server message to client 0040.96af.3e93 ---------------------------------------------- Lines Omitted--------------------------------------- *Mar 1 00:26:03.151: dot11_auth_send_msg: Sending EAPOL to requestor *Mar 1 00:26:03.151: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 10 seconds *Mar 1 00:26:03.166: dot11_auth_parse_client_pak: Received EAPOL packet(User Credentials) from 0040.96af.3e93 *Mar 1 00:26:03.166: EAP code: 0x2 id: 0x11 length: 0x0025 type: 0x11 01805F90: 01000025 02110025...%...%01805FA0: 11010018 7B75E719 C5F3575E EFF64B27 ....{ug.EsW^ovK' Executing Action(CLIENT_WAIT,CLIENT_REPLY) for 0040.96af.3e93 *Mar 1 00:26:03.186: dot11_auth_dot1x_send_response_to_server: Sending client 0040.96af.3e93 data (User Credentials) to server *Mar 1 00:26:03.186: dot11_auth_dot1x_send_response_to_server: Started timer server_timeout 60 seconds ---------------------------------------------- Lines Omitted---------------------------------------- *Mar 1 00:26:03.196: dot11_auth_dot1x_parse_aaa_resp: Received server response: PASS *Mar 1 00:26:03.197: dot11_auth_dot1x_run_rfsm: Executing Action(SERVER_WAIT,SERVER_PASS) for 0040.96af.3e93 *Mar 1 00:26:03.197: dot11_auth_dot1x_send_response_to_client: Forwarding server message(Pass Message) to client ------------------------------------------------ Lines Omitted------------------------------------- *Mar 1 00:26:03.198: dot11_auth_send_msg: Sending EAPOL to requestor *Mar 1 00:26:03.199: dot11_auth_dot1x_send_response_to_client: Started timer client_timeout 30 second *Mar 1 00:26:03.199: dot11_auth_send_msg: client authenticated 0040.96af.3e93, node_type 64 for application 0x1 *Mar 1 00:26:03.199: dot11_auth_delete_client_entry: 0040.96af.3e93 is deleted for application 0x1 *Mar 1 00:26:03.200: %DOT11-6-ASSOC: Interface Dot11Radio0, Station Station Name 0040.96af.3e93 Associated KEY_MGMT[NONE] -

debug radius authentication—يعرض هذا تصحيح الأخطاء مفاوضات RADIUS بين الخادم والعميل، وكلاهما، في هذه الحالة، نقطة الوصول.

-

debug radius local-server client—يعرض تصحيح الأخطاء هذا مصادقة العميل من منظور خادم RADIUS.

*Mar 1 00:30:00.742: RADIUS(0000001A): Send Access-Request(Client's User Name) to 10.77.244.194:1812(Local Radius Server) id 1645/65, len 128 *Mar 1 00:30:00.742: RADIUS: User-Name [1] 7 "user1" *Mar 1 00:30:00.742: RADIUS: Called-Station-Id [30] 16 "0019.a956.55c0" *Mar 1 00:30:00.743: RADIUS: Calling-Station-Id [31] 16 "0040.96af.3e93" (Client) *Mar 1 00:30:00.743: RADIUS: Service-Type [6] 6 Login [1] *Mar 1 00:30:00.743: RADIUS: Message-Authenticato[80] *Mar 1 00:30:00.743: RADIUS: 23 2E F4 42 A4 A3 72 4B 28 44 6E 7A 58 CA 8F 7B [#.?B??rK(DnzX??{] *Mar 1 00:30:00.743: RADIUS: EAP-Message [79] 12 *Mar 1 00:30:00.743: RADIUS: 02 02 00 0A 01 75 73 65 72 31 [?????user1] *Mar 1 00:30:00.744: RADIUS: NAS-Port-Type [61] 6 802.11 wireless -------------------------------- Lines Omitted For Simplicity--------------------- *Mar 1 00:30:00.744: RADIUS: NAS-IP-Address [4] 6 10.77.244.194(Access Point IP) *Mar 1 00:30:00.744: RADIUS: Nas-Identifier [32] 4 "ap" ---------------------------------- Lines Omitted--------------------------------- *Mar 1 00:30:00.745: RADIUS: Received from id 1645/65 10.77.244.194:1812, Access-Challenge, len 117 *Mar 1 00:30:00.746: RADIUS: 75 73 65 72 31 [user1] *Mar 1 00:30:00.746: RADIUS: Session-Timeout [27] 6 10 *Mar 1 00:30:00.747: RADIUS: State [24] 50 *Mar 1 00:30:00.747: RADIUS: BF 2A A0 7C 82 65 76 AA 00 00 00 00 00 00 00 00 [?*?|?ev?????????] --------------------------------------- Lines Omitted for simplicity ------------- *Mar 1 00:30:00.756: RADIUS/ENCODE(0000001A):Orig. component type = DOT11 *Mar 1 00:30:00.756: RADIUS: AAA Unsupported Attr: ssid [264] 5 *Mar 1 00:30:00.756: RADIUS: 63 69 73 [cis] *Mar 1 00:30:00.756: RADIUS: AAA Unsupported Attr: interface [157] 3 *Mar 1 00:30:00.756: RADIUS: 32 [2] *Mar 1 00:30:00.757: RADIUS(0000001A): Config NAS IP: 10.77.244.194 *Mar 1 00:30:00.757: RADIUS/ENCODE(0000001A): acct_session_id: 26 *Mar 1 00:30:00.757: RADIUS(0000001A): Config NAS IP: 10.77.244.194 *Mar 1 00:30:00.779: RADIUS(0000001A): Send Access-Request to 10.77.244.194:1812 id 1645/67, len 189 *Mar 1 00:30:00.779: RADIUS: authenticator B0 15 3C C1 BC F6 31 85 - 66 5D 41 F9 2E B4 48 7F *Mar 1 00:30:00.779: RADIUS: User-Name [1] 7 "user1" *Mar 1 00:30:00.780: RADIUS: Framed-MTU [12] 6 1400 *Mar 1 00:30:00.780: RADIUS: Called-Station-Id [30] 16"0019.a956.55c0" *Mar 1 00:30:00.780: RADIUS: Calling-Station-Id [31] 16"0040.96af.3e93" *Mar 1 00:30:00.758: RADIUS: 92 D4 24 49 04 C2 D2 0A C3 CE E9 00 6B F1 B2 AF [??$I????????k???] *Mar 1 00:30:00.759: RADIUS: EAP-Message [79] 39 *Mar 1 00:30:00.759: RADIUS: 02 17 00 25 11 01 00 18 05 98 8B BE 09 E9 45 E2 [??????????????E?] *Mar 1 00:30:00.759: RADIUS: 73 5D 33 1D F0 2F DB 09 50 AF 38 9F F9 3B BD D4 [s]3??/??P?8??;??] *Mar 1 00:30:00.759: RADIUS: 75 73 65 72 31 [user1] ---------------------------------------- Lines Omitted--------------------------- *Mar 1 00:30:00.781: RADIUS: State [24] 50 RADIUS: NAS-IP-Address [4] 6 10.77.244.194 *Mar 1 00:30:00.783: RADIUS: Nas-Identifier [32] 4 "ap" *Mar 1 00:30:00.822: RADIUS: Received from id 1645/67 10.77.244.194:1812, Access-Accept, len 214 *Mar 1 00:30:00.822: RADIUS: authenticator 10 0C B6 EE 7A 96 3A 46 - 36 49 FC D3 7A F4 42 2A --------------------------------------- Lines Omitted---------------------------- *Mar 1 00:30:00.823: RADIUS: 75 73 65 72 31 [user1] *Mar 1 00:30:00.823: RADIUS: Vendor, Cisco [26] 59 *Mar 1 00:30:00.823: RADIUS: Cisco AVpair [1] 53 "leap:session-key=?+*ve=];q,oi[d6|-z." *Mar 1 00:30:00.823: RADIUS: User-Name [1] 28 "user1 *Mar 1 00:30:00.824: RADIUS: Message-Authenticato[80] 18 *Mar 1 00:30:00.824: RADIUS: 06 2D BA 93 10 C0 91 F8 B4 B8 A4 00 82 0E 11 36 [?-?????????????6] *Mar 1 00:30:00.826: RADIUS/DECODE: EAP-Message fragments, 37, total 37 bytes *Mar 1 00:30:00.826: found leap session key *Mar 1 00:30:00.830: %DOT11-6-ASSOC: Interface Dot11Radio0, Station Station Name Associated KEY_MGMT[NONE] -

debug radius local-server packet—يعرض هذا تصحيح الأخطاء جميع العمليات التي تم إجراؤها من منظور خادم RADIUS.

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

23-Oct-2007 |

الإصدار الأولي |

التعليقات

التعليقات