فهم EAP-FAST وتسلسل عمليات التنفيذ على AnyConnect NAM و ISE

خيارات التنزيل

-

ePub (457.0 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند التفاصيل المتعلقة بتطبيق EAP-FAST على مدير الوصول إلى الشبكة (NAM) من Cisco AnyConnect ومحرك خدمات الهوية (ISE).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- معرفة أساسية بإطار EAP وطرق EAP-FAST

- المعرفة الأساسية لمحرك خدمات الهوية (ISE)

- معرفة أساسية ب AnyConnect NAM ومحرر ملف التعريف

- معرفة أساسية بتكوين Cisco Catalyst لخدمات 802.1x

المكونات المستخدمة

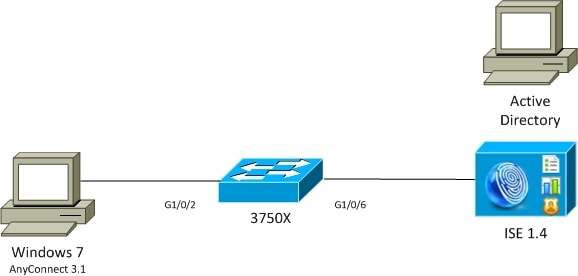

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج التالية:

- Windows 7 مع Cisco AnyConnect Secure Mobility Client، الإصدار 3.1 و 4.0

- المحول Cisco Catalyst 3750X switch مع البرنامج 15.2.1 والإصدارات الأحدث

- Cisco ISE، الإصدار 1.4

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

نظرية

مراحل

EAP-FAST هو أسلوب EAP مرن يسمح بالمصادقة المتبادلة للمطالب والخادم. يشبه EAP-PEAP، لكنه عادة لا يتطلب إستخدام شهادات العميل أو حتى الخادم. تتمثل إحدى ميزات EAP-FAST في القدرة على سلسلة مصادقات متعددة (باستخدام طرق داخلية متعددة) وربطها بتشفير معا (سلاسل EAP). تستخدم عمليات تنفيذ Cisco هذا الأمر لمصادقة المستخدم والآلة.

يستخدم EAP-FAST مسوغات الوصول المحمي (PAC) لإنشاء نفق TLS (الجلسة المستأنفة) بسرعة أو لتخويل المستخدم/الجهاز (تخطي الأسلوب الداخلي للمصادقة).

هناك 3 مراحل ل EAP-FAST:

- المرحلة 0 (إمداد PAC)

- المرحلة 1 (إنشاء نفق TLS)

- المرحلة 2 (المصادقة)

يدعم EAP-FAST المحادثة التي لا تحتوي على مسوغات الوصول المحمي (PAC) والمحادثة المستندة إلى مسوغات الوصول المحمي (PAC). يتكون مستند إلى مسوغات الوصول المحمي من إمداد مسوغات الوصول المحمي والمصادقة المستندة إلى مسوغات الوصول المحمي. يمكن أن يستند توفير مسوغات الوصول المحمي إلى جلسة عمل TLS مجهولة أو مصدق عليها.

مسوغات الوصول المحمي

PAC هي مسوغات وصول محمي تم إنشاؤها بواسطة الخادم وتوفيرها للعميل. ويتألف من:

- مفتاح PAC (قيمة سرية عشوائية، تستخدم لاستخلاص مفاتيح TLS الرئيسية والجلسة)

- معتم PAC (مفتاح PAC + هوية المستخدم - تم تشفير كل ذلك بواسطة المفتاح الرئيسي لخادم EAP-FAST)

- معلومات PAC (معرف الخادم، مؤقتات TTL)

يقوم الخادم الذي يصدر مسوغات الوصول المحمي بتشفير مفتاح PAC والهوية باستخدام المفتاح الرئيسي لخادم EAP-FAST (وهو معتم في مسوغ الوصول المحمي (PAC)) ويرسل مسوغ الوصول المحمي الكامل إلى العميل. لا يحتفظ / يخزن أي معلومات أخرى (ماعدا المفتاح الرئيسي الذي هو نفسه لجميع PACs) .

وبمجرد تلقي معتم مسوغ الوصول المحمي (PAC)، يتم فك تشفيرها باستخدام المفتاح الرئيسي لخادم EAP-FAST ويتم التحقق من صحتها. يتم إستخدام مفتاح مسوغات الوصول المحمي (PAC) لاستخلاص مفاتيح TLS الرئيسية ومفاتيح جلسات العمل لنفق TLS المختصر.

يتم إنشاء مفاتيح خادم EAP-FAST جديدة عند انتهاء صلاحية المفتاح الرئيسي السابق. في بعض الحالات، يمكن إبطال مفتاح رئيسي.

هناك عدة أنواع من مسوغات الوصول المحمي المستخدمة حاليا:

- PAC النفق: يستخدم لإنشاء نفق TLS (بدون الحاجة إلى شهادة عميل أو خادم). تم الإرسال في TLS Client Hello

- مسوغ الوصول المحمي (PAC) الآلي: يستخدم لإنشاء نفق TLS وتصريح الجهاز الفوري. تم الإرسال في TLS Client Hello

- مسوغ الوصول المحمي (PAC) لتفويض المستخدم: يستخدم لمصادقة المستخدم الفورية (تخطي الأسلوب الداخلي) إذا كان مسموحا به من قبل الخادم. تم الإرسال داخل نفق TLS باستخدام TLV.

- مسوغ الوصول المحمي (PAC) لتفويض الجهاز: يستخدم للمصادقة الفورية للجهاز (تخطي الأسلوب الداخلي) إذا كان مسموحا به من قبل الخادم. تم الإرسال داخل نفق TLS باستخدام TLV.

- PAC ل TrustSec: يستخدم للتخويل عند إجراء تحديث بيئي أو نهج.

وعادة ما يتم تسليم جميع هذه الأجزاء في المرحلة 0 تلقائيا. كما يمكن تسليم بعض مسوغات الوصول المحمي (Tunnel، Machine، TrustSec) يدويا.

عند إنشاء قوائم التحكم في الوصول الخاصة بالمنفذ (PAC)

- مسوغ الوصول المحمي (PAC) عبر النفق: مزود بعد مصادقة ناجحة (طريقة داخلية) إذا لم يتم إستخدامه سابقا.

- مسوغ الوصول المحمي (PAC) للتخويل: مزود بعد المصادقة الناجحة (الطريقة الداخلية) إذا لم يتم إستخدامه سابقا.

- مسوغ الوصول المحمي (PAC) للجهاز: مزود بعد مصادقة الجهاز الناجحة (الطريقة الداخلية) إذا لم يتم إستخدامه سابقا وعند عدم إستخدام مسوغ وصول محمي (PAC) للتخويل. يتم تزويده عند انتهاء صلاحية مسوغ الوصول المحمي (PAC) النفق، ولكن ليس عند انتهاء صلاحية مسوغ الوصول المحمي (PAC) للتفويض. ويتم توفيره عند تمكين EAP-Sequence أو تعطيله.

ملاحظة:

تتطلب كل عملية توفير في مسوغ الوصول المحمي مصادقة ناجحة إلا في حالة الاستخدام: يطلب المستخدم المعتمد مسوغ الوصول إلى مسوغ الوصول المحمي للجهاز الذي ليس لديه حساب AD.

يلخص هذا الجدول وظيفة الإمداد والتحديث الاستباقي:

| نوع مسوغ الوصول المحمي |

النفق v1/v1a/CTS |

آلة |

الاعتماد |

| توفير مسوغات الوصول المحمي (PAC) عند الطلب عند الإمداد |

نعم |

فقط على التزويد المصادق |

فقط على الإعداد المصدق وإذا كان هناك طلب لمخزن الوصول المحمي (PAC) للنفق أيضا |

| تقديم مسوغات الوصول المحمي (PAC) عند الطلب عند المصادقة |

نعم |

نعم |

في حالة عدم إستخدامه في هذه المصادقة فقط |

| تحديث استباقي |

نعم |

لا |

لا |

| عند الرجوع إلى توفير مسوغات الوصول المحمي (PAC) بعد فشل المصادقة المستندة إلى مسوغات الوصول المحمي (على سبيل المثال، عند انتهاء صلاحية مسوغ الوصول المحمي (PAC)) |

رفض وعدم توفير الجديد |

رفض وعدم توفير الجديد |

رفض وعدم توفير الجديد |

| دعم ACS 4.x PACs |

ل Tunnel PAC v1/v1a |

نعم |

لا |

EAP-FAST مفتاح ACS 4.x مقابل ACS 5x و ISE

هناك أختلاف بسيط في معالجة المفتاح الرئيسي عند مقارنة ACS 4.x و ISE

وبمعنى آخر، يحتفظ ISE بكافة المفاتيح الرئيسية القديمة ويولد مفتاحا جديدا بشكل افتراضي مرة واحدة في الأسبوع. بما أن المفتاح الرئيسي لا يمكن أن ينتهي، فإن PAC TTL فقط هو الذي تم التحقق من صحته.

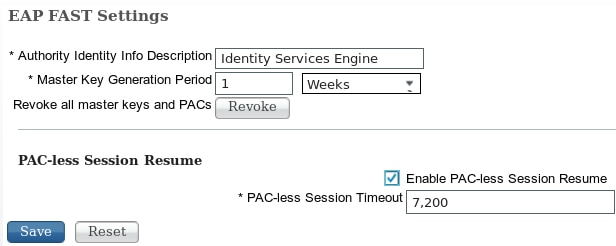

يتم تكوين فترة إنشاء المفتاح الرئيسي ISE من الإدارة -> الإعدادات -> البروتوكول -> EAP-FAST -> إعدادات EAP-FAST.

إستئناف جلسة العمل

هذا مكون مهم يسمح باستخدام مسوغ الوصول المحمي (PAC) للنفق. وهو يسمح بإعادة تفاوض نفق TLS بدون إستخدام الشهادات.

هناك نوعان من أنواع إستئناف الجلسات ل EAP-FAST: مستندة إلى حالة الخادم وعديمة الحالة (مستندة إلى PAC).

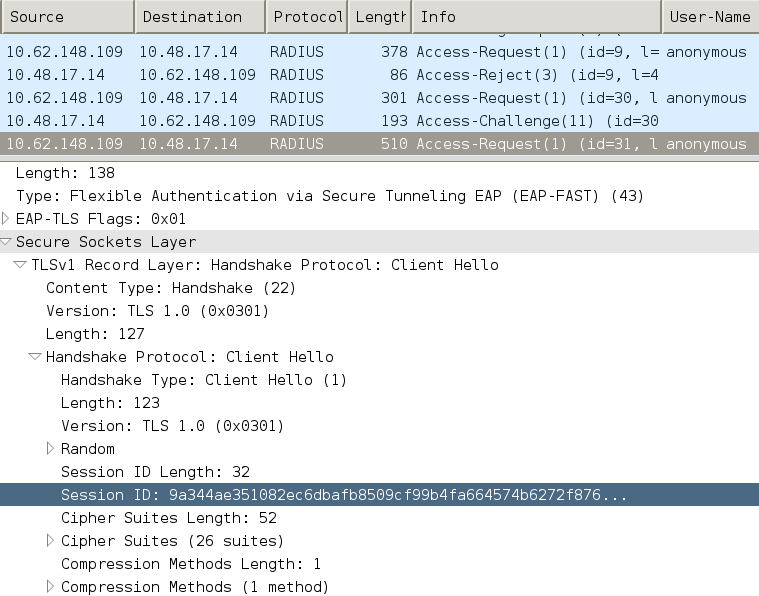

حالة الخادم

يستند الأسلوب القياسي المستند إلى TLS إلى معرف جلسة عمل TLS المخزن مؤقتا على الخادم. يقوم العميل الذي يرسل TLS Client Hello بإرفاق SessionID لاستئناف الجلسة. يتم إستخدام الجلسة فقط لتوفير مسوغ الوصول المحمي (PAC) عند إستخدام نفق TLS مجهول:

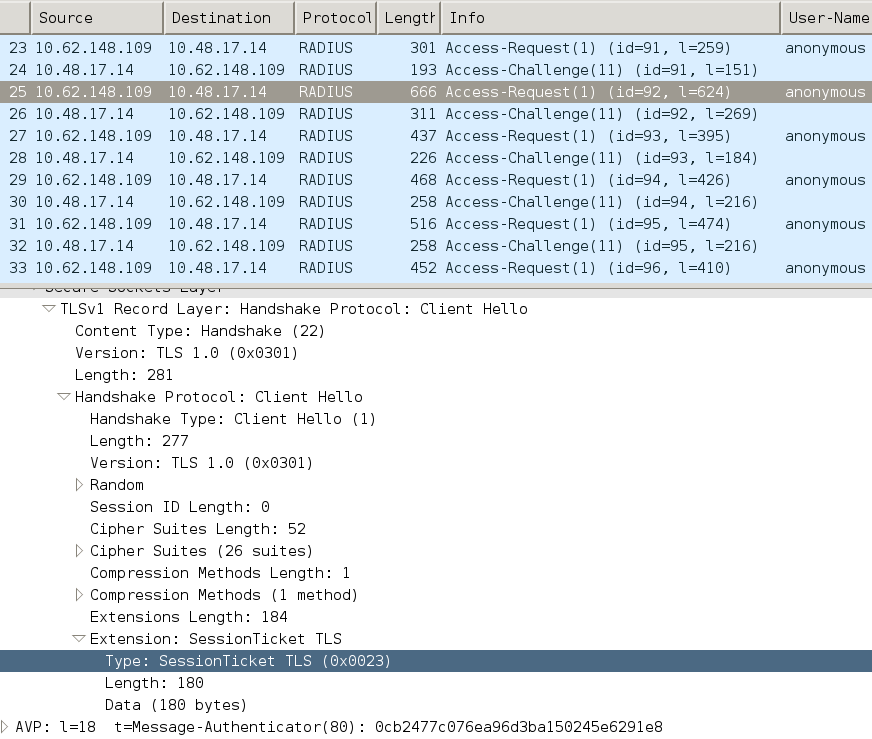

عديم الحالة (مستند إلى مسوغ الوصول المحمي)

يتم إستخدام مسوغ الوصول المحمي (PAC) الخاص بتفويض المستخدم/الجهاز لتخزين حالات المصادقة والتفويض السابقة للنظير.

تستند السيرة الذاتية لجانب العميل إلى RFC 4507. لا يحتاج الخادم إلى تخزين أية بيانات مؤقتا، وبدلا من ذلك يقوم العميل بإرفاق PAC في ملحق TLS Client Hello SessionTicket. وبالتالي، يتم التحقق من صحة مسوغ الوصول المحمي (PAC) بواسطة الخادم. مثال يستند إلى PAC النفق الذي تم تسليمه إلى الخادم:

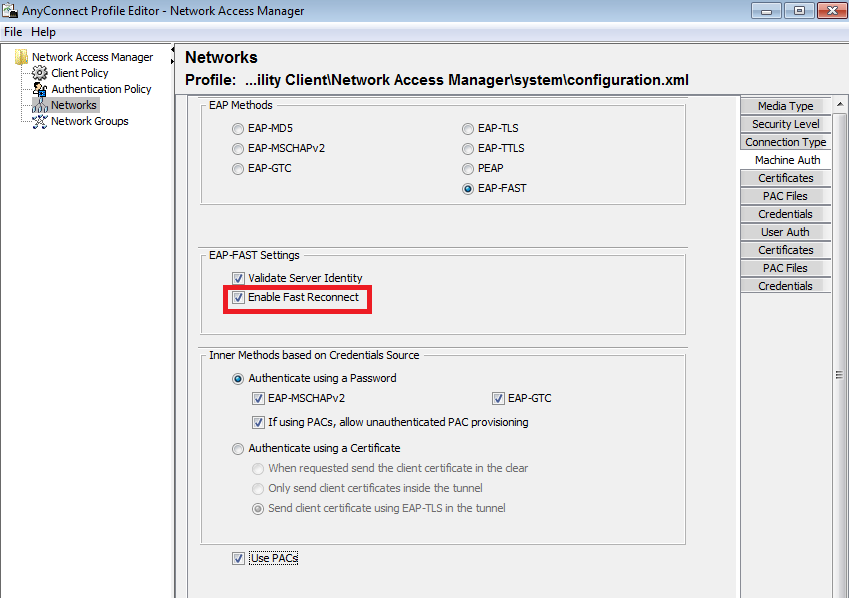

تنفيذ AnyConnect NAM

يتم تمكينها على جانب العميل (AnyConnect NAM) عبر إعادة الاتصال السريع - ولكنها تستخدم للتحكم في إستخدام مسوغات الوصول المحمي (PAC) للتخويل فقط.

مع تعطيل الإعداد، لا تزال NAM تستخدم مسوغ الوصول المحمي للنفق لإنشاء نفق TLS (لا تحتاج إلى شهادات). ومع ذلك، لا يستخدم هذا الأمر مسوغات الوصول المحمي (PAC) للتفويض الفوري للمستخدم والآلة. ونتيجة لذلك، تكون المرحلة 2 مع الأسلوب الداخلي مطلوبة دائما.

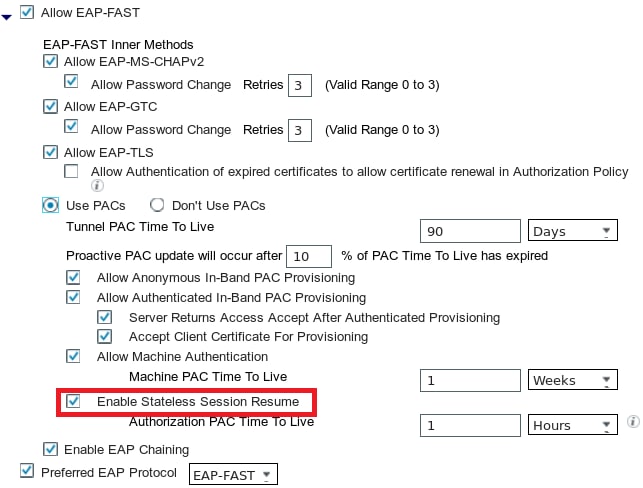

أمام ISE خيار لتمكين إستئناف جلسة عمل عديم الحالة. و كما في NAM فهي فقط للتخويل PAC. يتم التحكم في إستخدام مسوغ الوصول المحمي للنفق باستخدام الخيارات "إستخدام مسوغات الوصول المحمي".

تحاول NAM إستخدام مسوغات الوصول المحمي (PAC) إذا تم تمكين الخيار. إذا تم تكوين "عدم إستخدام مسوغات الوصول المحمي" في ISE واستلم ISE مسوغ وصول محمي PAC للنفق في امتداد TLS، يتم الإبلاغ عن خطأ "insert here" ويعاد فشل EAP:

إدراج هنا

في ISE، من الضروري أيضا أن يمكن جلسة إستئناف استنادا إلى TLS SessionID (من إعدادات EAP-FAST العمومية). هو معطل افتراضيا:

الرجاء مراعاة أنه يمكن إستخدام نوع واحد فقط من جلسات الاستئناف. يتم إستخدام SessionID المستند إلى PAC فقط لعمليات النشر التي لا تحتوي على PAC، ويتم إستخدام RFC 4507 المستند إلى RFC فقط لعمليات نشر PAC.

إمداد مسوغات الوصول المحمي (المرحلة 0)

يمكن توفير مسوغات الوصول المحمي (PAC) تلقائيا في المرحلة0. تتكون المرحلة 0 من:

- إنشاء نفق TLS

- المصادقة (الطريقة الداخلية)

يتم تسليم قوائم التحكم في الوصول الخاصة بالمنفذ (PAC) بعد مصادقة ناجحة داخل نفق TLS عبر PAC TLV (واعتراف PAC TLV)

نفق TLS مجهول

بالنسبة لعمليات النشر التي لا تتضمن بنية PKI الأساسية، من الممكن إستخدام نفق TLS مجهول. يتم إنشاء نفق TLS المجهول باستخدام مجموعة تشفير Diffie Hellman - بدون الحاجة إلى شهادة خادم أو عميل. وهذا الاقتراب يميل إلى الانسان في الهجمات التي تجري في الوسط (الانتحال).

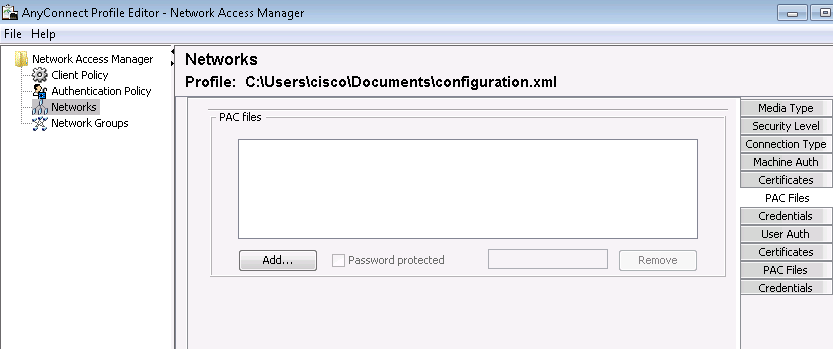

لاستخدام هذا الخيار، تتطلب NAM هذا الخيار الذي تم تكوينه:

"إذا كان إستخدام مسوغات الوصول المحمي (PAC) يسمح بتوفير PAC غير مصدق عليه" (هذا منطقي فقط للأسلوب الداخلي المستند إلى كلمة المرور لأنه بدون البنية الأساسية PKI لا يمكن إستخدام الأسلوب الداخلي المستند إلى شهادة).

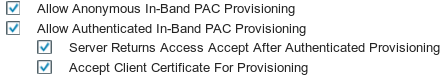

كما يحتاج ISE إلى "السماح بتوفير PAC داخل النطاق المجهول" ضمن البروتوكولات المسموح بها للمصادقة.

يتم إستخدام إمداد PAC مجهول داخل النطاق في عمليات نشر NDAC ل TrustSec (EAP-FAST جلسة يتم التفاوض عليها بين أجهزة الشبكة).

نفق TLS المصدق

هذا هو الخيار الأكثر أمانا والتوصية. تم إنشاء نفق TLS استنادا إلى شهادة الخادم التي تم التحقق منها بواسطة الطالب. يتطلب هذا بنية PKI الأساسية على جانب الخادم فقط، وهو مطلوب ل ISE (على NAM، من الممكن تعطيل الخيار "التحقق من هوية الخادم".

بالنسبة إلى ISE، هناك خياران إضافيان:

عادة، بعد توفير مسوغ الوصول المحمي، يتم إرسال رفض الوصول مما يفرض على الملتمس إعادة المصادقة باستخدام مسوغات الوصول المحمي (PAC). ولكن نظرا لأنه تم تسليم مسوغات الوصول المحمي في نفق TLS مع المصادقة، من الممكن تقصير العملية بأكملها وإرجاع قبول الوصول فورا بعد توفير مسوغ الوصول المحمي.

يعتمد الخيار الثاني نفق TLS على شهادة العميل (يتطلب هذا نشر PKI على نقاط النهاية). وهذا يسمح ببناء نفق TLS بمصادقة متبادلة، والتي تتجاوز الطريقة الداخلية وتذهب مباشرة إلى مرحلة توفير PAC. من المهم أن يكون حذرا هنا - في بعض الأحيان يقدم المتلقي شهادة غير موثوق بها من قبل ISE (مخصصة لأغراض أخرى) وتفشل الجلسة.

EAP-Chaing

السماح بمصادقة المستخدم والجهاز خلال جلسة عمل RADIUS/EAP واحدة. يمكن ربط أساليب EAP المتعددة معا. بعد انتهاء المصادقة الأولى (بشكل خاص الجهاز) بنجاح، يرسل الخادم TLV متوسط النتيجة (داخل نفق TLS) يشير إلى النجاح. يجب أن يكون TLV مصحوبا بطلب TLV ملزم للتشفير. يتم إستخدام التشفير لإثبات مشاركة كل من الخادم والنظير في التسلسل المحدد للمصادقة. تستخدم عملية التشفير مواد التضمين من المرحلتين 1 و 2. وبالإضافة إلى ذلك، يتم إرفاق TLV آخر: EAP-Payload - يقوم هذا ببدء جلسة عمل جديدة (عادة للمستخدم). بمجرد أن يستقبل خادم RADIUS (ISE) إستجابة TLV الخاصة بربط التشفير ويتحقق من صحتها، فهذا يعرض في السجل ويتم تجربة طريقة EAP التالية (عادة لمصادقة المستخدم):

12126 EAP-FAST cryptobinding verification passed

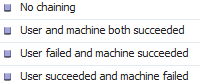

إذا فشل التحقق من صحة ربط التشفير، تفشل جلسة EAP بالكامل. إذا فشلت إحدى عمليات المصادقة التي تم إجراؤها على الوحدة، فسيظل الأمر على ما يرام - ونتيجة لذلك، يسمح ISE للمسؤول بتكوين نتائج سلاسل متعددة استنادا إلى حالة التخويل NetworkAccess:EapChainingResult:

يتم تمكين EAP-Chaing على NAM تلقائيا عند تمكين مصادقة مستخدم وجهاز EAP-FAST.

يجب تكوين سلسلة EAP في ISE.

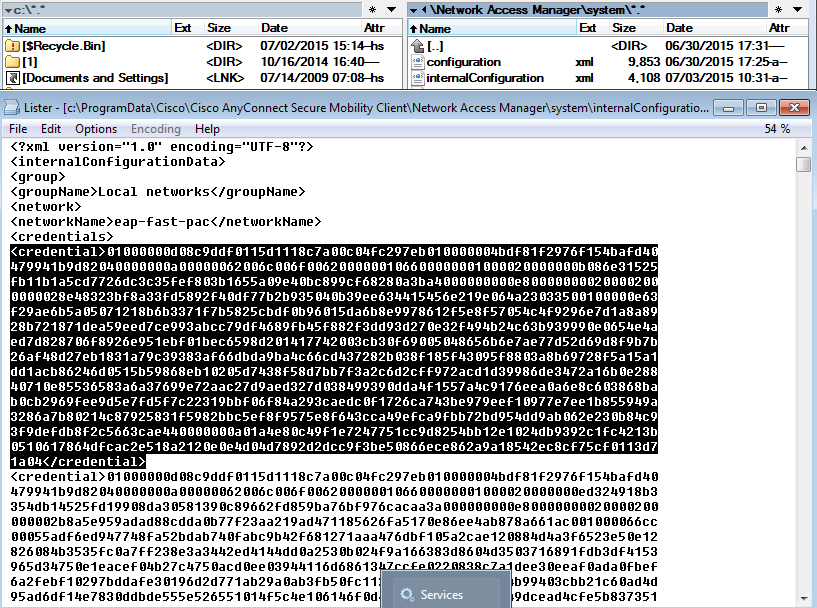

حيث يتم تخزين ملفات PAC

بشكل افتراضي، يتم تخزين قوائم التحكم في الوصول (PAC) للنفق والجهاز في C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\Network Access Manager\system\internalConfiguration.xml في الأقسام <credential>. يتم تخزين هذه في شكل مشفر.

يتم تخزين قوائم التحكم في الوصول الخاصة بالتفويض في الذاكرة فقط وتتم إزالتها بعد إعادة التشغيل أو إعادة تشغيل خدمة NAM.

يجب إعادة تشغيل الخدمة لإزالة Tunnel أو PAC للجهاز.

AnyConnect NAM 3.1 مقابل 4.0

سمح محرر ملف تعريف AnyConnect 3.x NAM للمسؤول بتكوين مسوغات الوصول المحمي (PACs) يدويا. تمت إزالة هذه الميزة من محرر ملف تعريف AnyConnect 4.x NAM.

يعتمد قرار إزالة هذه الوظيفة على معرف تصحيح الأخطاء من Cisco CSCuf31422 ومعرف تصحيح الأخطاء Cisco CSCua13140 .

الأمثلة

الرسم التخطيطي للشبكة

تم إختبار جميع الأمثلة باستخدام مخطط الشبكة هذا. وينطبق الشيء نفسه أيضا عند إستخدام الاتصال اللاسلكي.

EAP-FAST بدون EAP بالتواصل مع مسوغ الوصول المحمي للمستخدم والآلة

بشكل افتراضي، يتم تعطيل EAP_Chaing على ISE. ومع ذلك، يتم تمكين جميع الخيارات الأخرى بما في ذلك قوائم التحكم في الوصول الخاصة بالجهاز والتخويل. تحتوي المطالبة بالفعل على مسوغ وصول محمي PAC صالح للجهاز والنفق. في هذا التدفق، هناك مصادقتان منفصلتان - واحدة للجهاز وواحدة للمستخدم - مع سجل منفصل على ISE. الخطوات الرئيسية كما تم تسجيلها بواسطة ISE. المصادقة الأولى (الجهاز):

- يقوم المكمل بإرسال TLS Client Hello مع PAC للجهاز.

- يتحقق الخادم من صحة مسوغ الوصول المحمي للجهاز ويبني نفق TLS (لا توجد شهادات مستخدمة).

- يقوم الخادم بالتحقق من صحة مسوغ الوصول المحمي (PAC) للجهاز وإجراء البحث عن الحساب في Active Directory وتخطي الأسلوب الداخلي.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

24351 Account validation succeeded

24420 User's Attributes retrieval from Active Directory succeeded - example . com

22037 Authentication Passed

12124 EAP-FAST inner method skipped

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

المصادقة الثانية (مستخدم):

- يرسل ملتمس TLS زبون Hello مع PAC النفق.

- يتحقق الخادم من صحة مسوغ الوصول المحمي ويبني نفق TLS (لا توجد شهادات مستخدمة).

- بما أن الملاحق لا يحتوي على مسوغ وصول محمي (PAC) للتخويل، فإن الأسلوب الداخلي (EAP-MSCHAP) يستخدم للمصادقة.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12125 EAP-FAST inner method started

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example . com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

في قسم "سمات أخرى" من التقرير المفصل في ISE، يلاحظ ذلك لكل من مصادقة المستخدم والمصادقة الآلية:

EapChainingResult: No chaining

EAP-FAST مع توصيل EAP السريع بإعادة توصيل PAC

في هذا التدفق، يكون للمطالب بالفعل مسوغات وصول محمي (PAC) نفق صالحة مع مسوغات الوصول المحمي (PAC) الخاصة بتفويض المستخدم والآلة:

- يرسل ملتمس TLS زبون Hello مع PAC النفق.

- يتحقق الخادم من صحة مسوغ الوصول المحمي ويبني نفق TLS (لا توجد شهادات مستخدمة).

- يقوم ISE بتشغيل توصيل EAP، ويربط ملتمس PACs التفويض للمستخدم والآلة باستخدام TLV داخل نفق TLS.

- يتحقق ISE من صحة مسوغات التخويل (لا توجد طريقة داخلية مطلوبة)، ويتحقق من وجود الحسابات في Active Directory (لا توجد مصادقة إضافية)، ويؤدي إلى إرجاع النجاح.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12210 Received User Authorization PAC

12211 Received Machine Authorization PAC

24420 User's Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

24439 Machine Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

وفي قسم "سمات أخرى" من التقرير المفصل في ISE، يلاحظ ما يلي:

EapChainingResult: EAP Chaining

بالإضافة إلى ذلك، يتم تضمين كل من مسوغات المستخدم والآلة في نفس السجل كما هو موضح هنا:

Username: cisco,host/mgarcarz-PC

EAP-FAST مع توصيل EAP بدون PAC

في هذا التدفق، تم تكوين NAM لعدم إستخدام مسوغ وصول محمي PAC، كما تم تكوين ISE لعدم إستخدام مسوغ الوصول المحمي (لكن مع توصيل EAP)

- يقوم المكمل بإرسال TLS Client Hello بدون PAC للنفق.

- يستجيب الخادم مع حمولة شهادة TLS وطلب الشهادة.

- يجب أن يثق الطالب بشهادة الخادم، ولا يرسل أي شهادة عميل (حمولة الشهادة صفر)، ويتم إنشاء نفق TLS.

- أرسل ISE طلب TLV لشهادة العميل داخل نفق TLS، ولكن لا يوجد طالب (ليس من الضروري أن يكون له من أجل المتابعة).

- يبدأ توصيل EAP للمستخدم، باستخدام الأسلوب الداخلي بمصادقة MSCHAPv2.

- يستمر في مصادقة الجهاز، باستخدام الأسلوب الداخلي مع مصادقة MSCHAPv2.

- لا يتم توفير قوائم التحكم في الوصول الخاصة بالمنفذ (PAC).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12176 EAP-FAST PAC-less full handshake finished successfully

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-FAST مع انتهاء صلاحية PAC لتفويض التسلسل EAP

في هذا التدفق، يحتوي الممول على مسوغات وصول محمي (PAC) صالحة للتخويل ولكن انتهت صلاحيتها:

- يرسل ملتمس TLS زبون Hello مع PAC النفق.

- يتحقق الخادم من صحة مسوغ الوصول المحمي ويبني نفق TLS (لا توجد شهادات مستخدمة).

- يقوم ISE بتشغيل توصيل EAP، ويربط ملتمس PACs التفويض للمستخدم والآلة باستخدام TLV داخل نفق TLS.

- مع انتهاء صلاحية مسوغات الوصول المحمي، يبدأ الأسلوب الداخلي لكل من المستخدم والآلة (EAP-MSCHAP).

- بمجرد نجاح كلا المصدقين، يتم توفير كل من قوائم التحكم في الوصول الخاصة بتفويض المستخدم والآلة.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12227 User Authorization PAC has expired - will run inner method

12228 Machine Authorization PAC has expired - will run inner method

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-FAST مع EAP نفق تسلسلي PAC انتهت صلاحيته

في هذا التدفق عندما لا يوجد مسوغ وصول محمي (PAC) نفق صالح، يحدث تفاوض TLS الكامل مع المرحلة الداخلية.

- يقوم المكمل بإرسال TLS Client Hello بدون PAC للنفق.

- يستجيب الخادم مع حمولة شهادة TLS وطلب الشهادة.

- يجب أن يثق الطالب بشهادة الخادم، ولا يرسل شهادة العميل (حمولة الشهادة صفر)، تم إنشاء نفق TLS.

- يرسل ISE طلب TLV لشهادة العميل داخل نفق TLS، ولكن لا يقوم المطالب (ليس من الضروري أن يكون لديه من أجل المتابعة).

- يبدأ توصيل EAP للمستخدم، باستخدام الأسلوب الداخلي بمصادقة MSCHAPv2.

- يستمر في مصادقة الجهاز، باستخدام الأسلوب الداخلي مع مصادقة MSCHAPv2.

- تم توفير جميع مسوغات الوصول المحمي (PAC) بنجاح (تم تمكينها في تكوين ISE).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12149 EAP-FAST built authenticated tunnel for purpose of PAC provisioning

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

11018 RADIUS is re-using an existing session

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12126 EAP-FAST cryptobinding verification passed

12200 Approved EAP-FAST client Tunnel PAC request

12202 Approved EAP-FAST client Authorization PAC request

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-FAST مع تسلسل EAP وتوفير PAC نفق TLS مجهول

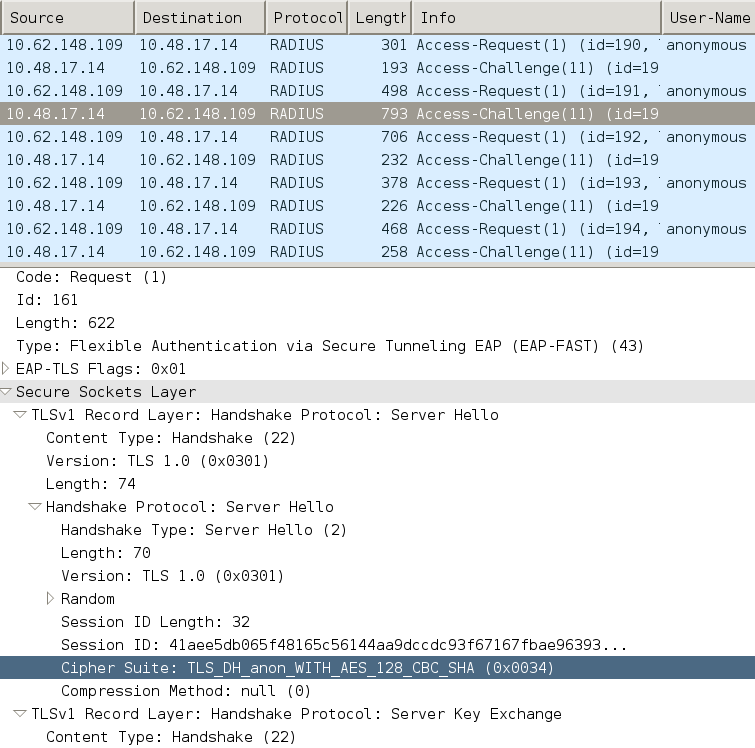

في هذا التدفق، تم تكوين نفق ISE و NAM Anonymous TLS لتوفير PAC (تم تعطيل نفق ISE المصدق TLS لتوفير PAC) يبدو طلب تزويد PAC:

- يقوم المكمل بإرسال TLS Client Hello بدون العديد من المشفرات.

- يستجيب الخادم باستخدام شفرة TLS Hello و TLS Anonymous Diffie Hellman (على سبيل المثال TLS_DH_Anon_WITH_AES_128_CBC_SHA).

- يقبل الطالب ذلك ويتم بناء نفق TLS المجهول (لا يتم تبادل الشهادات).

- يبدأ توصيل EAP للمستخدم، باستخدام الأسلوب الداخلي بمصادقة MSCHAPv2.

- يستمر في مصادقة الجهاز، باستخدام الأسلوب الداخلي مع مصادقة MSCHAPv2.

- لأن نفق TLS المجهول قيد الإنشاء لا يسمح بوحدات PAC للتخويل.

- يتم إرجاع رفض RADIUS لإجبار المكمل على إعادة المصادقة (باستخدام مسوغ وصول محمي مزود).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12808 Prepared TLS ServerKeyExchange message

12810 Prepared TLS ServerDone message

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12131 EAP-FAST built anonymous tunnel for purpose of PAC provisioning

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12200 Approved EAP-FAST client Tunnel PAC request

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

التقاط حزمة Wireshark لمفاوضات نفق TLS مجهولة:

EAP-FAST مع EAP يوصل مصادقة المستخدم فقط

في هذا التدفق، تم تكوين AnyConnect NAM مع EAP-FAST والمستخدم (EAP-TLS) ومصادقة الجهاز (EAP-TLS). تم تمهيد كمبيوتر Windows ولكن لم يتم توفير بيانات اعتماد المستخدم. يقوم المحول بتهيئة جلسة عمل 802.1x، وعلى الرغم من ذلك، يجب أن تستجيب NAM، ولم يتم توفير بيانات اعتماد المستخدم، (لا يوجد وصول إلى مخزن المستخدم والشهادة بعد) لذلك. تفشل مصادقة المستخدم بينما يكون الجهاز ناجحا - حالة ISE authz فشل وصول الشبكة:EapChaingResult EQUALS User ونجاح الجهاز" مستوفاة. فيما بعد، يقوم المستخدم بتسجيل الدخول وتبدأ عملية مصادقة أخرى، ينجح كل من المستخدم والآلة.

- يقوم المكمل بإرسال TLS Client Hello مع PAC للجهاز.

- يستجيب الخادم باستخدام مواصفات تشفير تغيير TLS - يتم إنشاء نفق TLS على الفور استنادا إلى PAC هذا.

- يقوم ISE بتهيئة تسلسل EAP وطلب هوية المستخدم.

- يوفر المطالب هوية الجهاز بدلا من ذلك (المستخدم غير جاهز بعد)، وينتهي من الأسلوب الداخلي EAP-TLS.

- يطلب ISE هوية المستخدم مرة أخرى، ولا يمكن للمطالب توفيرها.

- يرسل ISE TLV مع نتيجة وسيطة = فشل (لمصادقة المستخدم).

- الدالة ISE ترجع رسالة نجاح EAP النهائية، ISE شرط الوصول إلى الشبكة:EapChaingResult = مستخدم فاشل والكمبيوتر ناجح راض.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12215 Client suggested 'Machine' identity type instead

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12523 Extracted EAP-Response/NAK for inner method requesting to use EAP-TLS instead

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12816 TLS handshake succeeded

12509 EAP-TLS full handshake finished successfully

22070 Identity name is taken from certificate attribute

15013 Selected Identity Source - Test-AD

24323 Identity resolution detected single matching account

22037 Authentication Passed

12202 Approved EAP-FAST client Authorization PAC request

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12216 Identity type provided by client was already used for authentication

12967 Sent EAP Intermediate Result TLV indicating failure

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

12106 EAP-FAST authentication phase finished successfully

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-FAST مع سلاسل EAP وإعدادات نفق TLS غير المتزامنة

في هذا التدفق، تم تكوين ISE لتوفير PAC فقط عبر نفق TLS مجهول، ولكن NAM تستخدم نفق TLS مصدق، وتم تسجيل ذلك بواسطة ISE:

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12814 Prepared TLS Alert message

12817 TLS handshake failed

12121 Client didn't provide suitable ciphers for anonymous PAC-provisioning

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

وهذا يحدث عندما تحاول NAM إنشاء نفق TLS مصدق باستخدام شفرة TLS الخاصة به - ولا تقبل هذه الشفرات من قبل ISE التي تم تكوينها لنفق TLS مجهول (قبول شفرة DH فقط)

استكشاف الأخطاء وإصلاحها

محرك خدمات كشف الهوية (ISE)

بالنسبة للسجلات التفصيلية، يجب تمكين تصحيح أخطاء وقت التشغيل AAA على عقدة PSN المقابلة. فيما يلي بعض الأمثلة على السجلات من prrt-server.log:

إنشاء مسوغات الوصول المحمي (PAC) للجهاز:

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Using IID from PAC request for machine,EapFastTlv.cpp:1234

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Adding PAC of type=Machine Authorization,EapFastProtocol.cpp:3610

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: Generating Pac, Issued PAC type=Machine Authorization with expiration time: Fri Jul 3 10:38:30 2015

الموافقة على طلب مسوغات الوصول المحمي:

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine,EapFastProtocol.cpp:955

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine Authorization,EapFastProtocol.cpp:955

التحقق من صحة مسوغ الوصول المحمي:

DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC is valid,EapFastProtocol.cpp:3403

Eap,2015-07-03 09:34:39,208,DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC accepted,EapFastProtocol.cpp:3430

مثال على الملخص الناجح لإنشاء مسوغات الوصول المحمي (PAC):

DEBUG,0x7fd5331fd700,cntx=0001162749,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=cisco,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Provisioning. Authenticated. Inner method succeeded. Inner method succeeded. Generated PAC of type Tunnel V1A. Generated PAC of type User Authorization. Generated PAC of type Machine. Generated PAC of type Machine Authorization. Success

مثال على ملخص ناجح للتحقق من صحة مسوغ الوصول المحمي:

DEBUG,0x7fd5330fc700,cntx=0001162503,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Authentication. PAC type Tunnel V1A. PAC is valid.Skip inner method. Skip inner method. Success

AnyConnect NAM

مثال لجلسة عمل عدم ربط EAP، مصادقة الجهاز بدون إعادة توصيل سريع:

EAP: Identity requested

Auth[eap-fast-pac:machine-auth]: Performing full authentication

Auth[eap-fast-pac:machine-auth]: Disabling fast reauthentication

مثال على بحث PAC للتخويل (مصادقة الجهاز لجلسة عمل غير EAP-Network):

Looking for matching pac with iid: host/ADMIN-PC2

Requested machine pac was sen

يمكن التحقق من جميع حالات الأسلوب الداخلي (ل MSCHAP) من هذه السجلات:

EAP (0) EAP-MSCHAP-V2: State: 0 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 2 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 1 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 4 (eap_auth_mschapv2_c.c 73

تسمح NAM بتكوين ميزة التسجيل الموسع التي تلتقط جميع حزم EAP وتحفظها في ملف PCAP. وهذا مفيد خصوصا لوظيفة Start Before Login (يتم التقاط حزم EAP حتى للمصادقة التي تحدث قبل تسجيل دخول المستخدم). لتنشيط الميزات، اسأل مهندس TAC.

المراجع

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

15-Mar-2016

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Michal Garcarz

- Thomas Wall

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات