Unified Communications Manager، الإصدار 10.5 SAML SSO Configuration Example

خيارات التنزيل

-

ePub (1.0 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية تكوين لغة تسجيل الدخول الأحادي (SAML) لتأكيد الأمان (SSO) والتحقق من صحتها ل Cisco Unified Communications Manager (CUCM).

المتطلبات الأساسية

المتطلبات

إعداد بروتوكول وقت الشبكة (NTP)

لكي يعمل SAML SSO، يجب تثبيت إعداد NTP الصحيح والتأكد من أن فرق الوقت بين موفر الهوية (IdP) وتطبيقات الاتصالات الموحدة لا يتجاوز ثلاث ثوان.

إذا كان هناك عدم تطابق زمني بين CUCM و IdP، تتلقى هذا الخطأ: "إستجابة SAML غير صحيحة." قد يحدث هذا الخطأ عندما يكون الوقت غير متزامن بين خوادم CUCM و IdP. لكي يعمل SAML SSO، يجب عليك تثبيت إعداد NTP الصحيح والتأكد من أن فرق الوقت بين IdP وتطبيقات الاتصالات الموحدة لا يتجاوز ثلاث ثوان.

للحصول على معلومات حول كيفية مزامنة الساعات، ارجع إلى قسم إعدادات NTP في دليل إدارة نظام تشغيل الاتصالات الموحدة من Cisco.

إعداد خادم اسم المجال (DNS)

يمكن لتطبيقات الاتصالات الموحدة إستخدام DNS لحل أسماء المجالات المؤهلة بالكامل (FQDNs) لعناوين IP. يجب أن يكون موفرو الخدمة والمعرف قابلين للحل بواسطة المستعرض.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Active Directory Federation Service (AD FS)، الإصدار 2.0 ك IdP

- CUCM الإصدار 10.5 كمزود خدمة

- برنامج Microsoft Internet Explorer 10

تحذير: يستند هذا المستند إلى CUCM تم تثبيته حديثا. إذا قمت بتكوين SAML SSO على خادم موجود بالفعل في الإنتاج، فقد تضطر إلى تخطي بعض الخطوات وفقا لذلك. يجب أيضا فهم تأثير الخدمة إذا قمت بتنفيذ الخطوات على خادم الإنتاج. ويوصى بتنفيذ هذا الإجراء خلال ساعات عدم العمل.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

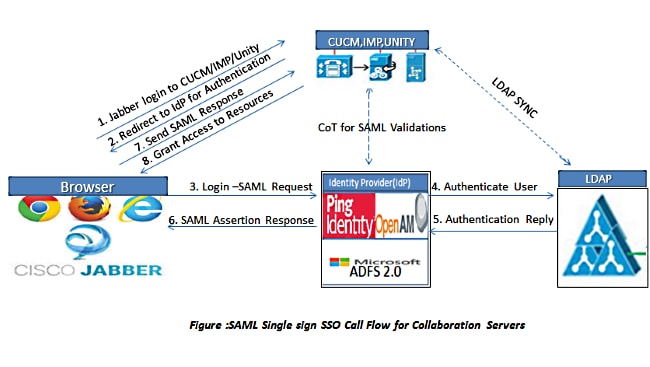

SAML هو تنسيق بيانات ذو معايير مفتوحة قائم على XML يمكن المسؤولين من الوصول إلى مجموعة محددة من تطبيقات التعاون من Cisco بسلاسة بعد تسجيل الدخول إلى أحد هذه التطبيقات. ينشئ SAML SSO دائرة الثقة (CoT) عندما يتبادل البيانات الأولية كجزء من عملية التقديم بين IdP ومزود الخدمة. يثق مزود الخدمة في معلومات مستخدم IDp لتوفير الوصول إلى الخدمات أو التطبيقات المختلفة.

ملاحظة: لم يعد موفرو الخدمات مشتركين في المصادقة. يفوض SAML الإصدار 2.0 المصادقة بعيدا عن مزودي الخدمة وإلى المعرفات. يقوم العميل بالمصادقة مقابل IdP، ويمنح IdP التأكيد للعميل. يقدم العميل التأكيد إلى موفر الخدمة. نظرا لوجود "شركة شراء"، يثق مزود الخدمة في التأكيد ويمنح حق الوصول إلى العميل.

التكوين

الرسم التخطيطي للشبكة

إعداد الدليل

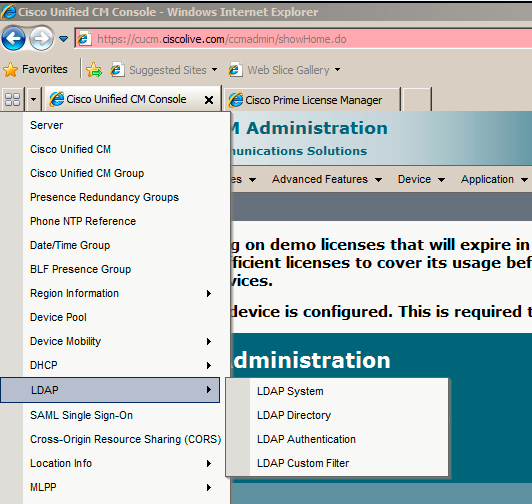

- أختر إدارة CM الموحدة من Cisco > النظام > LDAP > نظام LDAP.

- طقطقة يضيف جديد.

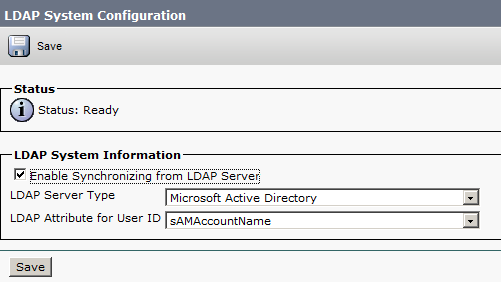

- قم بتكوين نوع خادم البروتوكول الخفيف للوصول إلى الدليل (LDAP) وسمته.

- أخترت يمكن مزامنة من LDAP نادل.

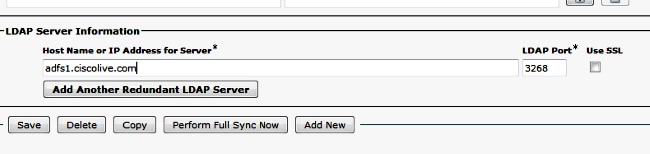

- أختر إدارة CM الموحدة من Cisco > النظام > LDAP > دليل LDAP.

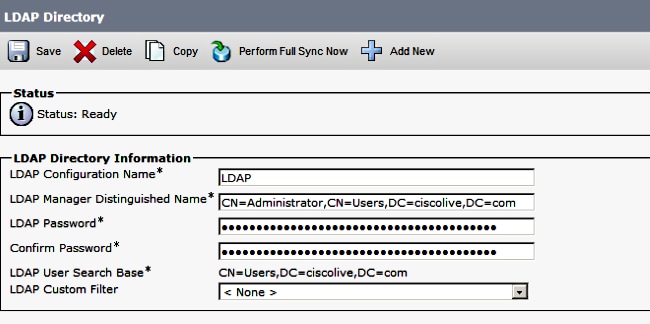

- تكوين هذه العناصر:

- إعدادات حساب دليل LDAP

- سمات المستخدم المراد مزامنتها

- جدول المزامنة

- اسم مضيف خادم LDAP أو عنوان IP ورقم المنفذ

- قم بإلغاء تحديد إستخدام SSL إذا كنت لا تريد إستخدام طبقة مأخذ التوصيل الآمنة (SSL) للاتصال بدليل LDAP.

تلميح: إذا كنت تريد تكوين LDAP عبر SSL، قم بتحميل شهادة دليل LDAP إلى CUCM. راجع محتوى دليل LDAP في Cisco Unified Communications Manager SRND للحصول على معلومات حول آلية مزامنة الحساب لمنتجات LDAP المحددة وأفضل الممارسات العامة لمزامنة LDAP.

- انقر فوق حفظ ثم قم بإجراء المزامنة الكاملة الآن.

ملاحظة: تأكد من تمكين خدمة Cisco DirSync في صفحة ويب الخدمة قبل النقر فوق حفظ.

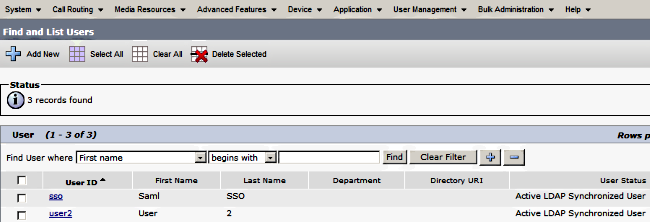

- انتقل إلى إدارة المستخدم > المستخدم النهائي، وحدد مستخدما تريد منحه الدور الإداري ل CUCM (يحدد هذا المثال المستخدم SSO).

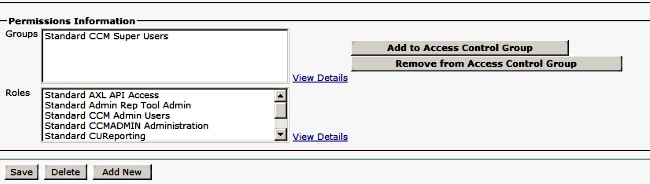

- قم بالتمرير لأسفل إلى معلومات الأذونات وانقر فوق إضافة إلى مجموعة التحكم في الوصول. حدد المستخدمين المتميزين ل CCM القياسي، انقر إضافة التحديد، وانقر حفظ.

تمكين SAML SSO

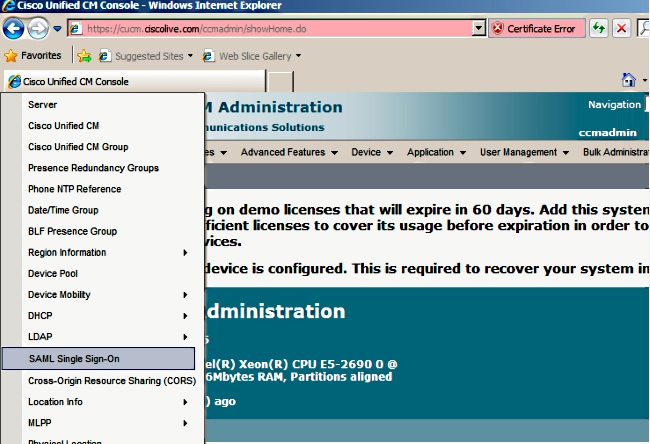

- قم بتسجيل الدخول إلى واجهة مستخدم إدارة CUCM.

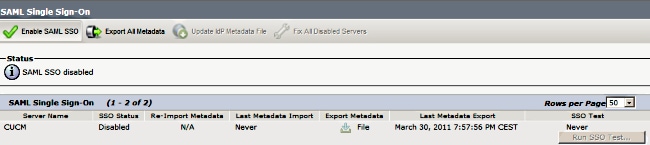

- أختر نظام > تسجيل دخول أحادي SAML ويفتح نافذة تكوين تسجيل الدخول الأحادي SAML.

- لتمكين SAML SSO على المجموعة، انقر فوق تمكين SAML SSO.

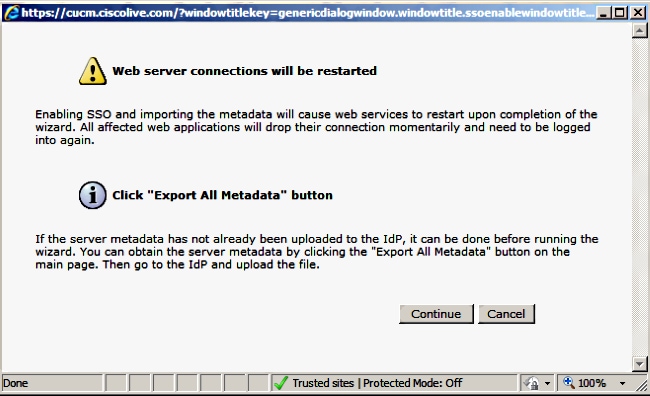

- في نافذة "إعادة ضبط التحذير"، انقر فوق متابعة.

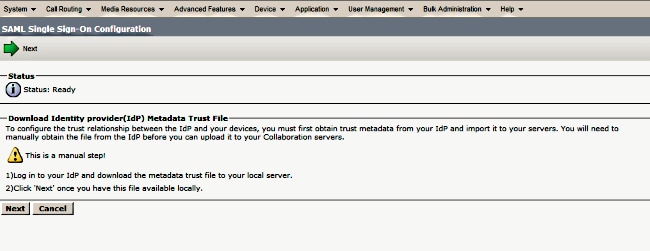

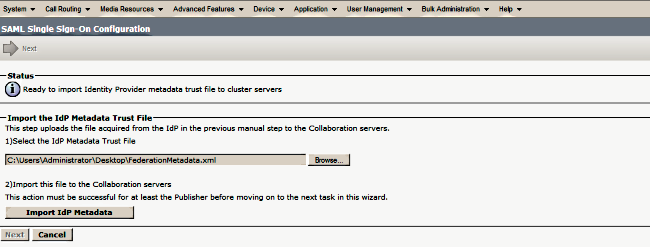

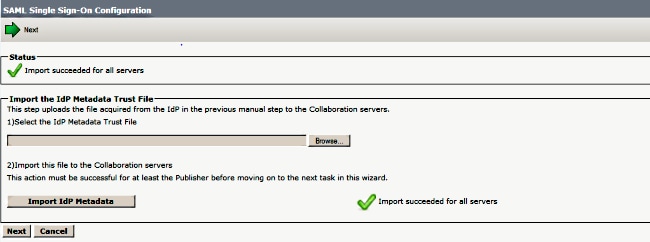

- على شاشة SSO، انقر فوق إستعراض لاستيراد ملف XML الخاص ببيانات تعريف IdP (FederationMetadata.xml) مع الخطوة Download IdP Metadata.

- بمجرد تحميل ملف بيانات التعريف، انقر فوق إستيراد بيانات تعريف معرف P لاستيراد معلومات المعرف إلى CUCM. تأكد من نجاح الاستيراد وانقر فوق التالي للمتابعة.

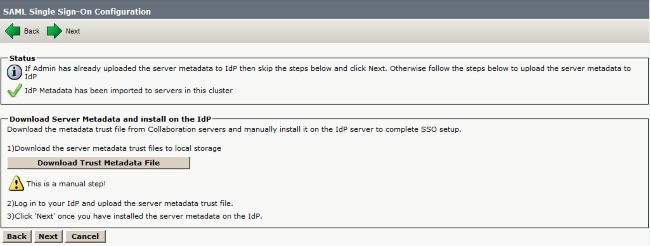

- انقر فوق تنزيل ملف بيانات تعريف الثقة (إختياري) لحفظ CUCM وبيانات تعريف CUCM IM والحضور الأولية إلى مجلد محلي وانتقل إلى إضافة CUCM كثقة الطرف المعول. بمجرد اكتمال تكوين AD FS، انتقل إلى الخطوة 8.

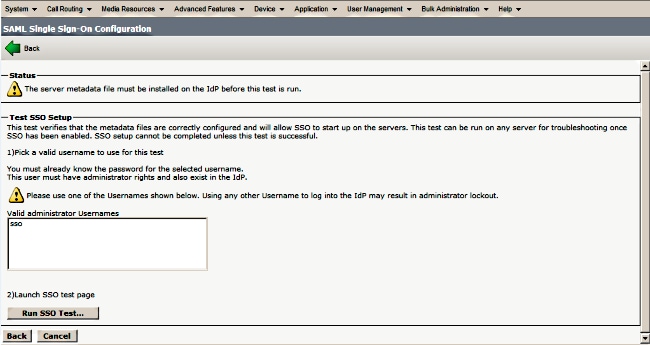

- حدد SSO كمستخدم إداري وانقر فوق تشغيل إختبار SSO.

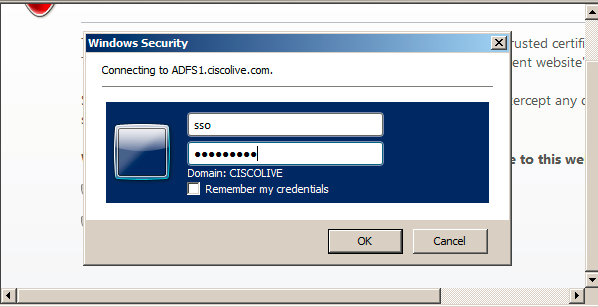

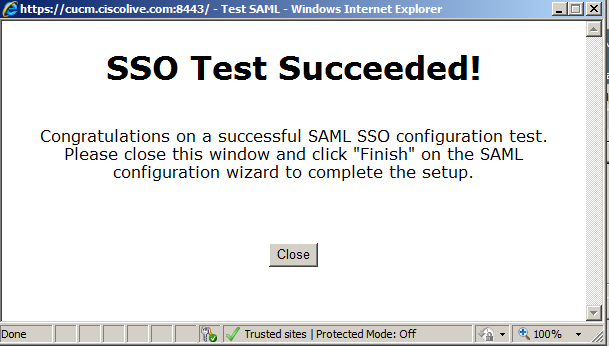

- تجاهل تحذيرات الشهادة ومواصلة المتابعة. عندما يطلب منك بيانات الاعتماد، أدخل اسم المستخدم وكلمة المرور ل SSO المستخدم وانقر موافق.

ملاحظة: يستند مثال التكوين هذا إلى شهادات CUCM و AD FS ذاتية التوقيع. في حالة إستخدام شهادات المرجع المصدق (CA)، يجب تثبيت الشهادات المناسبة على كل من AD FS و CUCM. راجع إدارة الشهادة والتحقق من الصحة للحصول على مزيد من المعلومات.

- بعد اكتمال جميع الخطوات، يتم عرض رسالة "نجح إختبار SSO!". انقر فوق إغلاق وإنهاء" للمتابعة. لقد أكملت الآن مهام التكوين بنجاح لتمكين SSO على CUCM باستخدام AD FS.

- بما أن CUCM IM و Presence يعملان مثل مشترك CUCM، يجب تكوين إضافة CUCM IM والتواجد كثقة طرف الاعتماد ثم تشغيل إختبار SSO لتمكين SAML SSO من صفحة CUCM SAML SSO نفسها.

ملاحظة: إذا قمت بتكوين ملفات XML لبيانات تعريف كافة العقد على IdP وقمت بتمكين عملية SSO على عقدة واحدة، فسيتم تمكين SAML SSO على جميع العقد في نظام المجموعة.

يجب تهيئة AD FS لجميع عقد CUCM و CUCM IM والحضور في نظام مجموعة كجهة اتصال.

تلميح: يجب أيضا تكوين Cisco Unity Connection و CUCM IM والتواجد ل SAML SSO إذا كنت تريد إستخدام تجربة SAML SSO لعملاء Cisco Jabber.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

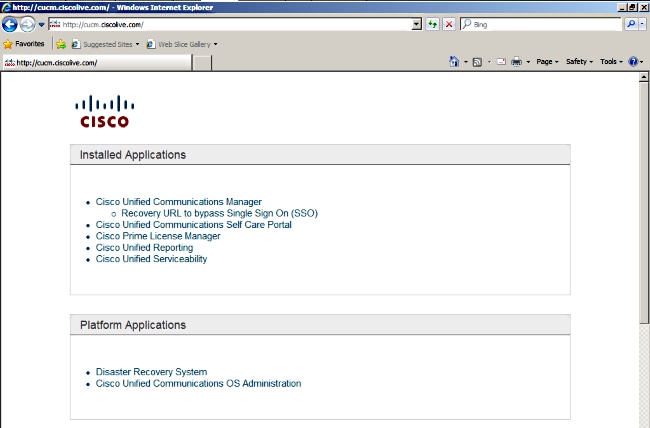

- افتح مستعرض ويب وأدخل FQDN ل CUCM.

- انقر فوق Cisco Unified Communications Manager.

- حدد WebApp (إدارة CM/الخدمة الموحدة/تقارير Cisco الموحدة) واضغط Go، ومن ثم يجب مطالبتك بإدخال بيانات الاعتماد بواسطة AD FS. بمجرد إدخال بيانات اعتماد المستخدم SSO، يتم تسجيل دخولك إلى WebApp المحدد (صفحة إدارة CM، صفحة الخدمة الموحدة، Cisco Unified Reporting).

ملاحظة: لا يمكن SAML SSO الوصول إلى هذه الصفحات:

- مدير الترخيص Prime

- إدارة نظام التشغيل

- نظام إستعادة القدرة على العمل بعد الكوارث

استكشاف الأخطاء وإصلاحها

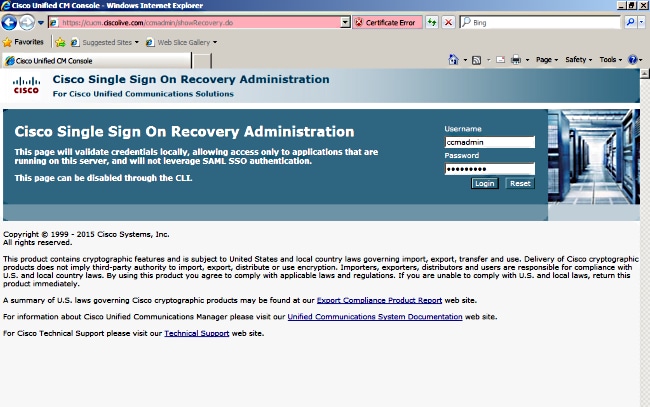

إذا لم تكن قادرا على تمكين SAML ولم تكن قادرا على تسجيل الدخول، أستخدم الخيار الجديد تحت التطبيقات المثبتة والمسمى عنوان URL للاستعادة لتجاوز تسجيل الدخول الأحادي (SSO)، والذي يمكن إستخدامه لتسجيل الدخول باستخدام بيانات الاعتماد التي تم إنشاؤها أثناء التثبيت أو المستخدمين الإداريين ل CUCM الذين تم إنشاؤها محليا.

لمزيد من أستكشاف الأخطاء وإصلاحها، ارجع إلى أستكشاف أخطاء SAML SSO وإصلاحها لمنتجات التعاون 10.x.

تمت المساهمة بواسطة مهندسو Cisco

- A M Mahesh BabuTAC من Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات