فهم تجنب حلقة Nexus VPC

خيارات التنزيل

-

ePub (568.7 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند السيناريوهات التي يمكن فيها لتجنب تكرار حلقات الكمبيوتر الشخصي (vPC) التأثير على إعادة توجيه حركة مرور البيانات في تصميمات الشبكة المستندة إلى Nexus من الطبقة 3.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- واجهة سطر الأوامر (CLI) لنظام تشغيل Nexus

- مفاهيم vPC

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- البرنامج 10.4(4)

- الجهاز N9K-C9364C-GX

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

في بيئات مراكز البيانات الحالية، تعد تقنية Cisco Nexus Virtual Port Channel (vPC) تقنية أساسية لتمكين التكرار وموازنة الأحمال. من خلال السماح بالاتصال بمحولين منفصلين من Nexus بالعمل كقناة منفذ منطقي واحدة، يعمل جهاز vPC على تبسيط بنية الشبكة وتحسين الموثوقية للأجهزة التي يتم تدفقها من الخادم. ومع ذلك، يمكن أن تؤدي بعض تفاصيل التكوين إلى تعقيدات عملياتية.

يقوم هذا المستند باستكشاف السيناريوهات التي يصبح فيها تجنب حلقة عمل vPC مهما ويفحص تأثيره على إعادة توجيه حركة مرور البيانات. يعد التوصل إلى فهم واضح لهذه الآلية أمرا بالغ الأهمية لمهندسي الشبكات الذين يسعون إلى تصميم إمكانية اتصال قوية وفعالة من المستوى الثالث وصيانتها في البنية الأساسية القائمة على Nexus، مما يساعد على منع انقطاع حركة مرور البيانات والحفاظ على الأداء الأمثل للشبكة.

المشكلة

في بيئة Cisco Nexus باستخدام vPC، يمكن لمشغلي الشبكة ملاحظة سلوك إعادة توجيه حركة المرور غير المتوقع الناجم عن قاعدة تجنب تكرار حلقة vPC. عندما تنتقل حركة المرور من نظير vPC إلى آخر عبر إرتباط نظير vPC، فإنها لا تستطيع الخروج من خلال أي قناة منفذ vPC نشطة على كلا المحولين. ونتيجة لذلك، يمكن أن تواجه الأجهزة التي تعتمد على هذا المسار للاتصال الحزم المسقطة أو فقدان الاتصال، حتى إذا ظهرت جميع الارتباطات المادية قيد التشغيل.

يعد فهم قاعدة تجنب تكرار حلقات الكمبيوتر الافتراضية (vPC) وإعداد تقارير حولها أمرا أساسيا لتصميم مخططات الشبكات المرنة واستكشاف أخطائها وإصلاحها، حيث أن التغاضي عن هذا السلوك يمكن أن يؤدي إلى حالات انقطاع غير متوقعة في الخدمة ويجعل مشكلات الشبكة أكثر صعوبة في التشخيص.

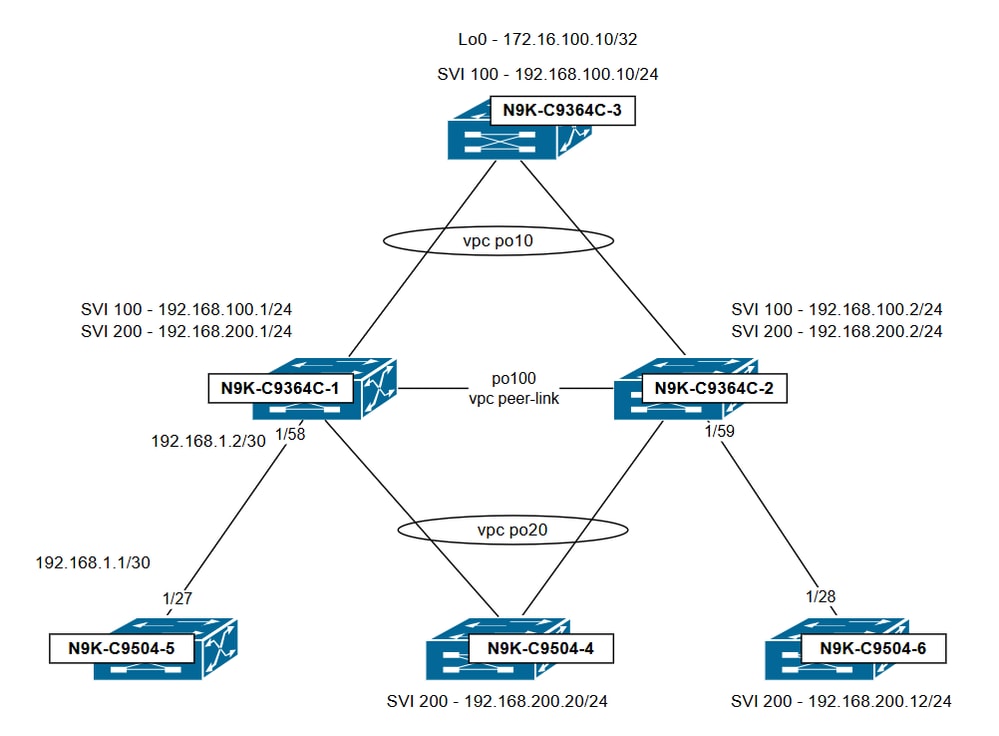

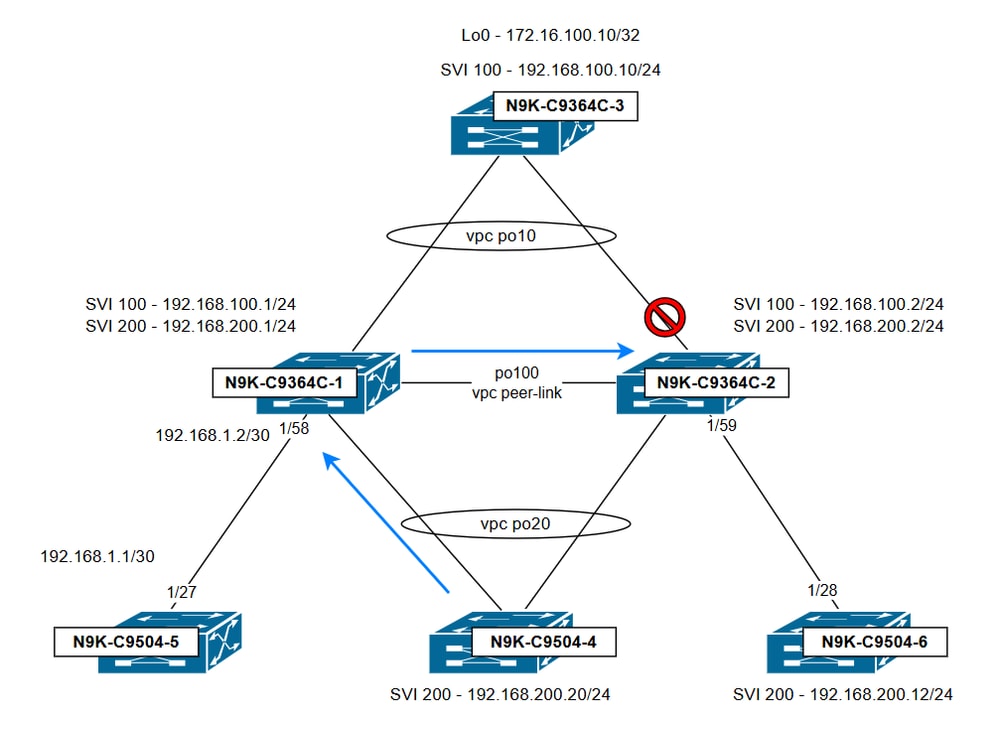

الرسم التخطيطي للشبكة

في هذا المخطط، يتم إنشاء مجال vPC بواسطة N9K-C9364C-1 و N9K-C9364C-2. يتم تكوين كلا المحولين باستخدام شبكات VLAN رقم 100 و 200 كشبكات VLAN الخاصة بتقنية vPC، ويتم إعداد SVIs لكل شبكة VLAN. ويعتبر مجال vPC مسؤولا عن التوجيه بين شبكات VLAN هذه. ما لم يحدد خلاف ذلك، يتم إستخدام IP الظاهري HSRP (VIP) المشترك بين محولات نظير vPC كالخطوة التالية للمسار الافتراضي بواسطة المحولات الأخرى في المخطط.

- تكوين N9K-C9364C-1 SVI

interface VLAN100

عدم إيقاف التشغيل

لا توجد عمليات إعادة توجيه IP

عنوان IP 192.168.100.1/24

لا توجد عمليات إعادة توجيه للإصدار السادس من بروتوكول الإنترنت (IP)

HSRP 100

IP 192.168.100.254

interface vlan200

عدم إيقاف التشغيل

لا توجد عمليات إعادة توجيه IP

عنوان IP 192.168.200.1/24

لا توجد عمليات إعادة توجيه للإصدار السادس من بروتوكول الإنترنت (IP)

HSRP 200

IP 192.168.200.254

- تكوين N9K-C9364C-2 SVI

interface VLAN100

عدم إيقاف التشغيل

لا توجد عمليات إعادة توجيه IP

عنوان IP 192.168.100.2/24

لا توجد عمليات إعادة توجيه للإصدار السادس من بروتوكول الإنترنت (IP)

HSRP 100

IP 192.168.100.254

interface vlan200

لا توجد عمليات إعادة توجيه IP

عنوان IP 192.168.200.2/24

لا توجد عمليات إعادة توجيه للإصدار السادس من بروتوكول الإنترنت (IP)

HSRP 200

IP 192.168.200.254

السيناريوهات

السيناريو 1: تم إيقاف تشغيل SVI لشبكة VLAN الخاصة بتقنية vPC إداريا على نظير vPC

أ) تتأثر حركة المرور الموجهة من أجهزة الكمبيوتر الشخصية إلى أجهزة الكمبيوتر الشخصية

في سيناريو العمل، يمكن ل N9K-C9504-4 (VLAN 200) إختبار اتصال N9K-C9364C-3 (VLAN 100) بنجاح. يشير Traceroute إلى أن مسار الاتصال يمر عبر 192.168.200.2، والذي تم تعيينه إلى N9K-C9364C-2.

N9K-C9504-4# ping 192.168.100.10

PING 192.168.100.10 (192.168.100.10): 56 data bytes

64 bytes from 192.168.100.10: icmp_seq=0 ttl=253 time=8.48 ms

64 bytes from 192.168.100.10: icmp_seq=1 ttl=253 time=0.618 ms

64 bytes from 192.168.100.10: icmp_seq=2 ttl=253 time=0.582 ms

64 bytes from 192.168.100.10: icmp_seq=3 ttl=253 time=0.567 ms

64 bytes from 192.168.100.10: icmp_seq=4 ttl=253 time=0.55 ms

--- 192.168.100.10 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 0.55/2.159/8.48 ms

N9K-C9504-4#

N9K-C9504-4# traceroute 192.168.100.10

traceroute to 192.168.100.10 (192.168.100.10), 30 hops max, 40 byte packets

1 192.168.200.2 (192.168.200.2) 1.129 ms 0.602 ms 0.724 ms <<<---- SVI 200 on N9K-C9364C-2

2 192.168.100.10 (192.168.100.10) 1.001 ms 0.657 ms 0.588 ms

عند هذه النقطة، يعمل تدفق حركة المرور بهذه الطريقة:

- N9K-C9364C-2 يستلم حركة مرور من 192.168.200.20 معد ل 192.168.100.10، مع الغاية {upper}mac address يثبت إلى ال HSRP مشترك فعلي {upper}mac (VMAC) داخل ال vPC مجال.

- نظرا لأن بروتوكول HSRP يعمل في الوضع النشط-النشط من منظور مستوى بيانات على جهاز الكمبيوتر الشخصي vPC، تقوم N9K-C9364C-2 بتوجيه حركة مرور البيانات من شبكة VLAN رقم 200 إلى شبكة VLAN رقم 100 وإعادة توجيهها من خلال برنامج vPC 10.

ولنتأمل هنا سيناريو حيث يتم إيقاف تشغيل SVI 200 على N9K-C9364C-2، ولكنه يظل نشطا على N9K-C9364C-1:

N9K-C9364C-1# show ip interface brief

IP Interface Status for VRF "default"(1)

Interface IP Address Interface Status

Vlan100 192.168.100.1 protocol-up/link-up/admin-up

Vlan200 192.168.200.1 protocol-up/link-up/admin-up <<<---- SVI 200 is up

N9K-C9364C-1#

N9K-C9364C-2# show ip interface brief

IP Interface Status for VRF "default"(1)

Interface IP Address Interface Status

Vlan100 192.168.100.2 protocol-up/link-up/admin-up

Vlan200 192.168.200.2 protocol-down/link-down/admin-down <<<---- SVI 200 is down

N9K-C9364C-2#

نظرا لفرق الحالة التشغيلية لبطاقات SVIs بين نظائر vPC، تم اكتشاف عدم تناسق من النوع 2 داخل مجال vPC:

N9K-C9364C-1# show vPC

Legend:

(*) - local vPC is down, forwarding via vPC peer-link

vPC domain id : 100

Peer status : peer adjacency formed ok

vPC keep-alive status : peer is alive

Configuration consistency status : success

Per-vlan consistency status : success

Type-2 consistency status : failed

Type-2 inconsistency reason : SVI type-2 configuration incompatible

vPC role : primary

Number of vPCs configured : 2

Peer Gateway : Enabled

Dual-active excluded VLANs : -

Graceful Consistency Check : Enabled

Auto-recovery status : Disabled

Delay-restore status : Timer is off.(timeout = 30s)

Delay-restore SVI status : Timer is off.(timeout = 10s)

Delay-restore Orphan-port status : Timer is off.(timeout = 0s)

Operational Layer3 Peer-router : Disabled

Virtual-peerlink mode : Disabled

vPC Peer-link status

---------------------------------------------------------------------

id Port Status Active vlans

-- ---- ------ -------------------------------------------------

1 Po100 up 1,100,200

vPC status

----------------------------------------------------------------------------

Id Port Status Consistency Reason Active vlans

-- ------------ ------ ----------- ------ ---------------

10 Po10 up success success 1,100,200

20 Po20 up success success 1,100,200

N9K-C9364C-1#

N9K-C9364C-2# show vPC

Legend:

(*) - local vPC is down, forwarding via vPC peer-link

vPC domain id : 100

Peer status : peer adjacency formed ok

vPC keep-alive status : peer is alive

Configuration consistency status : success

Per-vlan consistency status : success

Type-2 consistency status : failed

Type-2 inconsistency reason : SVI type-2 configuration incompatible

vPC role : secondary

Number of vPCs configured : 2

Peer Gateway : Enabled

Dual-active excluded VLANs : -

Graceful Consistency Check : Enabled

Auto-recovery status : Disabled

Delay-restore status : Timer is off.(timeout = 30s)

Delay-restore SVI status : Timer is off.(timeout = 10s)

Operational Layer3 Peer-router : Disabled

Virtual-peerlink mode : Disabled

vPC Peer-link status

---------------------------------------------------------------------

id Port Status Active vlans

-- ---- ------ -------------------------------------------------

1 Po100 up 1,100,200

vPC status

----------------------------------------------------------------------------

Id Port Status Consistency Reason Active vlans

-- ------------ ------ ----------- ------ ---------------

10 Po10 up success success 1,100,200

20 Po20 up success success 1,100,200

N9K-C9364C-2#

في هذه المرحلة، لم تعد حركة المرور من 192.168.200.20 إلى 192.168.100.10 ناجحة:

N9K-C9504-4# ping 192.168.100.10

PING 192.168.100.10 (192.168.100.10): 56 data bytes

Request 0 timed out

Request 1 timed out

Request 2 timed out

Request 3 timed out

Request 4 timed out

--- 192.168.100.10 ping statistics ---

5 packets transmitted, 0 packets received, 100.00% packet loss

N9K-C9504-4#

يتم إستخدام عملية إختبار اتصال ملونة (عملية إختبار اتصال ذات حجم MTU محدد) لتتبع المسار الذي تم إجراؤه بواسطة حركة المرور هذه:

N9K-C9504-4# ping 192.168.100.10 count 100 timeout 0 packet-size 1030

PING 192.168.100.10 (192.168.100.10): 1030 data bytes

Request 0 timed out

Request 1 timed out

---- snip -----

Request 98 timed out

Request 99 timed out

--- 192.168.100.10 ping statistics ---

100 packets transmitted, 0 packets received, 100.00% packet loss

N9K-C9504-4# ^C

N9K-C9504-4#

وفقا لعدادات الواجهة على N9K-C9364C-2، يتم تلقي حركة المرور هذه على قناة المنفذ 20 وإعادة توجيهها إلى القناة المنفذ 100 (إرتباط نظير vPC):

N9K-C9364C-2# show interface port-channel 20 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

port-channel20

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress vPC po20

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 100 <<<----- Egress po100 (vPC peer-link)

N9K-C9364C-2#

يحدث هذا السلوك لأنه يتم إيقاف تشغيل SVI 200 على N9K-C9364C-2، مما يمنع التوجيه المحلي لحركة مرور البيانات لشبكة VLAN 200. في هذا السيناريو، يتم ربط حركة مرور البيانات عبر إرتباط نظير vPC إلى N9K-C9364C-1، حتى يتمكن الجهاز من تنفيذ التوجيه بين شبكات VLAN.

بالنظر إلى عدادات الواجهة على N9K-C9364C-1، يتم التأكد من أن الحزم تصل إلى هذا الجهاز عبر إرتباط نظير vPC، ومع ذلك، لا توجد حزم صادرة تمت ملاحظتها على vPC port-channel 10، والتي تتصل ب 192.168.100.10.

N9K-C9364C-1# show interface port-channel 20 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

port-channel20

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0 <<<----- Expected egress vPC po10. No packets!!!

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress po100 (vPC peer-link)

60. Tx Packets from 1024 to 1518 bytes: = 0

N9K-C9364C-1#

على الرغم من أن حركة المرور تصل إلى N9K-C9364C-1 من خلال إرتباط النظير vPC، إلا أنها لا تتم إعادة توجيهها إلى vPC port-channel 10. وذلك لأن egress_vsl_drop bit تم تعيينه إلى 1 ل vPC هذا، والذي يحدث عندما تكون نفس vPC port-channel قيد التشغيل على محول النظير (على هذه الحالة N9K-C9364C-2).

N9K-C9364C-1# show system internal eltm info interface Po10 | i i vsl

egress_vsl_drop = 1

N9K-C9364C-1#

N9K-C9364C-1# show system internal vPCm info interface Po10 | i "Peer stat|Inform|vPC sta"

IF Elem Information:

MCECM DB Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

PSS Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

Shared Database Information:

Application database Information:

Lock Information:

N9K-C9364C-1#

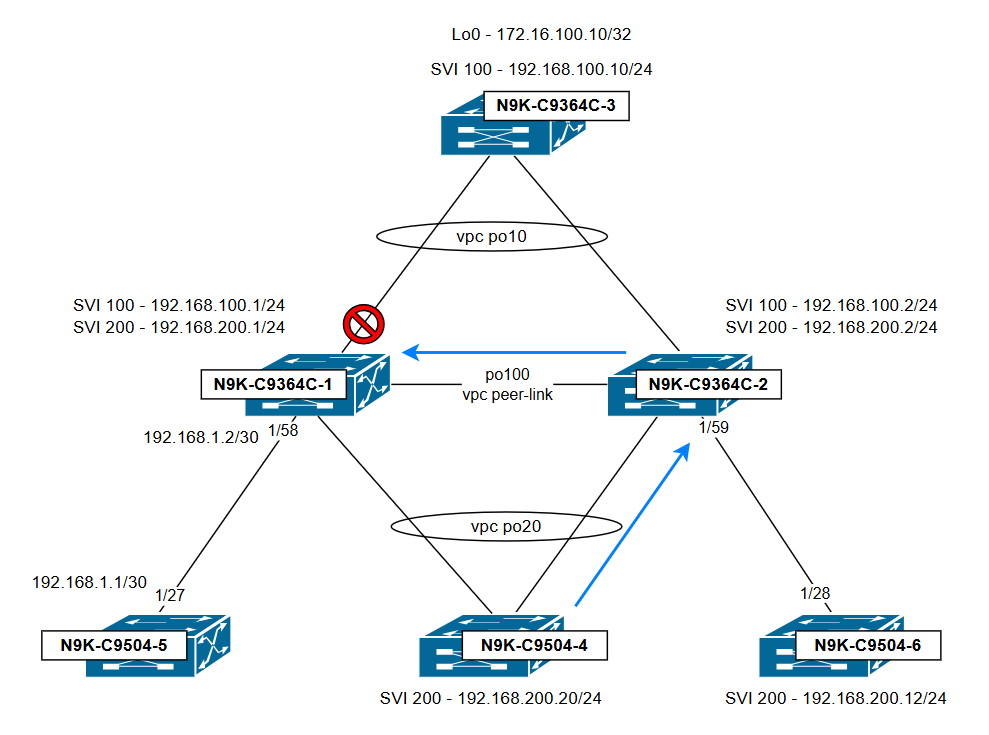

الطبولوجيا التي توضح تدفق حركة المرور والنقطة التي يتم إسقاطها عندها:

القرار:

تقوم N9K-C9364C-1 بإسقاط حركة المرور بسبب قاعدة تجنب تكرار تكرار vPC: لا يمكن إعادة توجيه حركة المرور المستلمة عبر إرتباط نظير vPC من أي قناة منفذ vPC نشطة على كلا المحولين."لتجنب هذه المشكلة، تأكد من أن الحالة الإدارية ل SVIs متناسقة على كلا المحولين وأن تكويناتهم متماثلة.

ب) تتأثر حركة المرور الموجهة من مضيف الجهاز اليتيم إلى جهاز الكمبيوتر الشخصي vPC

باعتبار نفس السيناريو الذي يتم فيه إيقاف تشغيل SVI 200 على N9K-C9364C-2، ولكنه يظل نشطا على N9K-C9364C-1. إختبار الاتصال من N9K-C9504-6 (VLAN 200) إلى N9K-C9364C-3 (VLAN 100) غير ناجح.

N9K-C9504-6# ping 192.168.100.10 packet-size 1030 count 100 timeout 0

PING 192.168.100.10 (192.168.100.10): 1030 data bytes

Request 0 timed out

Request 1 timed out

Request 2 timed out

---- snip -----

Request 97 timed out

Request 98 timed out

Request 99 timed out

--- 192.168.100.10 ping statistics ---

100 packets transmitted, 0 packets received, 100.00% packet loss

N9K-C9504-6#

يتم إستخدام عملية إختبار اتصال ملونة (عملية إختبار اتصال ذات حجم MTU محدد) لتتبع المسار الذي تم إجراؤه بواسطة حركة المرور هذه:

N9K-C9364C-2# show interface eth1/59 counters detailed all | i "1024 to|Eth" ; sh int port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

Ethernet1/59

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress port to N9K-C9504-6

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 100 <<<----- Egress po100 (vPC peer-link)

N9K-C9364C-2#

N9K-C9364C-1# show interface port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0 <<<----- Expected egress vPC po10. No packets!!!

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress po100 (vPC peer-link)

60. Tx Packets from 1024 to 1518 bytes: = 0

N9K-C9364C-1#

على الرغم من أن حركة المرور تصل إلى N9K-C9364C-1 من خلال إرتباط النظير vPC، إلا أنها لا تتم إعادة توجيهها إلى vPC port-channel 10. وذلك لأن egress_vsl_drop bit تم تعيينه إلى 1 ل vPC هذا، والذي يحدث عندما تكون نفس vPC port-channel قيد التشغيل على محول النظير (على هذه الحالة N9K-C9364C-2).

N9K-C9364C-1# show system internal eltm info interface Po10 | i i vsl

egress_vsl_drop = 1

N9K-C9364C-1#

N9K-C9364C-1# show system internal vpcm info interface Po10 | i "Peer stat|Inform|vPC sta"

IF Elem Information:

MCECM DB Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

PSS Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

Shared Database Information:

Application database Information:

Lock Information:

N9K-C9364C-1#

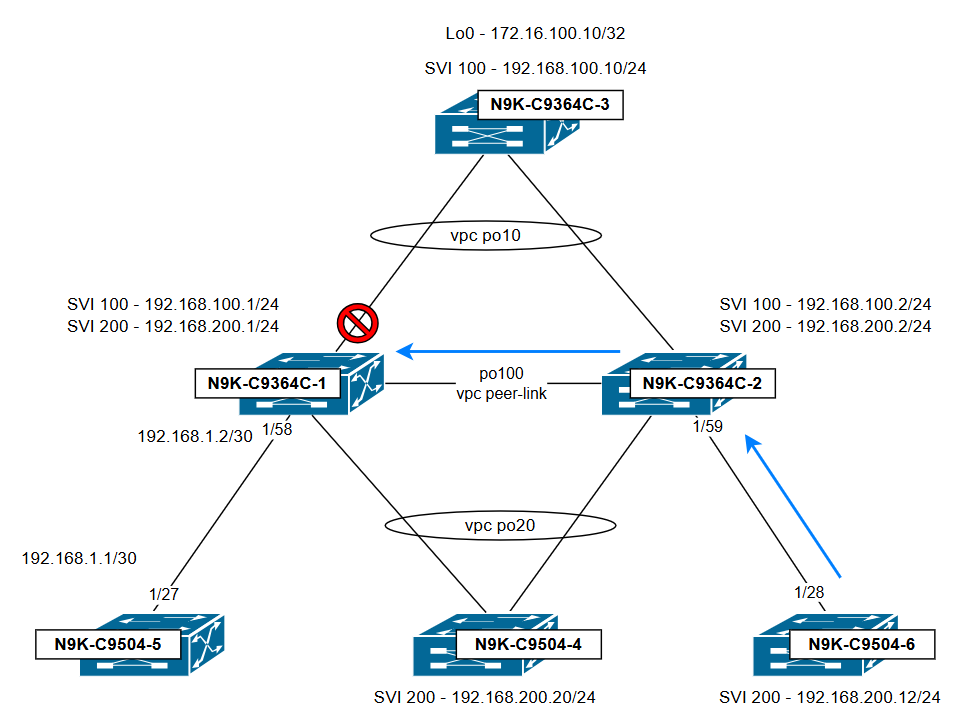

الطبولوجيا التي توضح تدفق حركة المرور والنقطة التي يتم إسقاطها فيها:

القرار:

على الرغم من أن حركة المرور تنشأ من مضيف يتيم متصل ب N9K-C9364C-2، إلا أنه يتم إسقاطها بواسطة N9K-C9364C-1 بسبب قاعدة تجنب تكرار vPC: لا يمكن إعادة توجيه حركة المرور المستلمة عبر إرتباط نظير vPC عبر أي قناة منفذ vPC نشطة على كلا المحولين. ما إذا المدخل ميناء على النظير مفتاح يكون vPC أو يتيم ميناء لا علاقة له؛ ما يهم هو أن حركة المرور تدخل عبر إرتباط نظير vPC ويتم توجيهها إلى vPC نشط على كلا المحولين. لتجنب هذه المشكلة، تأكد من أن الحالة الإدارية ل SVIs متناسقة على كلا المحولين وأن تكويناتهم متماثلة.

السيناريو 2: تم تشغيل جميع أجهزة الكمبيوتر الافتراضية (vPC) وأجهزة SVIs - نقاط الخطوة التالية إلى نظير أجهزة الكمبيوتر الافتراضية (vPC)

في هذا السيناريو، يتم رفع جميع قنوات SVIs و vPC Port-channels داخل مجال vPC. ومع ذلك، يتعذر على N9K-C9504-5، المتصلة ب N9K-C9364C-1 عبر واجهة الطبقة 3، إختبار اتصال الاسترجاع 0 على N9K-C9364C-3.

يشير traceroute من N9K-C9504-5 إلى أن الحزمة تصل أولا إلى الخطوة التالية المباشرة لها في 192.168.1.2، وبعد ذلك تنتقل إلى 192.168.100.2، والتي ترتبط ب N9K-C9364C-2.

N9K-C9504-5# traceroute 172.16.100.10

traceroute to 172.16.100.10 (172.16.100.10), 30 hops max, 40 byte packets

1 192.168.1.2 (192.168.1.2) 1.338 ms 0.912 ms 0.707 ms

2 192.168.100.2 (192.168.100.2) 0.948 ms 0.751 ms 0.731 ms

3 * * *

4 * * *

N9K-C9504-5#

يظهر التحقق من الخطوة التالية من N9K-C9364C-1 (الخطوة الأولية لحركة المرور هذه) أن الوجهة يمكن الوصول إليها من خلال 192.168.100.2، والذي يتوافق مع SVI 100 على N9K-C9364C-2.

N9K-C9364C-1# show ip route 172.16.100.10

IP Route Table for VRF "default"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.100.0/24, ubest/mbest: 1/0

*via 192.168.100.2, [1/0], 00:05:05, static

N9K-C9364C-1#

يتم إستخدام عملية إختبار اتصال ملونة (عملية إختبار اتصال ذات حجم MTU محدد) لتتبع المسار الذي تم إجراؤه بواسطة حركة المرور هذه:

N9K-C9364C-1# show interface e1/58 counters detailed all | i "1024 to|Eth" ; sh int port-channel 100 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po"

Ethernet1/58

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress Eth1/58

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 100 <<<----- Egress po100 (vPC peer-link)

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

N9K-C9364C-1#

N9K-C9364C-2# sh int port-channel 100 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po"

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress po100 (vPC peer-link)

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0 <<<----- Egress vPC po10, no packets!!!

N9K-C9364C-2#

على الرغم من أن حركة المرور تصل إلى N9K-C9364C-2 من خلال إرتباط نظير vPC، إلا أنه لا تتم إعادة توجيهها إلى vPC port-channel 10. وهذا يرجع إلى تعيين egress_vsl_drop bit على 1 ل vPC هذا، والذي يحدث عندما تكون نفس vPC port-channel قيد التشغيل على المحول النظير (على هذه الحالة N9K-C9364C-1).

N9K-C9364C-2# show system internal eltm info interface Po10 | i i vsl

egress_vsl_drop = 1

N9K-C9364C-2# N9K-C9364C-2# show system internal vPCm info interface Po10 | i "Peer stat|Inform|vPC sta"

IF Elem Information:

MCECM DB Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

PSS Information:

vPC state: Up Old Compat Status: Pass

vPC Peer Information:

Peer state: Up <<<------------- vPC 10 up on peer

Shared Database Information:

Application database Information:

Lock Information:

N9K-C9364C-2#

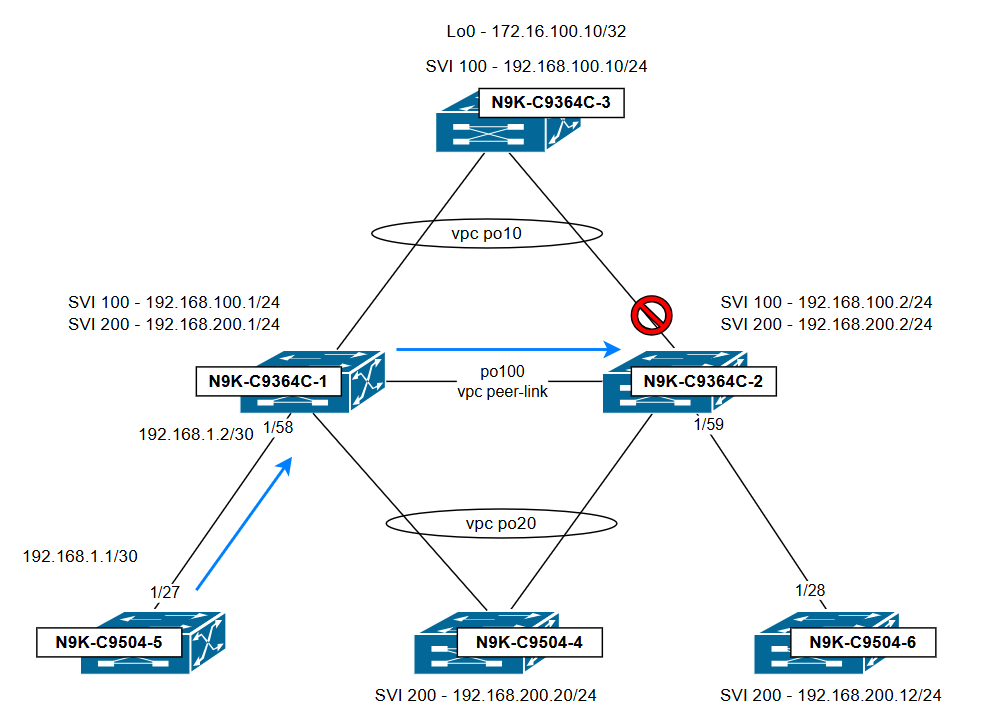

الطبولوجيا التي توضح تدفق حركة المرور والنقطة التي يتم إسقاطها فيها:

القرار:

تتم ملاحظة المشكلة لأن N9K-C9364C-1 يستخدم N9K-C9364C-2 كالخطوة التالية، حيث يتم إرسال حركة مرور البيانات عبر إرتباط نظير vPC قبل أن تحاول الخروج من خلال vPC 10. يتم إسقاط حركة المرور بسبب قاعدة تجنب تكرار vPC: لا يمكن إعادة توجيه حركة مرور البيانات المتلقاة عبر إرتباط نظير vPC من خلال أي قناة منفذ vPC نشطة على كلا المحولين. لتجنب هذه المشكلة، تأكد من تكوين الموجهات (الديناميكية أو الثابتة) مع الخطوة التالية من خلال قناة منفذ vPC على كلا محولات نظير vPC، حتى لا تحتاج حركة مرور البيانات إلى المرور عبر إرتباط نظير vPC والخروج عبر vPC.

السيناريو 3: تم تشغيل جميع بطاقات vPCs و SVIs - ميزة عبارة النظير ل VPC متوقفة

في هذا السيناريو، تكون جميع منافذ SVIs و vPC موجودة على مجال vPC؛ ومع ذلك، تم إيقاف تشغيل ميزة عبارة النظير vPC. في هذه النقطة، يتعذر على N9K-C9504-4 (VLAN 200) إختبار اتصال N9K-C9364C-3 (VLAN 100).

N9K-C9504-4# ping 192.168.100.10

PING 192.168.100.10 (192.168.100.10): 56 data bytes

Request 0 timed out

Request 1 timed out

Request 2 timed out

Request 3 timed out

Request 4 timed out

--- 192.168.100.10 ping statistics ---

5 packets transmitted, 0 packets received, 100.00% packet loss

N9K-C9504-4#يوضح التحقق من الخطوة التالية من N9K-C9504-4 أن الوجهة يمكن الوصول إليها من خلال 192.168.200.2، والذي يتوافق مع SVI 200 على N9K-C9364C-2 ويتصل عبر vPC port-channel 20.

N9K-C9504-4# show ip route 192.168.100.10

IP Route Table for VRF "default"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

0.0.0.0/0, ubest/mbest: 1/0

*via 192.168.200.2, [1/0], 01:22:46, static

N9K-C9504-4#

N9K-C9504-4# show ip arp detail | i 192.168.200.2

192.168.200.2 00:08:05 a478.06de.7edb Vlan200 port-channel20 default

يتم إستخدام إختبار اتصال ملون (عملية إختبار اتصال ذات حجم MTU محدد) لتتبع المسار الذي تم إجراؤه بواسطة حركة المرور هذه. هنا تكشف عدادات الواجهة أن N9K-C9364C-1 يستلم حركة مرور البيانات من 192.168.200.20 إلى 192.168.100.10 عبر قناة المنفذ 20 ويرسلها إلى vPC نظير-link (port-channel100)

N9K-C9364C-1# show interface port-channel 20 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

port-channel20

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress vPC 20

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 100 <<<----- Egress po100 (vPC peer-link)

N9K-C9364C-1#

يستلم N9K-C9364C-2 الحركة مرور عبر ال vPC نظير-link (port-channel100)، غير أنه لا يعيد توجيهها إلى vPC ميناء-channel 10.

N9K-C9364C-2# show int port-channel 20 counters detailed all | i "1024 to|po" ; sh int port-channel 10 counters detailed all | i "1024 to|po" ; sh int port-channel 100 counters detailed all | i "1024 to|po"

port-channel20

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0

port-channel10

52. Rx Packets from 1024 to 1518 bytes: = 0

60. Tx Packets from 1024 to 1518 bytes: = 0 <<<----- Egress vPC po10, no packets!!!

port-channel100

52. Rx Packets from 1024 to 1518 bytes: = 100 <<<----- Ingress po100 (vPC peer-link)

60. Tx Packets from 1024 to 1518 bytes: = 0

N9K-C9364C-2#

على الرغم من أن حركة المرور تصل إلى N9K-C9364C-2 من خلال إرتباط النظير vPC، إلا أنها لا تتم إعادة توجيهها إلى vPC port-channel 10. وذلك لأن egress_vsl_drop bit تم تعيينه إلى 1 ل vPC هذا، والذي يحدث عندما تكون نفس vPC port-channel قيد التشغيل على محول النظير (على هذه الحالة N9K-C9364C-1).

ونظرا لأنه قد تم تعطيل بوابة النظير، فلا يمكن ل N9K-C9364C-1 إلا توجيه الحزم الموجهة إلى عنوان MAC المحلي الخاص به. ونتيجة لذلك، تتم إعادة توجيه الحزم الموجهة إلى A478.06de.7edb (MAC من N9K-C9364C-2) بواسطة N9K-C9364C-1 من خلال إرتباط نظير vPC.

N9K-C9364C-1# show mac address-table add a478.06de.7edb

Legend:

* - primary entry, G - Gateway MAC, (R) - Routed MAC, O - Overlay MAC

age - seconds since last seen,+ - primary entry using vPC Peer-Link,

(T) - True, (F) - False, C - ControlPlane MAC, ~ - vsan

VLAN MAC Address Type age Secure NTFY Ports

---------+-----------------+--------+---------+------+----+------------------

* 100 a478.06de.7edb static - F F vPC Peer-Link(R)

* 200 a478.06de.7edb static - F F vPC Peer-Link(R)

N9K-C9364C-1# الطبولوجيا التي توضح تدفق حركة المرور والنقطة التي يتم إسقاطها فيها:

القرار:

إذا تم تمكين بوابة النظير، تتم معالجة حركة مرور البيانات الموجهة الموجهة الموجهة لعنوان MAC الخاص بنظير vPC محليا من خلال برمجة MAC النظير كبوابة. وهذا يؤدي إلى منع إستخدام إرتباط نظير vPC في مسار حركة المرور وتجنب عمليات الإسقاط التي تتسبب فيها قاعدة تجنب تكرار تكرار vPC. لمنع مثل هذه المشاكل، تأكد من تمكين ميزة بوابة النظير ل vPC على مجال vPC.

نظرة عامة على الحل

- الحفاظ على توافق تكوين SVI على شبكات VLAN الخاصة بأجهزة vPC.

يمكن أن تؤدي تكوينات الواجهة الظاهرية المحولة غير المتماثلة (SVI) بين محولات نظير vPC إلى مشاكل إعادة توجيه حركة مرور البيانات الحيوية، بما في ذلك التعتيم على حركة مرور البيانات. من الممارسات الشائعة غير المدعومة التي تساهم في هذه الحالة إختبار تجاوز الفشل بين أقران أجهزة الكمبيوتر الافتراضية (vPC) من خلال إيقاف تشغيل أجهزة SVIs على جانب واحد. تقوم هذه الطريقة بإنشاء حالة SVI غير متماثلة لا تدعمها بنية Nexus vPC، مما يؤدي إلى تعطيل حركة مرور البيانات وإعادة توجيه الأعطال. تأكد من أن تكوين SVI متناسق دائما على جميع شبكات VLAN الخاصة بأجهزة vPC التي يلزم التوجيه لها.

- قم بتمكين بوابة النظير على مجال vPC.

تعد ميزة عبارة النظير تحسنا بالغ الأهمية في عمليات نشر Cisco Nexus vPC. عند تمكينها على مجال vPC، فإنها تسمح لكل محول نظير vPC بقبول الحزم الموجهة لعنوان MAC الظاهري الخاص بنظير vPC ومعالجتها. وهذا يعني أن أي من نظراء vPC يمكن أن يستجيب لحركة مرور البيانات المرتبطة بالبوابة، بغض النظر عن المحول الذي استلم الحزمة في الأصل. دون تمكين بوابة النظير، يمكن إسقاط أنواع معينة من حركة المرور - مثل الحزم المرسلة إلى عنوان MAC للعبارة الافتراضية - إذا وصلت على نظير واحد وستحتاج بخلاف ذلك إلى إجتياز إرتباط النظير والخروج من منفذ عضو vPC. تأكد من تكوين بوابة نظير vPC على مجال vPC.

معلومات ذات صلة

فهم تحسينات قناة المنفذ الافتراضية (vPC)

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

14-Oct-2025

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- فرانشيني ماريا فيرنانديز زونيغامهندس إستشاري تقني

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات