المقدمة

يوضح هذا المستند كيفية تكوين دور Nexus مخصص ل TACACS عبر CLI (واجهة سطر الأوامر) على NK9.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Nexus 9000، ملف صورة NXOS هو: bootflash:///nxos.9.3.5.bin

- Identity Service Engine، الإصدار 3.2

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

متطلبات الترخيص

NX-OS من Cisco - TACACS+ لا يتطلب أي ترخيص.

محرك خدمة الهوية من Cisco

بالنسبة لتثبيتات ISE الجديدة، يكون لديك ترخيص فترة تقييم تبلغ 90 يوما لديه حق الوصول إلى جميع ميزات ISE، إذا لم يكن لديك ترخيص تقييم، لاستخدام ميزة ISE TACACS، فأنت تحتاج إلى ترخيص مسؤول جهاز لعقدة خادم النهج التي تقوم بالمصادقة.

بعد أن يقوم مستخدمو مكتب الدعم/الإدارة بالمصادقة على جهاز Nexus ISE بإرجاع دور Nexus Shell المطلوب.

يمكن للمستخدم المعين بهذا الدور تنفيذ أستكشاف الأخطاء وإصلاحها الأساسية وإرجاع منافذ معينة.

يجب أن تكون جلسة عمل TACACS التي تحصل على دور Nexus قادرة على إستخدام الأوامر والإجراءات التالية وتشغيلها فقط:

- الوصول إلى تكوين وحدة طرفية للتنفيذ فقط مع إيقاف التشغيل وعدم إيقاف التشغيل للواجهات من 1/1-1/21 و 1/25-1/30

- بروتوكول النقل الآمن (ssh)

- SSH6

- telnet

- Telnet6

- traceroute

- traceroute6

- بينغ

- إختبار الاتصال 6

- تمكين

التكوين

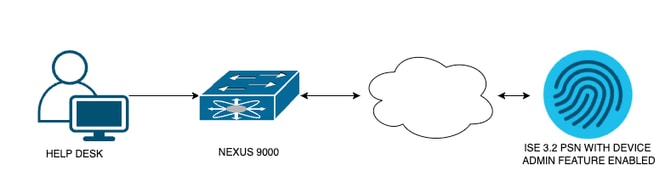

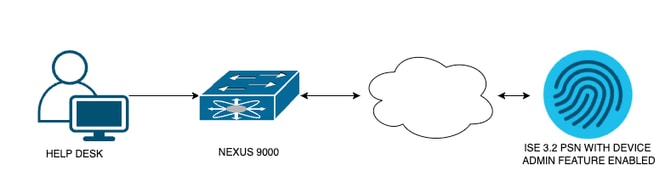

الرسم التخطيطي للشبكة

الرسم التخطيطي لمكونات التدفق

الرسم التخطيطي لمكونات التدفق

الخطوة 1: تكوين Nexus 9000

1. تكوين المصادقة والتفويض والمحاسبة (AAA).

تحذير: بعد تمكين مصادقة TACACS، يتوقف جهاز Nexus عن إستخدام المصادقة المحلية ويبدأ في إستخدام المصادقة المستندة إلى خادم AAA.

Nexus9000(config)# feature tacacs+

Nexus9000(config)# tacacs-server host <Your ISE IP> key 0 Nexus3xample

Nexus9000(config)# tacacs-server key 0 "Nexus3xample"

Nexus9000(config)# aaa group server tacacs+ IsePsnServers

Nexus9000(config-tacacs+)# server <Your ISE IP>

Nexus9000(config)# aaa authentication login default group IsePsnServers local

2. قم بتكوين الدور المخصص باستخدام المتطلبات المحددة.

Nexus9000(config)# role name helpdesk

Nexus9000(config-role)# description Can perform basic Toubleshooting and bounce certain ports

Nexus9000(config-role)# rule 1 permit read

Nexus9000(config-role)# rule 2 permit command enable *

Nexus9000(config-role)# rule 3 permit command ssh *

Nexus9000(config-role)# rule 4 permit command ssh6 *

Nexus9000(config-role)# rule 5 permit command ping *

Nexus9000(config-role)# rule 6 permit command ping6 *

Nexus9000(config-role)# rule 7 permit command telnet *

Nexus9000(config-role)# rule 8 permit command traceroute *

Nexus9000(config-role)# rule 9 permit command traceroute6 *

Nexus9000(config-role)# rule 10 permit command telnet6 *

Nexus9000(config-role)# rule 11 permit command config t ; interface * ; shutdown

Nexus9000(config-role)# rule 12 permit command config t ; interface * ; no shutdown

vlan policy deny

interface policy deny

Nexus9000(config-role-interface)# permit interface Ethernet1/1

Nexus9000(config-role-interface)# permit interface Ethernet1/2

Nexus9000(config-role-interface)# permit interface Ethernet1/3

Nexus9000(config-role-interface)# permit interface Ethernet1/4

Nexus9000(config-role-interface)# permit interface Ethernet1/5

Nexus9000(config-role-interface)# permit interface Ethernet1/6

Nexus9000(config-role-interface)# permit interface Ethernet1/7

Nexus9000(config-role-interface)# permit interface Ethernet1/8

Nexus9000(config-role-interface)# permit interface Ethernet1/8

Nexus9000(config-role-interface)# permit interface Ethernet1/9

Nexus9000(config-role-interface)# permit interface Ethernet1/10

Nexus9000(config-role-interface)# permit interface Ethernet1/11

Nexus9000(config-role-interface)# permit interface Ethernet1/12

Nexus9000(config-role-interface)# permit interface Ethernet1/13

Nexus9000(config-role-interface)# permit interface Ethernet1/14

Nexus9000(config-role-interface)# permit interface Ethernet1/15

Nexus9000(config-role-interface)# permit interface Ethernet1/16

Nexus9000(config-role-interface)# permit interface Ethernet1/17

Nexus9000(config-role-interface)# permit interface Ethernet1/18

Nexus9000(config-role-interface)# permit interface Ethernet1/19

Nexus9000(config-role-interface)# permit interface Ethernet1/20

Nexus9000(config-role-interface)# permit interface Ethernet1/21

Nexus9000(config-role-interface)# permit interface Ethernet1/22

Nexus9000(config-role-interface)# permit interface Ethernet1/25

Nexus9000(config-role-interface)# permit interface Ethernet1/26

Nexus9000(config-role-interface)# permit interface Ethernet1/27

Nexus9000(config-role-interface)# permit interface Ethernet1/28

Nexus9000(config-role-interface)# permit interface Ethernet1/29

Nexus9000(config-role-interface)# permit interface Ethernet1/30

Nexus9000# copy running-config startup-config

[########################################] 100%

Copy complete, now saving to disk (please wait)...

Copy complete.

الخطوة 2. تكوين Identity Service Engine 3.2

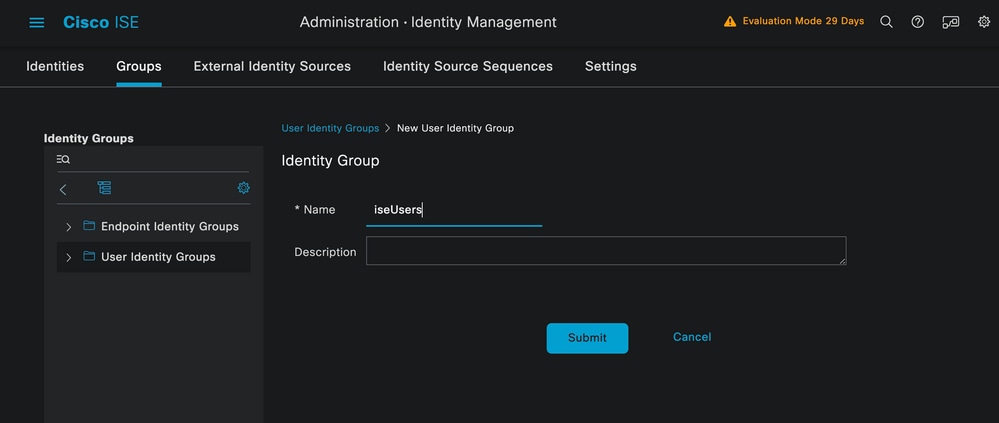

1. قم بتكوين الهوية التي يتم إستخدامها أثناء جلسة عمل Nexus TACACS.

يتم إستخدام مصادقة ISE المحلية.

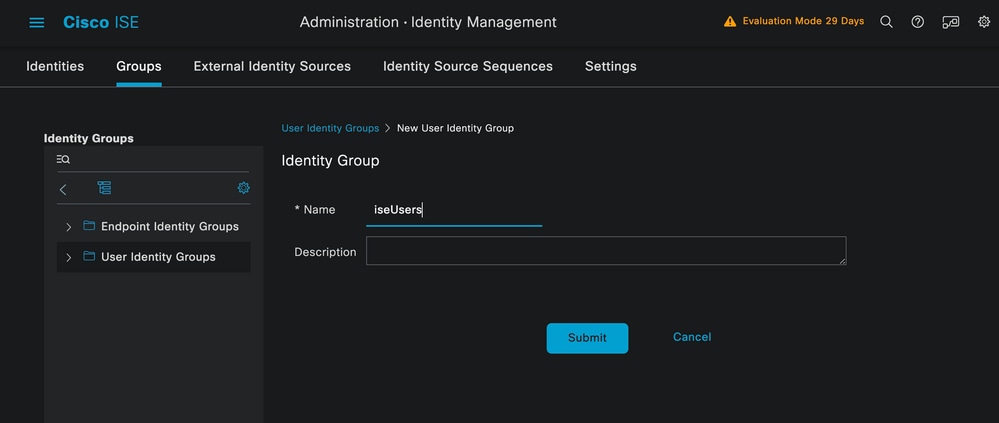

انتقل إلى علامة التبويب إدارة > إدارة الهوية > مجموعات" وقم بإنشاء المجموعة التي يجب أن يكون المستخدم جزءا منها، ومجموعة الهوية التي تم إنشاؤها لهذا العرض التوضيحي هي ISEusers.

إنشاء مجموعة مستخدمين

إنشاء مجموعة مستخدمين

انقر فوق الزر إرسال.

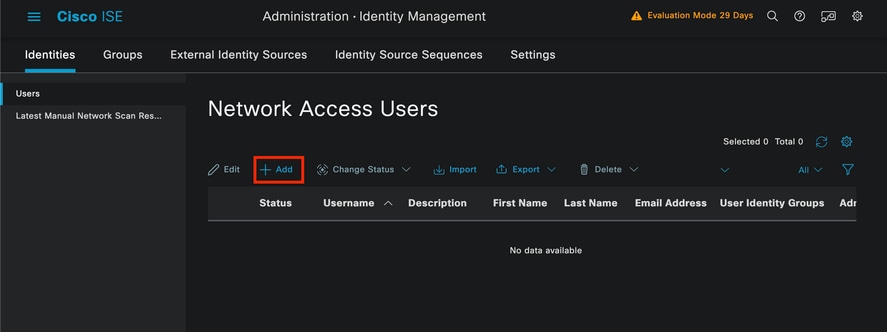

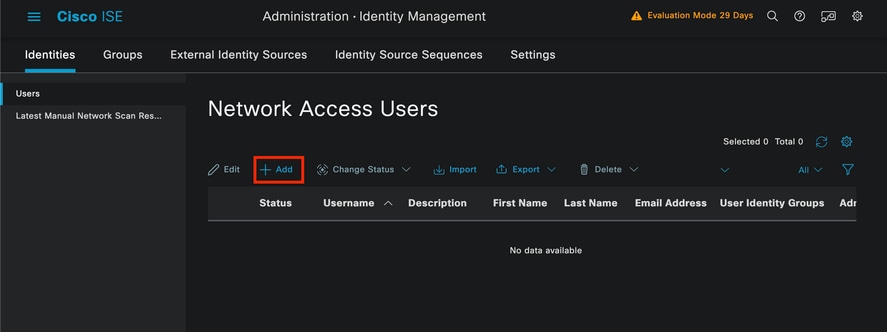

ثم انتقل إلى إدارة > إدارة الهوية > تبويب الهوية.

انقر فوق الزر إضافة.

إنشاء المستخدم

إنشاء المستخدم

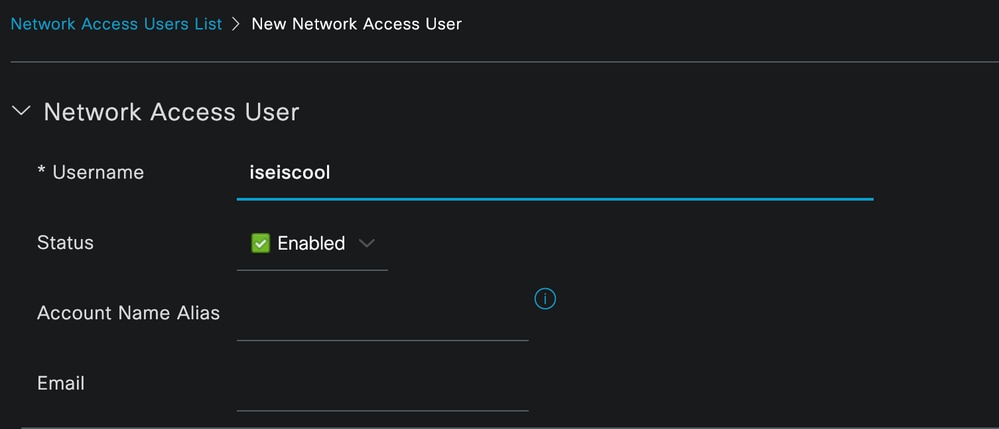

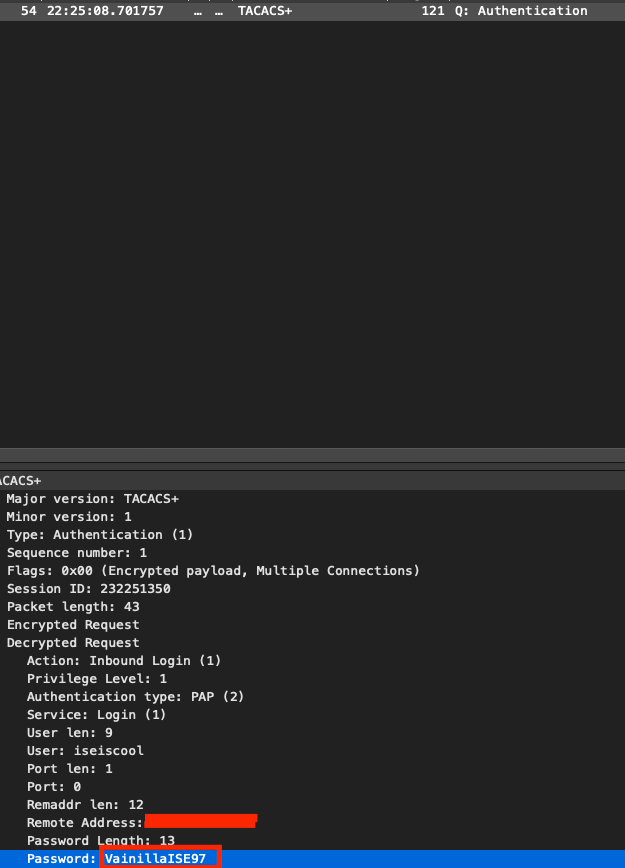

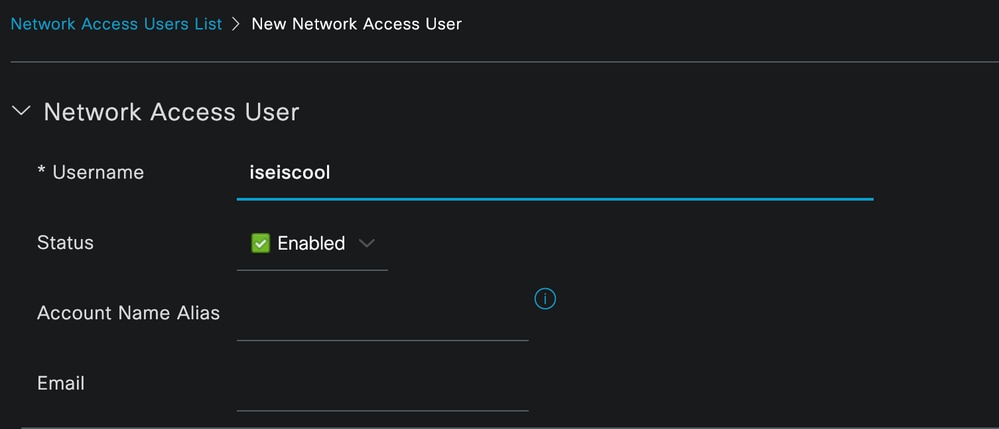

كجزء من الحقول الإلزامية، ابدأ باسم المستخدم، يتم إستخدام اسم المستخدم iseiscool في هذا المثال.

تسمية المستخدم وإنشاؤه

تسمية المستخدم وإنشاؤه

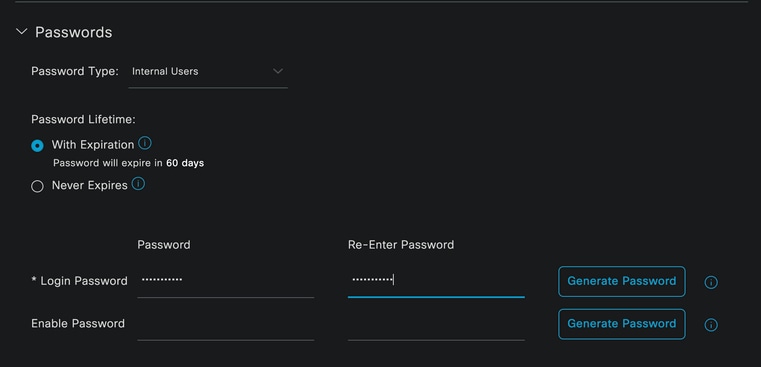

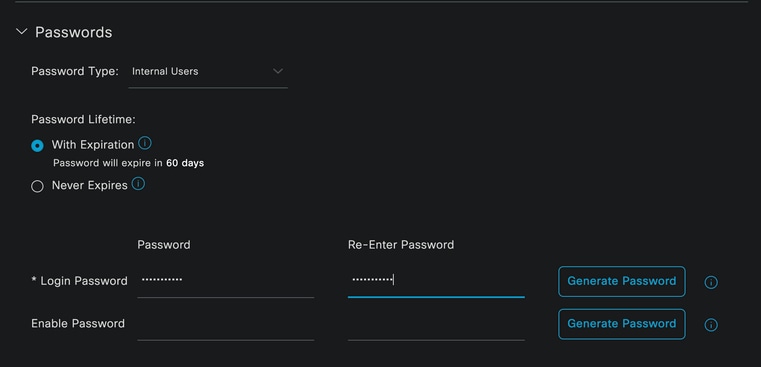

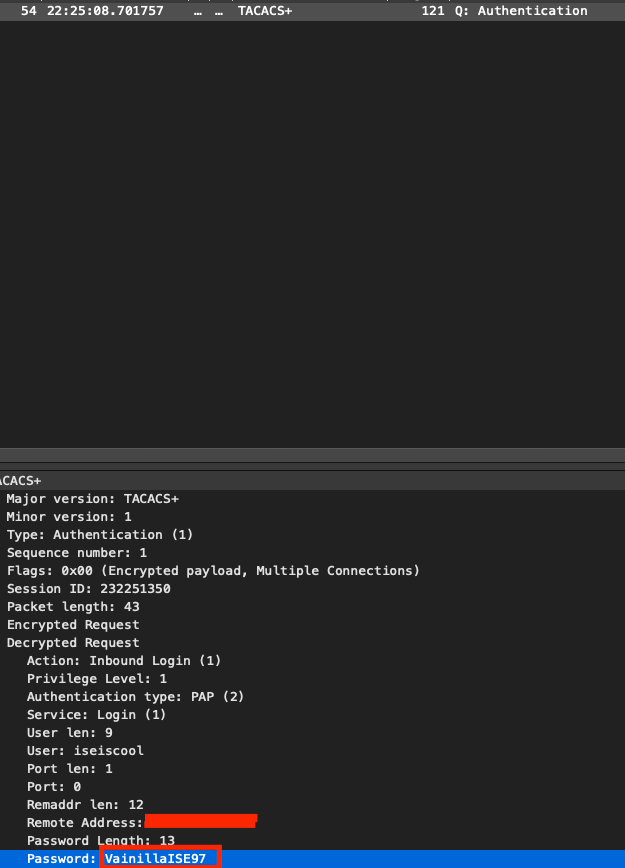

تتمثل الخطوة التالية في تعيين كلمة مرور لاسم المستخدم الذي تم إنشاؤه. VainillaISE97 هو كلمة المرور المستخدمة في هذا العرض التوضيحي.

تعيين كلمة المرور

تعيين كلمة المرور

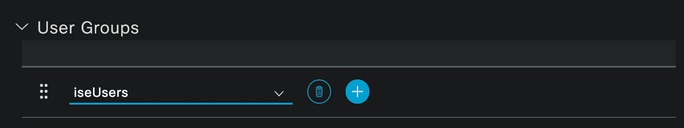

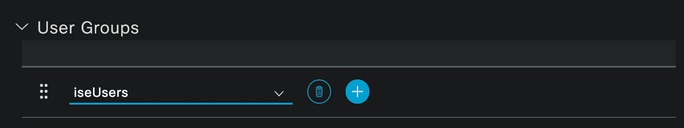

وأخيرا، قم بتعيين المستخدم إلى المجموعة التي تم إنشاؤها مسبقا، والتي هي في هذه الحالة ISEusers.

إحالة جماعية

إحالة جماعية

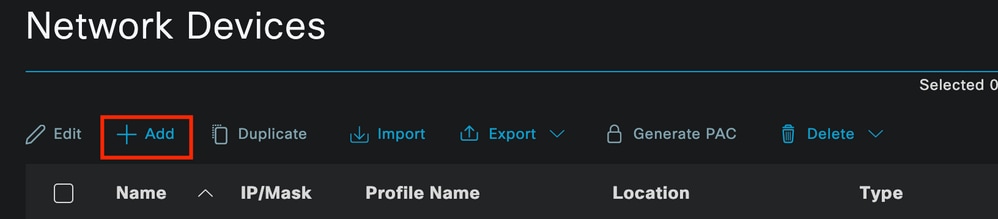

2. تكوين جهاز الشبكة وإضافته.

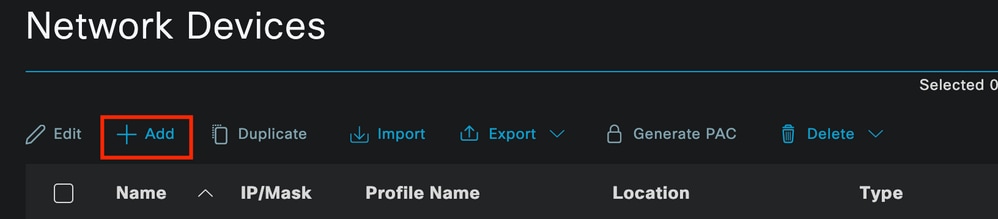

إضافة جهاز Nexus 9000 إلى إدارة ISE > موارد الشبكة > أجهزة الشبكة

انقر فوق الزر إضافة للبدء.

صفحة جهاز الوصول إلى الشبكة

صفحة جهاز الوصول إلى الشبكة

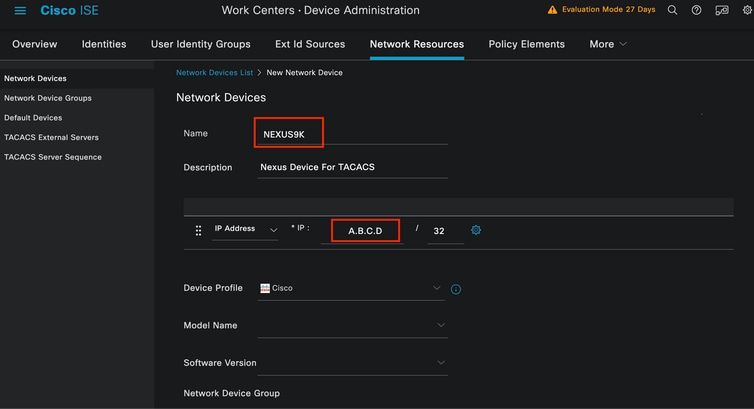

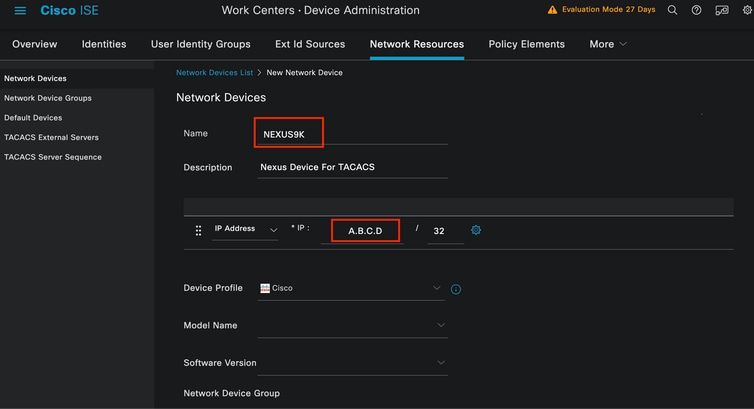

أدخل القيم إلى النموذج، وقم بتعيين اسم إلى NAD الذي تقوم بإنشائه، و IP والذي يتم من خلاله تعيين AND جهات الاتصال لمحادثة TACACS.

تكوين جهاز الشبكة

تكوين جهاز الشبكة

يمكن ترك الخيارات المنسدلة فارغة ويمكن حذفها، وتهدف هذه الخيارات إلى تصنيف NADs حسب الموقع ونوع الجهاز والإصدار، ثم تغيير تدفق المصادقة استنادا إلى عوامل التصفية هذه.

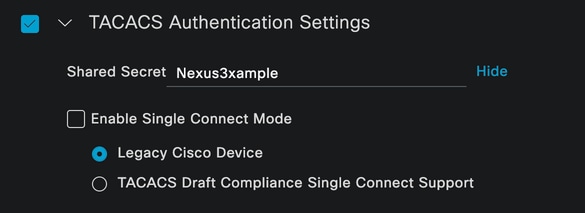

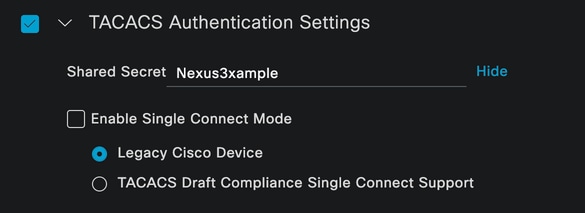

في الإدارة > موارد الشبكة > أجهزة الشبكة > NAD الخاص بك > إعدادات مصادقة TACACS، أضف السر المشترك الذي أستخدمته تحت تكوين NAD الخاص بك. يستخدم Nexus3xample في هذا العرض التوضيحي.

قسم تكوين TACACS

قسم تكوين TACACS

احفظ التغييرات بالنقر فوق الزر إرسال.

3. تكوين TACACS على ISE.

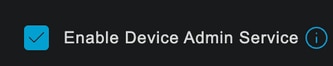

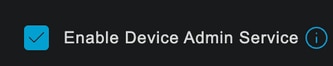

تحقق مرتين من أن PSN الذي قمت بتكوينه في Nexus 9k لديه الخيار Device Admin ممكن.

ملاحظة: لا يتسبب تمكين خدمة إدارة الجهاز في إعادة التشغيل على ISE.

التحقق من ميزة إدارة جهاز PSN

التحقق من ميزة إدارة جهاز PSN

يمكن التحقق من هذا تحت إدارة قائمة ISE > النظام > النشر > PSN الخاص بك > قسم خادم السياسة > تمكين خدمات إدارة الجهاز.

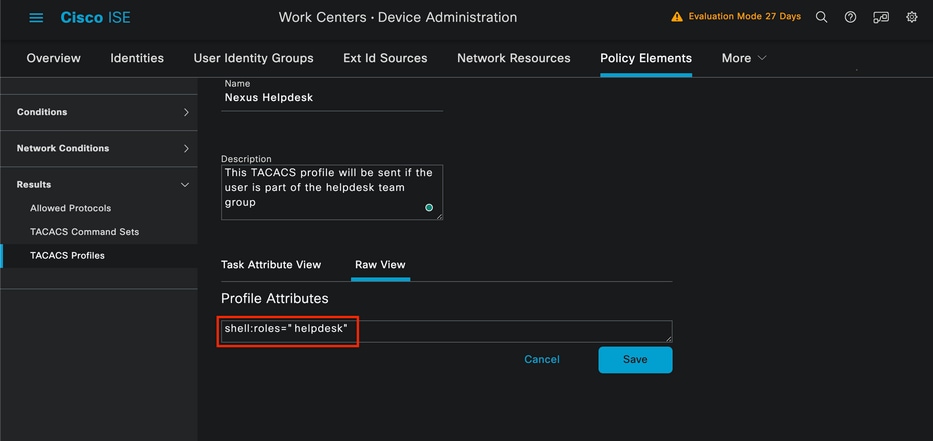

- قم بإنشاء ملف تعريف TACACS، الذي يرجع مكتب مساعدة الدور إلى جهاز Nexus إذا نجحت المصادقة.

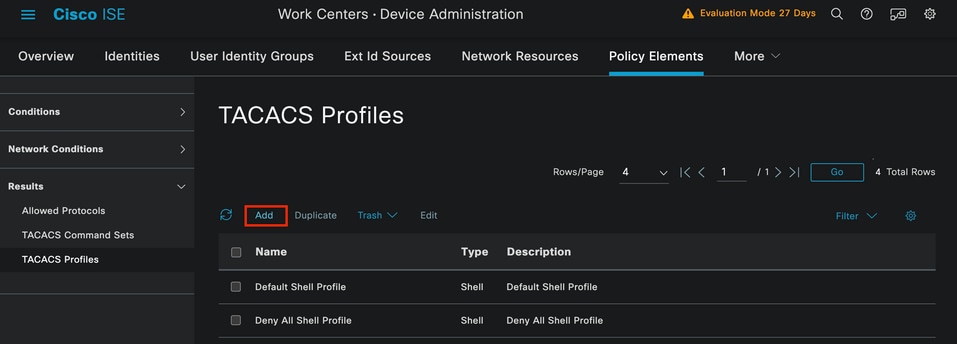

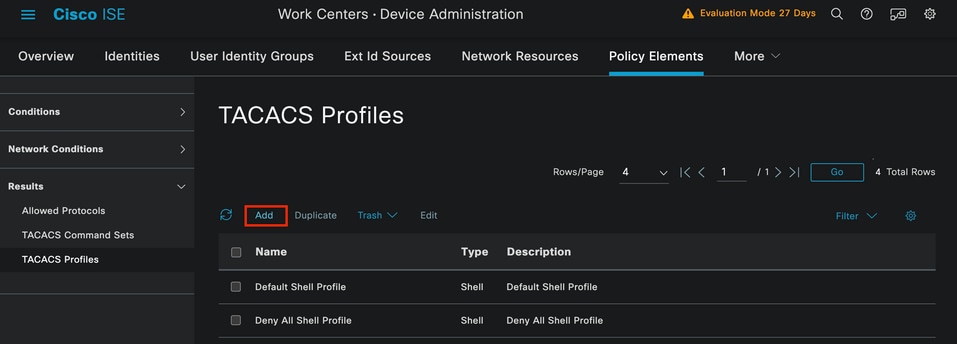

من قائمة ISE، انتقل إلى مراكز العمل > إدارة الأجهزة > عناصر السياسة > النتائج > ملفات تعريف TACACS وانقر على زر إضافة.

ملف تعريف TACACS

ملف تعريف TACACS

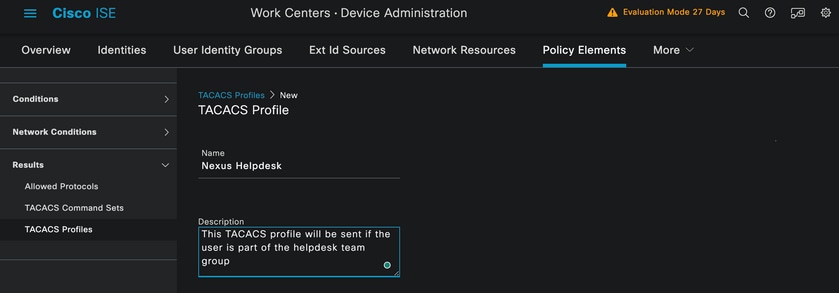

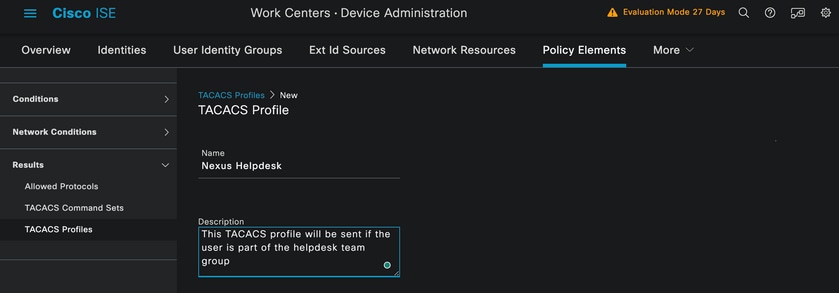

قم بتعيين اسم، ووصف إختياريا.

تسمية ملف تعريف TACACS

تسمية ملف تعريف TACACS

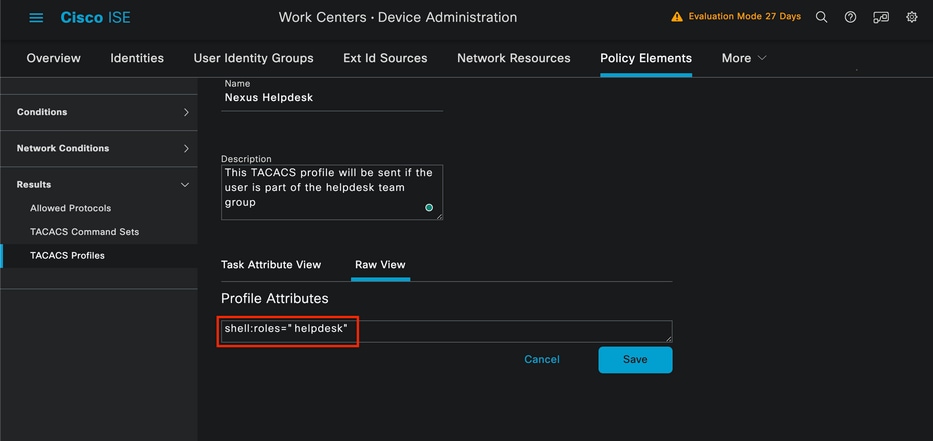

قم بتجاهل قسم عرض سمة المهمة وانتقل إلى قسم العرض الأولي.

وأدخل القيمة shell:roles="help desk".

إضافة سمة ملف تعريف

إضافة سمة ملف تعريف

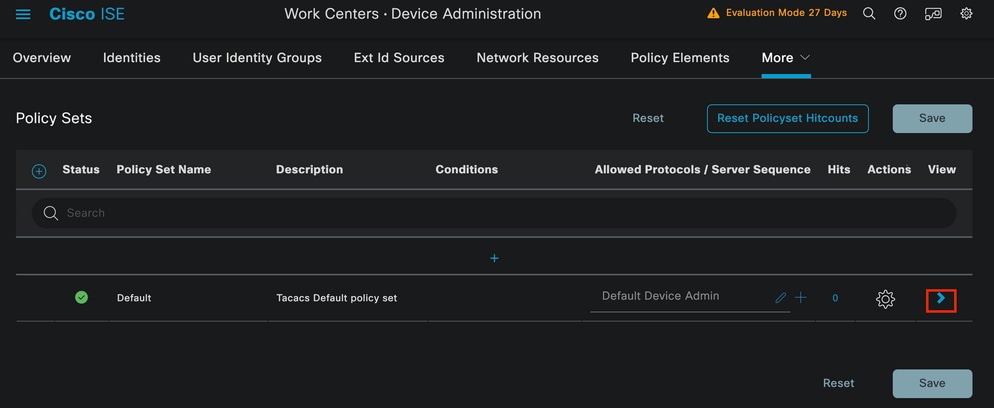

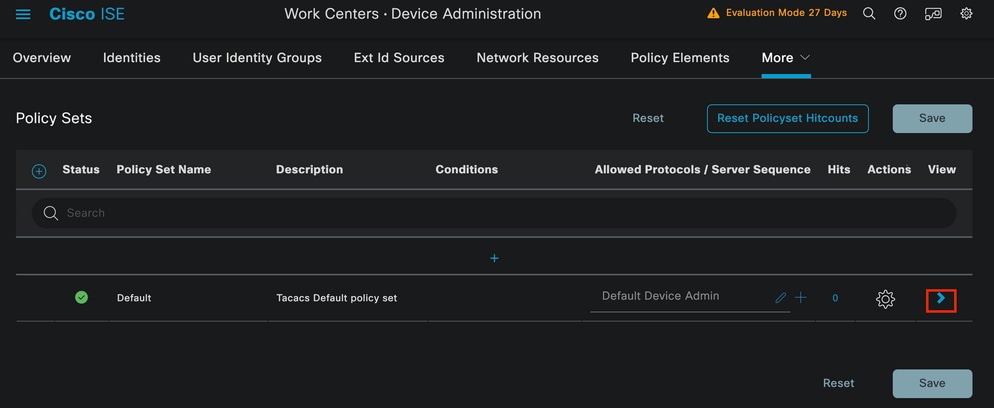

قم بتكوين مجموعة النهج التي تتضمن نهج المصادقة ونهج التخويل.

في مراكز عمل الوصول إلى قائمة ISE > إدارة الجهاز > مجموعات نهج إدارة الجهاز.

لأغراض العرض التوضيحي، يتم إستخدام مجموعة النهج الافتراضية. ومع ذلك، يمكن إنشاء مجموعة نهج أخرى، مع شروط لمطابقة سيناريوهات معينة.

انقر فوق السهم في نهاية الصف.

صفحة مجموعات نهج مسؤول الجهاز

صفحة مجموعات نهج مسؤول الجهاز

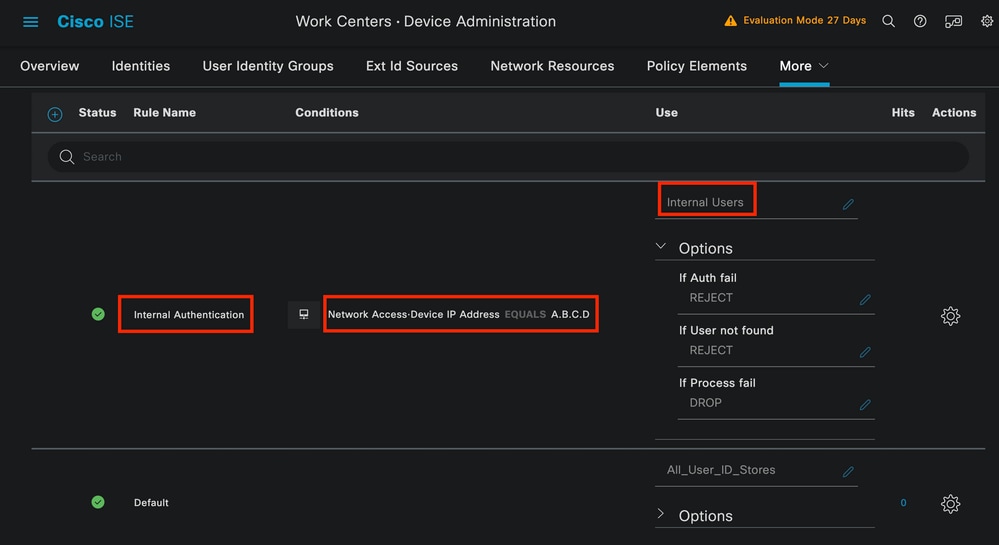

بمجرد إدخال تكوين مجموعة السياسات وتخطيطه إلى أسفل وتوسيع قسم سياسة المصادقة.

انقر فوق أيقونة إضافة.

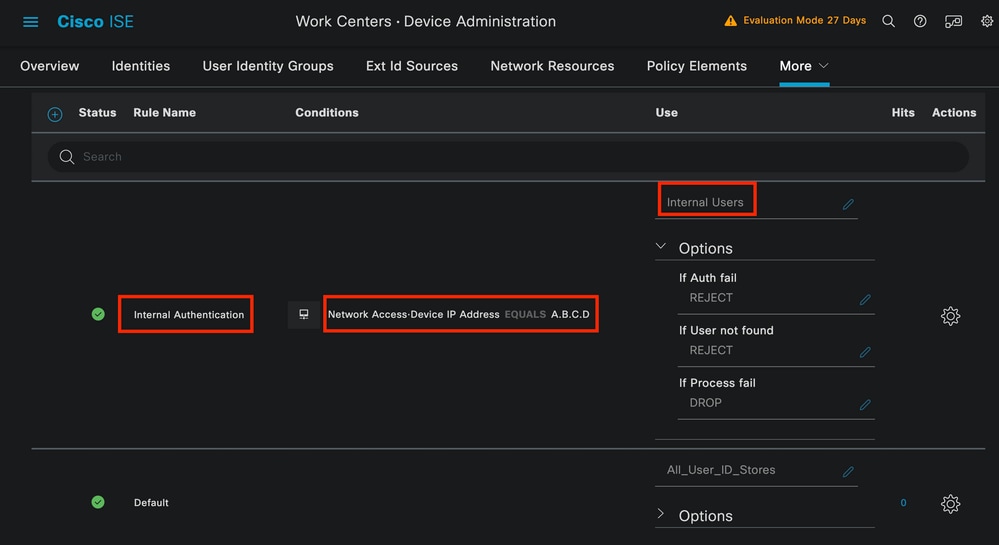

على مثال التكوين هذا، تكون قيمة الاسم هي المصادقة الداخلية والشرط المختار هو IP لجهاز الشبكة (Nexus) (يحل محل a.b.c.d.). يستخدم نهج المصادقة هذا مخزن هوية المستخدمين الداخلي.

نهج المصادقة

نهج المصادقة

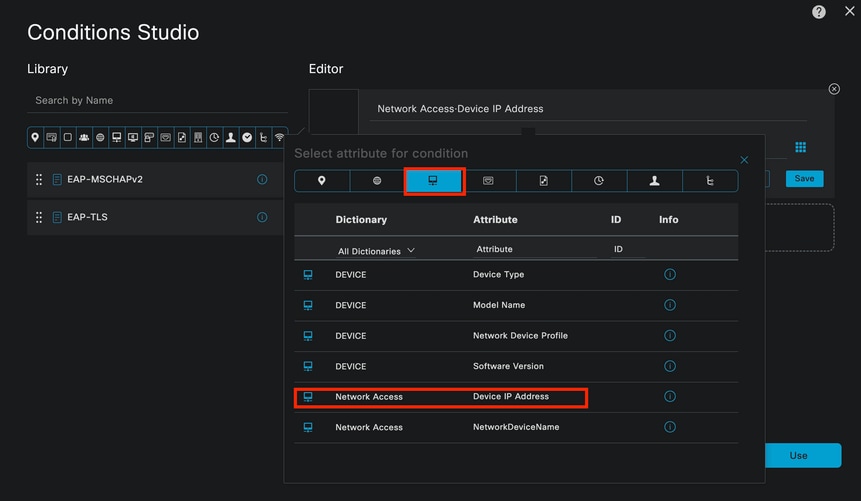

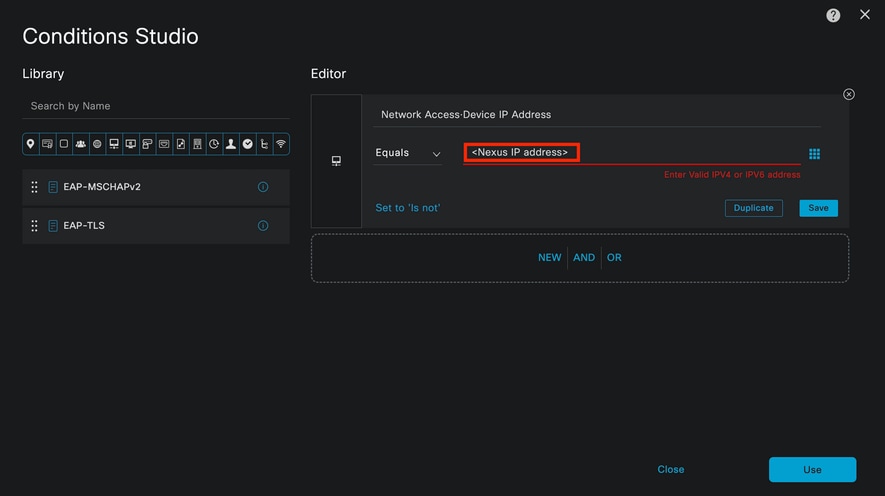

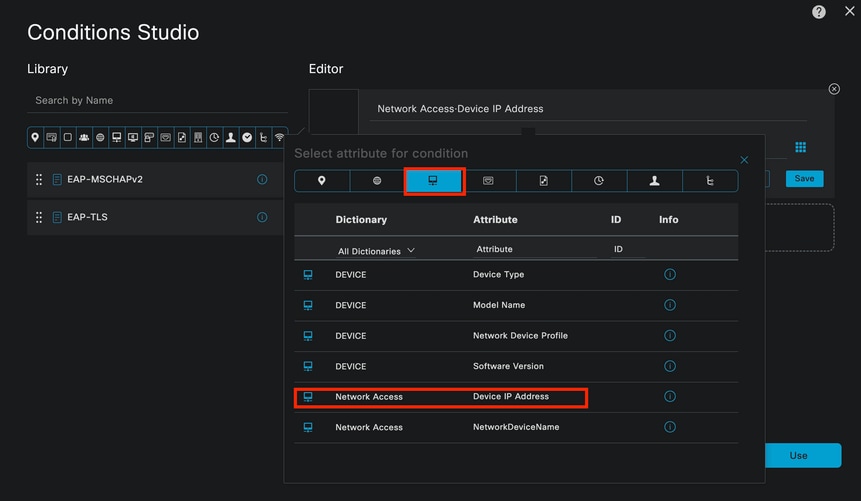

فيما يلي كيفية تكوين الشرط.

حدد الوصول إلى الشبكة > سمة قاموس عنوان IP للجهاز.

أستوديو الشروط لنهج المصادقة

أستوديو الشروط لنهج المصادقة

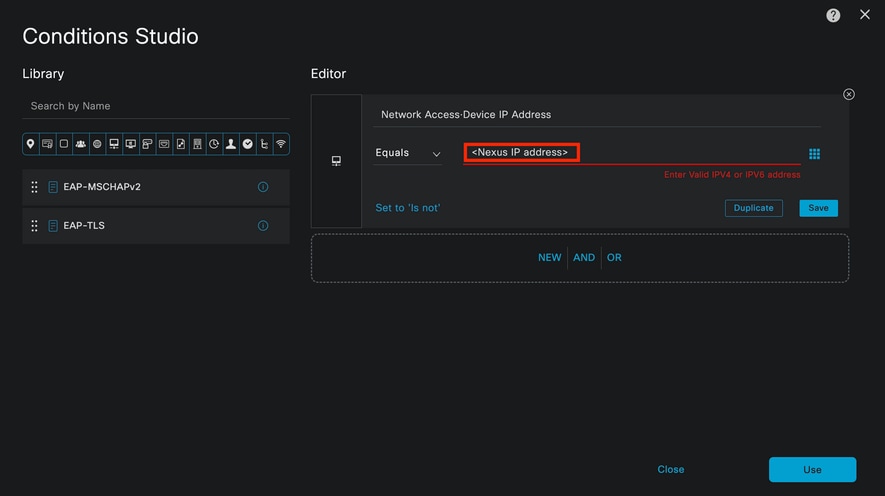

استبدلت ال <Nexus IP عنوان> تعليق مع ال يصح IP.

إضافة عامل تصفية IP

إضافة عامل تصفية IP

انقر فوق الزر إستخدام".

يتم الوصول إلى هذا الشرط فقط بواسطة جهاز Nexus الذي قمت بتكوينه. ومع ذلك، إذا كان الغرض هو تمكين هذه الحالة لكمية كبيرة من الأجهزة، فعليك مراعاة شرط مختلف.

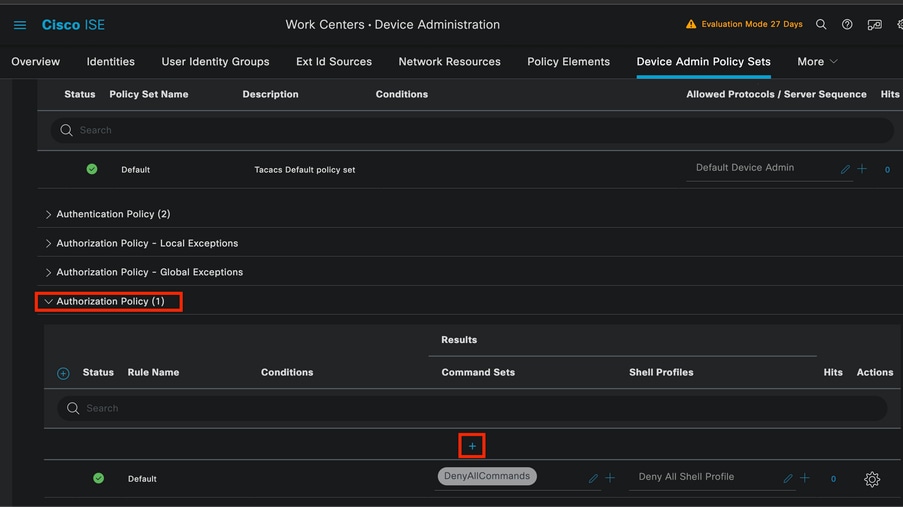

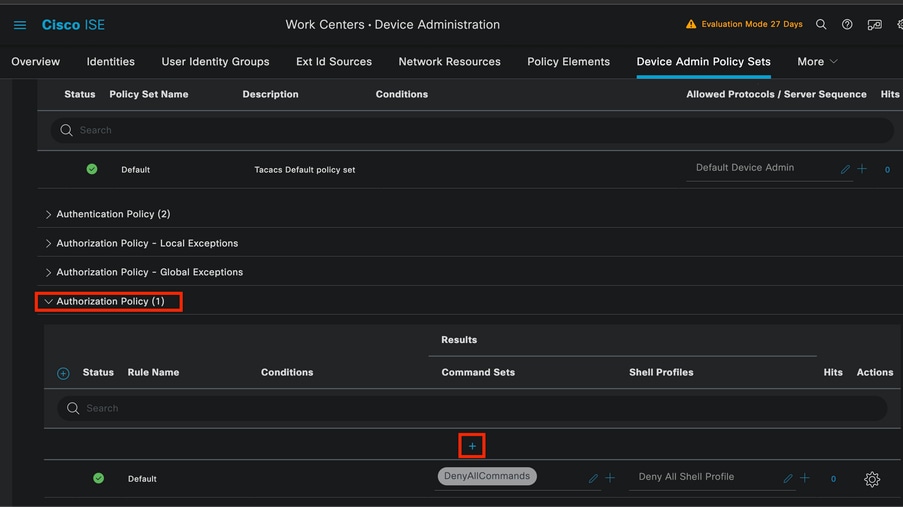

ثم انتقل إلى قسم نهج التخويل وقم بتوسيعه.

انقر على أيقونة + (زائد).

قسم نهج التخويل

قسم نهج التخويل

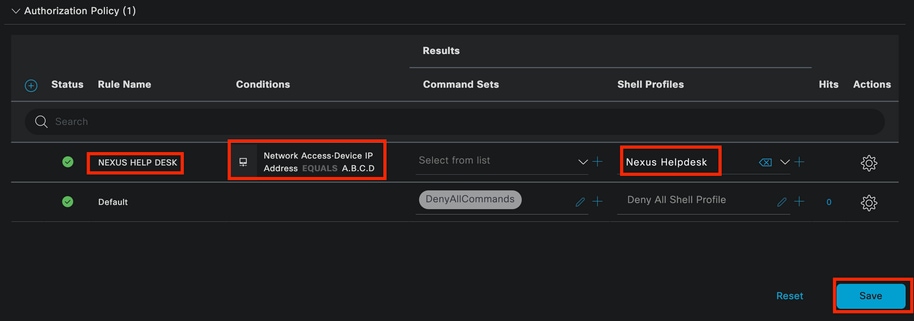

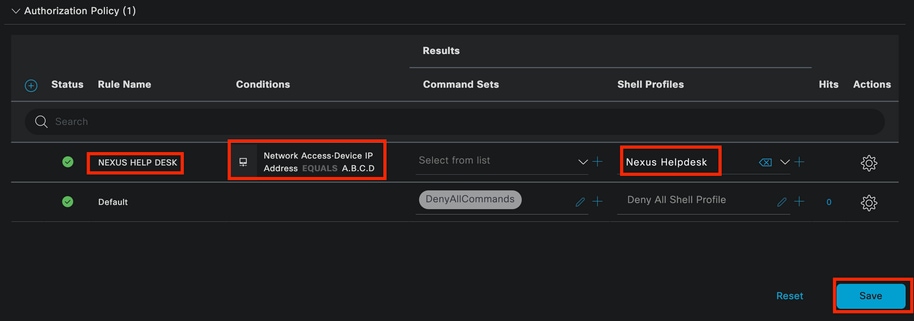

في هذا المثال، تم إستخدام مكتب تعليمات Nexus كاسم لنهج التخويل.

أستوديو الشروط لنهج التخويل

أستوديو الشروط لنهج التخويل

يتم إستخدام نفس الشرط الذي تم تكوينه في نهج المصادقة لنهج التخويل.

في عمود "ملفات تعريف Shell"، تم تحديد ملف التعريف الذي تم تكوينه قبل تحديد مكتب الدعم ل Nexus.

أخيرا، انقر زر حفظ.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

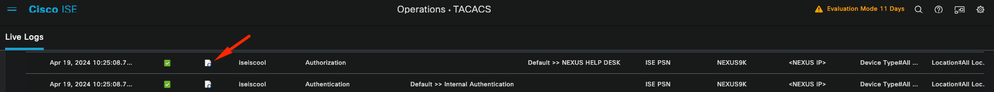

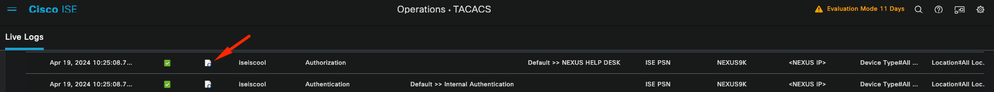

من واجهة المستخدم الرسومية (ISE)، انتقل إلى العمليات > TACACS > السجلات المباشرة. حدد السجل الذي يطابق اسم المستخدم المستخدم، وانقر فوق تفاصيل سجل Live الخاصة بحدث التفويض.

سجل Tacacs Live

سجل Tacacs Live

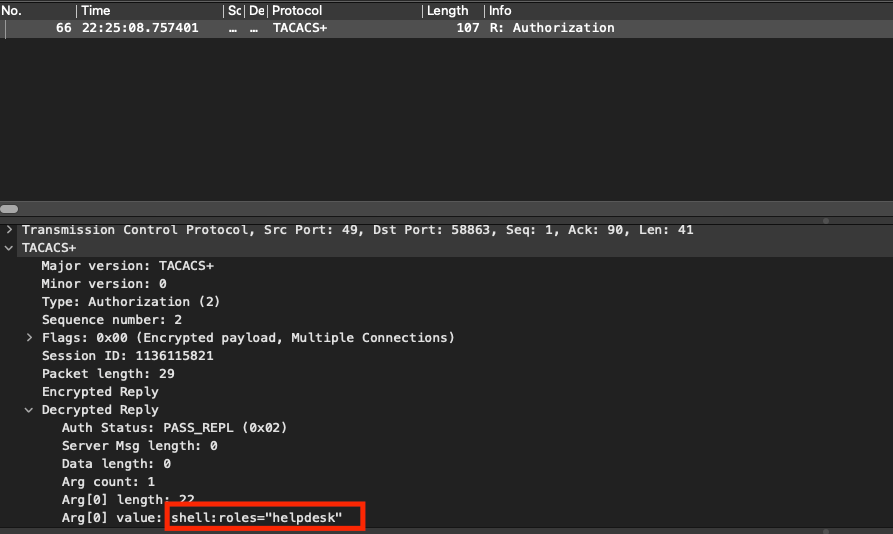

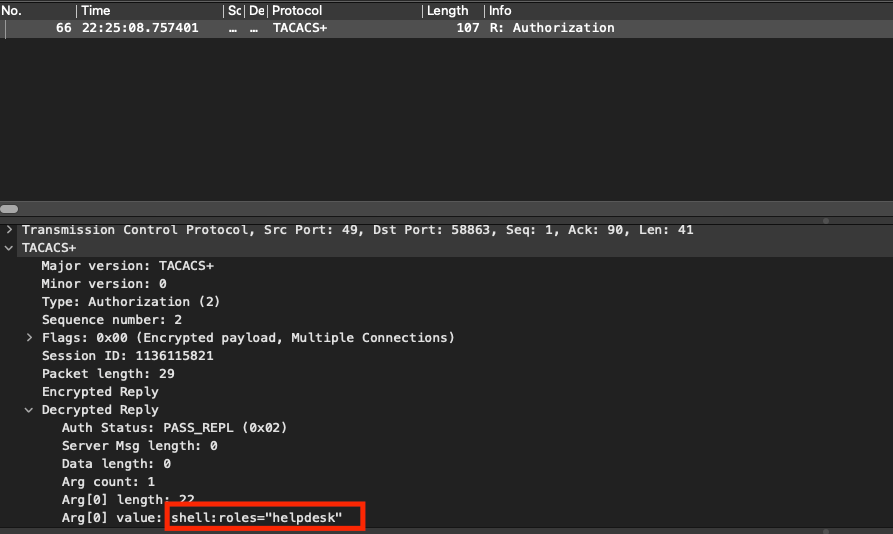

وكجزء من التفاصيل التي يتضمنها هذا التقرير، يمكن العثور على قسم الاستجابة ، حيث يمكنك مشاهدة كيفية قيام ISE بإرجاع القيمة shell:roles="help desk"

الاستجابة لتفاصيل السجل النشط

الاستجابة لتفاصيل السجل النشط

على جهاز Nexus:

Nexus9000 login: iseiscool

Password: VainillaISE97

Nexus9000# conf t

Enter configuration commands, one per line. End with CNTL/Z.

Nexus9000(config)# interface ethernet 1/23

% Interface permission denied

Nexus9000(config)# ?

interface Configure interfaces

show Show running system information

end Go to exec mode

exit Exit from command interpreter

Nexus9000(config)# role name test

% Permission denied for the role

Nexus9000(config)#

Nexus9000(config)# interface loopback 0

% Interface permission denied

Nexus9000(config)#

Nexus9000# conf t

Nexus9000(config)# interface ethernet 1/5

Notice that only the commands allowed are listed.

Nexus9000(config-if)# ?

no Negate a command or set its defaults

show Show running system information

shutdown Enable/disable an interface

end Go to exec mode

exit Exit from command interpreter

Nexus9000(config-if)# cdp

Nexus9000(config-if)# cdp enable

% Permission denied for the role

Nexus9000(config-if)#

استكشاف الأخطاء وإصلاحها

- تحقق من إمكانية الوصول إلى ISE من جهاز Nexus:

Nexus 9000# ping <ISE IP الخاص بك>

يتم إختبار اتصال <ISE IP> (<ISE IP الخاص بك> 😞56 بايت من البيانات

64 بايت من <ISE IP الخاص بك> : icmp_seq=0 ttl=59 time=1.22 مللي ثانية

64 بايت من <ISE IP الخاص بك> : icmp_seq=1 ttl=59 time=0.739 مللي ثانية

64 بايت من <ISE IP الخاص بك> : icmp_seq=2 ttl=59 time=0.686 مللي ثانية

64 بايت من <ISE IP الخاص بك> : icmp_seq=3 ttl=59 time=0.71 مللي ثانية

64 بايت من <ISE IP الخاص بك> : icmp_seq=4 ttl=59 time=0.72 مللي ثانية

- دققت، أن فتح ميناء 49، بين ISE وال nexus أداة:

Nexus 9000# برنامج Telnet <Your ISE IP> 49

يتم الآن محاولة <ISE IP> ...

متصل ب <ISE IP الخاص بك> .

حرف الهروب هو '^]'.

- أستخدم تصحيح الأخطاء التالي:

debug tacacs+ all

Nexus 9000#

Nexus 9000# 2024 apr 19 22:50:44.199329 tacacs: event_loop(): إستدعاء process_rd_fd_set

2024 أبريل 19:50:44.199355 tacacs: process_rd_fd_set: إستدعاء رد الاتصال ل FD 6

2024 أبريل 19:50:44.199392 tacacs: FSRV لا يستهلك 8421 opcode

2024 أبريل 19:50:44.199406 tacacs: process_implicit_cfs_session_start: يتم الآن الدخول...

2024 أبريل 19:50:44.199414 tacacs: process_implicit_cfs_session_start: الخروج؛ نحنا بحالة عدم القدرة على التوزيع

2024 أبريل 19:50:44.199424 tacacs: process_aaa_tplus_request: الدخول لمعرف جلسة عمل AAA 0

2024 أبريل 19:50:44.199438 tacacs: process_aaa_tplus_request:التحقق من حالة المنفذ mgmt0 باستخدام IsePsnServers لمجموعة الخوادم

2024 أبريل 19:50:44.199451 tacacs: tacacs_global_config(4220): إدخال ...

2024 أبريل 19:50:44.199466 tacacs: tacacs_global_config(4577): get_req...

2024 أبريل 19:50:44.208027 tacacs: tacacs_global_config(4701): إستعادة قيمة الإرجاع الخاصة بعملية تكوين البروتوكول العام:النجاح

2024 أبريل 19:50:44.208045 tacacs: tacacs_global_config(4716): req:num نادل 0

2024 أبريل 19:50:44.208054 tacacs: tacacs_global_config: req:num مجموعة 1

2024 أبريل 19:50:44.208062 tacacs: tacacs_global_config: req:num مهلة 5

2024 أبريل 19:50:44.208070 tacacs: tacacs_global_config: req:num deadtime 0

2024 أبريل 19:50:44.208078 tacacs: tacacs_global_config: req:num encryption_type 7

2024 أبريل 19:50:44.208086 tacacs: tacacs_global_config: إرجاع ريتففال 0

2024 أبريل 19:50:44.208098 tacacs: يتم تعميم process_aaa_tplus_request:group_info في aaa_req، لذلك يتم إستخدام مجموعة الخوادم IsePsnServers

2024 أبريل 19:50:44.208108 tacacs: tacacs_servergroup_config: إدخال لمجموعة الخوادم، الفهرس 0

2024 أبريل 19:50:44.208117 tacacs: tacacs_servergroup_config: GetNext_REQ لفهرس مجموعة خوادم البروتوكول:0 الاسم:

2024 أبريل 19:50:44.208148 tacacs: tacacs_pss2_move2key: rcode = 4048003 syserr2str = لا يوجد مفتاح PSS هذا

2024 أبريل 19:50:44.208160 tacacs: tacacs_pss2_move2key: الاتصال ب pss2_getkey

2024 أبريل 19:50:44.208171 tacacs: tacacs_servergroup_config: حصلت GetNext_REQ على فهرس مجموعة خوادم البروتوكول:2 name:IsePsnServers

2024 أبريل 19:50:44.208184 tacacs: tacacs_servergroup_config: إستعادة قيمة الإرجاع الخاصة بعملية مجموعة البروتوكول:نجاح

2024 أبريل 19:50:44.208194 tacacs: tacacs_servergroup_config: إرجاع إرجاع قيمة 0 لمجموعة خوادم البروتوكولات:IsePsnServers

2024 أبريل 19:50:44.208210 tacacs: process_aaa_tplus_request: تم العثور على IsePsnServers للمجموعة. VRF المتوافق هو تقصير، source-intf هو 0

2024 أبريل 19:50:44.208224 tacacs: process_aaa_tplus_request: التحقق من وجود mgmt0 vrf:الإدارة مقابل vrf:الافتراضي للمجموعة المطلوبة

2024 أبريل 19:50:44.208256 tacacs: process_aaa_tplus_request:mgmt_if 83886080

2024 أبريل 19:50:44.208272 tacacs: process_aaa_tplus_request:global_src_intf : 0، src_intf المحلي هو 0 و vrf_name هو الافتراضي

2024 أبريل 19:50:44.208286 tacacs: create_tplus_req_state_machine(902): الدخول لمعرف جلسة عمل AAA 0

2024 أبريل 19:50:44.208295 tacacs: عدد أجهزة الحالة 0

2024 أبريل 19:50:44.208307 tacacs: init_tplus_req_state_machine: الدخول لمعرف جلسة عمل AAA 0

2024 أبريل 19:50:44.208317 tacacs: init_tplus_req_state_machine(1298):tplus_ctx هو NULL ويجب أن يكون في حالة المؤلف والاختبار

2024 أبريل 19:50:44.208327 tacacs: tacacs_servergroup_config: الدخول إلى مجموعة الخوادم IsePsnServers، الفهرس 0

2024 أبريل 19:50:44.208339 tacacs: tacacs_servergroup_config: GET_REQ لفهرس مجموعة خوادم البروتوكول:0 name:IsePsnServers

2024 أبريل 19:50:44.208357 tacacs: find_tacacs_servergroup: الدخول لمجموعة خوادم ISEpsnServers

2024 أبريل 19:50:44.208372 tacacs: tacacs_pss2_move2key: rcode = 0 syserr2str = نجاح

2024 أبريل 19:50:44.208382 tacacs: find_tacacs_servergroup: الخروج لمجموعة خوادم IsePsnServers هو 2

2024 أبريل 19:50:44.208401 tacacs: tacacs_servergroup_config: get_req: خطأ find_tacacs_servergroup 0 لمجموعة خوادم البروتوكولات IsePsnServers

2024 أبريل 19:50:44.208420 tacacs: tacacs_pss2_move2key: rcode = 0 syserr2str = نجاح

2024 أبريل 19:50:44.208433 tacacs: tacacs_servergroup_config: حصلت GET_REQ على فهرس مجموعة خوادم البروتوكول:2 name:IsePsnServers

2024 أمبير 2024 أبريل 19 22:52024 أبريل 19 22:52024 أبريل 19 22:5

Nexus 9000#

- تنفيذ التقاط حزمة. (للاطلاع على تفاصيل الحزمة، يجب عليك تغيير تفضيلات Wireshark TACACS+، وتحديث المفتاح المشترك المستخدم من قبل Nexus و ISE.)

حزمة تفويض TACACS

حزمة تفويض TACACS

- تحقق من أن المفتاح المشترك هو نفسه على جانب ISE و Nexus. يمكن أيضا إيداع هذا في Wireshark.

حزمة المصادقة

حزمة المصادقة

التعليقات

التعليقات