تكوين المصادقة المستندة إلى MAC على محول من خلال واجهة سطر الأوامر

الهدف

802.1X هو أداة إدارة للسماح بأجهزة القائمة، مما يضمن عدم الوصول غير المصرح به إلى شبكتك. يوضح هذا المستند كيفية تكوين المصادقة المستندة إلى MAC على محول باستخدام واجهة سطر الأوامر (CLI).

انظر المسرد للاطلاع على معلومات إضافية.

كيف يعمل RADIUS؟

هناك ثلاثة مكونات رئيسية لمصادقة 802. 1X، ومطالب (عميل)، ومصادقة (جهاز شبكة مثل محول)، وخادم مصادقة (RADIUS). خدمة مصادقة طلب اتصال المستخدم البعيد (RADIUS) هي خادم وصول يستخدم بروتوكول المصادقة والتفويض والمحاسبة (AAA) الذي يساعد في الإدارة له عنوان IP ثابت بقيمة 192.168.1.100 والمصادقة لها عنوان IP ثابت بقيمة 192.168.1.101.

الأجهزة القابلة للتطبيق

· Sx350X sery

· SG350XG Series

· Sx550X Series

· SG550XG Series

إصدار البرامج

· 2.4.0.94

تكوين خادم RADIUS على محول ما

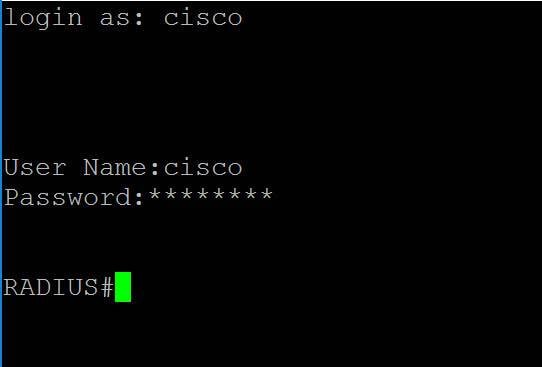

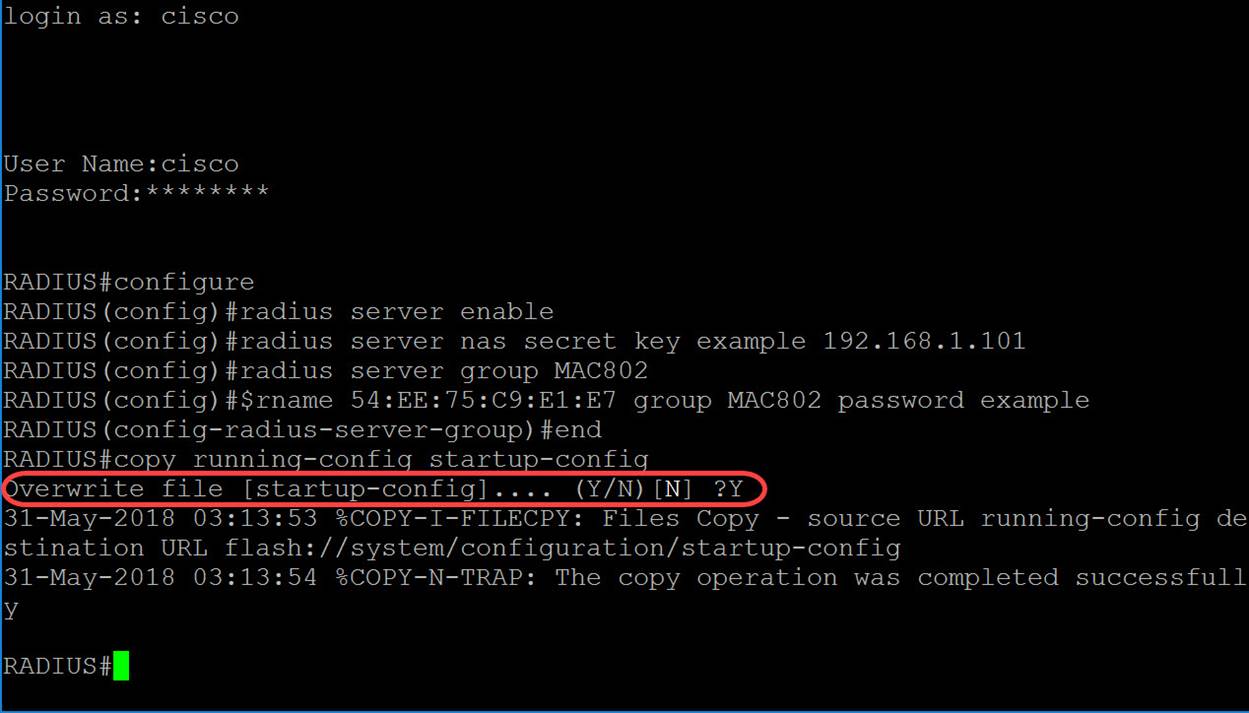

الخطوة 1. SSH إلى المحول الخاص بك الذي سيكون خادم RADIUS. اسم المستخدم وكلمة المرور الافتراضيان هما cisco/cisco. إذا كنت قد انتهيت من تكوين اسم مستخدم جديد أو كلمة مرور جديدة، فأدخِل بيانات الاعتماد بدلاً من ذلك.

ملاحظة: لمعرفة كيفية الوصول إلى محول SMB من خلال SSH أو Telnet، انقر هنا.

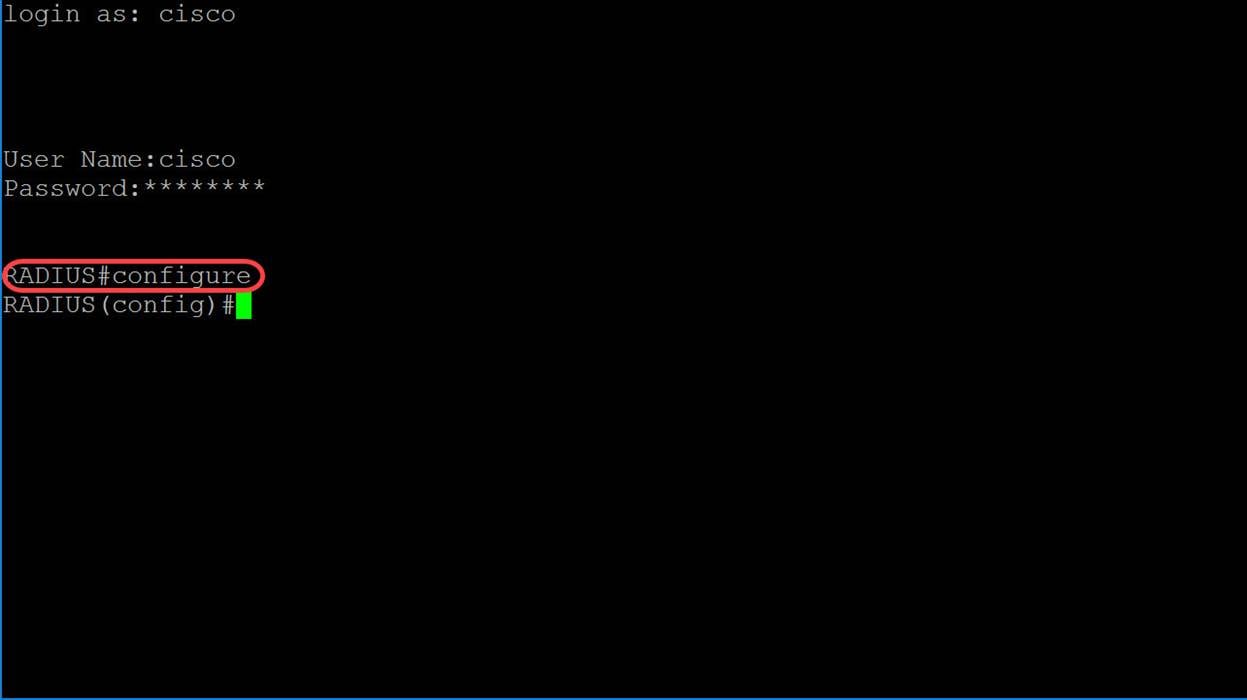

الخطوة 2. من وضع "EXEC ذي الامتيازات" للمحول، ادخل إلى وضع "التكوين العام" من خلال إدخال التالي:

RADIUS#configure

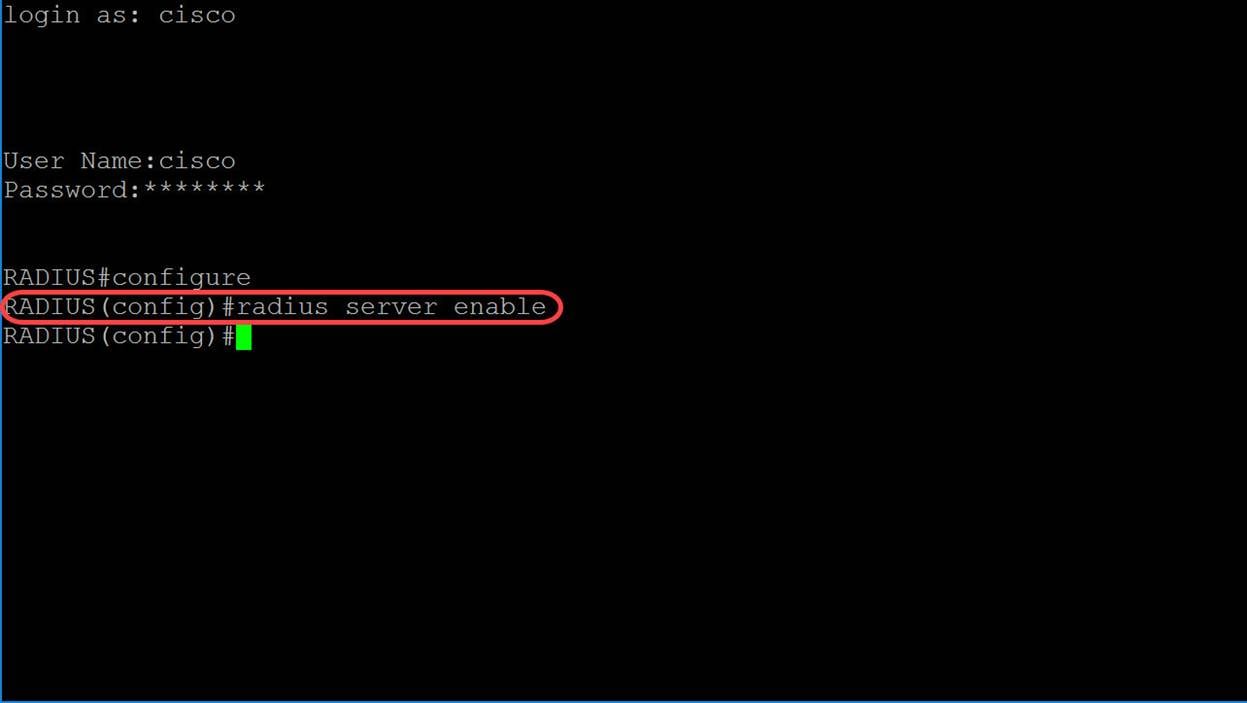

الخطوة 3. أستخدم الأمر radius server enable لتمكين خادم RADIUS.

تمكين خادم RADIUS(config)#radius

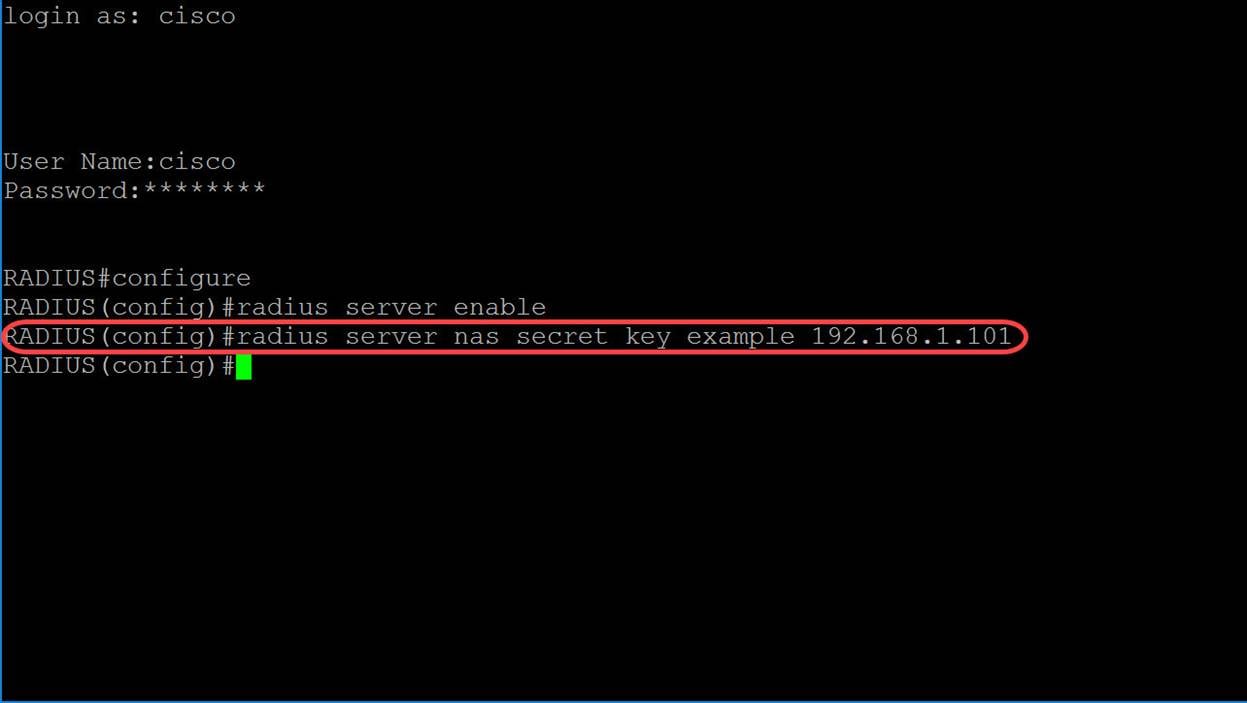

الخطوة 4. لإنشاء مفتاح سري، أستخدم الأمر radius server nas secret key في وضع التكوين العام. يتم تعريف المعلمات على النحو التالي:

· المفتاح — يحدد مفتاح المصادقة والتشفير للاتصالات بين الجهاز ومستخدمي المجموعة المحددة. يتراوح هذا من 0 إلى 128 رمز.

· افتراضي — يحدد المفتاح السري الافتراضي الذي سيتم تطبيقه للاتصال ب NAS الذي ليس لديه مفتاح خاص.

· ip-address — يحدد عنوان IP الخاص بمضيف عميل RADIUS. يمكن أن يكون عنوان IP عنوان IPv4 أو IPv6 أو IPv6z.

مفتاح NAS السري لخادم RADIUS المفتاح {افتراضي|عنوان IP}في هذا المثال، سنستخدم المثال كمفتاح لنا و192.168.1.101 كعنوان IP الخاص بمصدقنا.

مثال مفتاح RADIUS(config)#radius خادم nas السري 192.168.1.101

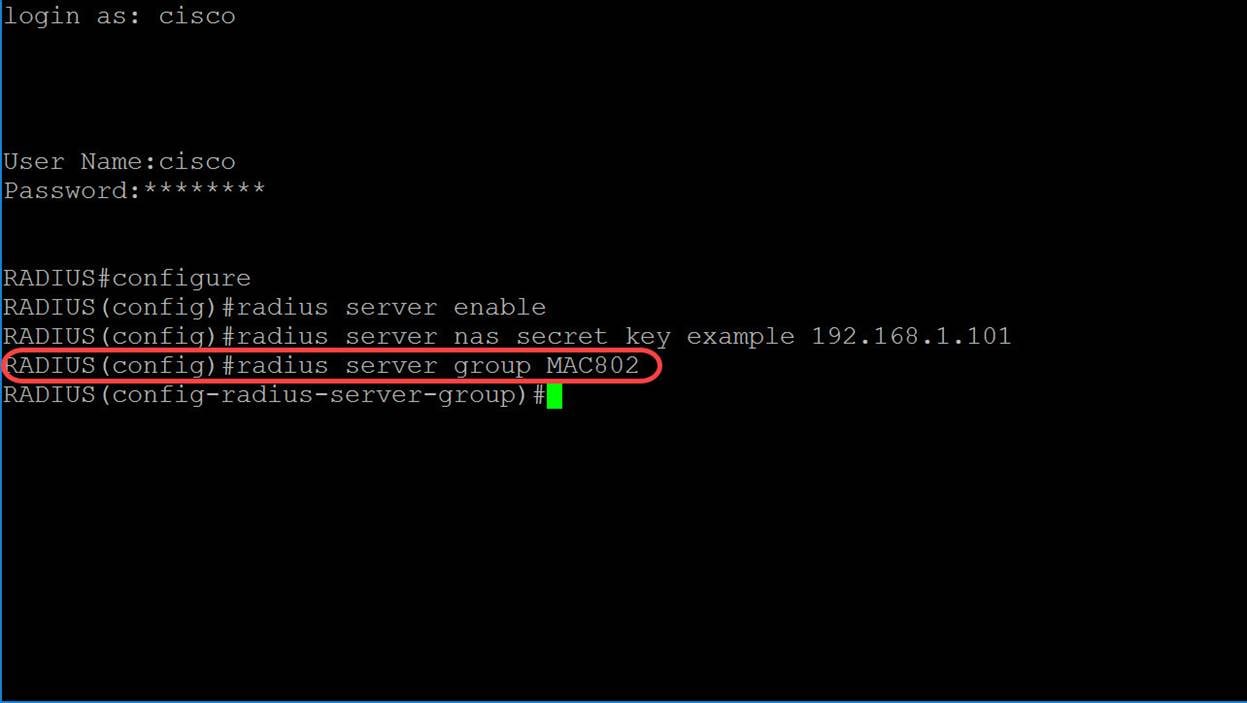

الخطوة 5. للدخول إلى وضع تكوين مجموعة خوادم RADIUS وإنشاء مجموعة إذا لم تكن موجودة، أستخدم الأمر radius server group في وضع التكوين العام.

مجموعة خوادم RADIUS اسم المجموعةفي هذه المقالة، سنستعمل MAC802 كاسم لفريقنا.

RADIUS(config-radius-server-group)#radius نادل مجموعة MAC802

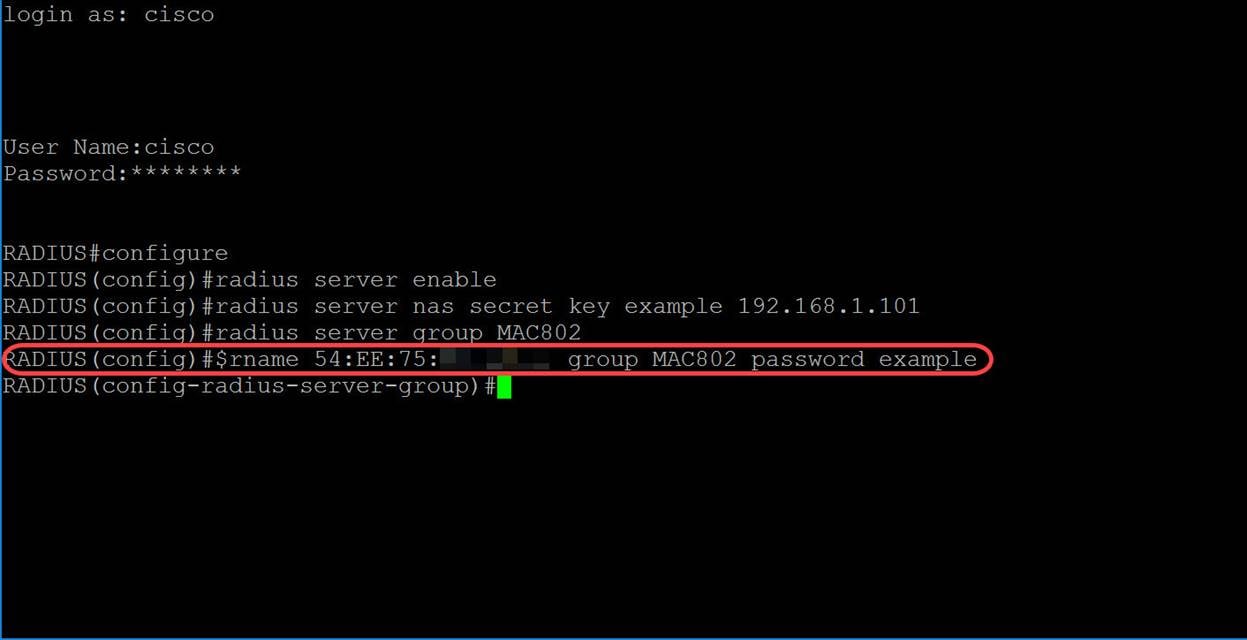

الخطوة 6. لإنشاء مستخدم، أستخدم الأمر radius server user في وضع "التكوين العام". يتم تعريف المعلمات على النحو التالي:

· اسم المستخدم — يحدد اسم المستخدم. الطول من 1 إلى 32 رمز.

· اسم المجموعة —يحدد اسم مجموعة المستخدمين. طول اسم المجموعة من 1 إلى 32 حرفا.

· يعين كلمة السر — المستعمل كلمة. يمكن أن يتراوح الطول من 1 إلى 64 حرفا.

اسم مستخدم خادم RADIUS اسم المستخدم كلمة المرور غير المشفرة لاسم المجموعة group-nameعلى هذا المثال، سنقوم باستخدام عنوان MAC لمنفذ الإيثرنت الخاص بنا كاسم مستخدم، وMAC802 كاسم المجموعة الخاص بنا، وكلمة المرور غير المشفرة كمثال.

RADIUS(config-radius-server-group)#radius اسم مستخدم الخادم 54:EE:75:XX:XX مجموعة MAC802 مثال كلمةملاحظة: بعض الأنظمة الثمانية في عنوان MAC مموهة. مثال كلمة المرور ليس كلمة مرور قوية. الرجاء إستخدام كلمة مرور أقوى حيث تم إستخدامها كمثال فقط. لاحظ أيضا أن الأمر طويل جدا في الصورة وأنه يلتف الأمر تلقائيا.

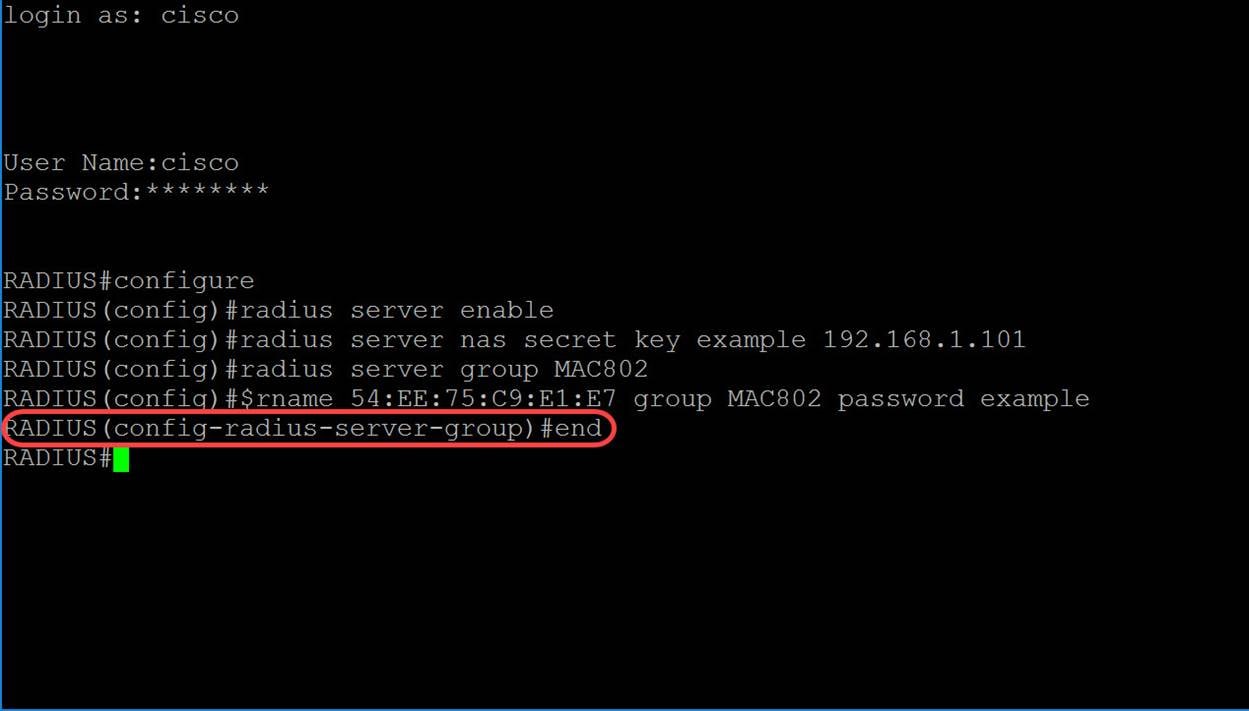

الخطوة 7. (إختياري) لإنهاء جلسة عمل التكوين الحالية والرجوع إلى وضع EXEC ذي الامتيازات، أستخدم الأمر end.

RADIUS(config-radius-server-group)#end

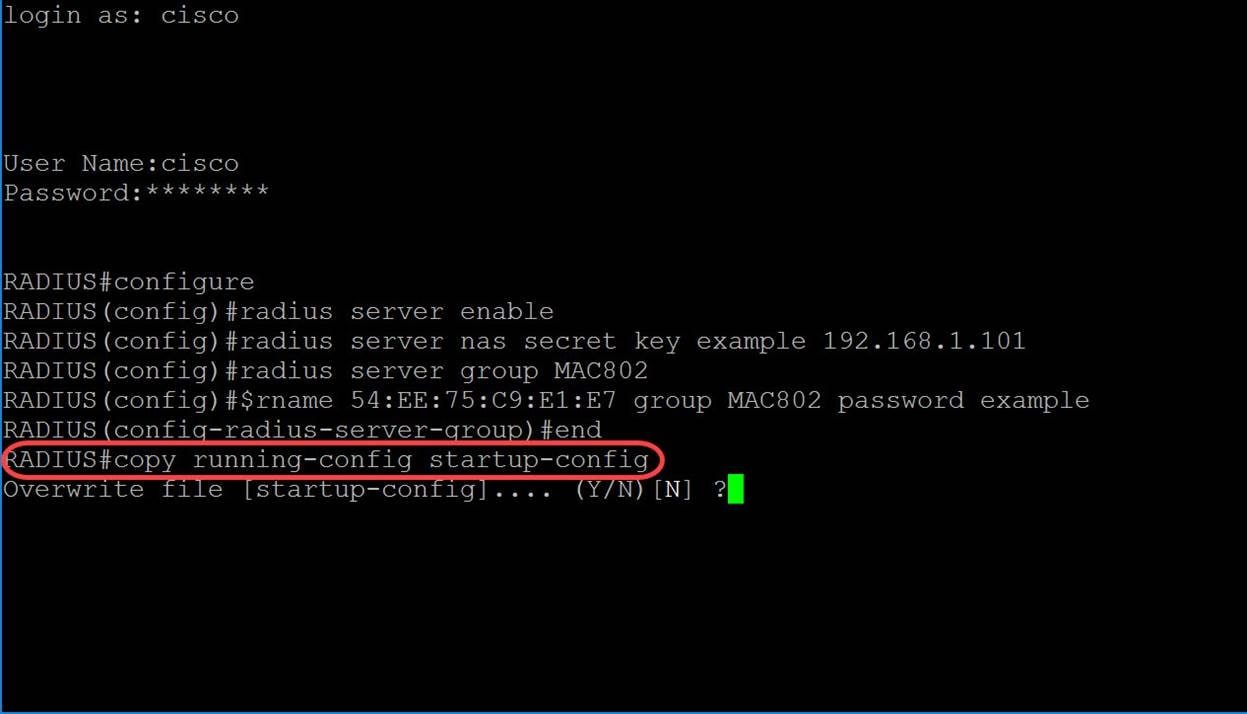

الخطوة 8. (إختياري) لنسخ أي ملف من مصدر إلى وجهة، أستخدم الأمر copy في وضع EXEC ذي الامتيازات. في هذا المثال، سنقوم بحفظ التكوين الجاري تشغيله إلى startup-config.

RADIUS#copy config config config

الخطوة 9. (إختياري) ستظهر رسالة تسأل عما إذا كنت ترغب في الكتابة فوق ملف startup-config. اكتب Y للإجابة ب "نعم" أو N للإجابة ب "لا". سنقوم بكتابة Y للكتابة فوق ملف startup-config.

تكوين محول المصدق

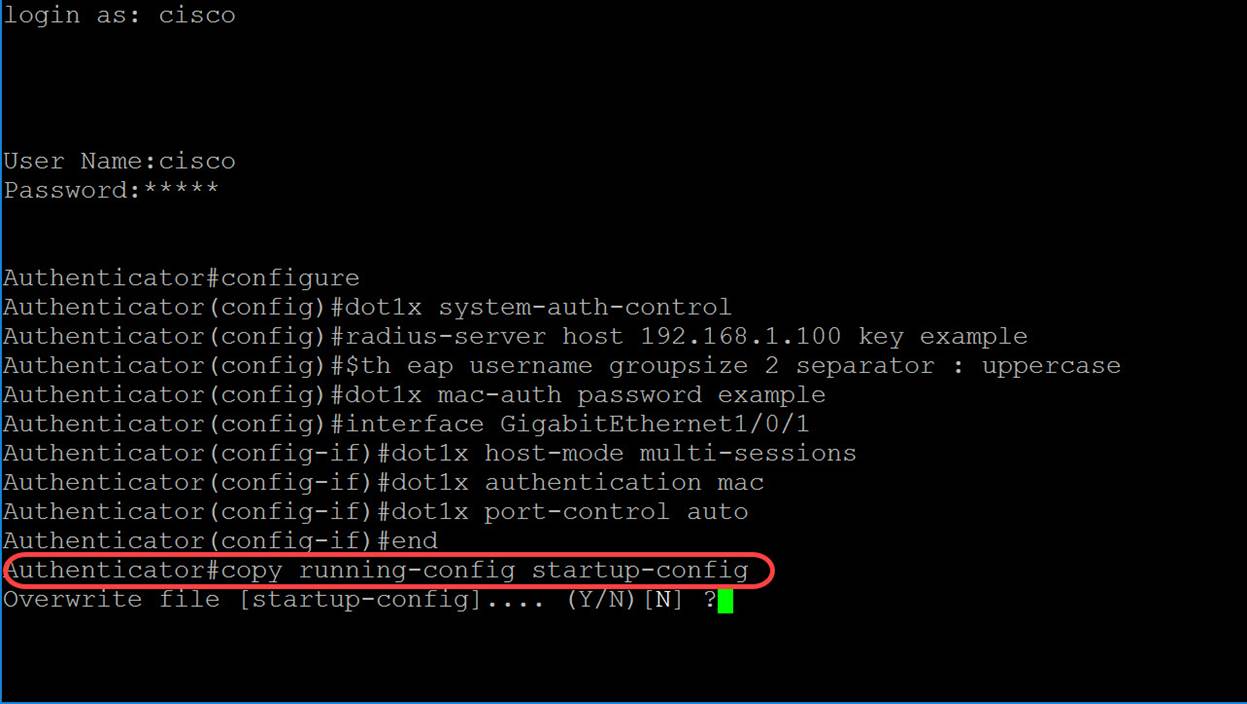

الخطوة 1. SSH إلى المحول الذي سيكون المصدق. اسم المستخدم وكلمة المرور الافتراضيان هما cisco/cisco. إذا كنت قد انتهيت من تكوين اسم مستخدم جديد أو كلمة مرور جديدة، فأدخِل بيانات الاعتماد تلك بدلاً من ذلك.

ملاحظة: لمعرفة كيفية الوصول إلى محول SMB من خلال SSH أو Telnet، انقر هنا.

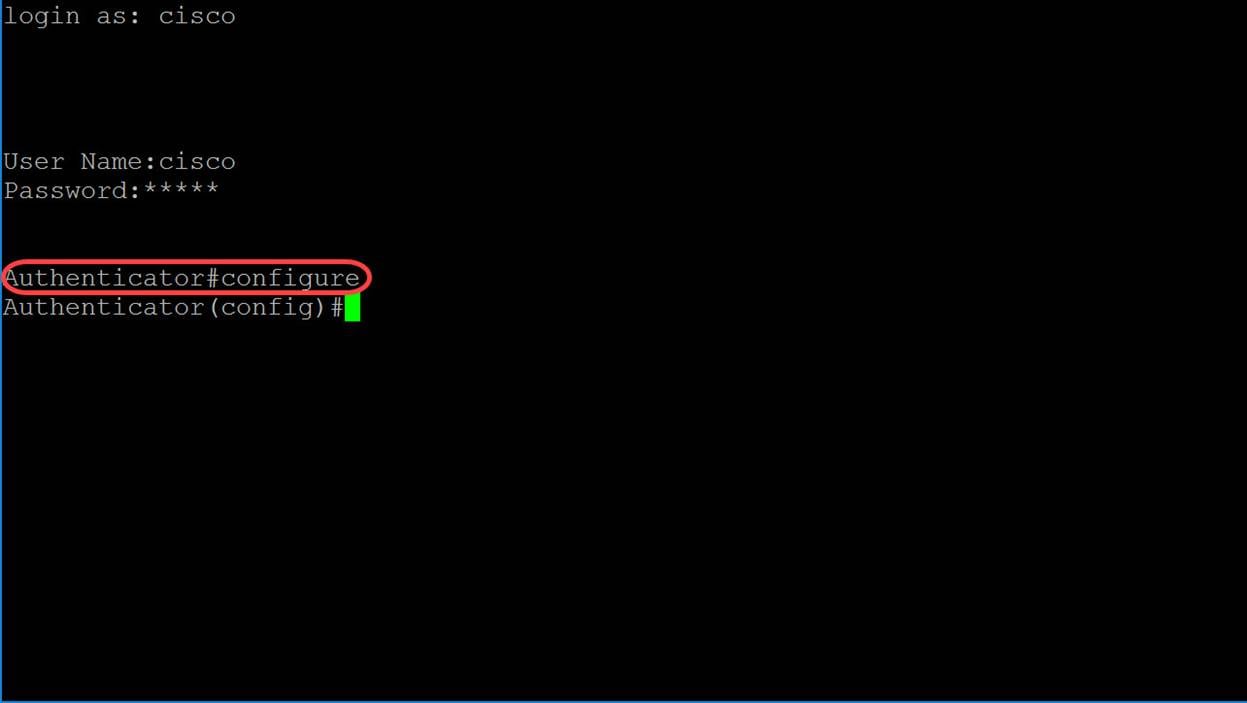

الخطوة 2. من وضع "EXEC ذي الامتيازات" للمحول، ادخل إلى وضع "التكوين العام" من خلال إدخال التالي:

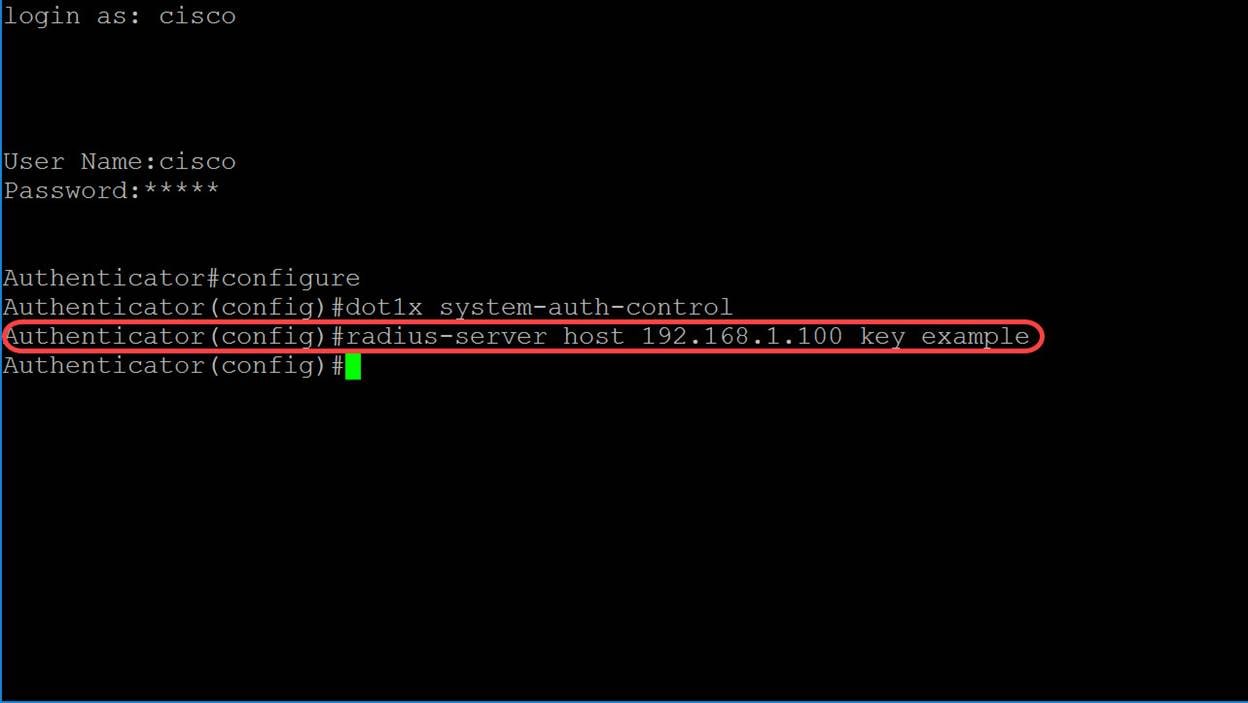

مصادق#configure

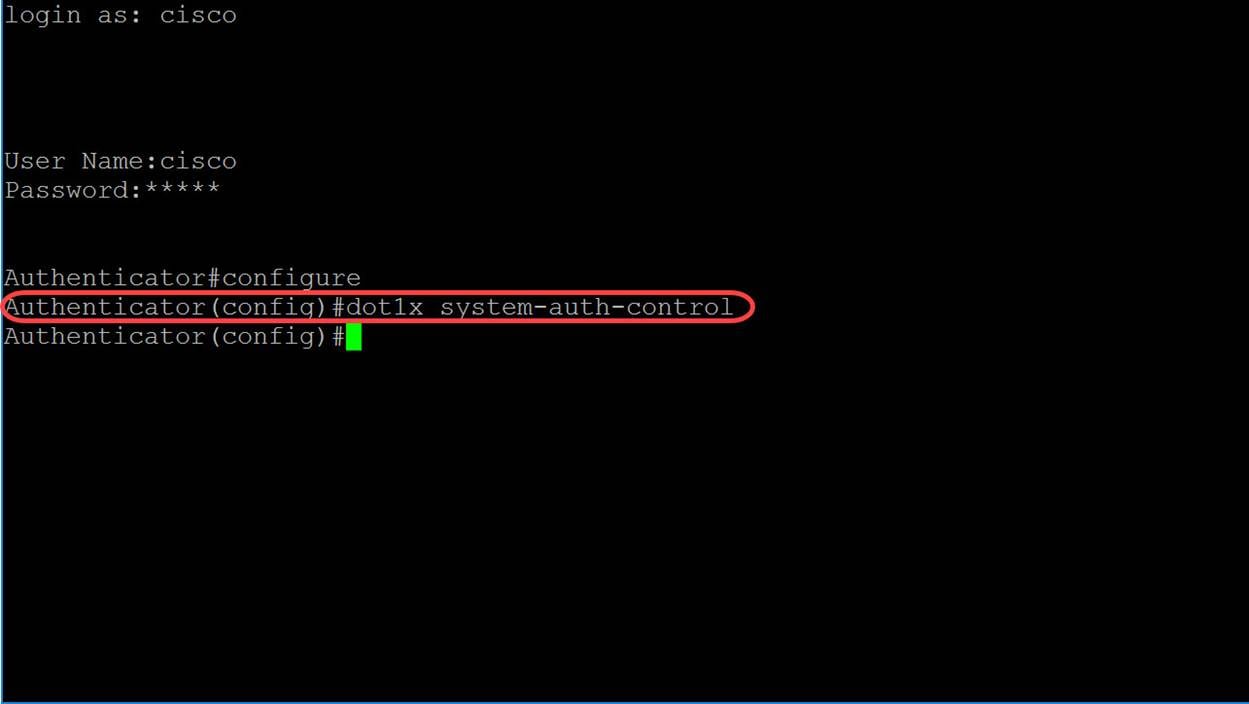

الخطوة 3. لتمكين 802.1X بشكل عام، أستخدم الأمر dot1x system-auth-control في وضع التكوين العام.

المصدق(config)#dot1x system-auth-control

الخطوة 4. أستخدم الأمر radius-server host global configuration mode لتكوين مضيف خادم RADIUS. يتم تعريف المعلمات على النحو التالي:

· ip-address — يحدد عنوان IP لمضيف خادم RADIUS. يمكن أن يكون عنوان IPv4 أو IPv6 أو عنوان IPv6z.

· hostname — يحدد اسم مضيف خادم RADIUS. الترجمة إلى عناوين IPv4 مدعومة فقط. يتراوح الطول من 1 إلى 158 حرفا ويبلغ الحد الأقصى لطول التسمية لكل جزء من اسم المضيف 63 حرفا.

· Auth-Port auth-port-number — يحدد رقم المنفذ لطلبات المصادقة. إذا تم تعيين رقم المنفذ على 0، لا يتم إستخدام المضيف للمصادقة. المدى from 0-65535.

· ACC-Port acct-port-number — رقم المنفذ لطلبات المحاسبة. لا يتم إستخدام المضيف للمحاسبة إذا تم تعيينه على 0. في حالة عدم تحديده، يتم تعيين رقم المنفذ افتراضيا على 1813.

· المهلة — يحدد قيمة المهلة في ثوان. تتراوح هذه القيمة من 1 إلى 30.

· إعادة إرسال عمليات إعادة المحاولة — يحدد عدد عمليات إعادة الإرسال لإعادة المحاولة. المدى from 1-15.

· Deadtime Deadtime — يحدد طول الوقت بالدقائق التي يتم خلالها تخطي خادم RADIUS بواسطة طلبات المعاملات. ويتراوح بين 0 و 2000.

· key string — يحدد مفتاح المصادقة والتشفير لجميع إتصالات RADIUS بين الجهاز وخادم RADIUS. يجب أن يتطابق هذا المفتاح مع التشفير المستخدم على البرنامج الخفي RADIUS. لتحديد سلسلة فارغة، أدخل "". يمكن أن يتراوح الطول من 0 إلى 128 رمز. إذا تم حذف هذه المعلمة، فسيتم إستخدام مفتاح radius الذي تم تكوينه بشكل عام.

· key encrypted-key-string — مثل key-string، غير أن المفتاح يكون في تنسيق مشفر.

· priority priority — يحدد الترتيب الذي يتم به إستخدام الخوادم، حيث يتمتع 0 بأعلى أولوية. نطاق الأولوية هو من 0-65535.

· الاستخدام {login|dot1.x|all} — يحدد نوع إستخدام خادم RADIUS. القيم المحتملة هي:

o login — يحدد إستخدام خادم RADIUS لمصادقة معلمات تسجيل دخول المستخدم.

o dot1.x — يحدد أن خادم RADIUS يستخدم لمصادقة منفذ 802.1x.

o all — يحدد إستخدام خادم RADIUS لمصادقة تسجيل دخول المستخدم ومصادقة منفذ 802.1x.

مضيف خادم RADIUS {ip-address|hostname} [auth-port auth-port-number] [acct-port-number] [المهلة ] [عمليات إعادة إرسال المحاولات] [deadtime] [key-string] [priority] [الاستخدام {login|dot1.x|all}]في هذا المثال، يتم إستخدام معلمات المضيف والمفتاح فقط. سنستخدم عنوان IP 192.168.1.100 كعنوان IP لخادم RADIUS ومثال الكلمة كسلسلة مفاتيح.

المصدق(config)#radius-server المضيف 192.168.1.100 مثال رئيسي

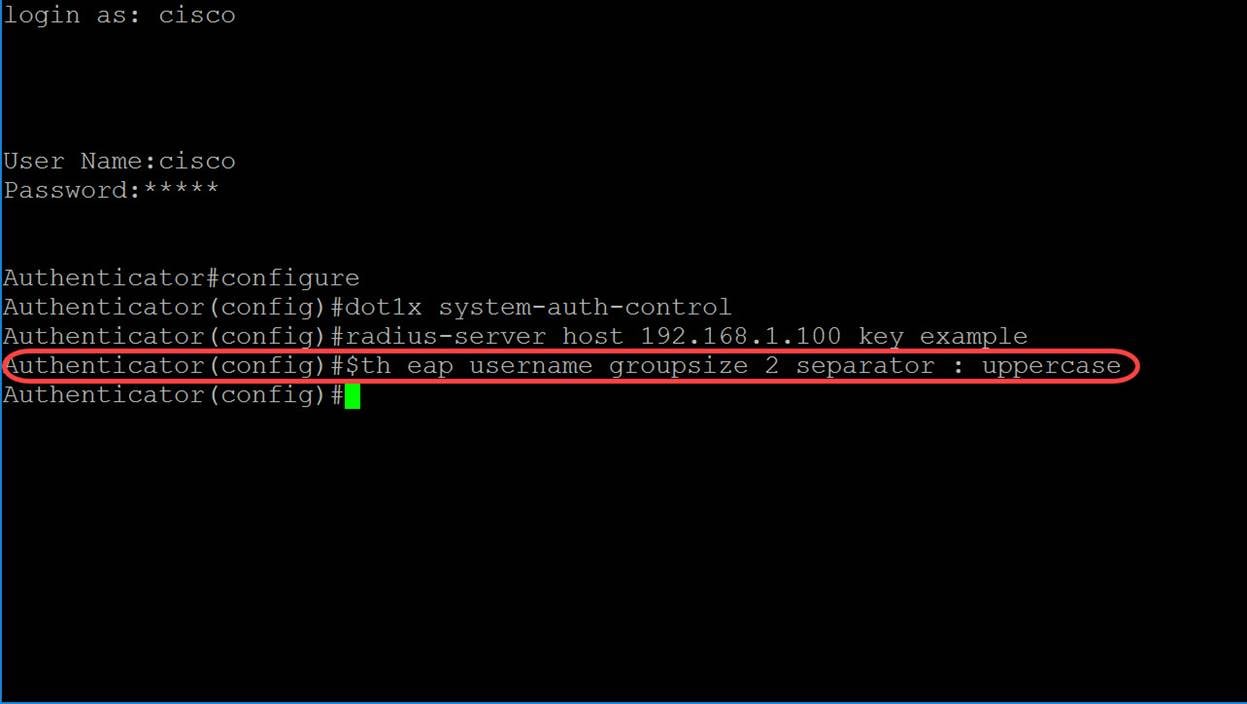

الخطوة 5. في المصادقة المستندة إلى MAC، يستند اسم مستخدم المطالب إلى عنوان MAC الخاص بالجهاز المطلوب. يحدد التالي تنسيق اسم المستخدم هذا المستند إلى MAC، والذي يتم إرساله من المحول إلى خادم RADIUS، كجزء من عملية المصادقة. يتم تعريف الحقول التالية على أنها:

· نوع مصادقة ماك — أختر نوع مصادقة MAC

o eap — أستخدم RADIUS مع تضمين EAP لحركة المرور بين المحول (عميل RADIUS) وخادم RADIUS، والذي يصادق ممول مستند إلى MAC.

o RADIUS — أستخدم RADIUS بدون تضمين EAP لحركة مرور البيانات بين المحول (عميل RADIUS) وخادم RADIUS، والذي يصادق ممول مستند إلى MAC.

· تجميع حجم — عدد حروف ASCII بين محددات عنوان MAC المرسلة كاسم مستخدم. الخيار هو 1، 2، 4، أو 12 حرف ASCII بين الفواصل.

· الفاصل — الحرف المستخدم كمحدد بين المجموعات المعرفة من الحروف في عنوان MAC. الخيارات هي واصلة، قولون، أو نقطة كالفواصل.

· الحالة — قم بإرسال اسم المستخدم في الإطار السفلي أو العلوي. الخيارات هي حروف صغيرة أو حروف كبيرة.

dot1x mac-auth نوع مصادقة ماك username groupsize groupsize فاصل فاصل حالة.في هذا المثال، سنستخدم EAP كنوع مصادقة MAC لدينا، مجموعة بحجم 2، القولون كفاصل لنا، ونرسل اسم المستخدم الخاص بنا في الحروف الكبيرة.

مصدق(config)#dot1x mac-auth EAP username groupSize 2 فاصل : حرف إستهلالي

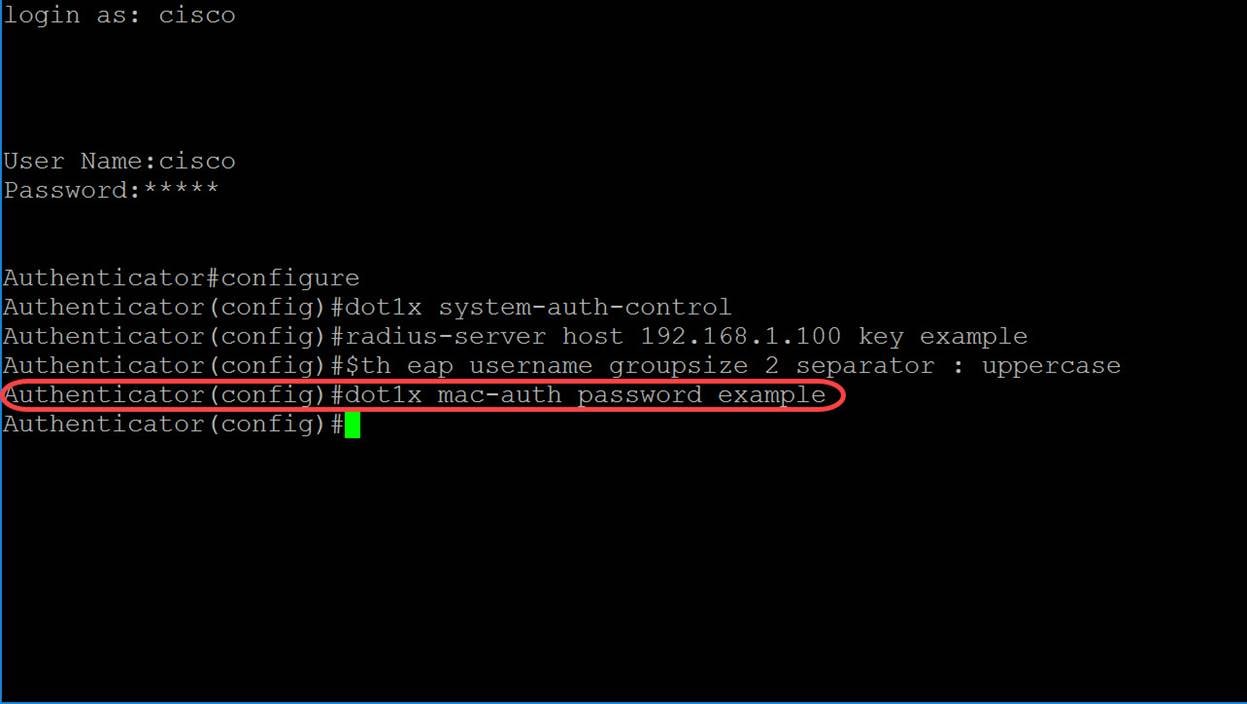

الخطوة 6. أستخدم الأمر أدناه لتعريف كلمة المرور التي سيستخدمها المحول للمصادقة المستندة إلى MAC بدلا من عنوان MAC المضيف. سنستخدم كلمة المثال ككلمة المرور الخاصة بنا.

مثال كلمة مرور المصادقة(config)#dot1x mac-auth

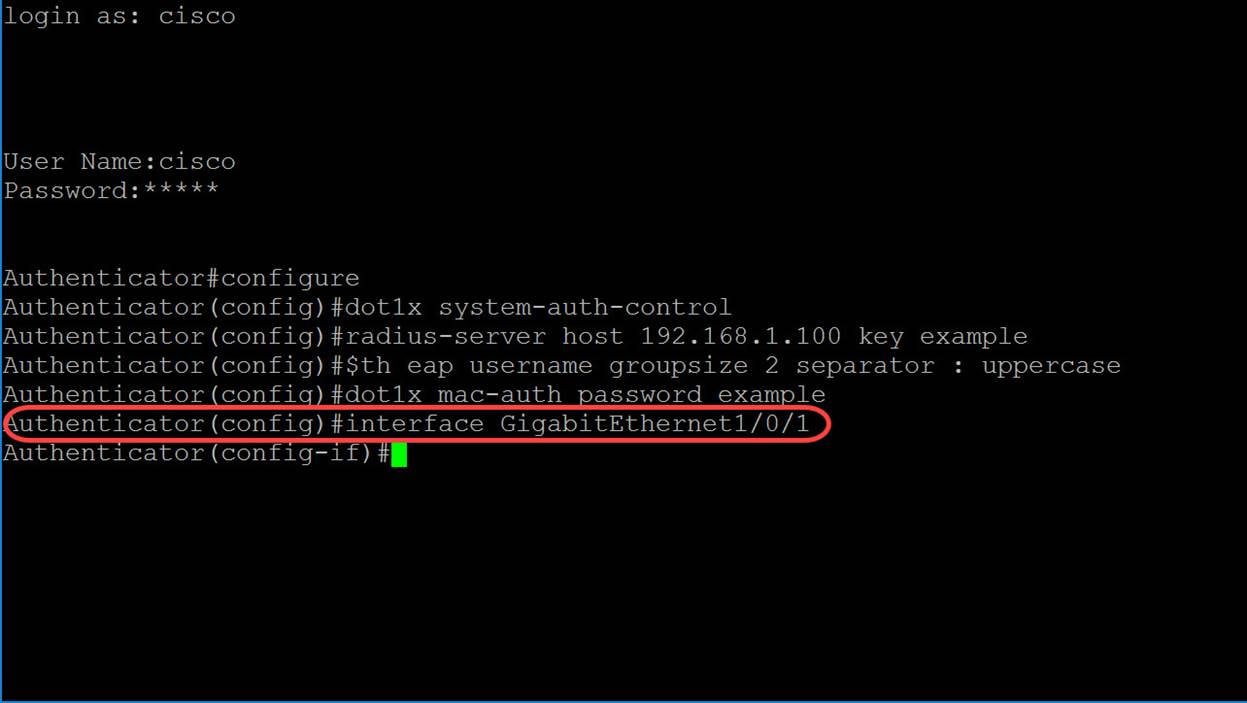

الخطوة 7. للدخول إلى وضع تكوين الواجهة لتكوين واجهة، أستخدم الأمر interface global configuration mode. سنقوم بتكوين GigabitEthernet1/0/1 لأن المضيف النهائي متصل به.

ملاحظة: لا تقم بتكوين المنفذ المتصل بخادم RADIUS الخاص بك.

المصدق(config)#interface GigabitEthernet1/0/1

ملاحظة: إن يريد أنت أن يشكل يتعدد ميناء في نفس الوقت، يستعمل القارن مدى أمر.

راجع المثال أدناه لتكوين المنافذ 1-4 باستخدام أمر النطاق:

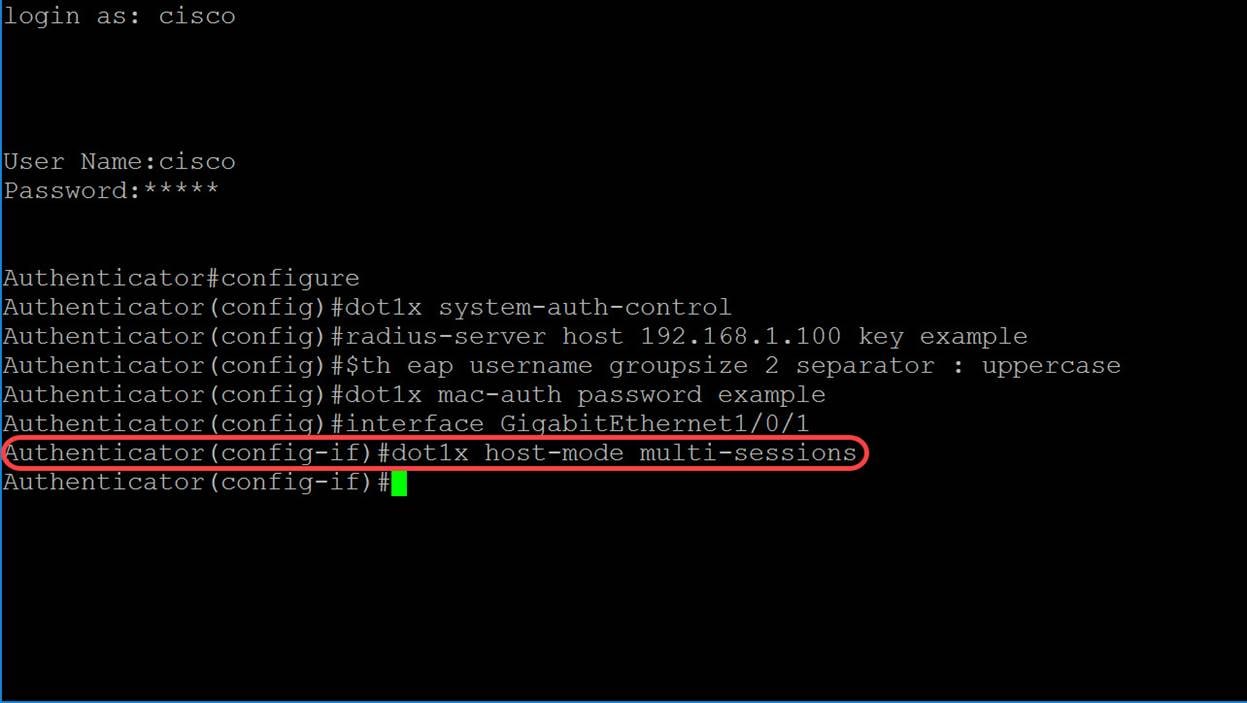

المصدق(config)#interface range GigabitEthernet1/0/1-4الخطوة 8. للسماح بمضيف واحد (عميل) أو مضيف متعدد على منفذ IEEE802.1X-authorized، أستخدم الأمر dot1x host-mode في وضع تكوين الواجهة. يتم تعريف المعلمات على النحو التالي:

· متعدد المضيف — يمكن يتعدد مضيف أسلوب

o يتم اعتماد المنفذ إذا كان هناك عميل مفوض واحد على الأقل.

o عندما يكون ميناء غير مصرح به وضيف VLAN يكون مكنت، untagged حركة مرور أعدت إلى الضيف VLAN. سقطت حركة مرور علمت ما لم ينتسب هو إلى الضيف VLAN أو إلى VLAN غير مصدق. إن لا يمكن ضيف VLAN يكون على ميناء، فقط حددت حركة مرور ينتسب إلى VLANs غير مصدق يجسر.

o عندما مكنت ميناء، untagged و tagged حركة مرور من كل مضيف يربط إلى الميناء، يؤسس على ال VLAN ساكن إستاتيكي عضوية ميناء تشكيل.

o أنت يستطيع عينت أن untagged حركة مرور من الميناء يصنف إلى VLAN أن يكون عينت ب RADIUS نادل أثناء المصادقة. يتم إسقاط حركة المرور ذات العلامات ما لم تنتمي إلى شبكة VLAN المخصصة ل RADIUS أو إلى شبكات VLAN غير المصدق عليها. يتم تعيين RADIUS VLAN على منفذ ما في صفحة مصادقة المنفذ.

· مضيف واحد — تمكين وضع المضيف الواحد

o يتم اعتماد المنفذ في حالة وجود عميل مفوض. يمكن تخويل مضيف واحد فقط على المنفذ.

o عندما يكون ميناء غير مصرح به والضيف VLAN يكون مكنت، untagged حركة مرور أعدت إلى الضيف VLAN. سقطت حركة مرور علمت ما لم ينتسب هو إلى الضيف VLAN أو إلى VLAN غير مصدق. إن لا يمكن ضيف VLAN يكون على الميناء، فقط حددت حركة مرور ينتسب إلى ال VLANs غير مصدق يجسر.

o عندما ميناء يكون مكنت، untagged و tagged حركة مرور من المضيف مخول جسرت يؤسس على الساكن إستاتيكي VLAN عضوية ميناء تشكيل. تم إسقاط حركة المرور من البيئات المضيفة الأخرى.

o مستعمل يستطيع عينت أن untagged حركة مرور من المضيف المخول سوف يكون ترجمت إلى VLAN أن يكون عينت ب RADIUS نادل أثناء عملية المصادقة. يتم إسقاط حركة المرور ذات العلامات ما لم تنتمي إلى شبكة VLAN المخصصة ل RADIUS أو شبكات VLAN غير المصدق عليها. يتم تعيين RADIUS VLAN على منفذ ما في صفحة مصادقة المنفذ.

· multi-session — مكنت يتعدد جلسة أسلوب

o بخلاف الوضع وحيد المضيف و multi-host، لا يتلقى ميناء في الوضع multi-session حالة مصادقة. يتم تعيين هذه الحالة لكل عميل متصل بالمنفذ.

o يتم دائما جسر حركة المرور المميزة التي تنتمي إلى شبكة VLAN غير المصدق عليها بغض النظر عما إذا كان المضيف مخولا أم لا.

o يتم إعادة وضع حركة المرور ذات العلامات والأuntagged من الأجهزة المضيفة غير المعتمدة التي لا تنتمي إلى شبكة VLAN غير المصدق عليها إلى شبكة VLAN الضيف إذا تم تعريفها وتمكينها على شبكة VLAN، أو يتم إسقاطها إذا لم يتم تمكين شبكة VLAN الضيف على المنفذ.

o أنت يستطيع عينت أن untagged حركة مرور من الميناء يصنف إلى VLAN أن يكون عينت ب RADIUS نادل أثناء المصادقة. يتم إسقاط حركة المرور ذات العلامات ما لم تنتمي إلى شبكة VLAN المخصصة ل RADIUS أو إلى شبكات VLAN غير المصدق عليها. يتم تعيين RADIUS VLAN على منفذ ما في صفحة مصادقة المنفذ.

dot1x host-mode وضع المضيففي هذا المثال، سنقوم بتكوين وضع المضيف ليكون متعدد الجلسات.

المصادقة(config-if)#dot1x host-mode multi-session

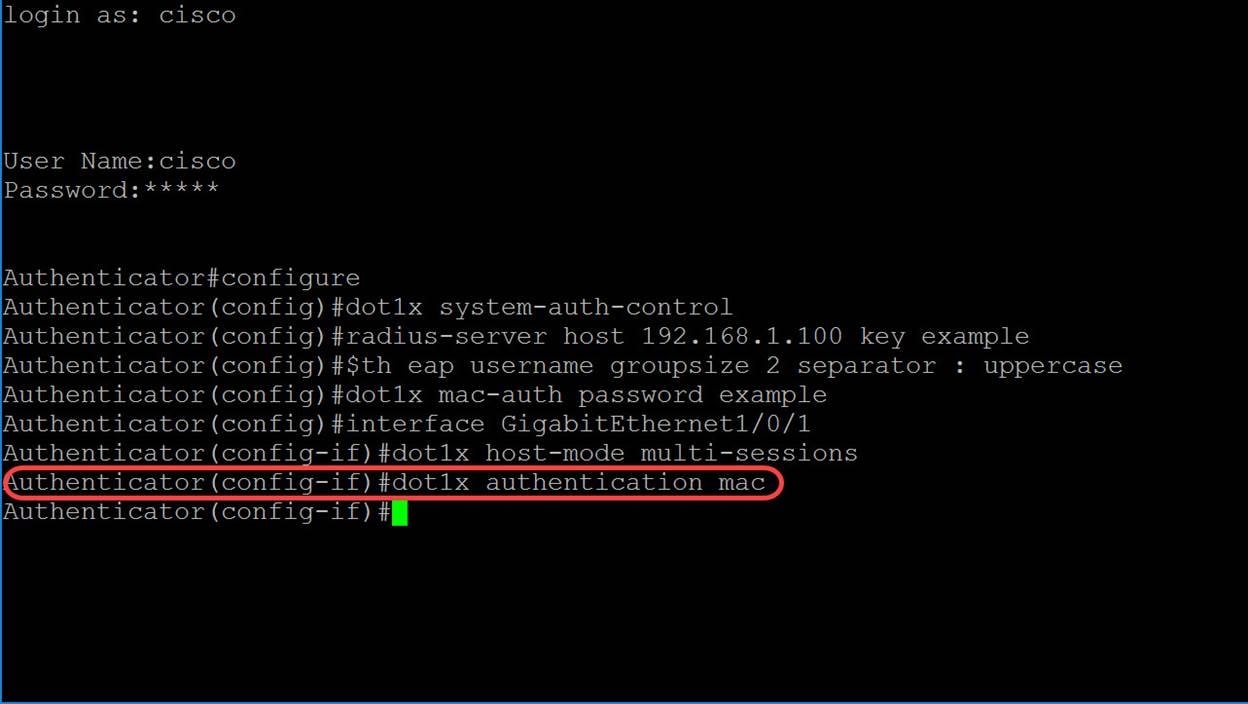

الخطوة 9. لتكوين أسلوب المصادقة على منفذ ما، أستخدم الأمر أدناه لتمكين المصادقة المستندة إلى MAC.

المصادقة(config-if)#dot1x authentication mac

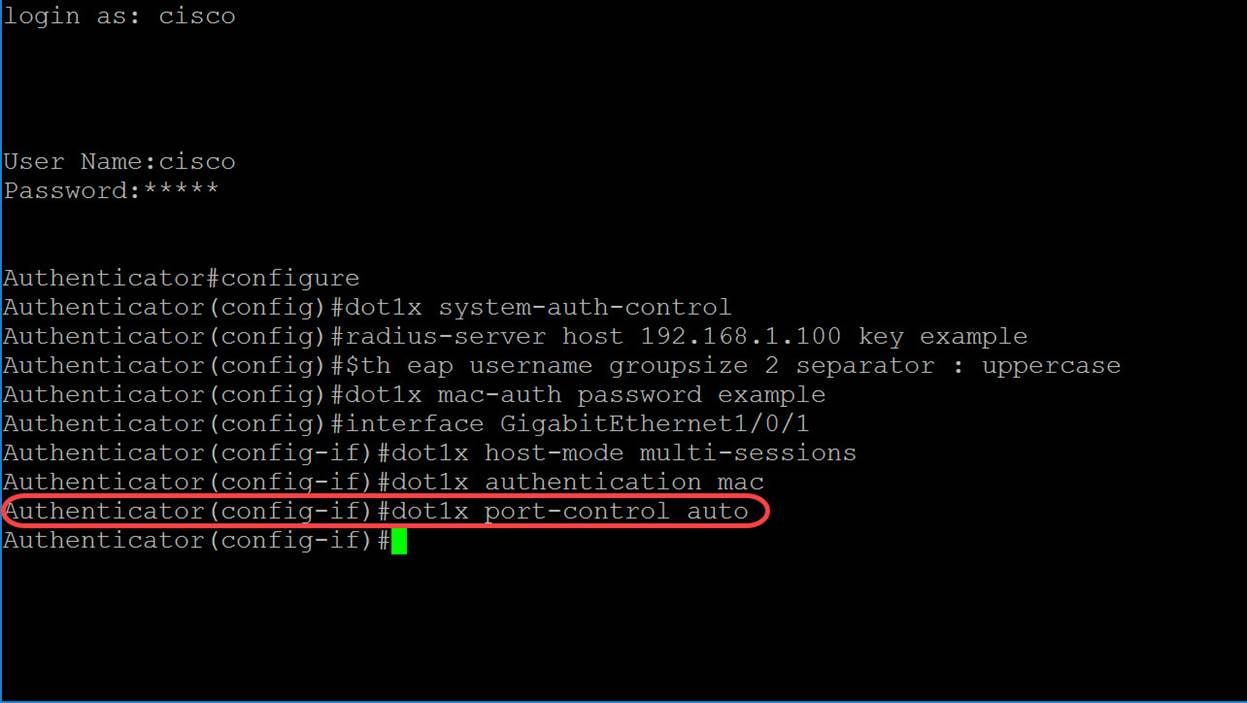

الخطوة 10. لتمكين المصادقة والتفويض المستندة إلى المنفذ على الجهاز، أستخدم الأمر port-control لتكوين قيمة التحكم في المنفذ. سيتم تحديد حالة تفويض المنفذ الإداري على أنها تلقائي. سيتيح لنا ذلك تمكين المصادقة والتفويض القائمين على المنفذ على الجهاز. تنتقل الواجهة بين دولة مصرح بها أو غير مصرح بها استنادا إلى تبادل المصادقة بين الجهاز والعميل.

المصادقة(config-if)#dot1x التحكم في المنفذ auto

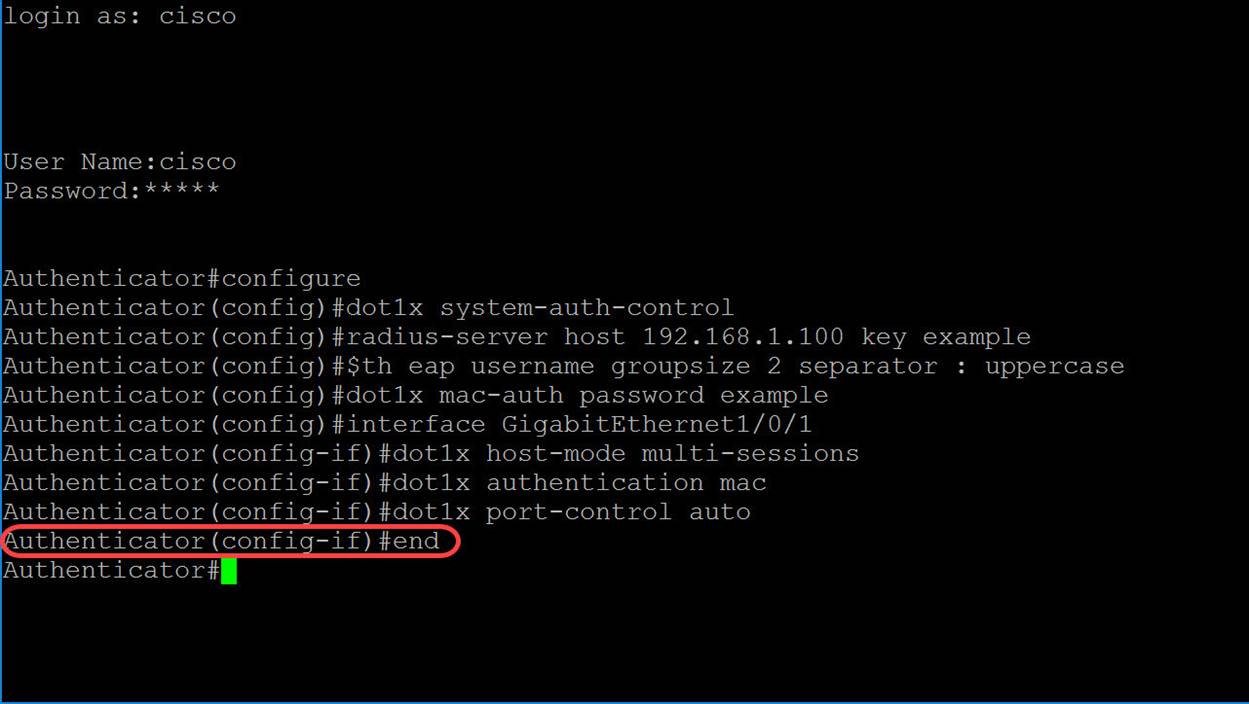

الخطوة 11. (إختياري) لإنهاء جلسة عمل التكوين الحالية والرجوع إلى وضع EXEC ذي الامتيازات، أستخدم الأمر end.

المصادقة(config-if)#end

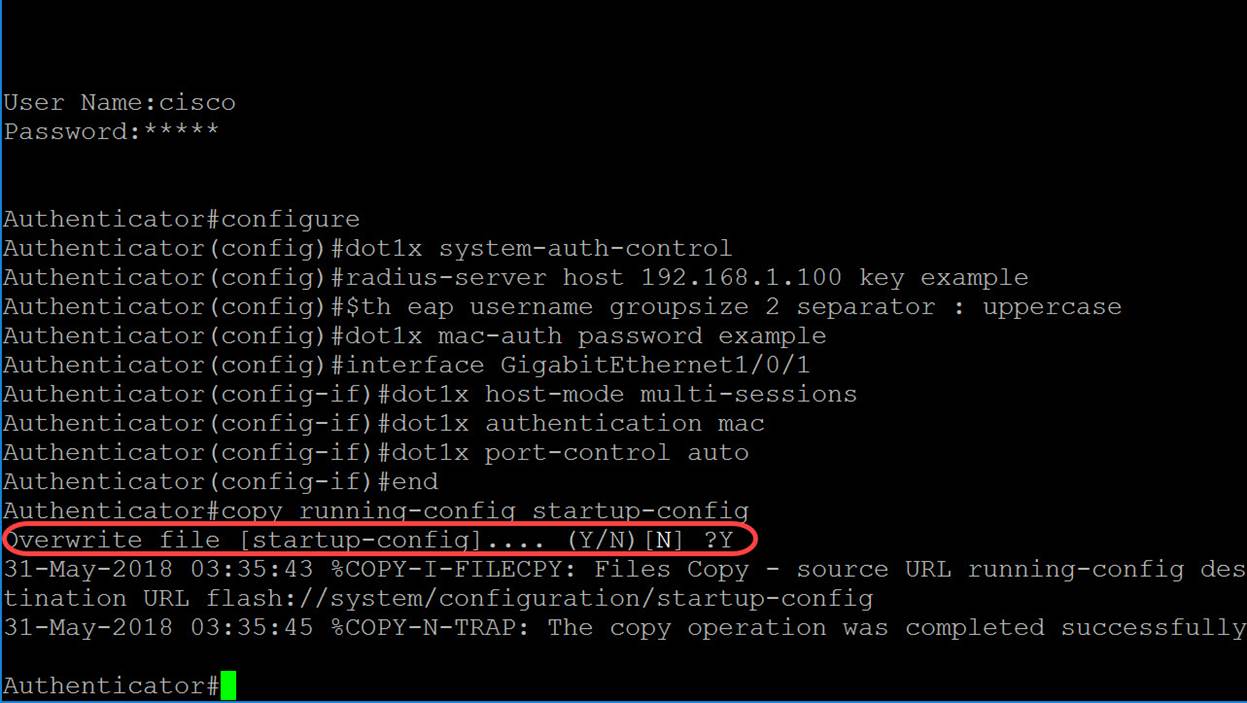

الخطوة 12. (إختياري) لنسخ أي ملف من مصدر إلى وجهة، أستخدم الأمر copy في وضع EXEC ذي الامتيازات. في هذا المثال، سنقوم بحفظ التكوين الجاري تشغيله إلى startup-config.

المصادقة#copy running-config startup-config

الخطوة 13. (إختياري) ستظهر رسالة وتسأل ما إذا كنت تريد الكتابة فوق ملف startup-config. اكتب Y للإجابة ب "نعم" أو N للإجابة ب "لا". سنقوم بكتابة Y للكتابة فوق ملف startup-config.

القرار

يجب أن تكون قد انتهيت الآن من تكوين المصادقة المستندة إلى MAC على المحول لديك باستخدام CLI (واجهة سطر الأوامر). اتبع الخطوات التالية للتحقق من عمل المصادقة المستندة إلى MAC.

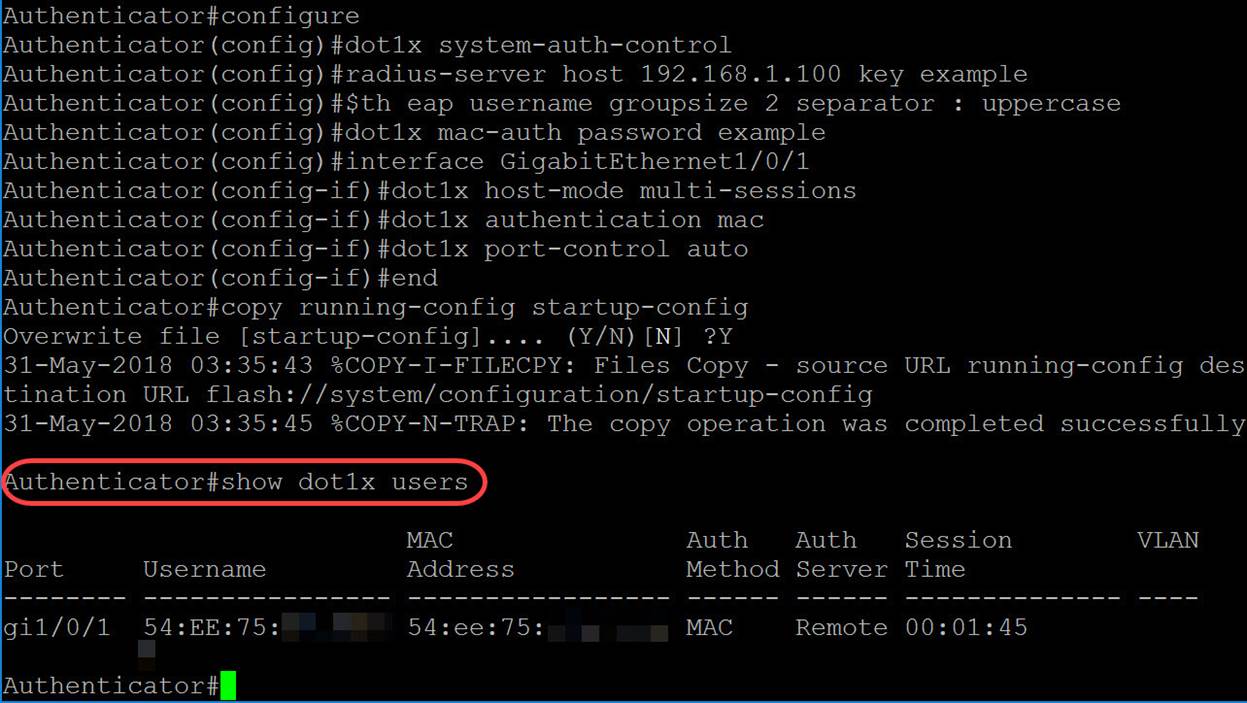

الخطوة 1. لعرض المستخدمين المفوضين 802.1X النشطين للجهاز، أستخدم الأمر show dot1x users في وضع EXEC ذي الامتيازات.

مصدق #show dot1x مستخدم

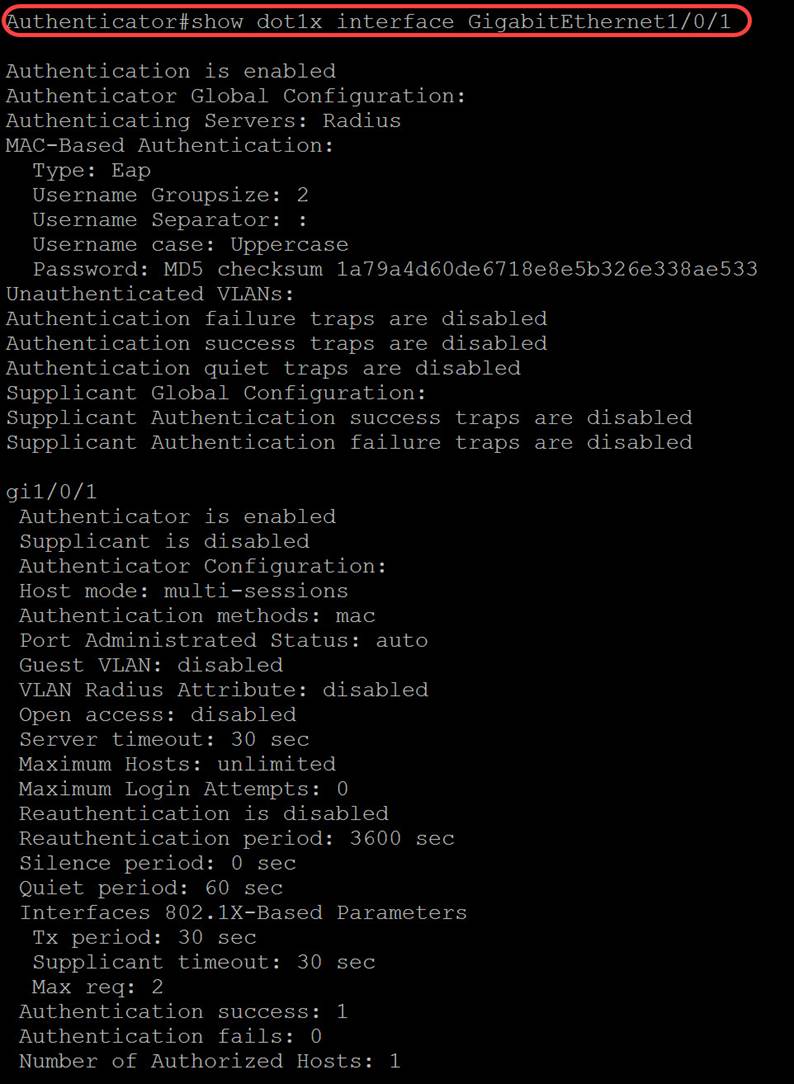

الخطوة 2. لعرض واجهات 802.1X أو حالة الواجهة المحددة، أستخدم الأمر show dot1x في وضع EXEC ذي الامتيازات.

Authenticator#show dot1x interface gigabitEthernet1/0/1

التعليقات

التعليقات